Подключение платформу аналитики угроз в Microsoft Sentinel с ПОМОЩЬЮ API индикаторов отправки

Многие организации используют решения платформы аналитики угроз (TIP) для агрегирования веб-каналов индикаторов угроз из различных источников. Из агрегированного веб-канала данные курируются для применения к решениям безопасности, таким как сетевые устройства, решения EDR/XDR или SIEMs, такие как Microsoft Sentinel. Соединитель данных API индикаторов аналитики угроз позволяет использовать эти решения для импорта индикаторов угроз в Microsoft Sentinel. Этот соединитель данных использует API индикаторов отправки Sentinel для приема индикаторов аналитики угроз в Microsoft Sentinel. Дополнительные сведения см. в статье "Аналитика угроз".

Внимание

API индикаторов отправки Microsoft Sentinel и соединитель данных API индикаторов отправки угроз находятся в предварительной версии. Дополнительные юридические условия, применимые к функциям Azure, которые предоставляются в бета-версии, предварительной версии или еще не выпущены в общедоступной версии по другим причинам, см. на странице Дополнительные условия использования Azure для предварительных версий в Microsoft Azure.

Microsoft Sentinel доступен в рамках общедоступной предварительной версии для единой платформы операций безопасности на портале Microsoft Defender. Дополнительные сведения см . на портале Microsoft Defender в Microsoft Sentinel.

Примечание.

Сведения о доступности функций в облаках для государственных организаций США см. в таблицах Microsoft Sentinel в статье Доступность функций для клиентов облаков для государственных организаций США.

См. также:Подключение Microsoft Sentinel к веб-каналам аналитики угроз STIX/TAXII

Необходимые компоненты

- Чтобы установить, обновить и удалить автономное содержимое или решения в центре содержимого, вам потребуется роль участника Microsoft Sentinel на уровне группы ресурсов.

- Также вам нужны разрешения на чтение и запись в рабочей области Microsoft Sentinel для хранения индикаторов угроз.

- Необходимо зарегистрировать приложение Microsoft Entra.

- Приложению Microsoft Entra необходимо предоставить роль Microsoft Sentinel участник на уровне рабочей области.

Instructions

Чтобы импортировать индикаторы угроз в Microsoft Sentinel из интегрированного TIP-решения или пользовательского решения для аналитики угроз, выполните следующие действия:

- Зарегистрируйте приложение Microsoft Entra и запишите его идентификатор приложения.

- Создайте и запишите секрет клиента для приложения Microsoft Entra.

- Назначьте приложение Microsoft Entra роль или эквивалентную роль microsoft Sentinel участник.

- Включите соединитель данных API отправки аналитики угроз в Microsoft Sentinel.

- Настройте решение TIP или пользовательское приложение.

Регистрация приложения Microsoft Entra

Разрешения роли пользователя по умолчанию позволяют пользователям создавать регистрации приложений. Если этот параметр переключился на No, вам потребуется разрешение на управление приложениями в идентификаторе Microsoft Entra. Любые из следующих ролей Microsoft Entra включают необходимые разрешения:

- Администратор приложений

- Разработчик приложений

- Администратор облачных приложений

Дополнительные сведения о регистрации приложения Microsoft Entra см. в разделе "Регистрация приложения".

После регистрации приложения запишите идентификатор приложения (клиента) на вкладке "Обзор приложения".

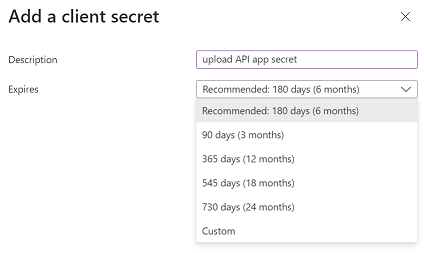

Создание и запись секрета клиента

Теперь, когда приложение зарегистрировано, создайте и запишите секрет клиента.

Дополнительные сведения о создании секрета клиента см. в разделе "Добавление секрета клиента".

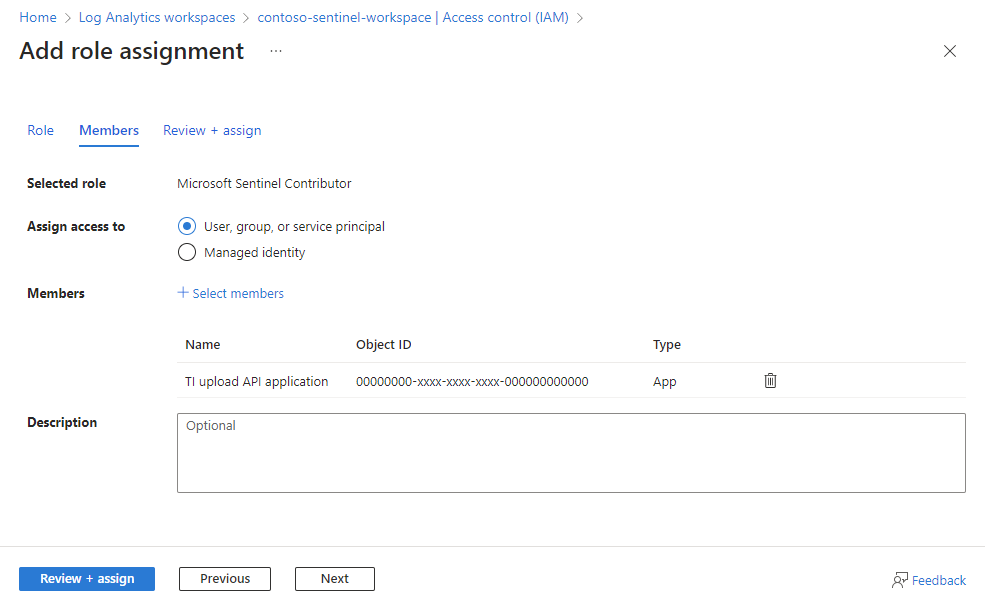

Назначение роли для приложения

API индикаторов отправки выполняет прием индикаторов угроз на уровне рабочей области и позволяет участник по крайней мере привилегированной роли Microsoft Sentinel.

В портал Azure перейдите в рабочие области Log Analytics.

Выберите Управление доступом (IAM) .

Выберите Добавить>Добавить назначение ролей.

На вкладке "Роль" выберите роль >участника Microsoft Sentinel Далее.

На вкладке "Участники" выберите "Назначить доступ к пользователю, группе или субъекту-службе>".

Выберите участников. По умолчанию приложения Microsoft Entra не отображаются в доступных параметрах. Чтобы найти приложение, найдите его по имени.

Выберите "Рецензирование" и ">Назначить".

Дополнительные сведения о назначении ролей приложениям см. в статье "Назначение роли приложению".

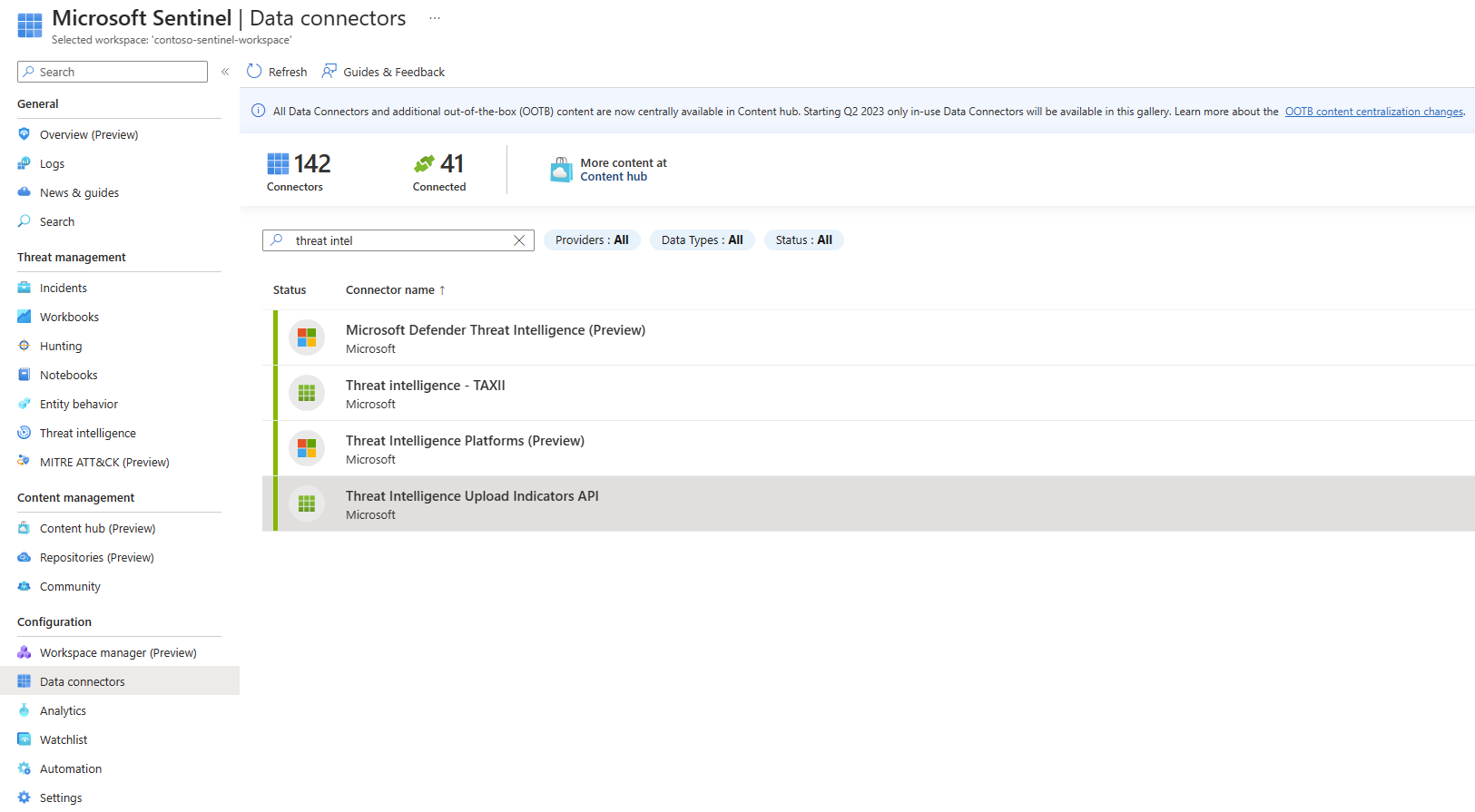

Включение соединителя данных API индикаторов аналитики угроз в Microsoft Sentinel

Включите соединитель данных API показателей отправки аналитики угроз, чтобы разрешить Microsoft Sentinel получать индикаторы угроз, отправленные из подсказки или пользовательского решения. Эти индикаторы доступны для настраиваемой рабочей области Microsoft Sentinel.

Для Microsoft Sentinel в портал Azure в разделе "Управление содержимым" выберите центр контента.

Для Microsoft Sentinel на портале Defender выберите Центр содержимого управления>содержимым Microsoft Sentinel>.Найдите и выберите решение аналитики угроз.

Нажмите кнопку

"Установить и обновить".

"Установить и обновить".

Дополнительные сведения об управлении компонентами решения см. в статье "Обнаружение и развертывание содержимого вне поля".

Соединитель данных теперь отображается в Подключение орах данных конфигурации>. Откройте страницу соединителя данных, чтобы найти дополнительные сведения о настройке приложения с помощью этого API.

Настройка решения TIP или пользовательского приложения

Следующие сведения о конфигурации, необходимые API индикаторов отправки:

- Идентификатор приложения (клиент)

- Секрет клиента

- Идентификатор рабочей области Microsoft Sentinel

Введите эти значения в раздел конфигурации интегрированной платформы аналитики угроз или пользовательского решения.

Отправьте индикаторы в API отправки Microsoft Sentinel. Дополнительные сведения об API индикаторов отправки см. в справочнике по API индикаторов отправки Microsoft Sentinel.

Через несколько минут индикаторы угроз должны начаться в рабочую область Microsoft Sentinel. Найдите новые индикаторы в колонке "Аналитика угроз", доступной в меню навигации Microsoft Sentinel.

Состояние соединителя данных отражает состояние Подключение играф получения данных обновляется после успешной отправки индикаторов.

Связанный контент

В этом документе описано, как подключить платформу аналитики угроз к Microsoft Sentinel. Дополнительные сведения об использовании индикаторов угроз в Microsoft Sentinel см. в следующих статьях.

- Общие сведения об аналитике угроз.

- Работайте с индикаторами угроз в Microsoft Sentinel.

- Приступая к обнаружению угроз со встроенными или настраиваемыми правилами аналитики в Microsoft Sentinel.