Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Вы настроили соединители и другие средства сбора данных о действиях в цифровой недвижимости. Теперь вам нужно проанализировать все эти данные, чтобы обнаружить закономерности действий и действий, которые не соответствуют этим шаблонам и могут представлять угрозу безопасности.

Microsoft Sentinel и многочисленные решения, предоставляемые в Центре содержимого, предлагают шаблоны для наиболее часто используемых типов правил аналитики, и настоятельно рекомендуется использовать эти шаблоны, настраивая их в соответствии с конкретными сценариями. Но возможно, вам потребуется что-то совершенно другое, поэтому в этом случае вы можете создать правило с нуля с помощью мастера правил аналитики.

Примечание.

Если вы просматриваете сведения о рекомендации по оптимизации SOC на странице оптимизации SOC и перейдете по ссылке Дополнительные сведения на этой странице, возможно, вы ищете список рекомендуемых правил аналитики. В этом случае прокрутите страницу до нижней части вкладки сведений об оптимизации и выберите Перейти к центру содержимого , чтобы найти и установить рекомендуемые правила, относящиеся к этой рекомендации. Дополнительные сведения см. в разделе Поток использования оптимизации SOC.

В этой статье описывается процесс создания правила аналитики с нуля, в том числе с помощью мастера правил аналитики. Он содержит снимки экрана и инструкции для доступа к мастеру как на портал Azure, так и на портале Defender.

Важно!

После 31 марта 2027 г. Microsoft Sentinel больше не будут поддерживаться в портал Azure и будут доступны только на портале Microsoft Defender. Все клиенты, использующие Microsoft Sentinel в портал Azure, будут перенаправлены на портал Defender и будут использовать Microsoft Sentinel только на портале Defender.

Если вы по-прежнему используете Microsoft Sentinel в портал Azure, рекомендуется начать планирование перехода на портал Defender, чтобы обеспечить плавный переход и в полной мере воспользоваться преимуществами унифицированных операций безопасности, предлагаемых Microsoft Defender.

Предварительные условия

У вас должна быть роль участника Microsoft Sentinel или любая другая роль или набор разрешений, включая разрешения на запись в рабочей области Log Analytics и ее группе ресурсов.

Вы должны иметь хотя бы базовые знания о обработке и анализе данных и язык запросов Kusto.

Ознакомьтесь с мастером правил аналитики и всеми доступными параметрами конфигурации. Дополнительные сведения см. в статье Правила аналитики по расписанию в Microsoft Sentinel.

Проектирование и создание запроса

Прежде чем выполнять что-либо еще, следует спроектировать и создать запрос в язык запросов Kusto (KQL), который будет использоваться правилом для запроса одной или нескольких таблиц в рабочей области Log Analytics.

Определите источник данных или набор источников данных, которые требуется найти для обнаружения необычных или подозрительных действий. Найдите имя таблицы Log Analytics, в которую будут приниматься данные из этих источников. Имя таблицы можно найти на странице соединителя данных для этого источника. Используйте это имя таблицы (или основанную на нем функцию) в качестве основы для запроса.

Определите, какой тип анализа требуется выполнить в таблице. Это решение определяет, какие команды и функции следует использовать в запросе.

Выберите нужные элементы данных (поля, столбцы) из результатов запроса. Это решение определяет структуру выходных данных запроса.

Важно!

Убедитесь, что запрос возвращает

TimeGeneratedстолбец, так как правила аналитики по расписанию используют его в качестве ссылки на период обратного просмотра. Это означает, что правило оценивает только записи, в которыхTimeGeneratedзначение попадает в указанное окно обратного просмотра.Создайте и протестируйте запросы на экране Журналы . Когда вы будете удовлетворены, сохраните запрос для использования в правиле.

Дополнительные сведения см. в разделе:

- Рекомендации по запросам правил аналитики.

- язык запросов Kusto в Microsoft Sentinel

- Рекомендации по язык запросов Kusto запросам

Создание правила аналитики

В этом разделе описывается создание правила с помощью Azure или порталов Defender.

Начало работы с созданием правила запланированного запроса

Чтобы приступить к работе, перейдите на страницу Аналитика в Microsoft Sentinel, чтобы создать правило аналитики по расписанию.

Для Microsoft Sentinel на портале Defender выберите Microsoft Sentinel>Настройка>аналитики. Для Microsoft Sentinel в портал Azure в разделе Конфигурация выберите Аналитика.

Выберите +Создать и выберите Правило запланированного запроса.

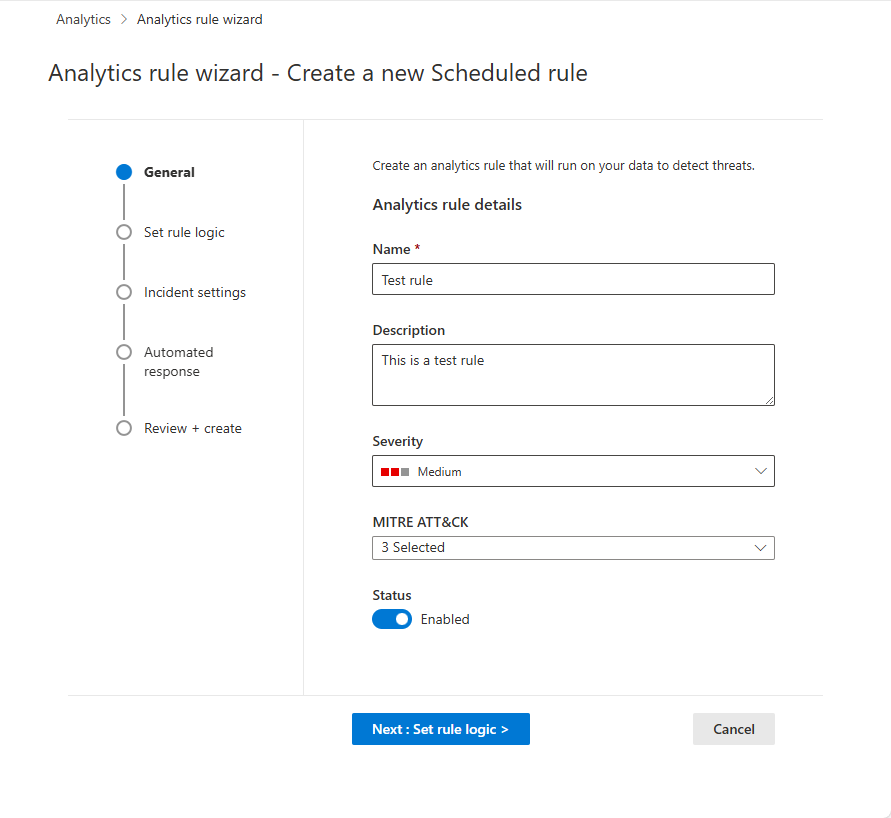

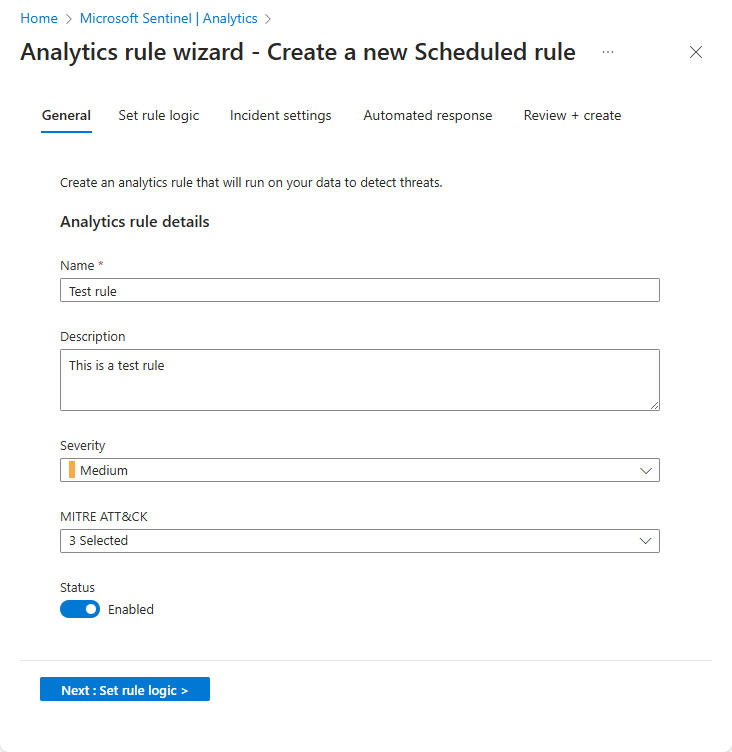

Назовите правило и определите общие сведения

В портал Azure этапы отображаются как вкладки. На портале Defender они отображаются в качестве вех на временная шкала.

Введите следующие сведения для правила.

Поле Описание Name Уникальное имя правила. Это поле поддерживает только обычный текст. Все URL-адреса, включенные в имя, должны соответствовать формату кодирования процентов , чтобы они отображались должным образом. Описание Описание правила в свободном тексте.

Если Microsoft Sentinel подключен к порталу Defender, это поле поддерживает только обычный текст. Все URL-адреса, включенные в описание, должны соответствовать формату кодирования процентов, чтобы они отображались должным образом.Серьезность Сопоставляйте влияние действия, запускающего правило, на целевую среду, если правило является истинным положительным.

Информационный. Не влияет на систему, но информация может указывать на будущие шаги, запланированные субъектом угроз.

Низкий: непосредственное влияние минимально. Субъекту угрозы, скорее всего, потребуется выполнить несколько действий, прежде чем достичь влияния на среду.

Средний. Субъект угрозы может оказать некоторое влияние на среду с этим действием, но он будет ограничен в область или потребует дополнительных действий.

Высокий. Обнаруженная активность предоставляет субъекту угроз широкий доступ для выполнения действий в среде или активируется воздействием на среду.MITRE ATT&CK Выберите действия с угрозами, которые применяются к правилу. Выберите из числа тактик и методов ATT MITRE&CK , представленных в раскрывающемся списке. Можно выбрать несколько вариантов.

Дополнительные сведения о максимальном охвате MITRE ATT&ландшафта угроз CK см. в статье Общие сведения о покрытии безопасности с помощью платформы MITRE ATT&CK®.Состояние Включено. Правило запускается сразу после создания или в определенную дату и время, которые вы запланируете (в настоящее время в предварительной версии).

Отключено: правило создается, но не выполняется. Включите его позже на вкладке Активные правила , когда это потребуется.Выберите Далее: задать логику правила.

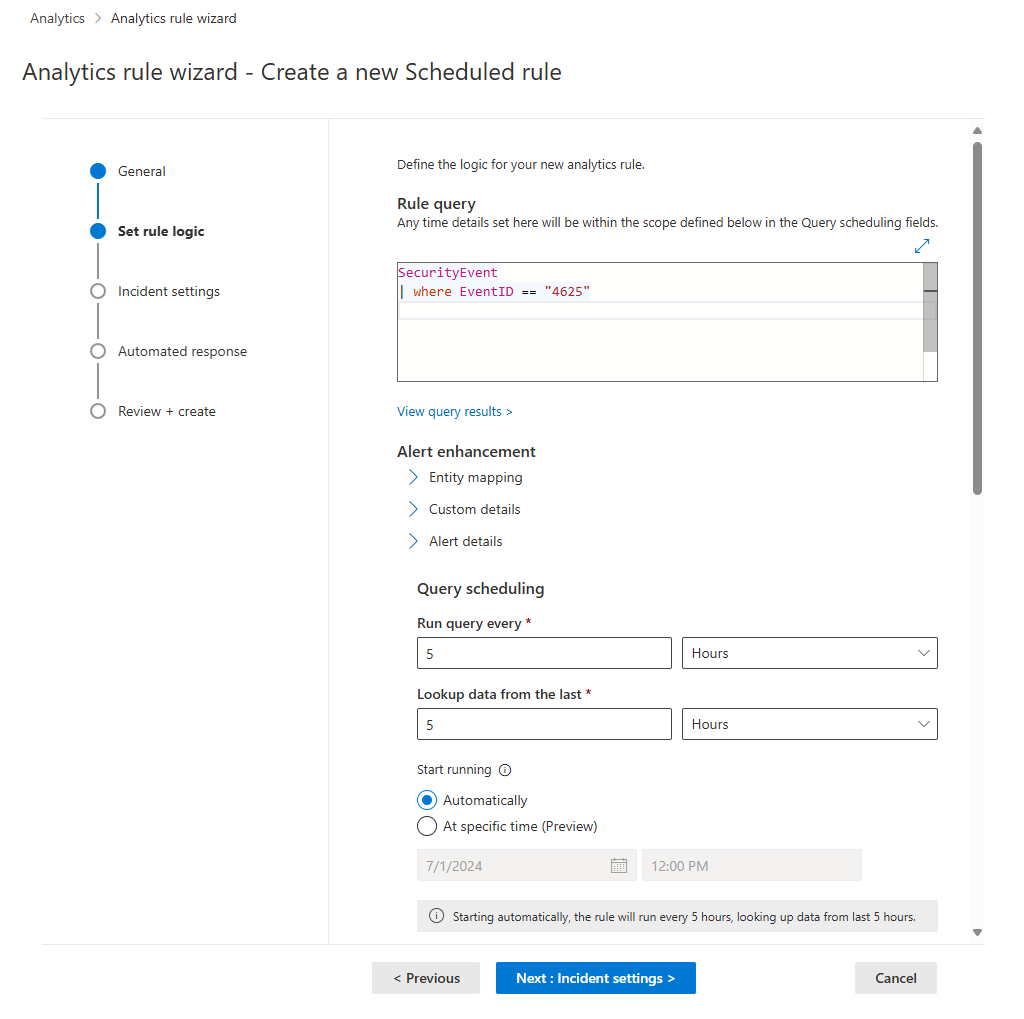

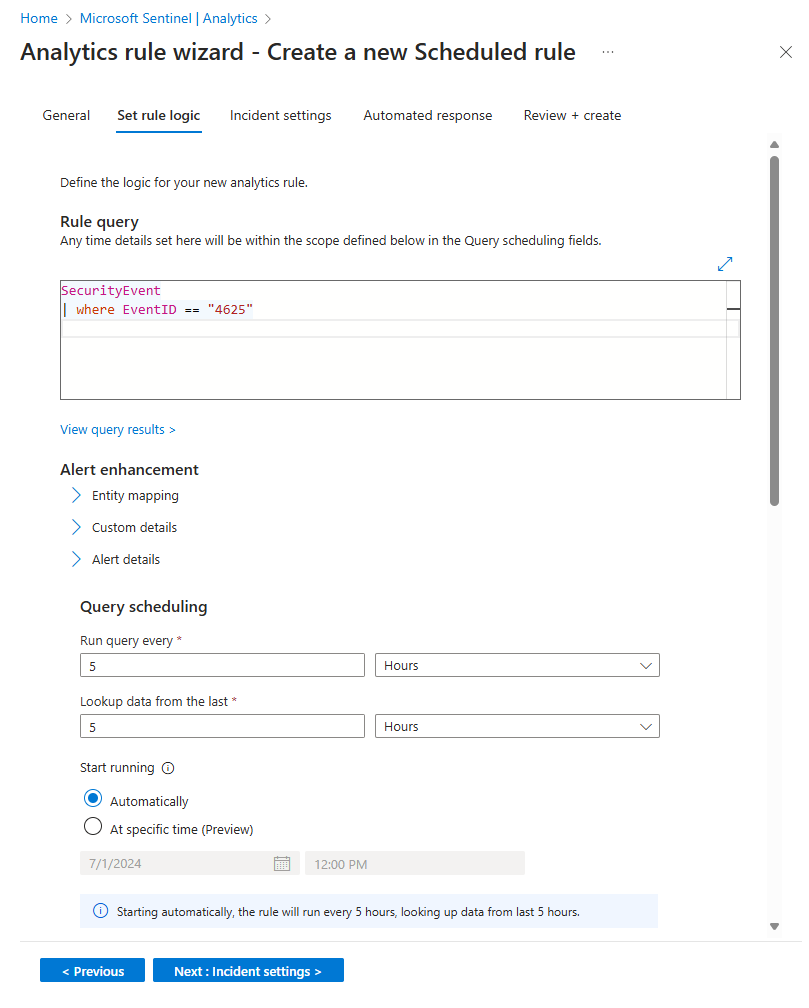

Определение логики правила

Далее необходимо задать логику правила, которая включает добавление созданного запроса Kusto.

Введите конфигурацию запроса правила и улучшения оповещений.

Setting Описание Запрос правила Вставьте созданный, созданный и протестированный запрос в окно Запрос правила . Каждое изменение, вносимое в этом окне, мгновенно проверяется, поэтому при наличии ошибок вы увидите указание прямо под окном. Сопоставление сущностей Разверните узел Сопоставление сущностей и определите до 10 типов сущностей, распознаваемых Microsoft Sentinel в полях в результатах запроса. Это сопоставление интегрирует идентифицированные сущности в поле Сущности в схеме оповещений.

Полные инструкции по сопоставлению сущностей см. в статье Сопоставление полей данных с сущностями в Microsoft Sentinel.Пользовательские сведения Surface в оповещениях Разверните раздел Настраиваемые сведения и определите все поля в результатах запроса, которые вы хотите отображать в оповещениях в виде пользовательских сведений. Эти поля также отображаются во всех инцидентах, которые приводят к возникновению.

Полные инструкции по отображению пользовательских сведений см. в статье Сведения о пользовательских событиях Surface в оповещениях в Microsoft Sentinel.Настройка сведений об оповещении Разверните узел Сведения об оповещении и настройте стандартные свойства оповещений в соответствии с содержимым различных полей в каждом отдельном оповещении. Например, настройте имя или описание оповещения, чтобы включить в оповещение имя пользователя или IP-адрес.

Полные инструкции по настройке сведений об оповещении см. в разделе Настройка сведений об оповещении в Microsoft Sentinel.Запланируйте и область запрос. Задайте следующие параметры в разделе Планирование запросов:

Setting Описание и параметры Выполнение запроса каждый Управляет интервалом запроса: частоту выполнения запроса.

Допустимый диапазон: от 5 минут до 14 дней.Данные подстановки из последнего Определяет период обратного просмотра: период времени, охватываемый запросом.

Допустимый диапазон: от 5 минут до 14 дней.

Должен быть больше или равен интервалу запроса.Запуск Автоматически. Правило выполняется в первый раз сразу после создания, а затем в интервале запроса.

В определенное время (предварительная версия). Задайте дату и время для первого запуска правила, после чего оно выполняется с интервалом запроса.

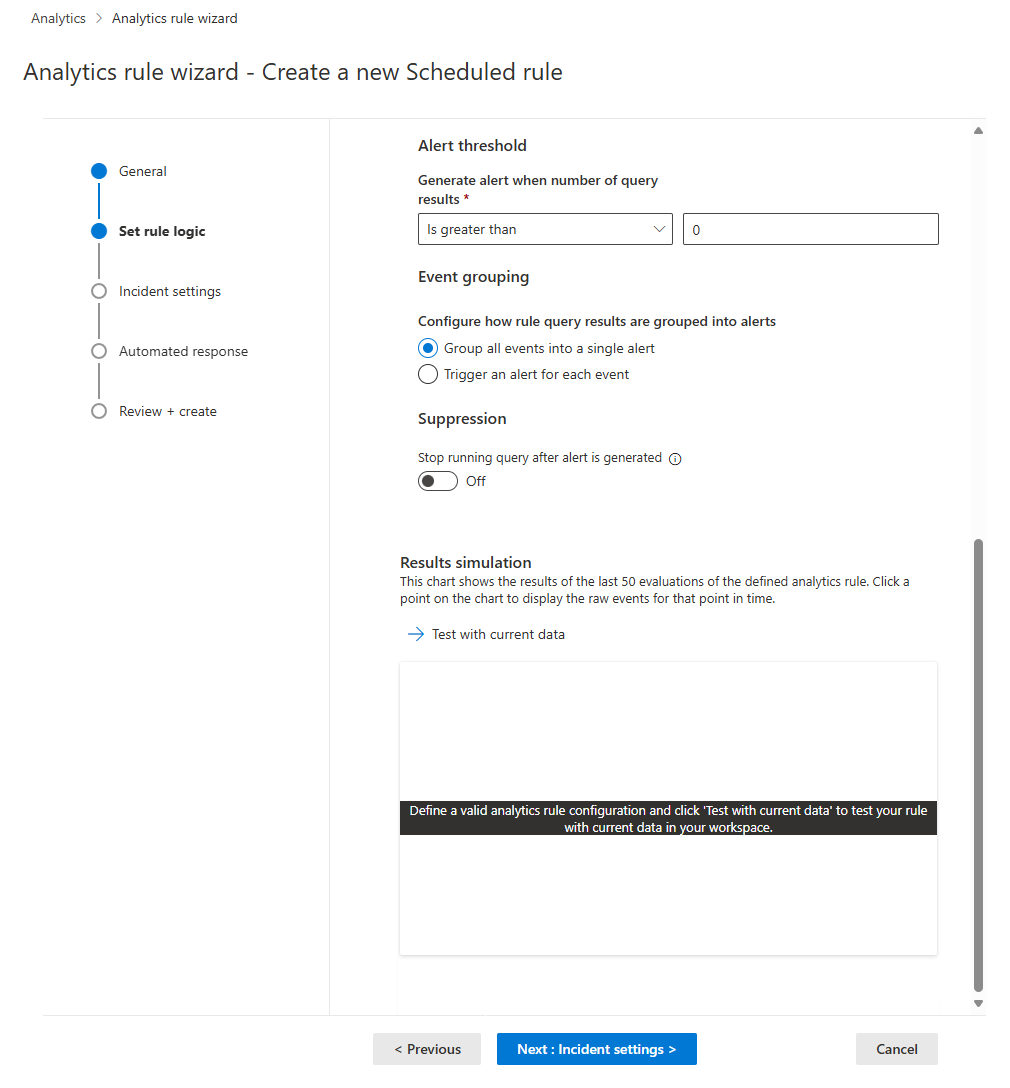

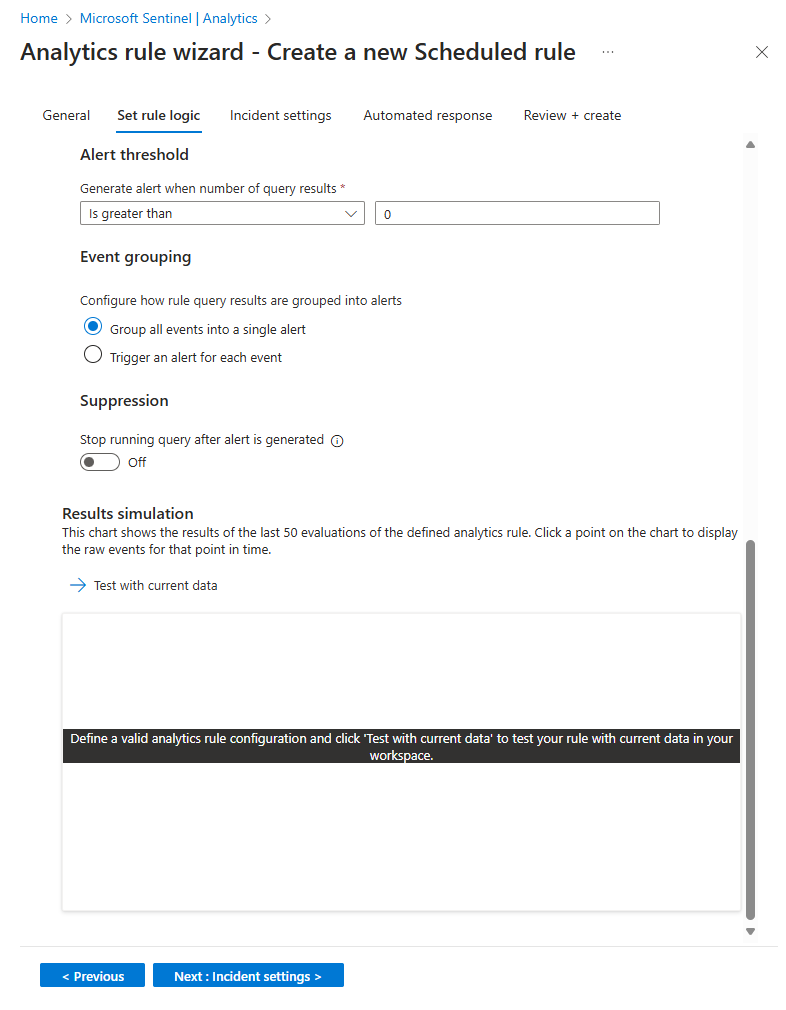

Допустимый диапазон: от 10 минут до 30 дней после создания правила (или времени включения).Задайте пороговое значение для создания оповещений.

Используйте раздел Пороговое значение оповещения , чтобы определить уровень конфиденциальности правила. Например, задайте минимальное пороговое значение 100:

Setting Описание Создание оповещений при количестве результатов запроса Больше Количество событий 100Если вы не хотите задавать пороговое значение, введите

0в поле number.Настройка параметров группировки событий.

В разделе Группирование событий выберите один из двух способов обработки группировки событий в оповещения:

Setting Поведение Группирование всех событий в одно оповещение

(по умолчанию)Правило создает одно оповещение при каждом запуске, если запрос возвращает больше результатов, чем указанное выше пороговое значение оповещения . Это единственное оповещение суммирует все события, возвращенные в результатах запроса. Активация оповещения для каждого события Правило создает уникальное оповещение для каждого события, возвращаемого запросом. Этот параметр полезен, если вы хотите, чтобы события отображались по отдельности или если вы хотите сгруппировать их по определенным параметрам — по имени пользователя, имени узла или что-то еще. Эти параметры можно определить в запросе. Временное подавление правила после создания оповещения.

Чтобы отключить правило за пределами следующего времени выполнения, если создается оповещение, включите параметрОстановить выполнение запроса после создания оповещения. Если вы включите эту функцию, задайте для параметра Остановить выполнение запроса значение времени, в течение 24 часов.

Смоделировать результаты запроса и параметров логики.

В области Моделирование результатов выберите Тест с текущими данными , чтобы узнать, как будут выглядеть результаты правила, если бы оно выполнялось в текущих данных. Microsoft Sentinel имитирует выполнение правила 50 раз для текущих данных, используя определенное расписание, и показывает график результатов (события журнала). Если вы измените запрос, снова выберите Тестировать с текущими данными , чтобы обновить граф. На диаграмме показано количество результатов за период времени, определенный параметрами в разделе Планирование запросов .

Выберите Далее: параметры инцидента.

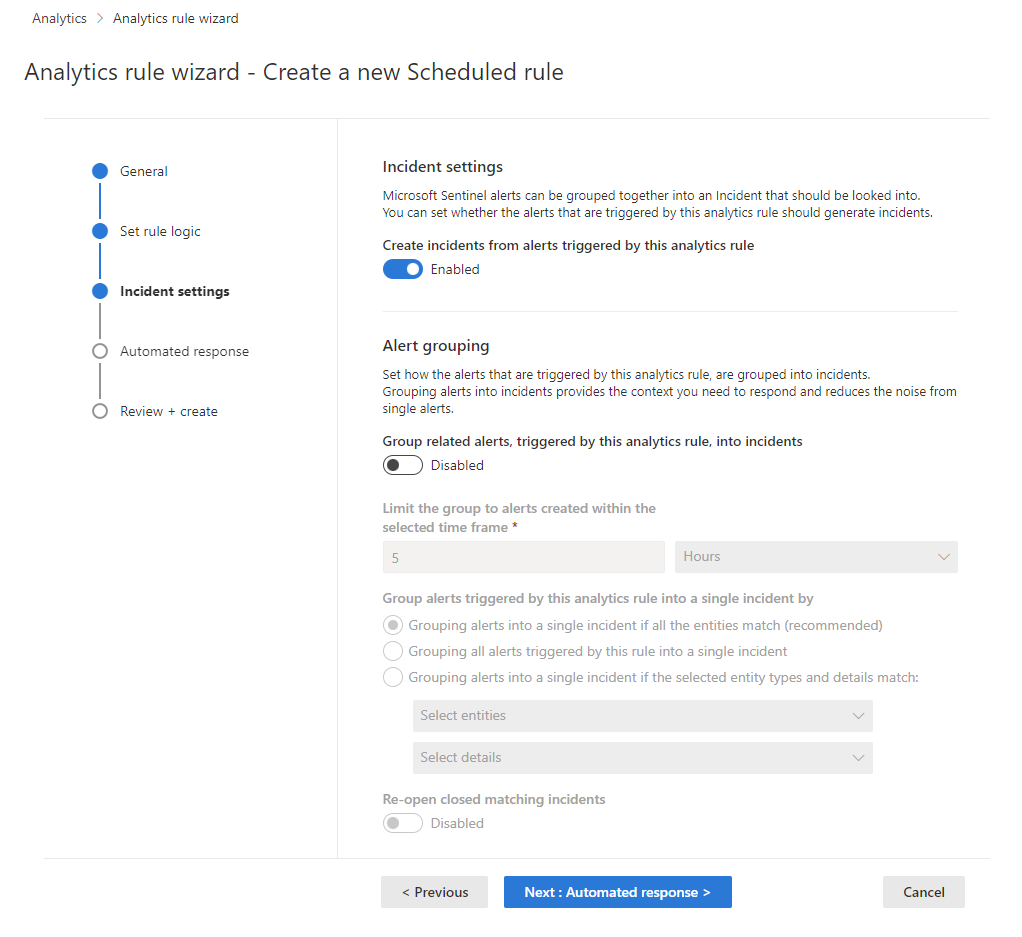

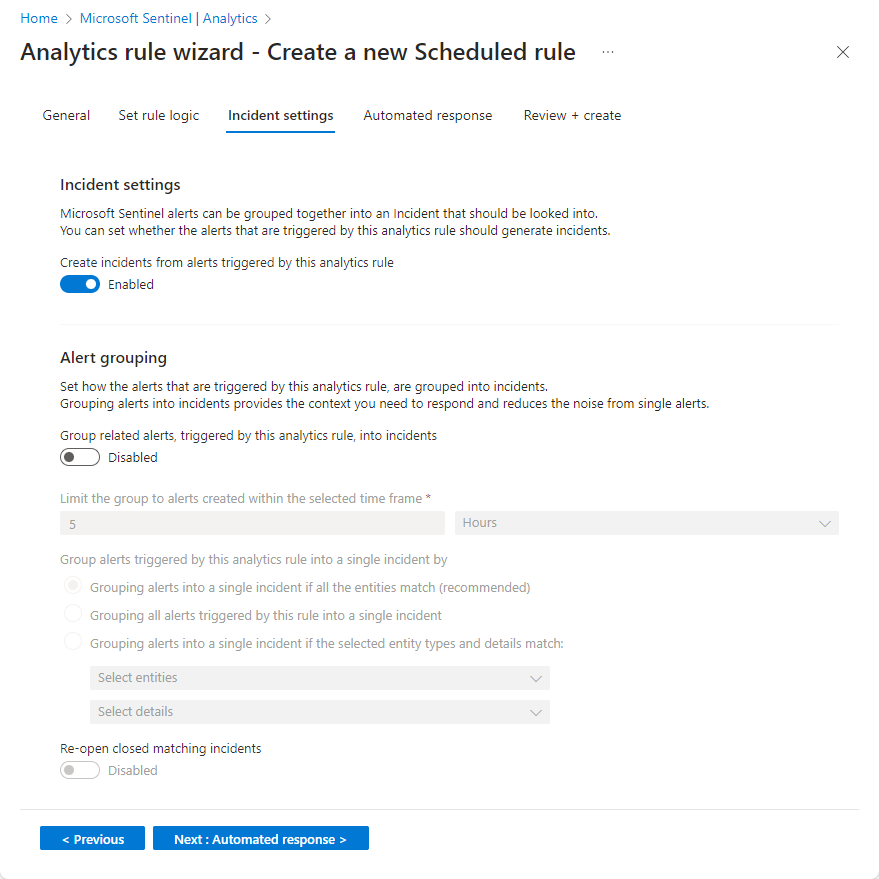

Настройка параметров создания инцидента

На вкладке Параметры инцидента укажите, преобразует ли Microsoft Sentinel оповещения в практические инциденты, а также группируются ли оповещения в инцидентах и как они объединяются.

Включите создание инцидента.

В разделе Параметры инцидентовсоздание инцидентов из оповещений, активированных этим правилом аналитики, по умолчанию имеет значение Включено. Это означает, что Microsoft Sentinel создает один отдельный инцидент из каждого оповещения, активированного правилом.

Если вы не хотите, чтобы это правило создавало какие-либо инциденты (например, если это правило предназначено только для сбора сведений для последующего анализа), задайте для этого параметра значение Отключено.

Важно!

Если вы подключены Microsoft Sentinel к порталу Microsoft Defender, оставьте этот параметр включено.

- В этом сценарии Microsoft Defender XDR создает инциденты, а не Microsoft Sentinel.

- Эти инциденты отображаются в очереди инцидентов на порталах Azure и Defender.

- В портал Azure новые инциденты отображаются с "Microsoft XDR" в качестве имени поставщика инцидентов.

Если вы хотите создать один инцидент из группы оповещений, а не по одному для каждого оповещения, см. следующий шаг.

Настройка параметров группировки оповещений.

Если в разделе Группирование оповещений требуется создать один инцидент из группы до 150 аналогичных или повторяющихся оповещений (см. примечание), задайте для параметра Оповещения, связанные с группой, активируемые этим правилом аналитики, на инциденты значение Включено, и задайте следующие параметры.

Ограничьте группу оповещениями, созданными в течение выбранного периода времени. Задайте интервал времени, в течение которого аналогичные или повторяющиеся оповещения группируются вместе. Оповещения за пределами этого интервала создают отдельный инцидент или набор инцидентов.

Группирование оповещений, активированных этим правилом аналитики, в один инцидент: выберите способ группировки оповещений:

Вариант Описание Группирование оповещений в один инцидент, если все сущности совпадают Оповещения группируются вместе, если они используют одинаковые значения для каждой сопоставленной сущности (определенной на вкладке Задать логику правила выше). Это рекомендуемая настройка. Группировка всех оповещений, активированных этим правилом, в один инцидент Все оповещения, созданные этим правилом, группируются вместе, даже если они не имеют одинаковых значений. Группирование оповещений в один инцидент, если выбранные сущности и сведения совпадают Оповещения группируются вместе, если они используют одинаковые значения для всех сопоставленных сущностей, сведений об оповещениях и пользовательских сведений, выбранных из соответствующих раскрывающихся списков. Повторное открытие закрытых соответствующих инцидентов. Если инцидент разрешается и закрывается, а затем создается другое оповещение, которое должно принадлежать этому инциденту, установите для этого параметра значение Включено , если требуется повторное открытие закрытого инцидента, и оставьте значение Отключено , если вы хотите, чтобы оповещение создало новый инцидент.

Этот параметр недоступен, если Microsoft Sentinel подключен к порталу Microsoft Defender.

Важно!

При подключении Microsoft Sentinel к порталу Microsoft Defender параметры группировки оповещений вступают в силу только в момент создания инцидента.

Так как механизм корреляции портала Defender отвечает за корреляцию оповещений в этом сценарии, он принимает эти параметры в качестве начальных инструкций, но также может принимать решения о корреляции оповещений, которые не учитывают эти параметры.

Таким образом, способ группировки оповещений по инцидентам часто может отличаться от ожидаемого в зависимости от этих параметров.

Примечание.

До 150 оповещений можно сгруппировать в один инцидент.

Инцидент создается только после создания всех оповещений. Все оповещения добавляются в инцидент сразу после его создания.

Если правило, которое группирует их в один инцидент, создается более 150 оповещений, создается новый инцидент с теми же сведениями об инциденте, что и исходный, а избыточные оповещения группируются в новый инцидент.

Выберите Далее: автоматический ответ.

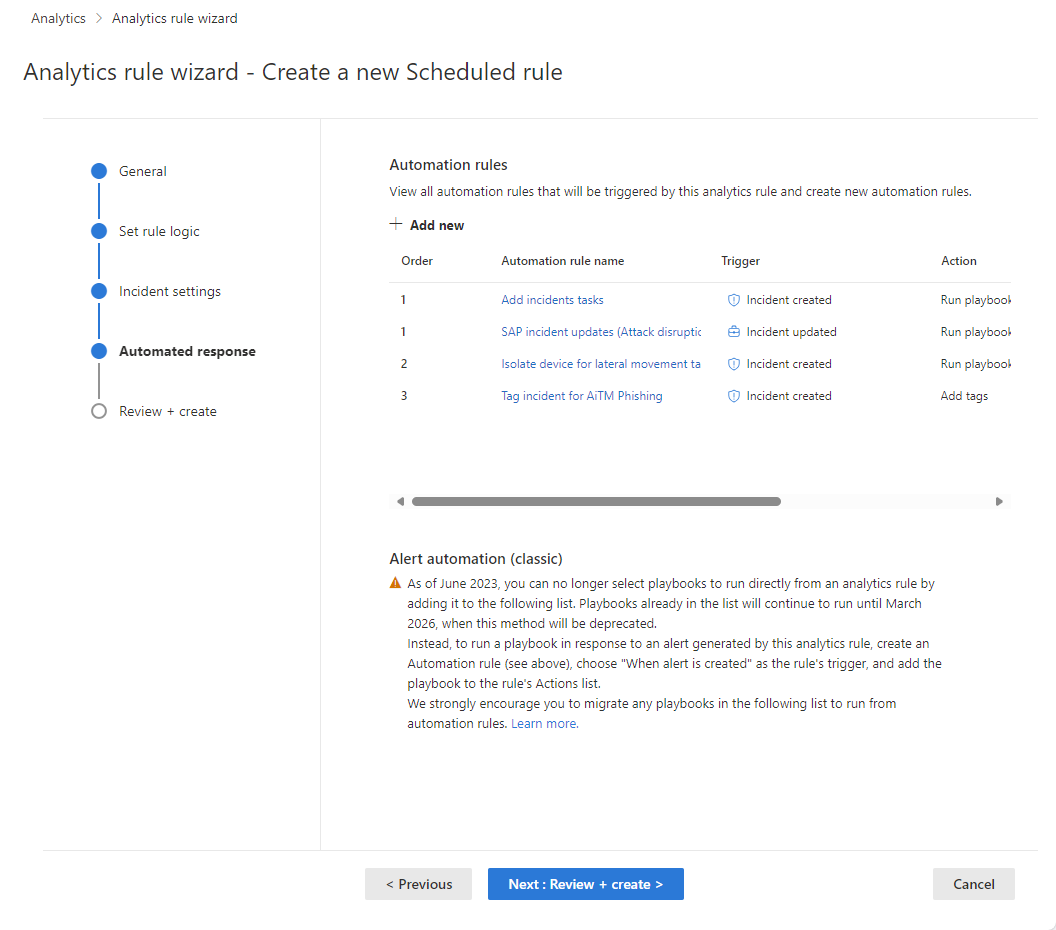

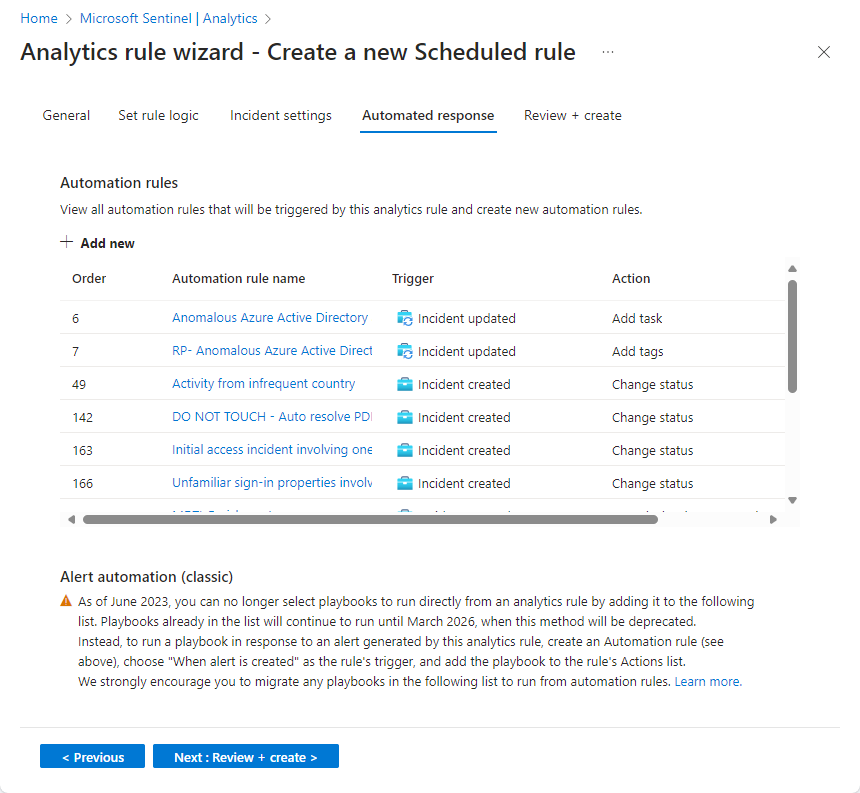

Просмотр и добавление автоматических ответов

На вкладке Автоматические ответы см. правила автоматизации, отображаемые в списке. Если вы хотите добавить ответы, которые еще не охвачены существующими правилами, у вас есть два варианта:

- Измените существующее правило, если вы хотите, чтобы добавленный ответ применялся ко многим или всем правилам.

- Выберите Добавить, чтобы создать новое правило автоматизации , которое применяется только к этому правилу аналитики.

Дополнительные сведения о том, для чего можно использовать правила автоматизации, см. в статье Автоматизация реагирования на угрозы в Microsoft Sentinel с помощью правил автоматизации.

- В разделе Автоматизация оповещений (классическая модель) в нижней части экрана отображаются все сборники схем, настроенные для автоматического запуска при создании оповещений с помощью старого метода.

По состоянию на июнь 2023 г. вы не можете добавлять сборники схем в этот список. Сборники схем, уже перечисленные здесь, продолжают работать до тех пор, пока этот метод не будет нерекомендуем, начиная с марта 2026 г.

Если у вас по-прежнему есть перечисленные здесь сборники схем, создайте правило автоматизации на основе созданного триггера оповещения и вызовите сборник схем из правила автоматизации. После выполнения этого шага щелкните многоточие в конце строки сборника схем, перечисленных здесь, и нажмите кнопку Удалить. Полные инструкции см. в статье Перенос сборников схем Microsoft Sentinel триггеров оповещений в правила автоматизации.

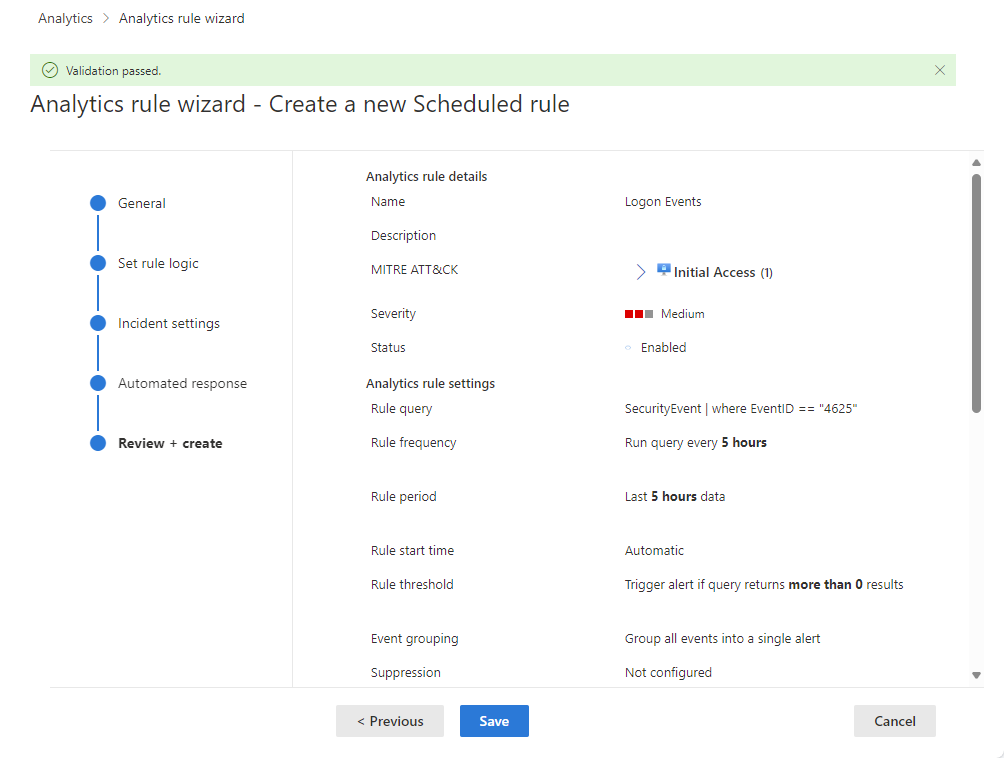

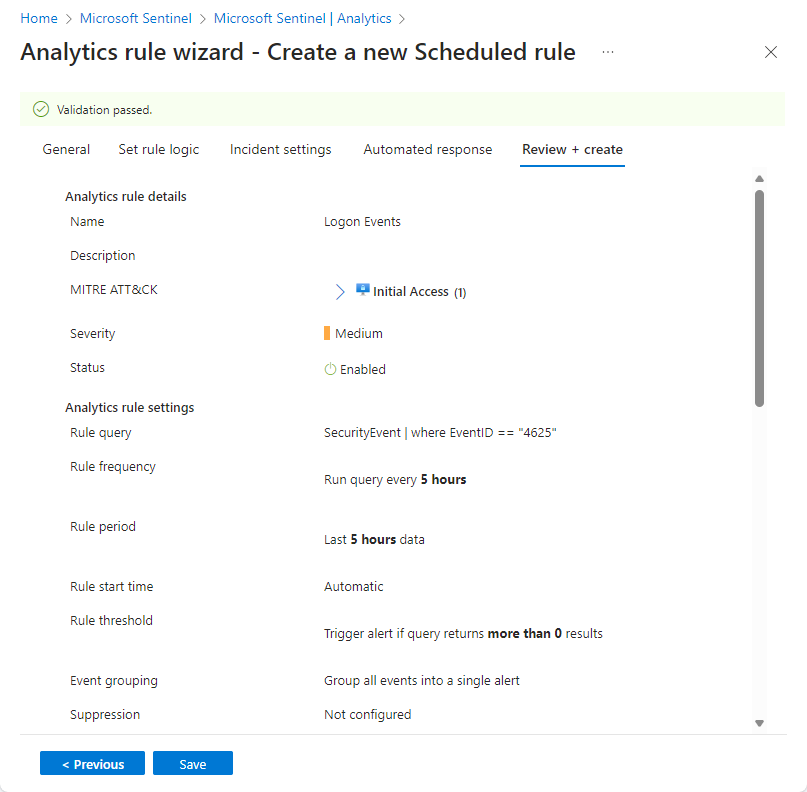

Выберите Далее: проверка и создание , чтобы просмотреть все параметры для нового правила аналитики.

Проверка конфигурации и создание правила

Когда появится сообщение "Проверка пройдена", нажмите кнопку Создать.

Если вместо этого появляется ошибка, найдите и выберите красный значок X на вкладке мастера, где произошла ошибка.

Исправьте ошибку и вернитесь на вкладку Проверка и создание , чтобы снова запустить проверку.

Просмотр правила и его выходных данных

Просмотр определения правила

Созданное пользовательское правило (типа "Запланировано") можно найти в таблице на вкладке Активные правила на главном экране Аналитика . В этом списке можно включить, отключить или удалить каждое правило.

Просмотр результатов правила

Чтобы просмотреть результаты правил аналитики, создаваемых на портале Defender, разверните узел Исследование & ответ в меню навигации, а затем — Инциденты & оповещения. Просмотрите инциденты на странице Инциденты , где можно расследовать инциденты, исследовать их и устранять угрозы. Просмотр отдельных оповещений на странице Оповещения .

Настройка правила

- Вы можете обновить запрос правила, чтобы исключить ложноположительные срабатывания. Дополнительные сведения см. в разделе Обработка ложноположительных результатов в Microsoft Sentinel.

Примечание.

Оповещения, созданные в Microsoft Sentinel, доступны через Microsoft Graph Security. Дополнительные сведения см. в документации по оповещениям системы безопасности Microsoft Graph.

Экспорт правила в шаблон ARM

Если вы хотите упаковать правило для управления и развертывания в виде кода, его можно легко экспортировать в шаблон Azure Resource Manager (ARM). Вы также можете импортировать правила из файлов шаблонов, чтобы просмотреть и изменить их в пользовательском интерфейсе.

Дальнейшие действия

При использовании правил аналитики для обнаружения угроз из Microsoft Sentinel убедитесь, что вы включили все правила, связанные с подключенными источниками данных, чтобы обеспечить полную защиту вашей среды.

Чтобы автоматизировать включение правил, отправьте правила в Microsoft Sentinel через API и PowerShell, хотя это требует дополнительных усилий. При использовании API или PowerShell необходимо сначала экспортировать правила в JSON, прежде чем включать правила. API или PowerShell могут быть полезны при включении правил в нескольких экземплярах Microsoft Sentinel с одинаковыми параметрами в каждом экземпляре.

Дополнительные сведения см. в разделе:

- Устранение неполадок с правилами аналитики в Microsoft Sentinel

- Навигация и исследование инцидентов в Microsoft Sentinel

- Сущности в Microsoft Sentinel

- Руководство. Использование сборников схем с правилами автоматизации в Microsoft Sentinel

Кроме того, ознакомьтесь с примером использования настраиваемых правил аналитики при мониторинге масштаба с помощью пользовательского соединителя.