Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Defender for Cloud Apps политики доступа используют элемент управления условным доступом к приложениям для мониторинга в режиме реального времени и управления доступом к облачным приложениям. Политики доступа управляют доступом на основе пользователя, расположения, устройства и приложения и поддерживаются для любого устройства.

Политики, созданные для ведущего приложения, не подключены к связанным приложениям ресурсов. Например, политики доступа, созданные для Teams, Exchange или Gmail, не подключены к SharePoint, OneDrive или Google Диску. Если вам нужна политика для приложения ресурсов в дополнение к ведущему приложению, создайте отдельную политику.

Совет

Если вы предпочитаете обычно разрешать доступ во время мониторинга сеансов или ограничивать определенные действия сеансов, создайте политики сеансов. Дополнительные сведения см. в разделе Политики сеансов.

Предварительные условия

Перед началом работы убедитесь, что у вас есть следующие предварительные требования:

Лицензия Defender for Cloud Apps как автономная лицензия или как часть другой лицензии

Лицензия на Microsoft Entra ID P1 в виде автономной лицензии или в составе другой лицензии

Если вы используете поставщика удостоверений сторонних поставщиков удостоверений, лицензия, необходимая для решения поставщика удостоверений (IdP)

Политика условного доступа Microsoft Entra ID, настроенная для Microsoft Defender for Cloud Apps (управление условным доступом к приложениям). Эта политика создает разрешения, необходимые для управления трафиком. Дополнительные сведения см. в статье Автоматическое подключение Microsoft Entra ID приложений к управлению условным доступом (предварительная версия)

Соответствующие приложения, подключенные к элементу управления условным доступом. Microsoft Entra ID приложения автоматически подключены, а приложения поставщика удостоверений сторонних поставщиков удостоверений должны быть подключены вручную.

Если вы работаете с поставщиком удостоверений, не являющихся поставщиком удостоверений Майкрософт, убедитесь, что вы также настроили поставщика удостоверений для работы с Microsoft Defender for Cloud Apps. Дополнительные сведения см. в разделе:

Пример. Создание политик условного доступа Microsoft Entra ID для использования с Defender for Cloud Apps

Эта процедура представляет собой общий пример создания политики условного доступа для использования с Defender for Cloud Apps.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор условного доступа.

- Перейдите кразделу Политикиусловного доступа>с идентификатором> Entra.

- Выберите Новая политика.

- Присвойте политике имя. Рекомендуется, чтобы организации создали значимый стандарт для имен своих политик.

- В разделе Назначения выберите Пользователи или удостоверения рабочей нагрузки.

- В разделе Включить выберите Все пользователи.

- В разделе Исключить выберите Пользователи и группы и выберите учетные записи аварийного доступа или аварийного доступа вашей организации.

- В разделе Ресурсы целевых ресурсов>(ранее — облачные приложения) выберите следующие параметры:

- В разделе Включить выберите Выбрать ресурсы.

- Выберите клиентские приложения, которые нужно включить в политику.

- В разделе Условия выберите все условия, которые вы хотите включить в политику.

- В разделе Управление доступом>Сеанс выберите Использовать управление условным доступом к приложениям, а затем выберите Выбрать.

- Подтвердите параметры и установите для параметра Включить политикузначение Только отчет.

- Нажмите кнопку Создать , чтобы создать, чтобы включить политику.

После подтверждения параметров с использованием режима влияния на политику или режима только для отчета переместите переключатель Включить политику с параметра Только отчет на Вкл.

Дополнительные сведения см. в разделах Политики условного доступа и Создание политики условного доступа.

Примечание.

Microsoft Defender for Cloud Apps использует Microsoft Defender for Cloud Apps приложения — элементы управления сеансами в рамках службы управления условным доступом к приложениям для входа пользователей. Это приложение находится в разделе "Корпоративные приложения" элемента Entra ID. Чтобы защитить приложения SaaS с помощью элементов управления сеансами, необходимо разрешить доступ к этому приложению.

Если у вас есть политики условного доступа с выбранным параметром "Блокировать доступ" в элементе управления "Предоставление доступа" в рамках политики условного доступа Microsoft Entra ID, ограниченной этим приложением, конечные пользователи не смогут получить доступ к защищенным приложениям в элементах управления сеансами.

Важно убедиться, что это приложение не будет случайно ограничено никакими политиками условного доступа. Для политик, ограничивающих все или определенные приложения, убедитесь, что это приложение указано как исключение в целевом ресурсе или убедитесь, что политика блокировки является преднамеренным.

Чтобы обеспечить правильную работу политик условного доступа на основе расположения, включите в эти политики приложение Microsoft Defender for Cloud Apps — элементы управления сеансами.

Создание политики доступа Defender for Cloud Apps

В этой процедуре описывается создание новой политики доступа в Defender for Cloud Apps.

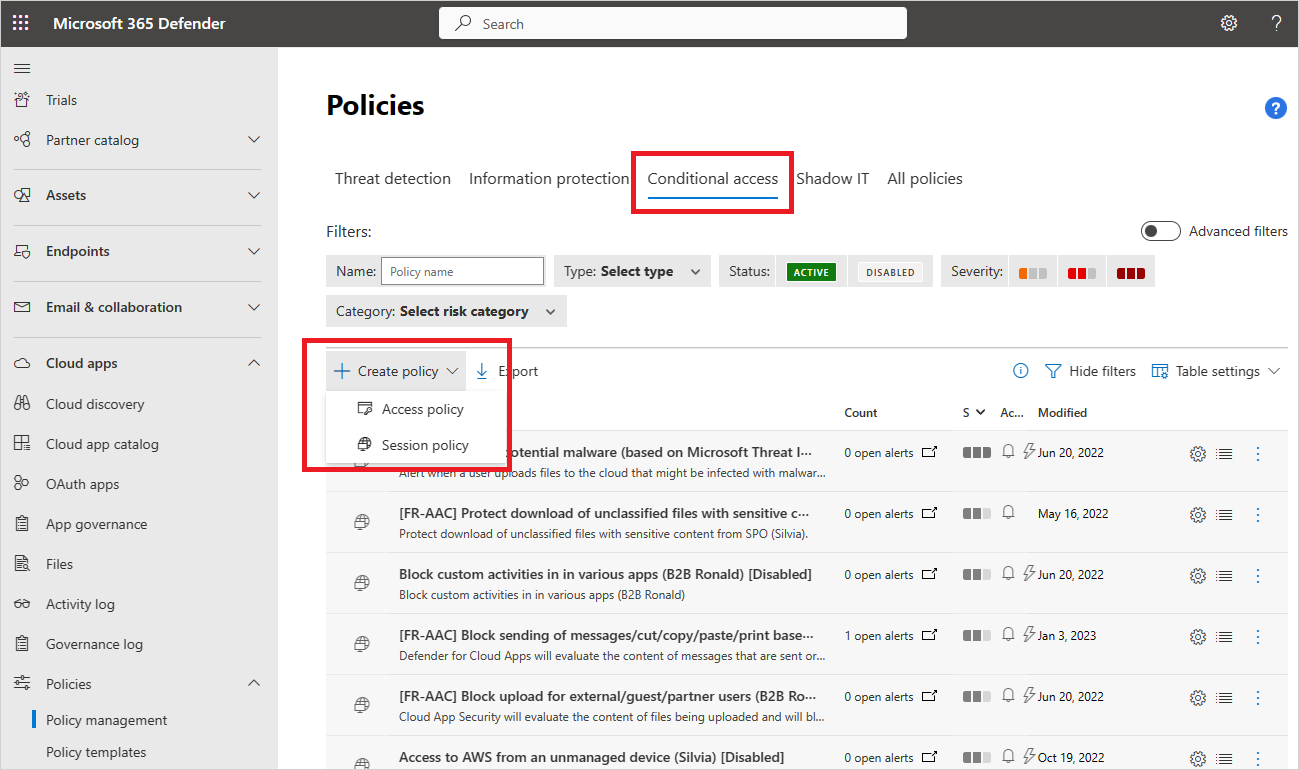

В Microsoft Defender XDR выберите вкладку Управление условным доступом > политики облачных > приложений>.

Выберите Create policyAccess policy (Создать политику >доступа). Например, вы можете:

На странице Создание политики доступа введите следующие основные сведения:

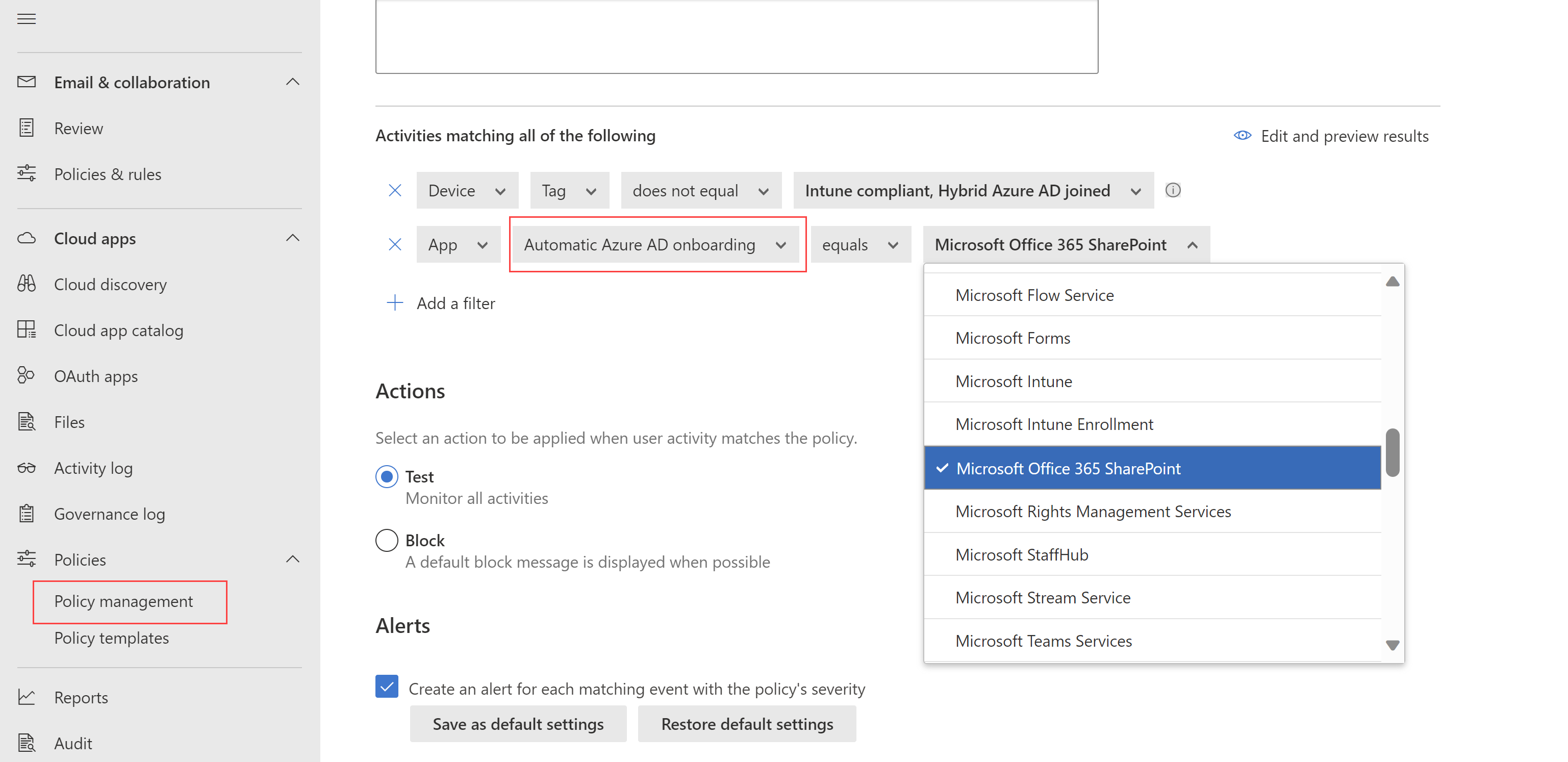

Имя Описание Имя политики Понятное имя для политики, например Блокировать доступ с неуправляемых устройств. Серьезность политики Выберите уровень серьезности, который вы хотите применить к политике. Категория Сохраните значение по умолчанию управления доступом Описание Введите необязательное понятное описание политики, чтобы помочь вашей команде понять ее назначение. В области Действия, соответствующие всем приведенным ниже , выберите дополнительные фильтры действий для применения к политике. Фильтры включают следующие параметры:

Имя Описание Приложение Фильтры для определенного приложения для включения в политику. Выберите приложения, сначала выбрав, используется ли автоматическое подключение Azure AD для приложений Microsoft Entra ID или подключение вручную для приложений поставщика удостоверений, отличных от Майкрософт. Затем выберите приложение, которое вы хотите включить в фильтр, в списке.

Если приложение поставщика удостоверений, отличное от Майкрософт, отсутствует в списке, убедитесь, что оно полностью подключено. Дополнительные сведения см. в разделе:

- Подключение приложений каталога поставщика удостоверений сторонних поставщиков удостоверений для управления условным доступом

- Подключение пользовательских приложений поставщика удостоверений сторонних поставщиков удостоверений для управления условным доступом

Если вы решили не использовать фильтр приложений , политика применяется ко всем приложениям, которые помечены как включенные на странице Параметры > Облачные приложения > Подключенные приложения > условного доступа к приложениям управления приложениями .

Примечание. Вы можете увидеть некоторое перекрытие между подключенными приложениями и приложениями, которым требуется подключение вручную. В случае конфликта в фильтре между приложениями приоритет имеют подключенные вручную приложения.Клиентское приложение Фильтр для браузерных или мобильных или классических приложений. Устройство Фильтрация тегов устройств, например для определенного метода управления устройствами, или типов устройств, таких как компьютер, мобильный телефон или планшет. IP-адрес. Фильтрация по IP-адресу или использование назначенных ранее тегов IP-адресов. Location Фильтрация по географическому расположению. Отсутствие четко определенного расположения может указывать на рискованные действия. Зарегистрированный поставщик услуг Интернета Фильтрация действий, поступающих от определенного поставщика услуг Интернета. Пользователь Фильтр для определенного пользователя или группы пользователей. Строка агента пользователя Фильтр по определенной строке агента пользователя. Тег агента пользователя Фильтрация по тегам агента пользователя, например для устаревших браузеров или операционных систем. Например, вы можете:

Выберите Изменить и просмотреть результаты , чтобы получить предварительный просмотр типов действий, которые будут возвращены с текущим выбором.

В области Действия выберите один из следующих параметров:

Аудит. Задайте для этого действия разрешение доступа в соответствии с фильтрами политики, заданными явно.

Блокировать. Задайте для этого действия блокировку доступа в соответствии с фильтрами политики, заданными явно.

В области Оповещения при необходимости настройте любое из следующих действий:

- Создание оповещений для каждого соответствующего события с уровнем серьезности политики

- Отправка оповещения по электронной почте

- Ежедневное ограничение оповещений на политику

- Отправка оповещений в Power Automate

После завершения нажмите Создать.

Тестирование политики

После создания политики доступа протестируйте ее, повторно выполнив проверку подлинности для каждого приложения, настроенного в политике. Убедитесь, что приложение работает должным образом, а затем проверка журналы действий.

Вот несколько рекомендаций.

- Создайте политику для пользователя, созданного специально для тестирования.

- Выйдите из всех существующих сеансов перед повторной проверкой подлинности в приложениях.

- Войдите в мобильные и классические приложения как с управляемых, так и с неуправляемых устройств, чтобы убедиться, что действия полностью фиксируются в журнале действий.

Убедитесь, что войдите с пользователем, который соответствует вашей политике.

Чтобы протестировать политику в приложении, выполните следующие действия:

- Посетите все страницы в приложении, которые являются частью рабочего процесса пользователя, и убедитесь, что страницы отображаются правильно.

- Убедитесь, что на поведение и функциональность приложения не влияет выполнение общих действий, таких как скачивание и отправка файлов.

- Если вы работаете с пользовательскими приложениями поставщика удостоверений, не относящихся к Корпорации Майкрософт, проверка каждый из доменов, добавленных вручную для приложения.

Чтобы проверка журналы действий, выполните приведенные далее действия.

В Microsoft Defender XDR выберите Журнал действий облачных приложений >и проверка для действий входа, записываемых для каждого шага. Вы можете выполнить фильтрацию, выбрав Дополнительные фильтры и отфильтровав значение Источник равно управление доступом.

Действия единого входа — это события управления условным доступом к приложениям.

Выберите действие для развертывания для получения дополнительных сведений. Убедитесь, что тег агента пользователя правильно отражает, является ли устройство встроенным клиентом, мобильным или классическим приложением или является ли устройство управляемым устройством, которое соответствует требованиям и присоединено к домену.

При возникновении ошибок или проблем используйте панель инструментов Администратор View для сбора ресурсов, таких как .Har файлы и записанные сеансы, а затем отправьте запрос в службу поддержки.

Создание политик доступа для устройств, управляемых удостоверениями

Используйте сертификаты клиента для управления доступом для устройств, которые не Microsoft Entra гибридного присоединения и не управляются Microsoft Intune. Развертывание новых сертификатов на управляемых устройствах или использование существующих сертификатов, таких как сторонние сертификаты MDM. Например, может потребоваться развернуть сертификат клиента на управляемых устройствах, а затем заблокировать доступ с устройств без сертификата.

Дополнительные сведения см. в разделе Устройства, управляемые удостоверениями, с помощью управления условным доступом для приложений.

Связанные материалы

Дополнительные сведения см. в разделе:

- Устранение неполадок с элементами управления доступом и сеансами

- Руководство. Блокировка скачивания конфиденциальной информации с помощью управления условным доступом к приложениям

- Блокировка скачивания на неуправляемых устройствах с помощью элементов управления сеансами

Если у вас возникнут какие-либо проблемы, мы здесь, чтобы помочь. Чтобы получить помощь или поддержку по проблеме с продуктом, отправьте запрос в службу поддержки.