Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

В этой статье описываются компоненты, которые работают для безопасности пользователей и приложений при использовании прокси приложения Microsoft Entra.

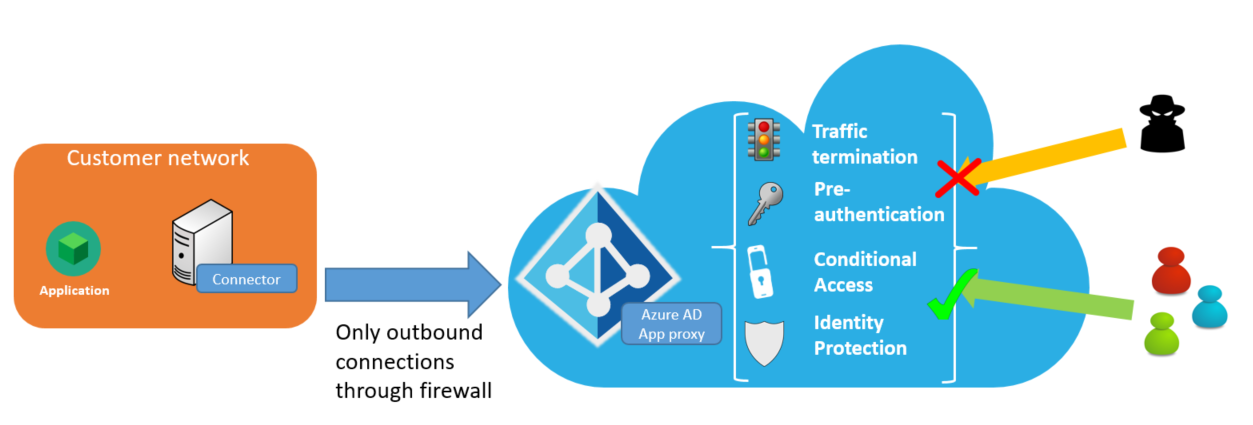

На следующей схеме показано, как идентификатор Microsoft Entra обеспечивает безопасный удаленный доступ к локальным приложениям.

Преимущества безопасности

Прокси приложения Microsoft Entra предлагает множество преимуществ безопасности. К преимуществам относятся:

- Аутентифицируемый доступ

- Условный доступ

- Завершение трафика

- Весь исходящий доступ

- Аналитика и машинное обучение в облаке

- Удаленный доступ как услуга

- Служба защиты от распределенных отказов в обслуживании (DDoS) Майкрософт

Аутентифицируемый доступ

Только прошедшие проверку подлинности подключения могут получить доступ к сети при использовании предварительной проверки подлинности Microsoft Entra.

Прокси приложения Microsoft Entra использует службу маркеров безопасности Microsoft Entra (STS) для всей проверки подлинности. Предварительная проверка подлинности, по своей природе, блокирует значительное количество анонимных атак, так как только прошедшие проверку подлинности удостоверения могут получить доступ к внутреннему приложению.

Если в качестве метода предварительной проверки подлинности выбрана сквозная аутентификация, вы не получите это преимущество.

Условный доступ

Примените расширенные параметры политики, прежде чем устанавливать подключения к сети.

Благодаря условному доступу можно определить ограничения в отношении доступа пользователей к приложениям. Вы можете создать политики, ограничивающие вход на основе расположения, надежности аутентификации и профиля риска пользователя.

Вы также можете использовать условный доступ для настройки политик многофакторной проверки подлинности, добавив еще один уровень безопасности для проверки подлинности пользователя. Приложения также можно направлять в Microsoft Defender для облачных приложений через условный доступ Microsoft Entra для обеспечения мониторинга и управления в режиме реального времени с помощью политик доступа и сеансов .

Завершение трафика

Весь трафик завершается в облаке.

Так как прокси-сервер приложений Microsoft Entra является обратным прокси-сервером, весь трафик к серверным приложениям завершается на сервисе. Служба повторно устанавливает сеанс только с сервером, что означает, что ваши серверы не подвержены прямому HTTP-трафику. Эта конфигурация означает, что вы лучше защищены от целевых атак.

Весь доступ является исходящим

Для корпоративной сети не требуется открывать входящие подключения.

Соединители частной сети используют только исходящие подключения к службе прокси приложения Microsoft Entra. Нет необходимости открывать порты брандмауэра для входящих подключений. Для традиционных прокси-серверов требуется сеть периметра (также известная как демилитаризованная зона (DMZ) или экранированная подсеть) и разрешать неуправляемые подключения на границе сети. При использовании прокси приложения не требуется сеть периметра, так как все подключения исходящие и выполняются через безопасный канал.

Дополнительные сведения о соединителях см. в статье "Общие сведения о соединителях частной сети Microsoft Entra".

Облачная аналитика и машинное обучение

Получите новейшую систему безопасности.

Поскольку это часть Microsoft Entra ID, прокси приложения использует Защиту Microsoft Entra ID с данными из Центра реагирования на инциденты безопасности Microsoft и подразделения по борьбе с цифровыми преступлениями. Вместе они заранее определяют скомпрометированные учетные записи и обеспечивают защиту от входа с высоким риском. Многочисленные факторы определяют, какие попытки входа являются высоким риском. К этим факторам относятся инфицированные устройства, анонимизация сетей и нетипичные или маловероятные расположения.

Многие из этих отчетов и событий уже сейчас можно использовать в API для интеграции с системами управления сведениями о безопасности и событиями (SIEM).

Удаленный доступ как услуга

Вам больше не нужно беспокоиться о поддержке локальных серверов и установке для них исправлений.

Программное обеспечение, на котором не установлены исправления, по-прежнему подвергается большому количеству атак. Прокси приложения Microsoft Entra — это служба в масштабе Интернета, которая принадлежит Корпорации Майкрософт, поэтому вы всегда получаете последние исправления безопасности и обновления.

Чтобы повысить безопасность приложений, опубликованных прокси-сервером приложений Microsoft Entra, прокси-сервер блокирует поисковые роботы от индексации и архивации ваших приложений. Каждый раз, когда робот веб-обходчика пытается получить параметры робота для опубликованного приложения, прокси приложения отвечает с помощью файла robots.txt, который включает в себя User-agent: * Disallow: /.

Служба защиты от распределенных отказов в обслуживании (DDoS) Майкрософт

Приложения, опубликованные через прокси приложения, защищены от атак распределенного типа "отказ в обслуживании" (DDoS). Корпорация Майкрософт автоматически включает эту защиту во всех центрах обработки данных. Служба защиты от атак DDoS Майкрософт обеспечивает мониторинг трафика и устранение распространенных атак на уровне сети в режиме реального времени.

Под капотом

Прокси приложения Microsoft Entra состоит из двух частей:

- Облачная служба: эта служба выполняется в облаке Майкрософт и где подключаются внешние клиенты и пользователи.

- Локальный соединитель: локальный компонент, соединитель прослушивает запросы из службы прокси приложения Microsoft Entra и обрабатывает подключения к внутренним приложениям.

Поток между соединителем и службой прокси приложения устанавливается, когда:

- Соединитель сначала настраивается.

- Соединитель извлекает сведения о конфигурации из службы прокси приложения.

- Пользователь получает доступ к опубликованному приложению.

Примечание.

Все коммуникации осуществляются по протоколу TLS и всегда исходят из соединителя в службу прокси приложения. Сервис предназначен только для исходящих операций.

Соединитель использует сертификат клиента для проверки подлинности в службе прокси приложения для почти всех вызовов. Единственным исключением является этап начальной настройки, когда устанавливается сертификат клиента.

Установка соединителя

При начальной настройке соединителя события выполняются в следующем порядке:

- Соединитель регистрируется в службе во время установки. Установщик предложит пользователям ввести учетные данные администратора Microsoft Entra. Затем маркер, полученный из этой проверки подлинности, будет представлен службе прокси приложения Microsoft Entra.

- Служба прокси приложения оценивает маркер. Он проверяет, является ли пользователь по крайней мере администратором приложения в клиенте. Если пользователя нет, процесс завершается.

- Коннектор генерирует запрос на сертификат клиента и передает его вместе с токеном в службу прокси приложения. В свою очередь, служба проверяет этот маркер и подписывает запрос на сертификат клиента.

- Соединитель использует сертификат клиента для дальнейшего взаимодействия со службой прокси приложения.

- Соединитель осуществляет начальное вытягивание данных конфигурации системы из службы с использованием клиентского сертификата и готов к приему запросов.

Обновление параметров конфигурации

Всякий раз, когда служба прокси приложения обновляет параметры конфигурации, происходят следующие события потока:

- Соединитель подключается к конечной точке конфигурации в службе прокси приложения с помощью сертификата клиента.

- Проверяется сертификат клиента.

- Служба прокси приложения возвращает данные конфигурации соединителю (например, группу соединителей, в которую должен быть входит соединитель).

- Соединитель создает новый запрос на сертификат, если текущий сертификат превышает 180 дней.

Доступ к опубликованным приложениям

Когда пользователи получают доступ к опубликованному приложению, между службой прокси приложения и соединителем частной сети происходят следующие события:

- Служба проверяет подлинность пользователя для приложения.

- Служба помещает запрос в очередь соединителя.

- Соединитель обрабатывает запрос из очереди.

- Соединитель ожидает ответа.

- Служба передает данные пользователю.

Чтобы узнать больше о том, что происходит на каждом из этих этапов, читайте эту статью дальше.

1. Служба проверяет подлинность пользователя для приложения.

Если приложение использует сквозную аутентификацию в качестве метода предварительной аутентификации, пропустите шаги в этом разделе.

Идентификатор Microsoft Entra перенаправляет пользователей на службу STS для проверки подлинности, если приложение настроено для предварительной проверки подлинности с помощью идентификатора Microsoft Entra. Следующие шаги выполняются:

- Прокси приложения проверяет требования к политике условного доступа. Этот шаг гарантирует, что пользователю назначено приложение. Если требуется двухфакторная проверка подлинности, появляется запрос на второй метод проверки подлинности.

- Microsoft Entra STS выдает подписанный маркер для приложения и перенаправляет пользователя обратно в службу прокси приложения.

- Прокси приложения проверяет, что токен выдан правильному приложению, подписан и действителен.

- Прокси приложения задает зашифрованный файл cookie проверки подлинности, указывающий на успешную проверку подлинности в приложении. Файл cookie включает метку времени окончания срока действия на основе токена из Microsoft Entra ID. Файл cookie также включает имя пользователя, на основе которого проводится проверка подлинности. Файл cookie шифруется с закрытым ключом, известным только для службы прокси приложения.

- Прокси приложения перенаправляет пользователя обратно на исходный запрошенный URL-адрес.

Если какая-либо часть шагов предварительной проверки подлинности завершается ошибкой, запрос пользователя отклоняется, а пользователь отображает сообщение, указывающее источник проблемы.

2. Сервис помещает запрос в очередь соединителя

Исходящее подключение ко службе прокси приложения поддерживается соединителями. При поступлении запроса служба помещает его в очередь на одном из открытых подключений, чтобы его получил коннектор.

Запрос содержит заголовки запросов, данные из зашифрованного файла cookie, пользователя, выполняющего запрос, и идентификатор запроса. Хотя данные из зашифрованного файла cookie отправляются с запросом, сам файл cookie проверки подлинности не отправляется.

3. Соединитель обрабатывает запрос из очереди.

На основе запроса прокси приложения выполняет одно из следующих действий:

Если запрос является простой операцией (например, в тексте нет данных, как и с запросом API

GETRESTful), соединитель выполняет подключение к целевому внутреннему ресурсу, а затем ожидает ответа.Если запрос содержит данные, связанные с ним в теле (например, операция RESTful API

POST), соединитель выполняет исходящее подключение с помощью сертификата клиента к экземпляру прокси приложения. Это соединение инициируется для запроса данных и открытия соединения с внутренним ресурсом. После получения запроса от соединителя служба прокси приложения начинает принимать содержимое от пользователя и пересылает данные в соединитель. Соединитель, в свою очередь, перенаправляет данные во внутренний ресурс.

4. Соединитель ожидает ответа.

Когда завершается выполнение запроса и передача содержимого в серверную службу, соединитель ожидает ответа.

После получения ответа соединитель выполняет исходящее подключение к службе прокси приложения, чтобы вернуть сведения о заголовке и начать потоковую передачу возвращаемых данных.

5. Служба передает данные пользователю.

В настоящее время выполняется некоторая обработка приложения. Например, прокси приложения преобразует заголовки или URL-адреса.