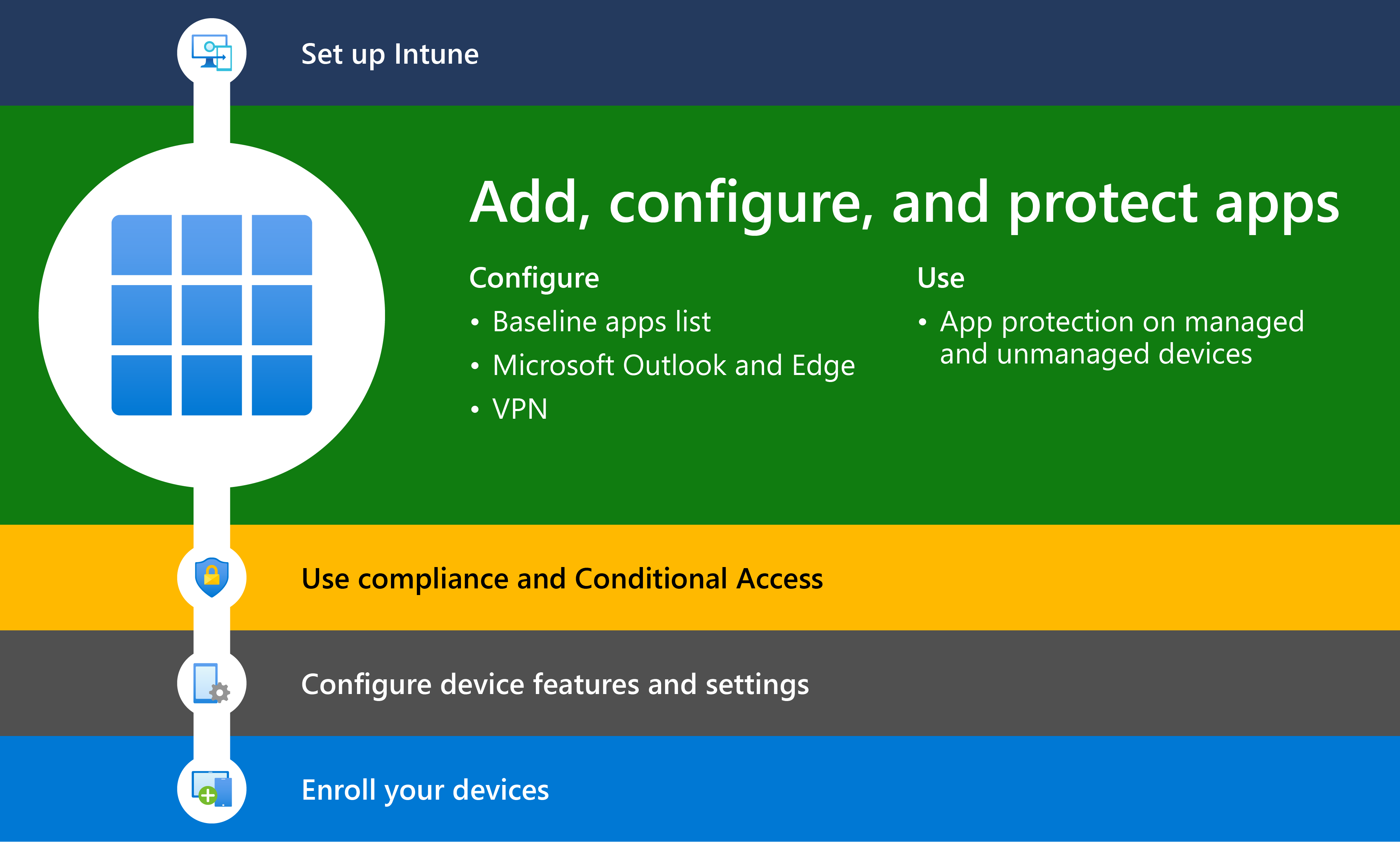

Шаг 2. Добавление, настройка и защита приложений с помощью Intune

Следующим шагом при развертывании Intune является добавление и защита приложений, которые обращаются к данным организации.

Управление приложениями на устройствах в вашей организации является центральной частью безопасной и продуктивной корпоративной экосистемы. Вы можете использовать Microsoft Intune для управления приложениями, которые используют сотрудники вашей компании. Управляя приложениями, вы помогаете управлять приложениями, которые использует ваша компания, а также конфигурацией и защитой приложений. Эта функция называется управлением мобильными приложениями (MAM). MAM в Intune предназначен для защиты данных организации на уровне приложений, включая пользовательские приложения и приложения магазина. Управление приложениями можно использовать на устройствах, принадлежащих организации, и персональных устройствах. При использовании с личными устройствами управляется только доступом и данными, связанными с организацией. Этот тип управления приложениями называется MAM без регистрации или с точки зрения конечного пользователя— использование собственного устройства (BYOD).

Конфигурации MAM

При использовании приложений без ограничений данные компании и личные данные могут смешиваться. Данные компании могут помещаться в такие расположения, как личное хранилище, или передаваться в приложения вне вашего контроля, что приводит к потере данных. Одной из основных причин использования MAM без регистрации устройств или Intune MDM + MAM является защита данных вашей организации.

Microsoft Intune поддерживает две конфигурации MAM:

MAM без управления устройствами

Эта конфигурация позволяет управлять приложениями вашей организации с помощью Intune, но не регистрирует устройства, управляемые Intune. Эту конфигурацию обычно называют MAM без регистрации устройства. ИТ-администраторы могут управлять приложениями с помощью MAM с помощью Intune конфигурации и политик защиты на устройствах, не зарегистрированных в Intune управления мобильными устройствами (MDM).

Примечание.

Эта конфигурация включает управление приложениями с помощью Intune на устройствах, зарегистрированных у сторонних поставщиков управления корпоративной мобильностью (EMM). Политики защиты приложений можно использовать Intune независимо от любого решения MDM. Это позволит защитить данные компании как с регистрацией устройств, так и без нее в решении по управлению устройствами. Внедрив политики уровня приложения, вы можете ограничить доступ к корпоративным ресурсам и оставить данные в поле зрения ИТ-отдела.

Управление мобильными приложениями (MAM) идеально подходит для защиты данных организации на мобильных устройствах, используемых членами вашей организации для личных и рабочих задач. Убедившись, что члены вашей организации могут быть продуктивными, вы хотите предотвратить потерю данных, преднамеренную и непреднамеренную. Вы также хотите защитить корпоративные данные, доступ к которым осуществляется с устройств, которые не управляются вами. MAM позволяет управлять данными организации и защищать их в приложении.

Совет

Intune MAM можно использовать для управления многими офисными приложениями, например приложениями Microsoft Office. См. официальный список общедоступных защищенных приложений Microsoft Intune.

Для устройств BYOD, не зарегистрированных ни в одном решении MDM, политики защиты приложений могут помочь защитить данные компании на уровне приложения. Но существуют некоторые ограничения, которые следует учитывать:

- Вы не сможете развертывать приложения на устройстве. Конечный пользователь должен получать приложения из Магазина.

- Вы не сможете подготавливать профили сертификатов на этих устройствах.

- Вы не можете подготавливать параметры Wi-Fi и VPN компании на этих устройствах.

Дополнительные сведения о защите приложений в Intune см. в статье Общие сведения о политиках защита приложений.

MAM с управлением устройствами

Эта конфигурация позволяет управлять приложениями и устройствами вашей организации. Эту конфигурацию обычно называют MAM + MDM. ИТ-администраторы могут управлять приложениями с помощью MAM на устройствах, зарегистрированных в Intune MDM.

MDM дополняет MAM в обеспечении защиты устройства. Например, вы можете запросить ПИН-код для доступа к устройству или развернуть на устройстве управляемые приложения. Кроме того, можно развертывать приложения на устройствах с помощью решения MDM, чтобы получить больше возможностей для управления приложениями.

Одновременное использование MDM и политик защиты приложений дает компании дополнительные преимущества. Но компания сама определяет потребность в таких политиках в разных ситуациях. Например, член вашей организации может иметь как телефон, выданный компанией, так и собственный персональный планшет. Телефон компании может быть зарегистрирован в MDM и защищен политиками защиты приложений, а личное устройство защищено только политиками защиты приложений.

На зарегистрированных устройствах, использующих службу MDM, политики защиты приложений могут добавить дополнительный уровень защиты. Например, пользователь входит на устройство с учетными данными организации. При использовании данных организации политики защиты приложений контролируют их сохранение и совместное использование. При входе пользователей с личным удостоверением эти же средства защиты (доступ и ограничения) не применяются. Таким образом, ИТ-отдел может управлять данными организации, а пользователи сохраняют контроль над своими личными данными, которые остаются конфиденциальными.

Решение MDM полезно следующим:

- регистрирует устройство;

- развертывает приложения на устройстве;

- на постоянной основе обеспечивает управление устройством и его соответствие требованиям.

Политики защиты полезны следующим:

- помогают защитить данные организации от утечки в потребительские приложения и службы;

- применяют ограничения (сохранить как, буфер обмена, ПИН-код и т. д.) к клиентским приложениям;

- удаляют данные компании из приложений без удаления самих приложений с устройства.

Преимущества MAM с Intune

При управлении приложениями в Intune администраторы могут выполнять следующие действия:

- Защита данных компании на уровне приложения. Вы можете добавлять и назначать мобильные приложения группам пользователей и устройствам. Это позволяет защитить данные вашей компании на уровне приложения. Вы можете защитить корпоративные данные как на управляемых, так и на неуправляемых устройствах, так как управление мобильными приложениями не требует управления устройствами. Управление основано на удостоверении пользователя, что устраняет необходимость в управлении устройствами.

- Настройте приложения для запуска или запуска с включенными параметрами. Кроме того, можно обновить существующие приложения, уже имеющиеся на устройстве.

- Назначьте политики для ограничения доступа и предотвращения использования данных за пределами организации. Вы выбираете параметр для этих политик в соответствии с требованиями вашей организации. Например, вы можете:

- Требовать PIN-код для открытия приложения в рабочем контексте.

- Блокировать запуск управляемых приложений на устройствах со снятой защитой или с административным доступом

- Контролируйте обмен данными между приложениями.

- Запретите сохранение данных корпоративного приложения в личном хранилище с помощью политик перемещения данных, таких как Сохранение копий данных организации и Ограничение вырезания, копирования и вставки.

- Поддержка приложений на различных платформах и операционных системах. Каждая платформа отличается. Intune предоставляет доступные параметры специально для каждой поддерживаемой платформы.

- Просмотрите отчеты об используемых приложениях и отслеживайте их использование. Кроме того, Intune предоставляет аналитику конечных точек для оценки и устранения проблем.

- Выполнить выборочную очистку, удалив из приложений только данные организации.

- Убедитесь, что персональные данные хранятся отдельно от управляемых данных. Это позволяет пользователям поддерживать требуемый уровень производительности, а также не применять политики при использовании приложения в личных целях. Политики применяются только в рабочем контексте, позволяя вам защитить данные организации, не затрагивая персональные данные.

Добавление приложений в Intune

Первым шагом при предоставлении приложений вашей организации является добавление приложений в Intune перед назначением их устройствам или пользователям из Intune. Хотя вы можете работать со многими разными типами приложений, основные процедуры одинаковы. С помощью Intune можно добавлять различные типы приложений, включая приложения, написанные внутри компании (бизнес-бизнес), приложения из магазина, встроенные приложения и приложения в Интернете.

У пользователей приложений и устройств в вашей организации (сотрудников организации) могут быть определенные требования к приложениям. Прежде чем добавить приложение в Intune и сделать его доступным для ваших сотрудников, необходимо определить и понять некоторые основные требования к приложениям. В Intune существуют различные типы приложений. Необходимо определить требования к приложениям, необходимые пользователям в вашей компании, например платформы и возможности, нужные вашим сотрудникам. Нужно решить, будет ли Intune использоваться для управления устройствами (включая приложения) или же только для управления приложениями. Кроме того, необходимо определить, какие приложения и возможности требуются вашим сотрудникам и кому именно они нужны. Сведения в этой статье помогут вам начать работу.

Прежде чем добавлять приложения в Intune, ознакомьтесь с типами приложений поддержки и оцените требования к приложению. Дополнительные сведения см. в статье Добавление приложений в Microsoft Intune.

Совет

Чтобы лучше понять типы приложений, покупки приложений и лицензии приложений для Intune, см. решение Приобретение и добавление приложений для Microsoft Intune. Это содержимое решения также содержит рекомендации по оценке требований к приложениям, созданию категорий приложений, покупке приложений и добавлению приложений. Кроме того, в этом решении объясняется, как управлять приложениями и лицензиями приложений.

Добавление приложений Майкрософт

Intune включает ряд приложений Майкрософт на основе лицензии Майкрософт, которую вы используете для Intune. Дополнительные сведения о различных доступных корпоративных лицензиях Майкрософт, включая Intune, см. в разделе лицензирование Microsoft Intune. Чтобы сравнить различные приложения Майкрософт, доступные в Microsoft 365, ознакомьтесь с вариантами лицензирования, доступными в Microsoft 365. Чтобы просмотреть все параметры для каждого плана (включая доступные приложения Майкрософт), скачайте полную таблицу сравнения подписок Майкрософт и найдите планы, которые включают Microsoft Intune.

Среди прочих для устройств с Windows 10 доступны Приложения Microsoft 365. Выбрав этот тип приложения в Intune, вы можете назначать и устанавливать приложения Microsoft 365 на управляемых устройствах, которые выполняются Windows 10. Вы также можете назначать и устанавливать приложения для классического клиента Microsoft Project Online и Microsoft Visio Online плана 2, если у вас есть лицензии для них. Доступные приложения Microsoft 365 отображаются в виде одной записи в списке приложений в консоли Intune в Azure.

Добавьте следующие основные приложения Майкрософт в Intune:

- Microsoft Edge

- Microsoft Excel

- Microsoft Office

- Microsoft OneDrive

- Microsoft OneNote

- Microsoft Outlook

- Microsoft PowerPoint

- Microsoft SharePoint

- Microsoft Teams

- Microsoft To-Do

- Microsoft Word

Дополнительные сведения о добавлении приложений Майкрософт в Intune см. в следующих разделах:

- Добавление приложений в Microsoft Intune

- Добавление приложений Microsoft 365 на устройства с Windows 10 и 11 с помощью Microsoft Intune

Добавление приложений Магазина (необязательно)

Многие стандартные приложения магазина, отображаемые в консоли Intune, доступны для добавления и развертывания для участников организации. Кроме того, вы можете приобрести приложения магазина для каждой платформы устройства.

В следующей таблице приведены различные категории, доступные для приложений Магазина.

| Категория приложения Магазина | Описание |

|---|---|

| Бесплатные приложения магазина | Вы можете свободно добавлять эти приложения в Intune и развертывать их для участников вашей организации. Использование этих приложений не требует дополнительных затрат. |

| Приобретенные приложения | Прежде чем добавлять в Intune, необходимо приобрести лицензии для этих приложений. Каждая платформа устройств (Windows, iOS, Android) предлагает стандартный способ приобретения лицензий для этих приложений. Intune предоставляет методы управления лицензией приложения для каждого конечного пользователя. |

| Приложения, которым требуется учетная запись, подписка или лицензия от разработчика приложений | Вы можете свободно добавлять и развертывать эти приложения из Intune, однако для приложения может потребоваться учетная запись, подписка или лицензия от поставщика приложения. Список приложений, поддерживающих функции управления Intune, см. в разделах Приложения для повышения производительности партнеров и Приложения UEM для партнеров. ЗАМЕТКА: Для приложений, для которых может потребоваться учетная запись, подписка или лицензия, необходимо обратиться к поставщику приложений для получения конкретных сведений о приложении. |

| Приложения, включенные в вашу лицензию Intune | Лицензия, используемая с Microsoft Intune, может включать необходимые лицензии приложений. |

Примечание.

Помимо приобретения лицензий на приложения, можно создать политики Intune, позволяющие конечным пользователям добавлять личные учетные записи на свои устройства для приобретения неуправляемых приложений.

Дополнительные сведения о добавлении приложений Майкрософт в Intune см. в следующих разделах:

- Добавление приложений Microsoft Store в Microsoft Intune

- Добавление приложений из магазина iOS в Microsoft Intune

- Добавление приложений Магазина Android в Microsoft Intune

Настройка приложений с помощью Intune

Политики конфигурации приложений помогают устранить проблемы с настройкой приложений, позволяя выбирать параметры конфигурации для политики. Затем эта политика назначается конечным пользователям перед запуском определенного приложения. Затем параметры предоставляются автоматически при настройке приложения на устройстве конечного пользователя. Конечным пользователям не нужно принимать меры. Параметры конфигурации уникальны для каждого приложения.

Вы можете создавать и использовать политики конфигурации приложений для предоставления параметров конфигурации для приложений iOS/iPadOS или Android. Эти параметры конфигурации позволяют настраивать приложение с помощью конфигурации и управления приложениями. Параметры политики конфигурации используются, когда приложение проверяет эти параметры (как правило, при первом запуске приложения).

Например, для параметра конфигурации приложения может потребоваться указать следующие сведения:

- Пользовательский номер порта

- Языковые параметры

- Параметры безопасности

- Параметры фирменной символики, такой как логотип компании

Если бы конечные пользователи ввели эти параметры, они могли бы сделать это неправильно. Политики конфигурации приложений помогают обеспечить согласованность на предприятии и уменьшить количество вызовов службы поддержки от конечных пользователей, пытающихся настроить параметры самостоятельно. Благодаря политикам конфигурации приложений внедрение новых приложений происходит проще и быстрее.

Доступные параметры конфигурации в конечном итоге определяются разработчиками приложения. Необходимо ознакомиться с документацией от поставщика приложения, чтобы узнать, поддерживает ли приложение конфигурацию и какие конфигурации доступны. Intune заполняет доступные параметры конфигурации для некоторых приложений.

Дополнительные сведения о конфигурации приложений см. в следующих разделах:

- Политики конфигурации приложений в Microsoft Intune

- Добавление политик конфигурации приложений для управляемых устройств с iOS и iPadOS

- Добавление политик конфигурации приложений для управляемых устройств Android Enterprise

Настройка Microsoft Outlook

Приложение Outlook для iOS и Android расширяет возможности мобильных устройств пользователей в организации, объединяя электронную почту, календарь, контакты и другие файлы.

Самые богатые и широкие возможности защиты данных Microsoft 365 доступны при подписке на пакет Enterprise Mobility + Security, который включает функции Microsoft Intune и Microsoft Entra ID P1 или P2, такие как условный доступ. Как минимум, вам потребуется развернуть политику условного доступа, которая позволяет подключаться к Outlook для iOS и Android с мобильных устройств, а также политику защиты приложений Intune, обеспечивающую защиту совместной работы.

Дополнительные сведения о настройке Microsoft Outlook см. в следующем разделе:

Настройка Microsoft Edge

Microsoft Edge для iOS и Android поддерживает несколько удостоверений и предназначен для того, чтобы пользователи могли просматривать веб-страницы. Пользователи могут добавить рабочую учетную запись, а также личную учетную запись для просмотра веб-страниц. Существует полное разделение между двумя удостоверениями, что аналогично тому, что предлагается в других мобильных приложениях Майкрософт.

Дополнительные сведения о настройке Microsoft Edge см. в следующем разделе:

Настройка VPN

Виртуальные частные сети (VPN) позволяют пользователям получать удаленный доступ к ресурсам организации, в том числе из дома, из отелей, кафе и т. д. В Microsoft Intune можно настроить клиентские приложения VPN на устройствах Android Enterprise с помощью политики конфигурации приложений. Затем разверните эту политику с конфигурацией VPN на устройствах в организации.

Вы также можете создать политики VPN, которые используются определенными приложениями. Эта функция называется VPN для каждого приложения. Когда приложение активно, оно может подключиться к VPN и получить доступ к ресурсам через VPN. Если приложение неактивно, VPN не используется.

Дополнительные сведения о настройке электронной почты см. в следующем разделе:

Защита приложений с помощью Intune

Политики защиты приложений — это правила, которые обеспечивают защиту корпоративных данных (включая те, которые хранятся в управляемых приложениях). Политика может быть либо правилом, которое применяется, когда пользователь пытается получить доступ или переместить корпоративные данные, либо набором действий, которые запрещено выполнять или которые отслеживаются, когда пользователь работает с приложением. Под управляемым понимается приложение, к которому применены политики защиты приложений и которое может управляться в Intune.

Политики защиты приложений MAM (управление мобильными приложениями) позволяют управлять данными организации и защищать их в приложении. Intune MAM можно использовать для управления многими офисными приложениями, например приложениями Microsoft Office. См. официальный список общедоступных защищенных приложений Microsoft Intune.

Одним из основных способов обеспечения безопасности мобильных приложений Intune является использование политик. политики защита приложений позволяют выполнять следующие действия:

- Используйте удостоверение Microsoft Entra для изоляции данных организации от персональных данных. Так личные сведения хранятся отдельно от сведений организации. Для доступа к данным, использующим учетные данные организации, предоставляется дополнительная защита безопасности.

- Защита доступа на личных устройствах путем ограничения действий, которые пользователи могут выполнять с данными организации, например копирование и вставка, сохранение и просмотр.

- Создание и развертывание на устройствах, зарегистрированных в Intune, зарегистрированных в другой службе управления мобильными устройствами (MDM) или не зарегистрированных в какой-либо службе MDM.

Примечание.

защита приложений политики предназначены для единообразного применения в группе приложений, например для применения политики во всех мобильных приложениях Office.

Организации могут одновременно использовать политики защиты приложений с MDM и без нее. Например, рассмотрим сотрудника, который использует как планшет, выданный компанией, так и собственный личный телефон. Планшет компании зарегистрирован в MDM и защищен политиками защиты приложений, а личный телефон защищен только политиками защиты приложений.

Дополнительные сведения о защите приложений в Intune см. в следующих разделах:

Уровни защиты приложений

По мере того как все больше организаций внедряют стратегии мобильных устройств для доступа к рабочим или учебным данным, защита от утечки данных приобретает первостепенное значение. Intune решение для управления мобильными приложениями для защиты от утечки данных — политики защиты приложений (APP). APP — это правила, которые гарантируют, что данные организации остаются в безопасности или содержатся в управляемом приложении независимо от того, зарегистрировано ли устройство.

При настройке политик защиты приложений различные параметры и параметры позволяют организациям настраивать защиту в соответствии с конкретными потребностями. Из-за такой гибкости может быть не очевидно, какая перестановка параметров политики требуется для реализации полного сценария. Чтобы помочь организациям определить приоритеты усилий по защите конечных точек клиентов, корпорация Майкрософт представила новую таксономию для конфигураций безопасности в Windows 10, а Intune использует аналогичную таксономию для своей платформы защиты данных APP для управления мобильными приложениями.

Платформа конфигурации защиты данных APP организована в три отдельных сценария конфигурации:

Уровень 1 корпоративная базовая защита данных. Корпорация Майкрософт рекомендует эту конфигурацию в качестве минимальной конфигурации защиты данных для корпоративного устройства.

Расширенная защита корпоративных данных уровня 2. Корпорация Майкрософт рекомендует эту конфигурацию для устройств, на которых пользователи получают доступ к конфиденциальной или конфиденциальной информации. Эта конфигурация применима к большинству мобильных пользователей, обращаюющихся к рабочим или учебным данным. Некоторые параметры могут оказать влияние на работу пользователей.

Уровень 3 корпоративного уровня с высоким уровнем защиты данных. Корпорация Майкрософт рекомендует эту конфигурацию для устройств, управляемых организацией с более крупной или более сложной командой безопасности, или для конкретных пользователей или групп с уникальным высоким риском (пользователи, обрабатывающие конфиденциальные данные, когда несанкционированное раскрытие приводит к значительным материальным потерям для организации). Организация, скорее всего, будет мишенью хорошо финансируемых и изощренных злоумышленников, должна стремиться к этой конфигурации.

Базовая защита приложений (уровень 1)

Базовая защита приложений в Intune (уровень 1) — это минимальная конфигурация защиты данных для корпоративного мобильного устройства. Эта конфигурация заменяет потребность в базовых политиках доступа Exchange Online устройств, требуя ПИН-код для доступа к рабочим или учебным данным, шифруя данные рабочей или учебной учетной записи и предоставляя возможность выборочной очистки учебных или рабочих данных. Однако, в отличие от Exchange Online политик доступа к устройствам, приведенные ниже параметры политики защиты приложений применяются ко всем приложениям, выбранным в политике, тем самым обеспечивая защиту доступа к данным за пределами сценариев обмена мобильными сообщениями.

Политики уровня 1 обеспечивают разумный уровень доступа к данным, сводя к минимуму влияние на пользователей и зеркало параметры требований к защите данных и доступу по умолчанию при создании политики защиты приложений в Microsoft Intune.

Сведения о защите данных, требованиях к доступу и параметрах условного запуска для базовой защиты приложений см. в следующем разделе:

Расширенная защита приложений (уровень 2)

Расширенная защита приложений в Intune (уровень 2) — это конфигурация защиты данных, рекомендуемая в качестве стандарта для устройств, где пользователи получают доступ к более конфиденциальной информации. Сегодня эти устройства являются в организациях естественной мишенью. Эти рекомендации не предполагают большого числа высококвалифицированных специалистов по безопасности, поэтому они должны быть доступны большинству корпоративных организаций. Эта конфигурация расширяет конфигурацию на уровне 1, ограничивая сценарии передачи данных и требуя минимальной версии операционной системы.

Параметры политики, применяемые на уровне 2, включают все параметры политики, рекомендуемые для уровня 1, но перечислены только те параметры ниже, которые были добавлены или изменены для реализации дополнительных элементов управления и более сложной конфигурации, чем уровень 1. Хотя эти параметры могут оказать несколько большее влияние на пользователей или приложения, они обеспечивают уровень защиты данных, более соизмеримый с рисками, с которыми сталкиваются пользователи с доступом к конфиденциальной информации на мобильных устройствах.

Сведения о конкретных параметрах защиты данных и условном запуске для расширенной защиты приложений см. в следующем разделе:

Высокий уровень защиты приложений (уровень 3)

Высокий уровень защиты приложений для Intune (уровень 3) — это конфигурация защиты данных, рекомендуемая в качестве стандарта для организаций с большими и сложными организациями по обеспечению безопасности, а также для конкретных пользователей и групп, которые будут однозначно атакованы злоумышленниками. Такие организации, как правило, являются мишенью хорошо финансируемых и изощренных злоумышленников, и, как таковые, заслуживают дополнительных ограничений и средств контроля, описанных. Эта конфигурация расширяет конфигурацию уровня 2, ограничивая дополнительные сценарии передачи данных, усложняя конфигурацию ПИН-кода и добавляя обнаружение угроз для мобильных устройств.

Параметры политики, применяемые на уровне 3, включают все параметры политики, рекомендуемые для уровня 2, но перечислены только те параметры ниже, которые были добавлены или изменены для реализации дополнительных элементов управления и более сложной конфигурации, чем уровень 2. Эти параметры политики могут оказать потенциально значительное влияние на пользователей или приложения, обеспечивая уровень безопасности, соизмеримый с рисками, с которыми сталкиваются целевые организации.

Сведения о защите данных, требованиях к доступу и параметрах условного запуска для базовой защиты приложений см. в следующем разделе:

Защита электронной почты Exchange Online на управляемых устройствах

Вы можете использовать политики соответствия устройств с условным доступом, чтобы устройства вашей организации могли получать доступ к Exchange Online электронной почте только в том случае, если они управляются Intune и с помощью утвержденного почтового приложения. Вы можете создать политику соответствия устройств Intune, чтобы задать условия, которым должно соответствовать устройство, чтобы считаться совместимым. Вы также можете создать политику условного доступа Microsoft Entra, которая требует, чтобы устройства регистрироваться в Intune, соблюдать политики Intune и использовать утвержденное мобильное приложение Outlook для доступа к Exchange Online электронной почте.

Дополнительные сведения о защите Exchange Online см. в следующем разделе:

Требования к пользователю для применения политик защиты приложений

В следующем списке приведены требования конечных пользователей к использованию политик защиты приложений в приложениях, управляемых Intune включают следующее:

- У конечного пользователя должна быть учетная запись Microsoft Entra. Сведения о создании Intune пользователей в Microsoft Entra ID см. в статье Добавление пользователей и предоставление административных разрешений на Intune.

- У пользователя должна быть лицензия на Microsoft Intune, назначенная учетной записи Microsoft Entra. Дополнительные сведения о назначении лицензий Intune пользователям см. в статье Назначение лицензий Intune учетным записям пользователей.

- участие в группе безопасности, на которую нацелена политика защиты приложений. Та же политика защиты приложений применяется к определенному приложению, которое используется. защита приложений политики можно создавать и развертывать в Центре администрирования Microsoft Intune. Сейчас группы безопасности можно создавать в Центре администрирования Microsoft 365.

- Пользователь должен войти в приложение с помощью учетной записи Microsoft Entra.

Следуйте минимальным рекомендуемых базовым политикам

- Настройка Microsoft Intune

- 🡺 Добавление, настройка и защита приложений (вы здесь)

- Планирование политик соответствия требованиям

- Настройка функций устройства

- Регистрация устройств