Начало работы с метками конфиденциальности

Руководство по лицензированию Microsoft 365 для обеспечения безопасности и соответствия требованиям.

Сведения о том, что такое метки конфиденциальности и как они могут защитить данные организации, см. в статье Сведения о метках конфиденциальности.

Если вы готовы приступить к защите данных своей организации с помощью меток конфиденциальности, выполните следующие действия.

Создание меток. Создайте и назовите метки конфиденциальности согласно таксономии классификации вашей организации для разных уровней конфиденциальности контента. Следует использовать общие имена или термины, которые понятны пользователям. Если у вас еще не создана таксономия, рекомендуется начать с таких имен меток, как "Личное", "Общедоступное", "Общее", "Конфиденциально" и "Строго конфиденциально". С помощью подчиненных меток можно затем сгруппировать похожие метки по категории.

Для каждой метки укажите подсказку, чтобы помочь пользователям выбрать соответствующую метку и рассмотреть возможность включения конкретных примеров. Однако не делайте подсказку так долго, чтобы пользователи не читали ее, и помните, что некоторые приложения могут усечь длинные подсказки.

Примечание.

Некоторые рекомендуемые примеры см. в описании имен меток и описаний меток конфиденциальности по умолчанию. Дополнительные рекомендации по определению таксономии классификации см. в разделе Классификация данных & таксономия меток конфиденциальности.

Всегда проверяйте и настраивайте имена меток конфиденциальности и подсказки с пользователями, которым нужно их применить.

Определение возможностей каждой метки. Настройте параметры защиты, связанные с каждой меткой. Например, для содержимого низкого уровня конфиденциальности (например, метка "Общее") рекомендуется просто применять верхний или нижний колонтитул, а для содержимого высокого уровня конфиденциальности (например, метка "Конфиденциально") следует применять водяной знак и шифрование.

Публикация меток. После настройки меток конфиденциальности опубликуйте их с помощью политики меток. Определите, какие пользователи и группы должны иметь доступ к меткам и какие параметры политики использовать. Одну метку можно использовать несколько раз — вы определяете ее один раз, после чего можете включить ее в несколько политик меток, назначенных разным пользователям. Например, вы можете осуществить пилотное развертывание меток конфиденциальности, назначив политику меток лишь нескольким пользователям. Когда вы будете готовы к развертыванию меток во всей организации, вы можете создать новую политику меток и указать в ней всех пользователей.

Совет

У вас может быть право на автоматическое создание стандартных меток, а также политики меток по умолчанию, которая автоматически выполняет шаги с 1 по 3. Подробнее см. в разделе Метки и политики по умолчанию для Microsoft Purview Information Protection.

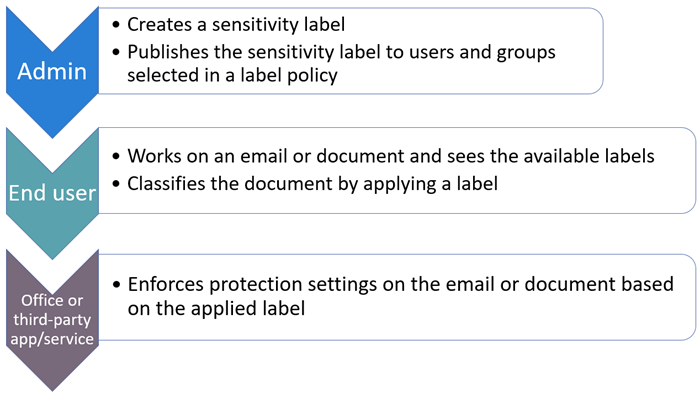

Основной поток для развертывания и применения меток конфиденциальности

Совет

Если вы не являетесь клиентом E5, используйте 90-дневную пробную версию решений Microsoft Purview, чтобы узнать, как дополнительные возможности Purview могут помочь вашей организации управлять безопасностью данных и соответствием требованиям. Начните сейчас, перейдя в центр пробных версий на портале соответствия требованиям Microsoft Purview. Сведения о регистрации и условиях пробной версии.

Требования к подписке и лицензированию для меток конфиденциальности

Метки конфиденциальности поддерживаются в рамках нескольких разных подписок, а требования конфиденциальности для пользователей зависят от используемых функций. Администраторам также требуется лицензия для управления метками конфиденциальности.

Чтобы просмотреть варианты лицензирования ваших пользователей для использования функций Microsoft Purview, ознакомьтесь см. Руководство по лицензированию Microsoft 365 для обеспечения безопасности и соответствия требованиям. Метки конфиденциальности см. в разделе Microsoft Purview Information Protection: маркировка конфиденциальности и в соответствующемфайле PDF для скачивания о требованиях к лицензированию на уровне компонентов.

Разрешения, необходимые для создания меток конфиденциальности и управления ими

Важно!

Корпорация Майкрософт рекомендует использовать роли с наименьшими разрешениями. Минимизация числа пользователей с ролью глобального администратора помогает повысить безопасность организации. Дополнительные сведения о ролях и разрешениях Microsoft Purview.

Членам вашей группы соответствия требованиям, которые будут создавать метки конфиденциальности, требуются разрешения на портал Microsoft Purview или портал соответствия требованиям Microsoft Purview.

Чтобы получить доступ к порталу администрирования для создания меток конфиденциальности и управления ими, можно использовать следующие группы ролей:

- Защита информации

- Администраторы Information Protection

- Аналитики Information Protection

- Исследователи Information Protection

- Читатели Information Protection

Чтобы объяснить каждую из них и содержащиеся в них роли, выберите группу ролей на портале Microsoft Purview или на портале соответствия требованиям Microsoft Purview, а затем просмотрите описание на всплывающей панели. Или см. статью Группы ролей в Microsoft Defender для Office 365 и соответствие требованиям Microsoft Purview.

Вместо ролей по умолчанию можно создать новую группу ролей и добавить в нее роль администратора меток конфиденциальности . Чтобы применить роль только для чтения, используйте вариант Читатель меток конфиденциальности.

Другой вариант — добавить пользователей в группу ролей "Администратор данных соответствия требованиям", "Администратор соответствия требованиям" или "Администратор безопасности ".

Для инструкции по добавлению пользователей в группу ролей по умолчанию, ролям или созданию собственных групп ролей см.Разрешения в Центре соответствия требованиям Microsoft Purview.

Эти разрешения необходимы только для создания и настройки меток конфиденциальности и соответствующих политик меток. Они не требуются для применения меток в приложениях или службах. Если для определенных конфигураций, связанных с метками конфиденциальности, требуются дополнительные разрешения, эти разрешения будут указаны в соответствующих инструкциях.

Поддержка административных единиц

Метки конфиденциальности поддерживают административные единицы, настроенные в идентификаторе Microsoft Entra:

Вы можете назначить административные единицы членам групп ролей, которые используются с Microsoft Purview Information Protection. Измените эти группы ролей и выберите отдельных участников, а затем выберите параметр Назначить единицы администрирования , чтобы выбрать административные единицы из идентификатора Microsoft Entra. Теперь эти администраторы могут управлять только пользователями в этих административных единицах.

Вы можете определить начальную область политик меток конфиденциальности и политик автоматического применения меток при создании или изменении этих политик. При выборе административных единиц только пользователи из этих административных единиц будут иметь право на использование политики.

Политики защиты не поддерживают административные единицы.

Важно!

Не выбирайте административные единицы для политики автоматической маркировки, которую вы хотите применить к документам в SharePoint. Так как административные единицы поддерживают только пользователей и группы, если настроить политику автоматической маркировки для использования административных единиц, вы не сможете выбрать расположение SharePoint.

Конфигурация административных единиц и точность их членства — это зависимость идентификатора Microsoft Entra. Хотя основная цель административных единиц — обеспечить соблюдение рекомендаций по обеспечению безопасности с минимальными привилегиями, использование административных единиц для политик маркировки может упростить их настройку и обслуживание.

Например, ваша организация настроила административные единицы для определенных стран, и вам нужно опубликовать новую метку конфиденциальности только для пользователей во Франции и назначить определенные параметры политики этим пользователям:

Вы входите на портал соответствия требованиям Microsoft Purview. Ваша учетная запись входит в группу ролей Администраторы Information Protection , и вашей учетной записи в этой группе ролей назначены административные единицы для Франции, Германии и Испании.

При создании политики меток конфиденциальности вы увидите только три административные единицы и выберите одну для Франции, сохраняя значение по умолчанию для всех пользователей и групп.

Эта конфигурация автоматически ограничивает политику всеми пользователями во Франции. Вам не нужно беспокоиться о том, какие группы выбрать или вручную выбрать пользователей. Вам также не нужно беспокоиться об изменении политики при наличии новых пользователей во Франции, так как это изменение обрабатывается административной единицей в Microsoft Entra.

Дополнительные сведения о том, как Microsoft Purview поддерживает административные единицы, см. в разделе Административные единицы.

Стратегия развертывания для меток конфиденциальности

Успешная стратегия развертывания меток конфиденциальности в организации заключается в создании рабочей виртуальной команды, которая определяет деловые и технические требования, испытания концепции, внутренние контрольные точки и утверждения, окончательное развертывание в рабочей среде, а также управляет этими компонентами.

С помощью таблицы в следующем разделе мы рекомендуем определить основные один-два сценария, соответствующие наиболее важным бизнес-требованиям. После развертывания этих сценариев вернитесь к списку, чтобы определить следующие один или два приоритета для развертывания.

Совет

Чтобы ускорить развертывание, используйте страницу Обзор из Information Protection на портале Microsoft Purview или на портале соответствия требованиям Microsoft Purview , чтобы просмотреть рекомендации и отчеты по маркировке, характерные для вашей организации, и многое другое.

Обычные сценарии использования меток конфиденциальности

Для всех сценариев требуется создать и настроить метки конфиденциальности и соответствующие политики.

| Я хочу… | Документация |

|---|---|

| Управлять метками конфиденциальности в приложениях Office для их применения к содержимому при его создании — включая поддержку присвоения меток вручную на всех платформах | Управление метками конфиденциальности в приложениях Office |

| Расширение меток в проводнике Windows и PowerShell | Расширение меток конфиденциальности в Windows |

| Шифровать документы и сообщения электронной почты с помощью меток конфиденциальности, а также ограничить доступ к этому содержимому и его использование | Ограничение доступа к содержимому при использовании меток конфиденциальности для шифрования |

| Защита собраний Teams от приглашений и ответов на собрания до защиты самого собрания и связанного чата | Использование меток конфиденциальности для защиты элементов календаря, собраний Teams и чата |

| Защита сообщений голосовой почты Teams | Включение защищенной голосовой почты в организации |

| Включение меток конфиденциальности для Office для Интернета с поддержкой совместного редактирования, обнаружения электронных данных, защиты от потери данных, поиска, даже если документы зашифрованы | Включение меток конфиденциальности для файлов в SharePoint и OneDrive |

| Автоматически помечать файлы в SharePoint с помощью метки конфиденциальности по умолчанию | Настройка метки конфиденциальности по умолчанию для библиотеки документов SharePoint |

| Использовать совместное редактирование и автоматическое сохранение в классических приложениях Office, когда документы зашифрованы | Включение совместного редактирования для файлов, зашифрованных с помощью меток конфиденциальности |

| Автоматически применять метки конфиденциальности документам и сообщениям электронной почты | Автоматическое применение метки конфиденциальности к содержимому |

| Использование меток конфиденциальности для защиты содержимого в Teams и SharePoint | Использование меток конфиденциальности в Microsoft Teams, в группах Microsoft 365 и на сайтах SharePoint |

| Использовать метки конфиденциальности для настройки типа ссылки для общего доступа по умолчанию для сайтов и отдельных документов в SharePoint и OneDrive | Использование меток конфиденциальности для настройки ссылки общего доступа по умолчанию для сайтов и документов в SharePoint и OneDrive |

| Применить метку конфиденциальности к модели осмысления документации, чтобы идентифицированные документы в библиотеке SharePoint классифицировались и защищались автоматически | Применение метки конфиденциальности к модели в Microsoft Syntex |

| Запрещать или предупреждать пользователей о предоставлении общего доступа к файлам и сообщениям с определенными метками конфиденциальности | Использование меток конфиденциальности в качестве условия в политиках защиты от потери данных |

| Применять метку конфиденциальности к файлу при получении оповещения о том, что к содержимому с персональными данными предоставляется общий доступ и что ему требуется защита | Исследование и исправление оповещений в управлении рисками конфиденциальности |

| Применение метки хранения для сохранения или удаления файлов и электронных писем с определенной меткой конфиденциальности | Автоматическое применение метки хранения для сохранения или удаления контента |

| Обнаруживать, применять метки и защищать файлы, хранящиеся в локальных хранилищах данных | Развертывание сканера защиты информации для автоматической классификации и защиты файлов |

| Обнаруживать, применять метки и защищать файлы, хранящиеся в облачных хранилищах данных | Обнаружение, классификация, применение меток и защита регламентированных и конфиденциальных данных, хранящихся в облаке |

| Пометьте столбцы базы данных SQL, используя те же метки конфиденциальности, что и для файлов и электронных писем, чтобы у организации было единое решение для маркировки, которое может по-прежнему защищать эти структурированные данные при их экспорте. | Обнаружение и классификация данных для базы данных SQL Azure, Управляемого экземпляра Azure SQL и Azure Synapse Analytics Обнаружение и классификация данных SQL для локального SQL Server |

| Применение и просмотр меток в Power BI и защита данных при сохранении за пределами службы | Метки конфиденциальности в Power BI |

| Отслеживать и понимать использования меток конфиденциальности в организации | Сведения о классификации данных |

| Расширить применение меток конфиденциальности на сторонние приложения и службы | Пакет SDK для Microsoft Information Protection |

| Расширьте метки конфиденциальности для контента в ресурсах карты данных Microsoft Purview, таких как хранилище BLOB-объектов Azure, файлы Azure, хранилище озера данных Azure и многооблачные источники данных. | Маркировка в карте данных Microsoft Purview |

Документация по меткам конфиденциальности для пользователей

Наиболее полезной документацией для пользователей будет настроенное руководство и инструкции, предоставленные в отношении имен меток и выбранных вами конфигураций. Для указания внутренних ссылок на эту документацию можно использовать параметр политики меток Предоставлять пользователям ссылки на специально созданную страницу справки.

В приложениях Office пользователи могут легко получить доступ к вашей настраиваемой справке с помощью кнопки Конфиденциальность в меню Подробнее .

В лаблере файлов Microsoft Purview Information Protection в проводнике Windows пользователи могут получить доступ к той же настраиваемой справке из справки и отзывов>Сообщите мне больше в диалоговом окне средства метки файлов.

Обеспечить настраиваемую документацию вам поможет следующая страница и загрузки для обучения пользователей: Обучение конечных пользователей работе с метками конфиденциальности.

Для получения основных инструкций также см. приведенные ниже ресурсы.

Если метки конфиденциальности применяют шифрование к PDF-документам, то эти документы можно открыть с помощью Microsoft Edge в Windows или Mac. Дополнительные сведения см. в разделе Просмотр защищенных PDF-файлов с помощью Microsoft Edge в Windows или Mac.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по