Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Перед развертыванием протестируйте вашего агента локально, используя Agents Playground. Это руководство охватывает настройки среды разработки, настройки аутентификации и проверки функциональности вашего агента с помощью инструмента тестирования Agents Playground.

Когда ваш агент работает локально, следуйте Agent 365 Development Lifecycle чтобы протестировать в Microsoft 365 приложениях, таких как Teams, Word и Outlook.

Предпосылки

Прежде чем приступить к тестированию агента, убедитесь, что установлены следующие предварительные требования:

Общие предварительные требования

- Редактор кода: любой редактор кода, выбранный вами. Рекомендуется Visual Studio Code.

-

Agents Playground: Установите Agents Playground , используя один из следующих методов:

- Виндовс:

winget install agentsplayground - Npm:

npm install -g @microsoft/m365agentsplayground

- Виндовс:

- Интерфейс командной строки A365: требуется для развертывания агента и управления. Установите CLI Agent 365.

-

Доступ к API LLM: выберите соответствующую службу на основе конфигурации агента или предпочитаемого поставщика моделей:

- Ключ OpenAI API: Получите свой ключ OpenAI API.

- Azure OpenAI: Создать и развернуть Azure ресурс OpenAI чтобы получить ваш API ключ и конечную точку.

- Конфигурация портала разработчика: после публикации вашего агента необходимо настроить чертеж агента в портале разработчика перед созданием экземпляров. Узнайте, как настроить план агентов в Developer Portal

Предварительные требования для конкретного языка

- Python 3.11 или позже: Скачать с python.org или Microsoft Store

-

UV пакетный менеджер: установите UV с помощью

pip install uv - Проверьте установку:

python --version

Настройка среды тестирования агента

В этом разделе описывается, как задать переменные среды, аутентифицировать среду разработки и подготовить агента с поддержкой Agent 365 к тестированию.

Настройте среду тестирования агентов, следуя следующему последовательному рабочему процессу:

Настройте окружение — создайте или обновите конфигурационный файл среды.

конфигурация LLM — получите API-ключи и настройте настройки OpenAI или Azure OpenAI.

Настройте аутентификацию — настройте агентную аутентификацию.

Справочник по переменным среды. Настройка обязательных переменных среды:

После выполнения этих шагов вы готовы начать тестирование вашего агента в Agents Playground.

Шаг 1. Настройка среды

Настройте файл конфигурации:

cp .env.template .env

Note

Для шаблонов конфигурации, показывающих необходимые поля, см. примеры SDK Microsoft Agent 365.

Шаг 2. Конфигурация LLM

Настройте параметры OpenAI или Azure OpenAI для локального тестирования. Добавьте ключи API и сервисные кончатки из предварительных требований в конфигурационный файл вместе с параметрами модели.

Добавьте в .env файл:

# Replace with your actual OpenAI API key

OPENAI_API_KEY=

# Azure OpenAI Configuration

AZURE_OPENAI_API_KEY=

AZURE_OPENAI_ENDPOINT=

AZURE_OPENAI_DEPLOYMENT=

AZURE_OPENAI_API_VERSION=

Переменные среды PYTHON LLM

| Переменная | Description | Обязательно | Example |

|---|---|---|---|

OPENAI_API_KEY |

Ключ API для службы OpenAI | Для OpenAI | sk-proj-... |

AZURE_OPENAI_API_KEY |

Ключ API для службы Azure OpenAI | Для Azure OpenAI | a1b2c3d4e5f6... |

AZURE_OPENAI_ENDPOINT |

URL-адрес конечной точки службы Azure OpenAI | Для Azure OpenAI | https://your-resource.openai.azure.com/ |

AZURE_OPENAI_DEPLOYMENT |

Имя развертывания в Azure OpenAI | Для Azure OpenAI | gpt-4 |

AZURE_OPENAI_API_VERSION |

Версия API для Azure OpenAI | Для Azure OpenAI | 2024-02-15-preview |

Шаг 3: Настройте аутентификацию для вашего агента

Выберите один из следующих методов аутентификации для вашего агента:

- Агентная аутентификация — используется в производственных сценариях, когда доступна агентная идентификация пользователя.

- (On-Behalf-of) OBO-аутентификация — используется в производственных сценариях, когда требуются делегированные пользовательские права без агентной идентификации.

- Аутентификация токенов носителя — используется только для ранних сценариев разработки и тестирования до настройки аутентификации для производства.

Агентная аутентификация

Откройте a365.generated.config.json в вашем рабочем каталоге, чтобы получить учетные данные вашего агентского чертежа. Скопируйте следующие значения:

| Value | Description |

|---|---|

agentBlueprintId |

Идентификатор клиента агента |

agentBlueprintClientSecret |

Секрет клиента агента |

tenantId |

Идентификатор клиента Microsoft Entra |

Используйте эти значения для настройки агентной проверки подлинности в агенте:

Добавьте следующие настройки в файл .env, заменив значения заполнителей на ваши фактические учетные данные.

USE_AGENTIC_AUTH=true

CONNECTIONS__SERVICE_CONNECTION__SETTINGS__CLIENTID=<agentBlueprintId>

CONNECTIONS__SERVICE_CONNECTION__SETTINGS__CLIENTSECRET=<agentBlueprintClientSecret>

CONNECTIONS__SERVICE_CONNECTION__SETTINGS__TENANTID=<your-tenant-id>

| Переменная | Description | Обязательно | Example |

|---|---|---|---|

USE_AGENTIC_AUTH |

Включение режима проверки подлинности агента | Yes | true |

CONNECTIONS__SERVICE_CONNECTION__SETTINGS__CLIENTID |

Идентификатор клиента шаблона агента из a365.generated.config.json |

Yes | 11112222-bbbb-3333-cccc-4444dddd5555 |

CONNECTIONS__SERVICE_CONNECTION__SETTINGS__CLIENTSECRET |

Секрет клиента шаблона агента из a365.generated.config.json |

Yes | abc~123... |

CONNECTIONS__SERVICE_CONNECTION__SETTINGS__TENANTID |

Идентификатор клиента Microsoft Entra из a365.generated.config.json |

Yes | 22223333-cccc-4444-dddd-5555eeee6666 |

Аутентификация OBO

Используя аутентификацию On-Behalf-Of (OBO), ваш агент может получать доступ к инструментам сервера MCP, используя делегированные пользовательские права без необходимости указывать идентификатор пользователя агента. В этом процессе агент получает делегированный токен пользователя и обменивает его для выполнения действий от имени пользователя.

Аутентификация OBO подходит для производственных сценариев, где:

- У вашего агента нет идентификации пользователя агента.

- Вам нужно получать доступ к ресурсам с правами, специфичными для пользователя.

- Вы хотите, чтобы агент действовал от имени аутентифицированного пользователя.

Для подробностей о том, как работает поток OBO, см. раздел «Аутентификационные потоки». Полный пример реализации см. образец авторизации OBO в Пакет SDK агентов Microsoft 365.

Проверка подлинности маркера носителя

Для ранних сценариев разработки и тестирования, когда аутентификация производства не настроена, используйте аутентификацию с помощью токенов носителя для тестирования вашего агента. Этот метод использует интерактивную аутентификацию браузера для получения делегированного токена доступа. Используя этот токен, ваш агент может вызывать инструменты MCP Server, используя ваши пользовательские права. Этот подход моделирует, как пользователь агента получает доступ к ресурсам в производстве без необходимости реального экземпляра агента.

Во-первых, a365 develop add-permissions используйте для добавления необходимых разрешений MCP-сервера в ваше приложение:

a365 develop add-permissions

Затем используйте a365 develop get-token для извлечения и настройки токенов носителя:

a365 develop get-token

get-token Команда автоматически:

- Читает

ToolingManifest.json, чтобы найти все настроенные MCP-серверы. - Приобретает один токен на аудиторию — серверы MCP на каждом сервере получают токен, ограниченный на их конкретный идентификатор приложения; Общие ATG-серверы получают токен с общим идентификатором приложения Agent Tools Gateway (

ea9ffc3e-8a23-4a7d-836d-234d7c7565c1). - Записывает токены в конфигурационные файлы вашего проекта:

- Токены на сервер:

BEARER_TOKEN_<SERVER_NAME>(например,BEARER_TOKEN_MCP_MAILTOOLS) - Общий токен ATG:

BEARER_TOKEN

- Токены на сервер:

Перед запуском get-tokenдобавьте временные записи в конфигурационный файл проекта:

-

.NET: Добавьте

"BEARER_TOKEN": ""и/или"BEARER_TOKEN_<SERVER_NAME>": ""доenvironmentVariablesв каждом профиле вProperties/launchSettings.json. Команда обновляет только те профили, в которых уже определены эти ключи. -

Python/Node.js: Создайте файл

.envсBEARER_TOKEN=и/илиBEARER_TOKEN_<SERVER_NAME>=перед запуском. Если файл отсутствует, команда пропускает сохранение и показывает подсказку.

Note

Если вы играете a365 develop get-token --app-id <id> без файла a365.config.json , токены не сохраняются автоматически. Скопируйте и вставьте их вручную в Properties/launchSettings.json (для .NET) или в свой файл .env (для Python/Node.js).

Жетоны предъявлятеля истекают примерно через час. Используйте a365 develop get-token для обновления просроченных токенов.

Шаг 4. Справочник по переменным среды

Выполните настройку среды, настроив следующие необходимые переменные среды:

- Переменные проверки подлинности — обязательные параметры для агентической проверки подлинности

- Конфигурация конечной точки MCP — укажите конечную точку платформы агента 365

- Переменные наблюдаемости — Включение ведения журнала и распределенной трассировки

- Конфигурация сервера приложений агента — настройка порта, на котором выполняется сервер агента

Переменные аутентификации

Настройте параметры обработчика проверки подлинности, необходимые для правильной работы агентной проверки подлинности.

Добавьте в .env файл:

# Agentic Authentication Settings

AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__TYPE=AgenticUserAuthorization

AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__SCOPES=https://graph.microsoft.com/.default

AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__ALTERNATEBLUEPRINTCONNECTIONNAME=service_connection

# Connection Mapping

CONNECTIONSMAP_0_SERVICEURL=*

CONNECTIONSMAP_0_CONNECTION=SERVICE_CONNECTION

| Переменная | Description | Обязательно |

|---|---|---|

AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__TYPE |

Тип обработчика проверки подлинности | Yes |

AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__SCOPES |

Области проверки подлинности для Microsoft Graph | Yes |

AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__ALTERNATEBLUEPRINTCONNECTIONNAME |

Альтернативное имя подключения чертежа | Yes |

CONNECTIONSMAP_0_SERVICEURL |

Шаблон URL-адреса службы для сопоставления подключений | Yes |

CONNECTIONSMAP_0_CONNECTION |

Имя подключения для сопоставления | Yes |

Переменные токен-носителя (только локальная разработка)

| Переменная | Description | Обязательно |

|---|---|---|

BEARER_TOKEN |

Общий токен носителя для общих серверов ATG MCP.

a365 develop get-token Команда автоматически записывает этот токен. |

Для совместной локальной разработки ATG |

BEARER_TOKEN_<SERVER_NAME> |

Токен носителя на сервер. SDK получает название с заглавной mcpServerName буквы от ToolingManifest.json (например, mcp_MailTools → BEARER_TOKEN_MCP_MAILTOOLS).

a365 develop get-token Команда автоматически записывает этот токен. |

Для локальной разработки на сервер |

SKIP_TOOLING_ON_ERRORS |

Если инструменты MCP не загружаются, переключайтесь true на пустое LLM. Почитается только тогда, ASPNETCORE_ENVIRONMENT когда или ENVIRONMENT есть Development. |

No |

Important

Жетоны предъявителя предназначены только для локального развития. Никогда не было на площадках BEARER_TOKEN и BEARER_TOKEN_<SERVER_NAME> не было в производственных версиях.

Конфигурация конечной точки MCP

Укажите конечную точку платформы Agent 365, к которой подключается ваш агент. Когда вы создаёте инструментальный манифест, определяющий серверы инструментов для вашего агента, укажите конечную точку платформы MCP. Эта конечная точка определяет, к какой среде (предварительной версии, тестированию или рабочей среде) подключаются серверы инструментов MCP для возможностей интеграции Microsoft 365.

Добавьте в .env файл:

# MCP Server Configuration

MCP_PLATFORM_ENDPOINT=<MCP endpoint>

| Переменная | Description | Обязательно | Default | Example |

|---|---|---|---|---|

MCP_PLATFORM_ENDPOINT |

URL-адрес конечной точки платформы MCP (предварительная версия, тестирование или продакшн) | No | Конечная точка продакшена |

Важно: если вы не указываете MCP_PLATFORM_ENDPOINT, приложение использует продакшн-эндпоинт.

Note

Если вы используете сервер mock tooling из CLI, установите конечную точку, http://localhost:<port> используя использованный вами номер порта. Порт по умолчанию — 5309.

Переменные наблюдаемости

Настройте эти необходимые переменные, чтобы включить логирование и распределенную трассировку для вашего агента. Полный список переменных среды, параметров конфигурации и примеров кода см. раздел Наблюдаемость агента.

Note

Конфигурация наблюдаемости одинакова для всех языков. Дополнительные сведения см. в разделе "Конфигурация ".

| Переменная | Description | Default | Example |

|---|---|---|---|

ENABLE_A365_OBSERVABILITY_EXPORTER |

Экспортные трассы в сервис наблюдаемости. Когда false, экспортируется в консоль. |

false |

true |

A365_OBSERVABILITY_LOG_LEVEL |

Внутренний уровень логирования для SDK наблюдаемости. Полезно для отладки экспортных проблем во время тестирования. | none |

info, , warnerrordebug |

Конфигурация сервера приложений агента

Настройте порт, на котором работает сервер приложений агента. Эта настройка необязательна и применяется к агентам Python и JavaScript.

Добавьте в .env файл:

# Server Configuration

PORT=3978

| Переменная | Description | Обязательно | Default | Example |

|---|---|---|---|---|

PORT |

Номер порта, на котором выполняется сервер агента | No | 3978 |

3978 |

Установка зависимостей и запуск сервера приложений агента

После настройки среды установите необходимые зависимости и запустите сервер приложений агента локально для тестирования.

Установка зависимостей

uv pip install -e .

Эта команда считывает зависимости пакета, определенные в pyproject.toml , и устанавливает их из PyPI. При создании приложения агента с нуля создайте pyproject.toml файл для определения зависимости. Примеры агентов из репозитория примеров уже определены в этих пакетах. Их можно добавить или обновить по мере необходимости.

Запуск сервера приложений агента

python <main.py>

Замените <main.py> именем основного файла Python, содержащего точку входа для приложения агента (например, start_with_generic_host.pyилиapp.pymain.py).

Или используйте УФ:

uv run python <main.py>

Ваш агент-сервер теперь работает и готов принимать запросы от приложений Agents Playground или Microsoft 365.

Агент тестирования на игровой площадке агентов

Платформа агентов — это локальное средство тестирования, которое имитирует среду Microsoft 365 без полной настройки клиента. Это самый быстрый способ проверки логики и вызовов инструментов агента. Дополнительные сведения см. в разделе "Тестирование на платформе Agents Playground".

Configure Agents Playground для агентной аутентификации

Note

Эта конфигурация требуется только при использовании агентной аутентификации. Если вы используете аутентификацию токенов носителя, вы можете пропустить этот раздел и сразу перейти к базовому тесту.

При использовании агентной аутентификации настройте YAML-файл Agents Playground с данными вашего агента:

Настройте конфигурационный файл: создайте или обновите

.m365agentsplayground.ymlфайл в папке, где вы запускаете Agents Playground. Подробные инструкции по настройке см. раздел «Customize Teams context».Обновите конфигурацию бота: Добавьте в файл

.m365agentsplayground.ymlследующие данные бота, заменив значения заполнения на настоящие учетные данные агента:bot: id: <your-agent-email>@<your-tenant>.onmicrosoft.com name: <Your Agent Name> role: agenticUser agenticUserId: <your-agentic-user-id> agenticAppId: <your-agentic-app-id>Свойство Description Обязательно idАдрес электронной почты вашего пользователя агента в формате agentusername@tenant.onmicrosoft.comYes nameОтображаемое имя для вашего пользователя-агента Yes roleДля агентной аутентификации необходимо установить в agenticUserYes agenticUserIdИдентификатор объекта пользователя-агента. Это значение можно найти в Центр администрирования Microsoft Entra на странице профиля пользователя агента. Yes agenticAppIdИдентификатор агента пользователя агента. Это значение можно найти в Центр администрирования Microsoft Entra на странице профиля пользователя агента. Yes

Откройте новый терминал (PowerShell в Windows) и запустите площадку агентов:

agentsplayground

Эта команда открывает веб-браузер с интерфейсом Agents Playground. В этом средстве отображается интерфейс чата, в котором можно отправлять сообщения агенту.

Базовый тест

Сначала убедитесь, что агент настроен правильно. Отправьте сообщение агенту:

What can you do?

Агент отвечает инструкциями, с которыми он настроен, исходя из системных запросов и возможностей вашего агента. Этот ответ подтверждает, что:

- Ваш агент работает правильно.

- Агент может обрабатывать сообщения и отвечать.

- Связь между Agents Playground и вашим агентом работает.

Вызовы средства тестирования

После настройки серверов инструментов MCP ( toolingManifest.json см. Инструменты для инструкций по установке), протестируйте вызовы инструментов с помощью примеров, таких как следующие:

Сначала проверьте, какие средства доступны:

List all tools I have access to

Затем протестируйте конкретные вызовы инструментов:

Средства почты

Send email to your-email@example.com with subject "Test" and message "Hello from my agent"

Ожидаемый ответ: агент отправляет письмо через сервер Mail MCP и подтверждает, что сообщение было отправлено.

Инструменты календаря

List my calendar events for today

Ожидаемый ответ: агент получает и отображает ваши события в календаре за текущий день.

Инструменты SharePoint

List all SharePoint sites I have access to

Ожидаемый ответ: агент делает запрос в SharePoint и возвращает список сайтов, к которым у вас есть доступ.

Вызовы инструментов можно просмотреть в следующих режимах:

- Окно чата — смотрите ответ агента и любые вызовы инструментов.

- Панель журнала — см. подробную информацию о активности, включая параметры инструментов и ответы.

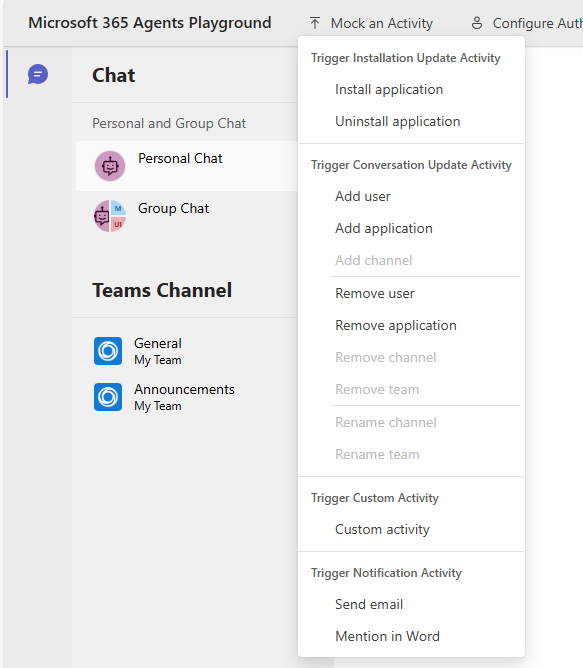

Тестирование с помощью действий уведомлений

Во время локальной разработки тестируйте сценарии уведомлений, используя встроенные триггеры уведомления в Agents Playground.

Перед тестированием действий уведомления убедитесь, что вы:

- Настройте необходимые серверы инструментов MCP в вашем

toolingManifest.json. Узнайте больше о инструментах. - Включите уведомления для вашего агента. Узнайте, как настроить уведомления.

- Настройте

.m365agentsplayground.ymlфайл с данными агентной аутентификации вашего агента, как описано в Configure Agents Playground для агентной аутентификации.

Тестовые уведомления по электронной почте

Чтобы проверить обработку уведомлений по электронной почте:

- Запустите своего агента и Agent Playground.

- В Agents Playground перейдите к имитацииактивности активного уведомления о >.

- Выберите команду Отправить сообщение электронной почты.

- В диалоге полезной нагрузки обновляйте данные имитации письма, такие как имя отправителя и содержимое текста письма, по мере необходимости.

- Выберите Отправить действие.

- Просмотрите результат как в чате, так и в панели лога.

Агент получает имитированное уведомление по электронной почте и обрабатывает его согласно вашей логике обработки уведомлений. Для подробностей структуры полезной нагрузки уведомлений по электронной почте смотрите раздел Payload уведомлений по электронной почте.

Уведомления о упоминании Word в тесте

Чтобы проверить уведомления о упоминании документов Word:

- Запустите своего агента и Agent Playground.

- В Agents Playground перейдите к имитацииактивности активного уведомления о >.

- Выберите упоминание в Word.

- В диалоге полезной нагрузки обновляйте детали имитации комментариев, такие как идентификатор документа и текст комментария, по мере необходимости.

- Выберите Отправить действие.

- Просмотрите результат как в чате, так и в панели лога.

Агент получает имитированное уведомление о упоминании Word и отвечает согласно вашей логике обработки уведомлений. Подробнее о структуре полезной нагрузки Word уведомлений о комментариях см. Document Comment notification notification payload.

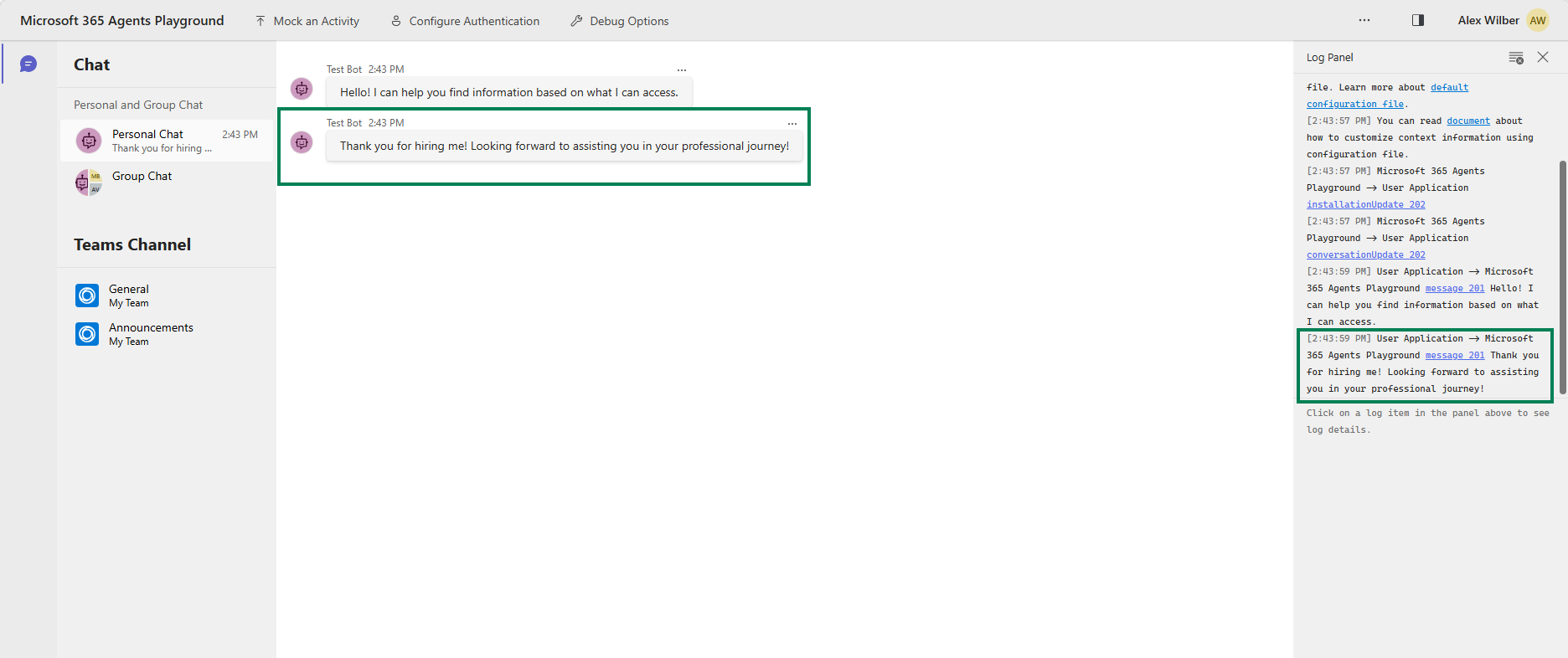

События установки и удаления тестового агента

Когда Agents Playground подключается к вашему агенту, он автоматически отправляет InstallationUpdate активность с действием add. Если вы реализуете обработчик установки, приветственное сообщение вашего агента появляется в чате сразу после установления соединения.

Для проверки обработки событий установки:

- Запустите сервер агентов.

- Открытая площадка агентов. Playground подключается к вашему агенту и автоматически запускает событие установки.

- Подтвердите, что приветственное сообщение появилось в чате.

Для подробностей реализации обработчика см. Обработка событий установки и удаления агентов.

Просмотр журналов наблюдаемости

Чтобы просмотреть журналы наблюдаемости во время локальной разработки, оснастите агент кодом для наблюдаемости (см. Наблюдаемость для примеров кода) и настройте переменные среды, как описано в переменные для наблюдаемости. Для пошаговых инструкций по валидации и ожидаемого вывода журнала см. Локальная проверка. После настройки в консоли появляются трассы в реальном времени, которые показывают:

- Трассировки вызовов агента

- Сведения о выполнении инструмента

- Вызовы инференции LLM

- Входные и выходные сообщения

- Использование токенов

- Время отклика

- Сведения об ошибке

Эти логи помогают вам отладить проблемы, понять поведение агентов и оптимизировать производительность. Перед публикацией используйте Validate для публикации в магазине , чтобы убедиться, что все необходимые атрибуты наличны.

Дальнейшие шаги

После локального тестирования вашего агента развернуте его в Azure и опубликуйте в Microsoft 365.

Чтобы протестировать вашего агента в Microsoft 365 приложениях, таких как Teams, Word и Outlook, см. Agent 365 Development Lifecycle.

Устранение неполадок

В этом разделе представлены решения распространённых проблем, с которыми вы можете столкнуться при локальном тестировании вашего агента.

Tip

Руководство по устранению неполадок Agent 365 содержит рекомендации по решению неполадок на высоком уровне, лучшие практики и ссылки на контент по устранению неполадок для каждой части жизненного цикла разработки Agent 365.

Проблемы соединения и окружающей среды

Эти проблемы связаны с сетевым подключением, конфликтами портов и проблемами настройки среды, которые мешают вашему агенту нормально общаться.

Проблемы с подключением Agent Playground

Симптом: Agents Playground не может подключиться к вашему агенту.

Решения:

- Проверьте, что ваш сервер агентов запущен.

- Проверьте, совпадают ли номера портов между вашим агентом и Agents Playground.

- Убедитесь, что нет правил межсетевого экрана, блокирующих локальные соединения.

- Попробуйте перезапустить и агента, и Agent Playground.

Устаревшая версия платформы агентов

Симптом: Неожиданные ошибки или отсутствующие функции в Agents Playground.

Решение: удалить и переустановить Agents Playground.

winget uninstall agentsplayground

winget install agentsplayground

Конфликты портов

Симптом: ошибка, указывающая на порт, который уже используется.

Решение:

- Остановите все другие случаи вашего агента.

- Поменяйте порт в конфигурации.

- Отключите все процессы, использующие порт.

# Windows PowerShell

Get-Process -Id (Get-NetTCPConnection -LocalPort <port>).OwningProcess | Stop-Process

Не удается добавить DeveloperMCPServer

Symptom: Ошибка при попытке добавить DeveloperMCPServer в Visual Studio Code.

Решение: Закройте и снова откройте Visual Studio Code, а затем попробуйте добавить сервер снова.

Проблемы аутентификации и токенов

Эти проблемы возникают, когда ваш агент не может правильно аутентифицироваться с помощью сервисов Microsoft 365 или когда срок действия учетных данных истекает или неправильно настроен.

Симптомы:

- 401 Несанкционированные ошибки

- Сообщения «Жетон предъявителя истёк»

- Сбои агентной аутентификации

Первопричина.

- Токены истекают примерно через час

- Неправильная конфигурация аутентификации

- Отсутствующие или недопустимые учетные данные

Решения:

Для истечения токена предъявлятеля

Обновите токен и обновите переменные окружения.

# Get a new token a365 develop get-token # Update your .env file with the new tokenДля сбоев токенов носителей на сервере

Убедитесь, что в вашем конфигурационном файле есть временные записи для каждого сервера (

BEARER_TOKEN_<SERVER_NAME>), затем запуститеa365 develop get-tokenих заново, чтобы их заполнить. SDK выводит название переменной, добавляяmcpServerNameToolingManifest.jsonбольшие регистры и заменяя дефисы подчёркивающими (например,mcp_MailTools→BEARER_TOKEN_MCP_MAILTOOLS).Для ошибок агентной аутентификации (Python)

Проверьте своё

.envдело:# Should be (with underscore): AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__ALT_BLUEPRINT_NAME=SERVICE_CONNECTION # Not: AGENTAPPLICATION__USERAUTHORIZATION__HANDLERS__AGENTIC__SETTINGS__ALT_BLUEPRINT_NAME=ServiceConnectionЗа отсутствующие удостоверения

Перед тестированием убедитесь, что имеются необходимые документы.

Обеспечить

.envилиappsettings.jsonсодержать:- Ключи и секреты API

- Идентификатор арендатора

- ИД клиента

- Идентификатор чертежа (если используется агентная аутентификация)

Проверка

Проверьте с помощью простого запроса в Agents Playground. Вы должны получить ответ без ошибок 401.

Проблемы с инструментами и уведомлениями

Эти проблемы связаны с вызовами инструментов, взаимодействием с серверами MCP и доставкой уведомлений.

Сообщение электронной почты не получено

Симптом: агент указывает, что сообщение отправлено, но вы не получаете его

Решения:

- Проверьте папку «Спам» или «Спам».

- Доставка электронной почты может задержаться на несколько минут. Ждите до пяти минут.

- Проверьте, что адрес электронной почты получателя верен.

- Проверьте журналы агентов на наличие ошибок при отправке писем.

Ответы на комментарии в Word не работают

Известная проблема: В настоящее время служба уведомлений не может напрямую отвечать на Word комментарии. Эта функция находится в разработке.

Сообщения не доходят до агента

Симптом: ваше приложение агента не получает сообщения, которые отправляются агенту в Teams.

Возможные причины:

- Developer Portal не настроен на Agent Blueprint.

- Проблемы с Azure Web App (сбои развертывания, незапущенное приложение, ошибки настройки).

- Экземпляр агента некорректно создан в Teams.

Решения:

Проверьте конфигурацию портала разработчиков:

Убедитесь, что вы завершили конфигурацию чертежа агента в Developer Portal. Узнайте, как настроить Agent Blueprint в Developer Portal.

Проверьте здоровье Azure веб-приложения:

Если вы развертаете агента в Azure, убедитесь, что веб-приложение работает корректно:

- Перейдите на портал Azure.

- Перейдите в ресурс вашего веб-приложения.

- Проверьте статус обзора>(должно показаться «Бег»).

- Проверьте поток журналов в разделе Мониторинг на наличие ошибок во время выполнения.

- Проверьте журналы Центра развертывания для подтверждения успешного развертывания.

- Проверьте конфигурацию>Настройки приложения содержат все необходимые переменные среды.

Проверка создания экземпляра агента:

Убедитесь, что вы правильно создали экземпляр агента в Microsoft Teams:

- Откройте Microsoft Teams.

- Зайдите в приложения и найдите своего агента.

- Проверьте, что агент появляется в результатах поиска.

- Если не найдено, проверьте, опубликовано ли оно в Центр администрирования Microsoft 365 - Agents.

- Создайте новый экземпляр , выбрав Add на вашем агенте.

- Подробные инструкции смотрите в разделе «Агенты на борту».

Устранение неполадок в журналах наблюдаемости

Если логи наблюдаемости вашего агента не отображаются как ожидалось, см. раздел «Устранение неполадок » в руководстве по наблюдаемости.