Подготовка доступа на чтение к базе данных Azure SQL с помощью политик владельца данных Microsoft Purview (предварительная версия)

Важно!

Сейчас эта функция доступна в предварительной версии. Дополнительные условия использования предварительных версий Microsoft Azure включают дополнительные юридические условия, применимые к функциям Azure, которые находятся в бета-версии, в предварительной версии или еще не выпущены в общедоступной версии.

Политики владельца данных — это тип политик доступа Microsoft Purview. Они позволяют управлять доступом к пользовательским данным в источниках, зарегистрированных для управления использованием данных в Microsoft Purview. Эти политики можно создать непосредственно на портале управления Microsoft Purview, и после публикации они применяются источником данных.

В этом руководстве описывается, как владелец данных может делегировать политики разработки в Microsoft Purview, чтобы разрешить доступ к базе данных Azure SQL. В настоящее время включены следующие действия: Чтение. Изменение на данный момент не поддерживается.

Предварительные требования

Учетная запись Azure с активной подпиской. Создайте учетную запись бесплатно.

Новая или существующая учетная запись Microsoft Purview. Следуйте инструкциям из этого краткого руководства, чтобы создать его.

- Создайте новый экземпляр базы данных Azure SQL или используйте существующий в одном из доступных регионов для этой функции. Вы можете следовать этому руководству, чтобы создать экземпляр базы данных Azure SQL.

Поддержка регионов

Поддерживаются все регионы Microsoft Purview .

Применение политик Microsoft Purview доступно только в следующих регионах для Azure SQL Базы данных:

Общедоступное облако:

- Восточная часть США

- Восточная часть США2

- Центрально-южная часть США

- Центрально-западная часть США

- Западная часть США3

- Центральная Канада

- Южная Бразилия

- Западная Европа

- Северная Европа

- Центральная Франция

- Южная часть Соединенного Королевства

- Северная часть Южной Африки

- Центральная Индия

- Юго-Восточная Азия

- Восточная Азия

- Восток Австралии

Национальные облака:

- USGov Вирджиния

- Северный Китай 3

Настройка экземпляра базы данных Azure SQL для политик из Microsoft Purview

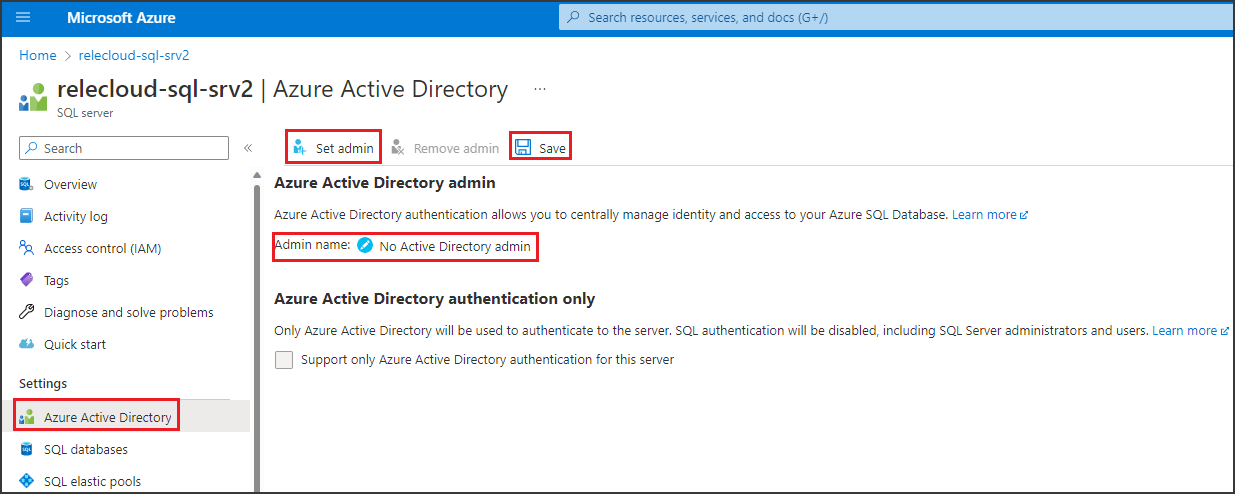

Чтобы логический сервер, связанный с базой данных Azure SQL, соблюдал политики Из Microsoft Purview, необходимо настроить администратора Azure Active Directory. В портал Azure перейдите к логическому серверу, на котором размещается экземпляр базы данных Azure SQL. В боковом меню выберите Azure Active Directory. Задайте имя администратора для любого пользователя или группы Azure Active Directory, которые вы предпочитаете, а затем нажмите кнопку Сохранить.

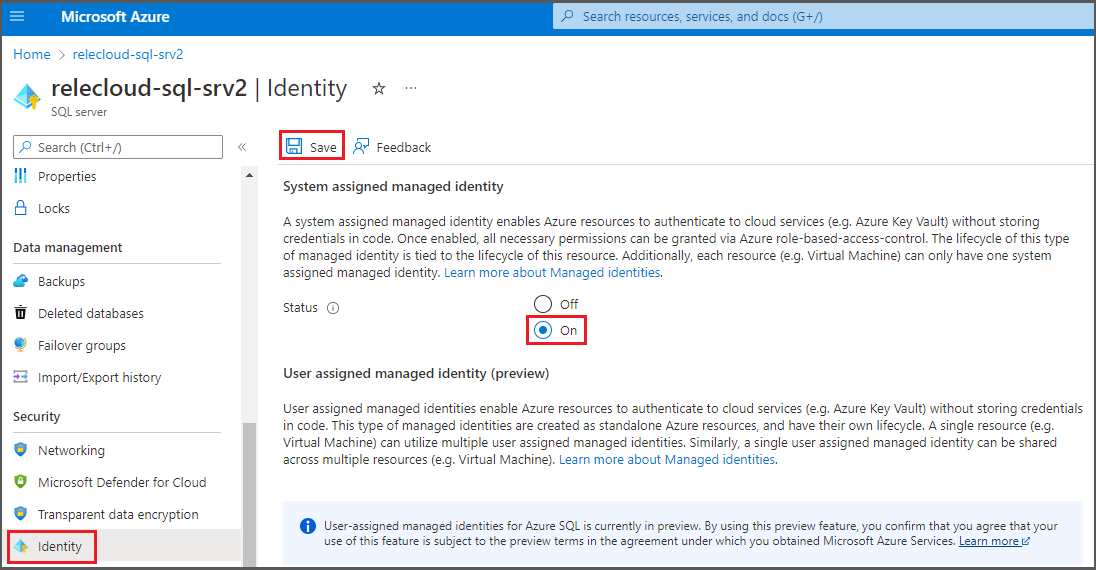

Затем в боковом меню выберите Удостоверение. В разделе Управляемое удостоверение, назначаемое системой, включите состояние в положение Вкл., а затем нажмите кнопку Сохранить.

Конфигурация Microsoft Purview

Регистрация источника данных в Microsoft Purview

Прежде чем можно будет создать политику в Microsoft Purview для ресурса данных, необходимо зарегистрировать этот ресурс данных в Microsoft Purview Studio. Инструкции, связанные с регистрацией ресурса данных, см. далее в этом руководстве.

Примечание.

Политики Microsoft Purview зависят от пути ARM к ресурсу данных. Если ресурс данных перемещен в новую группу ресурсов или подписку, его необходимо будет зарегистрировать, а затем снова зарегистрировать в Microsoft Purview.

Настройка разрешений для включения управления использованием данных в источнике данных

После регистрации ресурса, но перед созданием политики в Microsoft Purview для этого ресурса необходимо настроить разрешения. Для включения управления использованием данных требуется набор разрешений. Это относится к источникам данных, группам ресурсов или подпискам. Чтобы включить управление использованием данных, необходимо иметь определенные привилегии управления удостоверениями и доступом (IAM) в ресурсе, а также определенные привилегии Microsoft Purview:

Необходимо иметь одно из следующих сочетаний ролей IAM в пути Resource Manager ресурса Azure или любой его родительский элемент (т. е. с использованием наследования разрешений IAM):

- Владелец IAM

- Участник IAM и администратор доступа пользователей IAM

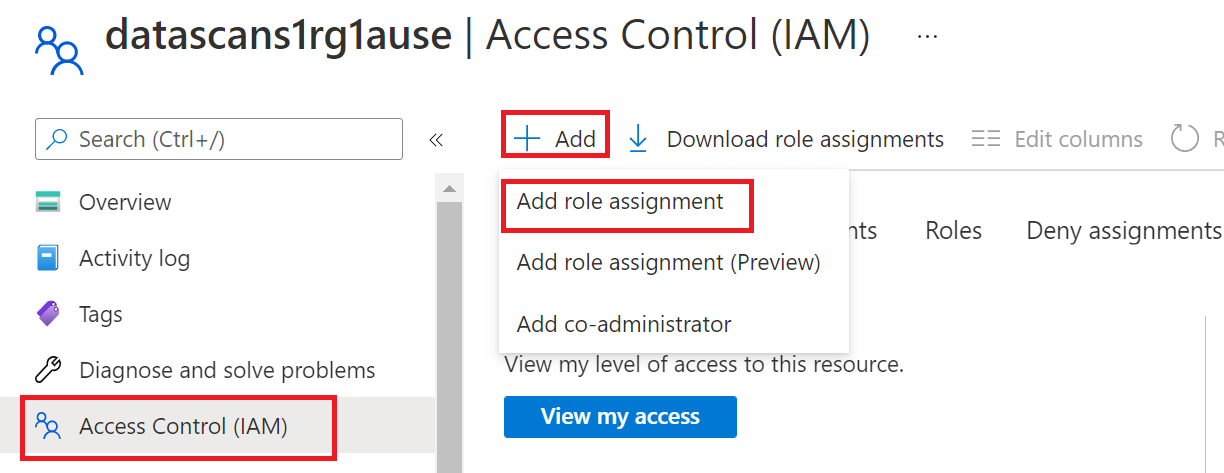

Чтобы настроить разрешения управления доступом на основе ролей Azure (RBAC), следуйте этому руководству. На следующем снимке экрана показано, как получить доступ к разделу контроль доступа в портал Azure для ресурса данных, чтобы добавить назначение роли.

Примечание.

Роль владельца IAM для ресурса данных может быть унаследована от родительской группы ресурсов, подписки или группы управления подпиской. Проверьте, какие Azure AD пользователи, группы и субъекты-службы удерживают или наследуют роль владельца IAM для ресурса.

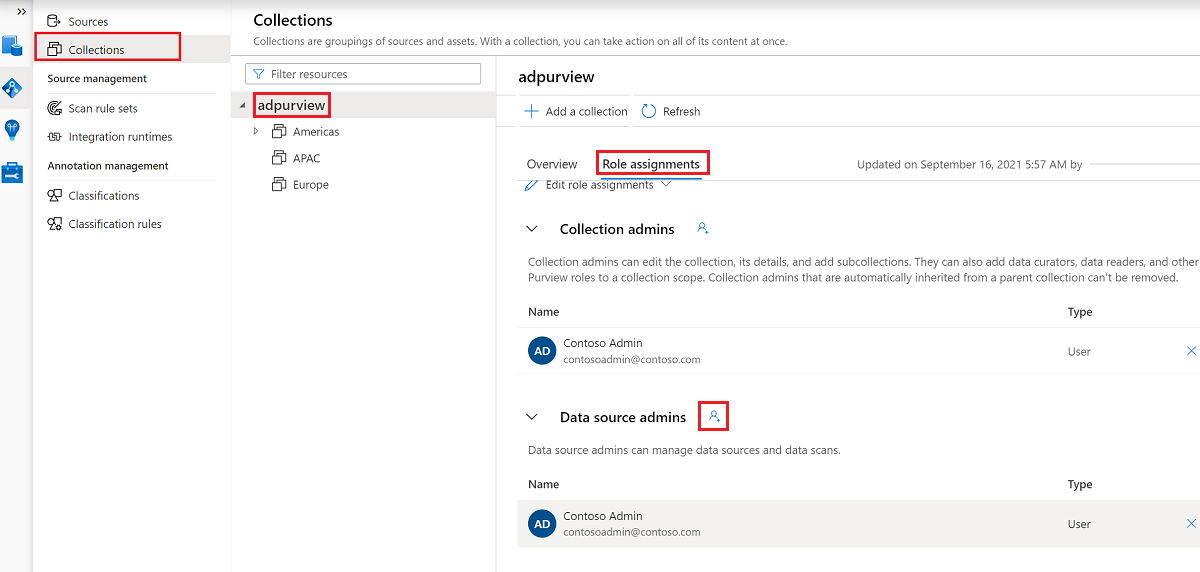

Кроме того, вам потребуется роль администратора источника данных Microsoft Purview для коллекции или родительской коллекции (если включено наследование). Дополнительные сведения см. в руководстве по управлению назначениями ролей Microsoft Purview.

На следующем снимок экрана показано, как назначить роль администратора источника данных на корневом уровне коллекции.

Настройка разрешений Microsoft Purview для создания, обновления и удаления политик доступа

Чтобы создать, обновить или удалить политики, необходимо получить роль автора политики в Microsoft Purview на уровне корневой коллекции:

- Роль "Автор политики" может создавать, обновлять и удалять политики DevOps и владельца данных.

- Роль "Автор политики" может удалять политики самостоятельного доступа.

Дополнительные сведения об управлении назначениями ролей Microsoft Purview см. в статье Создание коллекций и управление ими в Схема данных Microsoft Purview.

Примечание.

Роль автора политики должна быть настроена на уровне корневой коллекции.

Кроме того, для упрощения поиска Azure AD пользователей или групп при создании или обновлении темы политики вы можете получить разрешение "Читатели каталогов" в Azure AD. Это общее разрешение для пользователей в клиенте Azure. Без разрешения читателя каталога автору политики потребуется ввести полное имя пользователя или адрес электронной почты для всех субъектов, включенных в субъект политики данных.

Настройка разрешений Microsoft Purview для публикации политик владельца данных

Политики владельца данных позволяют выполнять проверки и противовесы, если вы назначаете роли автора политики Microsoft Purview и администратора источника данных разным сотрудникам в организации. Прежде чем политика владельца данных вступит в силу, второй пользователь (администратор источника данных) должен проверить ее и явно утвердить, опубликовав ее. Это не относится к DevOps или политикам самостоятельного доступа, так как публикация для них выполняется автоматически при создании или обновлении этих политик.

Чтобы опубликовать политику владельца данных, необходимо получить роль администратора источника данных в Microsoft Purview на уровне корневой коллекции.

Дополнительные сведения об управлении назначениями ролей Microsoft Purview см. в статье Создание коллекций и управление ими в Схема данных Microsoft Purview.

Примечание.

Чтобы опубликовать политики владельца данных, роль администратора источника данных должна быть настроена на уровне корневой коллекции.

Делегирование ответственности за подготовку доступа ролям в Microsoft Purview

После включения ресурса для управления использованием данных любой пользователь Microsoft Purview с ролью автора политики на корневом уровне коллекции может подготовить доступ к источнику данных из Microsoft Purview.

Примечание.

Любой администратор корневой коллекции Microsoft Purview может назначать новых пользователей ролям авторов корневой политики . Любой администратор коллекции может назначить новых пользователей роли администратора источника данных в коллекции. Сведите к минимуму и тщательно изучите пользователей, у которых есть роли администратора коллекции Microsoft Purview, администратора источника данных или автора политики .

Если учетная запись Microsoft Purview с опубликованными политиками удалена, такие политики перестают применяться в течение определенного времени, зависящее от конкретного источника данных. Это изменение может повлиять как на безопасность, так и на доступность доступа к данным. Роли "Участник" и "Владелец" в IAM могут удалять учетные записи Microsoft Purview. Эти разрешения можно проверка, перейдя в раздел Управление доступом (IAM) учетной записи Microsoft Purview и выбрав Назначения ролей. Вы также можете использовать блокировку, чтобы предотвратить удаление учетной записи Microsoft Purview с помощью Resource Manager блокировки.

Регистрация источников данных в Microsoft Purview

Прежде чем создавать политики доступа, необходимо зарегистрировать источник данных базы данных Azure SQL в Microsoft Purview. Вы можете следовать этим руководствам:

Регистрация и проверка базы данных Azure SQL

После регистрации ресурсов необходимо включить управление использованием данных. Управление использованием данных может повлиять на безопасность данных, так как оно делегирует определенным ролям Microsoft Purview управление доступом к источникам данных. Ознакомьтесь с рекомендациями по обеспечению безопасности, связанными с управлением использованием данных, в этом руководстве: Включение управления использованием данных

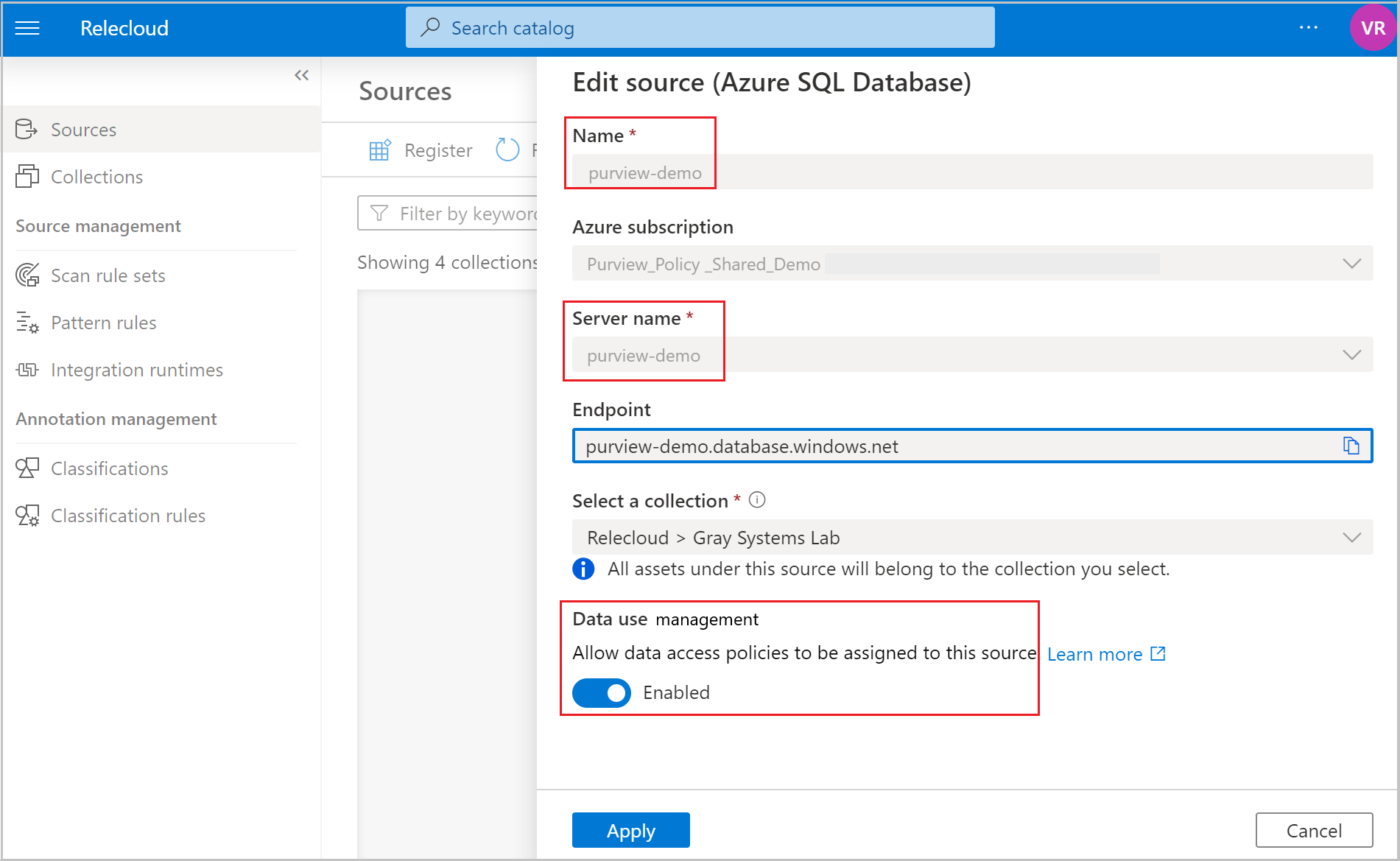

После включения переключателяУправление использованием данных в источнике данных он будет выглядеть так, как на снимок экрана. Это позволит использовать политики доступа с заданным сервером Azure SQL и всеми его автономными базами данных.

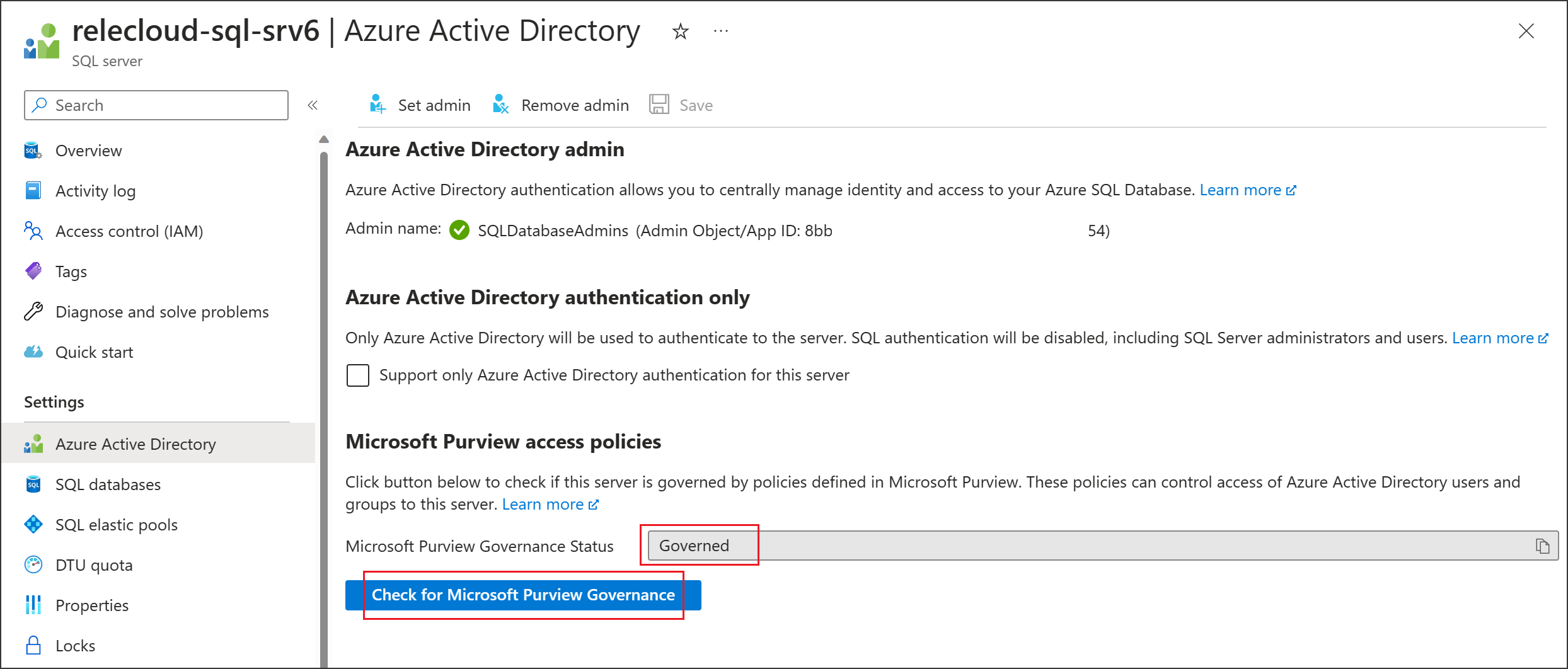

Вернитесь к портал Azure базы данных Azure SQL, чтобы убедиться, что она теперь регулируется Microsoft Purview:

Войдите в портал Azure по этой ссылке

Выберите сервер Azure SQL, который требуется настроить.

Перейдите к Azure Active Directory на панели слева.

Прокрутите вниз до раздела Политики доступа Microsoft Purview.

Нажмите кнопку Проверить наличие системы управления Microsoft Purview. Подождите, пока запрос будет обработан. Это может занять несколько минут.

Убедитесь, что в поле Состояние управления Microsoft Purview отображается значение

Governed. Обратите внимание, что после включения управления использованием данных в Microsoft Purview для отображения правильного состояния может потребоваться несколько минут.

Примечание.

Если отключить управление использованием данных для этого источника данных Azure SQL базы данных, для автоматического Not Governedобновления состояния управления Microsoft Purview до может потребоваться до 24 часов. Это можно ускорить, выбрав Проверить для Системы управления Microsoft Purview. Прежде чем включить управление использованием данных для источника данных в другой учетной записи Microsoft Purview, убедитесь, что состояние управления Purview отображается как Not Governed. Затем повторите описанные выше действия с новой учетной записью Microsoft Purview.

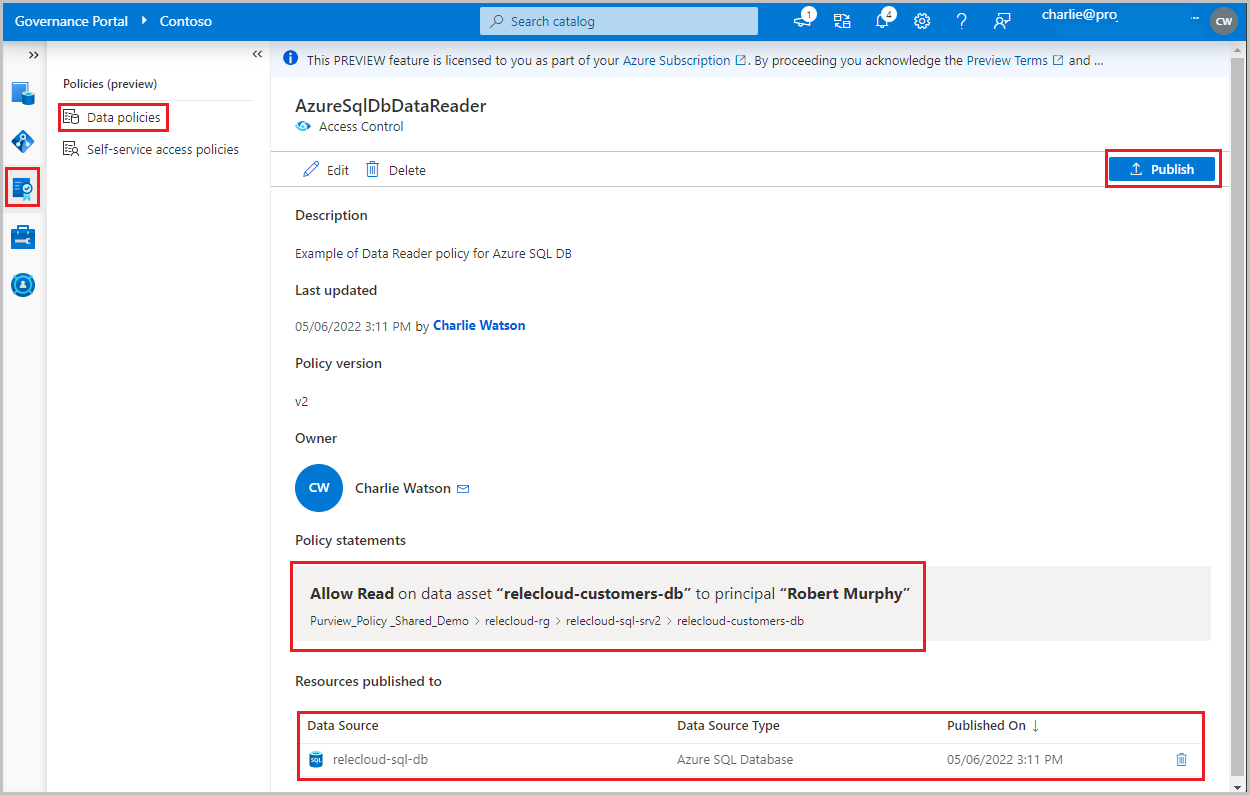

Создание и публикация политики владельца данных

Выполните действия, описанные в разделах Создание новой политики и Публикация политикируководства по созданию политики владельца данных. Результатом будет политика владельца данных, аналогичная приведенному в приведенном примере.

Пример. Политика чтения. Эта политика назначает Azure AD субъект "Роберт Мерфи" для действия чтения данных SQL в область SQL Server relecloud-sql-srv2. Эта политика также опубликована на этом сервере. Обратите внимание, что политики, связанные с этим действием, поддерживаются ниже уровня сервера (например, базы данных, таблицы).

Важно!

- Публикация — это фоновая операция. Для отражения изменений в этом источнике данных может потребоваться до 5 минут .

- Изменение политики не требует новой операции публикации. Изменения будут внесены при следующем вытягивании.

Отмена публикации политики владельца данных

Перейдите по этой ссылке, чтобы отменить публикацию политики владельца данных в Microsoft Purview.

Обновление или удаление политики владельца данных

Перейдите по этой ссылке, чтобы обновить или удалить политику владельца данных в Microsoft Purview.

Тестирование политики

После создания политики любой из пользователей Azure AD в субъекте теперь должен иметь возможность подключаться к источникам данных в область политики. Для тестирования используйте SSMS или любой клиент SQL и попробуйте выполнить запрос. Попытайтесь получить доступ к таблице SQL, для которых предоставлен доступ на чтение.

Если вам требуется дополнительное устранение неполадок, см. раздел Дальнейшие действия в этом руководстве.

Сведения об определении роли

В этом разделе содержится ссылка на то, как соответствующие роли политики данных Microsoft Purview сопоставляют с конкретными действиями в источниках данных SQL.

| Определение роли политики Microsoft Purview | Действия, относящиеся к источнику данных |

|---|---|

| Read | Microsoft.Sql/sqlservers/Connect |

| Microsoft.Sql/sqlservers/databases/Connect | |

| Microsoft.Sql/Sqlservers/Databases/Schemas/Tables/Rows | |

| Microsoft.Sql/Sqlservers/Databases/Schemas/Views/Rows | |

Дальнейшие действия

Ознакомьтесь с блогом, демонстрацией и связанными руководствами

- Документация. Основные понятия для политик владельца данных Microsoft Purview

- Документация. Политики владельца данных Microsoft Purview для всех источников данных в подписке или группе ресурсов

- Документация. Политики владельца данных Microsoft Purview на SQL Server с поддержкой Azure Arc

- Документация . Устранение неполадок с политиками Microsoft Purview для источников данных SQL

- Блог. Предоставление пользователям доступа к ресурсам данных на предприятии с помощью API

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по