Övervakning av filintegritet med Log Analytics-agenten

För att tillhandahålla övervakning av filintegritet (FIM) laddar Log Analytics-agenten upp data till Log Analytics-arbetsytan. Genom att jämföra det aktuella tillståndet för dessa objekt med tillståndet under den föregående genomsökningen meddelar FIM dig om misstänkta ändringar har gjorts.

Kommentar

Eftersom Log Analytics-agenten (även kallad MMA) är inställd på att tas ur bruk i augusti 2024 kommer alla Defender för servrar-funktioner som för närvarande är beroende av den, inklusive de som beskrivs på den här sidan, att vara tillgängliga via antingen Microsoft Defender för Endpoint-integrering eller agentlös genomsökning före slutdatumet. Mer information om översikten för var och en av de funktioner som för närvarande är beroende av Log Analytics-agenten finns i det här meddelandet.

I den här artikeln får du lära dig att:

- Aktivera övervakning av filintegritet med Log Analytics-agenten

- Inaktivera övervakning av filintegritet

- Övervaka arbetsytor, entiteter och filer

- Jämföra baslinjer med hjälp av övervakning av filintegritet

Kommentar

Övervakning av filintegritet kan skapa följande konto på övervakade SQL-servrar: NT Service\HealthService

Om du tar bort kontot återskapas det automatiskt.

Tillgänglighet

| Aspekt | Details |

|---|---|

| Versionstillstånd: | Allmän tillgänglighet (GA) |

| Prissättning: | Kräver Microsoft Defender för serverplan 2. Med Log Analytics-agenten laddar FIM upp data till Log Analytics-arbetsytan. Dataavgifter tillkommer baserat på mängden data som du laddar upp. Mer information finns i Priser för Log Analytics . |

| Nödvändiga roller och behörigheter: | Arbetsytans ägare kan aktivera/inaktivera FIM (mer information finns i Azure-roller för Log Analytics). Läsaren kan visa resultat. |

| Moln: | Stöds endast i regioner där Azure Automations lösning för ändringsspårning är tillgänglig. Se Regioner som stöds för länkad Log Analytics-arbetsyta. Läs mer om ändringsspårning. |

Aktivera övervakning av filintegritet med Log Analytics-agenten

FIM är endast tillgängligt från Defender för molnet sidor i Azure-portalen. Det finns för närvarande inget REST API för att arbeta med FIM.

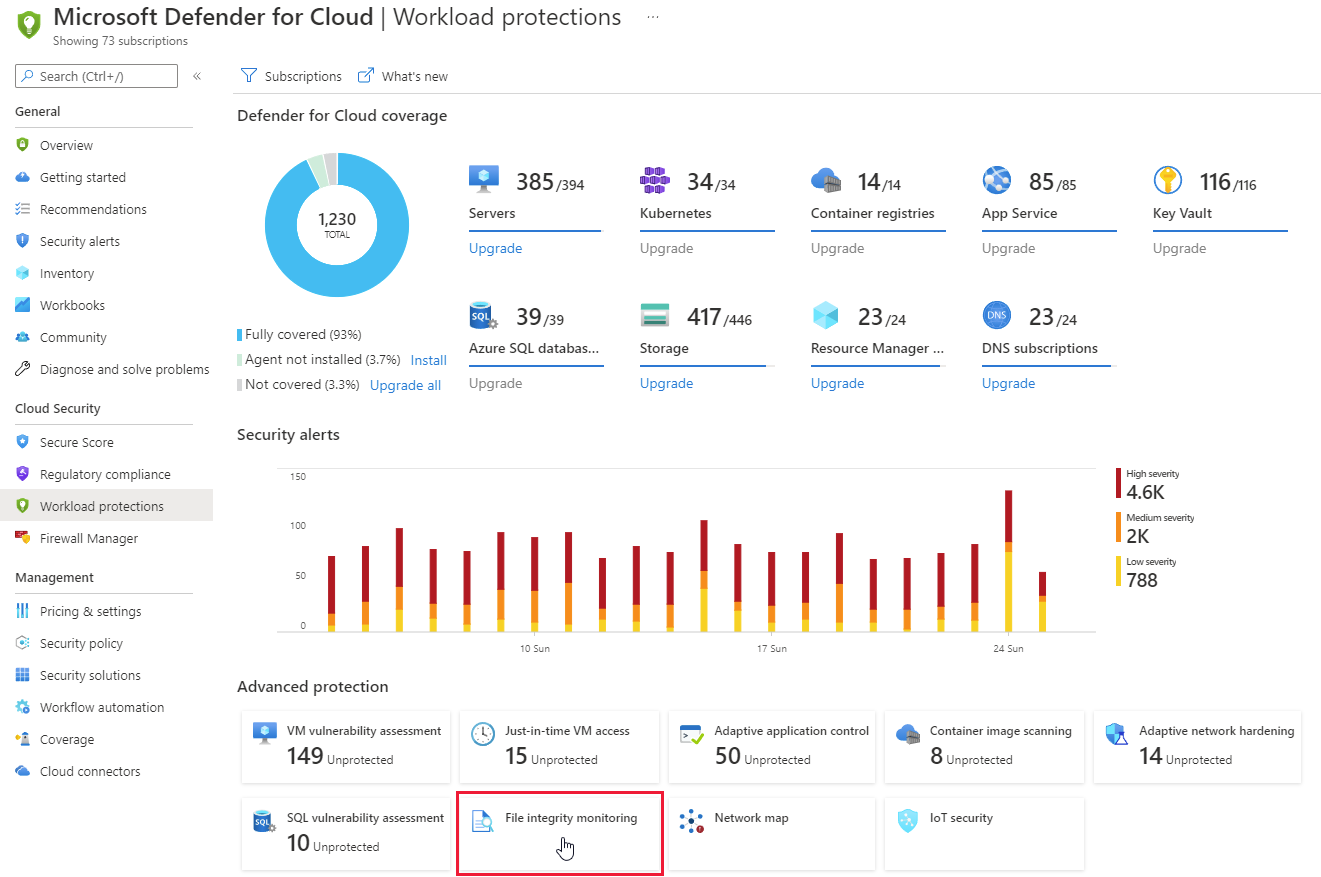

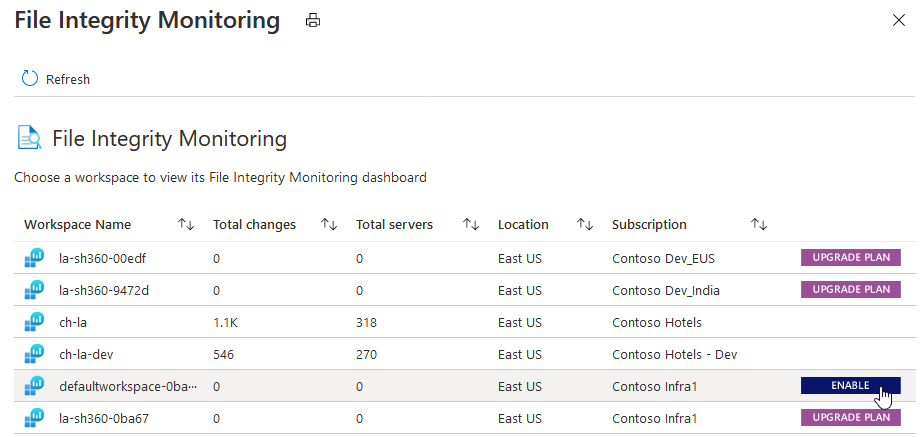

Från instrumentpanelen för arbetsbelastningsskydd i området Avancerat skydd väljer du Övervakning av filintegritet.

Följande information finns för varje arbetsyta:

- Totalt antal ändringar som inträffat under den senaste veckan (du kan se ett bindestreck "-" om FIM inte är aktiverat på arbetsytan)

- Totalt antal datorer och virtuella datorer som rapporterar till arbetsytan

- Arbetsytans geografiska plats

- Azure-prenumeration som arbetsytan är under

Använd den här sidan om du vill:

Få åtkomst till och visa status och inställningar för varje arbetsyta

Uppgradera arbetsytan så att den använder förbättrade säkerhetsfunktioner. Den här ikonen anger att arbetsytan eller prenumerationen inte är skyddad med Microsoft Defender för servrar. Om du vill använda FIM-funktionerna måste din prenumeration skyddas med den här planen. Lär dig mer om hur du aktiverar Defender för servrar.

Uppgradera arbetsytan så att den använder förbättrade säkerhetsfunktioner. Den här ikonen anger att arbetsytan eller prenumerationen inte är skyddad med Microsoft Defender för servrar. Om du vill använda FIM-funktionerna måste din prenumeration skyddas med den här planen. Lär dig mer om hur du aktiverar Defender för servrar. Aktivera FIM på alla datorer under arbetsytan och konfigurera FIM-alternativen. Den här ikonen anger att FIM inte är aktiverat för arbetsytan. Om det inte finns någon aktiverings- eller uppgraderingsknapp och utrymmet är tomt innebär det att FIM redan är aktiverat på arbetsytan.

Aktivera FIM på alla datorer under arbetsytan och konfigurera FIM-alternativen. Den här ikonen anger att FIM inte är aktiverat för arbetsytan. Om det inte finns någon aktiverings- eller uppgraderingsknapp och utrymmet är tomt innebär det att FIM redan är aktiverat på arbetsytan.

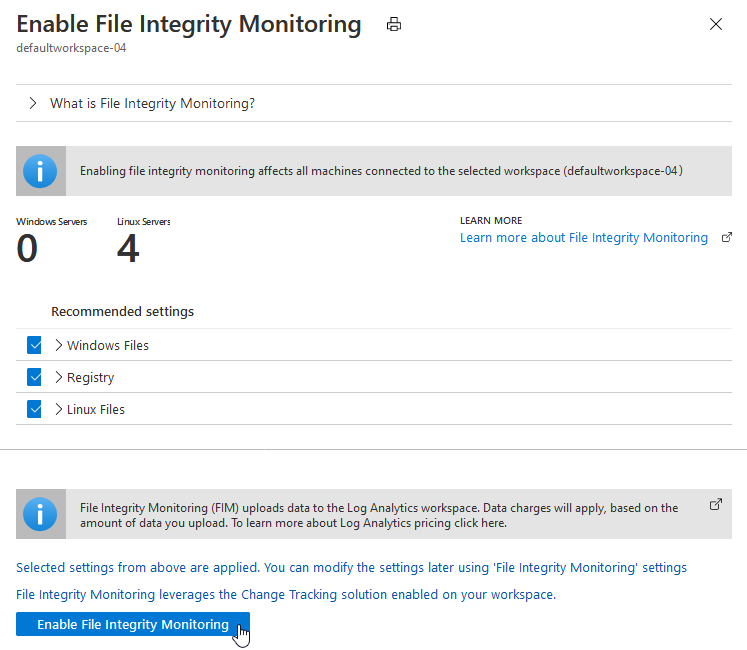

Välj AKTIVERA. Information om arbetsytan, inklusive antalet Windows- och Linux-datorer under arbetsytan, visas.

De rekommenderade inställningarna för Windows och Linux visas också. Expandera Windows-filer, Register- och Linux-filer för att se den fullständiga listan över rekommenderade objekt.

Avmarkera kryssrutorna för alla rekommenderade entiteter som du inte vill ska övervakas av FIM.

Välj Tillämpa övervakning av filintegritet för att aktivera FIM.

Du kan ändra inställningarna när som helst. Läs mer om att redigera övervakade entiteter.

Inaktivera övervakning av filintegritet

Övervakning av filintegritet (FIM) använder Azures ändringsspårning för att spåra och identifiera ändringar i din miljö. Genom att inaktivera FIM tar du bort den Ändringsspårning lösningen från den valda arbetsytan.

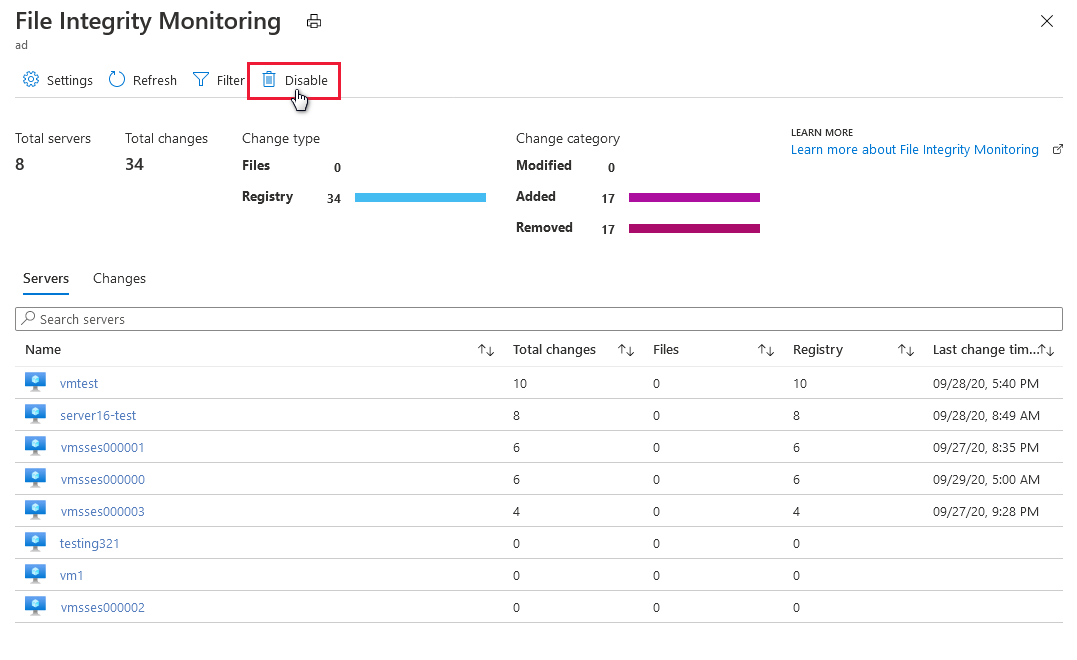

Så här inaktiverar du FIM:

På instrumentpanelen För övervakning av filintegritet för en arbetsyta väljer du Inaktivera.

Välj Ta bort.

Övervaka arbetsytor, entiteter och filer

Granska övervakade arbetsytor

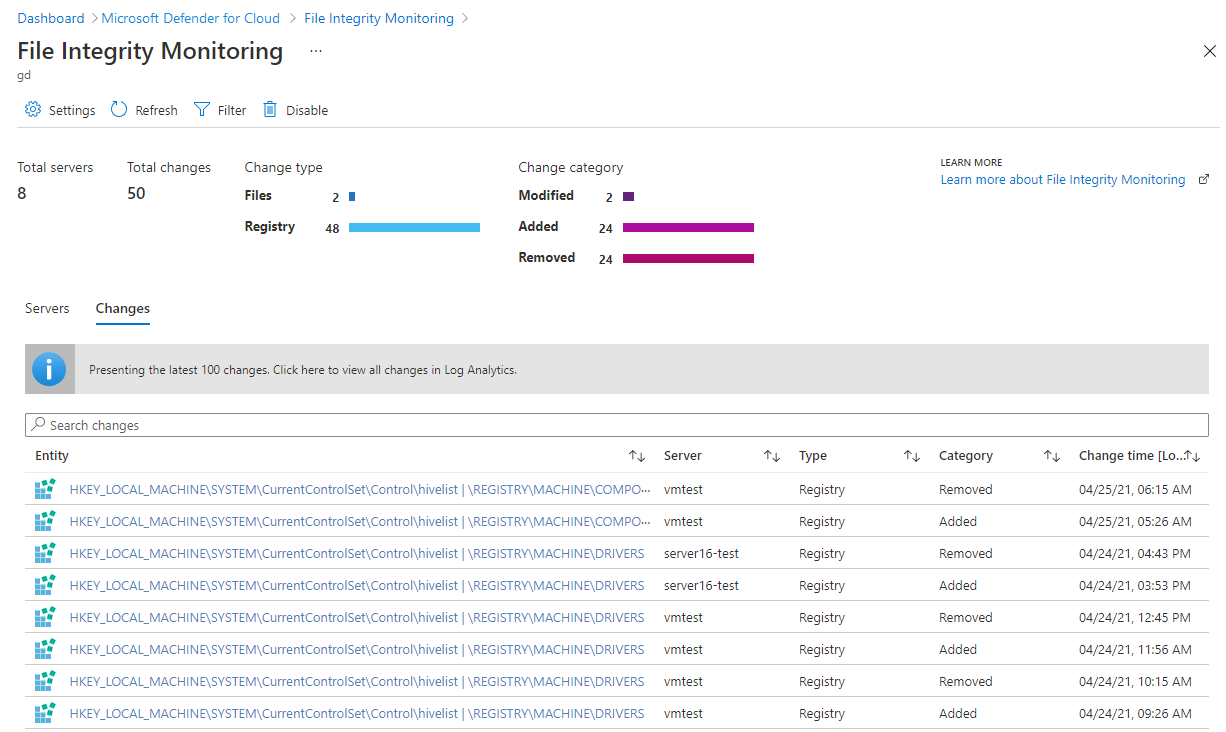

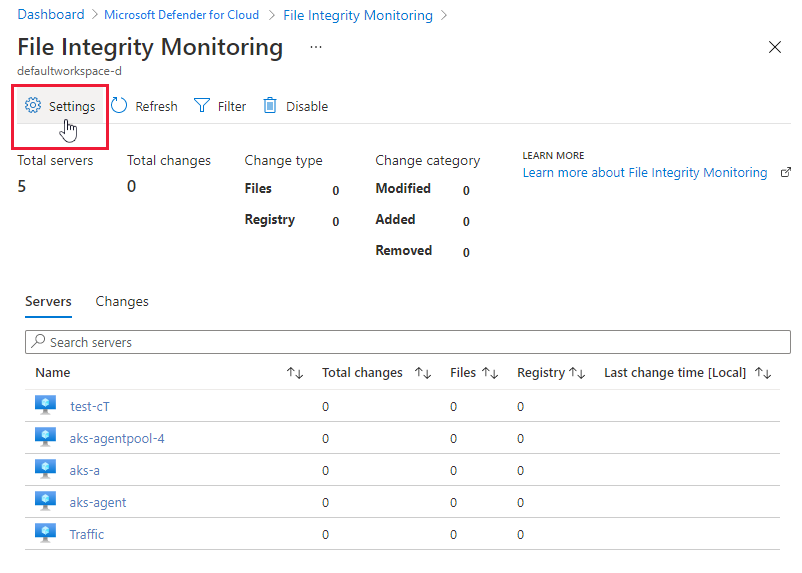

Instrumentpanelen för övervakning av filintegritet visas för arbetsytor där FIM är aktiverat. FIM-instrumentpanelen öppnas när du har aktiverat FIM på en arbetsyta eller när du väljer en arbetsyta i fönstret för övervakning av filintegritet som redan har FIM aktiverat.

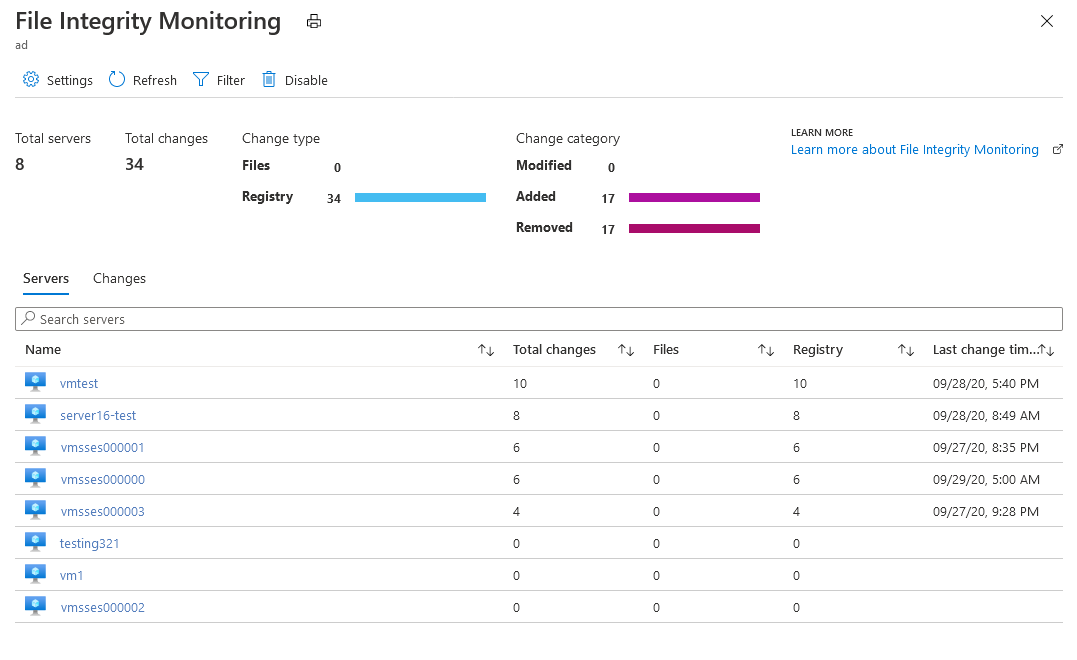

FIM-instrumentpanelen för en arbetsyta visar följande information:

- Totalt antal datorer som är anslutna till arbetsytan

- Totalt antal ändringar som inträffat under den valda tidsperioden

- En uppdelning av ändringstyp (filer, register)

- En uppdelning av ändringskategori (ändrad, tillagd, borttagen)

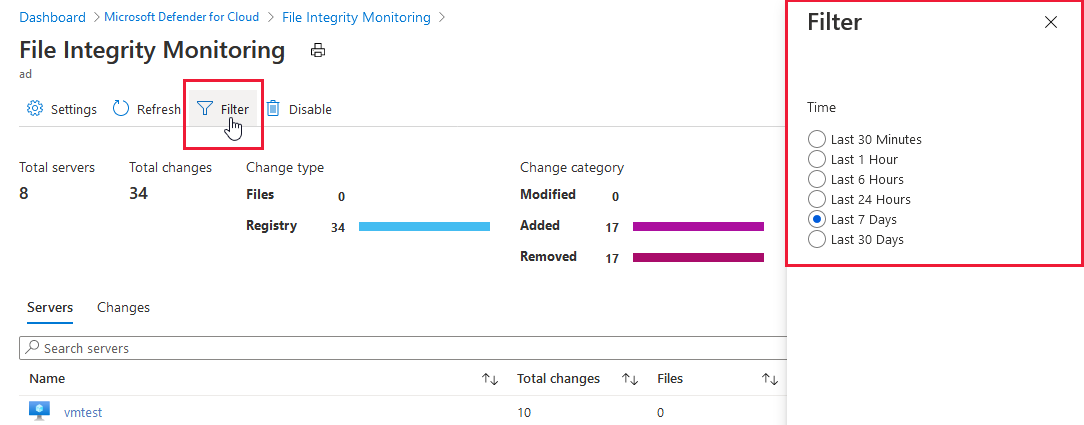

Välj Filtrera överst på instrumentpanelen för att ändra tidsperioden för vilken ändringar visas.

Fliken Servrar visar de datorer som rapporterar till den här arbetsytan. För varje dator listar instrumentpanelen:

- Totalt antal ändringar som inträffat under den valda tidsperioden

- En uppdelning av totalt antal ändringar som filändringar eller registerändringar

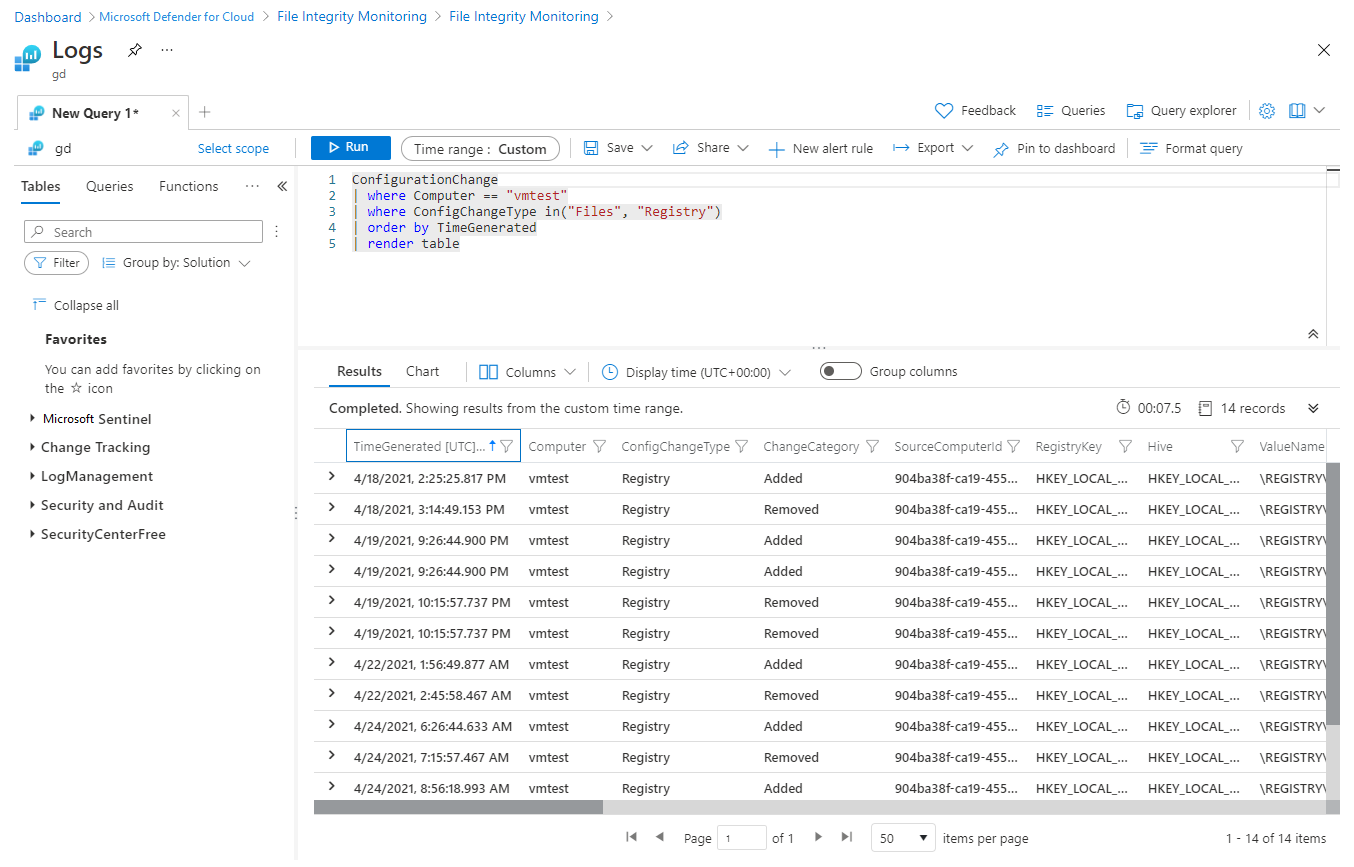

När du väljer en dator visas frågan tillsammans med de resultat som identifierar de ändringar som gjorts under den valda tidsperioden för datorn. Du kan expandera en ändring för mer information.

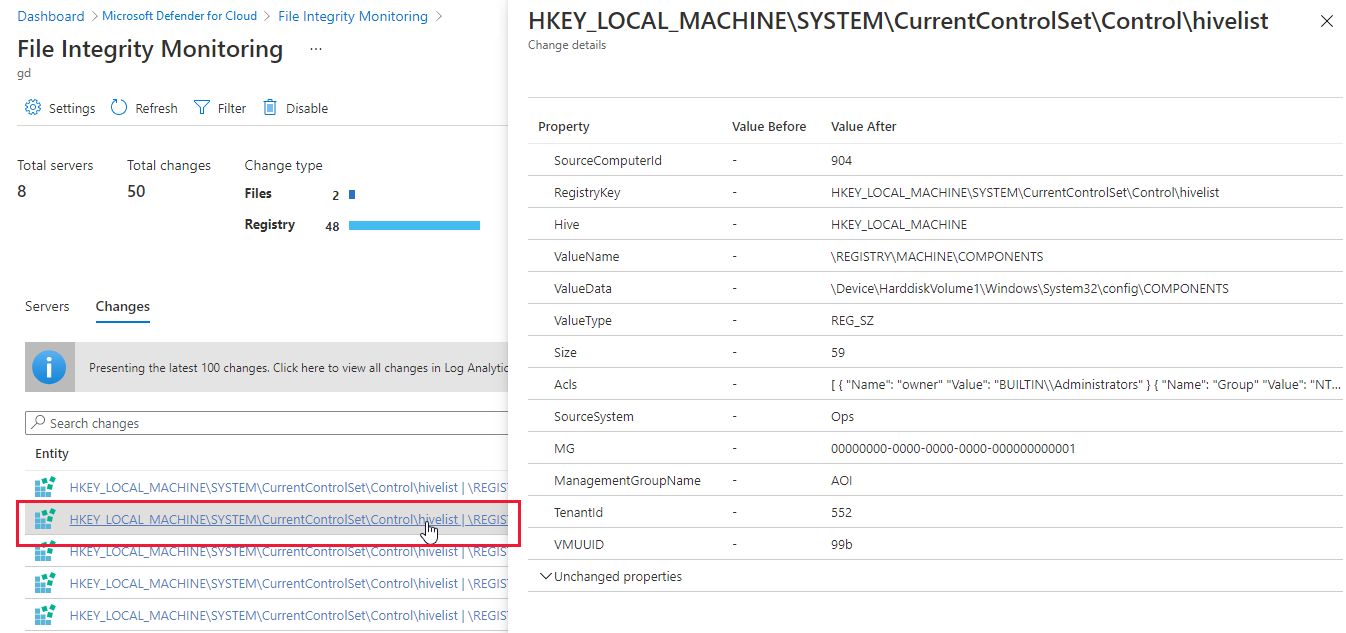

Fliken Ändringar (visas nedan) visar en lista över alla ändringar för arbetsytan under den valda tidsperioden. För varje entitet som har ändrats visar instrumentpanelen följande:

- Dator som ändringen inträffade på

- Typ av ändring (register eller fil)

- Ändringskategori (ändrad, tillagd, borttagen)

- Datum och tid för ändring

Ändringsinformationen öppnas när du anger en ändring i sökfältet eller väljer en entitet som visas under fliken Ändringar .

Redigera övervakade entiteter

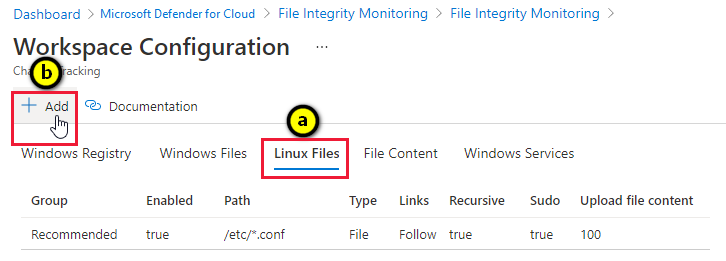

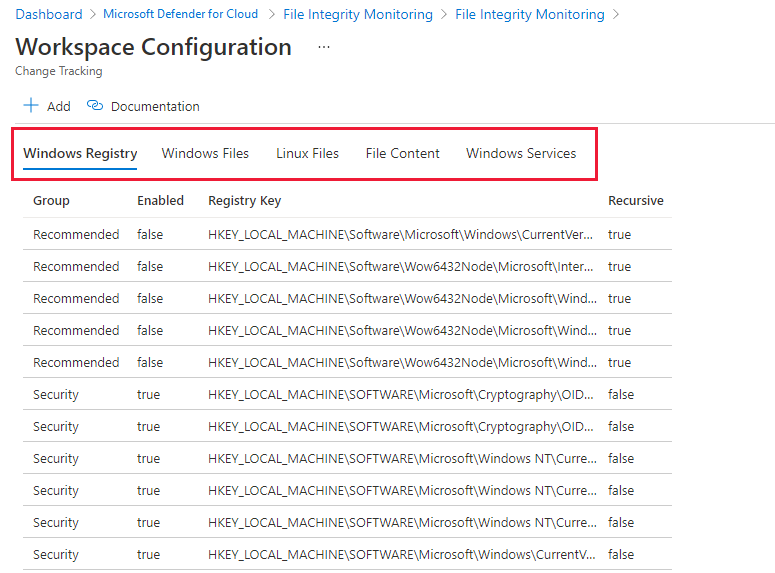

Välj Inställningar i verktygsfältet på instrumentpanelen Övervakning av filintegritet för en arbetsyta.

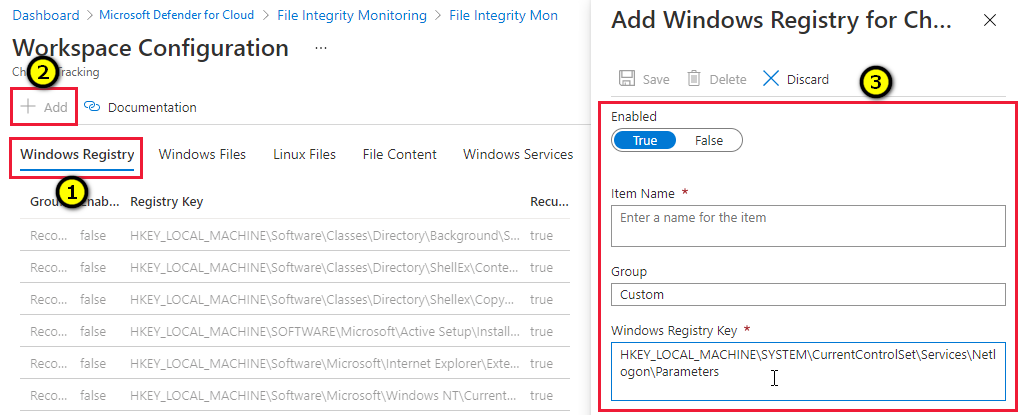

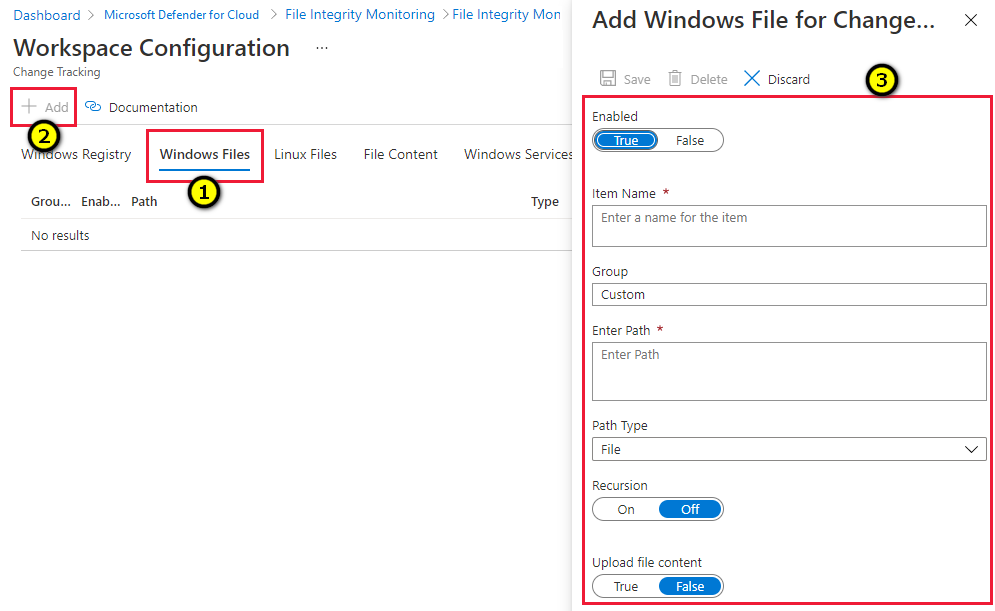

Konfigurationen av arbetsytan öppnas med flikar för varje typ av element som kan övervakas:

- Windows-register

- Windows-filer

- Linux-filer

- Filinnehåll

- Windows-tjänster

Varje flik visar en lista över de entiteter som du kan redigera i den kategorin. För varje entitet i listan identifierar Defender för molnet om FIM är aktiverat (sant) eller inte aktiverat (falskt). Redigera entiteten för att aktivera eller inaktivera FIM.

Välj en post från någon av flikarna och redigera något av de tillgängliga fälten i fönstret Redigera för Ändringsspårning. Alternativen inkluderar:

- Aktivera (Sant) eller inaktivera (falsk) övervakning av filintegritet

- Ange eller ändra entitetsnamnet

- Ange eller ändra värdet eller sökvägen

- Ta bort entiteten

Ignorera eller spara ändringarna.

Lägga till en ny entitet att övervaka

Välj Inställningar i verktygsfältet på instrumentpanelen Övervakning av filintegritet för en arbetsyta.

Konfigurationen av arbetsytan öppnas.

I konfigurationen av arbetsytan:

Markera Lägga till. Lägg till för Ändringsspårning öppnas.

Ange nödvändig information och välj spara.

Mapp- och sökvägsövervakning med jokertecken

Använd jokertecken för att förenkla spårningen mellan kataloger. Följande regler gäller när du konfigurerar mappövervakning med jokertecken:

- Jokertecken krävs för att spåra flera filer.

- Jokertecken kan endast användas i det sista segmentet i en sökväg, till exempel

C:\folder\fileeller/etc/*.conf - Om en miljövariabel innehåller en sökväg som inte är giltig lyckas verifieringen, men sökvägen misslyckas när inventeringen körs.

- När du ställer in sökvägen undviker du allmänna sökvägar som

c:\*.*, vilket resulterar i att för många mappar passerar.

Jämföra baslinjer med hjälp av filintegritetsövervakning

Övervakning av filintegritet (FIM) informerar dig när ändringar sker i känsliga områden i dina resurser, så att du kan undersöka och åtgärda obehörig aktivitet. FIM övervakar Windows-filer, Windows-register och Linux-filer.

Aktivera inbyggda rekursiva registerkontroller

FIM-registerdatafilens standardinställningar är ett bekvämt sätt att övervaka rekursiva ändringar inom gemensamma säkerhetsområden. En angripare kan till exempel konfigurera ett skript att köras i LOCAL_SYSTEM kontext genom att konfigurera en körning vid start eller avstängning. Om du vill övervaka ändringar av den här typen aktiverar du den inbyggda kontrollen.

Kommentar

Rekursiva kontroller gäller endast för rekommenderade säkerhetsdatafiler och inte för anpassade registersökvägar.

Lägga till en anpassad registerkontroll

FIM-baslinjer börjar med att identifiera egenskaper för ett känt och bra tillstånd för operativsystemet och stödprogrammet. I det här exemplet fokuserar vi på konfigurationer av lösenordsprinciper för Windows Server 2008 och senare.

| Principnamn | Registerinställning |

|---|---|

| Domänkontrollant: Tillåt inte ändringar av lösenord för datorkonton | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RefusePasswordChange |

| Domänmedlem: Kryptera eller signera data för säker kanal digitalt (alltid) | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RequireSignOrSeal |

| Domänmedlem: Kryptera data för säker kanal digitalt (om det är möjligt) | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\SealSecureChannel |

| Domänmedlem: Signera säkra kanaldata digitalt (om det är möjligt) | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\SignSecureChannel |

| Domänmedlem: Inaktivera ändringar av lösenord för datorkonton | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\DisablePasswordChange |

| Domänmedlem: Högsta ålder för lösenord för datorkontot | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\MaximumPasswordAge |

| Domänmedlem: Kräv stark sessionsnyckel (Windows 2000 eller senare) | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RequireStrongKey |

| Nätverkssäkerhet: Begränsa NTLM: NTLM-autentisering i den här domänen | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RestrictNTLMInDomain |

| Nätverkssäkerhet: Begränsa NTLM: Lägg till serverundantag i den här domänen | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\DCAllowedNTLMServers |

| Nätverkssäkerhet: Begränsa NTLM: Granska NTLM-autentisering i den här domänen | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\AuditNTLMInDomain |

Kommentar

Mer information om registerinställningar som stöds av olika operativsystemversioner finns i kalkylbladet Grupprincip Inställningar referens.

Så här konfigurerar du FIM för att övervaka registerbaslinjer:

I fönstret Lägg till Windows-register för Ändringsspårning väljer du textrutan Windows-registernyckel.

Ange följande registernyckel:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters

Spåra ändringar i Windows-filer

I fönstret Lägg till Windows-fil för Ändringsspårning går du till textrutan Ange sökväg och anger mappen som innehåller de filer som du vill spåra. I exemplet i följande bild finns Contoso Web App på D:\ -enheten i mappstrukturen ContosWebApp.

Skapa en anpassad Windows-filpost genom att ange ett namn på inställningsklassen, aktivera rekursion och ange den översta mappen med ett jokertecken (*) suffix.

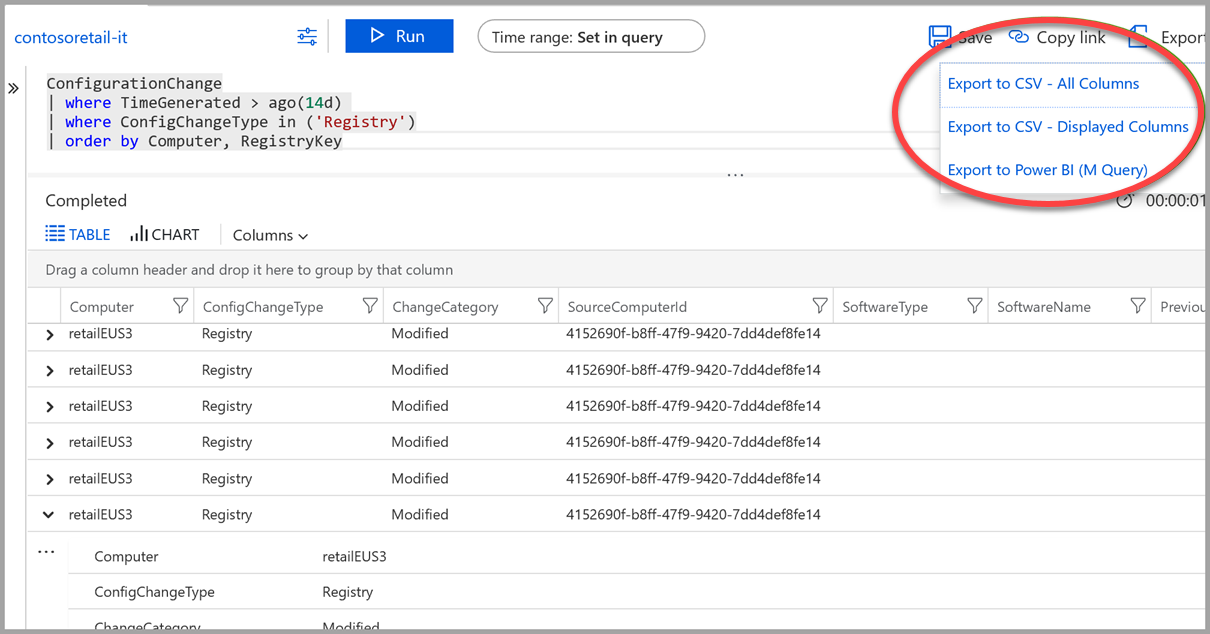

Hämta ändringsdata

Data för övervakning av filintegritet finns i tabelluppsättningen Azure Log Analytics/ConfigurationChange.

Ange ett tidsintervall för att hämta en sammanfattning av ändringar per resurs.

I följande exempel hämtar vi alla ändringar under de senaste 14 dagarna i kategorierna register och filer:

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeTypeSå här visar du information om registerändringarna:

- Ta bort filer från where-satsen .

- Ta bort sammanfattningsraden och ersätt den med en beställningssats:

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry') | order by Computer, RegistryKey

Rapporter kan exporteras till CSV för arkivering och/eller kanaliseras till en Power BI-rapport.

Nästa steg

Läs mer om Defender för molnet i:

- Ange säkerhetsprinciper – Lär dig hur du konfigurerar säkerhetsprinciper för dina Azure-prenumerationer och resursgrupper.

- Hantera säkerhetsrekommendationer – Lär dig hur rekommendationer hjälper dig att skydda dina Azure-resurser.

- Azure Security-bloggen – Hämta de senaste nyheterna och informationen om Azure-säkerhet.