Skydda ett ensidesprogram med användarinloggning

Följande guide gäller för ett program som finns på en innehållsserver eller har minimala webbserverberoenden. Programmet tillhandahåller endast skyddade resurser som skyddas av Microsoft Entra-användare. Målet med scenariot är att göra det möjligt för webbprogrammet att autentisera till Microsoft Entra-ID och anropa Azure Kartor REST-API:er för användarens räkning.

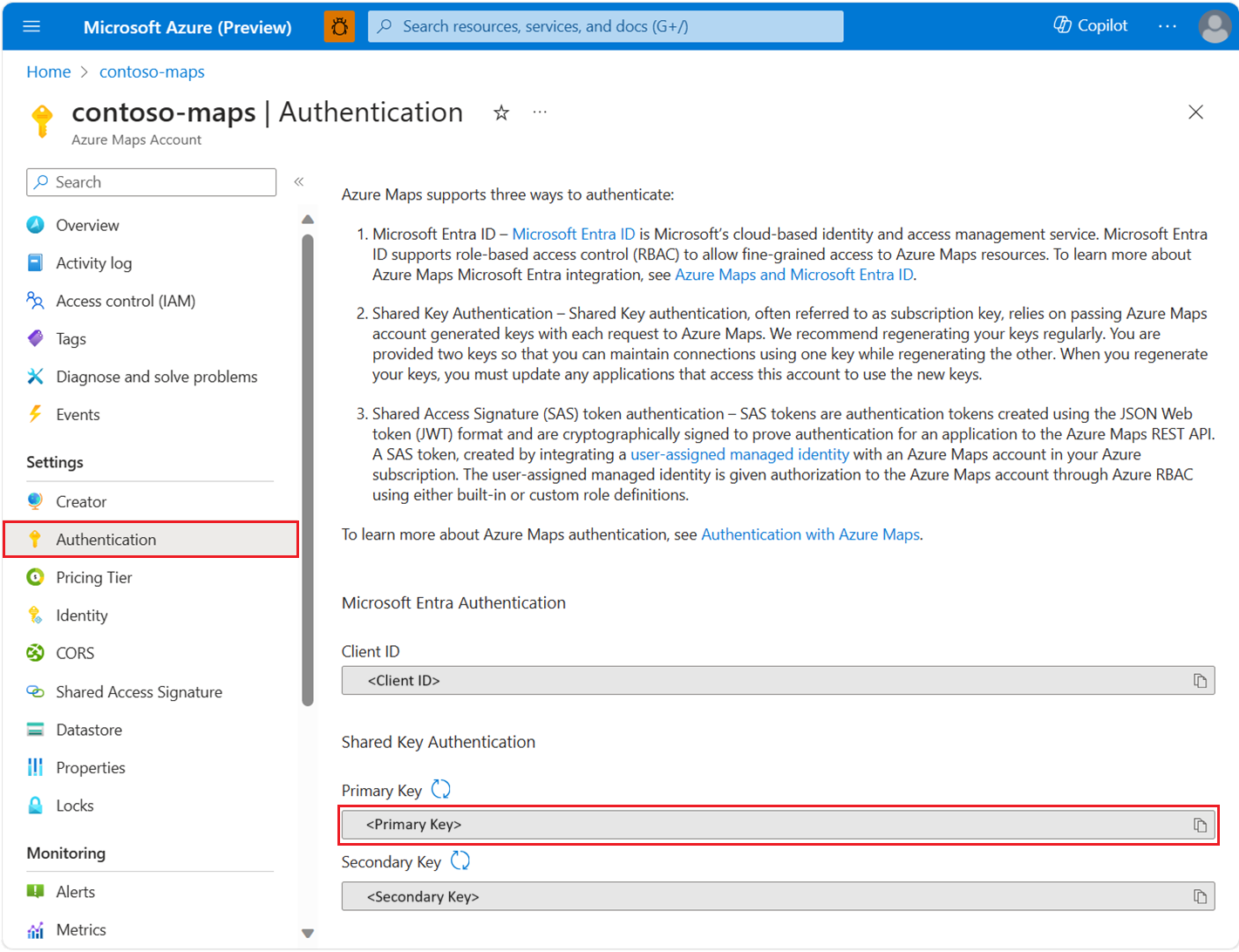

Så här visar du autentiseringsinformation för ditt Azure Kartor-konto i Azure-portalen:

Logga in på Azure-portalen.

Gå till Menyn i Azure-portalen. Välj Alla resurser och välj sedan ditt Azure Kartor-konto.

Under Inställningar i den vänstra rutan väljer du Autentisering.

Tre värden skapas när Azure Kartor-kontot skapas. De används för att stödja två typer av autentisering i Azure Kartor:

- Microsoft Entra-autentisering:

Client IDRepresenterar det konto som ska användas för REST API-begäranden. VärdetClient IDska lagras i programkonfigurationen och sedan ska det hämtas innan Azure Kartor HTTP-begäranden som använder Microsoft Entra-autentisering. - Autentisering med delad nyckel: Och

Secondary KeyPrimary Keyanvänds som prenumerationsnyckel för autentisering med delad nyckel. Autentisering med delad nyckel förlitar sig på att skicka nyckeln som genereras av Azure Kartor-kontot med varje begäran till Azure Kartor. Vi rekommenderar att du regelbundet återskapar dina nycklar. För att underhålla aktuella anslutningar under regenereringen tillhandahålls två nycklar. En nyckel kan användas samtidigt som den andra återskapas. När du återskapar nycklarna måste du uppdatera alla program som använder det här kontot till att använda de nya nycklarna. Mer information finns i Autentisering med Azure Kartor

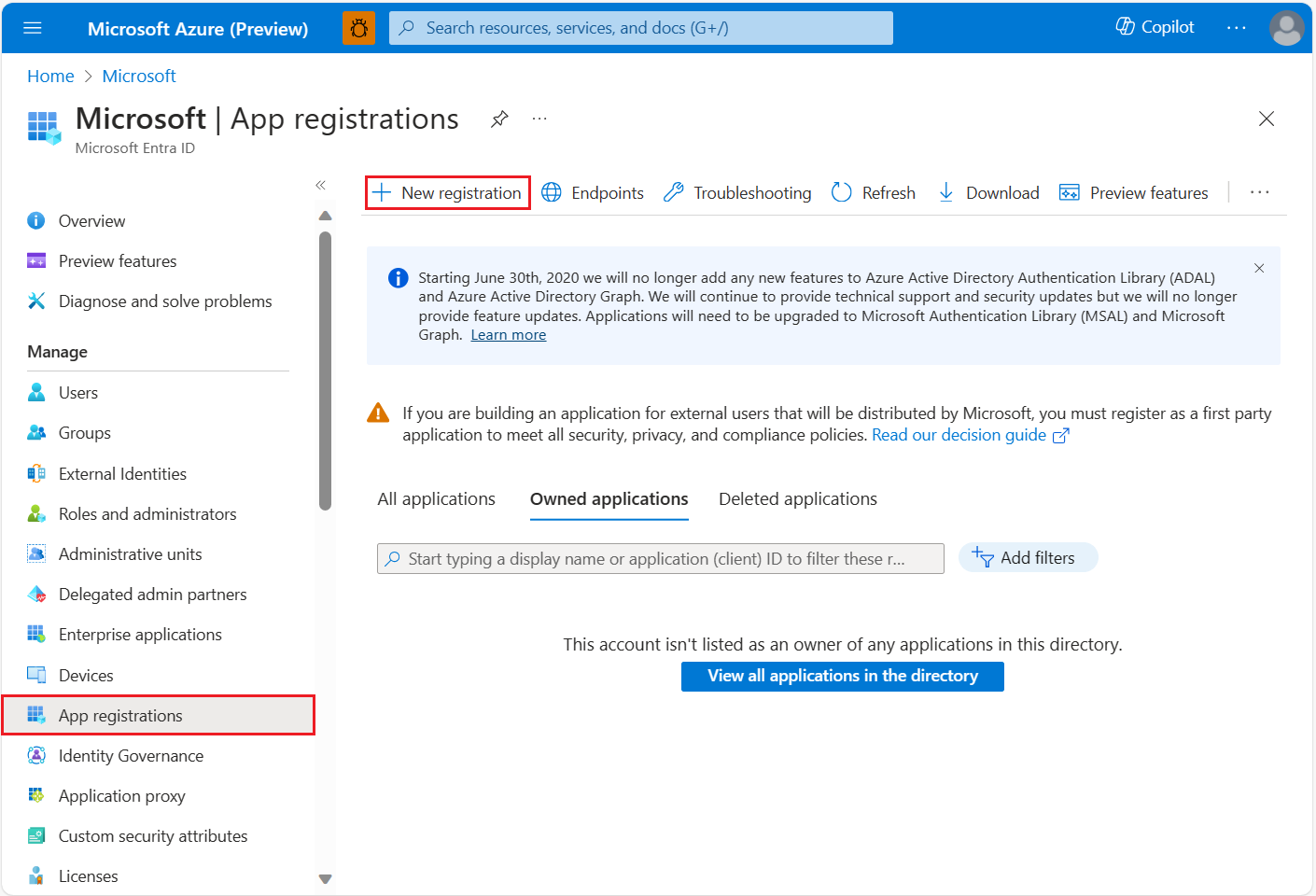

Skapa en programregistrering i Microsoft Entra-ID

Skapa webbprogrammet i Microsoft Entra-ID så att användarna kan logga in. Webbprogrammet delegerar användaråtkomst till Azure Kartor REST-API:er.

I Azure-portalen går du till listan över Azure-tjänster och väljer Microsoft Entra-ID> Appregistreringar> Ny registrering.

Ange ett namn, välj en typ av supportkonto, ange en omdirigerings-URI som representerar url:en som Microsoft Entra-ID utfärdar token och är url:en där kartkontrollen finns. Ett detaljerat exempel finns i Azure Kartor Microsoft Entra ID-exempel. Välj sedan Registrera.

Om du vill tilldela delegerade API-behörigheter till Azure Kartor går du till programmet. Under Appregistreringar väljer du SEDAN API-behörigheter>Lägg till en behörighet. Under API:er som min organisation använder söker du efter och väljer Azure Kartor.

Markera kryssrutan bredvid Access Azure Kartor och välj sedan Lägg till behörigheter.

Aktivera

oauth2AllowImplicitFlow. Om du vill aktivera det går du till avsnittet Manifest i din appregistrering och angeroauth2AllowImplicitFlowtilltrue.Kopiera Microsoft Entra-app-ID:t och Microsoft Entra-klient-ID:t från appregistreringen som ska användas i Web SDK. Lägg till registreringsinformationen

x-ms-client-idför Microsoft Entra-appen och från Azure Map-kontot till Web SDK.<link rel="stylesheet" href="https://atlas.microsoft.com/sdk/javascript/mapcontrol/3/atlas.min.css" type="text/css" /> <script src="https://atlas.microsoft.com/sdk/javascript/mapcontrol/3/atlas.min.js" /> <script> var map = new atlas.Map("map", { center: [-122.33, 47.64], zoom: 12, language: "en-US", authOptions: { authType: "aad", clientId: "<insert>", // azure map account client id aadAppId: "<insert>", // azure ad app registration id aadTenant: "<insert>", // azure ad tenant id aadInstance: "https://login.microsoftonline.com/" } }); </script>Konfigurera rollbaserad åtkomstkontroll i Azure (Azure RBAC) för användare eller grupper. Se följande avsnitt för att aktivera Azure RBAC.

Bevilja rollbaserad åtkomst för användare till Azure Kartor

Du kan bevilja rollbaserad åtkomstkontroll i Azure (Azure RBAC) genom att tilldela en Microsoft Entra-grupp eller säkerhetsobjekt till en eller flera Rolldefinitioner för Azure Kartor.

Information om hur du visar tillgängliga Azure-rolldefinitioner för Azure Kartor finns i Visa inbyggda Rolldefinitioner för Azure Kartor.

Detaljerade anvisningar om hur du tilldelar en tillgänglig Azure Kartor-roll till den skapade hanterade identiteten eller tjänstens huvudnamn finns i Tilldela Azure-roller med hjälp av Azure-portalen

Information om hur du effektivt hanterar Azure Kartor-appen och resursåtkomsten för en stor mängd användare finns i Microsoft Entra-grupper.

Viktigt!

För att användare ska kunna autentisera till ett program måste användarna först skapas i Microsoft Entra-ID. Mer information finns i Lägga till eller ta bort användare med hjälp av Microsoft Entra ID.

Mer information om hur du effektivt hanterar en stor katalog för användare finns i Microsoft Entra-ID.

Varning

Azure Kartor inbyggda rolldefinitioner ger en mycket stor auktoriseringsåtkomst till många Azure Kartor REST-API:er. Information om hur du begränsar API:ernas åtkomst till ett minimum finns i Skapa en anpassad rolldefinition och tilldela den systemtilldelade identiteten till definitionen för anpassad roll. Detta ger den minsta behörighet som krävs för att programmet ska få åtkomst till Azure Kartor.

Nästa steg

Ytterligare förståelse för scenariot med ensidesprogram:

Hitta API-användningsstatistiken för ditt Azure Kartor-konto:

Utforska exempel som visar hur du integrerar Microsoft Entra-ID med Azure Kartor: