Konfigurera HTTPS på en anpassad Azure Front Door-domän med hjälp av Azure Portal

Azure Front Door möjliggör säker TLS-leverans (Transport Layer Security) till dina program som standard när du använder dina egna anpassade domäner. Mer information om anpassade domäner, inklusive hur anpassade domäner fungerar med HTTPS, finns i Domäner i Azure Front Door.

Azure Front Door stöder Azure-hanterade certifikat och kundhanterade certifikat. I den här artikeln får du lära dig hur du konfigurerar båda typerna av certifikat för dina anpassade Azure Front Door-domäner.

Förutsättningar

- Innan du kan konfigurera HTTPS för din anpassade domän måste du först skapa en Azure Front Door-profil. Mer information finns i Skapa en Azure Front Door-profil.

- Om du inte redan har en anpassad domän måste du först köpa en med en domänprovider. Se exempelvis Köpa ett anpassat domännamn.

- Om du använder Azure som värd för dina DNS-domäner måste du delegera domänproviderns domännamnssystem (DNS) till en Azure DNS. Mer information finns i Delegera en domän till Azure DNS. Om du använder en domänleverantör för att hantera din DNS-domän måste du verifiera domänen manuellt genom att ange begärda DNS TXT-poster.

Azure Front Door-hanterade certifikat för förvaliderade domäner som inte är Azure

Om du har en egen domän och domänen inte redan är associerad med en annan Azure-tjänst som förvalida domäner för Azure Front Door följer du dessa steg:

Under Inställningar väljer du Domäner för din Azure Front Door-profil. Välj sedan + Lägg till för att lägga till en ny domän.

I fönstret Lägg till en domän anger eller väljer du följande information. Välj sedan Lägg till för att publicera den anpassade domänen.

Inställning Värde Domäntyp Välj förvald domän som inte är Azure. DNS-hantering Välj Azure-hanterad DNS (rekommenderas). DNS-zon Välj den Azure DNS-zon som är värd för den anpassade domänen. Anpassad domän Välj en befintlig domän eller lägg till en ny domän. HTTPS Välj AFD-hanterad (rekommenderas). Verifiera och associera den anpassade domänen till en slutpunkt genom att följa stegen för att aktivera en anpassad domän.

När den anpassade domänen har associerats med en slutpunkt genererar Azure Front Door ett certifikat och distribuerar det. Den här processen kan ta från flera minuter till en timme att slutföra.

Azure-hanterade certifikat för Azure-förvaliderade domäner

Om du har en egen domän och domänen är associerad med en annan Azure-tjänst som förvalidar domäner för Azure Front Door följer du dessa steg:

Under Inställningar väljer du Domäner för din Azure Front Door-profil. Välj sedan + Lägg till för att lägga till en ny domän.

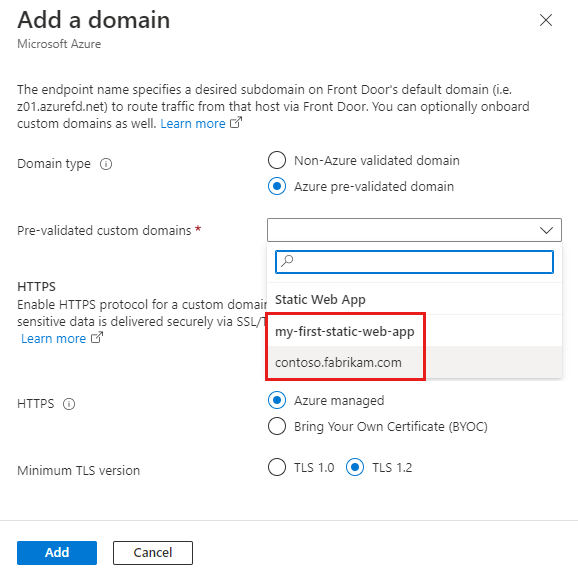

I fönstret Lägg till en domän anger eller väljer du följande information. Välj sedan Lägg till för att publicera den anpassade domänen.

Inställning Värde Domäntyp Välj en förvald Azure-domän. Förval verifierade anpassade domäner Välj ett anpassat domännamn i listrutan med Azure-tjänster. HTTPS Välj Hanterad Azure. Verifiera och associera den anpassade domänen till en slutpunkt genom att följa stegen för att aktivera en anpassad domän.

När den anpassade domänen har associerats med en slutpunkt distribueras ett Azure Front Door-hanterat certifikat till Azure Front Door. Den här processen kan ta från flera minuter till en timme att slutföra.

Använda ditt eget certifikat

Du kan även välja att använda ett eget TLS-certifikat. Ditt TLS-certifikat måste uppfylla vissa krav. Mer information finns i Certifikatkrav.

Förbered ditt nyckelvalv och certifikat

Skapa en separat Azure Key Vault-instans där du lagrar dina Azure Front Door TLS-certifikat. Mer information finns i Skapa en Key Vault-instans. Om du redan har ett certifikat kan du ladda upp det till din nya Key Vault-instans. Annars kan du skapa ett nytt certifikat via Key Vault från en av certifikatutfärdarpartnerna (CA).

Det finns för närvarande två sätt att autentisera Azure Front Door för att få åtkomst till ditt Key Vault:

- Hanterad identitet: Azure Front Door använder en hanterad identitet för att autentisera till ditt Key Vault. Den här metoden rekommenderas eftersom den är säkrare och inte kräver att du hanterar autentiseringsuppgifter. Mer information finns i Använda hanterade identiteter i Azure Front Door. Hoppa till Välj certifikatet för Azure Front Door för att distribuera om du använder den här metoden.

- Appregistrering: Azure Front Door använder en appregistrering för att autentisera till ditt Key Vault. Den här metoden är inaktuell och kommer att dras tillbaka i framtiden. Mer information finns i Använda appregistrering i Azure Front Door.

Varning

*Azure Front Door stöder för närvarande endast Key Vault i samma prenumeration. Om du väljer Key Vault under en annan prenumeration uppstår ett fel.

- Azure Front Door stöder inte certifikat med elliptiska krypteringsalgoritmer för kurvor. Dessutom måste certifikatet ha en fullständig certifikatkedja med lövcertifikat och mellanliggande certifikat. Rotcertifikatutfärdarcertifikatutfärdarna måste också vara en del av Microsofts lista över betrodda certifikatutfärdarcertifikat.

Registrera Azure Front Door

Registrera tjänstens huvudnamn för Azure Front Door som en app i ditt Microsoft Entra-ID med hjälp av Microsoft Graph PowerShell eller Azure CLI.

Kommentar

- Den här åtgärden kräver att du har behörighet som administratör för användaråtkomst i Microsoft Entra-ID. Registreringen behöver bara utföras en gång per Microsoft Entra-klientorganisation.

- Program-ID: n för 205478c0-bd83-4e1b-a9d6-db63a3e1e1c8 och d4631ece-daab-479b-be77-ccb713491fc0 är fördefinierade av Azure for Azure Front Door Standard och Premium för alla Azure-klienter och prenumerationer. Azure Front Door (klassisk) har ett annat program-ID.

Om det behövs installerar du Microsoft Graph PowerShell i PowerShell på den lokala datorn.

Använd PowerShell för att köra följande kommando:

Offentligt Azure-moln:

New-MgServicePrincipal -AppId '205478c0-bd83-4e1b-a9d6-db63a3e1e1c8'Azure Government-moln:

New-MgServicePrincipal -AppId 'd4631ece-daab-479b-be77-ccb713491fc0'

Bevilja Azure Front Door åtkomst till ditt nyckelvalv

Ge Azure Front Door behörighet att komma åt certifikaten i det nya Key Vault-kontot som du skapade specifikt för Azure Front Door. Du behöver bara ge GET behörighet till certifikatet och hemligheten för att Azure Front Door ska kunna hämta certifikatet.

I ditt Key Vault-konto väljer du Åtkomstprinciper.

Välj Lägg till ny eller Skapa för att skapa en ny åtkomstprincip.

I Hemliga behörigheter väljer du Hämta för att tillåta att Azure Front Door hämtar certifikatet.

I Certifikatbehörigheter väljer du Hämta för att tillåta att Azure Front Door hämtar certifikatet.

I Välj huvudnamn söker du efter 205478c0-bd83-4e1b-a9d6-db63a3e1e1c8 och väljer Microsoft.AzureFrontDoor-Cdn. Välj Nästa.

I Program väljer du Nästa.

I Granska + skapa väljer du Skapa.

Kommentar

Om ditt nyckelvalv är skyddat med begränsningar för nätverksåtkomst måste du tillåta betrodda Microsoft-tjänster att komma åt ditt nyckelvalv.

Azure Front Door kan nu komma åt det här nyckelvalvet och de certifikat som det innehåller.

Välj det certifikat som Azure Front Door ska distribuera

Återgå till ditt Azure Front Door Standard/Premium i portalen.

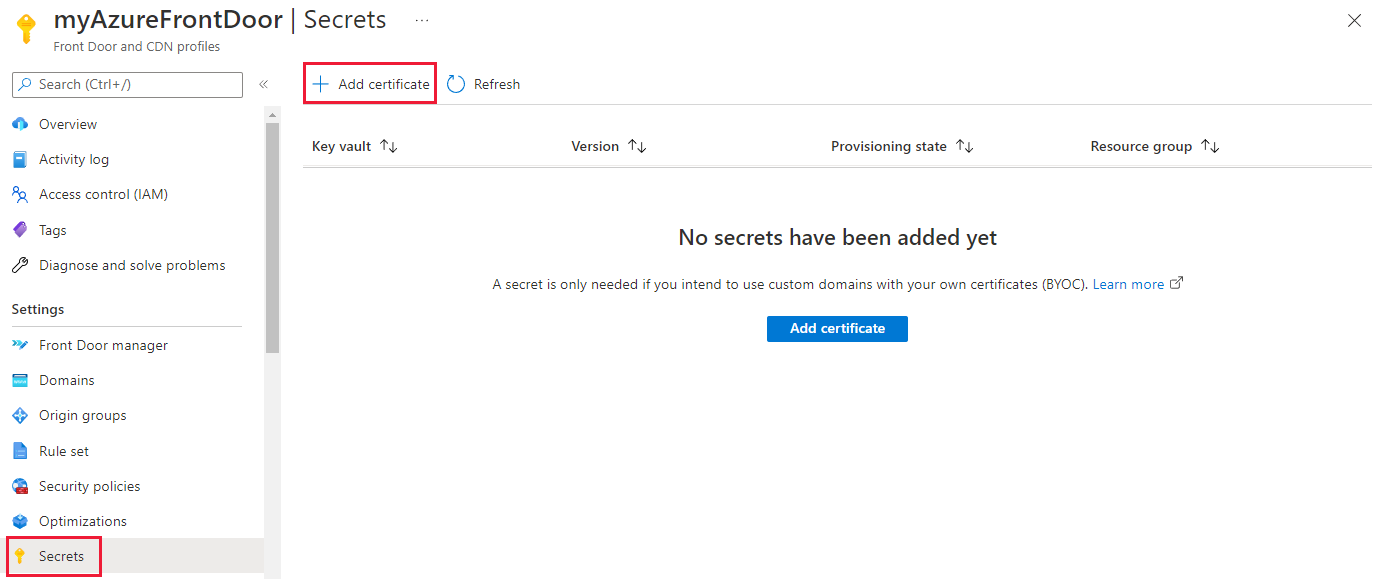

Under Inställningar går du till Hemligheter och väljer + Lägg till certifikat.

I fönstret Lägg till certifikat markerar du kryssrutan för det certifikat som du vill lägga till i Azure Front Door Standard/Premium.

När du väljer ett certifikat måste du välja certifikatversion. Om du väljer Senaste uppdateras Azure Front Door automatiskt när certifikatet roteras (förnyas). Du kan också välja en specifik certifikatversion om du föredrar att hantera certifikatrotation själv.

Låt versionsvalet vara Senaste och välj Lägg till.

När certifikatet har etablerats kan du använda det när du lägger till en ny anpassad domän.

Under Inställningar går du till Domäner och väljer + Lägg till för att lägga till en ny anpassad domän. I fönstret Lägg till en domän väljer du BYOC (Bring Your Own Certificate) för HTTPS. För Hemlighet väljer du det certifikat som du vill använda i listrutan.

Kommentar

Det gemensamma namnet på det valda certifikatet måste matcha den anpassade domän som läggs till.

Följ stegen på skärmen för att verifiera certifikatet. Associera sedan den nyligen skapade anpassade domänen till en slutpunkt enligt beskrivningen i Konfigurera en anpassad domän.

Växla mellan certifikattyper

Du kan ändra en domän mellan att använda ett Azure Front Door-hanterat certifikat och ett kundhanterat certifikat. Mer information finns i Domäner i Azure Front Door.

Välj certifikattillståndet för att öppna fönstret Certifikatinformation .

I fönstret Certifikatinformation kan du ändra mellan Azure Front Door-hanterat och BYOC (Bring Your Own Certificate).

Om du väljer Byoc (Bring Your Own Certificate) följer du stegen ovan för att välja ett certifikat.

Välj Uppdatera för att ändra det associerade certifikatet med en domän.

Nästa steg

- Lär dig mer om cachelagring med Azure Front Door Standard/Premium.

- Förstå anpassade domäner i Azure Front Door.

- Lär dig mer om TLS från slutpunkt till slutpunkt med Azure Front Door.