Rekommenderade användningsfall för spelböcker, mallar och exempel

Den här artikeln innehåller exempel på användningsfall för Microsoft Sentinel-spelböcker, exempelspelböcker och rekommenderade spelboksmallar.

Rekommenderade användningsfall för spelböcker

Vi rekommenderar att du börjar med Microsoft Sentinel-spelböcker för följande SOC-scenarier, där vi tillhandahåller färdiga spelboksmallar direkt.

Berikande: Samla in och bifoga data till en incident för att fatta smartare beslut

Om din Microsoft Sentinel-incident skapas från en aviserings- och analysregel som genererar IP-adressentiteter konfigurerar du incidenten så att den utlöser en automatiseringsregel för att köra en spelbok och samla in mer information.

Konfigurera din spelbok med följande steg:

Starta spelboken när incidenten skapas. Entiteterna som representeras i incidenten lagras i incidentutlösarens dynamiska fält.

För varje IP-adress konfigurerar du spelboken så att den frågar en extern hotinformationsprovider, till exempel Totalt virus, för att hämta mer data.

Lägg till returnerade data och insikter som kommentarer om incidenten för att utöka din undersökning.

Dubbelriktad synkronisering av Microsoft Sentinel-incidenter med andra biljettsystem

Så här synkroniserar du dina Microsoft Sentinel-incidentdata med ett biljettsystem, till exempel ServiceNow:

Skapa en automatiseringsregel för alla incidentskapanden.

Bifoga en spelbok som utlöses när en ny incident skapas.

Konfigurera spelboken för att skapa en ny biljett i ServiceNow med hjälp av ServiceNow-anslutningsappen.

Se till att dina team enkelt kan hoppa från ServiceNow-biljetten tillbaka till din Microsoft Sentinel-incident genom att konfigurera spelboken så att den innehåller incidentnamnet, viktiga fält och en URL till Microsoft Sentinel-incidenten i ServiceNow-biljetten.

Orkestrering: Kontrollera incidentkön från soc-chattplattformen

Om din Microsoft Sentinel-incident skapas från en aviserings- och analysregel som genererar användarnamn och IP-adressentiteter konfigurerar du incidenten för att utlösa en automatiseringsregel för att köra en spelbok och kontakta ditt team via dina standardkommunikationskanaler.

Konfigurera din spelbok med följande steg:

Starta spelboken när incidenten skapas. Entiteterna som representeras i incidenten lagras i incidentutlösarens dynamiska fält.

Konfigurera spelboken så att den skickar ett meddelande till din kommunikationskanal för säkerhetsåtgärder, till exempel i Microsoft Teams eller Slack för att se till att säkerhetsanalytikerna är medvetna om incidenten.

Konfigurera spelboken så att den skickar all information i aviseringen via e-post till din seniora nätverksadministratör och säkerhetsadministratör. E-postmeddelandet innehåller alternativknapparna Blockera och Ignorera användare.

Konfigurera spelboken så att den väntar tills ett svar tas emot från administratörerna och fortsätt sedan att köra.

Om administratörerna väljer Blockera konfigurerar du spelboken för att skicka ett kommando till brandväggen för att blockera IP-adressen i aviseringen och ett annat till Microsoft Entra-ID för att inaktivera användaren.

Svar på hot omedelbart med minimala mänskliga beroenden

Det här avsnittet innehåller två exempel som svarar på hot från en komprometterad användare och en komprometterad dator.

Om en komprometterad användare, till exempel identifierad av Microsoft Entra ID Protection:

Starta din spelbok när en ny Microsoft Sentinel-incident skapas.

För varje användarentitet i incidenten som misstänks vara komprometterad konfigurerar du spelboken så att:

Skicka ett Teams-meddelande till användaren och be om bekräftelse på att användaren vidtog den misstänkta åtgärden.

Kontrollera med Microsoft Entra ID Protection att användarens status är komprometterad. Microsoft Entra ID Protection etiketterar användaren som riskabel och tillämpar alla tvingande principer som redan har konfigurerats, till exempel för att kräva att användaren använder MFA vid nästa inloggning.

Kommentar

Den här specifika Microsoft Entra-åtgärden initierar inte någon tvingande aktivitet på användaren och initierar inte heller någon konfiguration av tvingande princip. Det talar bara om för Microsoft Entra ID Protection att tillämpa alla redan definierade principer efter behov. All tillämpning beror helt och hållet på lämpliga principer som definieras i Microsoft Entra ID Protection.

I händelse av en komprometterad dator, till exempel identifierad av Microsoft Defender za krajnju tačku:

Starta din spelbok när en ny Microsoft Sentinel-incident skapas.

Konfigurera din spelbok med åtgärden Entiteter – Hämta värdar för att parsa de misstänkta datorer som ingår i incidententiteterna.

Konfigurera din spelbok för att utfärda ett kommando för att Microsoft Defender za krajnju tačku för att isolera datorerna i aviseringen.

Svara manuellt under en undersökning eller vid jakt utan att lämna kontexten

Använd entitetsutlösaren för att vidta omedelbara åtgärder mot enskilda hotaktörer som du upptäcker under en undersökning, en i taget, direkt inifrån din undersökning. Det här alternativet är också tillgängligt i hotjaktkontexten, som inte är kopplad till en viss incident.

Välj en entitet i kontext och utför åtgärder på den direkt där, vilket sparar tid och minskar komplexiteten.

Spelböcker med entitetsutlösare stöder åtgärder som:

- Blockerar en komprometterad användare.

- Blockerar trafik från en skadlig IP-adress i brandväggen.

- Isolera en komprometterad värd i nätverket.

- Lägga till en IP-adress till en säker/osäker adressbevakningslista eller till din externa konfigurationshanteringsdatabas (CMDB).

- Hämta en filhashrapport från en extern hotinformationskälla och lägga till den i en incident som en kommentar.

Rekommenderade spelboksmallar

I det här avsnittet visas rekommenderade spelböcker, och andra liknande spelböcker är tillgängliga för dig i innehållshubben eller på Microsoft Sentinel GitHub-lagringsplatsen.

Meddelandespelboksmallar

Spelböcker för meddelanden utlöses när en avisering eller incident skapas och skickar ett meddelande till ett konfigurerat mål:

| Playbook | Mapp i GitHub-lagringsplats |

Lösning i Innehållshubben/ Azure Marketplace |

|---|---|---|

| Publicera ett meddelande i en Microsoft Teamschannel | Post-Message-Teams | Sentinel SOAR Essentialssolution |

| Skicka ett e-postmeddelande i Outlook | Skicka grundläggande e-post | Sentinel SOAR Essentialssolution |

| Publicera ett meddelande i en Slack-kanal | Post-Message-Slack | Sentinel SOAR Essentialssolution |

| Skicka ett adaptivt Microsoft Teams-kort vid skapande av incidenter | Send-Teams-adaptive-card-on-incident-creation | Sentinel SOAR Essentials-lösning |

Blockera spelboksmallar

Blockerande spelböcker utlöses när en avisering eller incident skapas, samlar in entitetsinformation som kontot, IP-adressen och värden och blockerar dem från ytterligare åtgärder:

| Playbook | Mapp i GitHub-lagringsplats |

Lösning i Innehållshubben/ Azure Marketplace |

|---|---|---|

| Blockera en IP-adress i Azure Firewall | AzureFirewall-BlockIP-addNewRule | Azure Firewall-lösning för Sentinel |

| Blockera en Microsoft Entra-användare | Block-AADUser | Microsoft Entra-lösning |

| Återställa ett Microsoft Entra-användarlösenord | Reset-AADUserPassword | Microsoft Entra-lösning |

| Isolera eller ensolera enhet med hjälp av Microsoft Defender za krajnju tačku |

Isolera MDEMachine Unisolate-MDEMachine |

Microsoft Defender za krajnju tačku lösning |

Skapa, uppdatera eller stänga spelboksmallar

Skapa, uppdatera eller stänga spelböcker kan skapa, uppdatera eller stänga incidenter i Microsoft Sentinel, Microsoft 365-säkerhetstjänster eller andra biljettsystem:

| Playbook | Mapp i GitHub-lagringsplats |

Lösning i Innehållshubben/ Azure Marketplace |

|---|---|---|

| Skapa en incident med Hjälp av Microsoft Forms | CreateIncident-MicrosoftForms | Sentinel SOAR Essentials-lösning |

| Relatera aviseringar till incidenter | relateAlertsToIncident-basedOnIP | Sentinel SOAR Essentials-lösning |

| Skapa en ServiceNow-incident | Create-SNOW-record | ServiceNow-lösning |

Vanliga spelbokskonfigurationer

Det här avsnittet innehåller exempel på skärmbilder för vanliga spelbokskonfigurationer, inklusive uppdatering av en incident, användning av incidentinformation, tillägg av kommentarer till en incident eller inaktivering av en användare.

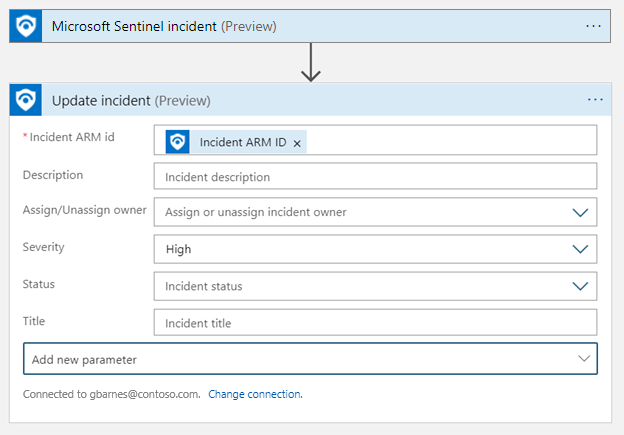

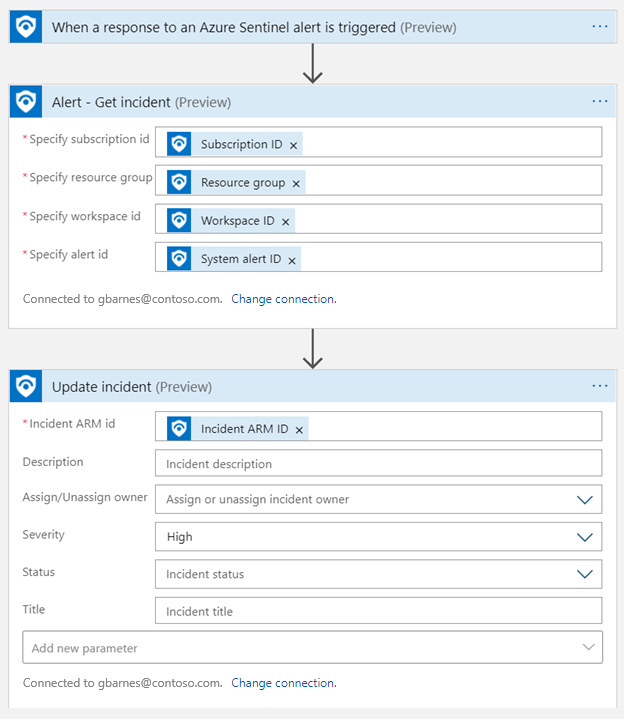

Uppdatera en incident

Det här avsnittet innehåller exempel på skärmbilder av hur du kan använda en spelbok för att uppdatera en incident baserat på en ny incident eller avisering.

Uppdatera en incident baserat på en ny incident (incidentutlösare):

Uppdatera en incident baserat på en ny avisering (aviseringsutlösare):

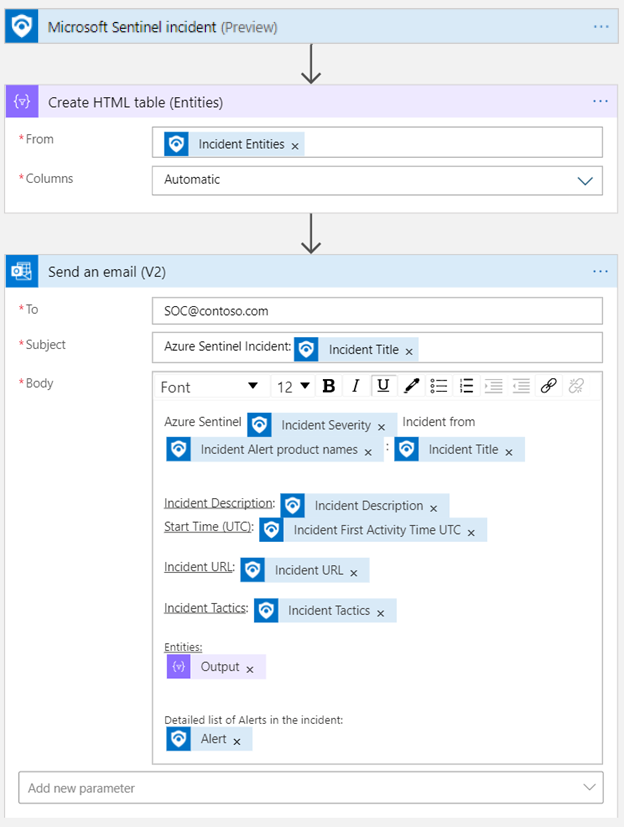

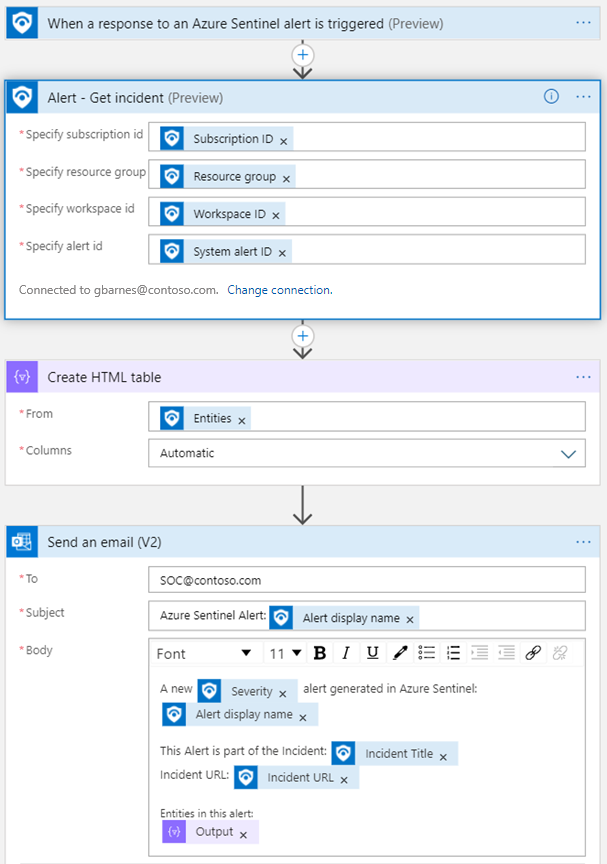

Använda incidentinformation i ditt flöde

Det här avsnittet innehåller exempel på skärmbilder av hur du kan använda din spelbok för att använda incidentinformation någon annanstans i ditt flöde:

Skicka incidentinformation via e-post med hjälp av en spelbok som utlöses av en ny incident:

Skicka incidentinformation via e-post med hjälp av en spelbok som utlöses av en ny avisering:

Lägga till en kommentar till en incident

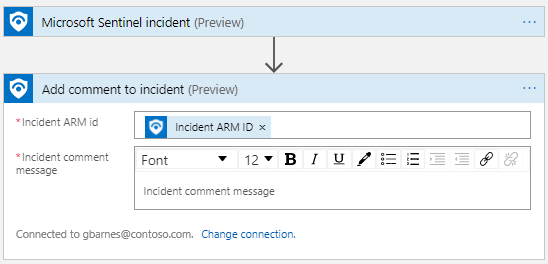

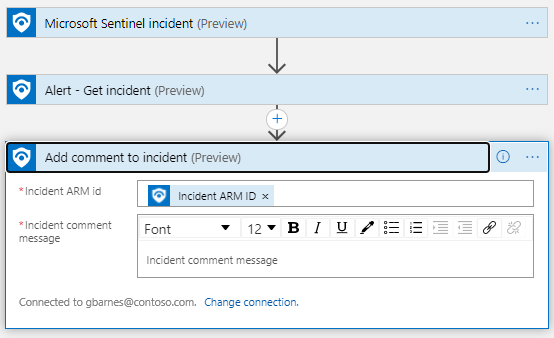

Det här avsnittet innehåller exempel på skärmbilder av hur du kan använda din spelbok för att lägga till kommentarer till en incident:

Lägg till en kommentar till en incident med hjälp av en spelbok som utlöses av en ny incident:

Lägg till en kommentar till en incident med hjälp av en spelbok som utlöses av en ny avisering:

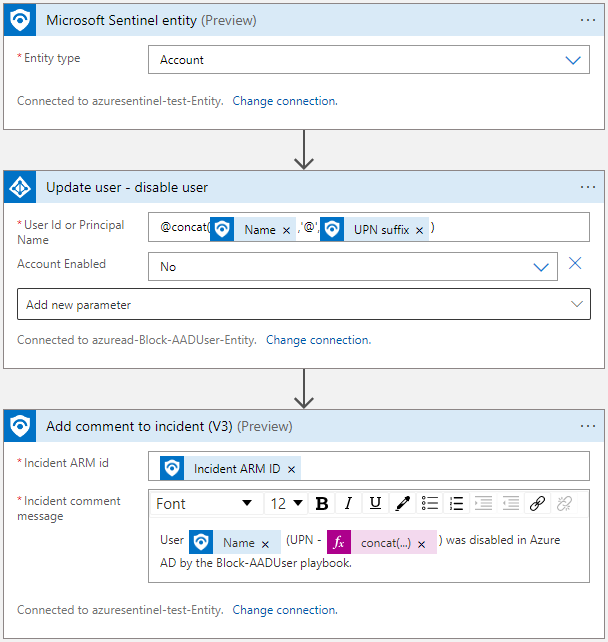

Inaktivera en användare

Följande skärmbild visar ett exempel på hur du kan använda din spelbok för att inaktivera ett användarkonto baserat på en Microsoft Sentinel-entitetsutlösare:

Relaterat innehåll

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för