Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Defender för molnet använder en proprietary-algoritm för att hitta potentiella attackvägar som är specifika för din multimolnmiljö. Defender för molnet fokuserar på verkliga, externt drivna och exploaterbara hot snarare än breda scenarier. Algoritmen identifierar attackvägar som börjar utanför din organisation och går vidare till affärskritiska mål, vilket hjälper dig att minska bruset och agera snabbare.

Du kan använda analys av attackvägar för att hantera säkerhetsproblem som utgör omedelbara hot och som har störst potential för exploatering i din miljö. Defender för molnet analyserar vilka säkerhetsproblem som ingår i externt exponerade attackvägar som angripare kan använda för att bryta mot din miljö. Den belyser också de säkerhetsrekommendationer som du behöver lösa för att åtgärda dessa problem.

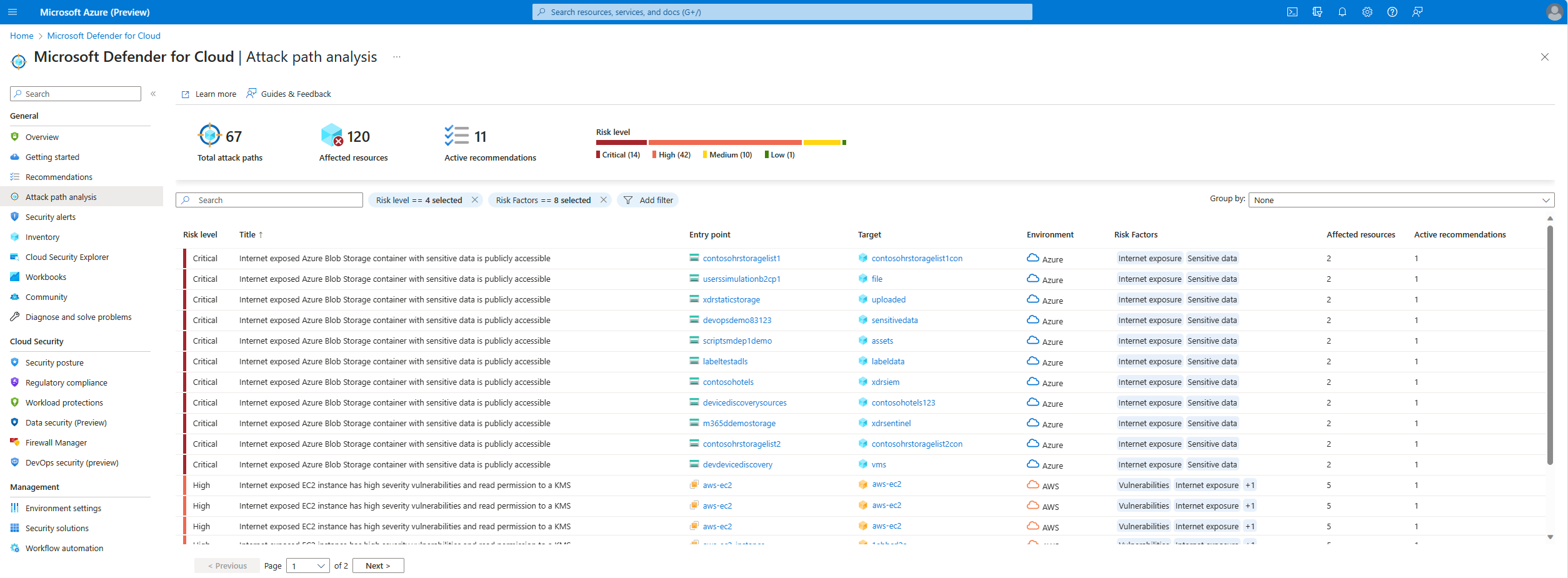

Som standard organiseras attacksökvägar efter risknivå. Risknivån bestäms av en kontextmedveten riskprioriteringsmotor som tar hänsyn till riskfaktorerna för varje resurs. Läs mer om hur Defender för molnet prioritiserar säkerhetsrekommendationer.

Förutsättningar

Du måste enable Defender Cloud Security Posture Management (CSPM) och ha agentless scanning aktiverat.

Nödvändiga roller och behörigheter: Säkerhetsläsare, säkerhetsadministratör, läsare, deltagare eller ägare.

Anmärkning

Du kan se en tom sida för attackväg eftersom attackvägar nu fokuserar på verkliga, externt drivna och exploaterbara hot i stället för breda scenarier. Detta bidrar till att minska bruset och prioritera överhängande risker.

Så här visar du attacksökvägar som är relaterade till containrar:

Du måste aktivera agentlös containerhållningsutvidgning i Defender CSPM eller

Du kan aktivera Defender för containrar och installera relevanta agenter för att visa attacksökvägar som är relaterade till containrar. Detta ger dig också möjligheten att förfråga arbetsbelastningarna i dataplanscontainrar i säkerhetsutforskaren.

Nödvändiga roller och behörigheter: Säkerhetsläsare, säkerhetsadministratör, läsare, deltagare eller ägare.

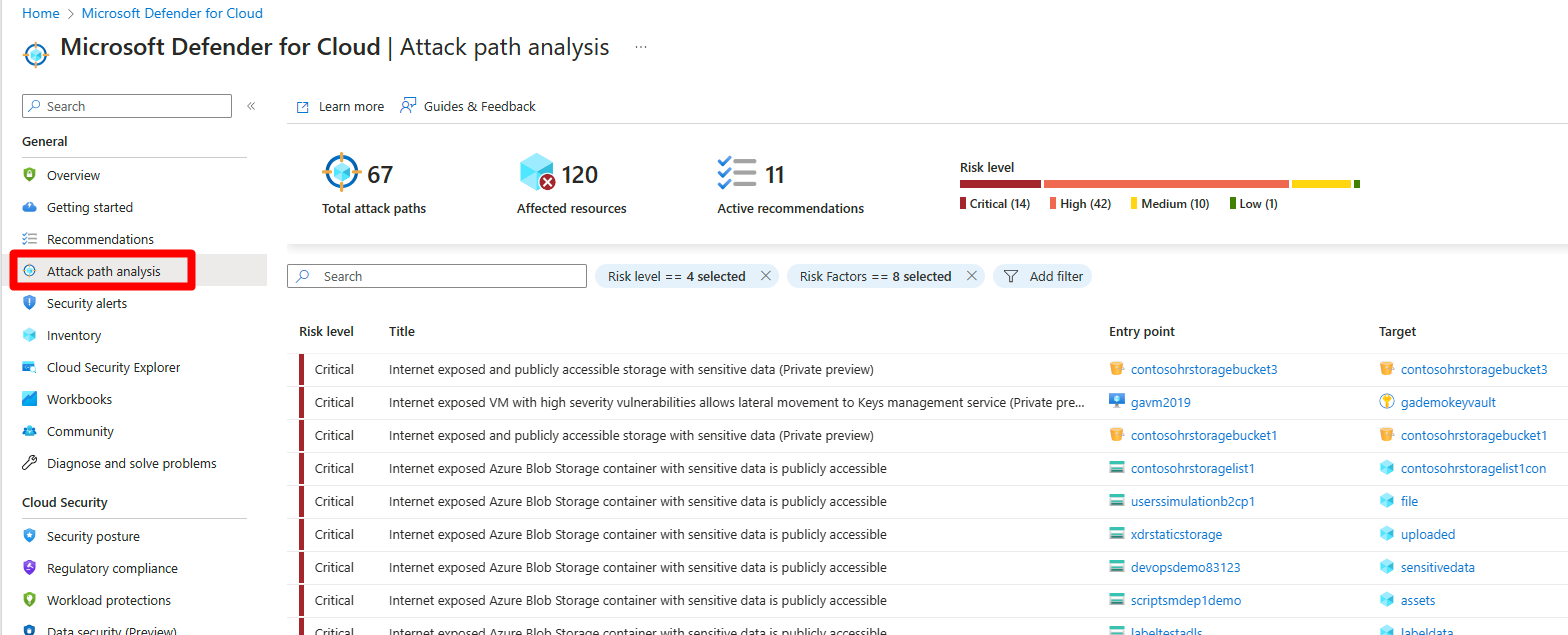

Identifiera attackvägar

Du kan använda analys av attacksökväg för att hitta de största riskerna för din miljö och åtgärda dem.

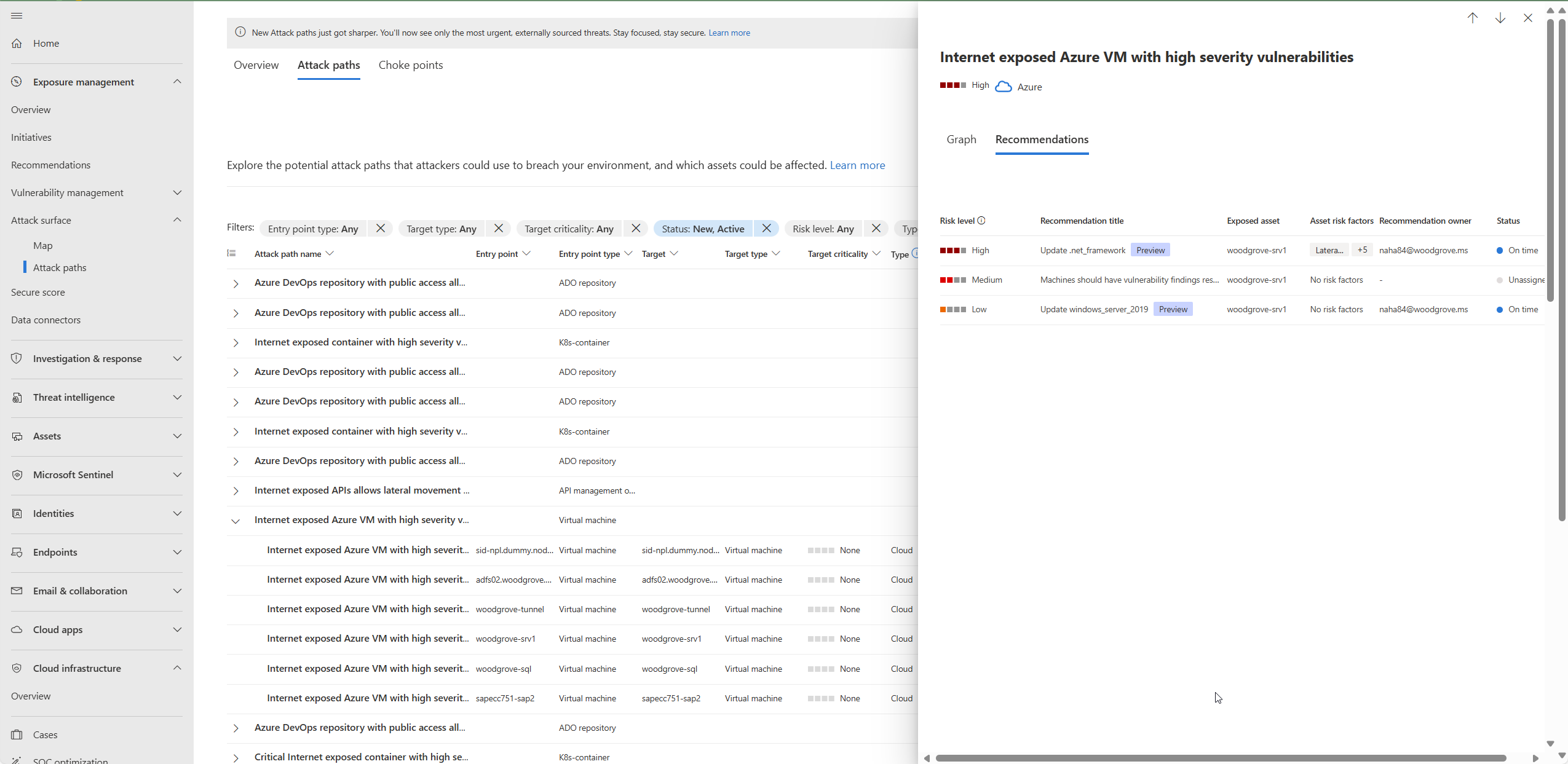

Sidan angreppsväg visar en översikt över alla dina angreppsvägar. Du kan också se dina berörda resurser och en lista över aktiva attackvägar.

För att identifiera attackvägar i Azure-portalen:

Logga in på Azure-portalen.

Gå till Microsoft Defender för molnet>Attack path analysis.

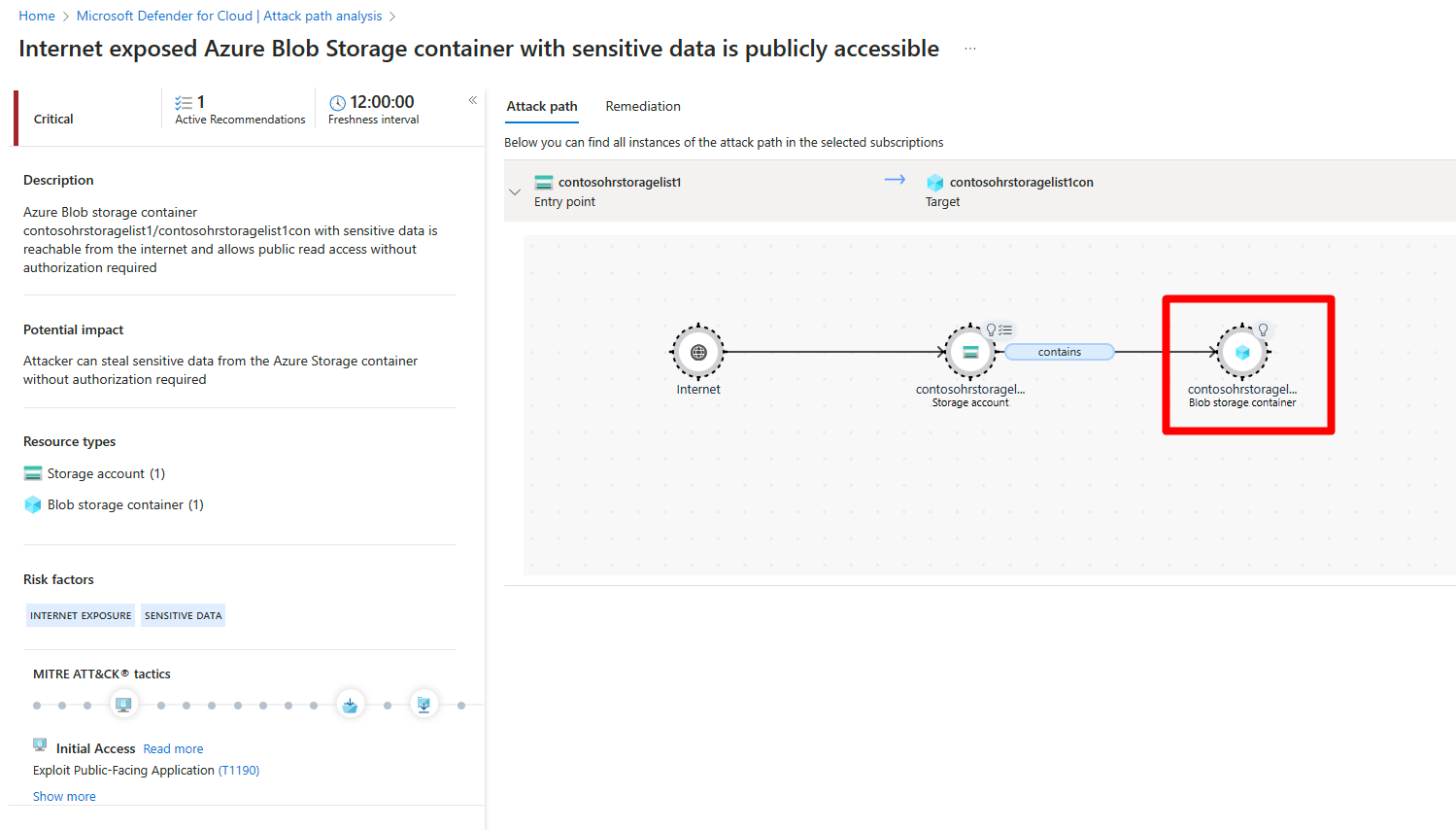

Välj en attackväg.

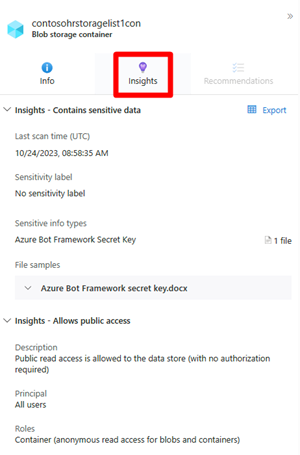

Välj en nod.

Anmärkning

Om du har begränsade behörigheter, särskilt i prenumerationer, kanske du inte ser fullständig information om attackvägar. Detta är ett förväntat beteende som är utformat för att skydda känsliga data. Om du vill visa all information kontrollerar du att du har nödvändiga behörigheter.

Välj Insight för att visa de associerade insikterna för den noden.

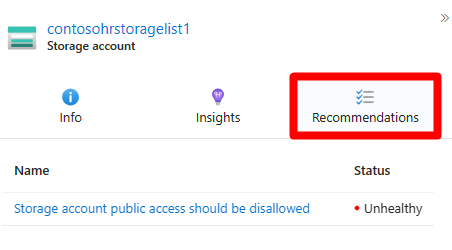

Välj Rekommendationer.

Välj en rekommendation.

För att identifiera attackvägar i Defender-portalen:

Logga in på portalen Microsoft Defender.

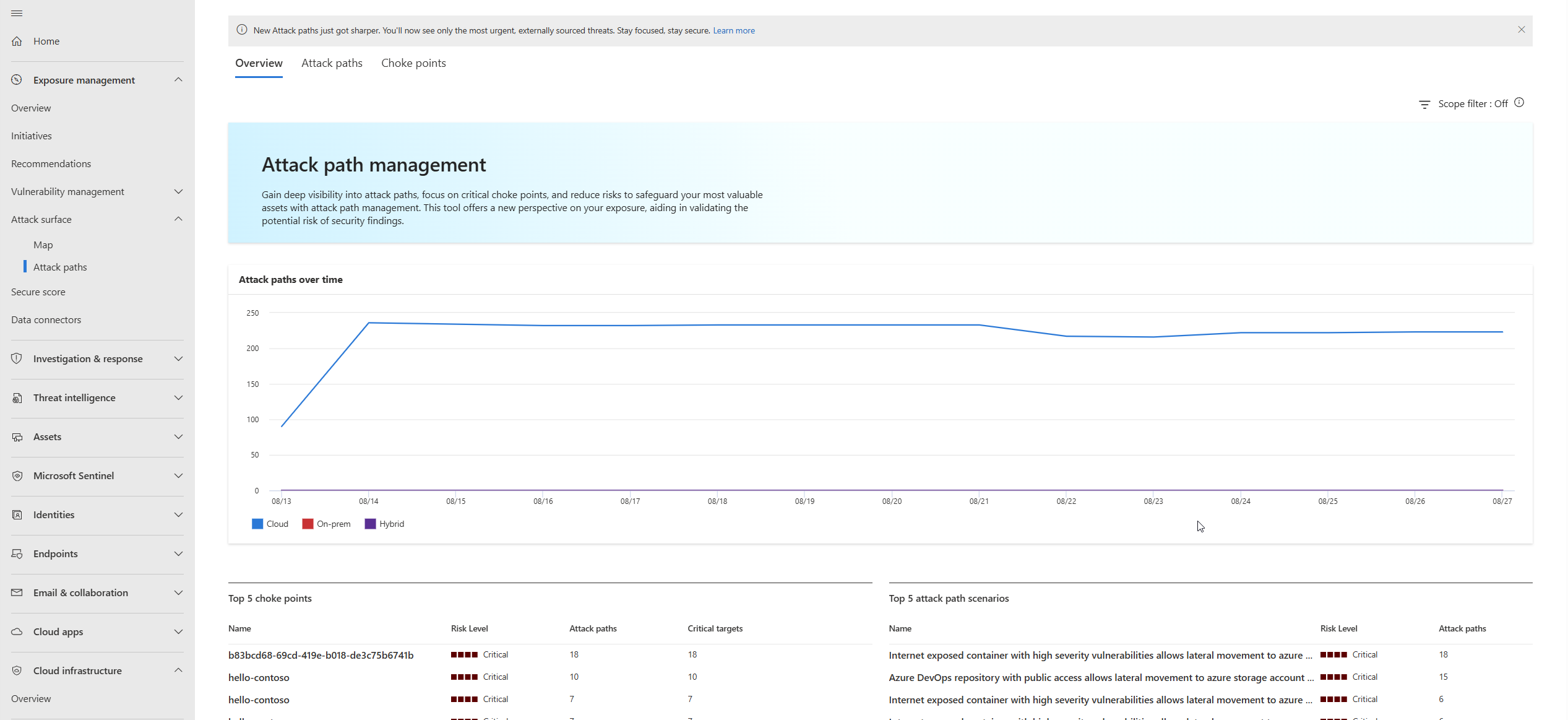

Gå tillAttackytan>Attackvägar för exponeringshantering>. Du ser en översikt över dina attackvägar.

Angreppssökvägsupplevelsen innehåller flera vyer:

- Fliken Översikt: Visa attackvägar över tid, de 5 främsta chokepunkterna, de 5 främsta attackvägsscenarierna, de främsta målen och de översta startpunkterna

- Lista över attackvägar: Dynamisk, filtrerad vy över alla attackvägar med avancerade filtreringsfunktioner

- Stryppunkter: Lista över noder där flera attackvägar konvergerar, flaggade som flaskhalsar med hög risk

Anmärkning

I Defender portalen är analys av attackvägar en del av de bredare funktionerna för exponeringshantering, vilket ger förbättrad integrering med andra Microsoft säkerhetslösningar och enhetlig incidentkorrelation.

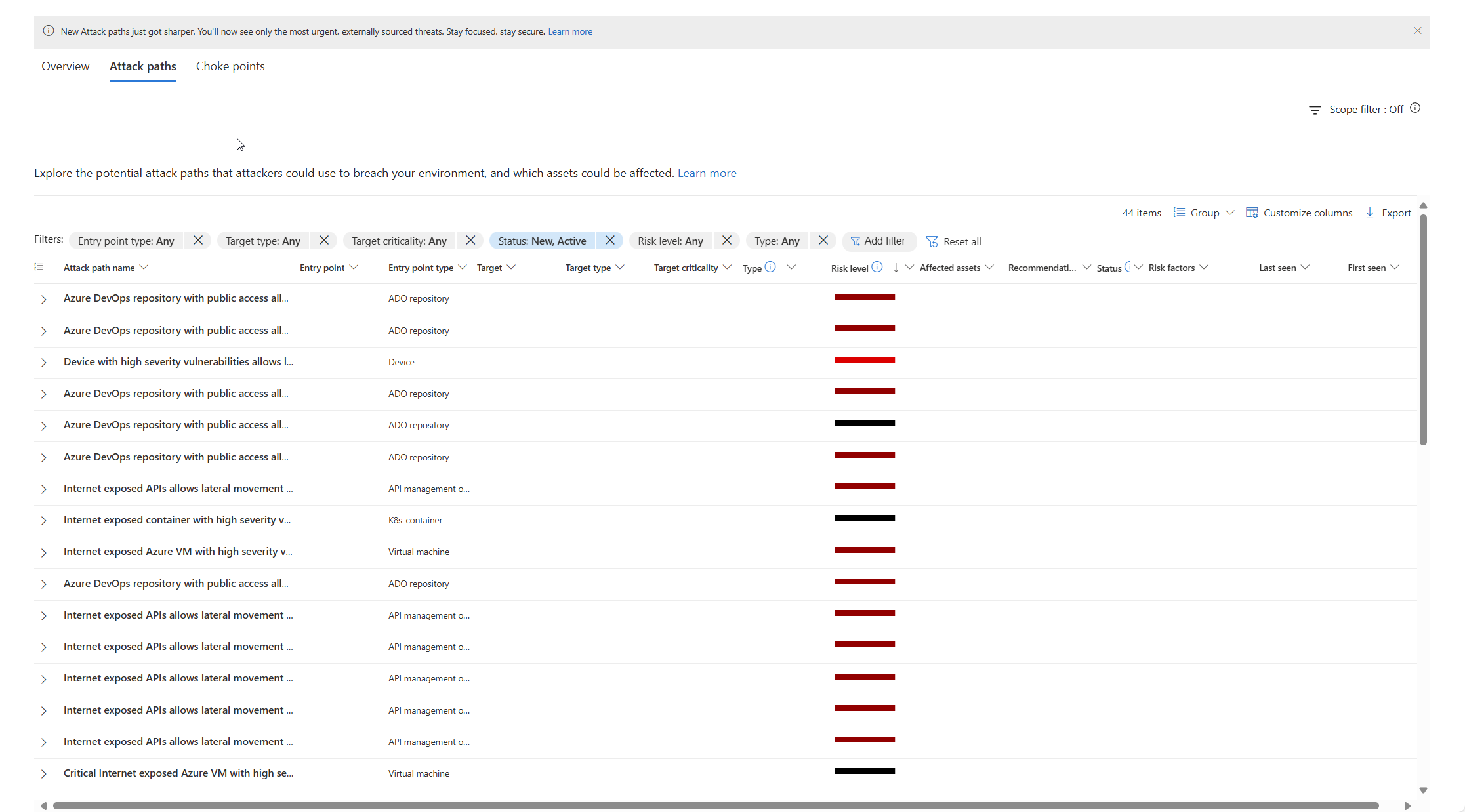

Välj fliken Attacksökvägar .

Använd avancerad filtrering i listan Attacksökvägar för att fokusera på specifika attackvägar:

- Risknivå: Filtrera efter attackvägar med hög, medel eller låg risk

- Tillgångstyp: Fokusera på specifika resurstyper

- Reparationsstatus: Visa lösta, pågående eller väntande attacksökvägar

- Tidsram: Filtrera efter specifika tidsperioder (t.ex. de senaste 30 dagarna)

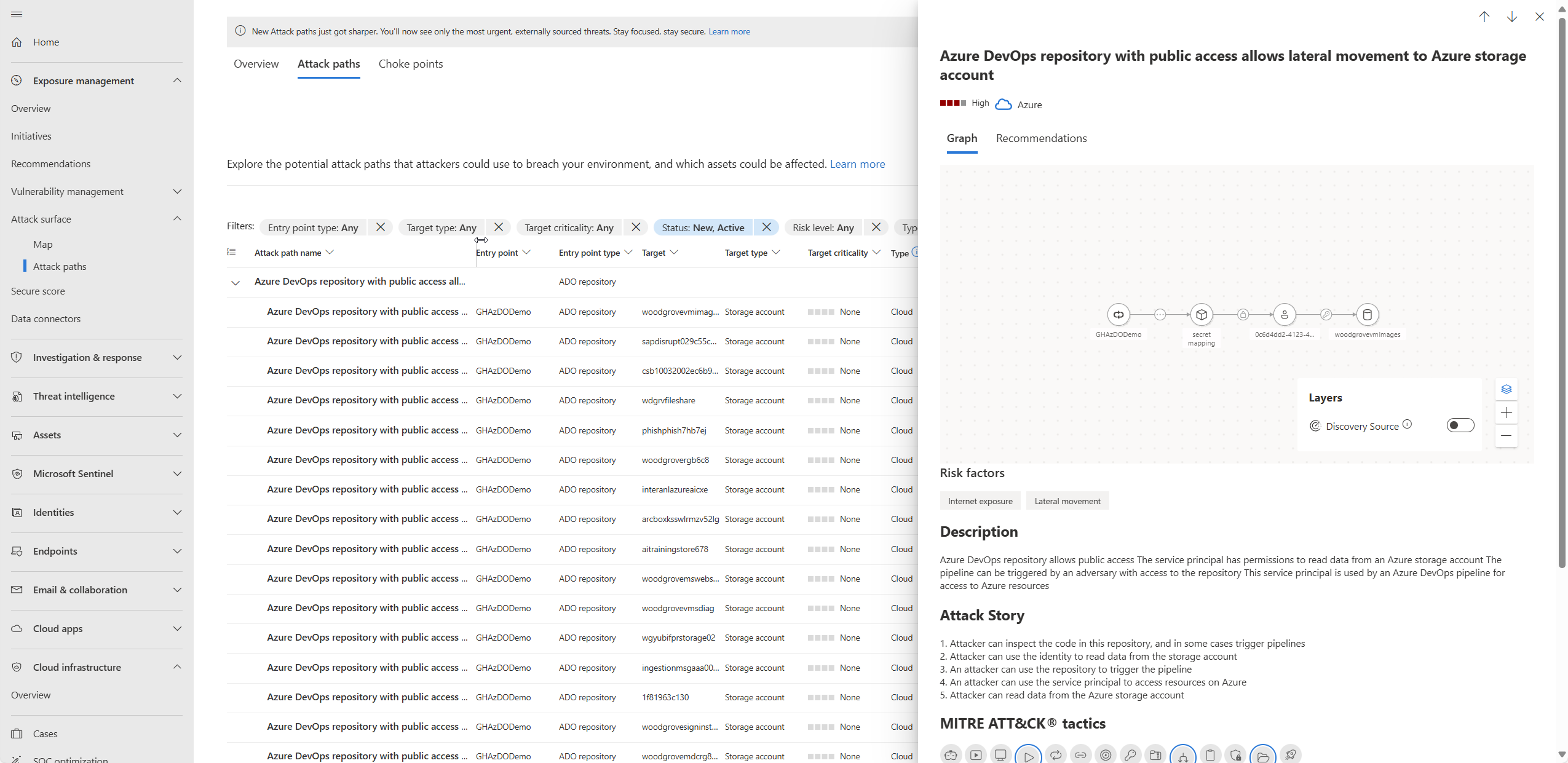

Välj en attackväg för att visa kartan över attackvägar, en grafbaserad vy som markerar:

- Sårbara noder: Resurser med säkerhetsproblem

- Startpunkter: Externa åtkomstpunkter där attacker kan börja

- Måltillgångar: Kritiska resurser som angripare försöker nå

- Stryppunkter: Konvergenspunkter där flera attackvägar korsar varandra

Välj en nod för att undersöka detaljerad information:

Anmärkning

Om du har begränsade behörigheter, särskilt i prenumerationer, kanske du inte ser fullständig information om attackvägar. Detta är ett förväntat beteende som är utformat för att skydda känsliga data. Om du vill visa all information kontrollerar du att du har nödvändiga behörigheter.

Granska nodinformation, inklusive:

- MITRE ATT&CK-taktik och -tekniker: Förstå attackmetoden

- Riskfaktorer: Miljöfaktorer som bidrar till risker

- Associerade rekommendationer: Säkerhetsförbättringar för att åtgärda problemet

Välj Insight för att visa de associerade insikterna för den noden.

Välj Rekommendationer för att se användbar vägledning med spårning av reparationsstatus.

Välj en rekommendation.

-

När du är klar med din undersökning av en attackväg och du granskar alla associerade resultat och rekommendationer kan du börja åtgärda attackvägen.

När en attackväg har lösts kan det ta upp till 24 timmar innan en attackväg tas bort från listan.

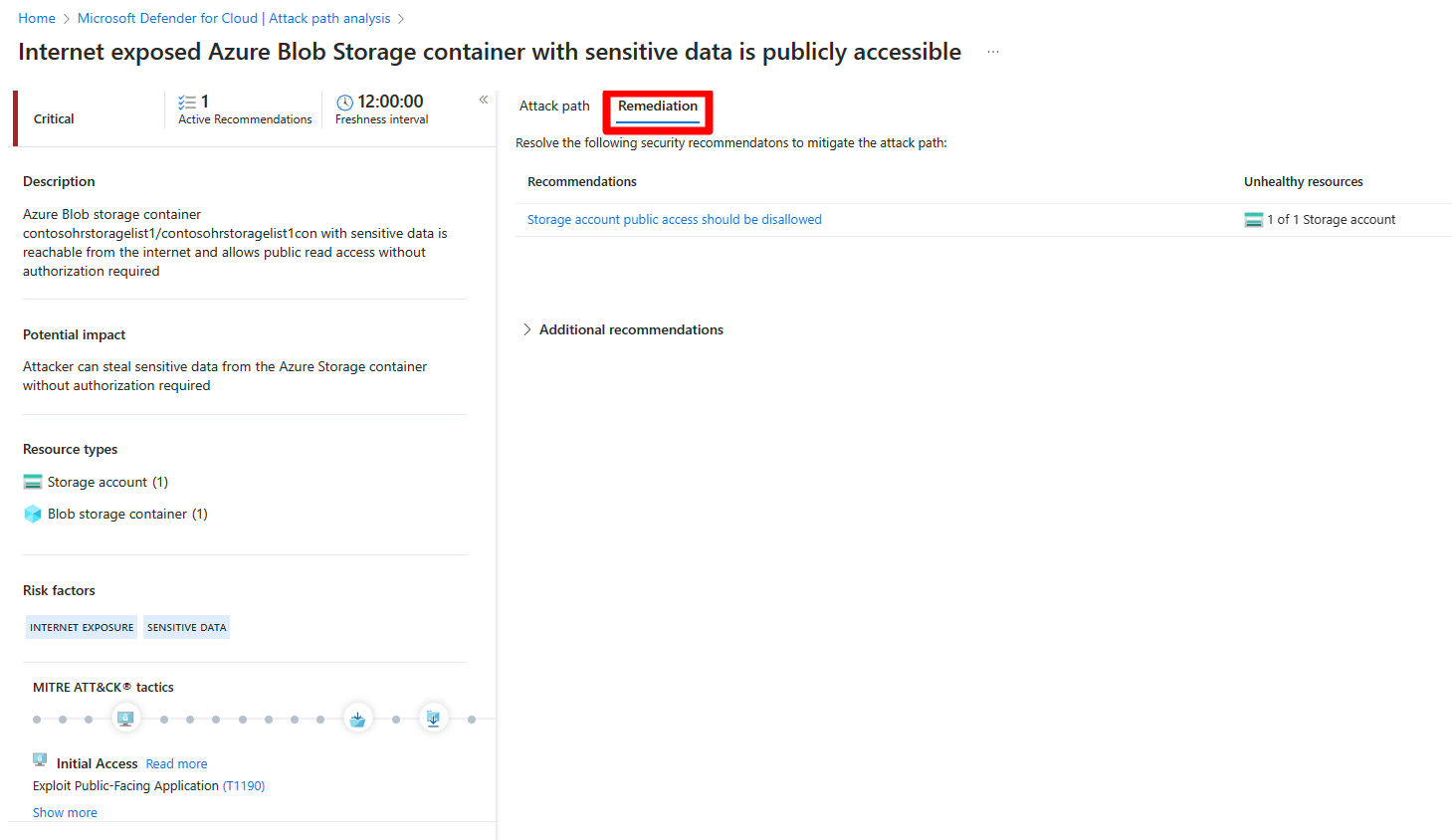

Åtgärda attacksökvägar

När du är klar med din undersökning av en attackväg och du granskar alla associerade resultat och rekommendationer kan du börja åtgärda attackvägen.

För att åtgärda en attacksökväg i Azure-portalen:

Gå till Microsoft Defender för molnet>Attack path analysis.

Välj en attackväg.

Välj Reparation.

Välj en rekommendation.

När en attackväg har lösts kan det ta upp till 24 timmar innan en attackväg tas bort från listan.

Åtgärda alla rekommendationer i en attackkedja

Analys av attackvägar ger dig möjlighet att se alla rekommendationer per attackväg utan att behöva kontrollera varje nod individuellt. Du kan lösa alla rekommendationer utan att behöva visa varje nod individuellt.

Reparationssökvägen innehåller två typer av rekommendationer:

- Rekommendationer – Rekommendationer som minimerar attackvägen.

- Ytterligare rekommendationer – Rekommendationer som minskar exploateringsriskerna, men som inte åtgärdar attackvägen.

För att lösa alla rekommendationer i Azure-portalen:

Logga in på Azure-portalen.

Gå till Microsoft Defender för molnet>Attack path analysis.

Välj en attackväg.

Välj Reparation.

Expandera Ytterligare rekommendationer.

Välj en rekommendation.

När en attackväg har lösts kan det ta upp till 24 timmar innan en attackväg tas bort från listan.

För att lösa alla rekommendationer i Defender-portalen:

Logga in på portalen Microsoft Defender.

Gå till Exponeringshantering>Analys av attackväg.

Välj en attackväg.

Välj Reparation.

Anmärkning

Defender-portalen ger förbättrad spårning av reparationsförloppet och kan korrelera reparationsaktiviteter med bredare säkerhetsåtgärder och arbetsflöden för incidenthantering.

Expandera Ytterligare rekommendationer.

Välj en rekommendation.

När en attackväg har lösts kan det ta upp till 24 timmar innan en attackväg tas bort från listan.

Förbättrade funktioner för exponeringshantering

Defender-portalen innehåller ytterligare funktioner för analys av attackvägar via dess integrerade ramverk för exponeringshantering:

- Unified incident correlation: Attackvägar korreleras automatiskt med säkerhetsincidenter i ditt Microsoft säkerhetsekosystem.

- Cross-product insights: Attackvägsdata är integrerade med resultat från Microsoft Defender för Endpoint, Microsoft Sentinel och andra Microsoft säkerhetslösningar.

- Avancerad hotinformation: Förbättrad kontext från Microsoft hotinformationsflöden för att bättre förstå attackmönster och aktörsbeteenden.

- Integrerade reparationsarbetsflöden: Effektiviserade reparationsprocesser som kan utlösa automatiserade svar i flera säkerhetsverktyg.

- Chefsrapportering: Förbättrade rapporteringsfunktioner för säkerhetsledarskap med konsekvensanalyser för företag.

De här funktionerna ger en mer omfattande vy över din säkerhetsstatus och möjliggör effektivare svar på potentiella hot som identifieras genom analys av attackvägar.

Läs mer om attackvägar i Defender för molnet.