Anteckning

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Defender för servrar i Microsoft Defender för molnet tillhandahåller en just-in-time-funktion för datoråtkomst.

Du kan använda Microsoft Defender för molnet just-in-time-åtkomst för att skydda dina virtuella Azure-datorer från obehörig nätverksåtkomst. Många gånger innehåller brandväggar tillåtna regler som gör dina virtuella datorer sårbara för angrepp. MED JIT kan du endast tillåta åtkomst till dina virtuella datorer när åtkomsten behövs, på de portar som behövs och under den tidsperiod som behövs.

I den här artikeln får du lära dig hur du konfigurerar och använder just-in-time-åtkomst, inklusive hur du:

- Aktivera just-in-time på virtuella datorer från Azure Portal eller programmatiskt

- Begär åtkomst till en virtuell dator som har just-in-time-åtkomst aktiverat från Azure Portal eller programmatiskt

- Granska just-in-time-åtkomstaktiviteten för att se till att dina virtuella datorer skyddas på rätt sätt

Förutsättningar

Microsoft Defender för servrar, plan 2 , måste vara aktiverat i prenumerationen.

Virtuella datorer som stöds: Virtuella datorer som distribueras via Azure Resource Manager, virtuella datorer som skyddas av Azure Firewalls på samma virtuella nätverk som den virtuella datorn, AWS EC2-instanser (förhandsversion)

Virtuella datorer som inte stöds: Virtuella datorer som distribueras med klassiska distributionsmodeller, virtuella datorer som skyddas av Azure Firewalls som styrs av Azure Firewall Manager

Om du vill konfigurera just-in-time-åtkomst på dina virtuella AWS-datorer måste du ansluta ditt AWS-konto till Microsoft Defender för molnet.

För JIT-principen får principnamnet, tillsammans med målnamnet för den virtuella datorn, inte överstiga totalt 56 tecken.

Du behöver behörigheter för Läsare och SecurityReader , eller så kan en anpassad roll visa JIT-status och -parametrar.

För en anpassad roll tilldelar du de behörigheter som sammanfattas i tabellen. Om du vill skapa en roll med minst privilegier för användare som bara behöver begära JIT-åtkomst till en virtuell dator använder du skriptet Set-JitLeastPrivilegedRole.

Användaråtgärd Behörigheter att ange Konfigurera eller redigera en JIT-princip för en virtuell dator Tilldela dessa åtgärder till rollen: - I omfånget för en prenumeration (eller resursgrupp när du endast använder API eller PowerShell) som är associerad med den virtuella datorn:

Microsoft.Security/locations/jitNetworkAccessPolicies/write - I omfånget för en prenumeration (eller resursgrupp när du endast använder API eller PowerShell) för den virtuella datorn:

Microsoft.Compute/virtualMachines/write

Begär JIT-åtkomst till en virtuell dator Tilldela dessa åtgärder till användaren: -

Microsoft.Security/locations/jitNetworkAccessPolicies/initiate/action -

Microsoft.Security/locations/jitNetworkAccessPolicies/*/read -

Microsoft.Compute/virtualMachines/read -

Microsoft.Network/networkInterfaces/*/read -

Microsoft.Network/publicIPAddresses/read

Läs JIT-principer Tilldela dessa åtgärder till användaren: Microsoft.Security/locations/jitNetworkAccessPolicies/readMicrosoft.Security/locations/jitNetworkAccessPolicies/initiate/actionMicrosoft.Security/policies/readMicrosoft.Security/pricings/readMicrosoft.Compute/virtualMachines/readMicrosoft.Network/*/read

Kommentar

Endast behörigheterna

Microsoft.Securityär relevanta för AWS. Om du vill skapa en roll med minst privilegier för användare som bara behöver begära JIT-åtkomst till en virtuell dator använder du skriptet Set-JitLeastPrivilegedRole.- I omfånget för en prenumeration (eller resursgrupp när du endast använder API eller PowerShell) som är associerad med den virtuella datorn:

Arbeta med JIT VM-åtkomst med hjälp av Microsoft Defender för molnet

Du kan använda Defender för molnet eller så kan du programmatiskt aktivera JIT VM-åtkomst med dina egna anpassade alternativ, eller så kan du aktivera JIT med standard, hårdkodade parametrar från virtuella Azure-datorer.

Just-in-time VM-åtkomst visar dina virtuella datorer grupperade i:

-

Konfigurerad – virtuella datorer som har konfigurerats för att stödja just-in-time-åtkomst till virtuella datorer och visar:

- antalet godkända JIT-begäranden under de senaste sju dagarna

- senaste åtkomstdatum och -tid

- den konfigurerade anslutningsinformationen

- den senaste användaren

- Inte konfigurerad – virtuella datorer utan JIT aktiverat, men det kan stödja JIT. Vi rekommenderar att du aktiverar JIT för dessa virtuella datorer.

-

Stöds inte – virtuella datorer som inte stöder JIT eftersom:

- Nätverkssäkerhetsgrupp saknas (NSG) eller Azure Firewall – JIT kräver att en NSG konfigureras eller en brandväggskonfiguration (eller båda)

- Klassisk virtuell dator – JIT stöder virtuella datorer som distribueras via Azure Resource Manager.

- Annat – JIT-lösningen är inaktiverad i säkerhetsprincipen för prenumerationen eller resursgruppen.

Aktivera JIT på dina virtuella datorer från Microsoft Defender för molnet

Från Defender för molnet kan du aktivera och konfigurera JIT VM-åtkomst.

Öppna arbetsbelastningsskydden och välj Just-in-time VM-åtkomst i de avancerade skydden.

På fliken Inte konfigurerade virtuella datorer markerar du de virtuella datorer som ska skyddas med JIT och väljer Aktivera JIT på virtuella datorer.

Jit VM-åtkomstsidan öppnas med de portar som Defender för molnet rekommenderar att du skyddar:

- 22 – SSH

- 3389 – RDP

- 5985 – WinRM

- 5986 – WinRM

Så här anpassar du JIT-åtkomsten:

Markera Lägga till.

Välj en av portarna i listan för att redigera den eller ange andra portar. För varje port kan du ange följande:

- Protokoll – det protokoll som tillåts på den här porten när en begäran godkänns

- Tillåtna käll-IP-adresser – DE IP-intervall som tillåts på den här porten när en begäran godkänns

- Maximal begärandetid – Den maximala tidsperiod under vilken en specifik port kan öppnas

Välj OK.

Spara portkonfigurationen genom att välja Spara.

Redigera JIT-konfigurationen på en JIT-aktiverad virtuell dator med Defender för molnet

Du kan ändra en virtuell dators just-in-time-konfiguration genom att lägga till och konfigurera en ny port för att skydda den virtuella datorn, eller genom att ändra andra inställningar som är relaterade till en redan skyddad port.

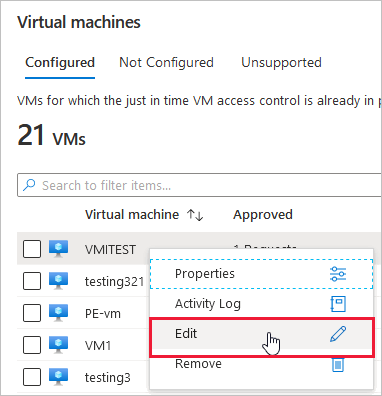

Så här redigerar du befintliga JIT-regler för en virtuell dator:

Öppna arbetsbelastningsskydden och välj Just-in-time VM-åtkomst i de avancerade skydden.

På fliken Konfigurerade virtuella datorer högerklickar du på en virtuell dator och väljer Redigera.

I JIT VM-åtkomstkonfigurationen kan du antingen redigera listan över portar eller välja Lägg till en ny anpassad port.

När du har redigerat portarna väljer du Spara.

Begär åtkomst till en JIT-aktiverad virtuell dator från Microsoft Defender för molnet

När en virtuell dator har en JIT aktiverad måste du begära åtkomst för att ansluta till den. Du kan begära åtkomst på något av de sätt som stöds, oavsett hur du har aktiverat JIT.

På sidan Just-in-time-åtkomst till virtuell dator väljer du fliken Konfigurerad.

Välj de virtuella datorer som du vill komma åt:

Ikonen i kolumnen Anslutningsinformation anger om JIT är aktiverat i nätverkssäkerhetsgruppen eller brandväggen. Om den är aktiverad på båda visas bara brandväggsikonen.

Kolumnen Anslutningsinformation visar användaren och portarna som kan komma åt den virtuella datorn.

Välj Begär åtkomst. Fönstret Begär åtkomst öppnas.

Under Begär åtkomst väljer du de portar som du vill öppna för varje virtuell dator, de käll-IP-adresser som du vill att porten ska öppnas på och tidsfönstret för att öppna portarna.

Välj Öppna portar.

Kommentar

Om en användare som begär åtkomst finns bakom en proxy kan du ange IP-adressintervallet för proxyn.

Andra sätt att arbeta med JIT VM-åtkomst

Virtuella Azure-datorer

Aktivera JIT på dina virtuella datorer från virtuella Azure-datorer

Du kan aktivera JIT på en virtuell dator från sidorna för virtuella Azure-datorer i Azure Portal.

Dricks

Om en virtuell dator redan har JIT aktiverat visar konfigurationssidan för den virtuella datorn att JIT är aktiverat. Du kan använda länken för att öppna JIT VM-åtkomstsidan i Defender för molnet för att visa och ändra inställningarna.

Från Azure Portal söker du efter och väljer Virtuella datorer.

Välj den virtuella dator som du vill skydda med JIT.

I menyn väljer du Konfiguration.

Under Just-in-time-åtkomst väljer du Aktivera just-in-time.

Som standard använder just-in-time-åtkomst för den virtuella datorn följande inställningar:

- Windows-datorer

- RDP-port: 3389

- Högsta tillåtna åtkomst: Tre timmar

- Tillåtna käll-IP-adresser: Alla

- Linux-datorer

- SSH-port: 22

- Högsta tillåtna åtkomst: Tre timmar

- Tillåtna käll-IP-adresser: Alla

- Windows-datorer

Om du vill redigera något av dessa värden eller lägga till fler portar i JIT-konfigurationen använder du Microsoft Defender för molnet just-in-time-sida:

På Defender för molnet meny väljer du Just-in-time VM access (Just-in-time VM access).

På fliken Konfigurerad högerklickar du på den virtuella dator som du vill lägga till en port till och väljer Redigera.

Under JIT VM-åtkomstkonfiguration kan du antingen redigera de befintliga inställningarna för en redan skyddad port eller lägga till en ny anpassad port.

När du har redigerat portarna väljer du Spara.

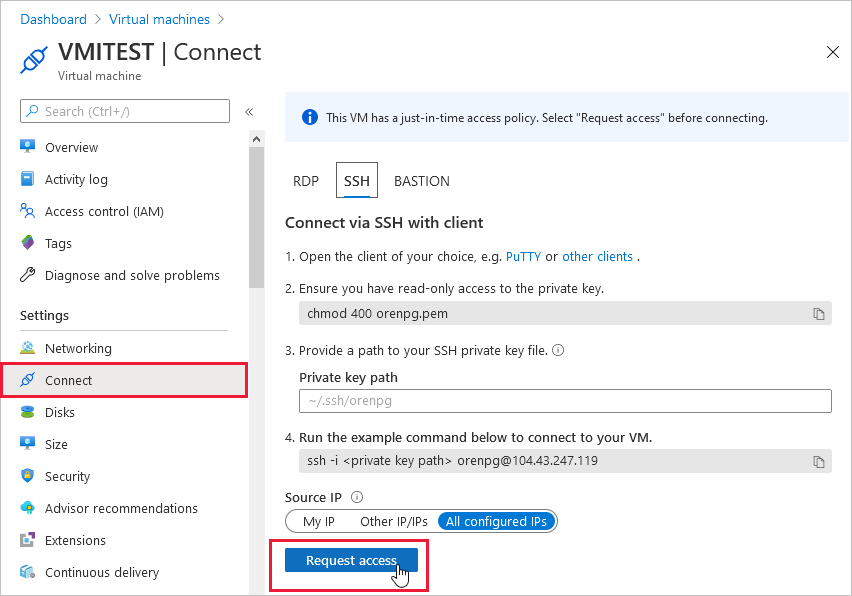

Begär åtkomst till en JIT-aktiverad virtuell dator från den virtuella Azure-datorns anslutningssida

När en virtuell dator har en JIT aktiverad måste du begära åtkomst för att ansluta till den. Du kan begära åtkomst på något av de sätt som stöds, oavsett hur du har aktiverat JIT.

Så här begär du åtkomst från virtuella Azure-datorer:

Öppna sidorna för virtuella datorer i Azure Portal.

Välj den virtuella dator som du vill ansluta till och öppna sidan Anslut .

Azure kontrollerar om JIT är aktiverat på den virtuella datorn.

Om JIT inte är aktiverat för den virtuella datorn uppmanas du att aktivera det.

Om JIT är aktiverat väljer du Begär åtkomst för att skicka en åtkomstbegäran med den begärande IP-adressen, tidsintervallet och portarna som har konfigurerats för den virtuella datorn.

Kommentar

När en begäran har godkänts för en virtuell dator som skyddas av Azure Firewall ger Defender för molnet användaren rätt anslutningsinformation (portmappningen från DNAT-tabellen) som ska användas för att ansluta till den virtuella datorn.

PowerShell

Aktivera JIT på dina virtuella datorer med PowerShell

Om du vill aktivera just-in-time-åtkomst till virtuella datorer från PowerShell använder du den officiella Microsoft Defender för molnet PowerShell-cmdleten Set-AzJitNetworkAccessPolicy.

Exempel – Aktivera just-in-time-åtkomst till virtuella datorer på en specifik virtuell dator med följande regler:

- Stäng portarna 22 och 3389

- Ange ett maximalt tidsfönster på 3 timmar för var och en så att de kan öppnas per godkänd begäran

- Tillåt att den användare som begär åtkomst kontrollerar källans IP-adresser

- Tillåt att den användare som begär åtkomst upprättar en lyckad session vid en godkänd just-in-time-åtkomstbegäran

Följande PowerShell-kommandon skapar den här JIT-konfigurationen:

Tilldela en variabel som innehåller just-in-time-åtkomstreglerna för virtuella datorer för en virtuell dator:

$JitPolicy = (@{ id="/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Compute/virtualMachines/VMNAME"; ports=(@{ number=22; protocol="*"; allowedSourceAddressPrefix=@("*"); maxRequestAccessDuration="PT3H"}, @{ number=3389; protocol="*"; allowedSourceAddressPrefix=@("*"); maxRequestAccessDuration="PT3H"})})Infoga åtkomstreglerna för virtuella datorer just-in-time i en matris:

$JitPolicyArr=@($JitPolicy)Konfigurera reglerna för just-in-time-åtkomst för virtuella datorer på den valda virtuella datorn:

Set-AzJitNetworkAccessPolicy -Kind "Basic" -Location "LOCATION" -Name "default" -ResourceGroupName "RESOURCEGROUP" -VirtualMachine $JitPolicyArrAnvänd parametern -Name för att ange en virtuell dator. Om du till exempel vill upprätta JIT-konfigurationen för två olika virtuella datorer, VM1 och VM2, använder du:

Set-AzJitNetworkAccessPolicy -Name VM1ochSet-AzJitNetworkAccessPolicy -Name VM2.

Begära åtkomst till en JIT-aktiverad virtuell dator med PowerShell

I följande exempel kan du se en just-in-time-begäran om vm-åtkomst till en specifik virtuell dator för port 22, för en specifik IP-adress och under en viss tidsperiod:

Kör följande kommandon i PowerShell:

Konfigurera åtkomstegenskaperna för vm-begäranden:

$JitPolicyVm1 = (@{ id="/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Compute/virtualMachines/VMNAME"; ports=(@{ number=22; endTimeUtc="2020-07-15T17:00:00.3658798Z"; allowedSourceAddressPrefix=@("IPV4ADDRESS")})})Infoga parametrarna för vm-åtkomstbegäran i en matris:

$JitPolicyArr=@($JitPolicyVm1)Skicka begärandeåtkomsten (använd resurs-ID:t från steg 1)

Start-AzJitNetworkAccessPolicy -ResourceId "/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Security/locations/LOCATION/jitNetworkAccessPolicies/default" -VirtualMachine $JitPolicyArr

Läs mer i PowerShell-cmdlet-dokumentationen.

REST-API

Aktivera JIT på dina virtuella datorer med hjälp av REST-API:et

Just-in-time-funktionen för vm-åtkomst kan användas via Microsoft Defender för molnet-API:et. Använd det här API:et för att hämta information om konfigurerade virtuella datorer, lägga till nya, begära åtkomst till en virtuell dator med mera.

Läs mer i JIT-nätverksåtkomstprinciper.

Begär åtkomst till en JIT-aktiverad virtuell dator med hjälp av REST-API:et

Just-in-time-funktionen för vm-åtkomst kan användas via Microsoft Defender för molnet-API:et. Använd det här API:et för att hämta information om konfigurerade virtuella datorer, lägga till nya, begära åtkomst till en virtuell dator med mera.

Läs mer i JIT-nätverksåtkomstprinciper.

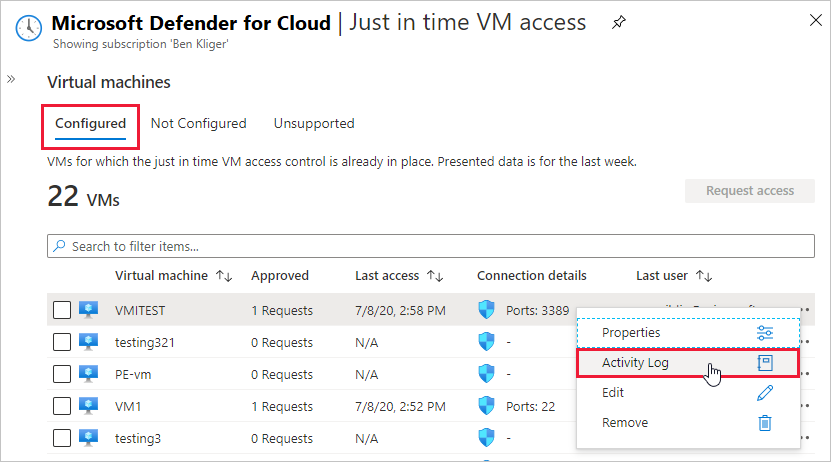

Granska JIT-åtkomstaktivitet i Defender för molnet

Du kan få insikter om VM-aktiviteter med hjälp av loggsökning. Så här visar du loggarna:

Från Just-in-time VM-åtkomst väljer du fliken Konfigurerad .

Öppna ellipsmenyn i slutet av raden för den virtuella dator som du vill granska.

Välj Aktivitetslogg på menyn.

Aktivitetsloggen innehåller en filtrerad vy över tidigare åtgärder för den virtuella datorn tillsammans med tid, datum och prenumeration.

Om du vill ladda ned logginformationen väljer du Ladda ned som CSV.