Anteckning

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Azure DevOps Services | Azure DevOps Server 2022 – Azure DevOps Server 2019

Den här artikeln beskriver hur du beviljar behörigheter för Visa eller Redigera för Service Hooks i Azure DevOps. Som standard har endast projektadministratörer dessa behörigheter. Om du vill tilldela dem till andra användare eller grupper använder du kommandoradsverktyget eller rest-API:et för säkerhet .

Säkerhetsnamnområdes-ID ServiceHooks definieras under Lista säkerhetsnamnområden.

Förutsättningar

| Kategori | Krav |

|---|---|

| Projektåtkomst | Projektmedlem. |

| behörigheter | – Medlem i gruppen Projektsamlingsadministratörer. Organisationsägare är automatiskt medlemmar i den här gruppen. - Microsoft Entra-token eller personlig åtkomsttoken (PAT) för din Azure DevOps-profil. > [! VIKTIGT] > Vi rekommenderar säkrare Microsoft Entra-token över personliga åtkomsttoken med högre risk. Läs mer om vårt arbete med att minska PAT-användningen. > Läs vår autentiseringsvägledning för att välja rätt autentiseringsmekanism för dina behov. |

| Verktyg |

Azure CLI. 1. Logga in med az devops login.2. Du kan definiera din organisation som standardorganisation. Annars definierar du --org "https://dev.azure.com/{organization}" för varje kommando. az devops configure --defaults organization="https://dev.azure.com/{organization}"3. Kontrollera om du kan se en lista över behörigheter för din organisation: az devops security permission namespace list --org "https://dev.azure.com/{organization}". |

Läsa gruppidentitet och behörighetstoken

Hitta din gruppidentitetsbeskrivning.

> az devops security group list --project 00000000-0000-0000-0000-000000000000 --output table Name Descriptor ----------------------------------------------- -------------------------------------------------------------------------------------------------------------------------------------------------- [TEAM FOUNDATION]\EntraServiceHooksRead Aa1Bb~2Cc3.-Dd4Ee5Ff6Gg7Hh8Ii9_Jj0Kk1Ll2Om du vill filtrera efter gruppnamn kan du använda

findstrellergrepkommandot beror på kommandotolken.Hämta behörighetstoken.

> az devops security permission list --id 00000000-0000-0000-0000-000000000000 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/00000000-0000-0000-0000-000000000000 0 0

Uppdatera läsbehörighet för tjänstkrokar

Lista över möjliga behörigheter som du kan definiera för

--allow-bit.- Visa prenumerationer

- Redigera prenumeration

- Ta bort prenumerationer

- Publicera händelser

> az devops security permission namespace show --id 00000000-0000-0000-0000-000000000000 { "actions": [ { "bit": 1, "displayName": "View Subscriptions", "name": "ViewSubscriptions", "namespaceId": "00000000-0000-0000-0000-000000000000" }, { "bit": 2, "displayName": "Edit Subscription", "name": "EditSubscriptions", "namespaceId": "00000000-0000-0000-0000-000000000000" }, { "bit": 4, "displayName": "Delete Subscriptions", "name": "DeleteSubscriptions", "namespaceId": "00000000-0000-0000-0000-000000000000" }, { "bit": 8, "displayName": "Publish Events", "name": "PublishEvents", "namespaceId": "00000000-0000-0000-0000-000000000000" } ], "dataspaceCategory": "Default", "displayName": "ServiceHooks", "elementLength": -1, "extensionType": null, "isRemotable": true, "name": "ServiceHooks", "namespaceId": "00000000-0000-0000-0000-000000000000", "readPermission": 1, "separatorValue": "/", "structureValue": 1, "systemBitMask": 0, "useTokenTranslator": true, "writePermission": 7 }Ange Visa åtkomst för gruppen. Visa ServiceHooks-prenumerationer är lika med 1 för

--allow-bit.> az devops security permission update --namespace-id 00000000-0000-0000-0000-000000000000 --subject <Group or user descriptor> --token PublisherSecurity/00000000-0000-0000-0000-000000000000 --allow-bit 1 [ { "acesDictionary": { "Microsoft.TeamFoundation.Identity;00000000-0000-0000-0000-000000000000": { "allow": 1, "deny": 0, "descriptor": "Microsoft.TeamFoundation.Identity;00000000-0000-0000-0000-000000000000", "extendedInfo": { "effectiveAllow": 1 }, "resolvedPermissions": [ { "bit": 1, "displayName": "View Subscriptions", "effectivePermission": "Allow", "name": "ViewSubscriptions" } ] } }, "includeExtendedInfo": true, "inheritPermissions": true, "token": "PublisherSecurity/00000000-0000-0000-0000-000000000000" } ]Hämta behörighetstoken för att se dina ändringar.

> az devops security permission list --id 00000000-0000-0000-0000-000000000000 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/00000000-0000-0000-0000-000000000000 1 0

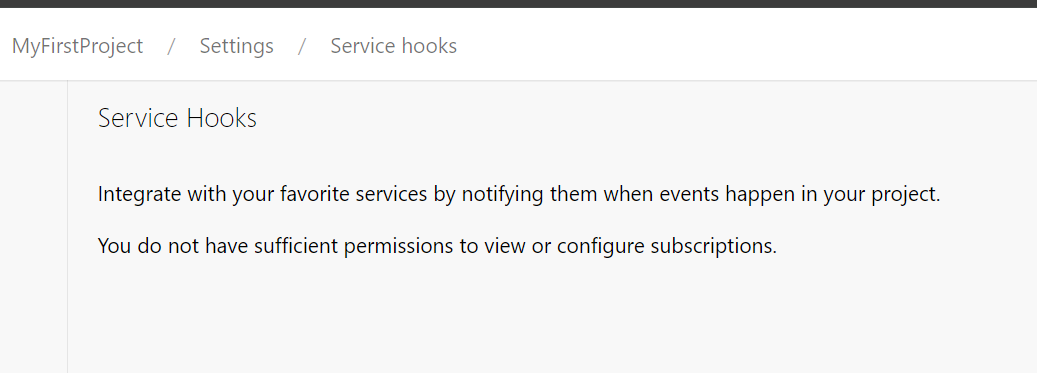

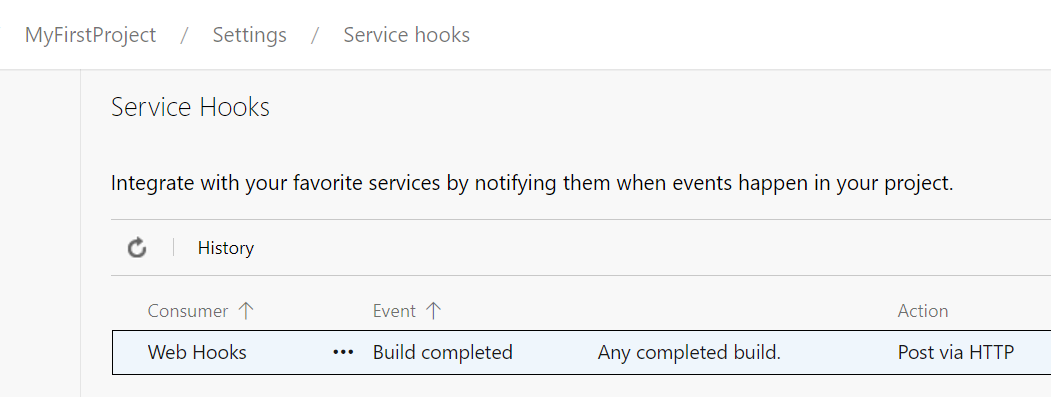

I följande exempel visas att användaren kan se prenumerationerna för tjänstkrokar.

Återställa alla Service Hooks-behörigheter för en grupp

Om du behöver återställa alla Service Hooks-behörigheter för en grupp eller användare kan du anropa

reset-all.> az devops security permission reset-all --id 00000000-0000-0000-0000-000000000000 --subject <Group or user descriptor> --token PublisherSecurity/00000000-0000-0000-0000-000000000000 Are you sure you want to reset all explicit permissions for this user/group and token? (y/n): Y true > az devops security permission list --id 00000000-0000-0000-0000-000000000000 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/00000000-0000-0000-0000-000000000000 0 0I följande exempel visas att användaren inte kan visa prenumerationer för tjänstkrokar när behörigheten har återställts.