Använda och hantera identifiering

Microsoft Defender – hantering av extern attackyta (Defender EASM) förlitar sig på patentskyddad identifieringsteknik för att kontinuerligt definiera organisationens unika internetexponerade attackyta. Identifiering söker igenom Internet efter tillgångar som ägs av din organisation för att upptäcka tidigare okända och oövervakade egenskaper.

Identifierade tillgångar indexeras i din inventering för att tillhandahålla ett dynamiskt system för registrering av webbprogram, tredjepartsberoenden och webbinfrastruktur under organisationens hantering via en enda fönsterruta.

Innan du kör en anpassad identifiering kan du läsa Vad är identifiering? för att förstå de viktiga begrepp som beskrivs här.

Microsoft har i förebyggande syfte konfigurerat attackytorna i många organisationer och mappat sin första attackyta genom att identifiera infrastruktur som är ansluten till kända tillgångar.

Vi rekommenderar att du söker efter din organisations attackyta innan du skapar en anpassad attackyta och kör andra identifieringar. Med den här processen kan du snabbt komma åt ditt lager när Defender EASM uppdaterar data och lägger till fler tillgångar och den senaste kontexten till din attackyta.

När du först kommer åt din Defender EASM-instans väljer du Komma igång i avsnittet Allmänt för att söka efter din organisation i listan över automatiserade attackytor. Välj sedan din organisation i listan och välj Skapa min attackyta.

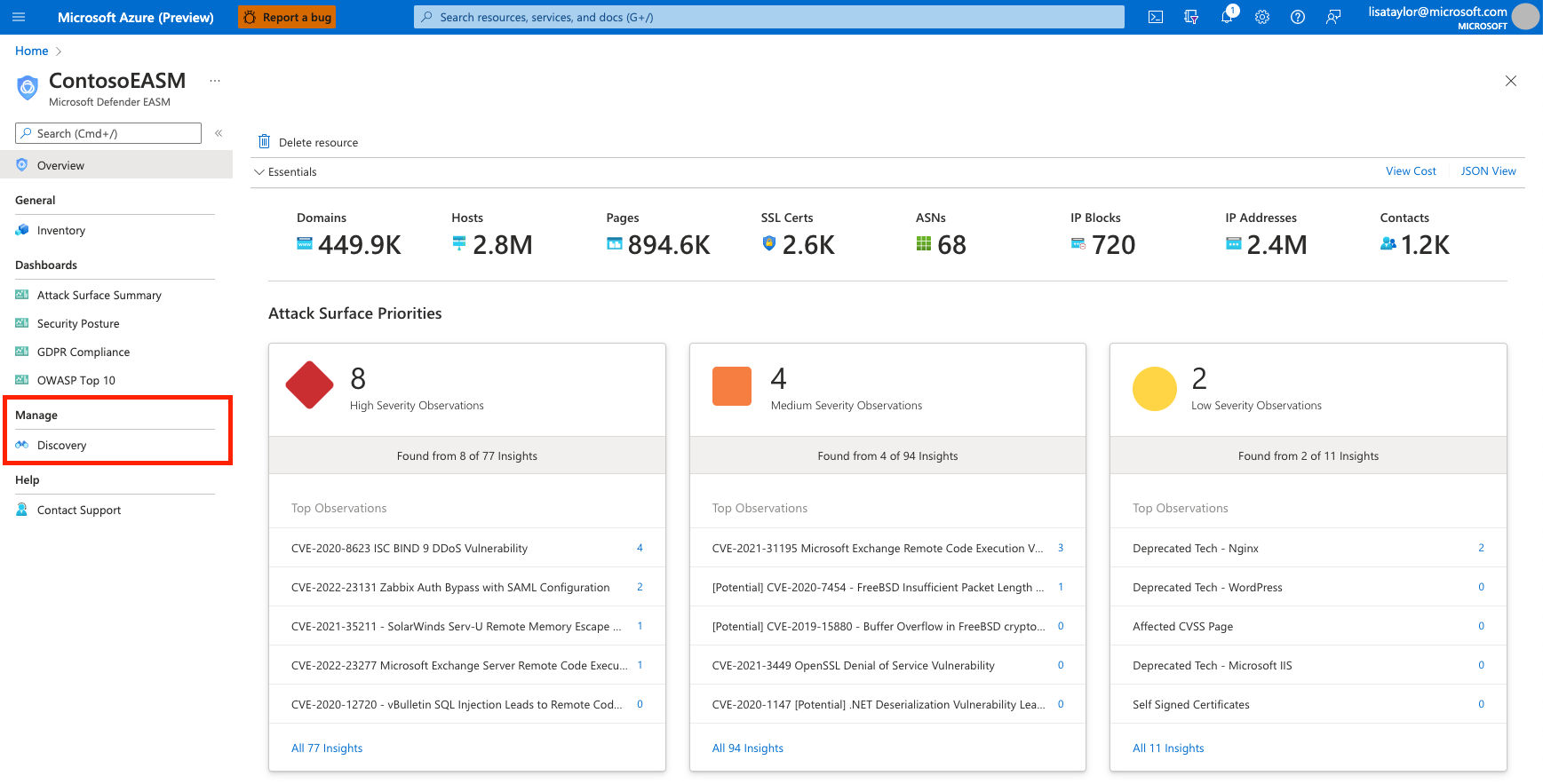

Nu körs identifieringen i bakgrunden. Om du har valt en förkonfigurerad attackyta från listan över tillgängliga organisationer omdirigeras du till instrumentpanelens översiktsskärm där du kan visa insikter om organisationens infrastruktur i förhandsgranskningsläge.

Granska de här instrumentpanelsinsikterna för att bekanta dig med din attackyta medan du väntar på att fler tillgångar ska identifieras och fyllas i i lagret. Mer information om hur du härleder insikter från dessa instrumentpaneler finns i Förstå instrumentpaneler.

Du kan köra anpassade identifieringar för att identifiera avvikande tillgångar. Du kan till exempel ha saknade tillgångar. Eller så kanske du har andra entiteter att hantera som kanske inte identifieras via infrastruktur som är tydligt länkad till din organisation.

Anpassade identifieringar är idealiska om din organisation kräver djupare insyn i infrastrukturen som kanske inte omedelbart länkas till dina primära frötillgångar. Genom att skicka en större lista över kända tillgångar som ska fungera som identifieringsfrön returnerar identifieringsmotorn en bredare pool med tillgångar. Anpassad identifiering kan också hjälpa din organisation att hitta olika infrastrukturer som kan relatera till oberoende affärsenheter och förvärvade företag.

Anpassade identifieringar är ordnade i identifieringsgrupper. De är oberoende frökluster som består av en enda identifieringskörning och fungerar enligt sina egna upprepningsscheman. Du organiserar dina identifieringsgrupper för att definiera tillgångar på det sätt som bäst gynnar ditt företag och dina arbetsflöden. Vanliga alternativ är att organisera av ansvarigt team eller affärsenhet, varumärken eller dotterbolag.

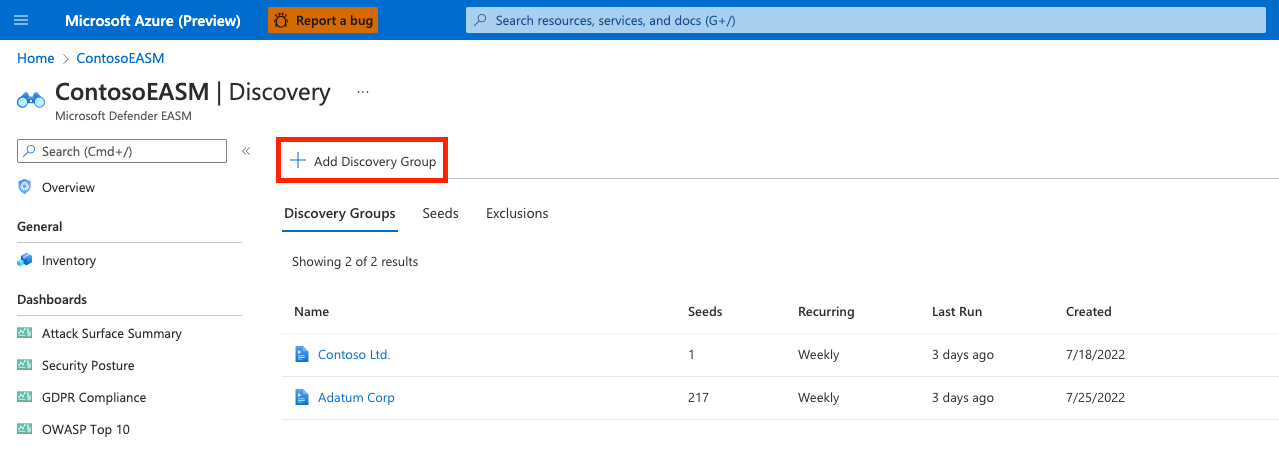

I den vänstra rutan under Hantera väljer du Identifiering.

Sidan Identifiering visar din lista över identifieringsgrupper som standard. Den här listan är tom när du först kommer åt plattformen. Om du vill köra din första identifiering väljer du Lägg till identifieringsgrupp.

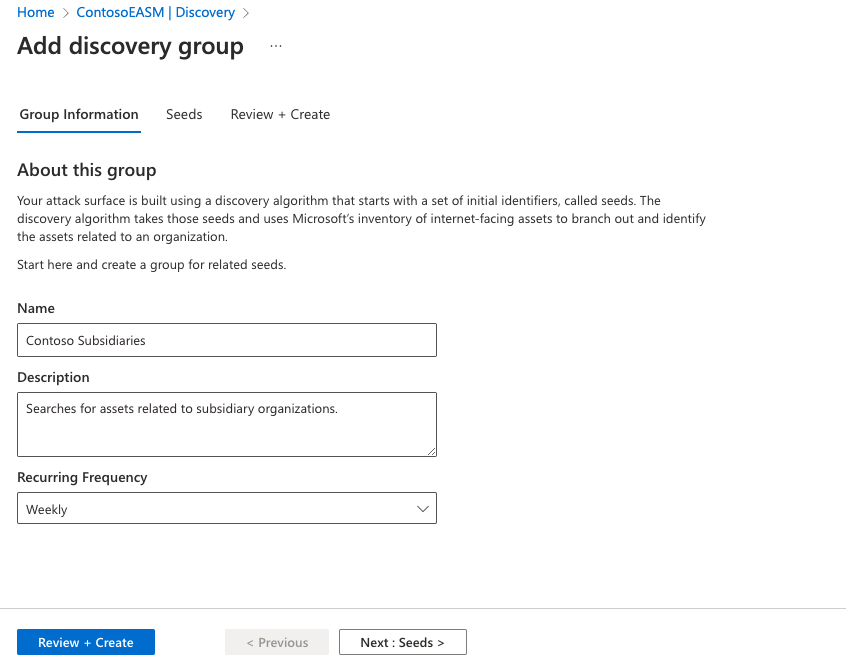

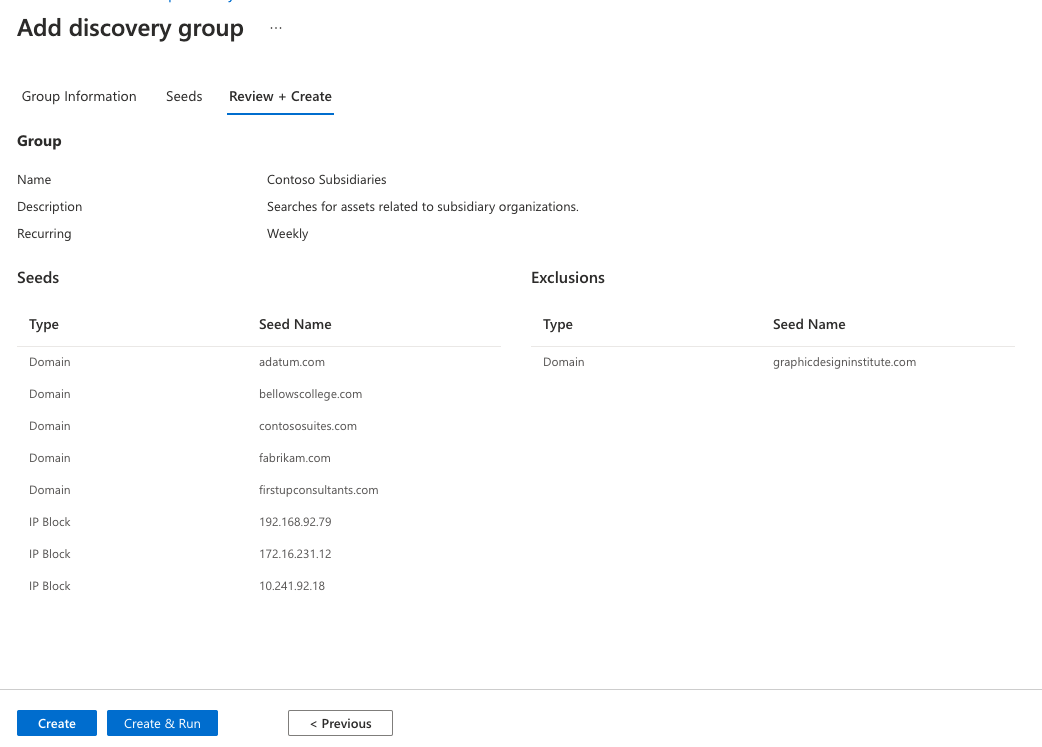

Ge den nya identifieringsgruppen ett namn och lägg till en beskrivning. Med fältet Återkommande frekvens kan du schemalägga identifieringskörningar för den här gruppen genom att söka efter nya tillgångar relaterade till de avsedda fröna kontinuerligt. Standardvalet för återkommande är Varje vecka. Vi rekommenderar den här kadensen för att säkerställa att organisationens tillgångar övervakas och uppdateras rutinmässigt.

För en enda identifieringskörning en gång väljer du Aldrig. Vi rekommenderar att du behåller den veckovisa standardtakten eftersom identifieringen är utformad för att kontinuerligt identifiera nya tillgångar som är relaterade till din kända infrastruktur. Du kan redigera upprepningsfrekvensen senare genom att välja alternativet "Redigera" från alla identifieringsgruppinformationssidor.

Välj Nästa: Frön.

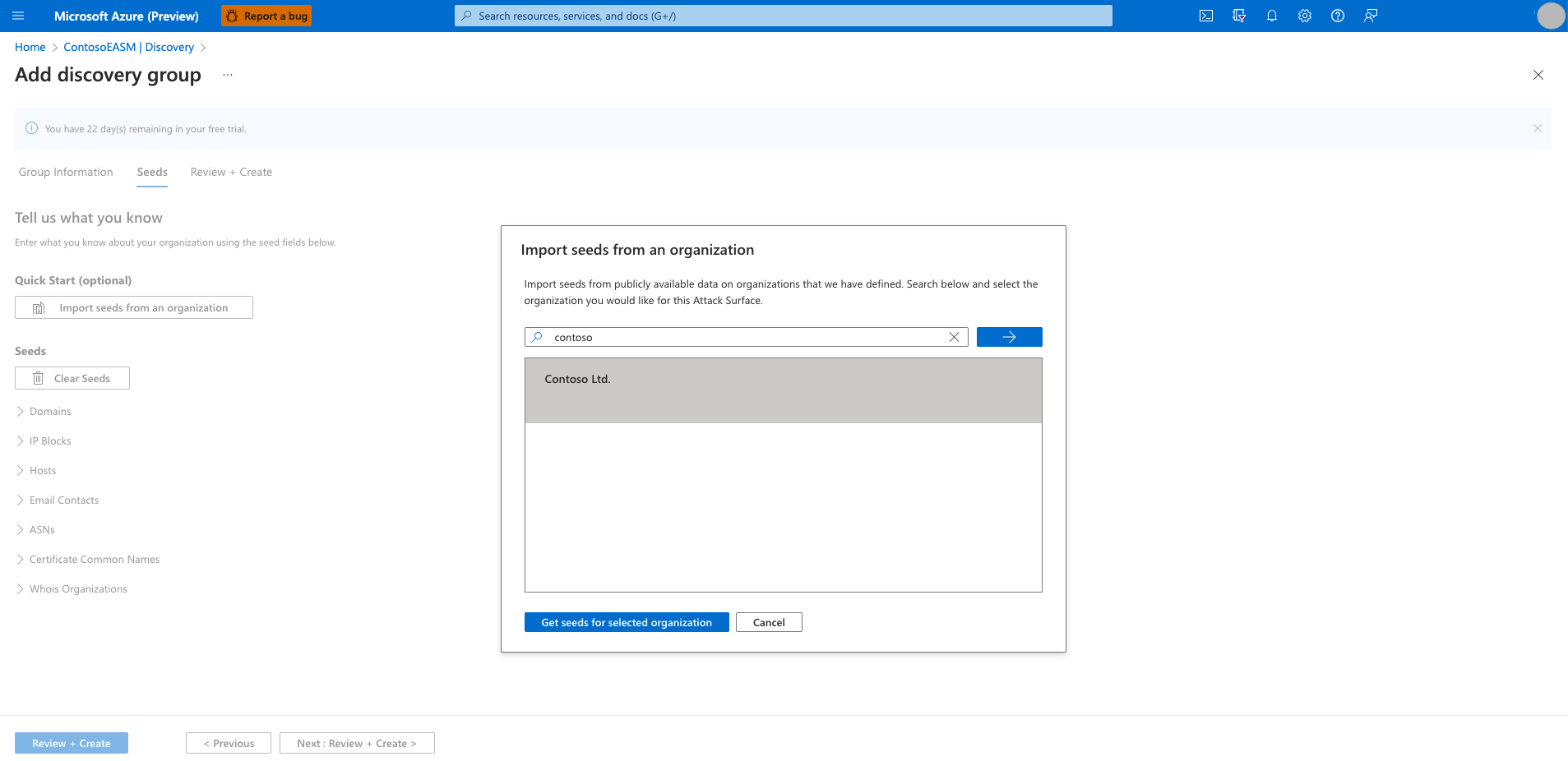

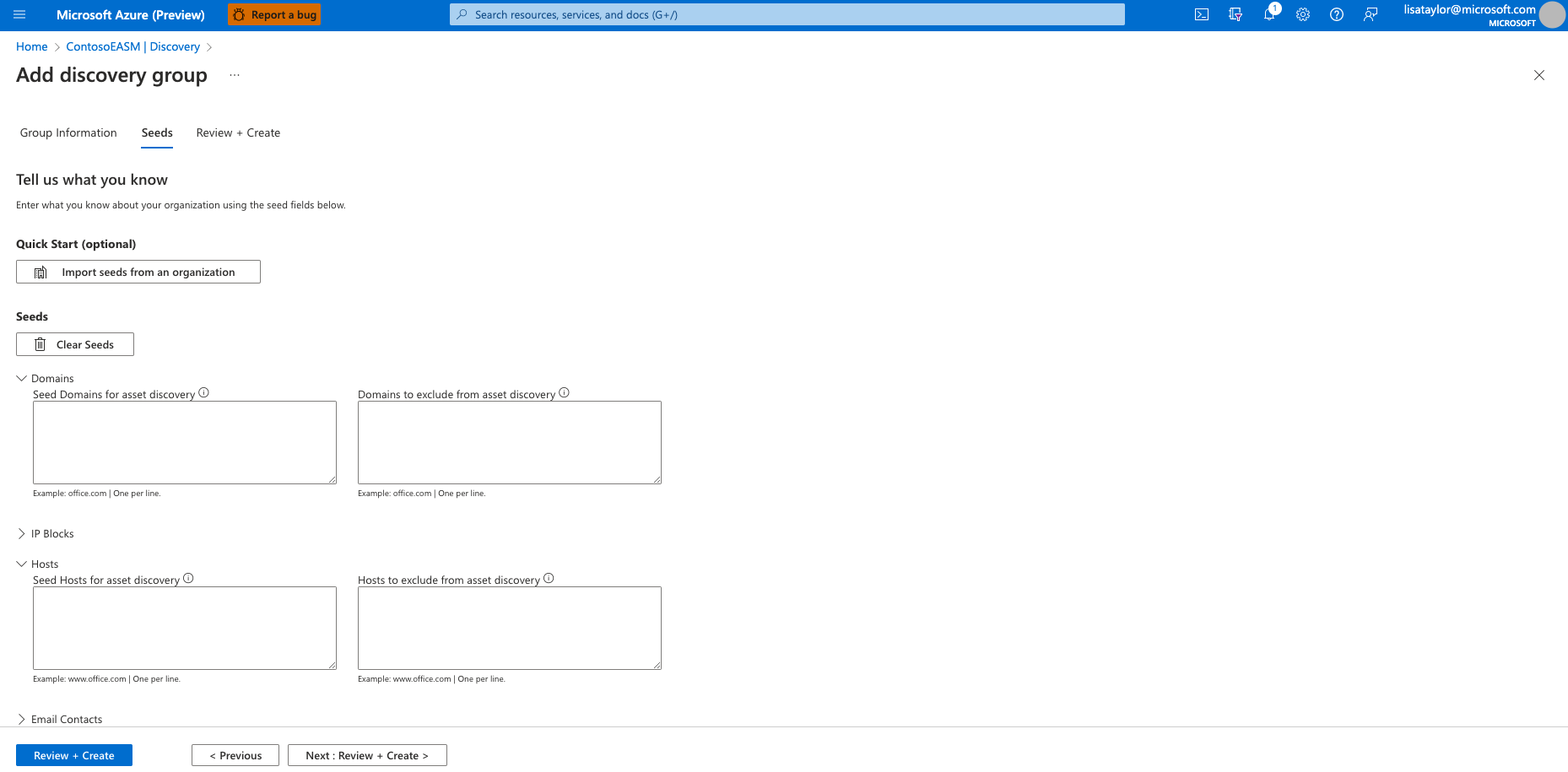

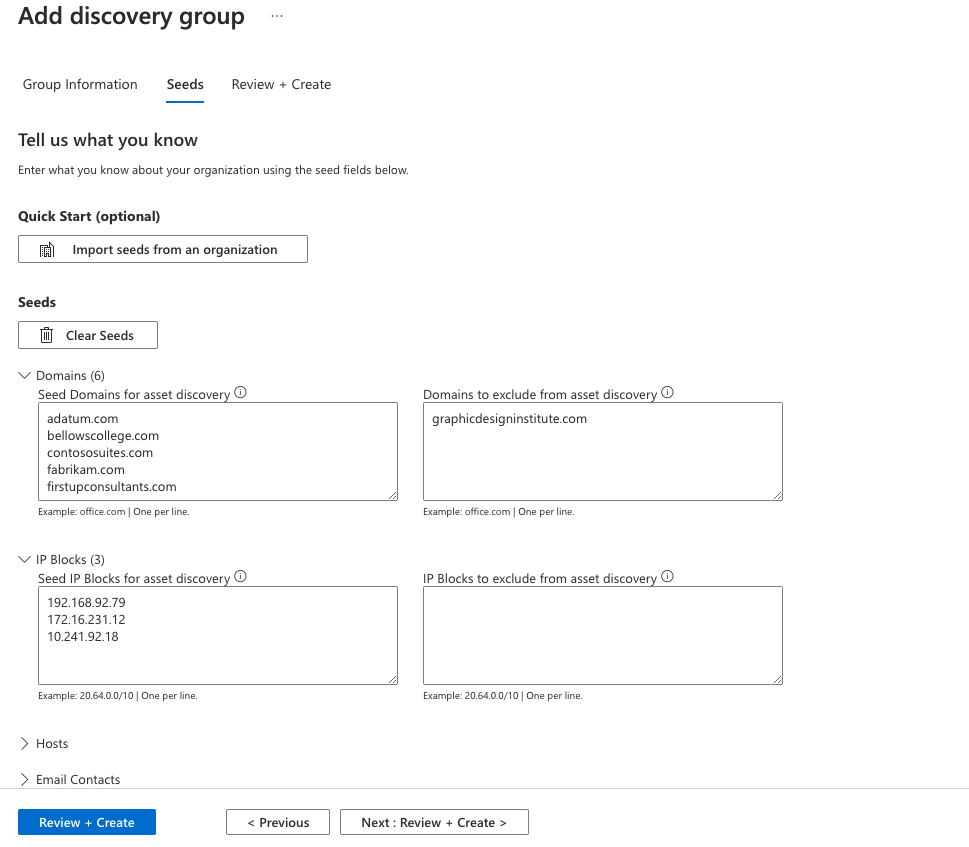

Välj de frön som du vill använda för den här identifieringsgruppen. Frön är kända tillgångar som tillhör din organisation. Defender EASM-plattformen söker igenom dessa entiteter och mappar deras anslutningar till annan onlineinfrastruktur för att skapa din attackyta. Eftersom Defender EASM är avsett att övervaka din attackyta från ett externt perspektiv kan privata IP-adresser inte inkluderas som identifieringsfrön.

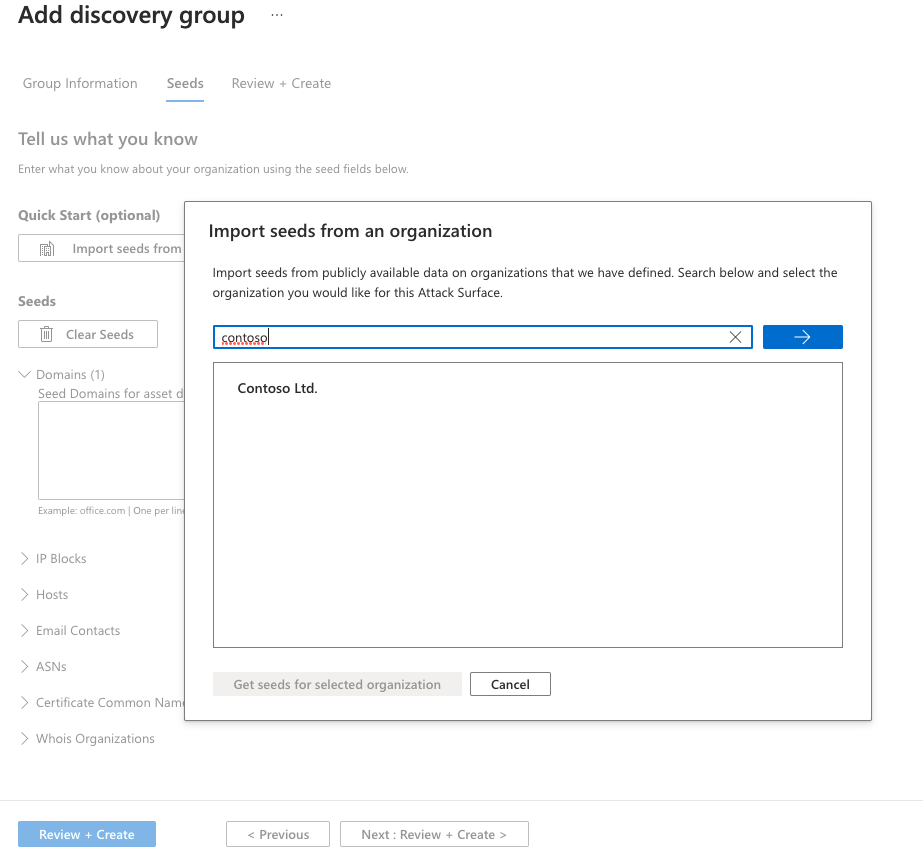

Med alternativet Snabbstart kan du söka efter din organisation i en lista över förifyllda attackytor. Du kan snabbt skapa en identifieringsgrupp baserat på de kända tillgångar som tillhör din organisation.

Alternativt kan du mata in dina frön manuellt. Defender EASM accepterar organisationsnamn, domäner, IP-block, värdar, e-postkontakter, ASN och Vem is-organisationer som startvärden.

Du kan också ange entiteter som ska undantas från tillgångsidentifiering för att säkerställa att de inte läggs till i ditt lager om de identifieras. Exkluderingar är till exempel användbara för organisationer som har dotterbolag som sannolikt kommer att vara anslutna till sin centrala infrastruktur, men som inte tillhör organisationen.

När dina frön har valts väljer du Granska + Skapa.

Granska gruppinformationen och startlistan och välj Skapa och kör.

Du tas tillbaka till huvudsidan för identifiering som visar dina identifieringsgrupper. När identifieringskörningen är klar visas nya tillgångar som lagts till i din godkända inventering.

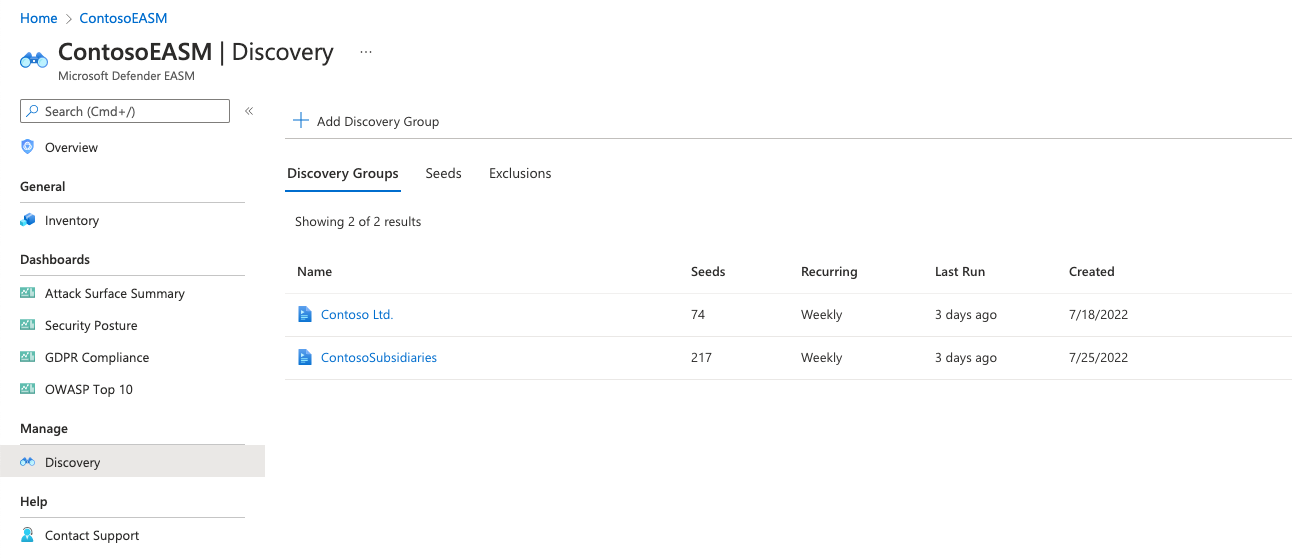

Du kan hantera dina identifieringsgrupper från huvudsidan för identifiering . Standardvyn visar en lista över alla dina identifieringsgrupper och några viktiga data om var och en. I listvyn kan du se antalet frön, upprepningsschema, senaste körningsdatum och skapat datum för varje grupp.

Välj en identifieringsgrupp om du vill visa mer information, redigera gruppen eller starta en ny identifieringsprocess.

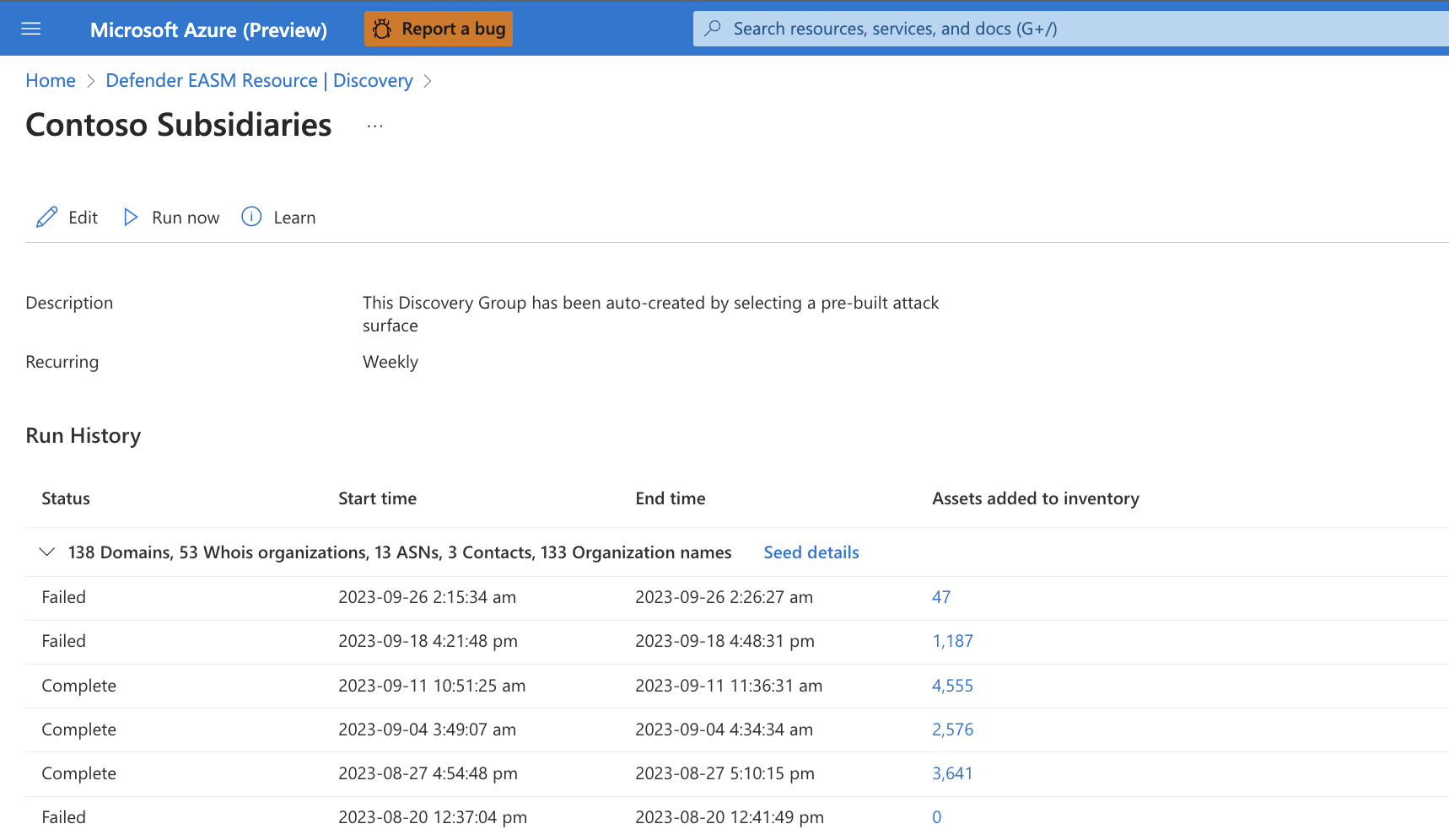

Informationssidan för identifieringsgruppen innehåller körningshistoriken för gruppen. Det här avsnittet visar viktig information om varje identifieringskörning som utfördes på den specifika gruppen frön. Kolumnen Status anger om körningen är Pågår, Slutförd eller Misslyckad. Det här avsnittet innehåller även start - och slutförda tidsstämplar och antalet nya tillgångar som lagts till i inventeringen efter den specifika identifieringskörningen. Det här antalet inkluderar alla tillgångar som förts in i lagret, oavsett status för tillstånd eller fakturerbar status.

Körningshistoriken organiseras av de starttillgångar som genomsöktes under identifieringskörningen. Om du vill se en lista över tillämpliga frön väljer du Information. Ett fönster öppnas till höger om skärmen som visar alla frön och undantag efter typ och namn.

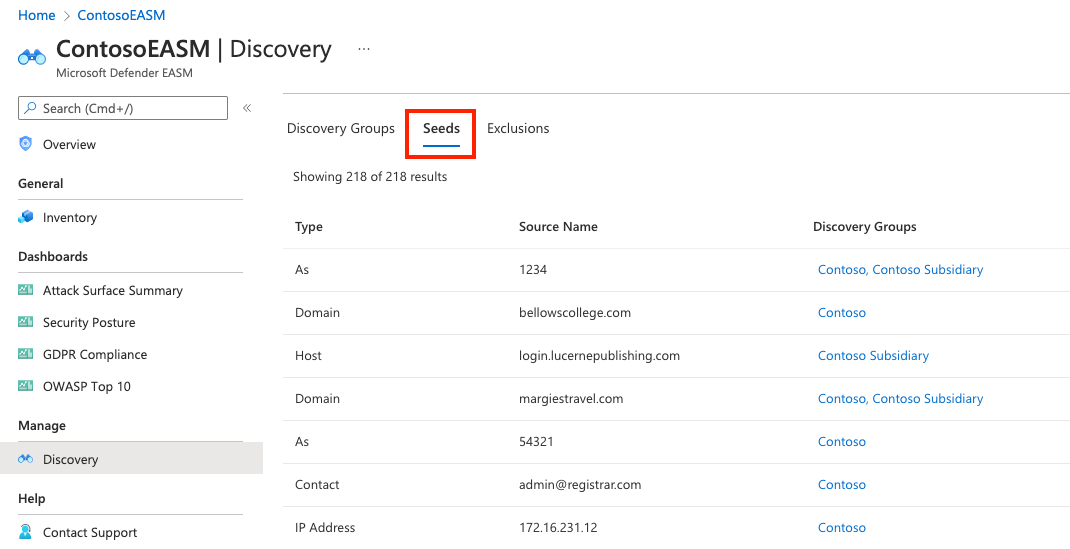

Identifieringssidan är som standard en listvy över identifieringsgrupper, men du kan också visa listor över alla frön och exkluderade entiteter från den här sidan. Välj antingen flik för att visa en lista över alla frön eller undantag som driver dina identifieringsgrupper.

Vyn seed list visar startvärden med tre kolumner: Typ, Källnamn och Identifieringsgrupper. Fältet Typ visar kategorin för frötillgången. De vanligaste fröna är domäner, värdar och IP-block. Du kan också använda e-postkontakter, ASN:er, vanliga certifikatnamn eller Vem is-organisationer.

Källnamnet är det värde som angavs i lämplig typruta när du skapade identifieringsgruppen. Den sista kolumnen visar en lista över identifieringsgrupper som använder fröet. Varje värde är klickbart och tar dig till informationssidan för identifieringsgruppen.

När du matar in frön, kom ihåg att verifiera lämpligt format för varje post. När du sparar identifieringsgruppen kör plattformen en serie verifieringskontroller och varnar dig om eventuella felkonfigurerade frön. IP-block bör till exempel matas in efter nätverksadress (till exempel början av IP-intervallet).

På samma sätt kan du välja fliken Undantag för att se en lista över entiteter som har exkluderats från identifieringsgruppen. Dessa tillgångar kommer inte att användas som identifieringsfrön eller läggas till i din inventering. Undantag påverkar endast framtida identifieringskörningar för en enskild identifieringsgrupp.

Fältet Typ visar kategorin för den exkluderade entiteten. Källnamnet är det värde som angavs i lämplig typruta när du skapade identifieringsgruppen. Den sista kolumnen visar en lista över identifieringsgrupper där det här undantaget finns. Varje värde är klickbart och tar dig till informationssidan för identifieringsgruppen.