Not

Åtkomst till denna sida kräver auktorisation. Du kan prova att logga in eller byta katalog.

Åtkomst till denna sida kräver auktorisation. Du kan prova att byta katalog.

Med Azure Firewalls paketinsamlingsfunktion kan du samla in och analysera nätverkstrafik för felsökning. Den här artikeln visar hur du konfigurerar filter, samlar in trafik och analyserar resultat.

Förutsättningar

- Ett Azure-abonnemang. Om du inte har något skapar du ett kostnadsfritt konto.

- En Azure Firewall med NIC för hantering aktiverat. Se Distribuera och konfigurera Azure Firewall och policy.

- Hanterings-NIC är aktiverat som standard på Basic SKU- och Virtual WAN-distributioner.

- Information om Standard- eller Premium SKU i ett virtuellt nätverk finns i Azure Firewall Management NIC för att aktivera det.

Skapa ett lagringskonto

Skapa ett lagringskonto och hämta en SAS-URL för en container där de insamlade paketen lagras.

Konfigurera lagringskontot

I Azure-portalen väljer du Skapa en resurs, söker efter lagringskonton och väljer Skapa.

På fliken Grundläggande anger du nödvändig information för ditt lagringskonto .

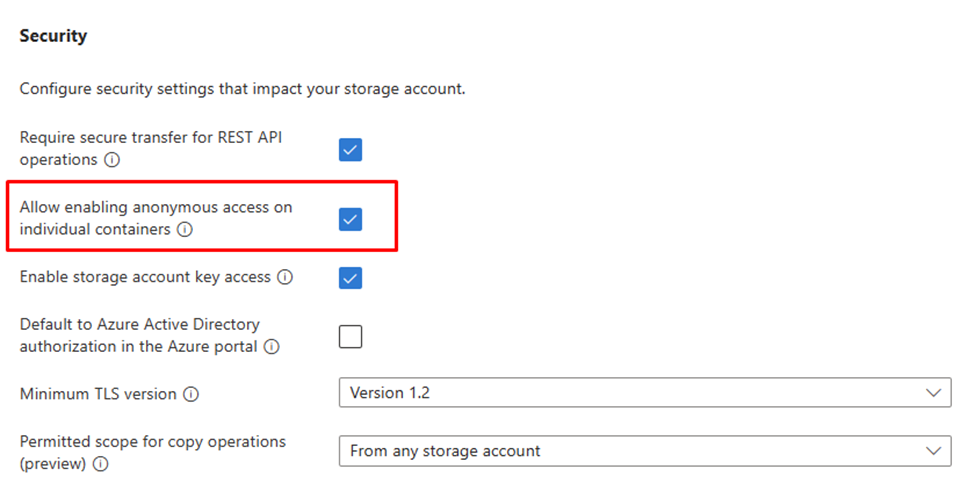

På fliken Avancerat går du till Säkerhet och väljer Tillåt aktivering av anonym åtkomst för enskilda containrar. Behåll de andra standardinställningarna.

Skapa en container

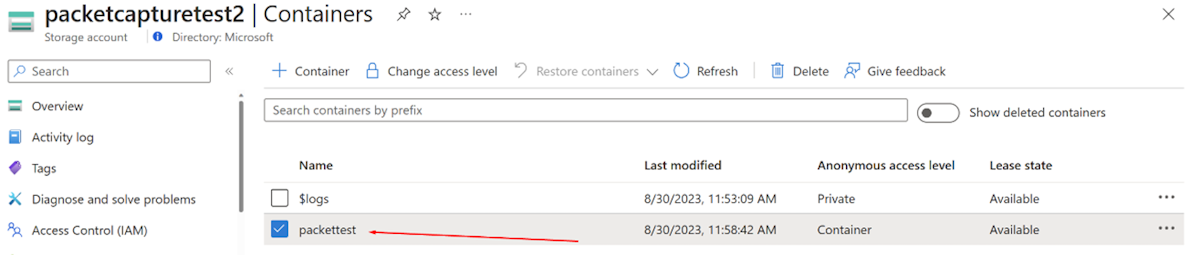

När du har skapat lagringskontot går du till resursen och väljer Containrar under Datalagring.

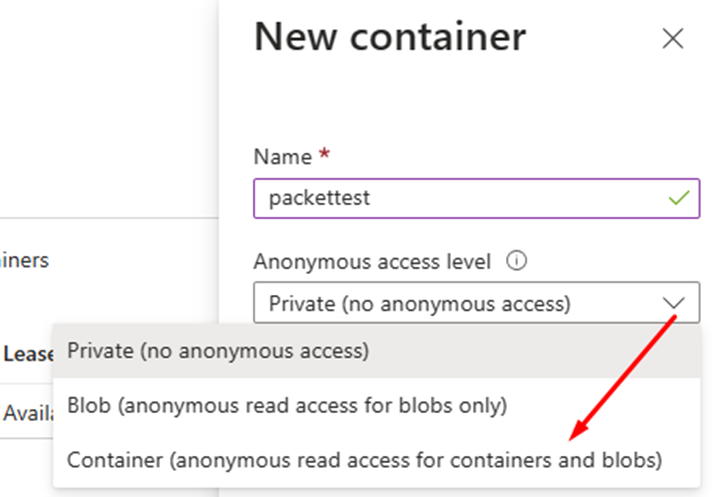

Välj + Container och ange ett namn för den nya containern.

För Anonym åtkomstnivå väljer du Container (anonym läsåtkomst för containrar och blobar).

Generera en SAS-URL

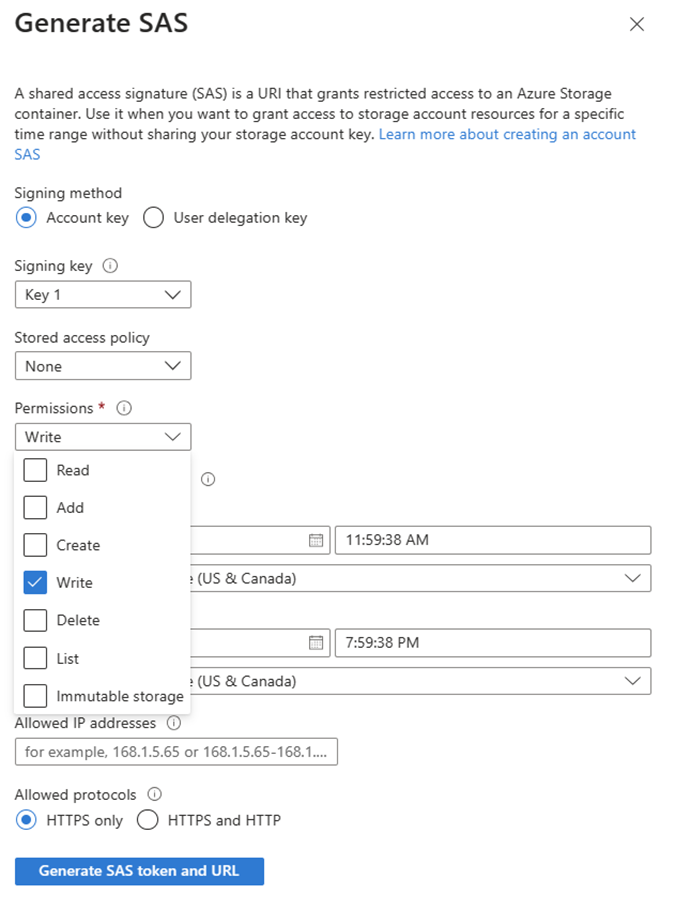

När du har skapat containern väljer du ... (ellips) bredvid den och väljer Generera SAS.

På sidan Generera SAS avmarkerar du läsbehörigheten under Behörigheter och väljer Skriv.

Välj Generera SAS-token och URL och kopiera den genererade SAS-URL:en.

Viktigt!

Paketinsamlingen misslyckas om SAS-URL:en för lagringskontot inte är korrekt konfigurerad. Följ alla steg exakt:

- Aktivera anonym åtkomst på enskilda containrar

- Ange anonym åtkomstnivå till Container

- Bevilja endast skrivbehörighet och avmarkera Läs

Vanliga konfigurationsfel:

- Skrivbehörigheter saknas på SAS-URL:en

- Åtkomst på containernivå har inte aktiverats

- SAS-URL som pekar på bloblagring i stället för en container

Konfigurera och köra en paketinsamling

Konfigurera och starta en paketinsamling i brandväggen.

Åtkomst till paketinsamling

- Gå till brandväggen i Azure-portalen.

- Under Hjälp väljer du Paketinsamling.

Konfigurera avbildningsinställningar

På sidan Paketinsamling konfigurerar du följande inställningar:

- Namn på paketfångst: Ange ett unikt namn för dina fångstfiler.

- Sas-url för utdata: Klistra in SAS-URL:en för den lagringscontainer som du skapade.

Tips/Råd

Använd unika filnamn för varje avbildning för att bevara tidigare resultat. Om du kör flera avbildningar med samma filnamn till samma SAS-URL skrivs befintliga filer över.

Ange de grundläggande avbildningsparametrarna:

- Maximalt antal paket: Ange ett värde mellan 100 och 90 000 paket.

- Tidsgräns (sekunder): Ange ett värde mellan 30 och 1 800 sekunder.

- Protokoll: Välj det protokoll som ska avbildas: Any, TCP, UDP eller ICMP.

- TCP-flaggor: Om du har valt TCP eller Valfritt protokoll väljer du vilka pakettyper som ska avbildas: FIN, SYN, RST, PSH, ACK eller URG.

Anmärkning

Ange både ett maximalt antal paket och en tidsgräns. Inspelningen stoppas när den första gränsen nås.

Definiera avbildningsfilter

I avsnittet Filtrering anger du vilka paket som ska avbildas:

- Källans IP-adresser eller undernät

- Mål-IP-adresser eller undernät

- Destinationshamnar

Anmärkning

- Minst ett filter krävs.

- Paketinsamling registrerar dubbelriktad trafik som matchar varje filter.

- Använd kommaavgränsade listor för flera värden (till exempel 192.168.1.1, 192.168.2.1 eller 192.168.1.0/24).

- Om du vill samla in både inkommande och utgående paket när du använder SNAT, ansluter till Internet eller bearbetar programregler, inkluderar du

AzureFirewallSubnetadressutrymmet i källfältet.

Starta avbildningen

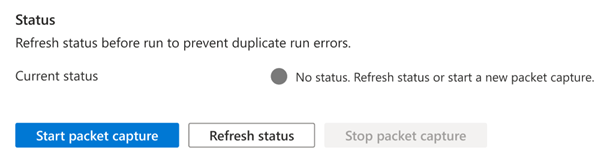

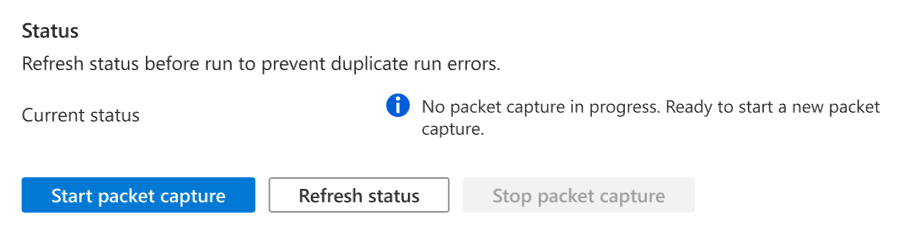

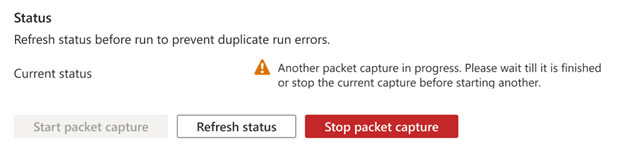

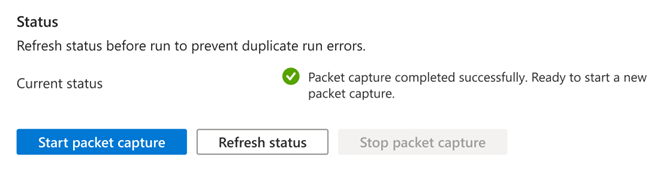

I avsnittet Status väljer du Uppdatera status för att kontrollera att ingen paketinsamling körs för närvarande.

- Om brandväggen är klar visar statusen Ingen paketinsamling pågår. Du kan starta en ny paketinsamling.

- Om en paketinsamling redan pågår väljer du Stoppa paketinsamling och uppdaterar sedan statusen för att bekräfta att den har stoppats innan en ny avbildning startas.

Välj Starta paketinsamling för att börja samla in paket med dina konfigurerade inställningar.

Anmärkning

Azure rapporterar en paketinsamlingsåtgärd som lyckad när avbildningar hämtas från minst hälften av brandväggens underliggande beräkningsinstanser. Portalen visar inte vilka instanser som gav captures, så statusmeddelandet är den främsta indikatorn på framgång.

Analysera paketinsamlingen

När paketinsamlingen har slutförts visar statusen Paketinsamlingen har slutförts. Redo att starta en ny paketinsamling.

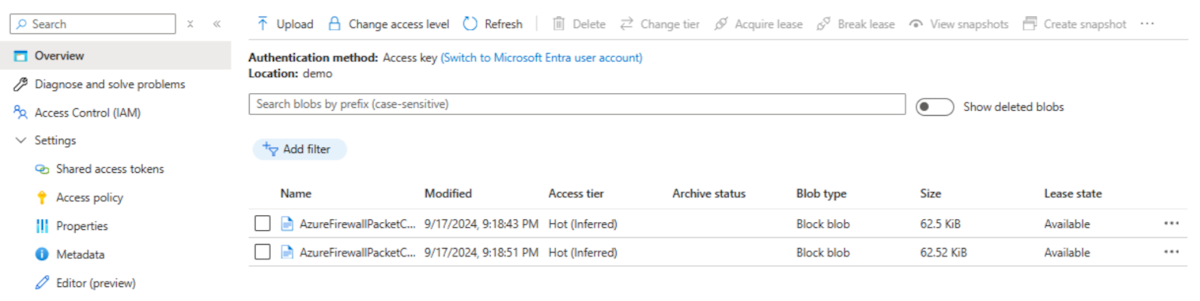

Ladda ned och granska avbildningsfilerna

Gå till lagringscontainern i Azure-portalen.

Avbildningsfilerna sparas i containerns rotmapp. Du ser flera

pcapfiler – en för varje virtuell datorinstans i brandväggens serverdel.pcapLadda ned filerna.Analysera filerna med hjälp av ett paketanalysverktyg som Wireshark.

Förstå mönster för paketflöde

Varje paketinsamling innehåller inkommande och utgående paketpar. För varje paket som brandväggsprocesserna bearbetar visas ett motsvarande par i avbildningen. I följande tabell beskrivs fyra vanliga paketflödesmönster:

| Scenario | Inkommande paket | Utgående paket |

|---|---|---|

| Virtuellt nätverk till virtuellt nätverk (utan SNAT) Virtuellt nätverk till lokalt (utan SNAT) |

Källa: Klient Mål: Server |

Källa: Klient Mål: Server Layer 2-huvuden skiljer sig åt, men Lager 3 och senare förblir identiska. |

| [Virtuellt nätverk till virtuellt nätverk (med SNAT) Virtuellt nätverk till lokal infrastruktur (med SNAT) Virtuellt nätverk till Internet |

Källa: Klient Mål: Server |

Källa: Brandvägg Mål: Server Ip-adressändringar för Layer 3-källa på grund av SNAT. Lager 4 och senare förblir oförändrade. |

| Programregelflöden | Källa: Klient Mål: Server |

Källa: Brandvägg Mål: Server Nivå 4 och högre skiljer sig eftersom brandväggen proxyar anslutningen och upprättar en ny session till målet. Använd HTTP- eller TLS-nycklar för att matcha inkommande och utgående paket. Lager 7 förblir detsamma. |

| DNAT-flöden | Källa: Klient Mål: Brandväggens offentliga IP-adress |

Källa: Brandvägg Mål: DNATed privat IP Layer 3-mål-IP skiljer sig från det inkommande paketet på grund av DNAT, medan Layer 4 förblir detsamma. |

Detaljerade anvisningar om dessa scenarier finns i Använda paketinsamling för felsökning av Azure Firewall-flöden.

Vanliga frågor

Kan jag samla in trafik på alla portar genom att ange målporten till 0?

Du måste ange minst en målport i varje filter. Det stöds inte att samla in trafik på alla portar.

Kan jag använda IP-adressintervall i ett filter?

Filter stöder enskilda IP-adresser eller undernät, men inte IP-adressintervall. Om du behöver samla in ett intervall använder du ett undernät som täcker dessa adresser. Begränsa dina filter till högst fem IP-adresser eller undernät.

Kan jag lämna maximalt antal paket eller tidsgränser tomma för att samla in all trafik?

Båda värdena krävs. Ange dem till de högsta tillåtna värdena om det behövs. Inspelningen stoppas automatiskt när någon gräns nås.

Kan jag stoppa en paketinsamling som körs manuellt?

Ja, välj knappen Stoppa paketinsamling för att avsluta avbildningen innan den når de konfigurerade gränserna.

Stöder paketinsamling kontinuerliga eller cykliska avbildningar?

Cykliska (kontinuerliga) paketinsamlingar stöds inte. Om du behöver en utökad eller upprepad avbildning för felsökning öppnar du en Azure-supportbegäran. Microsoft Support kan köra längre inspelningar åt dig.

Kan jag ange målet till 0.0.0.0/0 för att samla in all trafik?

Paketinsamling är utformat för att felsöka specifika flöden. Att ange målet till 0.0.0.0/0 resulterar i tomma avbildningar och samlar inte in all trafik.

Kan jag använda ett FQDN i ett filter i stället för IP-adresser?

Filter stöder inte FQDN. Du kan dock använda DNS för att matcha FQDN till IP-adresser och lägga till dessa IP-adresser i filtret.

Är det samma sak att lämna TCP-flaggor avmarkerade som att markera alla flaggor?

När inga TCP-flaggor har valts (standard) registreras alla pakettyper. Välj endast specifika flaggor när du vill samla in vissa pakettyper.

Kan jag samla in ICMP-, TCP- och UDP-paket samtidigt?

Ja, välj Alla som protokoll för att samla in alla pakettyper. Protokollfältet är utformat för att filtrera efter specifika protokoll när det behövs.

Hur vet jag om paketinsamlingen lyckades?

Azure rapporterar framgång när avbildningar hämtas från minst hälften av de underliggande beräkningsinstanserna. Tomma avbildningsfiler indikerar att åtgärden lyckades, men ingen trafik som matchade filtren hittades. Bredda filtren och kör avbildningen igen.