Registrera Windows-enheter med grupprincip

Viktigt

Viss information i den här artikeln gäller en förhyrd produkt som kan ändras avsevärt innan den släpps kommersiellt. Microsoft lämnar inga garantier, uttryckta eller underförstådda, med avseende på den information som tillhandahålls här.

Gäller för:

- Grupprincip

- Microsoft Defender för Endpoint Abonnemang 1

- Microsoft Defender för Endpoint Abonnemang 2

- Microsoft Defender XDR

Vill du uppleva Microsoft Defender för Endpoint? Registrera dig för en kostnadsfri utvärderingsversion.

Obs!

Om du vill använda grupprincip uppdateringar (GP) för att distribuera paketet måste du vara på Windows Server 2008 R2 eller senare.

För Windows Server 2019 och Windows Server 2022 kan du behöva ersätta NT AUTHORITY\Well-Known-System-Account med NT AUTHORITY\SYSTEM för XML-filen som grupprincip inställning skapar.

Obs!

Om du använder den nya enhetliga Microsoft Defender för Endpoint-lösningen för Windows Server 2012 R2 och 2016 kontrollerar du att du använder de senaste ADMX-filerna i ditt centrala arkiv för att få åtkomst till rätt Microsoft Defender för Endpoint principalternativ. Se Skapa och hantera Central Store för grupprincip Administrativa mallar i Windows och ladda ned de senaste filerna för användning med Windows 10.

Kolla in Identifiera Arkitektur och distributionsmetod för Defender för Endpoint för att se de olika sökvägarna i distributionen av Defender för Endpoint.

Öppna gp-konfigurationspaketfilen (

WindowsDefenderATPOnboardingPackage.zip) som du laddade ned från guiden för tjänstregistrering. Du kan också hämta paketet från Microsoft Defender-portalen:I navigeringsfönstret väljer du Inställningar>Slutpunkter>Enhetshantering>Registrering.

Välj operativsystemet.

I fältet Distributionsmetod väljer du Grupprincip.

Klicka på Ladda ned paket och spara .zip-filen.

Extrahera innehållet i .zip-filen till en delad, skrivskyddad plats som kan nås av enheten. Du bör ha en mapp med namnet OptionalParamsPolicy och filen WindowsDefenderATPOnboardingScript.cmd.

Om du vill skapa ett nytt grupprincipobjekt öppnar du grupprincip-hanteringskonsolen (GPMC), högerklickar på grupprincip objekt som du vill konfigurera och klickar på Ny. Ange namnet på det nya grupprincipobjektet i dialogrutan som visas och klicka på OK.

Öppna grupprincip Management Console (GPMC), högerklicka på det grupprincip objekt (GPO) som du vill konfigurera och klicka på Redigera.

I grupprincip Management Editor går du till Datorkonfiguration, sedan Inställningar och sedan Inställningar på Kontrollpanelen.

Högerklicka på Schemalagda aktiviteter, peka på Ny och klicka sedan på Omedelbar aktivitet (Minst Windows 7).

I fönstret Aktivitet som öppnas går du till fliken Allmänt . Under Säkerhetsalternativ klickar du på Ändra användare eller grupp och skriver SYSTEM och klickar sedan på Kontrollera namn och sedan PÅ OK. NT AUTHORITY\SYSTEM visas som användarkontot som aktiviteten ska köras som.

Välj Kör om användaren är inloggad eller inte och markera kryssrutan Kör med högsta behörighet .

I fältet Namn anger du ett lämpligt namn för den schemalagda aktiviteten (till exempel Defender för slutpunktsdistribution).

Gå till fliken Åtgärder och välj Ny... Kontrollera att Starta ett program är markerat i fältet Åtgärd . Ange UNC-sökvägen med filserverns fullständigt kvalificerade domännamn (FQDN) för den delade WindowsDefenderATPOnboardingScript.cmd filen.

Välj OK och stäng alla öppna GPMC-fönster.

Om du vill länka grupprincipobjektet till en organisationsenhet (OU) högerklickar du på och väljer Länka ett befintligt grupprincipobjekt. I dialogrutan som visas väljer du det grupprincip objekt som du vill länka. Klicka på OK.

Tips

När du har registrerat enheten kan du välja att köra ett identifieringstest för att kontrollera att enheten är korrekt registrerad i tjänsten. Mer information finns i Köra ett identifieringstest på en nyligen registrerad Defender för Endpoint-enhet.

Ytterligare konfigurationsinställningar för Defender för Endpoint

För varje enhet kan du ange om exempel kan samlas in från enheten när en begäran görs via Microsoft Defender XDR att skicka en fil för djupanalys.

Du kan använda grupprincip (GP) för att konfigurera inställningar, till exempel inställningar för exempeldelningen som används i djupanalysfunktionen.

Konfigurera inställningar för exempelsamling

Kopiera följande filer från konfigurationspaketet på gp-hanteringsenheten:

Kopiera AtpConfiguration.admx till C:\Windows\PolicyDefinitions

Kopiera AtpConfiguration.adml till C:\Windows\PolicyDefinitions\en-US

Om du använder ett centralarkiv för grupprincip administrativa mallar kopierar du följande filer från konfigurationspaketet:

Kopiera AtpConfiguration.admx till \\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions

Kopiera AtpConfiguration.adml till \\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions\en-US

Öppna grupprincip-hanteringskonsolen, högerklicka på det grupprincipobjekt som du vill konfigurera och klicka på Redigera.

I grupprincip Management Editor går du till Datorkonfiguration.

Klicka på Principer och sedan på Administrativa mallar.

Klicka på Windows-komponenter och sedan Windows Defender ATP.

Välj att aktivera eller inaktivera exempeldelning från dina enheter.

Obs!

Om du inte anger något värde är standardvärdet att aktivera exempelsamling.

Andra rekommenderade konfigurationsinställningar

Uppdatera konfiguration av slutpunktsskydd

När du har konfigurerat registreringsskriptet fortsätter du redigera samma grupprincip för att lägga till konfigurationer för slutpunktsskydd. Utför grupprincipredigeringar från ett system som kör Windows 10 eller Server 2019, Windows 11 eller Windows Server 2022 för att säkerställa att du har alla nödvändiga Microsoft Defender Antivirus-funktioner. Du kan behöva stänga och öppna grupprincipobjektet igen för att registrera konfigurationsinställningarna för Defender ATP.

Alla principer finns under Computer Configuration\Policies\Administrative Templates.

Principplats: \Windows-komponenter\Windows Defender ATP

| Politik | Inställning |

|---|---|

| Aktivera\Inaktivera exempelsamling | Aktiverad – "Aktivera exempelsamling på datorer" markerat |

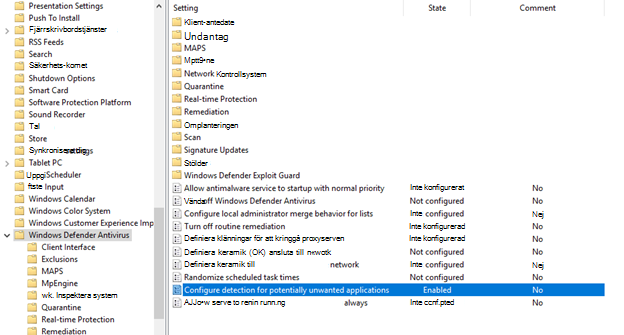

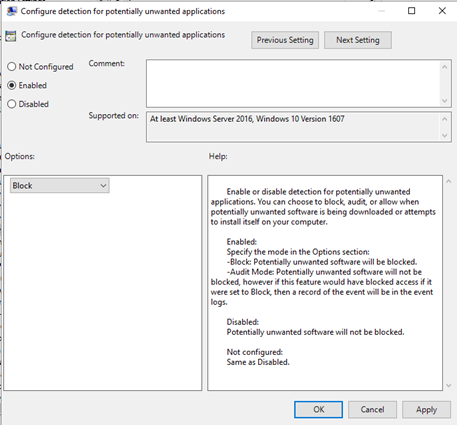

Principplats: \Windows-komponenter\Microsoft Defender Antivirus

| Politik | Inställning |

|---|---|

| Konfigurera identifiering för potentiellt oönskade program | Aktiverad, Blockera |

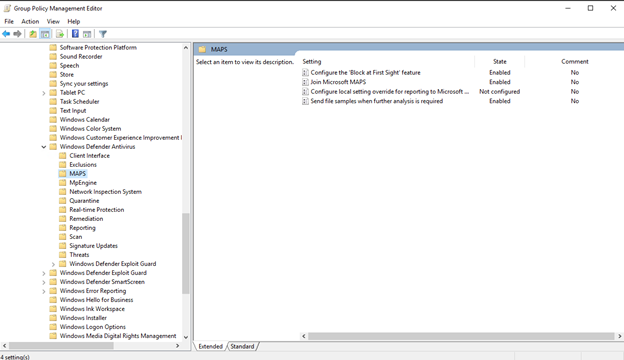

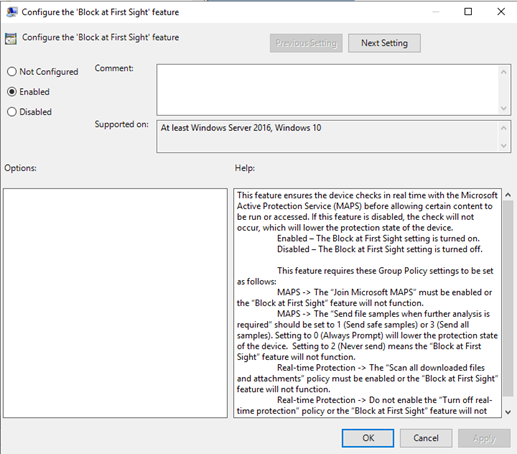

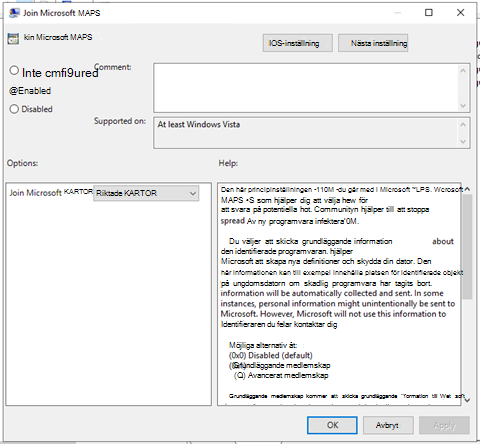

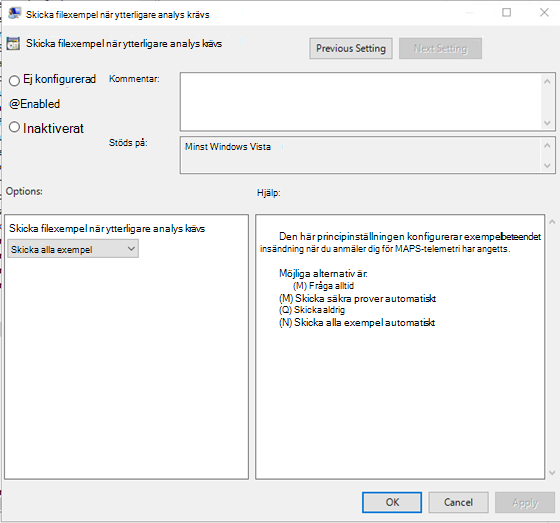

Principplats: \Windows Components\Microsoft Defender Antivirus\MAPS

| Politik | Inställning |

|---|---|

| Gå med i Microsoft MAPS | Aktiverad, Avancerade KARTOR |

| Skicka filexempel när ytterligare analys krävs | Aktiverad, Skicka säkra exempel |

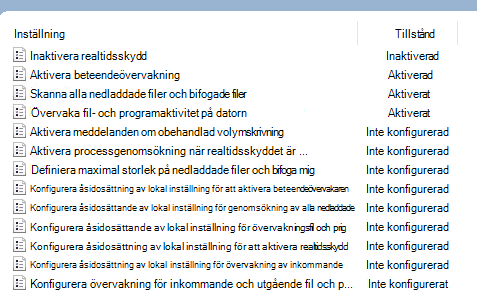

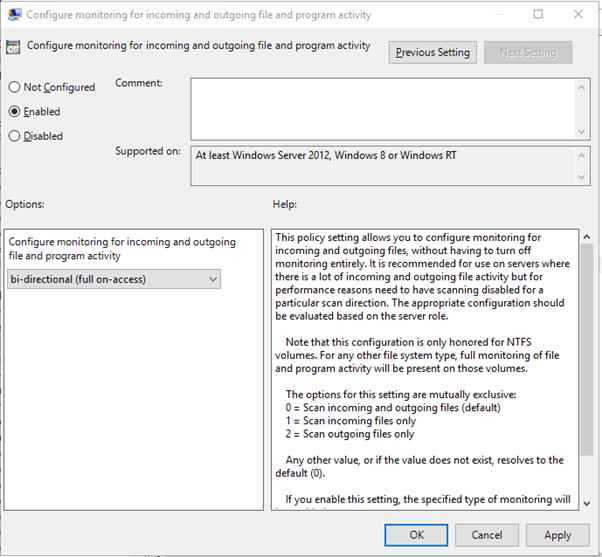

Principplats: \Windows-komponenter\Microsoft Defender Antivirus\Realtidsskydd

| Politik | Inställning |

|---|---|

| Inaktivera realtidsskydd | Inaktiverad |

| Aktivera beteendeövervakning | Aktiverad |

| Sök igenom alla nedladdade filer och bifogade filer | Aktiverad |

| Övervaka fil- och programaktivitet på datorn | Aktiverad |

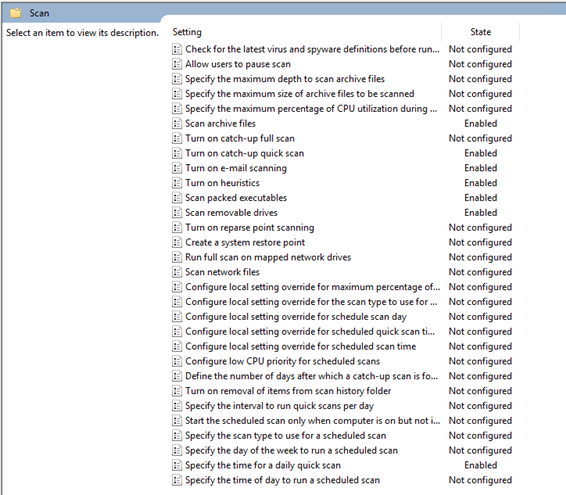

Principplats: \Windows Components\Microsoft Defender Antivirus\Scan

De här inställningarna konfigurerar periodiska genomsökningar av slutpunkten. Vi rekommenderar att du utför en veckovis snabbgenomsökning, vilket tillåter prestanda.

| Politik | Inställning |

|---|---|

| Sök efter den senaste säkerhetsinformationen för virus och spionprogram innan du kör en schemalagd genomsökning | Aktiverad |

Principplats: \Windows-komponenter\Microsoft Defender Antivirus\Microsoft Defender Exploit Guard\Minskning av attackytan

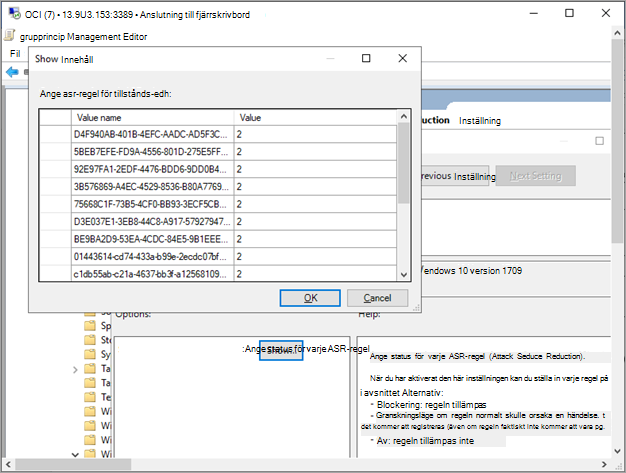

Hämta den aktuella listan över regler för minskning av attackytans GUID från distribution av regler för minskning av attackytan Steg 3: Implementera ASR-regler. Mer information om regler finns i Referens för regler för minskning av attackytan

Öppna principen Konfigurera minskning av attackytan .

Välj Aktiverad.

Välj knappen Visa .

Lägg till varje GUID i fältet Värdenamn med värdet 2.

Detta konfigurerar var och en för granskning.

| Politik | Plats | Inställning |

|---|---|---|

| Konfigurera kontrollerad mappåtkomst | \Windows-komponenter\Microsoft Defender Antivirus\Microsoft Defender Exploit Guard\Kontrollerad mappåtkomst | Aktiverad, granskningsläge |

Kör ett identifieringstest för att verifiera registrering

När du har registrerat enheten kan du välja att köra ett identifieringstest för att kontrollera att en enhet är korrekt registrerad i tjänsten. Mer information finns i Köra ett identifieringstest på en nyligen registrerad Microsoft Defender för Endpoint enhet.

Avregistrera enheter med grupprincip

Av säkerhetsskäl upphör paketet som används för avregistreringsenheter att upphöra 30 dagar efter det datum då det laddades ned. Utgångna avregistreringspaket som skickas till en enhet avvisas. När du laddar ned ett avregistreringspaket meddelas du om paketens förfallodatum och det kommer också att ingå i paketnamnet.

Obs!

Onboarding- och offboarding-principer får inte distribueras på samma enhet samtidigt, annars orsakas oförutsägbara kollisioner.

Hämta avregistreringspaketet från Microsoft Defender-portalen:

I navigeringsfönstret väljer du Inställningar>Slutpunkter>Enhetshantering>Avregistrering.

Välj operativsystemet.

I fältet Distributionsmetod väljer du Grupprincip.

Klicka på Ladda ned paket och spara .zip-filen.

Extrahera innehållet i .zip-filen till en delad, skrivskyddad plats som kan nås av enheten. Du bör ha en fil med namnet WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd.

Öppna grupprincip Management Console (GPMC), högerklicka på det grupprincip objekt (GPO) som du vill konfigurera och klicka på Redigera.

I grupprincip Management Editor går du till Datorkonfiguration, sedan Inställningar och sedan Inställningar på kontrollpanelen.

Högerklicka på Schemalagda aktiviteter, peka på Ny och klicka sedan på Omedelbar aktivitet.

I fönstret Aktivitet som öppnas går du till fliken Allmänt under Säkerhetsalternativ och väljer Ändra användare eller grupp, anger SYSTEM, väljer Kontrollera namn och sedan OK. NT AUTHORITY\SYSTEM visas som det användarkonto som aktiviteten ska köras som.

Välj Kör om användaren är inloggad eller inte och markera kryssrutan Kör med högsta behörighet .

I fältet Namn anger du ett lämpligt namn för den schemalagda aktiviteten (till exempel Defender för slutpunktsdistribution).

Gå till fliken Åtgärder och välj Nytt.... Kontrollera att Starta ett program är markerat i fältet Åtgärd . Ange UNC-sökvägen med filserverns fullständigt kvalificerade domännamn (FQDN) för den delade WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd filen.

Välj OK och stäng alla öppna GPMC-fönster.

Viktigt

Avregistrering gör att enheten slutar skicka sensordata till portalen, men data från enheten, inklusive hänvisning till eventuella aviseringar som den har haft kommer att behållas i upp till 6 månader.

Övervaka enhetskonfiguration

Med grupprincip finns det inget alternativ för att övervaka distributionen av principer på enheterna. Övervakning kan utföras direkt på portalen eller med hjälp av de olika distributionsverktygen.

Övervaka enheter med hjälp av portalen

- Gå till Microsoft Defender-portalen.

- Klicka på Enhetsinventering.

- Kontrollera att enheterna visas.

Obs!

Det kan ta flera dagar innan enheterna börjar visas i listan Enheter. Detta inkluderar den tid det tar för principerna att distribueras till enheten, den tid det tar innan användaren loggar in och den tid det tar för slutpunkten att börja rapportera.

Konfigurera Defender AV-principer

Skapa en ny grupprincip eller gruppera inställningarna med de andra principerna. Detta beror på kundens miljö och hur de vill distribuera tjänsten genom att rikta in sig på olika organisationsenheter (ORGANISATION).

När du har valt grupprincipobjekt eller skapat en ny redigerar du grupprincipobjektet.

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Microsoft Defender Antivirus>Realtidsskydd.

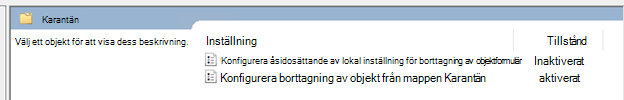

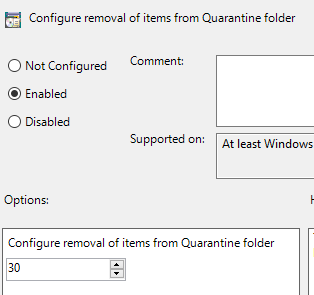

I karantänmappen konfigurerar du borttagning av objekt från karantänmappen.

I mappen Genomsökning konfigurerar du genomsökningsinställningarna.

Övervaka alla filer i realtidsskydd

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Microsoft Defender Antivirus>Realtidsskydd.

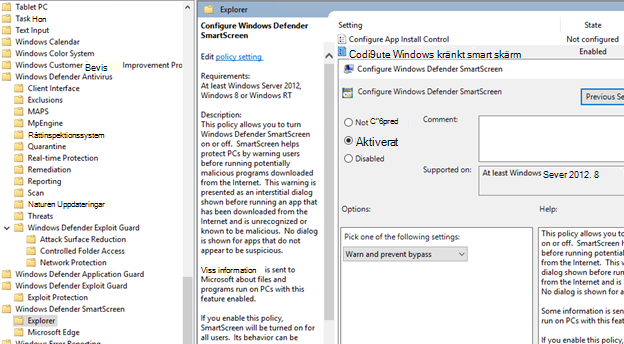

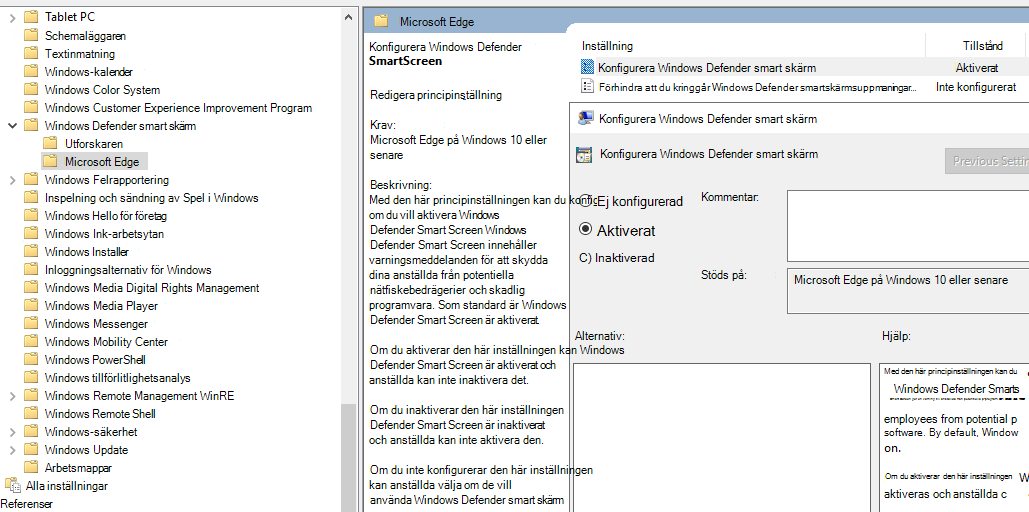

Konfigurera Windows Defender SmartScreen-inställningar

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Windows Defender SmartScreen>Explorer.

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Windows Defender SmartScreen>Microsoft Edge.

Konfigurera potentiellt oönskade program

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Microsoft Defender Antivirus.

Konfigurera Cloud Deliver Protection och skicka exempel automatiskt

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Microsoft Defender Antivirus>MAPS.

Obs!

Alternativet Skicka alla exempel ger mest analys av binärfiler/skript/dokument, vilket ökar säkerhetsstatusen. Alternativet Skicka säkra exempel begränsar typen av binärfiler/skript/dokument som analyseras och minskar säkerhetsstatusen.

Mer information finns i Aktivera molnskydd i Microsoft Defender Antivirus, molnskydd och exempelöverföring i Microsoft Defender Antivirus.

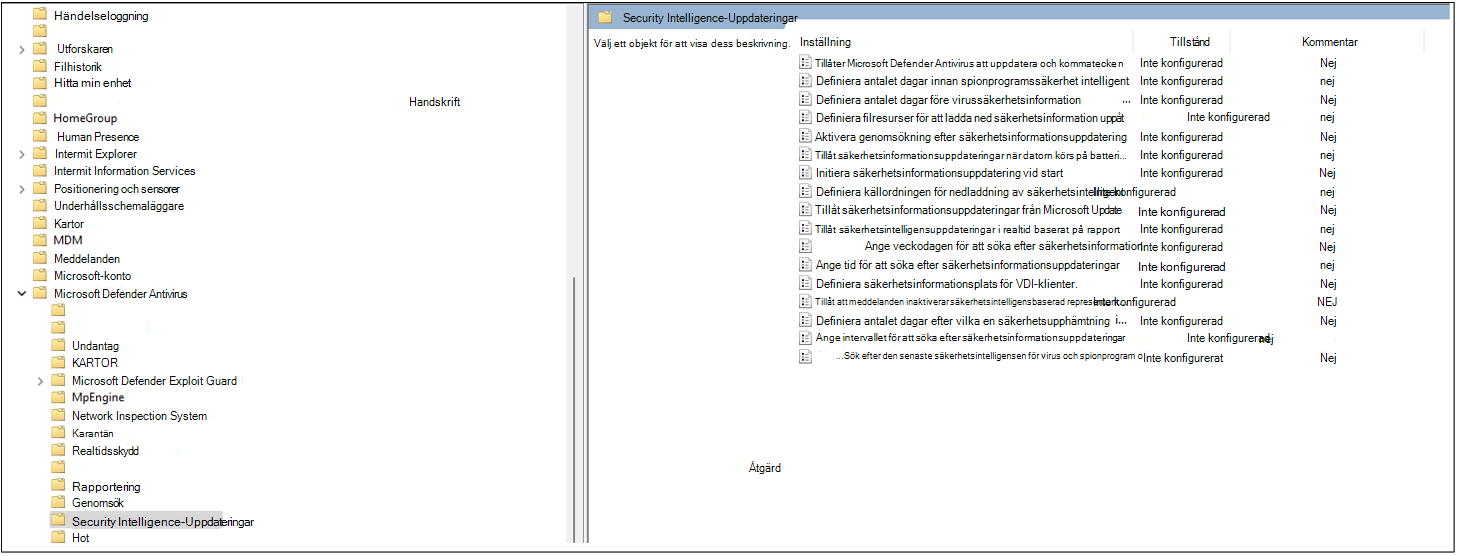

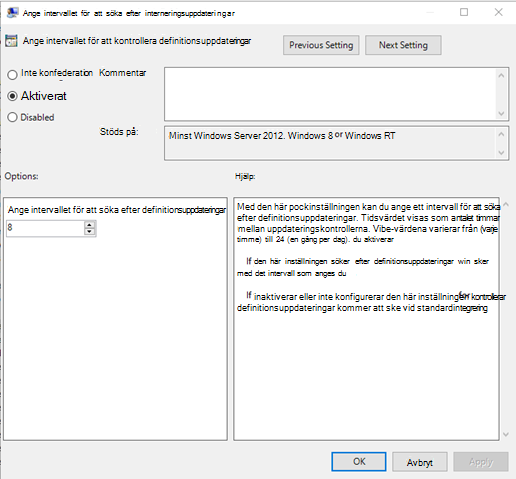

Sök efter signaturuppdatering

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Microsoft Defender Antivirus>Security Intelligence Uppdateringar.

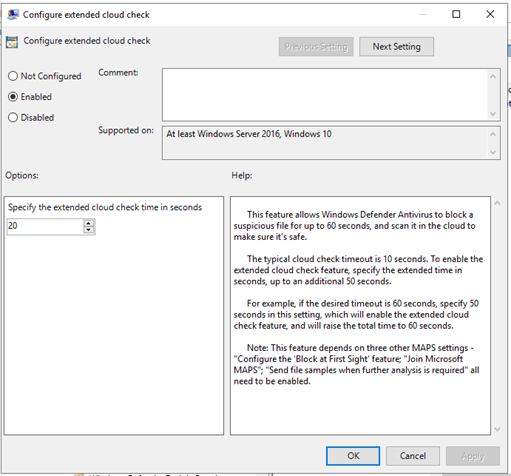

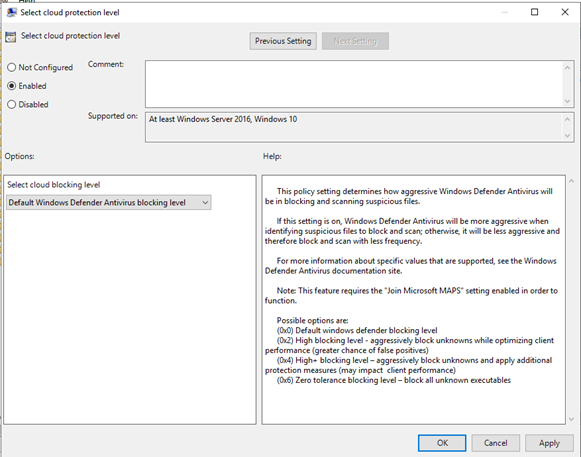

Konfigurera tidsgräns för molntjänster och skyddsnivå

Bläddra till Datorkonfigurationsprinciper>>Administrativa mallar>Windows-komponenter>Microsoft Defender Antivirus>MpEngine. När du konfigurerar principen på molnskyddsnivå till standardprincipen Microsoft Defender Antivirusblockering inaktiveras principen. Det här är vad som krävs för att ställa in skyddsnivån på windows-standardvärdet.

Relaterade ämnen

- Registrera Windows-enheter med Microsoft Endpoint Configuration Manager

- Registrera Windows-enheter med verktyg för mobil enhetshantering

- Registrera Windows-enheter med ett lokalt skript

- Registrera enheter för icke beständiga VDI-enheter (Virtual Desktop Infrastructure)

- Köra ett identifieringstest på en nyligen registrerad Microsoft Defender för Endpoint enheter

- Felsöka Microsoft Defender för Endpoint onboarding-problem

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender för Endpoint Tech Community.