Not

Åtkomst till denna sida kräver auktorisation. Du kan prova att logga in eller byta katalog.

Åtkomst till denna sida kräver auktorisation. Du kan prova att byta katalog.

Den rekommenderade metoden för att autentisera en Azure-värdbaserad app mot andra Azure-resurser är att använda en hanterad identitet. Den här metoden stöds för de flesta Azure-tjänster, inklusive appar som finns i Azure App Service, Azure Container Apps och Azure Virtual Machines. Upptäck mer om olika autentiseringstekniker och metoder på -autentiseringsöversikten sidan. I de kommande avsnitten får du lära dig:

- Grundläggande begrepp för hanterad identitet

- Så här skapar du en systemtilldelad hanterad identitet för din app

- Tilldela roller till den systemtilldelade hanterade identiteten

- Så här autentiserar du med den systemtilldelade hanterade identiteten från din applikationskod

Grundläggande begrepp för hanterad identitet

Med en hanterad identitet kan din app på ett säkert sätt ansluta till andra Azure-resurser utan att använda hemliga nycklar eller andra programhemligheter. Internt spårar Azure identiteten och vilka resurser den tillåts ansluta till. Azure använder den här informationen för att automatiskt hämta Microsoft Entra-token för appen så att den kan ansluta till andra Azure-resurser.

Det finns två typer av hanterade identiteter att tänka på när du konfigurerar din värdbaserade app:

- Systemtilldelade hanterade identiteter aktiveras direkt på en Azure-resurs och är knutna till dess livscykel. När resursen tas bort tar Azure automatiskt bort identiteten åt dig. Systemtilldelade identiteter ger en minimalistisk metod för att använda hanterade identiteter.

- Användartilldelade hanterade identiteter skapas som fristående Azure-resurser och ger större flexibilitet och funktioner. De är idealiska för lösningar som omfattar flera Azure-resurser som behöver dela samma identitet och behörigheter. Om till exempel flera virtuella datorer behöver komma åt samma uppsättning Azure-resurser, ger en användartilldelad hanterad identitet återanvändning och optimerad hantering.

Tips

Läs mer om att välja och hantera systemtilldelade hanterade identiteter och användartilldelade hanterade identiteter i artikeln Rekommenderade metoder för hanterad identitet artikeln.

I de kommande avsnitten beskrivs stegen för att aktivera och använda en systemtilldelad hanterad identitet för en Azure-värdbaserad app. Om du behöver använda en användartilldelad hanterad identitet går du till artikeln användartilldelade hanterade identiteter för mer information.

Aktivera en systemtilldelad hanterad identitet på Azurevärdresursen

För att komma igång med en systemtilldelad hanterad identitet med din app aktiverar du identiteten på den Azure-resurs som är värd för din app, till exempel en Azure App Service, Azure Container App eller Azure Virtual Machine.

Du kan aktivera en systemtilldelad hanterad identitet för en Azure-resurs med hjälp av antingen Azure-portalen eller Azure CLI.

I Azure-portalen navigerar du till resursen som är värd för din programkod, till exempel en Azure App Service- eller Azure Container App-instans.

På resursens översiktssida expanderar du Inställningar och väljer Identitet i navigationsmenyn.

På sidan Identity kan du dra skjutreglaget Status till läge På.

Välj Spara för att tillämpa ändringarna.

Tilldela roller till den hanterade identiteten

Bestäm sedan vilka roller din app behöver och tilldela dessa roller till den hanterade identiteten. Du kan tilldela roller till en hanterad identitet i följande omfång:

- Resurs: De tilldelade rollerna gäller endast för den specifika resursen.

- Resursgrupp: De tilldelade rollerna gäller för alla resurser i resursgruppen.

- Prenumeration: De tilldelade rollerna gäller för alla resurser i prenumerationen.

I följande exempel visas hur du tilldelar roller i resursgruppens omfång, eftersom många appar hanterar alla sina relaterade Azure-resurser med hjälp av en enda resursgrupp.

Gå till sidan Översikt i resursgruppen som innehåller appen med den systemtilldelade hanterade identiteten.

Välj åtkomstkontroll (IAM) i det vänstra navigeringsfältet.

På sidan Åtkomstkontroll (IAM) väljer du + Lägg till på den översta menyn och väljer sedan Lägg till rolltilldelning för att gå till sidan Lägg till rolltilldelning.

Sidan Lägg till rolltilldelning visar ett flikarat arbetsflöde i flera steg för att tilldela roller till identiteter. På den första fliken Roll använder du sökrutan längst upp för att hitta den roll som du vill tilldela identiteten.

Välj rollen i resultatet och välj sedan Nästa för att flytta till fliken Medlemmar.

För alternativet Tilldela åtkomst till väljer du Hanterad identitet.

För alternativet Medlemmar väljer du + Välj medlemmar för att öppna panelen Välj hanterade identiteter.

I panelen Välj hanterade identiteter använder du listrutorna Prenumeration och Hanterad identitet för att filtrera sökresultaten efter dina identiteter. Använd sökrutan Välj för att hitta systemidentiteten som du har aktiverat för Azure-resursen som är värd för din app.

Välj identiteten och välj Välj längst ned i panelen för att fortsätta.

Välj Granska + tilldela längst ned på sidan.

På den sista fliken Granska + tilldela väljer du Granska + tilldela för att slutföra arbetsflödet.

Autentisera till Azure-tjänster från din app

Azure Identity-biblioteket innehåller olika autentiseringsuppgifter – implementeringar av TokenCredential anpassade för att stödja olika scenarier och Microsoft Entra-autentiseringsflöden. Eftersom den hanterade identiteten inte är tillgänglig när den körs lokalt visar stegen framåt vilka autentiseringsuppgifter som ska användas i vilket scenario:

-

Lokal utvecklingsmiljö: Använd endast en klass med namnet DefaultAzureCredential för en åsiktsbaserad, förkonfigurerad kedja med autentiseringsuppgifter.

DefaultAzureCredentialidentifierar användarautentiseringsuppgifter från dina lokala verktyg eller IDE, till exempel Azure CLI eller Visual Studio. Det ger också flexibilitet och bekvämlighet för återförsök, väntetider för svar och stöd för flera autentiseringsalternativ. Mer information finns i artikeln Autentisera till Azure-tjänster under lokal utveckling . - Azure-värdbaserade appar: När din app körs i Azure använder du ManagedIdentityCredential för att på ett säkert sätt identifiera den hanterade identitet som konfigurerats för din app. Om du anger den här exakta typen av autentiseringsuppgifter förhindrar du att andra tillgängliga autentiseringsuppgifter oväntat hämtas.

Implementera koden

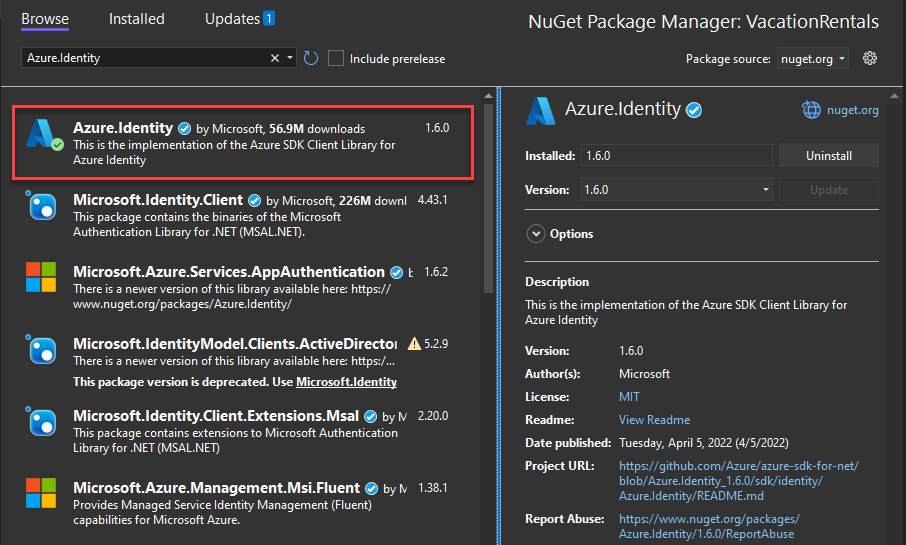

Lägg till paketet Azure.Identity. I ett ASP.NET Core-projekt installerar du även paketet Microsoft.Extensions.Azure:

- kommandorad

- NuGet-pakethanteraren

I valfri terminal går du till programprojektkatalogen och kör följande kommandon:

dotnet add package Azure.Identity

dotnet add package Microsoft.Extensions.Azure

Azure-tjänster används med hjälp av specialiserade klientklasser från de olika Azure SDK-klientbiblioteken. Dessa klasser och dina egna anpassade tjänster bör registreras för beroendeinmatning så att de kan användas i hela appen. I Program.csutför du följande steg för att konfigurera en klientklass för beroendeinmatning och tokenbaserad autentisering:

- Inkludera namnrymderna

Azure.IdentityochMicrosoft.Extensions.Azureviausingdirektiv. - Registrera Azure-tjänstklienten med motsvarande

Add-prefixed extension-metod. - Använd en lämplig

TokenCredentialinstans för miljön där appen körs. När appen körs:- I Azure skickar du en instans av

ManagedIdentityCredentialtillUseCredential-metoden.ManagedIdentityCredentialidentifierar dina hanterade identitetskonfigurationer för att autentisera till andra tjänster automatiskt. - På din lokala utvecklingsdator skapas en instans av

DefaultAzureCredentialför din räkning. AnropaUseCredentialendast om du vill anpassaDefaultAzureCredentialeller använda en annan autentiseringsuppgift.DefaultAzureCredentialsöker efter en uppsättning autentiseringsuppgifter för utvecklare i miljövariablerna för programtjänstens huvudnamn eller lokalt installerade utvecklarverktyg, till exempel Visual Studio.

- I Azure skickar du en instans av

builder.Services.AddAzureClients(clientBuilder =>

{

clientBuilder.AddBlobServiceClient(

new Uri("https://<account-name>.blob.core.windows.net"));

if (builder.Environment.IsProduction() || builder.Environment.IsStaging())

{

// Managed identity token credential discovered when running in Azure environments

ManagedIdentityCredential credential = new(ManagedIdentityId.SystemAssigned);

clientBuilder.UseCredential(credential);

}

});