Självstudie – Etablera grupper till Active Directory med Microsoft Entra Cloud Sync

Den här självstudien beskriver hur du skapar och konfigurerar molnsynkronisering för att synkronisera grupper till lokal Active Directory.

Etablera Microsoft Entra-ID till Active Directory – krav

Följande krav krävs för att implementera etableringsgrupper i Active Directory.

Licenskrav

För att använda den här funktionen krävs Microsoft Entra ID P1-licenser. Information om hur du hittar rätt licens för dina krav finns i Jämför allmänt tillgängliga funktioner i Microsoft Entra-ID.

Allmänna krav

- Microsoft Entra-konto med minst en hybrididentitetsadministratörsroll .

- Lokal Active Directory-domän Services-miljö med Windows Server 2016-operativsystem eller senare.

- Krävs för AD-schemaattribut – msDS-ExternalDirectoryObjectId

- Etableringsagent med version 1.1.1370.0 eller senare.

Not

Behörigheterna till tjänstkontot tilldelas endast vid ren installation. Om du uppgraderar från den tidigare versionen måste behörigheter tilldelas manuellt med PowerShell-cmdlet:

$credential = Get-Credential

Set-AADCloudSyncPermissions -PermissionType UserGroupCreateDelete -TargetDomain "FQDN of domain" -EACredential $credential

Om behörigheterna anges manuellt måste du se till att läs-, skriv-, skapa- och ta bort alla egenskaper för alla underordnade grupper och användarobjekt.

Dessa behörigheter tillämpas inte på AdminSDHolder-objekt som standard Microsoft Entra-etableringsagent gMSA PowerShell-cmdletar

- Etableringsagenten måste kunna kommunicera med en eller flera domänkontrollanter på portarna TCP/389 (LDAP) och TCP/3268 (global katalog).

- Krävs för global katalogsökning för att filtrera bort ogiltiga medlemskapsreferenser

- Microsoft Entra Connect Sync med version 2.2.8.0 eller senare

- Krävs för att stödja lokalt användarmedlemskap som synkroniserats med Microsoft Entra Connect Sync

- Krävs för att synkronisera AD:user:objectGUID till AAD:user:onPremisesObjectIdentifier

Grupper som stöds och skalningsgränser

Följande stöds:

- Endast molnskapade säkerhetsgrupper stöds

- Dessa grupper kan ha tilldelade eller dynamiska medlemskapsgrupper.

- Dessa grupper kan bara innehålla lokala synkroniserade användare och/eller ytterligare molnskapade säkerhetsgrupper.

- De lokala användarkonton som synkroniseras och är medlemmar i den här molnskapade säkerhetsgruppen kan komma från samma domän eller korsdomän, men alla måste komma från samma skog.

- Dessa grupper skrivs tillbaka med OMfånget FÖR AD-grupper för universella grupper. Din lokala miljö måste ha stöd för det universella gruppomfånget.

- Grupper som är större än 50 000 medlemmar stöds inte.

- Klienter som har fler än 150 000 objekt stöds inte. Om en klientorganisation har någon kombination av användare och grupper som överskrider 150 000 objekt stöds inte klientorganisationen.

- Varje direkt underordnad kapslad grupp räknas som en medlem i referensgruppen

- Avstämning av grupper mellan Microsoft Entra-ID och Active Directory stöds inte om gruppen uppdateras manuellt i Active Directory.

Ytterligare information

Följande är ytterligare information om etableringsgrupper till Active Directory.

- Grupper som har etablerats till AD med hjälp av molnsynkronisering kan bara innehålla lokala synkroniserade användare och/eller ytterligare molnskapade säkerhetsgrupper.

- Dessa användare måste ha attributet onPremisesObjectIdentifier inställt på sitt konto.

- OnPremisesObjectIdentifier måste matcha en motsvarande objectGUID i AD-målmiljön.

- Ett objectGUID-attribut för lokala användare till molnanvändare påPremisesObjectIdentifier-attribut kan synkroniseras med antingen Microsoft Entra Cloud Sync (1.1.1370.0) eller Microsoft Entra Connect Sync (2.2.8.0)

- Om du använder Microsoft Entra Connect Sync (2.2.8.0) för att synkronisera användare, i stället för Microsoft Entra Cloud Sync, och vill använda Etablering till AD, måste det vara 2.2.8.0 eller senare.

- Endast vanliga Microsoft Entra ID-klienter stöds för etablering från Microsoft Entra-ID till Active Directory. Klienter som B2C stöds inte.

- Gruppetableringsjobbet är schemalagt att köras var 20:e minut.

Antaganden

Den här självstudien förutsätter följande:

- Du har en lokal Active Directory-miljö

- Du har konfiguration av molnsynkronisering för att synkronisera användare med Microsoft Entra-ID.

- Du har två användare som är synkroniserade. Britta Simon och Lola Jacobson. Dessa användare finns lokalt och i Microsoft Entra-ID.

- Tre organisationsenheter har skapats i Active Directory – grupper, försäljning och marknadsföring. De har följande unikanamn:

- OU=Marketing,DC=contoso,DC=com

- OU=Sales,DC=contoso,DC=com

- OU=Groups,DC=contoso,DC=com

Skapa två grupper i Microsoft Entra-ID.

Till att börja med skapar vi två grupper i Microsoft Entra-ID. Den ena gruppen är Försäljning och den andra är Marknadsföring.

Följ dessa steg för att skapa två grupper.

- Logga in på administrationscentret för Microsoft Entra som minst en hybrididentitetsadministratör.

- Bläddra till Identitetsgrupper>>Alla grupper.

- Längst upp klickar du på Ny grupp.

- Kontrollera att grupptypen är inställd på säkerhet.

- För gruppnamnet anger du Försäljning

- För Medlemskapstyp behåll den tilldelad.

- Klicka på Skapa.

- Upprepa den här processen med marknadsföring som gruppnamn.

Lägga till användare i de nyligen skapade grupperna

- Logga in på administrationscentret för Microsoft Entra som minst en hybrididentitetsadministratör.

- Bläddra till Identitetsgrupper>>Alla grupper.

- Längst upp i sökrutan anger du Försäljning.

- Klicka på den nya gruppen Försäljning .

- Klicka på Medlemmar till vänster

- Längst upp klickar du på Lägg till medlemmar.

- Längst upp i sökrutan anger du Britta Simon.

- Placera en kontroll bredvid Britta Simon och klicka på Välj

- Det bör lägga till henne i gruppen.

- Längst till vänster klickar du på Alla grupper och upprepar den här processen med hjälp av gruppen Försäljning och lägger till Lola Jacobson i gruppen.

Konfigurera etablering

Följ dessa steg för att konfigurera etablering.

- Logga in på administrationscentret för Microsoft Entra som minst en hybridadministratör.

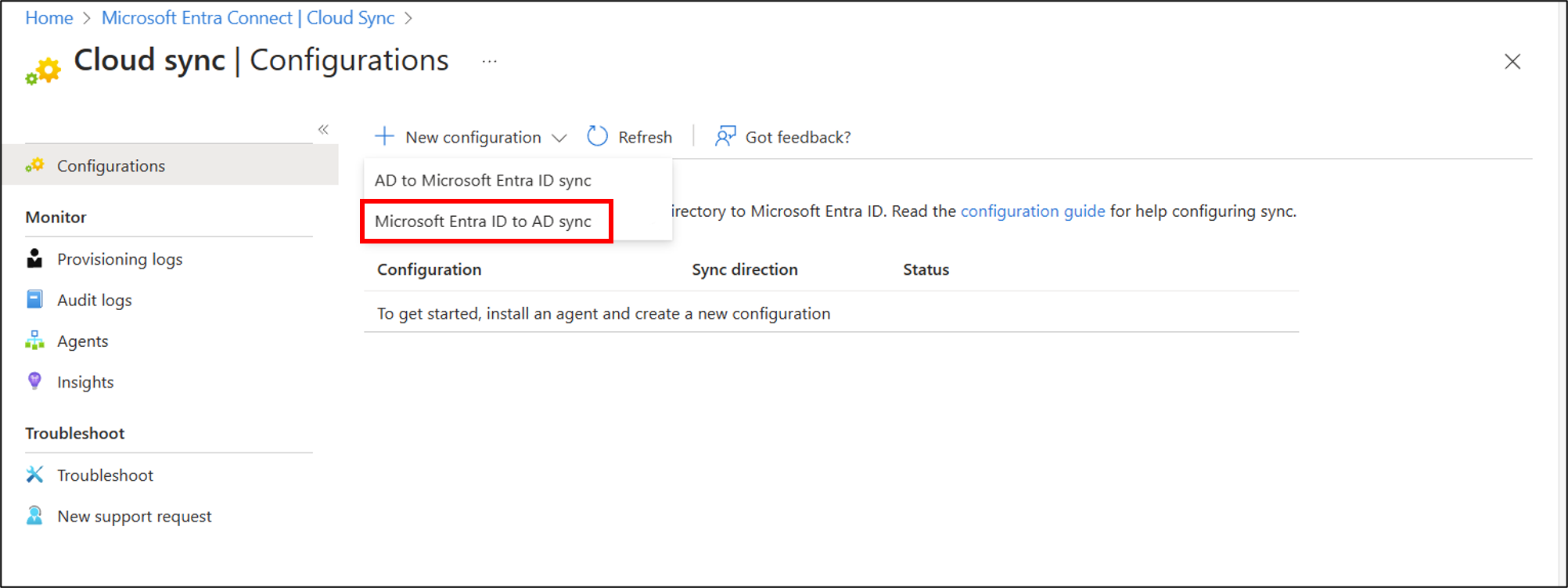

- Bläddra till Identity>Hybrid Management>Microsoft Entra Connect>Cloud Sync.

Välj Ny konfiguration.

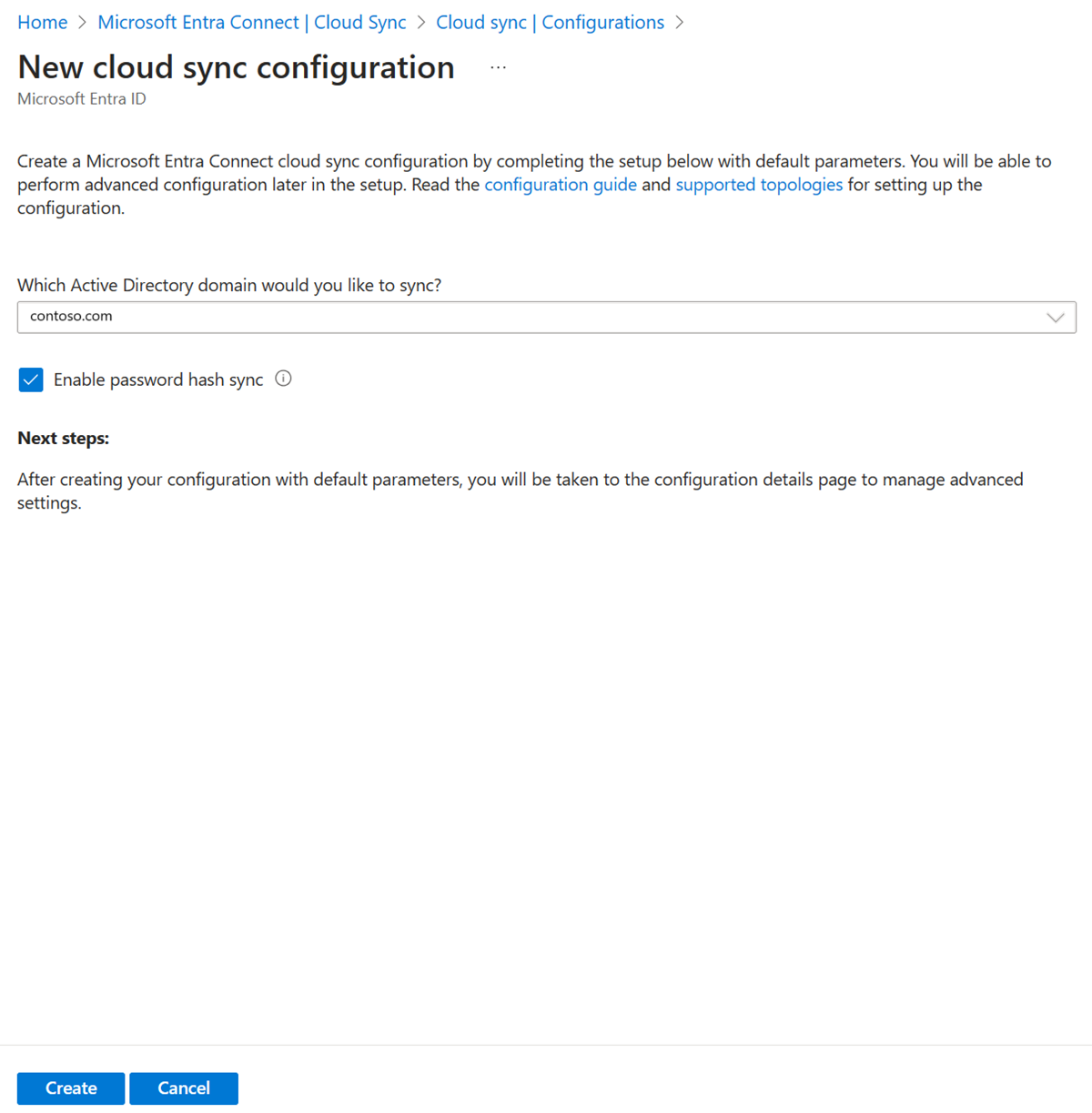

På konfigurationsskärmen väljer du din domän och om du vill aktivera synkronisering av lösenordshash. Klicka på Skapa.

Skärmen Kom igång öppnas. Härifrån kan du fortsätta att konfigurera molnsynkronisering

Klicka på Omfångsfilter till vänster.

Under Gruppomfång anger du det till Alla säkerhetsgrupper

Ändra mappningstyp till uttryck

I uttrycksrutan anger du följande:

Switch([displayName],"OU=Groups,DC=contoso,DC=com","Marketing","OU=Marketing,DC=contoso,DC=com","Sales","OU=Sales,DC=contoso,DC=com")Klicka på Tillämpa – detta ändrar målcontainern beroende på attributet group displayName.

Klicka på Spara

Till vänster klickar du på Översikt

Längst upp klickar du på Granska och aktiverar

Till höger klickar du på Aktivera konfiguration

Testkonfiguration

Not

När du använder etablering på begäran provsisioneras inte medlemmar automatiskt. Du måste välja vilka medlemmar du vill testa och det finns en gräns på 5 medlemmar.

- Logga in på administrationscentret för Microsoft Entra som minst en hybridadministratör.

- Bläddra till Identity>Hybrid Management>Microsoft Entra Connect>Cloud Sync.

Under Konfiguration väljer du din konfiguration.

Till vänster väljer du Etablera på begäran.

Ange Försäljning i rutan Vald grupp

I avsnittet Valda användare väljer du några användare att testa.

Klicka på Etablera.

Du bör se gruppen etablerad.

Verifiera i Active Directory

Nu kan du se till att gruppen är etablerad i Active Directory.

Gör följande:

- Logga in på din lokala miljö.

- Starta Active Directory - användare och datorer

- Kontrollera att den nya gruppen har etablerats.