Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Obs!

Den här funktionen är tillgänglig som ett Intune tillägg. Mer information finns i Använda Intune Suite-tilläggsfunktioner.

Med Microsoft Intune Hantering av slutpunktsprivilegier (EPM) kan organisationens användare köras som en standardanvändare (utan administratörsbehörighet) och utföra uppgifter som kräver utökade privilegier. Mer information finns i Översikt över EPM.

Gäller för:

- Windows

Principer för utökade privilegier gör att Hantering av slutpunktsprivilegier (EPM) kan identifiera specifika filer och skript och utföra den associerade utökade behörighetsåtgärden. För att utökade regler ska börja gälla måste enheterna ha en princip för utökade privilegier som aktiverar EPM. Mer information finns i Inställningar för EPM-utökade privilegier.

Förutom informationen i den här artikeln bör du vara medveten om viktiga säkerhetsrekommendationer när du hanterar regler för utökade privilegier.

Om princip för utökade privilegier

En princip för utökade privilegier används för att hantera identifiering av specifika filer och hur begäranden om utökade privilegier för dessa filer hanteras. Varje princip för utökade privilegier innehåller en eller flera regler för utökade privilegier. Det är med regler för utökade privilegier som du konfigurerar information om filen som hanteras och krav för att den ska höjas.

Följande typer av filer stöds:

- Körbara filer med filnamnstillägget

.exeeller.msi. - PowerShell-skript med

.ps1tillägget.

Varje regel för utökade privilegier instruerar EPM om hur du:

Identifiera filen med hjälp av:

- Filnamn (inklusive filnamnstillägg). Regeln stöder även valfria villkor som en lägsta version, produktnamn eller internt namn. Valfria villkor används för att validera filen ytterligare när utökade privilegier görs. Filnamnet (exklusive tillägg) kan innehålla användning av variabler för enskilda tecken med hjälp av ett frågetecken

?eller strängar med hjälp av en asterisk*. - Certifikat. Certifikat kan läggas till direkt i en regel eller med hjälp av en återanvändbar inställningsgrupp. Certifikat måste vara betrodda och giltiga. Vi rekommenderar att du använder återanvändbara inställningsgrupper eftersom de kan vara mer effektiva och förenkla en framtida ändring av certifikatet. Mer information finns i Återanvändbara inställningsgrupper.

- Filnamn (inklusive filnamnstillägg). Regeln stöder även valfria villkor som en lägsta version, produktnamn eller internt namn. Valfria villkor används för att validera filen ytterligare när utökade privilegier görs. Filnamnet (exklusive tillägg) kan innehålla användning av variabler för enskilda tecken med hjälp av ett frågetecken

Verifiera filen:

- Filhash. En filhash krävs för automatiska regler. För regler med behörighetstypen Användare bekräftad eller Upphöja som aktuell användare kan du välja att antingen använda ett certifikat eller en filhash, i vilket fall filhashen blir valfri.

- Certifikat. Filegenskaper kan verifieras tillsammans med det utgivarcertifikat som används för att signera filen. Certifikat verifieras med hjälp av Windows-API:er som kontrollerar attribut som förtroende, förfallodatum för certifikat och återkallningsstatus.

- Filegenskaper. Alla andra egenskaper som anges i reglerna måste matcha.

Konfigurera filhöjdstypen. Höjdtyp identifierar vad som händer när en begäran om utökade privilegier görs för filen. Som standard är det här alternativet inställt på Användar bekräftad. Med undantag för Elevate som aktuell användare använder EPM ett virtuellt konto för att höja processerna. Detta isolerar förhöjda åtgärder från användarens profil, vilket minskar exponeringen för användarspecifika data och minskar risken för behörighetseskalering.

Neka: Neka-regler förhindrar att den identifierade filen körs i en upphöjd kontext.

Support godkänd: En administratör måste godkänna begäran om utökad behörighet innan programmet tillåts köras med förhöjd behörighet.

Användaren bekräftad: En användarbekräftade höjning kräver alltid att användaren väljer en bekräftelsefråga för att köra filen. Bekräftelsen kan bara konfigureras för att kräva användarautentisering, en affärsmotivering (visas i rapporteringen) eller både och.

Höj som aktuell användare: Den här typen av utökade privilegier kör den förhöjda processen under den inloggade användarens eget konto, vilket bevarar kompatibiliteten med verktyg och installationsprogram som förlitar sig på den aktiva användarprofilen. Detta kräver att användaren anger sina autentiseringsuppgifter för Windows-autentisering. Detta bevarar användarens profilsökvägar, miljövariabler och anpassade inställningar. Eftersom den upphöjda processen upprätthåller samma användaridentitet före och efter höjningen förblir spårningsloggarna konsekventa och korrekta.

Men eftersom den upphöjda processen ärver användarens fullständiga kontext introducerar det här läget en bredare attackyta och minskar isoleringen från användardata.

Viktiga överväganden:

- Kompatibilitetsbehov: Använd endast det här läget när utökade virtuella konton orsakar programfel.

- Strikt omfång: Begränsa utökade behörighetsregler till betrodda binärfiler och sökvägar för att minska risken.

- Säkerhetsavvägning: Förstå att det här läget ökar exponeringen för användarspecifika data.

Tips

När kompatibilitet inte är ett problem, föredrar du en metod som använder höjningen av det virtuella kontot för starkare säkerhet.

Automatisk: En automatisk höjning sker osynligt för användaren. Det finns ingen uppmaning och ingen indikation på att filen körs i en upphöjd kontext.

Hantera beteendet för underordnade processer. Du kan styra hur utökade regler gäller för alla underordnade processer som den upphöjda överordnade processen startar.

Kräv att regeln höjs – Underordnade processer måste uppfylla sina egna regelkrav innan de kan köras förhöjda. Den underordnade processen höjs enligt regeldefinitionen, inklusive eventuella nekanderegler.

Neka alla – Alla underordnade processer startas utan upphöjd kontext.

Tillåt att underordnade processer körs förhöjd – alla underordnade processer som startas av den upphöjda överordnade körs automatiskt förhöjda. När det här alternativet har valts hoppas regelutvärderingen för den underordnade processen över, inklusive nekanderegler. Det innebär att en underordnad process kan köras förhöjd även om det finns en explicit neka-regel för den processen.

Bästa praxis: Undvik att skapa alltför breda regler för utökade privilegier för program som kan starta andra processer (till exempel kommandogränssnitt eller skriptmotorer) för att förhindra oavsiktlig höjning.

Obs!

Mer information om hur du skapar starka regler finns i Definiera regler för användning med Hantering av slutpunktsprivilegier.

Du kan också använda Get-FileAttributes PowerShell-cmdleten från EpmTools PowerShell-modulen. Den här cmdleten kan hämta filattribut för en .exe fil och extrahera dess Publisher- och CA-certifikat till en angivna plats som du kan använda för att fylla i egenskaper för utökade privilegier för ett visst program.

Försiktighet

Vi rekommenderar att automatisk höjning används sparsamt och endast för betrodda filer som är affärskritiska. Slutanvändarna höjer automatiskt dessa program vid varje start av programmet.

Definiera regler för användning med Hantering av slutpunktsprivilegier

Hantering av slutpunktsprivilegier regler består av två grundläggande element: en identifiering och en åtgärd för utökade privilegier.

Identifieringar definieras som den uppsättning attribut som används för att identifiera ett program eller en binär fil. Dessa attribut omfattar filnamn, filversion och signaturegenskaper.

Utökade åtgärder är den höjd som uppstår när ett program eller en binär fil har identifierats.

Det är viktigt när du definierar identifieringar som de definieras för att vara så beskrivande som möjligt. Om du vill vara beskrivande använder du starka attribut eller flera attribut för att öka identifieringens styrka. Målet när du definierar identifieringar bör vara att eliminera möjligheten för flera filer att falla i samma regel, såvida det inte uttryckligen är avsikten.

Filhashregler

Filhashregler är de starkaste reglerna som kan skapas med Hantering av slutpunktsprivilegier. De här reglerna rekommenderas starkt för att säkerställa att den fil som du tänker höja är den fil som är upphöjd.

Filhash kan samlas in från direktbinärfilen med hjälp av Metoden Get-Filehash PowerShell eller direkt från rapporterna för Hantering av slutpunktsprivilegier.

Certifikatregler

Certifikatregler är en stark typ av attribut och bör paras ihop med andra attribut. Att koppla ett certifikat med attribut som produktnamn, internt namn och beskrivning förbättrar drastiskt säkerheten för regeln. De här attributen skyddas av en filsignatur och anger ofta detaljer om den signerade filen.

Försiktighet

Du rekommenderas inte att bara använda ett certifikat och ett filnamn för att identifiera filer. Alla standardanvändare med åtkomst till en katalog där filen finns kan ändra filnamnet. Det här problemet kanske inte är ett problem för filer som finns i en skrivskyddad katalog.

Regler som innehåller filnamn

Filnamn är ett attribut som kan användas för att identifiera ett program som behöver utökas. Filnamn ändras dock enkelt och utgör inte en del av hashen eller attributen som signerats av utgivarcertifikatet.

Det innebär att filnamn är mycket känsliga för ändringar. Files du inte avsiktligt har signerats av ett certifikat som du litar på kan byta namn för att identifieras och höjas.

Viktigt

Se alltid till att regler inklusive ett filnamn innehåller andra attribut som ger en stark försäkran om filens identitet. Attribut som filhash eller egenskaper som ingår i filsignaturen (till exempel produktnamn) är bra indikatorer på att den fil som du avser troligen är den som höjs.

Regler baserade på attribut som samlats in av PowerShell

För att hjälpa dig att skapa mer exakta regler för filidentifiering kan du använda PowerShell-cmdleten Get-FileAttributes . Get-FileAttributes är tillgängligt från EpmTools PowerShell-modulen och kan hämta filattribut och certifikatkedjematerialet för en fil och du kan använda utdata för att fylla i egenskaper för utökade privilegier för ett visst program.

Exempel på modulimportsteg och utdata från Get-FileAttributes köras mot msinfo32.exe på Windows 11 version 10.0.22621.2506:

PS C:\Windows\system32> Import-Module 'C:\Program Files\Microsoft EPM Agent\EpmTools\EpmCmdlets.dll'

PS C:\Windows\system32> Get-FileAttributes -FilePath C:\Windows\System32\msinfo32.exe -CertOutputPath C:\CertsForMsInfo\

FileName : msinfo32.exe

FilePath : C:\Windows\System32

FileHash : 18C8442887C36F7DB61E77013AAA5A1A6CDAF73D4648B2210F2D51D8B405191D

HashAlgorithm : Sha256

ProductName : Microsoft® Windows® Operating System

InternalName : msinfo.dll

Version : 10.0.22621.2506

Description : System Information

CompanyName : Microsoft Corporation

Obs!

Certifikatkedjan för msinfo32.exe är utdata till katalogen C:\CertsForMsInfo som visas i kommandoexemplet.

Mer information finns i EpmTools PowerShell-modulen.

Kontrollera underordnat processbeteende

Med underordnat processbeteende kan du styra kontexten när en process som är upphöjd med EPM skapar en underordnad process. Med det här beteendet kan du styra processer som automatiskt delegeras kontexten för den överordnade processen.

Windows delegerar automatiskt kontexten för en överordnad till ett underordnat barn, så var särskilt noga med att kontrollera beteendet för dina tillåtna program. Se till att du utvärderar vad som behövs när du skapar regler för utökade privilegier och implementerar principen om lägsta behörighet.

Obs!

Att ändra det underordnade processbeteendet kan ha kompatibilitetsproblem med vissa program som förväntar sig standardbeteendet för Windows. Kontrollera att du testar program noggrant när du manipulerar det underordnade processbeteendet.

Distribuera regler som skapats med Hantering av slutpunktsprivilegier

Hantering av slutpunktsprivilegier regler distribueras som alla andra principer i Microsoft Intune. Det innebär att regler kan distribueras till användare eller enheter, och regler slås samman på klientsidan och väljs vid körning. Eventuella konflikter löses baserat på principens konfliktbeteende.

Regler som distribueras till en enhet gäller för alla användare som använder den enheten. Regler som distribueras till en användare gäller endast för användaren på varje enhet som de använder. När en höjningsåtgärd inträffar ges regler som distribueras till användaren företräde framför regler som distribueras till en enhet. Med det här beteendet kan du distribuera en uppsättning regler till alla användare av en enhet och en mer tillåtande uppsättning regler till en specifik användare (till exempel en supportadministratör). Detta skulle göra det möjligt för supportadministratören att höja en bredare uppsättning program när de loggar in på enheten.

Standardbeteendet för utökade privilegier används bara när ingen regelmatchning kan hittas. Standardbeteendet för utökade privilegier gäller bara när en höjning utlöses med högerklicksmenyn Kör med förhöjd åtkomst .

Skapa princip för utökade privilegier

Distribuera en princip för utökade privilegier till användare eller enheter för att distribuera en eller flera regler för filer som hanteras för utökade privilegier av Hantering av slutpunktsprivilegier. Varje regel som du lägger till i den här principen:

- Identifierar en fil efter filnamn och filnamnstillägg som du vill hantera begäranden om utökade privilegier för.

- Kan innehålla ett certifikat för att verifiera filens integritet. Du kan också lägga till en återanvändbar grupp som innehåller ett certifikat som du sedan använder med en eller flera regler eller principer.

- Kan innehålla ett eller flera manuellt tillagda filargument eller kommandoradsväxlar. När filargument läggs till i en regel tillåter EPM endast filhöjning av begäranden som innehåller en av de definierade kommandoraderna. Om en definierad kommandorad inte ingår i begäran om filhöjning nekar EPM den begäran.

- Anger om höjningstypen för filen är automatisk (tyst) eller om det kräver användarbekräftelse. Med användarbekräftelse kan du kräva validering med en fråga om autentiseringsuppgifter, affärsmotivering eller båda.

Obs!

Utöver den här principen måste en enhet också tilldelas en princip för inställningar för Windows-utökade privilegier som aktiverar Hantering av slutpunktsprivilegier.

Använd någon av följande metoder för att skapa nya regler för utökade privilegier, som läggs till i principen för utökade privilegier:

Konfigurera regler för utökade privilegier automatiskt – Använd den här metoden för att spara tid när du skapar en regel för utökade privilegier genom att lägga till filinformation från rapportering. Regler kan skapas med hjälp av elevation-rapporten eller från en post för godkända begäranden om utökade privilegier.

Med den här metoden:

- Välj den fil som du vill skapa en höjningsregel för från elevation-rapporten eller stöd för godkänd begäran om utökade privilegier.

- Välj att lägga till den nya höjningsregeln i en befintlig princip för utökade privilegier eller skapa en ny princip för utökade privilegier som innehåller den nya regeln.

- När den läggs till i en befintlig princip är den nya regeln omedelbart tillgänglig för den principlistan över tilldelade grupper.

- När en ny princip skapas måste du redigera den principen för att tilldela grupper innan den blir tillgänglig för användning.

Konfigurera regler för utökade privilegier manuellt – Den här metoden kräver att du identifierar den filinformation som du vill använda för identifiering och för att manuellt ange dem som en del av arbetsflödet för att skapa regler. Information om identifieringsvillkor finns i Definiera regler för användning med Hantering av slutpunktsprivilegier.

Med den här metoden:

- Ta reda på vilken filinformation som ska användas manuellt och lägg sedan till dem i regeln för utökade privilegier för filidentifiering.

- Konfigurera alla aspekter av principen när principen skapas, inklusive att tilldela principen till grupper för användning.

- Kan lägga till ett eller flera filargument som måste ingå i begäran om utökade privilegier innan EPM tillåter filhöjning.

Tips

För både automatiskt konfigurerade och manuellt konfigurerade regler för utökade privilegier rekommenderar vi att du använder en filsökväg som pekar på en plats som standardanvändare inte kan ändra.

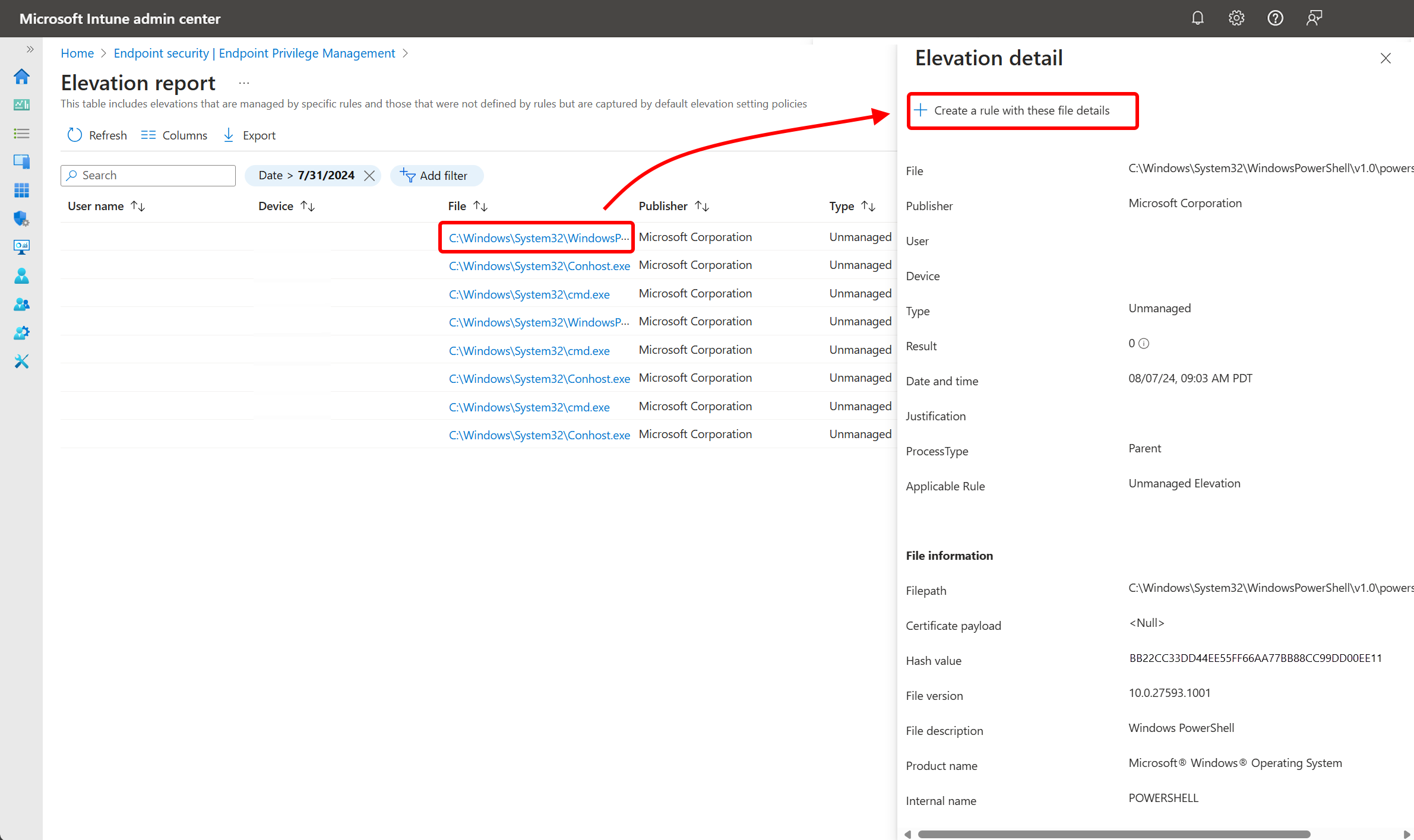

Konfigurera regler för utökade privilegier automatiskt för princip för Windows-utökade privilegier

Logga in på Microsoft Intune administrationscenter och gå till Slutpunktssäkerhet>Hantering av slutpunktsprivilegier. Om du vill välja en fil som ska användas för en höjningsregel väljer du någon av följande startsökvägar:

Börja från en rapport:

- Välj fliken Rapporter och sedan panelen Utökade privilegier . Leta upp den fil som du vill skapa en regel för i kolumnen Arkiv .

- Välj det länkade namnet på filen för att öppna informationsfönstret utökade filer.

Börja från en supportgodkänd begäran om utökade privilegier:

Välj fliken Elevation request (Begäran om utökade privilegier ).

I kolumnen Arkiv väljer du den fil som du vill använda för regeln för utökade privilegier, vilket öppnar informationsfönstret För utökade filer.

Statusen för begäran om utökade privilegier spelar ingen roll. Du kan använda en väntande begäran eller en begäran som tidigare godkänts eller nekats.

Granska filinformationen i informationsfönstret Utökade privilegier. Den här informationen används av höjningsregeln för att identifiera rätt fil. När du är klar väljer du Skapa en regel med den här filinformationen.

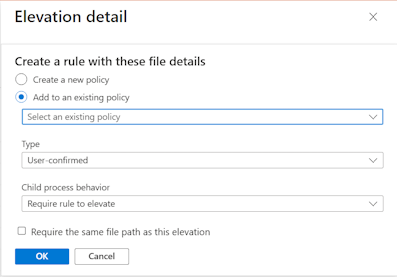

Välj ett principalternativ för den nya utökade behörighetsregeln som du skapar:

Skapa en ny princip: Det här alternativet skapar en ny princip som innehåller en höjningsregel för den fil som du har valt.

- För regeln konfigurerar du processbeteendet Typ och Underordnad och väljer sedan OK för att skapa principen.

- När du uppmanas till det anger du ett principnamn för den nya principen och bekräftar att den har skapats.

- När principen har skapats kan du redigera principen för att tilldela den och göra andra ändringar.

Lägg till i en befintlig princip: Med det här alternativet använder du listrutan och väljer en befintlig höjdprincip som den nya höjdningsregeln läggs till i.

- För regeln konfigurerar du beteendet för höjningstyp och underordnad process och väljer sedan OK. Principen uppdateras med den nya regeln.

- När regeln har lagts till i principen kan du redigera principen för att få åtkomst till regeln och sedan ändra den för att göra ytterligare konfigurationer om det behövs.

Kräv samma filsökväg som den här höjningen: När du markerar den här kryssrutan ställs fältet Filsökväg i regeln in på filsökvägen enligt rapporten. Om kryssrutan inte är markerad förblir sökvägen tom.

Tips

Även om det är valfritt rekommenderar vi att du använder en filsökväg som pekar på en plats som standardanvändare inte kan ändra.

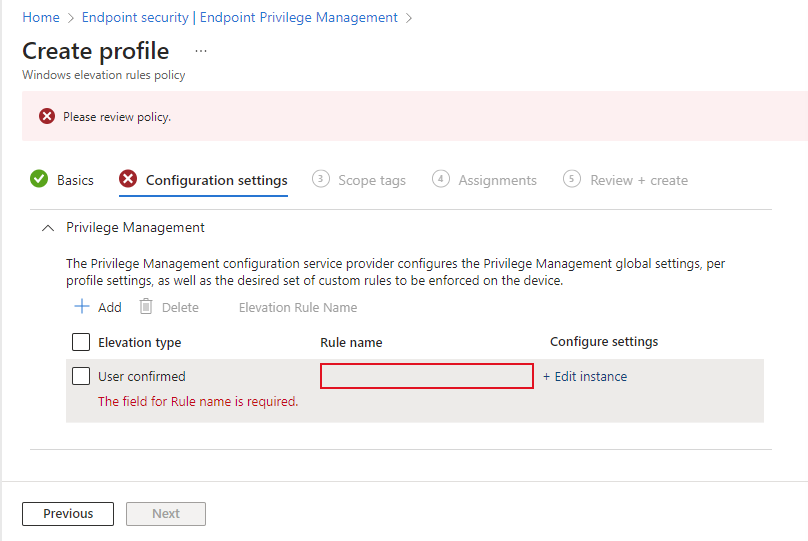

Konfigurera höjningsregler manuellt för princip för Utökade Windows-regler

Logga in på Microsoft Intune administrationscenter och gå till Slutpunktssäkerhet>Hantering av slutpunktsprivilegier> välj fliken >Principer och välj sedan Skapa princip. Ange principen Plattform till Windows, Profil till Windows-regler för utökade privilegier och välj sedan Skapa.

I Grundläggande anger du följande egenskaper:

- Namn: Ange ett beskrivande namn på profilen. Namnge profiler så att du enkelt kan identifiera dem senare.

- Beskrivning: Ange en beskrivning för profilen. Den här inställningen är valfri men rekommenderas.

I Konfigurationsinställningar lägger du till en regel för varje fil som den här principen hanterar. När du skapar en ny princip börjar principen med en tom regel med en utökade privilegieringstyp av Användar bekräftad och inget regelnamn. Börja med att konfigurera den här regeln och senare kan du välja Lägg till för att lägga till fler regler i den här principen. Varje ny regel som du lägger till har en utökad typ av Användar bekräftad, som kan ändras när du konfigurerar regeln.

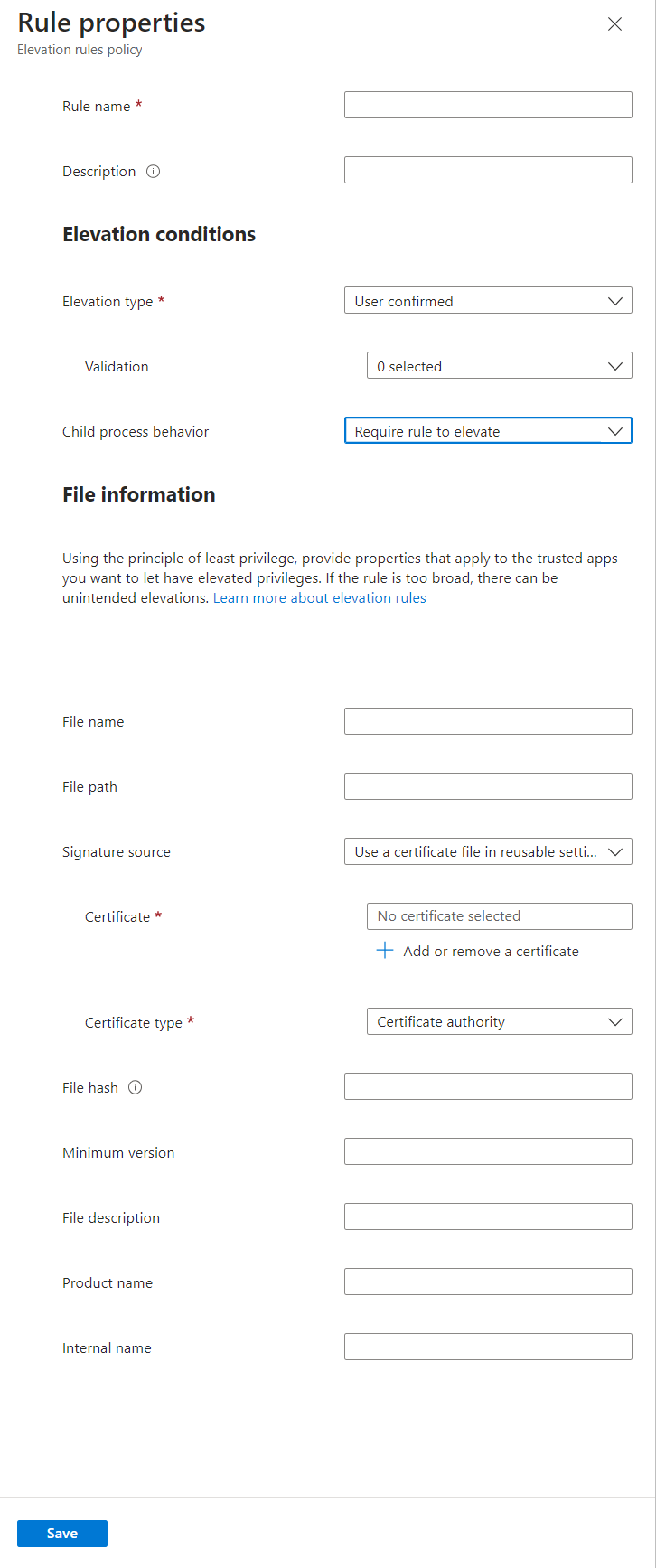

Om du vill konfigurera en regel väljer du Redigera instans för att öppna sidan Regelegenskaper och konfigurerar sedan följande:

- Regelnamn: Ange ett beskrivande namn för regeln. Namnge dina regler så att du enkelt kan identifiera dem senare.

- Beskrivning (valfritt): Ange en beskrivning för profilen.

Utökade villkor är villkor som definierar hur en fil körs och användarverifieringar som måste uppfyllas innan den fil som regeln gäller kan köras.

Höjdtyp: Som standard är det här alternativet inställt på Användarbekräftelse, vilket är den höjdhetstyp som används oftast eftersom det tillåter utökade privilegier, men kräver användarbekräftelse.

Neka: En neka-regel förhindrar att den identifierade filen körs i en upphöjd kontext. Följande beteenden gäller:

- Neka-regler stöder samma konfigurationsalternativ som andra utökade behörighetstyper förutom de underordnade processalternativen. Underordnade processalternativ används inte från den här regeln även om de har konfigurerats.

- När en användare försöker höja en fil som matchar en neka-regel misslyckas höjningen. EPM visar ett meddelande som anger att appen inte kan köras som administratör. Om användaren också tilldelas en regel som tillåter höjning av samma fil har neka-regeln företräde.

- Nekade utökade privilegier visas i höjdhöjdsrapporten som nekad, ungefär som en avvisad supportgodkänd begäran.

- EPM stöder för närvarande inte automatisk konfiguration av en neka-regel från utvärderingsrapporten.

Support godkänd: Den här utökade behörighetstypen kräver att en administratör godkänner en begäran om utökade privilegier. Mer information finns i Stöd för godkända begäranden om utökade privilegier.

Viktigt

Användning av stöd för godkänd höjning av filer kräver att administratörer med ytterligare behörigheter granskar och godkänner varje begäran om filhöjning innan filen på enheten med administratörsbehörigheter. Information om hur du använder den stödgodkända utökade behörighetstypen finns i Support approved file elevations for Hantering av slutpunktsprivilegier (Stöd för godkända filhöjder för Hantering av slutpunktsprivilegier).

Användarbekräftelse: Används oftast för filer med regler som kräver utökade privilegier eftersom det tillåter utökade privilegier, men kräver användarbekräftelse. När en fil körs får användaren en enkel uppmaning om att bekräfta sin avsikt att köra filen. Regeln kan även innehålla andra frågor som är tillgängliga från listrutan Validering :

- Affärsmotivering: Kräv att användaren anger en motivering för att köra filen. Det finns inget obligatoriskt format för posten. Användarindata sparas och kan granskas via loggar om rapportomfånget innehåller en samling slutpunktshöjningar.

- Windows-autentisering: Det här alternativet kräver att användaren autentiserar med sina organisationsautentiseringsuppgifter.

Automatisk: Den här utökade behörighetstypen kör automatiskt filen med förhöjd behörighet. Automatisk höjning är transparent för användaren, utan att användaren behöver bekräfta eller kräva en motivering eller autentisering.

Försiktighet

Använd endast automatisk höjning av undantag och för filer som du litar på. Dessa filer höjs automatiskt utan användarinteraktion. Regler som inte är väldefinierade kan göra det möjligt för icke godkända program att höjas. Mer information om hur du skapar starka regler finns i vägledningen för att skapa regler.

Underordnat processbeteende: Som standard är det här alternativet inställt på Kräv att regeln höjs, vilket kräver att den underordnade processen matchar samma regel som den process som skapar den. Andra alternativ är:

- Tillåt att alla underordnade processer körs förhöjda: Det här alternativet bör användas med försiktighet eftersom det gör att program kan skapa underordnade processer villkorslöst.

- Neka alla: Den här konfigurationen förhindrar att någon underordnad process skapas.

Filinformation är där du anger den information som identifierar en fil som den här regeln gäller för.

Filnamn: Ange filnamnet och dess tillägg. Till exempel:

myapplication.exe. Du kan också använda en variabel i filnamnet.Filsökväg (valfritt): Ange platsen för filen. Om filen kan köras från valfri plats eller är okänd kan du lämna den tom. Du kan också använda en variabel.

Tips

Även om det är valfritt rekommenderar vi att du använder en filsökväg som pekar på en plats som standardanvändare inte kan ändra.

Signaturkälla: Välj något av följande alternativ:

Använd en certifikatfil i återanvändbara inställningar (standard): Det här alternativet använder en certifikatfil som tidigare har lagts till i en återanvändbar inställningsgrupp för Hantering av slutpunktsprivilegier. Du måste skapa en återanvändbar inställningsgrupp innan du kan använda det här alternativet.

Om du vill identifiera certifikatet väljer du Lägg till eller ta bort ett certifikat och väljer sedan den återanvändbara grupp som innehåller rätt certifikat. Ange sedan certifikattypen utgivare eller certifikatutfärdare.

Ladda upp en certifikatfil: Lägg till en certifikatfil direkt till regeln för utökade privilegier. För Filuppladdning anger du en .cer fil som kan verifiera filintegriteten som den här regeln gäller för. Ange sedan certifikattypen utgivare eller certifikatutfärdare.

Inte konfigurerad: Använd det här alternativet när du inte vill använda ett certifikat för att verifiera filens integritet. När inget certifikat används måste du ange en filhash.

Filhash: Filhash krävs när Signaturkälla är inställd på Inte konfigurerad och valfritt när det är inställt på att använda ett certifikat.

Lägsta version: (Valfritt) Använd x.x.x.x.x-format för att ange en lägsta version av filen som stöds av den här regeln.

Filbeskrivning: (Valfritt) Ange en beskrivning av filen.

Produktnamn: (Valfritt) Ange namnet på den produkt som filen kommer från.

Internt namn: (Valfritt) Ange filens interna namn.

Välj Spara för att spara regelkonfigurationen. Du kan sedan lägga till fler regler. När du har lagt till alla regler som krävs för den här principen väljer du Nästa för att fortsätta.

På sidan Omfångstaggar väljer du önskade omfångstaggar som ska tillämpas och väljer sedan Nästa.

För Tilldelningar väljer du de grupper som tar emot principen. Mer information om att tilldela profiler finns i Tilldela användar- och enhetsprofiler. Välj Nästa.

Granska inställningarna i Granska + skapa och välj sedan Skapa. När du väljer Skapa sparas dina ändringar och profilen tilldelas. Principen visas också i principlistan.

Använda variabler i regler för utökade privilegier

När du konfigurerar regler för höjning av filer manuellt kan du använda jokertecken för följande konfigurationer som är tillgängliga på sidan Regelegenskaper för en princip för utökade privilegier:

- Filnamn: Jokertecken stöds som en del av ett filnamn när du konfigurerar fältet Filnamn .

- Mappsökväg: Jokertecken stöds som en del av en mappsökväg när du konfigurerar fältet Mappsökväg .

Obs!

Jokertecken stöds inte i regler för automatisk utökade privilegier.

Användningen av jokertecken ger flexibilitet i dina regler för att stödja betrodda filer som har namn som kan ändras ofta med efterföljande revisioner, eller för vilka filsökvägen också kan ändras.

Följande jokertecken stöds:

- Frågetecken

?– Frågetecken ersätter enskilda tecken i ett filnamn. - Asterisk

*– Asterisk ersätter en sträng med tecken i ett filnamn.

Följande är exempel på jokerteckenanvändning som stöds:

Filnamn för en Visual Studio-installationsfil med namnet

VSCodeSetup-arm64-1.99.2.exe:VSCodeSetup*.exeVSCodeSetup-arm64-*.exeVSCodeSetup-?????-1.??.?.exe

Filsökväg för samma fil, som vanligtvis finns i

C:\Users\<username>\Downloads\:C:\Users\*\Downloads\

Tips

När du använder variabler i ett filnamn bör du undvika att använda regelegenskaper som kan vara i konflikt. Till exempel skulle en filhash endast matcha en fil och därför kan ett jokertecken för filnamn vara redundant.

Använda filargument för utökade regler

Regeln för utökade filer kan också begränsas för att tillåta utökade privilegier med specifika argument.

Dsregcmd kan till exempel vara användbart för att undersöka tillståndet för en enhet i Microsoft Entra ID, men kräver utökade privilegier. För att hjälpa till att stödja dessa filer som används för undersökning kan du konfigurera regeln med en lista med argument för dsregcmd som innehåller växlar för /status, /listaccounts med mera. Men för att förhindra en destruktiv åtgärd som att avregistrera en enhet exkluderar du argument som /leave. Med den här konfigurationen tillåter regeln endast utökade privilegier om argumenten /status eller /listaccounts används. dsregcmd med /leave-växeln, som tar bort enheten från Microsoft Entra ID, skulle nekas.

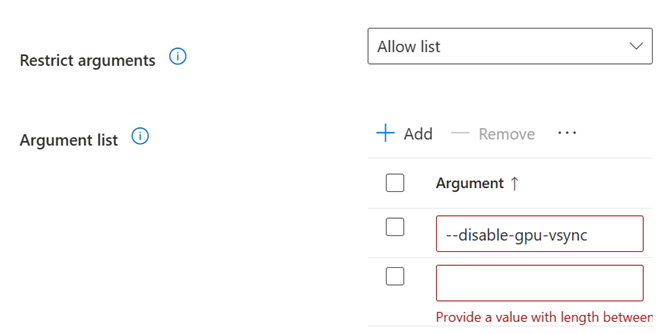

Om du vill lägga till ett eller flera argument i en höjningsregel anger du Begränsa argument till Listan Tillåt. Välj Lägg till och konfigurera de tillåtna kommandoradsalternativen. Genom att lägga till flera argument anger du flera kommandorader som stöds av begäranden om utökade privilegier.

Viktigt

Överväganden för filargument:

- EPM använder filargumentlistor som tillåtna listor. När EPM konfigureras tillåter det utökade privilegier när inga argument används, eller så används endast de angivna argumenten. Utökade privilegier blockeras om några argument används som inte hittas i de angivna argumenten.

- Filargument är skiftlägeskänsliga. användare måste matcha ärendet exakt enligt definitionen i reglerna.

- Definiera inte hemligheter som ett filargument.

Återanvändbara inställningsgrupper

Hantering av slutpunktsprivilegier använder återanvändbara inställningsgrupper för att hantera de certifikat som validerar de filer som du hanterar med Hantering av slutpunktsprivilegier utökade behörighetsregler. Precis som alla återanvändbara inställningsgrupper för Intune skickas ändringar i en återanvändbar grupp automatiskt till de principer som refererar till gruppen. Om du måste uppdatera certifikatet som du använder för filvalidering behöver du bara uppdatera det i gruppen med återanvändbara inställningar en gång. Intune tillämpar det uppdaterade certifikatet på alla dina utökade behörighetsregler som använder den gruppen.

Så här skapar du den återanvändbara inställningsgruppen för Hantering av slutpunktsprivilegier:

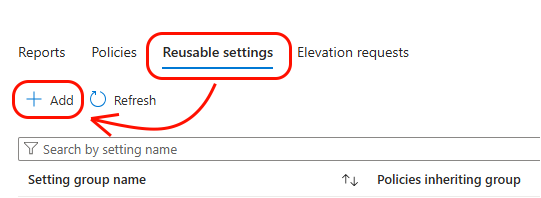

Logga in på Microsoft Intune administrationscenter och gå till Slutpunktssäkerhet>Hantering av slutpunktsprivilegier> välj fliken >Återanvändbara inställningar (förhandsversion) och välj sedan Lägg till.

I Grundläggande anger du följande egenskaper:

- Namn: Ange ett beskrivande namn för den återanvändbara gruppen. Namnge grupper så att du enkelt kan identifiera dem senare.

- Beskrivning: Ange en beskrivning för profilen. Den här inställningen är valfri men rekommenderas.

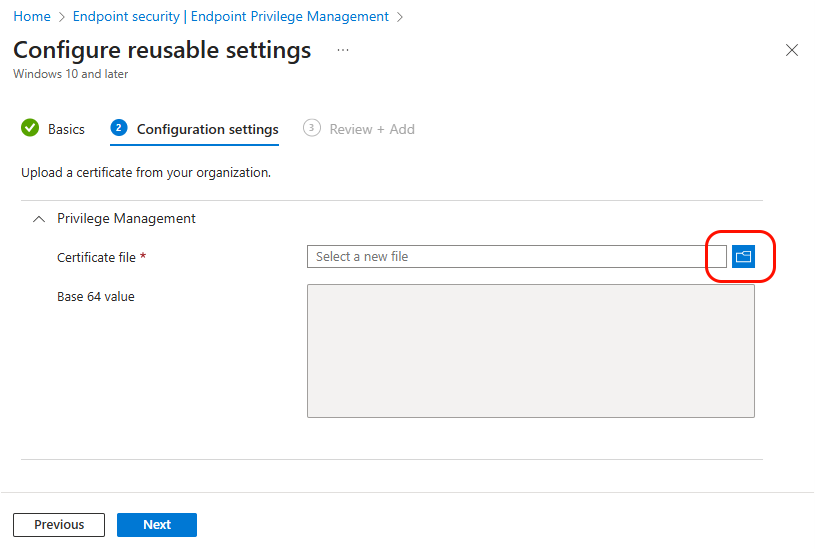

I Konfigurationsinställningar väljer du mappikonen för Certifikatfil och bläddrar till en . CER-fil för att lägga till den i den här återanvändbara gruppen. Fältet Base 64-värde fylls i baserat på det valda certifikatet.

Granska inställningarna i Granska + skapa och välj sedan Lägg till. När du väljer Lägg till sparas konfigurationen och gruppen visas sedan i listan över återanvändbara inställningar för Hantering av slutpunktsprivilegier.