Hantera Windows LAPS-princip med Microsoft Intune

När du är redo att hantera Windows Local Administrator Password Solution (Windows LAPS) på Windows-enheter som du hanterar med Microsoft Intune kan informationen i den här artikeln hjälpa dig att använda Intune administrationscenter för att:

- Skapa och tilldela Intune LAPS-princip till enheter.

- Visa information om en enhets lokala administratörskonto.

- Rotera lösenordet manuellt för det hanterade kontot.

- Använd rapporter i LAPS-principen.

Innan du skapar principer bör du känna till informationen i Microsoft Intune stöd för Windows LAPS, som omfattar:

- En översikt över Intune windows LAPS-princip och funktioner.

- Förutsättningarna för att använda Intune principer för LAPS.

- Den rollbaserade administratörskontrollen (RBAC) behörigheter som ditt konto behöver för att hantera LAPS-principen.

- Vanliga frågor och svar som kan ge insikter om hur du konfigurerar och använder Intune LAPS-princip.

Gäller för:

- Windows 10

- Windows 11

Om Intune LAPS-princip

Intune har stöd för att konfigurera Windows LAPS på enheter via profilen Lokal administratörslösenordslösning (Windows LAPS), som är tillgänglig via slutpunktssäkerhetsprinciper för kontoskydd.

Intune principer hanterar LAPS med hjälp av Windows LAPS-konfigurationstjänstprovidern (CSP). Csp-konfigurationer för Windows LAPS har företräde framför och skriver över befintliga konfigurationer från andra LAPS-källor, till exempel grupprincipobjekt eller det äldre Microsoft LAPS-verktyget .

Windows LAPS möjliggör hantering av ett enda lokalt administratörskonto per enhet. Intune princip kan ange vilket lokalt administratörskonto det gäller för med hjälp av principinställningen Administratörskontonamn. Om kontonamnet som anges i principen inte finns på enheten hanteras inget konto. Men när namnet på administratörskontot lämnas tomt är principen standard för de enheter som är inbyggda lokala administratörskonton som identifieras av dess välkända relativa identifierare (RID).

Obs!

Se till att kraven för Intune för att stödja Windows LAPS i din klientorganisation uppfylls innan du skapar principer.

Intune LAPS-principer skapar inte nya konton eller lösenord. I stället hanterar de ett konto som redan finns på enheten.

Konfigurera och tilldela LAPS-principer noggrant. Windows LAPS CSP stöder en enda konfiguration för varje LAPS-inställning på en enhet. Enheter som tar emot flera Intune principer som innehåller motstridiga inställningar kan inte bearbeta principen. Konflikter kan också förhindra säkerhetskopiering av det hanterade lokala administratörskontot och lösenordet till din klientkatalog.

För att minska potentiella konflikter rekommenderar vi att du tilldelar en enda LAPS-princip till varje enhet via enhetsgrupper och inte via användargrupper. Laps-principen stöder tilldelningar av användargrupper, men de kan resultera i en cykel med att ändra LAPS-konfigurationer varje gång en annan användare loggar in på en enhet. Ofta föränderliga principer kan medföra konflikter, brist på enhetsefterlevnad med krav och skapa förvirring kring vilket lokalt administratörskonto från en enhet som för närvarande hanteras.

Skapa en LAPS-princip

Viktigt

Kontrollera att du har aktiverat LAPS i Microsoft Entra, enligt beskrivningen i dokumentationen aktivera Windows LAPS med Microsoft Entra ID.

Om du vill skapa eller hantera LAPS-principer måste ditt konto ha tillämpliga rättigheter från kategorin Säkerhetsbaslinje . Som standard ingår dessa behörigheter i den inbyggda rollen Endpoint Security Manager. Om du vill använda anpassade roller kontrollerar du att den anpassade rollen innehåller rättigheterna från kategorin Säkerhetsbaslinjer . Se Rollbaserade åtkomstkontroller för LAPS.

Innan du skapar en princip kan du granska information om de tillgängliga inställningarna i CSP-dokumentationen för Windows LAPS .

Logga in på Microsoft Intune administrationscenter och gå till Endpoint Security>Kontoskydd och välj sedan Skapa princip.

Ange Plattform till Windows 10 och senare, Profil till Lokal lösning för administratörslösenord (Windows LAPS) och välj sedan Skapa.

I Grundläggande anger du följande egenskaper:

- Namn: Ange ett beskrivande namn på profilen. Namnge profiler så att du enkelt kan identifiera dem senare.

- Beskrivning: Ange en beskrivning för profilen. Den här inställningen är valfri men rekommenderas.

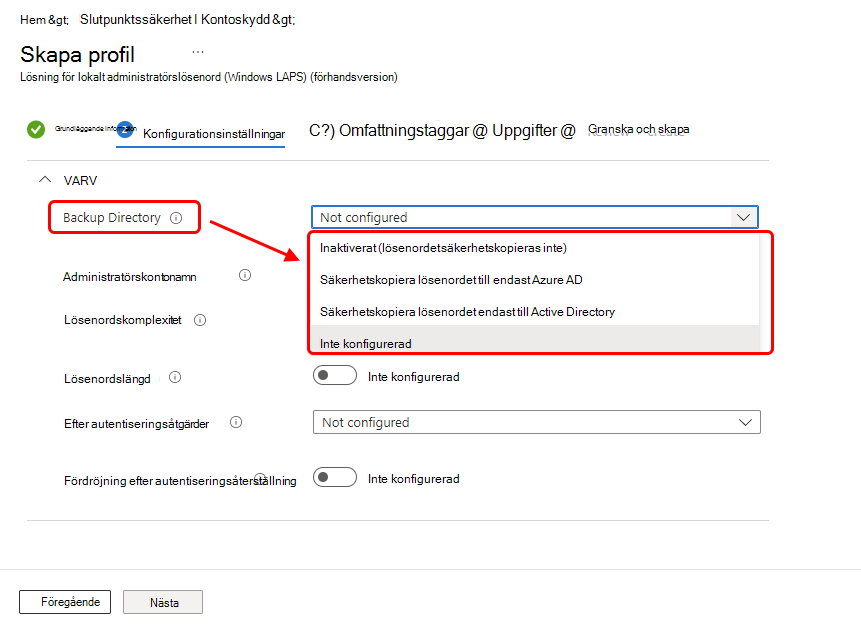

I Konfigurationsinställningar konfigurerar du ett alternativ för Säkerhetskopieringskatalog för att definiera vilken typ av katalog som ska användas för att säkerhetskopiera det lokala administratörskontot. Du kan också välja att inte säkerhetskopiera ett konto och lösenord. Typen av katalog avgör också vilka ytterligare inställningar som är tillgängliga i den här principen.

Viktigt

När du konfigurerar en princip bör du komma ihåg att säkerhetskopieringskatalogtypen i principen måste stödjas av kopplingstypen för den enhet som principen är tilldelad till. Om du till exempel ställer in katalogen på Active Directory och enheten inte är domänansluten (men medlem i Microsoft Entra) kan enheten tillämpa principinställningarna från Intune utan fel, men LAPS på enheten kommer inte att kunna använda den konfigurationen för att säkerhetskopiera kontot.

När du har konfigurerat Backup Directory granskar och konfigurerar du de tillgängliga inställningarna för att uppfylla organisationens krav.

På sidan Omfångstaggar väljer du önskade omfångstaggar som ska tillämpas och väljer sedan Nästa.

För Tilldelningar väljer du de grupper som ska ta emot den här principen. Vi rekommenderar att du tilldelar LAPS-principen till enhetsgrupper. Principer som tilldelats användargrupper följer en användare från enhet till enhet. När användaren av en enhet ändras kan en ny princip gälla för enheten och införa inkonsekvent beteende, inklusive vilket konto enheten säkerhetskopierar eller när lösenordet för hanterade konton roteras nästa gång.

Obs!

Som med alla Intune principer, när en ny princip gäller för en enhet, försöker Intune meddela enheten att checka in och bearbeta principen.

Tills en enhet checkar in med Intune och bearbetar sin LAPS-princip kommer data om dess hanterade lokala administratörskonto inte att vara tillgängliga för visning eller hantering från administrationscentret.

Mer information om att tilldela profiler finns i Tilldela användar- och enhetsprofiler.

Granska inställningarna i Granska + skapa och välj sedan Skapa. När du väljer Skapa sparas dina ändringar och profilen tilldelas. Principen visas också i principlistan.

Visa status för enhetsåtgärder

När ditt konto har behörigheter som motsvarar behörigheter för säkerhetsbaslinjer som beviljar rättigheter till alla principmallar i arbetsbelastningen Slutpunktssäkerhet kan du använda Intune administrationscenter för att visa status för enhetsåtgärder som har begärts för enheten.

Mer information finns i Rollbaserade åtkomstkontroller för LAPS.

I Microsoft Intune administrationscenter går du till Enheter>Alla enheter och väljer en enhet som har en LAPS-princip som säkerhetskopierar ett lokalt administratörskonto. Intune visar fönstret Översikt för enheter.

I fönstret Enhetsöversikt kan du visa Status för enhetsåtgärder. Tidigare begärda åtgärder och väntande åtgärder visas, inklusive tidpunkten för begäran och om åtgärden misslyckades eller lyckades. I följande exempelskärmbild har en enhet fått sitt lokala Admin-konto Lösenord roterat.

Om du väljer en åtgärd i listan öppnas fönstret Enhetsåtgärdsstatus , som kan visa ytterligare information om åtgärden.

Visa konto- och lösenordsinformation

Om du vill visa konto- och lösenordsinformation måste ett konto ha någon av följande Microsoft Entra behörigheter:

microsoft.directory/deviceLocalCredentials/password/readmicrosoft.directory/deviceLocalCredentials/standard/read

Använd följande metoder för att bevilja konton dessa behörigheter:

- Tilldela följande inbyggda Microsoft Entra roll:

- Molnenhetsadministratör

Skapa och tilldela en anpassad roll i Microsoft Entra ID som beviljar dessa behörigheter. Se Skapa och tilldela en anpassad roll i Microsoft Entra ID i Microsoft Entra-dokumentationen.

Mer information finns i Rollbaserade åtkomstkontroller för LAPS.

I Microsoft Intune administrationscenter går du till Enheter>Alla enheter> väljer en Windows-enhet för att öppna fönstret Översikt.

I översiktsfönstret kan du visa enhetens enhetsåtgärdsstatus. Statusen visar aktuella och tidigare åtgärder, till exempel lösenordsrotation.

Välj Lokalt administratörslösenord under Övervaka i fönstret Enhetsöversikt. Om ditt konto har tillräcklig behörighet öppnas fönstret Lokalt administratörslösenord för enheten, vilket är samma vy som är tillgänglig från Azure Portal.

Följande information kan visas inifrån administrationscentret. Det lokala administratörslösenordet kan dock bara visas när kontot säkerhetskopierades till Microsoft Entra. Det går inte att visa det för ett konto som säkerhetskopieras till en lokal Active Directory (Windows Server Active Directory):

- Kontonamn – namnet på det lokala administratörskontot som säkerhetskopierades från enheten.

- Säkerhets-ID – det välkända SID för kontot som säkerhetskopieras från enheten.

- Lokalt administratörslösenord – döljs som standard. Om ditt konto har behörighet kan du välja Visa för att visa lösenordet. Du kan sedan använda alternativet Kopiera för att kopiera lösenordet till Urklipp. Den här informationen är inte tillgänglig för enheter som säkerhetskopierar till en lokal Active Directory.

- Senaste lösenordsrotation – I UTC, datum och tid då lösenordet senast ändrades eller roterades av principen.

- Nästa lösenordsrotation – I UTC roteras nästa datum och tid när lösenordet roteras per princip.

Här är några saker att tänka på när du visar konto- och lösenordsinformation för enheter:

När du hämtar (visar) lösenordet för ett lokalt administratörskonto utlöses en granskningshändelse.

Du kan inte visa lösenordsinformation för följande enheter:

- Enheter som har sitt lokala administratörskonto säkerhetskopierat till en lokal Active Directory

- Enheter som är inställda på att använda Active Directory för att säkerhetskopiera kontolösenordet.

Rotera lösenord manuellt

LAPS-principen innehåller ett schema för automatisk rotation av kontolösenord. Förutom en schemalagd rotation kan du använda Intune enhetsåtgärdenRotera lokalt administratörslösenord för att manuellt rotera ett enhetslösenord oberoende av rotationsschemat som anges av enheternas LAPS-princip.

Om du vill använda den här enhetsåtgärden måste ditt konto ha följande tre Intune behörigheter:

- Hanterade enheter: Läsa

- Organisation: Läsa

- Fjärruppgifter: Rotera lokalt Admin lösenord

Se Rollbaserade åtkomstkontroller för LAPS.

Rotera ett lösenord

I Microsoft Intune administrationscenter går du till Enheter>Alla enheter och väljer Windows-enheten med det konto som du vill rotera.

När du visar enhetsinformationen expanderar du ellipsen (...) till höger på menyraden för att visa de tillgängliga alternativen och väljer sedan Rotera lokalt administratörslösenord.

När du väljer Rotera lokalt administratörslösenord visar Intune en varning som kräver bekräftelse innan lösenordet roteras.

När du har bekräftat avsikten att rotera lösenordet initierar Intune processen, vilket kan ta några minuter att slutföra. Under den här tiden visar fönstret enhetsinformation en banderoll och statusen Enhetsåtgärder som anger att åtgärden väntar.

Efter en lyckad rotation visas bekräftelsen i statusen Enhetsåtgärder som Slutförd.

Följande är överväganden för manuell lösenordsrotation:

Åtgärden Rotera lokal administratörslösenord är tillgänglig för alla Windows-enheter, men alla enheter som inte har säkerhetskopierat sitt konto och lösenordsdata kan inte slutföra en rotationsbegäran.

Varje manuellt rotationsförsök resulterar i en granskningshändelse. Schemalagda lösenordsrotationer loggar också en granskningshändelse.

När ett lösenord roteras manuellt återställs tiden till nästa schemalagda lösenordsrotation. Tiden till nästa schemalagda rotation hanteras via inställningen PasswordAgeDays i LAPS-principen.

Så här fungerar detta: En enhet tar emot en princip den 1 mars som anger PasswordAgeDays till 10 dagar. Resultatet är att enheten automatiskt roterar sitt lösenord efter 10 dagar, den 11 mars. Den 5 mars roterar en administratör enhetens lösenord manuellt och åtgärd som återställer startdatumet för PasswordAgeDays till 5 mars. Därför roterar enheten nu automatiskt sitt lösenord 10 dagar senare, den 15 mars.

För Microsoft Entra anslutna enheter måste enheten vara online när den manuella rotationen begärs. Om enheten inte är online vid tidpunkten för begäran resulterar det i ett fel.

Lösenordsrotation stöds inte som massåtgärd. Du kan bara rotera en enskild enhet i taget.

Undvik principkonflikter

Följande information kan hjälpa dig att undvika konflikter och förstå det förväntade beteendet från enheter som hanteras av LAPS-principen.

När en enhet med en lyckad princip tilldelas två eller flera principer som medför en konflikt:

- Inställningar som användes på enheten finns kvar på enheten vid det värde som senast angavs. Båda principerna, den ursprungliga och den nya, rapporterar som i konflikt.

- Lös konflikten genom att antingen ta bort principtilldelningar tills den motstridiga principen inte tillämpas eller konfigurera om tillämpliga principer för att ange samma konfiguration, vilket tar bort konflikten.

När en enhet som inte har en LAPS-princip får två motstridiga principer samtidigt:

- Inställningarna skickas inte till enheten och båda principerna rapporteras ha konflikter.

- Även om en konflikt kvarstår gäller inte inställningar från principerna för enheten.

För att lösa konflikter måste du antingen ta bort principtilldelningar från enheten eller konfigurera om inställningarna i tillämpliga principer tills inga fler konflikter kvarstår.