Pilot Microsoft Defender för Office 365

Gäller för:

- Microsoft Defender XDR

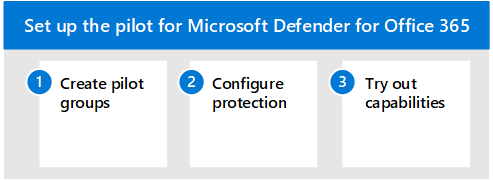

Den här artikeln är steg 3 av 3 i processen att konfigurera utvärderingsmiljön för Microsoft Defender för Office 365. Mer information om den här processen finns i översiktsartikeln.

Använd följande steg för att konfigurera pilottestet för Microsoft Defender för Office 365.

- Steg 1: Skapa pilotgrupper

- Steg 2: Konfigurera skydd

- Steg 3: Prova funktioner – Bekanta dig med simulering, övervakning och mått

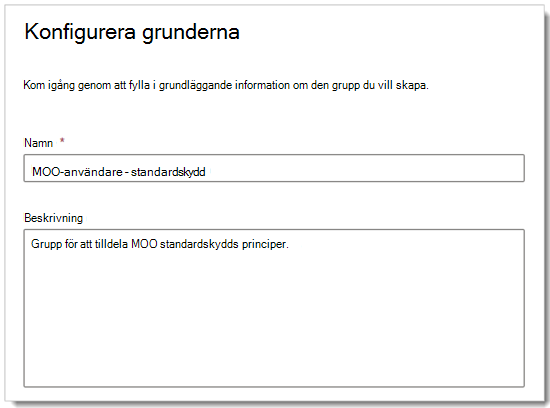

När du utvärderar Microsoft Defender för Office 365 kan du välja att testa specifika användare innan du aktiverar och tillämpar principer för hela organisationen. Genom att skapa distributionsgrupper kan du hantera distributionsprocesserna. Skapa till exempel grupper som Defender för Office 365 Användare – Standardskydd, Defender för Office 365 Användare – Strikt skydd, Defender för Office 365 användare – Anpassat skydd eller Defender för Office 365 Användare – Undantag.

Det kanske inte är uppenbart varför "Standard" och "Strict" är de termer som används för dessa grupper, men det blir tydligt när du utforskar mer om Defender för Office 365 säkerhetsförinställningar. Namngivningsgrupperna "anpassade" och "undantag" talar för sig själva, och även om de flesta av dina användare bör omfattas av standarden och strikta, samlar anpassade grupper och undantagsgrupper in värdefulla data för dig när det gäller att hantera risker.

Steg 1: Skapa pilotgrupper

Distributionsgrupper kan skapas och definieras direkt i Exchange Online eller synkroniseras från lokal Active Directory.

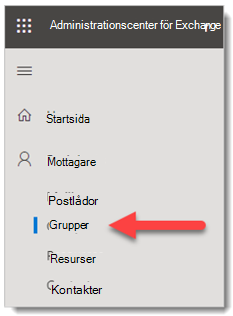

Logga in på Exchange Admin Center (EAC) på https://admin.exchange.microsoft.com med ett konto som har beviljats rollen Mottagaradministratör eller delegerats behörigheter för grupphantering.

Gå till Mottagargrupper>.

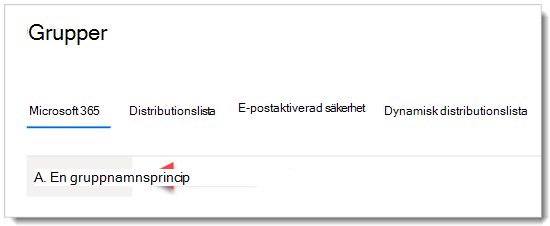

På sidan Grupper väljer du

Lägg till en grupp.

Lägg till en grupp.För grupptyp väljer du Distribution och klickar sedan på Nästa.

Ge gruppen ett Namn och en valfri Beskrivning och klicka sedan på Nästa.

På de återstående sidorna tilldelar du en ägare, lägger till medlemmar i gruppen, anger e-postadress, begränsningar för anslutning till avresa och andra inställningar.

Steg 2: Konfigurera skydd

Vissa funktioner i Defender för Office 365 är konfigurerade och aktiverade som standard, men säkerhetsåtgärder kan vilja höja skyddsnivån från standardvärdet.

Vissa funktioner har ännu inte konfigurerats. Du har följande alternativ för att konfigurera skydd (som är enkla att ändra senare):

Tilldela användare för förinställda säkerhetsprinciper: Förinställda säkerhetsprinciper är den rekommenderade metoden för att snabbt tilldela en enhetlig skyddsnivå för alla funktioner. Du kan välja mellan Standard - eller Strikt skydd. Inställningarna för Standard och Strict beskrivs i tabellerna här. Skillnaderna mellan Standard och Strict sammanfattas i tabellen här.

Fördelarna med förinställda säkerhetsprinciper är att du skyddar grupper av användare så snabbt som möjligt med hjälp av Microsofts rekommenderade inställningar baserat på observationer i datacenter. När nya skyddsfunktioner läggs till och när säkerhetslandskapet ändras uppdateras inställningarna i förinställda säkerhetsprinciper automatiskt till våra rekommenderade inställningar.

Nackdelen med förinställda säkerhetsprinciper är att du inte kan anpassa praktiskt taget någon av säkerhetsinställningarna i förinställda säkerhetsprinciper (du kan till exempel inte ändra en åtgärd från leverera till skräp till karantän eller vice versa). Undantaget är poster och valfria undantag för användarpersonifiering och domän personifieringsskydd, som du måste konfigurera manuellt.

Tänk också på att förinställda säkerhetsprinciper alltid tillämpas före anpassade principer. Så om du vill skapa och använda anpassade principer måste du exkludera användare i dessa anpassade principer från förinställda säkerhetsprinciper.

Konfigurera anpassade skyddsprinciper: Om du föredrar att konfigurera miljön själv jämför du standardinställningarna, Standard och Strikt i Rekommenderade inställningar för EOP och Microsoft Defender för Office 365 säkerhet. Behåll ett kalkylblad där din anpassade version avviker.

Du kan också använda configuration analyzer för att jämföra inställningarna i dina anpassade principer med värdena Standard och Strict.

Detaljerad information om hur du väljer förinställda säkerhetsprinciper jämfört med anpassade principer finns i Fastställa din strategi för skyddsprinciper.

Tilldela förinställda säkerhetsprinciper

Vi rekommenderar att du börjar med de förinställda säkerhetsprinciperna i EOP och Defender för Office 365 snabbt genom att tilldela dem till specifika pilotanvändare eller definierade grupper som en del av utvärderingen. Förinställda principer erbjuder en standardmall för standardskydd eller en mer aggressiv strikt skyddsmall, som kan tilldelas oberoende av varandra.

Ett EOP-villkor för pilotutvärderingar kan till exempel tillämpas om mottagarna är medlemmar i en definierad EOP Standard Protection-grupp och sedan hanteras genom att lägga till konton i eller ta bort kontot från gruppen.

På samma sätt kan ett Defender för Office 365 villkor för pilotutvärderingar tillämpas om mottagarna är medlemmar i en definierad Defender för Office 365 Standard Protection-grupp och sedan hanteras genom att lägga till/ta bort konton via gruppen.

Fullständiga instruktioner finns i Använda Microsoft Defender-portalen för att tilldela standard- och strikt förinställda säkerhetsprinciper till användare.

Konfigurera anpassade skyddsprinciper

De fördefinierade principmallarna Standard eller Strict Defender för Office 365 ger pilotanvändare det rekommenderade baslinjeskyddet. Du kan dock också skapa och tilldela anpassade skyddsprinciper som en del av utvärderingen.

Det är viktigt att vara medveten om prioriteten som dessa skyddsprinciper har när de tillämpas och tillämpas, enligt beskrivningen i Prioritetsordning för förinställda säkerhetsprinciper och andra principer.

Förklaringen och tabellen i Konfigurera skyddsprinciper innehåller en praktisk referens för det du behöver konfigurera.

Steg 3: Prova funktioner och bekanta dig med simulering, övervakning och mått

Nu när piloten har konfigurerats är det bra att bekanta sig med verktygen för rapportering, övervakning och attacksimulering som är unika för Microsoft Defender för Microsoft 365.

| Funktion | Beskrivning | Mer information |

|---|---|---|

| Hotutforskaren | Threat Explorer är ett kraftfullt verktyg i nära realtid som hjälper säkerhetsåtgärdsteam att undersöka och reagera på hot och visar information om identifierad skadlig kod och nätfiske i e-post och filer i Office 365, samt andra säkerhetshot och risker för din organisation. | Om Threat Explorer |

| Attacksimuleringsutbildning | Du kan använda Övning av attacksimulering i Microsoft Defender-portalen för att köra realistiska attackscenarier i din organisation, som hjälper dig att identifiera och hitta sårbara användare innan en verklig attack påverkar din miljö. | Kom igång med Attack simuleringsträning |

| Instrumentpanel för rapporter | I den vänstra navigeringsmenyn klickar du på Rapporter och expanderar rubriken Email & samarbete. De Email & samarbetsrapporterna handlar om att upptäcka säkerhetstrender som vissa gör att du kan vidta åtgärder (via knappar som "Gå till inlämningar") och andra som visar trender. Dessa mått genereras automatiskt. | Visa säkerhetsrapporter för e-post i Microsoft Defender-portalen Visa Defender för Office 365 rapporter i Microsoft Defender-portalen |

Nästa steg

Utvärdera Microsoft Defender för Endpoint

Gå tillbaka till översikten för Utvärdera Microsoft Defender för Office 365

Gå tillbaka till översikten för Utvärdera och pilottesta Microsoft Defender XDR

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för