Implementera programsäkerhetsgrupper

Du kan implementera programsäkerhetsgrupper (ASG:er) i ditt virtuella Azure-nätverk för att logiskt gruppera dina virtuella datorer efter arbetsbelastning. Du kan sedan definiera reglerna för nätverkssäkerhetsgruppen baserat på dina programsäkerhetsgrupper.

Saker att veta om hur du använder programsäkerhetsgrupper

Programsäkerhetsgrupper är ett programcentrerat sätt att titta på infrastrukturen. Du ansluter dina virtuella datorer till en programsäkerhetsgrupp. Sedan använder du programsäkerhetsgruppen som källa eller mål i reglerna för nätverkssäkerhetsgruppen.

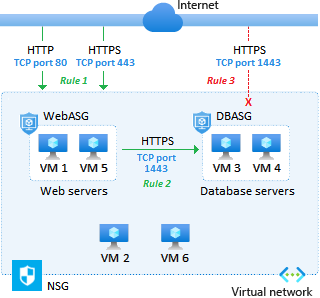

Nu ska vi undersöka hur du implementerar programsäkerhetsgrupper genom att skapa en konfiguration för en onlineåterförsäljare. I vårt exempelscenario måste vi styra nätverkstrafiken till virtuella datorer i programsäkerhetsgrupper.

Anmärkning

I diagrammet hanterar programservrarna SQL Server-begäranden.

Scenariokrav

Här är scenariokraven för vår exempelkonfiguration:

- I det här scenariot finns det två nivåer: webbservrar och programservrar.

- Webbservrarna hanterar HTTP- och HTTPS-internettrafik.

- Programservrarna bearbetar SQL-begäranden från webbservrarna.

Lösning

I vårt scenario måste vi skapa följande konfiguration:

Skapa programsäkerhetsgrupper för varje nivå.

För varje virtuell datorserver tilldelar du dess nätverksgränssnitt till lämplig programsäkerhetsgrupp.

Skapa nätverkssäkerhetsgruppen och säkerhetsreglerna.

Regel 1: Ange Prioritet till 100. Tillåt åtkomst från Internet till webbservrarnas datorer från HTTP-port 80 och HTTPS-port 443.

Regel 1 har det lägsta prioritetsvärdet, så den har företräde framför de andra reglerna i gruppen. Kundåtkomst till vår onlinekatalog är av största vikt i vår design.

Regel 2: Ange Prioritet till 110. Tillåt åtkomst från webbservrarna till programservrar via SQL-port 1433.

Regel 3: Ange Prioritet till 120. Neka åtkomst var som helst till programserverdatorer på HTTP- och HTTPS-portarna.

Kombinationen av regel 2 och regel 3 säkerställer att endast våra webbservrar kan komma åt våra databasservrar. Den här säkerhetskonfigurationen skyddar våra inventeringsdatabaser från angrepp utifrån.

Saker att tänka på när du använder programsäkerhetsgrupper

Det finns flera fördelar med att implementera programsäkerhetsgrupper i dina virtuella nätverk.

Tänk på att underhålla IP-adresser. När du styr nätverkstrafiken med hjälp av programsäkerhetsgrupper behöver du inte konfigurera inkommande och utgående trafik för specifika IP-adresser. Om du har många virtuella datorer i konfigurationen kan det vara svårt att ange alla berörda IP-adresser. När du underhåller konfigurationen kan antalet servrar ändras. Dessa ändringar kan kräva att du ändrar hur du stöder olika IP-adresser i dina säkerhetsregler.

Tänk på att inga undernät används. Genom att organisera dina virtuella datorer i programsäkerhetsgrupper behöver du inte heller distribuera dina servrar över specifika undernät. Du kan ordna servrarna efter program och syfte för att uppnå logiska grupperingar.

Överväg förenklade regler. Programsäkerhetsgrupper hjälper till att eliminera behovet av flera regeluppsättningar. Du behöver inte skapa en separat regel för varje virtuell dator. Du kan tillämpa nya regler dynamiskt på utsedda programsäkerhetsgrupper. Nya säkerhetsregler tillämpas automatiskt på alla virtuella datorer i den angivna programsäkerhetsgruppen.

Överväg stöd för arbetsbelastning. En konfiguration som implementerar programsäkerhetsgrupper är lätt att underhålla och förstå eftersom organisationen baseras på arbetsbelastningsanvändning. Programsäkerhetsgrupper tillhandahåller logiska arrangemang för dina program, tjänster, datalagring och arbetsbelastningar.

Överväg tjänsttaggar. Tjänsttaggar representerar en grupp MED IP-adressprefix från en specifik Azure-tjänst. De hjälper till att minimera komplexiteten i frekventa uppdateringar av nätverkssäkerhetsregler. Tjänsttaggar används för att förenkla hanteringen av IP-adresser för Azure-tjänster, men ASG:er används för att gruppera virtuella datorer och hantera nätverkssäkerhetsprinciper baserat på dessa grupper.