Ange säkerhetsbaslinjer för SaaS-, PaaS- och IaaS-tjänster

Den här lektionen ger en översikt över de allmänna metodtipsen för IaaS- och PaaS-säkerhet.

IaaS-säkerhet

Skydda virtuella datorer med hjälp av autentisering och åtkomstkontroll

Det första steget för att skydda dina virtuella datorer är att se till att endast behöriga användare kan konfigurera nya virtuella datorer och komma åt virtuella datorer.

Använd Azure-principer för att upprätta konventioner för resurser i din organisation och skapa anpassade principer. Tillämpa dessa principer på resurser, till exempel resursgrupper. Virtuella datorer som tillhör en resursgrupp ärver dess principer.

Använda flera virtuella datorer för bättre tillgänglighet

Om den virtuella datorn kör kritiska program som måste ha hög tillgänglighet rekommenderar vi starkt att du använder flera virtuella datorer. Använd en tillgänglighetsuppsättning eller tillgänglighetszoner för bättre tillgänglighet.

En tillgänglighetsuppsättning är en logisk gruppering som du kan använda i Azure för att säkerställa att de virtuella datorresurser som du placerar i den är isolerade från varandra när de distribueras i ett Azure-datacenter. Azure ser till att de virtuella datorer som du placerar i en tillgänglighetsuppsättning körs över flera fysiska servrar, beräkningsrack, lagringsenheter och nätverksväxlar. Om ett maskinvaru- eller Azure-programvarufel inträffar påverkas endast en delmängd av dina virtuella datorer och ditt övergripande program fortsätter att vara tillgängligt för dina kunder. Tillgänglighetsuppsättningar är en viktig funktion när du vill skapa tillförlitliga molnlösningar.

Skydd mot skadlig kod

Du bör installera skydd mot skadlig kod för att identifiera och ta bort virus, spionprogram och annan skadlig programvara. Du kan installera Microsoft Antimalware eller en Microsoft-partners slutpunktsskyddslösning (Trend Micro, Broadcom, McAfee, Windows Defender och System Center Endpoint Protection).

Hantera dina VM-uppdateringar

Virtuella Azure-datorer, precis som alla lokala virtuella datorer, är avsedda att hanteras av användaren. Azure skickar inte Windows-uppdateringar till dem. Du måste hantera dina vm-uppdateringar.

Använd lösningen Uppdateringshantering i Azure Automation för att hantera operativsystemuppdateringar för dina Windows- och Linux-datorer som distribueras i Azure, i lokala miljöer eller i andra molnleverantörer. Du kan snabbt bedöma status för tillgängliga uppdateringar på alla agentdatorer och hantera installationsprocessen för nödvändiga uppdateringar för servrar.

Hantera säkerhetsstatusen för den virtuella datorn

Cyberhot utvecklas. Valv att skydda dina virtuella datorer kräver en övervakningsfunktion som snabbt kan identifiera hot, förhindra obehörig åtkomst till dina resurser, utlösa aviseringar och minska falska positiva identifieringar.

Om du vill övervaka säkerhetsstatusen för dina virtuella Windows- och Linux-datorer använder du Microsoft Defender för molnet.

Övervaka vm-prestanda

Resursmissbruk kan vara ett problem när virtuella datorprocesser förbrukar mer resurser än de borde. Prestandaproblem med en virtuell dator kan leda till avbrott i tjänsten, vilket strider mot säkerhetsprincipen för tillgänglighet. Detta är särskilt viktigt för virtuella datorer som är värdar för IIS eller andra webbservrar, eftersom hög CPU- eller minnesanvändning kan tyda på en DoS-attack (Denial of Service). Det är absolut nödvändigt att övervaka åtkomsten till virtuella datorer inte bara reaktivt när ett problem uppstår, utan även proaktivt mot baslinjeprestanda som mäts under normal drift.

Kryptera dina virtuella hårddiskfiler

Vi rekommenderar att du krypterar dina virtuella hårddiskar (VHD) för att skydda din startvolym och dina datavolymer i vila i lagringen, tillsammans med dina krypteringsnycklar och hemligheter.

Azure Disk Encryption för virtuella Linux-datorer och Azure Disk Encryption för virtuella Windows-datorer hjälper dig att kryptera dina virtuella Linux- och Windows IaaS-diskar. Azure Disk Encryption använder den branschstandardmässiga DM-Crypt-funktionen i Linux och BitLocker-funktionen i Windows för att tillhandahålla volymkryptering för operativsystemet och datadiskarna. Lösningen är integrerad med Azure Key Vault för att hjälpa dig att styra och hantera diskkrypteringsnycklar och hemligheter i din nyckelvalvsprenumeration. Lösningen säkerställer också att alla data på de virtuella datordiskarna krypteras i vila i Azure Storage.

Begränsa direkt internetanslutning

Övervaka och begränsa direkt internetanslutning för virtuella datorer. Angripare söker ständigt igenom offentliga moln-IP-intervall efter öppna hanteringsportar och försöker med "enkla" attacker som vanliga lösenord och kända opatcherade sårbarheter.

PaaS-säkerhet

Anta en identitetsprincip som primär säkerhetsperimeter

En av de fem viktigaste egenskaperna för molnbaserad databehandling är bred nätverksåtkomst, vilket gör nätverksfokuserad tänkande mindre relevant. Målet med mycket molnbaserad databehandling är att tillåta användare att komma åt resurser oavsett plats. För de flesta användare kommer deras plats att finnas någonstans på Internet.

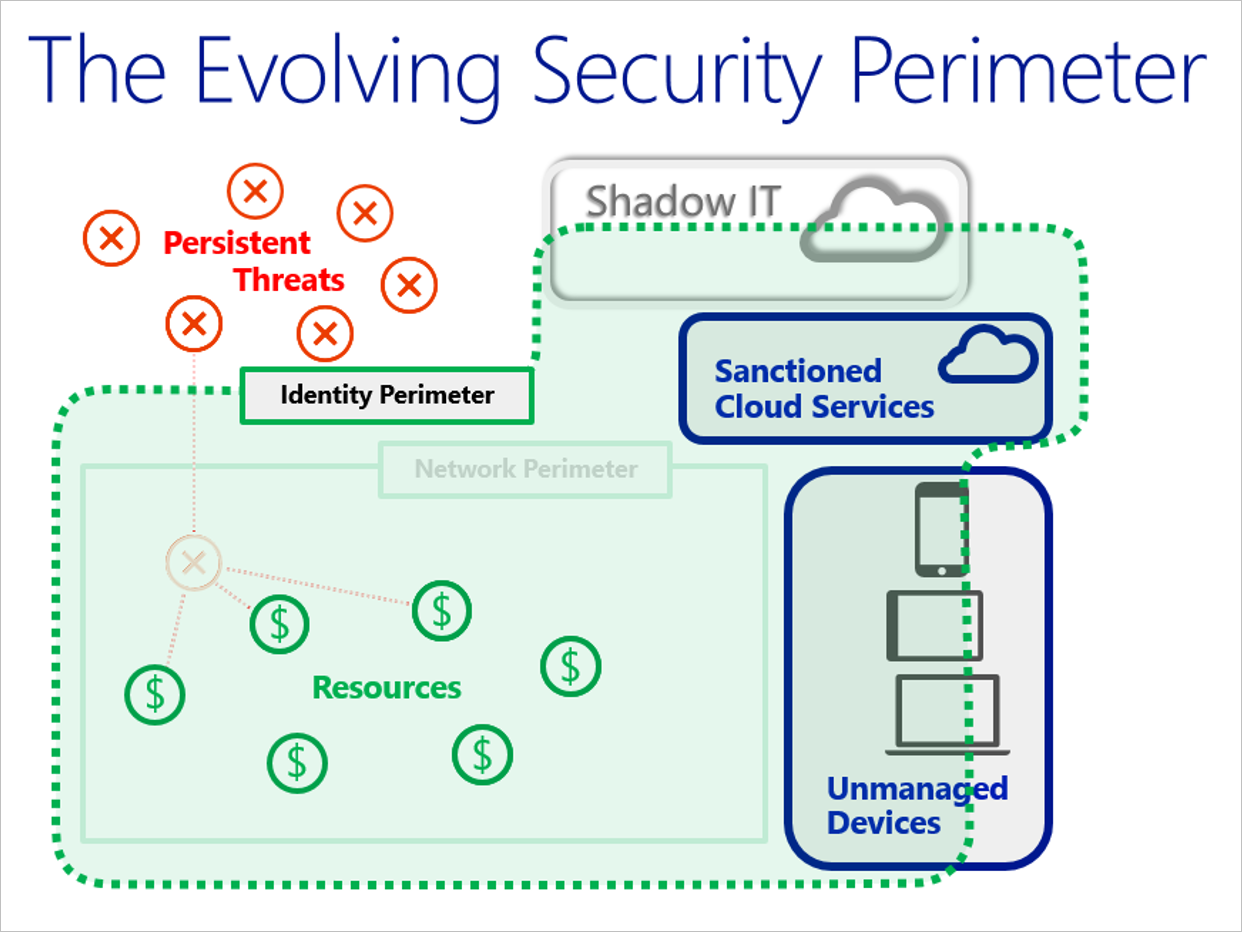

Följande bild visar hur säkerhetsperimetern har utvecklats från en nätverksperimeter till en identitetsperimeter. Säkerheten handlar mindre om att försvara nätverket och mer om att försvara dina data, samt att hantera säkerheten för dina appar och användare. Den viktigaste skillnaden är att du vill föra säkerheten närmare det som är viktigt för ditt företag.

Till en början tillhandahöll Azure PaaS-tjänster (till exempel webbroller och Azure SQL) lite eller inget traditionellt skydd för nätverksperimeter. Det var underförstått att elementets syfte var att exponeras för Internet (webbrollen) och att autentisering ger den nya perimetern (till exempel BLOB eller Azure SQL).

Moderna säkerhetsrutiner förutsätter att angriparen har brutit mot nätverksperimetern. Därför har moderna försvarsmetoder övergått till identitet. Organisationer måste upprätta en identitetsbaserad säkerhetsperimeter med stark autentiserings- och auktoriseringshygien (bästa praxis).

Principer och mönster för nätverksperimetern har varit tillgängliga i årtionden. Däremot har branschen relativt mindre erfarenhet av att använda identitet som primär säkerhetsperimeter. Med detta sagt har vi samlat tillräckligt med erfarenhet för att ge några allmänna rekommendationer som är beprövade inom området och gäller för nästan alla PaaS-tjänster.

Utveckla i Azure App Service

Azure App Service är ett PaaS-erbjudande som gör att du kan skapa webb- och mobilappar för valfri plattform eller enhet och ansluta till data var som helst, i molnet eller lokalt. App Service innehåller webb- och mobilfunktioner som tidigare levererades separat som Azure Websites och Azure Mobile Services. Det finns nya funktioner för att automatisera affärsprocesser och hantera moln-API:er. Som en enda integrerad tjänst ger App Service en omfattande uppsättning funktioner till webb-, mobil- och integrationsscenarier.

Installera en brandvägg för webbprogram

Webbprogram blir i allt större utsträckning föremål för attacker där kända svagheter i programmen utnyttjas. Bland annat är SQL-inmatningsattacker och skriptangrepp mellan webbplatser vanliga. Det kan vara svårt att förhindra sådana attacker i programkod och kan kräva rigoröst underhåll, korrigering och övervakning i många lager av programtopologin. Med en centraliserad brandvägg för webbaserade program blir det enklare att hantera säkerheten och programadministratörer får bättre möjligheter skydda mot intrång. En brandväggslösning för webbaserade program kan även reagera snabbare på ett säkerhetshot genom att åtgärda en känd svaghet på en central plats jämfört med om korrigeringar ska utföras i varje enskilt webbprogram.

Brandväggen för webbaserade program (WAF) ger ett centraliserat skydd av dina webbprogram mot vanliga sårbarheter och sårbarheter.

DDoS-skydd

Azure DDoS Protection, kombinerat med metodtips för programdesign, ger förbättrade DDoS-åtgärdsfunktioner för att ge mer skydd mot DDoS-attacker. Du bör aktivera Azure DDOS Protection i alla virtuella perimeternätverk.

Övervaka prestanda för dina program

Övervakning handlar om att samla in och analysera data för att fastställa programmets prestanda, hälsa och tillgänglighet. En effektiv övervakningsstrategi hjälper dig att förstå den detaljerade driften av komponenterna i ditt program. Det hjälper dig att öka din drifttid genom att meddela dig om kritiska problem så att du kan lösa dem innan de blir problem. Det hjälper dig också att identifiera avvikelser som kan vara säkerhetsrelaterade.

Utföra säkerhetspenetreringstestning

Att verifiera säkerhetsskydd är lika viktigt som att testa andra funktioner. Gör intrångstestning till en standarddel av bygg- och distributionsprocessen. Schemalägg regelbundna säkerhetstester och sårbarhetsgenomsökning i distribuerade program och övervaka öppna portar, slutpunkter och attacker.