Anteckning

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Kommentar

CentOS som refereras i den här artikeln är en Linux-distribution och kommer att nå End Of Life (EOL). Överväg att använda och planera i enlighet med detta. Mer information finns i CentOS End Of Life-vägledning.

Gäller för: .NET Core 2.1, .NET Core 3.1, .NET 5

Målet för den här delen

Den här delen av utbildningen är avsedd för användare som inte har någon Linux-upplevelse. Den beskriver följande ämnen:

Så här använder du Windows Azure för att skapa en virtuell Linux-dator.

Kommentar

Du kan hoppa över det här steget om du redan har en virtuell Linux-dator att använda i träningen.

Så här ansluter du till en virtuell Linux-dator från en Windows-baserad dator.

Så här hanterar du grundläggande uppgifter när du arbetar i Linux, till exempel att skapa och ta bort filer och mappar, köra kommandon som en privilegierad användare och installera program med hjälp av pakethanterare.

För att se till att alla labb i den här guiden fungerar som avsett rekommenderar vi att du använder en Ubuntu 18.04 LTS-distribution eftersom det är den distribution som användes för att skapa labbarna.

Den här delen (1.1) innehåller följande steg:

Om du är bekant med Linux kanske du vill hoppa över den här delen helt och gå direkt till del 1.2 – Särskilda Linux-kataloger, upphöjda användare och pakethanterare.

Skapa en virtuell Linux-dator i Windows Azure

Ditt första beslut är vilken distribution av Linux du vill använda. Det finns olika varianter och distributioner av Linux-operativsystemet, som ofta kallas "distributioner". Enligt den här artikeln i Linux Documentation Project finns det många likheter mellan de olika distributionerna. Kommandona som används i den här serien är nästan desamma för varje Linux-distribution, även om installationspakethanterare kan skilja sig åt. De allmänna instruktionerna kommer dock att vara desamma oavsett vilken distribution som används.

Kommentar

Som förklaras i virtuella Linux-datorer i Azure Azure Support Microsoft flera populära Linux-distributioner som tillhandahålls och underhålls av våra partner. Du hittar distributioner som Red Hat Enterprise, CentOS, SUSE Linux Enterprise, Debian, Ubuntu, CoreOS, RancherOS, FreeBSD och andra på Azure Marketplace.

Instruktionerna för att skapa en virtuell Linux-dator i Azure beskrivs tydligt i Snabbstart: Skapa en virtuell Linux-dator i Azure Portal.

Kommentar

Den här artikeln innehåller också instruktioner för att ansluta till den virtuella datorn och installera Nginx-webbservern. Det är ditt val att följa dessa instruktioner och installera Nginx. Du behöver dock inte bestämma det ännu eftersom Nginx-installationen och konfigurationen beskrivs i nästa del.

Den här självstudien duplicerar inte dessa steg eftersom instruktionerna är tillräckligt tydliga. Det är dock viktigt att markera några viktiga punkter om hur du skapar den virtuella datorn.

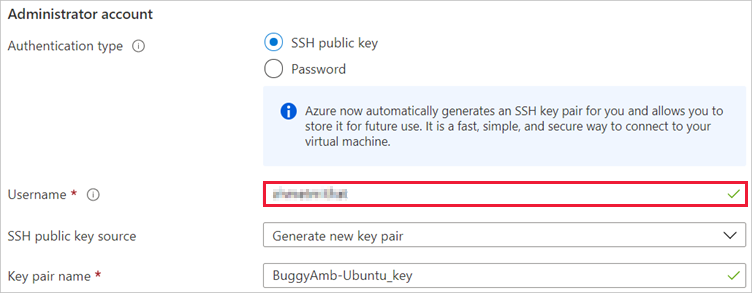

Autentisering

Du kan välja mellan följande typer av autentisering när du skapar den virtuella datorn:

- Ansluta med hjälp av ett lösenord

- Anslut med en offentlig SSH-nyckel

Även om det är acceptabelt att använda lösenordsautentisering i samband med den här utbildningen rekommenderar vi att du använder alternativet för offentlig SSH-nyckel eftersom det ger bättre säkerhet. Den här guiden använder också det här alternativet som standard när du ansluter till en virtuell Linux-dator.

Azure genererar automatiskt ett SSH-nyckelpar åt dig och gör att du kan spara det på disken så att du kan använda det senare när du ansluter till den virtuella Linux-datorn. Den här åtgärden förenklar anslutningsprocessen.

Välj den offentliga SSH-nyckeln och Generera nya nyckelparsalternativ när du skapar administratörskontot.

I fältet Användarnamn kan du välja vilket namn du vill bland de namn som du angav när du skapade den virtuella datorn.

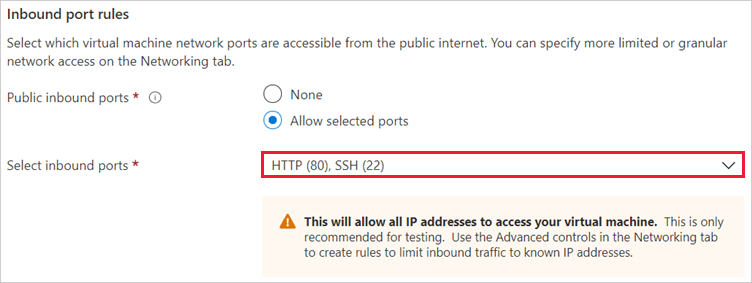

Regler för inkommande portar

Om du vill aktivera anslutningen till den nya virtuella datorn väljer du både SSH och HTTP för regler för inkommande portar. Det beror på att du använder SSH-protokollet för att ansluta till den virtuella datorn, och du använder HTTP-protokollet när du kommer åt ASP.NET Core-programmet som körs på Linux.

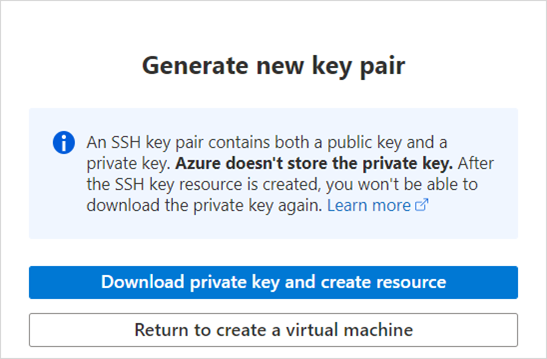

Spara den privata nyckeln

Eftersom alternativet för offentlig SSK-nyckel är valt visas följande meddelande när du skapar den virtuella datorn:

Generera nytt nyckelpar

Välj Ladda ned privat nyckel och skapa resurs och spara sedan den privata nyckeln på den lokala disken. Filnamnstillägget är .pem (Privacy-Enhanced Mail).

Kommentar

Du använder den privata nyckeln för att öppna dörren när du ansluter till den virtuella Linux-datorn. Därför bör du inte dela den här nyckeln med andra personer.

Fastställa IP-adressen

När den virtuella datorn har skapats går du till resurssidan och fastställer och noterar den virtuella datorns offentliga IP-adress. Du använder den här IP-adressen för att ansluta till den virtuella datorn.

Kommentar

Vi rekommenderar att du använder en statisk IP-adress eftersom du kanske måste starta om datorn under testerna. Om du använder en dynamisk offentlig IP-adress allokeras en annan IP-adress till den virtuella datorn när den har startats om.

Ansluta till den virtuella Linux-datorn

Nu när du har en virtuell Linux-dator och du känner till dess IP-adress har du även din privata nyckel för att autentisera med hjälp av offentlig SSH-nyckelautentisering och du kan logga in. Det är ett bra tillfälle att diskutera några terminologier som du kommer att stöta på när du ansluter till den virtuella Linux-datorn.

Du använder inte ett GUI för att ansluta till och hantera din virtuella Linux-dator. I stället använder du en terminal för att ansluta och ett gränssnitt för att köra kommandon.

UNIX-terminalen

Termen "terminal" är baserad på tidiga datormodeller som upptog ett helt rum och kontrollerades vid en fysisk terminal genom punchkortläsare och senare tangentbord. Idag är en terminal en programvarurepresentation av fysiska terminaler. PuTTY är till exempel en terminal.

UNIX-gränssnittet

UNIX-gränssnittet är ett gränssnitt mellan användaren och UNIX-liknande operativsystem. En användare är i ett gränssnitt så snart användaren loggar in på systemet. Gränssnittet innehåller en kommandoradstolk (CLI) som läser och kör kommandon och skript för att styra systemet och sedan visar de resulterande utdata.

Gränssnittet kallas även för "kommandoraden" eller "terminalen", och dessa termer är utbytbara. Gränssnittet innehåller vissa kommandon och ett programmeringsspråk som du kan använda för att skriva skript. Det finns flera olika gränssnittsimplementeringar. inklusive populära Bash.

Den här artikeln beskriver följande anslutningsalternativ:

- Använda PowerShell SSH-terminalen

- Använda PuTTy SSH-terminalen

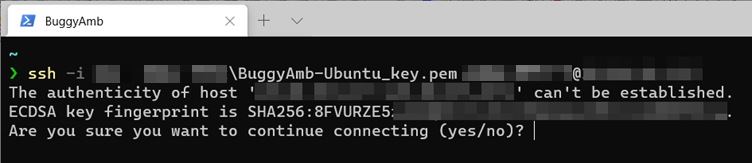

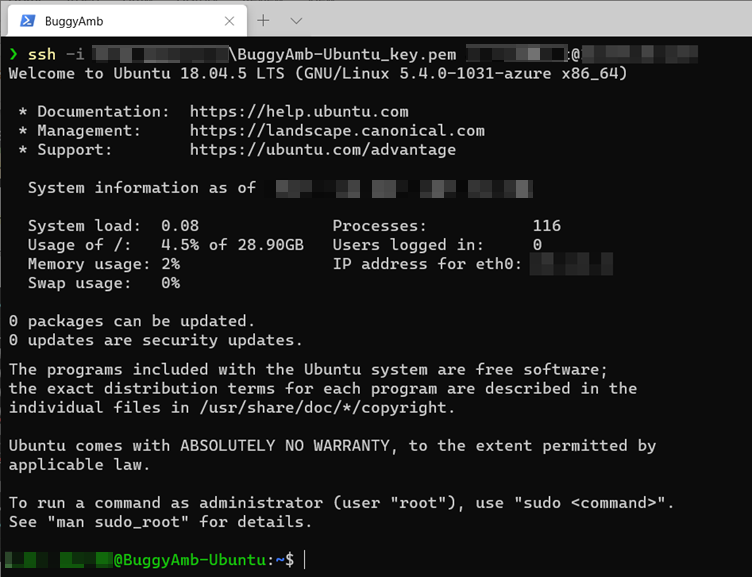

Ansluta med PowerShell SSH-terminalen

Om du kör windows 10, version 1809 eller senare kan du använda den inbyggda PowerShell SSH-klienten. Om du vill ansluta till en virtuell dator öppnar du PowerShell och kör ett SSH-kommando i följande format:

ssh -i <path to .pem private key file> <user>@<host>

Till exempel:

ssh -i d:\Learn\Linux\myPrivateKey.pem <UserName>@127.0.0.1

Om du aldrig har anslutit till den här servern tidigare får du följande varningsmeddelande:

Det går inte att upprätta värdnamnets<> äkthet.

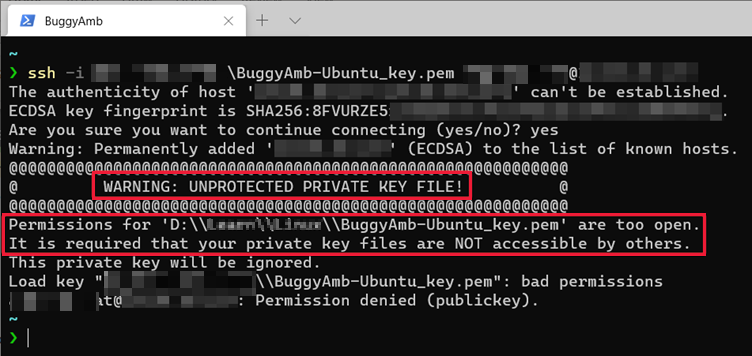

Om du anger ja får du följande varning:

I princip vill SSH-klienten att den privata nyckeln ska vara "mer privat". Med andra ord är den privata nyckeln som finns i .pem-filen tillgänglig för andra användare på den dator som du ansluter till. Förväntningen är att en privat nyckel endast ska vara tillgänglig för den användare som initierar anslutningarna till den virtuella Linux-datorn.

Åtgärda problemet genom att ändra behörigheterna för den privata nyckelfilen. För att göra detta följer du stegen nedan:

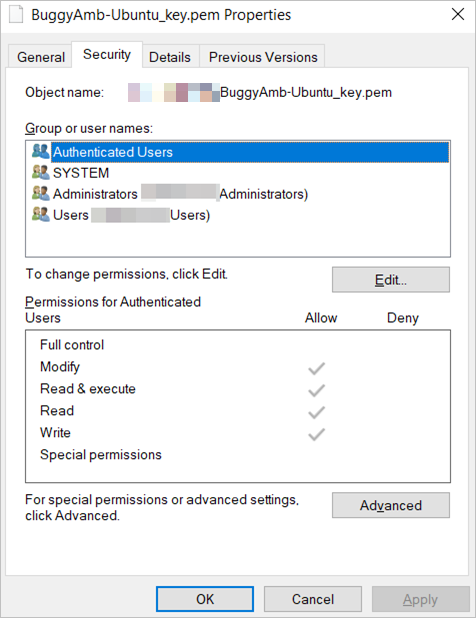

Leta upp och högerklicka på den privata nyckelfilen, välj Egenskaper och välj sedan fliken Säkerhet . I det här exemplet visas följande behörigheter som ärvs från mappen.

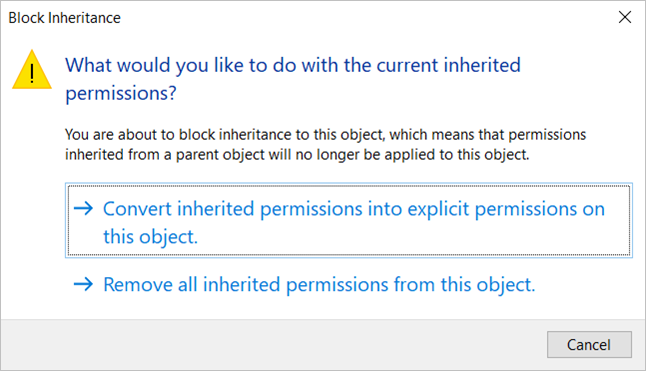

I det här exemplet vill du bara att gruppen SYSTEM och ditt konto ska ha åtkomst till den här filen. Eftersom behörigheterna ärvs från mappen måste du inaktivera arvet innan du kan redigera behörigheterna. Välj Avancerat och sedan Inaktivera arv. Du uppmanas av följande fråga:

Vad vill du göra med de aktuella ärvda behörigheterna?

Välj Konvertera ärvda behörigheter till explicita behörigheter för det här objektet.

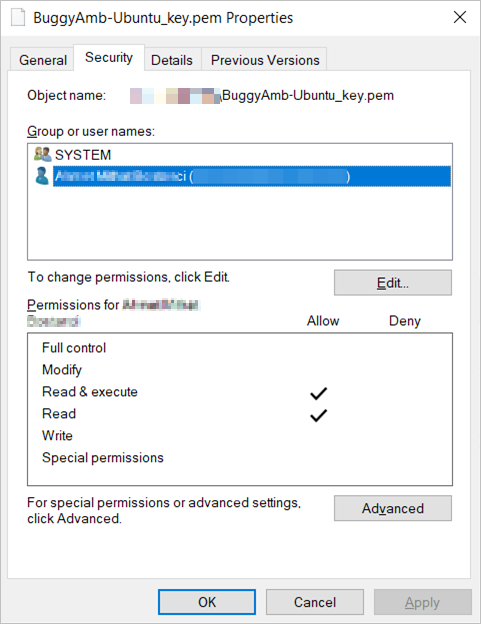

Ta bort alla grupper utom SYSTEM och lägg sedan till ditt eget konto. Följande är de sista behörigheterna som beviljas för din privata nyckel.

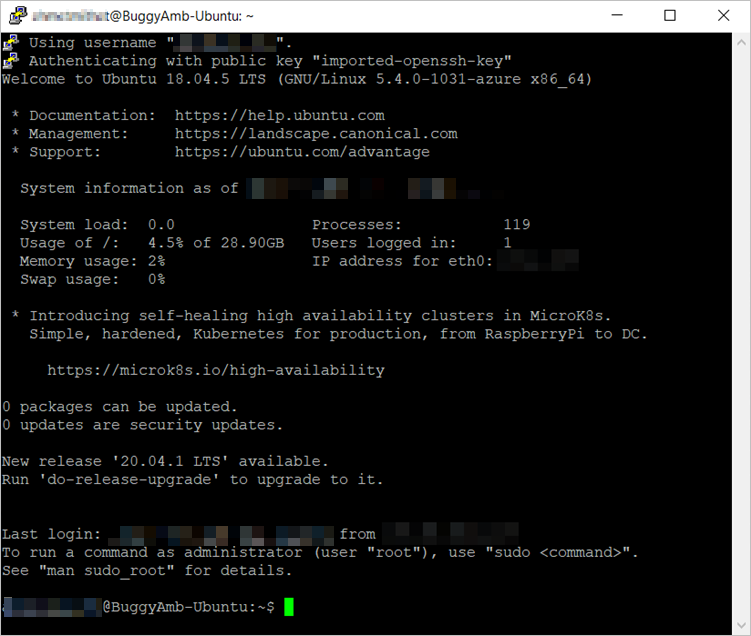

Försök igen för att ansluta med samma SSH-kommando. Den här gången bör anslutningen upprättas utan fel.

Anslut med PuTTY

PuTTY är en av de mest populära terminalerna för att ansluta till en virtuell Linux-dator. Du kan ladda ned och installera PuTTY för Windows kostnadsfritt på klientdatorn.

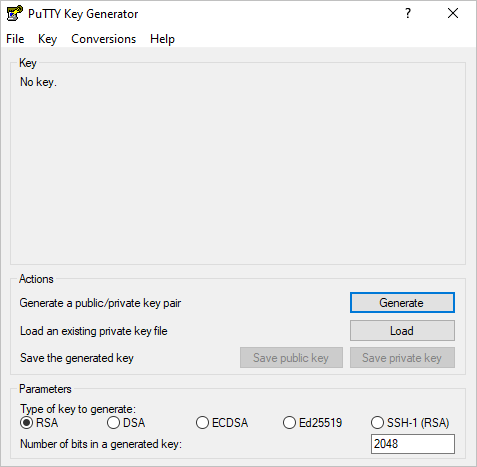

PuTTY är lätt att använda. Tänk dock på att PuTTY inte accepterar PEM-formatet för privat nyckel. Därför måste du konvertera nyckeln till det format som PuTTY förväntar sig att se (PPK). Lyckligtvis är det också enkelt att konvertera PEM-formatet eftersom PuTTY Key Generator (PuTTYgen) installeras tillsammans med terminalprogramvaran.

Om du vill konvertera filer följer du dessa steg:

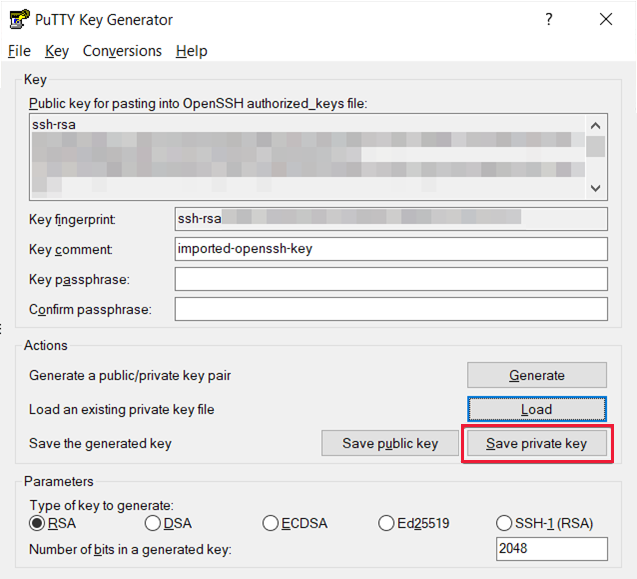

Starta PuTTYgen och kontrollera att RSA har valts som den typ av nyckel som ska genereras.

Välj Läs in för att välja den privata nyckelfil som har .pem-tillägget.

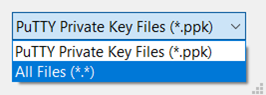

Kontrollera att Alla filer har valts eftersom standardvalet för PuTTYgen är PPK.

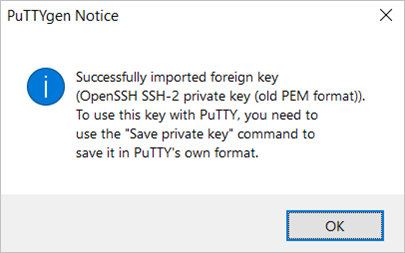

Leta upp och öppna önskad PEM-fil. Du bör se följande meddelande som anger att PuTTYgen kunde importera nyckeln. Nu kan du spara den privata nyckeln i PPK-format.

Välj OK och välj sedan Spara privat nyckel:

PuTTYgen uppmanar dig att bekräfta att du vill spara nyckeln utan lösenfras. Välj Ja och spara den privata nyckeln i PPK-format.

Nu är du redo att ansluta till den virtuella datorn med hjälp av PPK-filen.

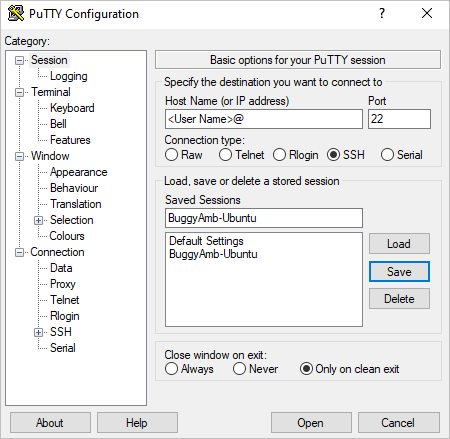

Starta PuTTY. Du använder samma <användarnamn>@<värd | IP-adressformat> för anslutningsinformationen. Du kan spara den här sessionsinformationen om du vill återanvända den senare. Följande skärmbild visar dialogrutan PuTTY-konfiguration efter att den aktuella sessionen har sparats. Dialogrutan visar värdinformationen i <username>@<host | IP-adressformatet> och sessionsnamnet efter att det valts från den tillgängliga listan.

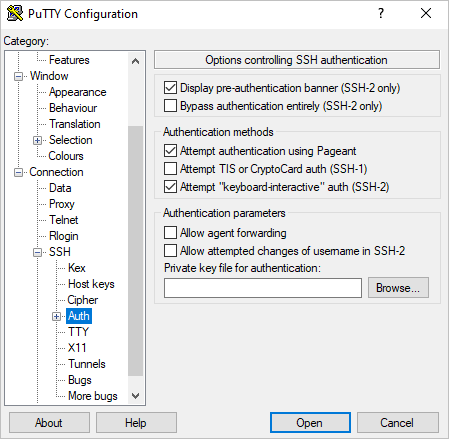

Eftersom du använder offentlig SSH-nyckelautentisering måste du tala om för PuTTY var du hittar den privata nyckeln. Det gör du genom att expandera SSH och välja Auth i fönstret Kategori och sedan välja Bläddra.

Leta upp och välj den PPK-fil som du skapade med hjälp av PuTTYgen.

Välj Öppna för att starta sessionen.

Kommentar

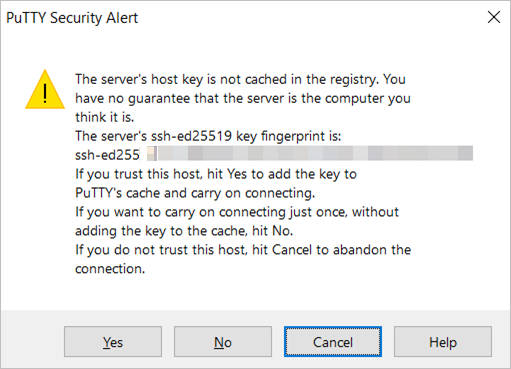

När du först ansluter till den virtuella datorn får du följande varningsmeddelande:

Serverns värdnyckel cachelagras inte i registret. Du har ingen garanti för att servern är den dator som du tror att den är.

Det här meddelandet liknar det meddelande som genereras första gången du ansluter till den virtuella datorn med hjälp av en SSH-klient i PowerShell.

Välj Ja för att ansluta till den virtuella datorn.

Kommentar

Du använder PowerShell SSH för att ansluta till den virtuella datorn under resten av dessa självstudier.

Nästa steg

Del 1.2 – Grundläggande åtgärder i Linux

Ansvarsfriskrivning för information från tredje part

De produkter från andra tillverkare som diskuteras i denna artikel tillverkas oberoende av Microsoft. Produkternas funktion eller tillförlitlighet kan därför inte garanteras.