Azure Stack HCI'de Arc sanal makineleri oluşturma

Şunlar için geçerlidir: Azure Stack HCI, sürüm 23H2

Bu makalede, Azure Stack HCI kümenizde oluşturduğunuz VM görüntüleriyle başlayan bir Arc VM'nin nasıl oluşturulacağı açıklanır. Azure CLI, Azure portalı veya Azure Resource Manager şablonunu kullanarak Arc VM'leri oluşturabilirsiniz.

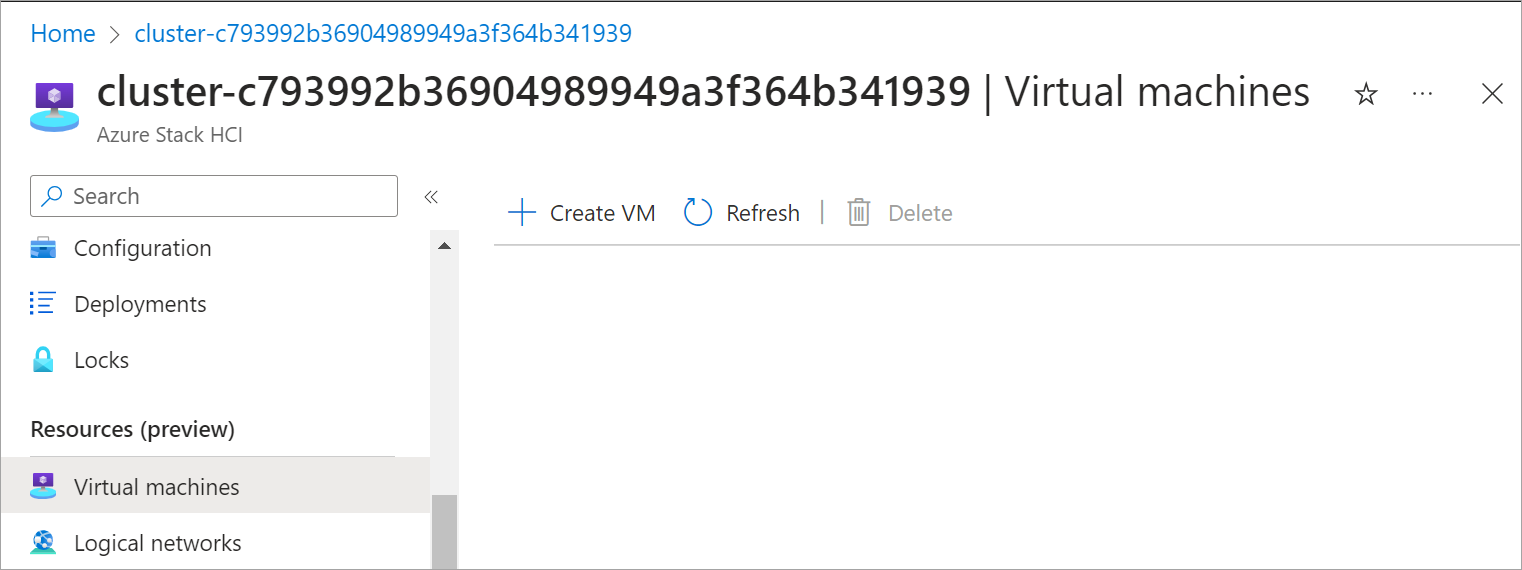

Azure Stack HCI küme kaynağı hakkında

Aşağıdaki işlemler için Azure Stack HCI kümesi kaynak sayfasını kullanın:

- VM görüntüleri, diskler, ağ arabirimleri gibi Arc VM kaynaklarını oluşturun ve yönetin.

- Azure Arc Kaynak Köprüsü'nü ve Azure Stack HCI kümesiyle ilişkili Özel Konumu görüntüleyin ve erişin.

- Arc VM'lerini sağlama ve yönetme.

Arc VM'leri oluşturma yordamı sonraki bölümde açıklanmıştır.

Önkoşullar

Azure Arc özellikli bir VM oluşturmadan önce aşağıdaki önkoşulların tamamlandığından emin olun.

- Uygun RBAC rolü ve izinleri atanmış bir Azure aboneliğine erişim. Daha fazla bilgi için bkz . Azure Stack HCI Arc VM yönetimi için RBAC rolleri.

- VM'yi sağlamak istediğiniz kaynak grubuna erişim.

- Azure Stack HCI kümenizdeki bir veya daha fazla VM görüntüsüne erişim. Bu VM görüntüleri aşağıdaki yordamlardan biri tarafından oluşturulabilir:

- Azure Market bir görüntüden başlayan VM görüntüsü.

- Azure Depolama hesabındaki bir görüntüden başlayan VM görüntüsü.

- Kümenizdeki yerel paylaşımdaki bir görüntüden başlayan VM görüntüsü.

- Vm'leri sağlamak için kullanacağınız Azure Stack HCI kümeniz için özel bir konum. Özel konum, Azure Stack HCI kümesinin Genel Bakış sayfasında da gösterilir.

Azure Stack HCI kümenize bağlanmak için bir istemci kullanıyorsanız bkz . Azure CLI istemcisi aracılığıyla Azure Stack HCI'ye bağlanma.

Azure Stack HCI kümenizle ilişkilendirilmiş bir mantıksal ağda oluşturduğunuz bir ağ arabirimine erişim. Statik IP'ye sahip bir ağ arabirimi veya dinamik IP ayırması olan bir arabirim seçebilirsiniz. Daha fazla bilgi için bkz. Ağ arabirimleri oluşturma.

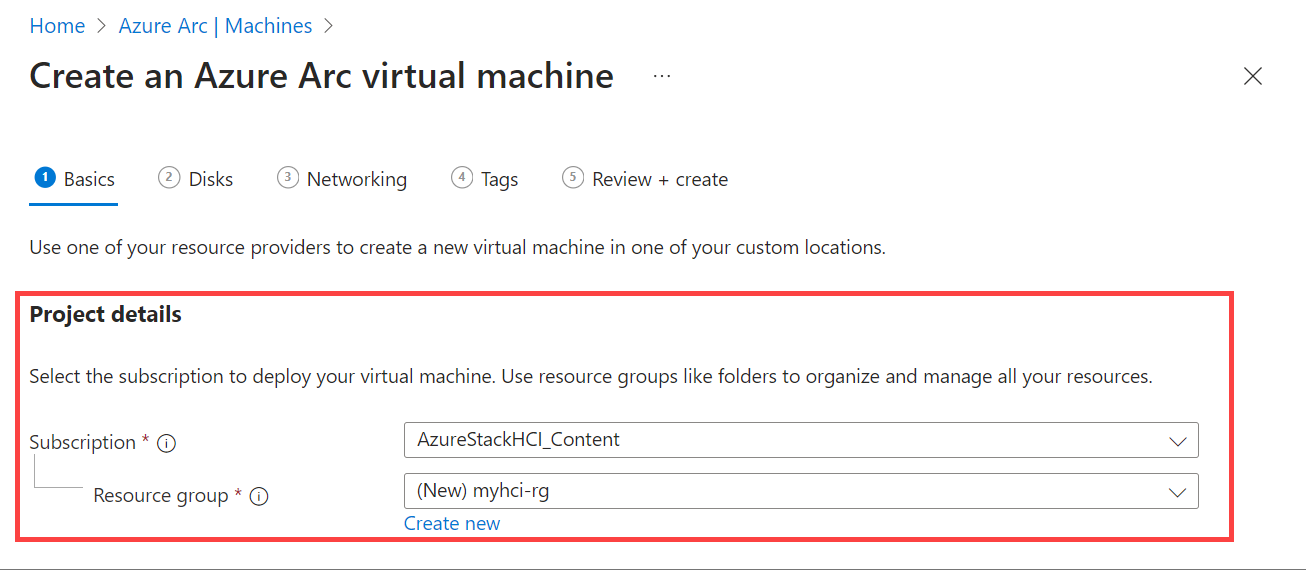

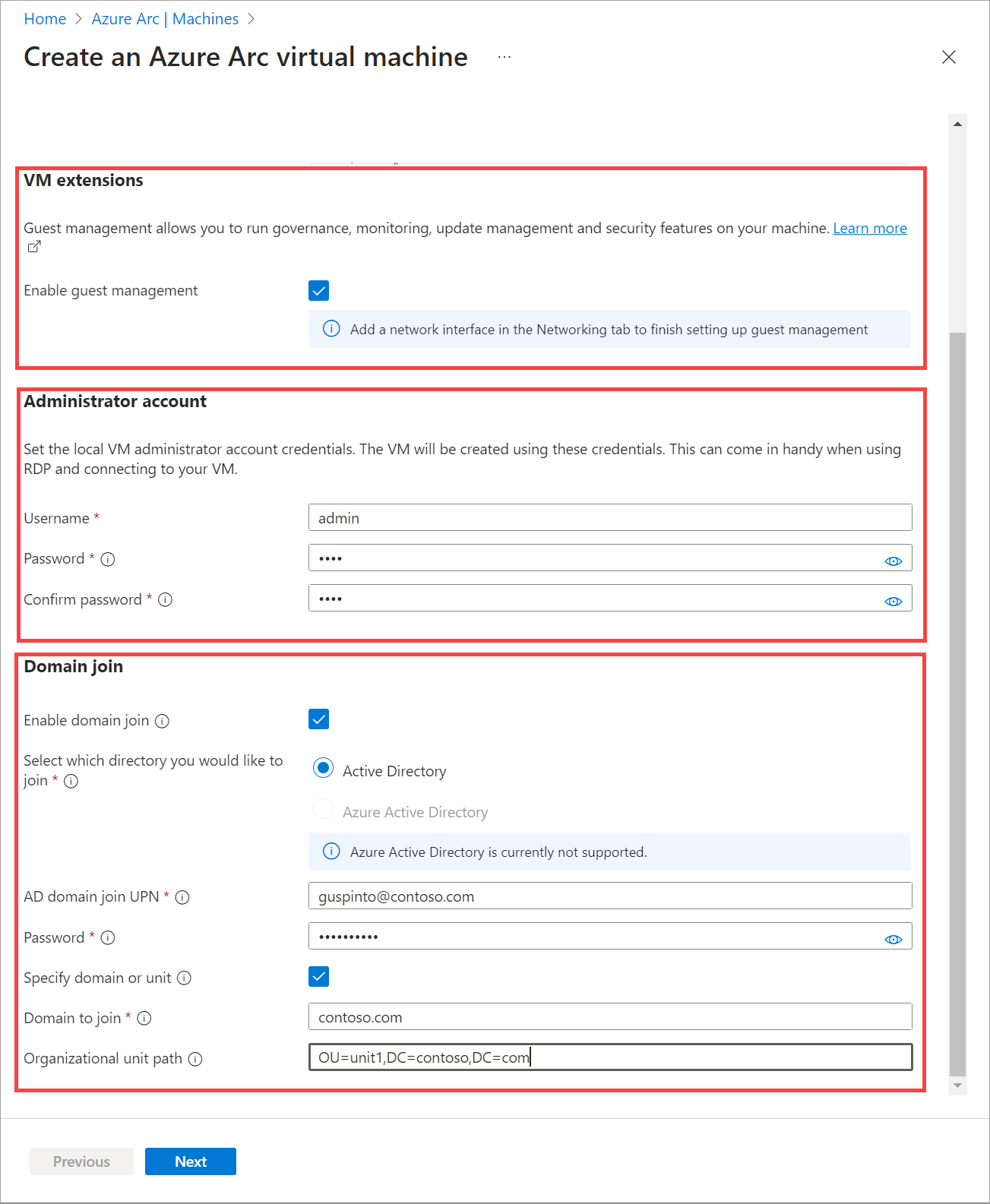

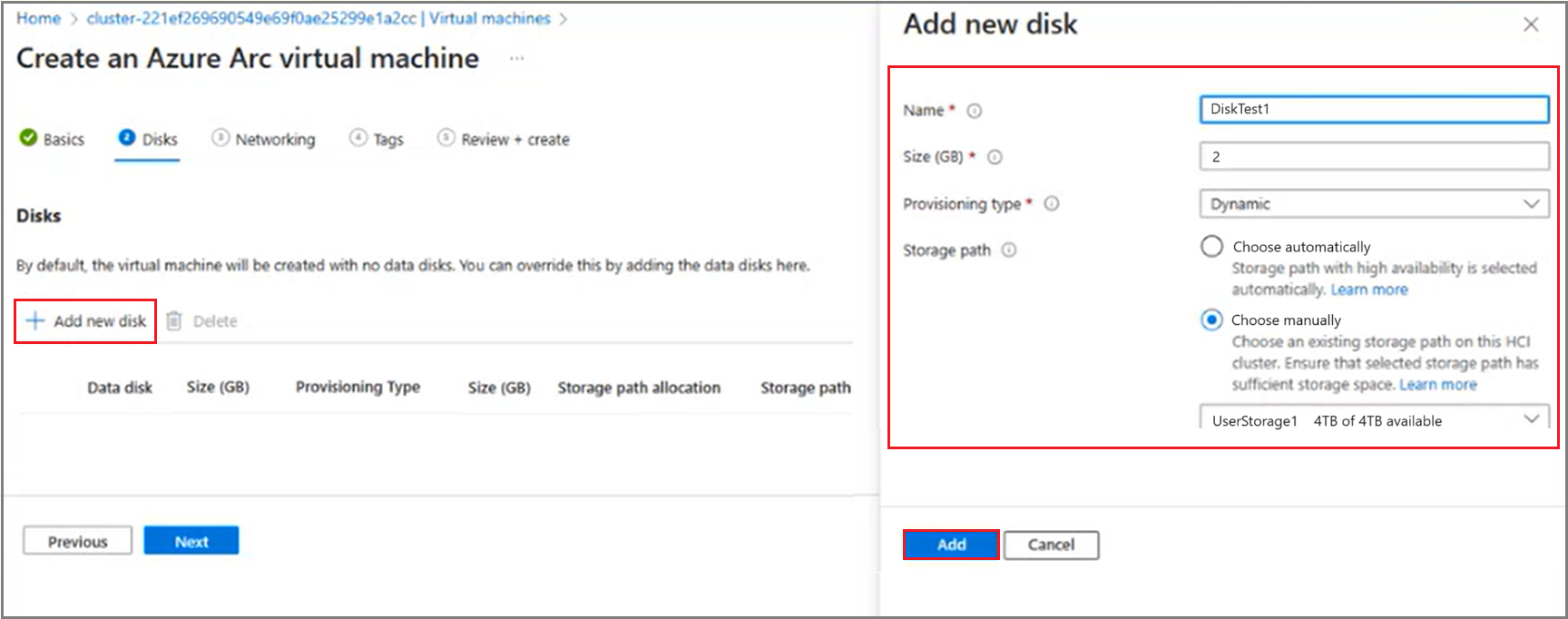

Arc VM'leri oluşturma

Azure Stack HCI kümenizde Arc VM oluşturmak için bu adımları izleyin.

Azure Stack HCI kümenize bağlı az CLI çalıştıran istemcide bu adımları izleyin.

Oturum açma ve aboneliği ayarlama

Oturum açma. Şunu yazın:

az login --use-device-codeAboneliğinizi ayarlayın.

az account set --subscription <Subscription ID>

Windows VM oluşturma

Oluşturduğunuz ağ arabiriminin türüne bağlı olarak, statik IP ile ağ arabirimi veya dinamik IP ayırması olan bir VM oluşturabilirsiniz.

Not

VM'niz için statik IP'lere sahip birden fazla ağ arabirimine ihtiyacınız varsa, VM'yi oluşturmadan önce arabirimleri şimdi oluşturun. SANAL makine sağlandıktan sonra statik IP ile bir ağ arabirimi eklenmesi desteklenmez.

Burada, belirli bir depolama yolunda belirli bellek ve işlemci sayılarını kullanan bir VM oluşturacağız.

Bazı parametreler ayarlayın.

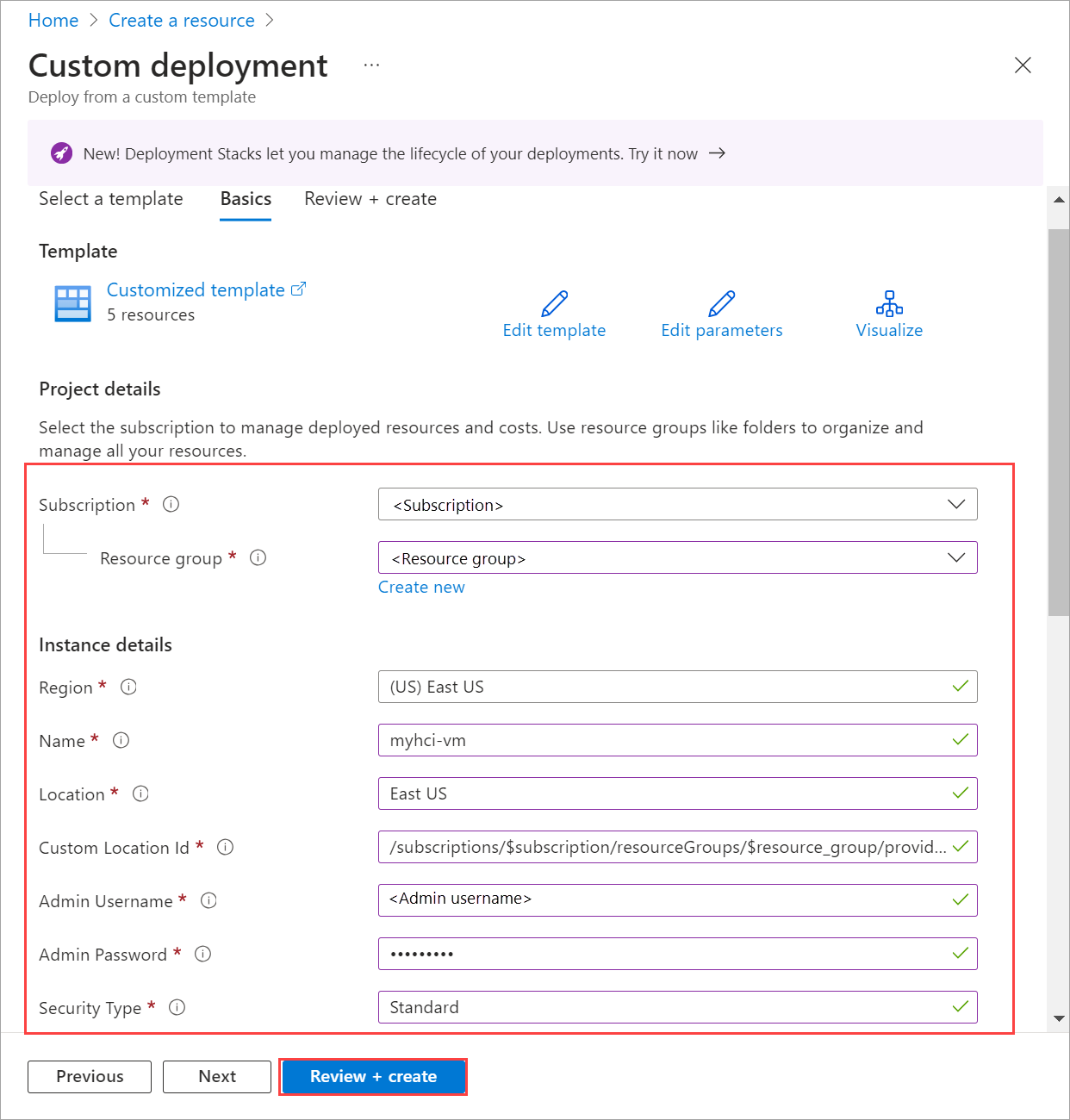

$vmName ="myhci-vm" $subscription = "<Subscription ID>" $resource_group = "myhci-rg" $customLocationName = "myhci-cl" $customLocationID ="/subscriptions/$subscription/resourceGroups/$resource_group/providers/Microsoft.ExtendedLocation/customLocations/$customLocationName" $location = "eastus" $computerName = "mycomputer" $userName = "myhci-user" $password = "<Password for the VM>" $imageName ="ws22server" $nicName ="myhci-vnic" $storagePathName = "myhci-sp" $storagePathId = "/subscriptions/<Subscription ID>/resourceGroups/myhci-rg/providers/Microsoft.AzureStackHCI/storagecontainers/myhci-sp"VM oluşturma parametreleri aşağıdaki gibi sekmeli olarak oluşturulur:

Parametreler Açıklama ad Azure Stack HCI kümeniz için oluşturduğunuz VM'nin adı. Azure kaynakları için Kurallar'a uygun bir ad sağladığından emin olun. admin-username Azure Stack HCI kümenizde dağıttığınız VM'de kullanıcının kullanıcı adı. yönetici parolası Azure Stack HCI kümenizde dağıttığınız VM'de kullanıcının parolası. resim-adı VM'yi sağlamak için kullanılan VM görüntüsünün adı. konum tarafından az locationsbelirtilen Azure bölgeleri. Örneğin, bu ,westeuropeolabilireastus.resource-group VM'yi oluşturduğunuz kaynak grubunun adı. Yönetim kolaylığı için Azure Stack HCI kümenizle aynı kaynak grubunu kullanmanızı öneririz. aboneliği Azure Stack HCI'nizin dağıtıldığı aboneliğin adı veya kimliği. Bu, Azure Stack HCI kümenizdeki VM için kullandığınız başka bir abonelik olabilir. özel konum Bu VM'yi oluşturduğunuz Azure Stack HCI kümenizle ilişkili özel konumu sağlamak için bunu kullanın. kimlik doğrulama türü VM ile kullanılacak kimlik doğrulama türü. Kabul edilen değerler , passwordvesshşeklindedirall. Varsayılan, Windows için parola ve Linux için SSH ortak anahtarıdır. Hempasswordhem desshkimlik doğrulamasını etkinleştirmek için kullanınall.nics VM'nizle ilişkili ağ arabirimlerinin adları veya kimlikleri. Konuk yönetimini etkinleştirmek için VM oluştururken en az bir ağ arabirimine sahip olmanız gerekir. bellek mb VM'nize ayrılan Megabayt cinsinden bellek. Belirtilmezse, varsayılanlar kullanılır. Işlemci VM'nize ayrılan işlemci sayısı. Belirtilmezse, varsayılanlar kullanılır. storage-path-id VM yapılandırmasının ve verilerin kaydedildiği ilişkili depolama yolu. ara sunucu yapılandırması VM'niz için bir ara sunucu yapılandırmak için bu isteğe bağlı parametreyi kullanın. Daha fazla bilgi için bkz . Proxy yapılandırılmış bir VM oluşturma. Vm oluşturmak için aşağıdaki komutu çalıştırın.

az stack-hci-vm create --name $vmName --resource-group $resource_group --admin-username $userName --admin-password $password --computer-name $computerName --image $imageName --location $location --authentication-type all --nics $nicName --custom-location $customLocationID --hardware-profile memory-mb="8192" processors="4" --storage-path-id $storagePathId

Vm, çıktıda gösterildiğinde provisioningState succeededbaşarıyla oluşturulur.

Not

Oluşturulan VM'de konuk yönetimi varsayılan olarak etkindir. Vm oluşturma sırasında herhangi bir nedenle konuk yönetimi başarısız olursa, VM oluşturulduktan sonra etkinleştirmek için Arc VM'de konuk yönetimini etkinleştirme sayfasındaki adımları izleyebilirsiniz.

Bu örnekte, depolama yolu bayrağı kullanılarak --storage-path-id belirtildi ve iş yükü verilerinin (VM, VM görüntüsü, işletim sistemi olmayan veri diski dahil) belirtilen depolama yoluna yerleştirilmesini sağladı.

Bayrak belirtilmezse, iş yükü (VM, VM görüntüsü, işletim sistemi olmayan veri diski) otomatik olarak yüksek kullanılabilirlik depolama yoluna yerleştirilir.

Linux VM oluşturma

Linux VM oluşturmak için, Windows VM'sini oluşturmak için kullandığınız komutu kullanın.

- Belirtilen galeri görüntüsü bir Linux görüntüsü olmalıdır.

- Kullanıcı adı ve parola parametresiyle

authentication-type-allçalışır. - SSH anahtarları için parametreleri ile birlikte

authentication-type-allgeçirmenizssh-key-valuesgerekir.

Önemli

VM oluşturma sırasında ara sunucunun ayarlanması Linux VM'leri için desteklenmez.

Ara sunucu yapılandırılmış bir VM oluşturma

VM'niz için bir ara sunucu yapılandırmak için bu isteğe bağlı parametre ara sunucusu yapılandırmasını kullanın.

Ara sunucunun arkasında VM oluşturuyorsanız aşağıdaki komutu çalıştırın:

az stack-hci-vm create --name $vmName --resource-group $resource_group --admin-username $userName --admin-password $password --computer-name $computerName --image $imageName --location $location --authentication-type all --nics $nicName --custom-location $customLocationID --hardware-profile memory-mb="8192" processors="4" --storage-path-id $storagePathId --proxy-configuration http_proxy="<Http URL of proxy server>" https_proxy="<Https URL of proxy server>" no_proxy="<URLs which bypass proxy>" cert_file_path="<Certificate file path for your server>"

için proxy-server-configurationaşağıdaki parametreleri girebilirsiniz:

| Parametreler | Açıklama |

|---|---|

| http_proxy | Ara sunucu için HTTP URL'leri. Örnek URL:http://proxy.example.com:3128 |

| https_proxy | Proxy sunucusu için HTTPS URL'leri. Sunucu, şu örnekte gösterildiği gibi bir HTTP adresi kullanmaya devam edebilir: http://proxy.example.com:3128. |

| no_proxy | Ara sunucuyu atlayan URL'ler. Tipik örnekler olacaktır localhost,127.0.0.1,.svc,10.0.0.0/8,172.16.0.0/12,192.168.0.0/16,100.0.0.0/8. |

| cert_file_path | Proxy sunucunuzun sertifika dosya yolunun adı. Örnek: C:\Users\Palomino\proxycert.crt. |

Aşağıda örnek bir komut verilmiştir:

az stack-hci-vm create --name $vmName --resource-group $resource_group --admin-username $userName --admin-password $password --computer-name $computerName --image $imageName --location $location --authentication-type all --nics $nicName --custom-location $customLocationID --hardware-profile memory-mb="8192" processors="4" --storage-path-id $storagePathId --proxy-configuration http_proxy="http://ubuntu:ubuntu@192.168.200.200:3128" https_proxy="http://ubuntu:ubuntu@192.168.200.200:3128" no_proxy="localhost,127.0.0.1,.svc,10.0.0.0/8,172.16.0.0/12,192.168.0.0/16,100.0.0.0/8,s-cluster.test.contoso.com" cert_file_path="C:\ClusterStorage\UserStorage_1\server.crt"

Ara sunucu kimlik doğrulaması için, url'de birleştirilmiş kullanıcı adı ve parolayı şu şekilde geçirebilirsiniz:"http://username:password@proxyserver.contoso.com:3128"

VM'nizde çalıştırdığınız PowerShell sürümüne bağlı olarak, VM'niz için ara sunucu ayarlarını etkinleştirmeniz gerekebilir.

PowerShell sürüm 5.1 veya önceki bir sürümü çalıştıran Windows VM'leri için oluşturma işleminden sonra VM'de oturum açın. Ara sunucuyu etkinleştirmek için aşağıdaki komutu çalıştırın:

netsh winhttp set proxy proxy-server="http=myproxy;https=sproxy:88" bypass-list="*.foo.com"Ara sunucu etkinleştirildikten sonra Konuk yönetimini etkinleştirebilirsiniz.

5.1'den sonraki PowerShell sürümünü çalıştıran Windows VM'ler için, VM oluşturma sırasında geçirilen ara sunucu ayarları yalnızca Arc konuk yönetimini etkinleştirmek için kullanılır. VM oluşturulduktan sonra VM'de oturum açın ve diğer uygulamalar için ara sunucuyu etkinleştirmek için yukarıdaki komutu çalıştırın.

Arc VM'lerinin kimliğini doğrulamak için yönetilen kimlik kullanma

Arc VM'leri Azure Stack HCI sisteminizde Azure CLI veya Azure portalı aracılığıyla oluşturulduğunda, Arc VM'lerinin ömrü boyunca devam eden sistem tarafından atanan bir yönetilen kimlik de oluşturulur.

Azure Stack HCI üzerindeki Arc VM'leri Arc özellikli sunuculardan genişletilir ve Sistem tarafından atanan yönetilen kimliği kullanarak Microsoft Entra ID tabanlı kimlik doğrulamasını destekleyen diğer Azure kaynaklarına erişebilir. Örneğin Arc VM'leri, Azure Key Vault'a erişmek için sistem tarafından atanan yönetilen kimliği kullanabilir.

Daha fazla bilgi için bkz . Sistem tarafından atanan yönetilen kimlikler ve Azure Arc özellikli sunucularla Azure kaynağında kimlik doğrulama.

Sonraki adımlar

- Arc VM'lerini silin.

- VM uzantılarını yükleyin ve yönetin.

- Arc VM'lerinde sorun giderme.

- Arc VM yönetimi için Sık Sorulan Sorular.