Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Şunlar için geçerlidir:Azure SQL Veritabanı

Fabric'deki SQL veritabanı

Bu makalede, Microsoft Fabric'te Azure SQL Veritabanı ve SQL veritabanı için sunucuya bağlantıyı denetleyen ayarlar açıklanır.

- Ağ trafiğini ve bağlantı ilkelerini yönlendiren çeşitli bileşenler hakkında daha fazla bilgi için bkz . bağlantı mimarisi.

- Bu makale Azure SQL Yönetilen Örneği için geçerli değildir. Bunun yerine, Uygulamanızı Azure SQL Yönetilen Örneği’ne bağlama bölümüne bakın.

- Bu makale Azure Synapse Analytics için geçerli değildir .

- Azure Synapse Analytics'te ayrılmış SQL havuzlarına bağlantıyı denetleen ayarlar için bkz. Azure Synapse Analytics bağlantı ayarları.

- Azure Synapse Analytics havuzlarına ait bağlantı dizeleri için bkz. Synapse SQL'e Bağlanma.

- Azure Synapse Analytics çalışma alanları için IP güvenlik duvarı kurallarını yapılandırma konusunda kılavuz için Azure Synapse Analytics IP güvenlik duvarı kuralları'na bakın.

Ağ ve Bağlantı

Bu ayarları mantıksal sunucunuzda değiştirebilirsiniz.

Genel ağ erişimini değiştirme

Azure portalı, Azure PowerShell ve Azure CLI aracılığıyla Azure SQL Veritabanınızın genel ağ erişimini değiştirebilirsiniz.

Not

Bu ayarlar uygulandıktan hemen sonra etkinleşir. Müşterileriniz her ayarın gereksinimlerini karşılamazsa bağlantı kaybıyla karşılaşabilir.

Veritabanlarınızı barındıran mantıksal sunucu için genel ağ erişimini etkinleştirmek için:

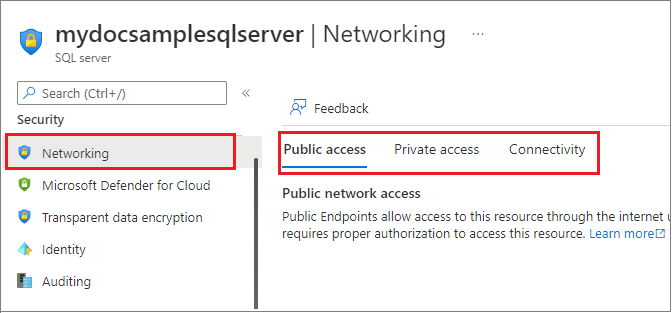

- Azure portalına gidin ve Azure'daki mantıksal sunucuya gidin.

- Güvenlik altında Ağ sayfasını seçin.

- Genel erişim sekmesini seçin ve genel ağ erişimini Ağları seç olarak ayarlayın.

Bu sayfadan bir sanal ağ kuralı ekleyebilir ve genel uç noktanız için güvenlik duvarı kurallarını yapılandırabilirsiniz.

Özel erişim sekmesini seçerek bir özel uç nokta yapılandırın.

Genel ağ erişimini engelleme

Genel ağ erişimi ayarı için varsayılan ayar Devre Dışı Bırak'tır. Müşteriler, ağ erişimine genel bakış bölümünde açıklandığı gibi genel uç noktaları (IP tabanlı sunucu düzeyinde güvenlik duvarı kurallarıyla veya sanal ağ güvenlik duvarı kurallarıyla) veya özel uç noktaları (Azure Özel Bağlantı kullanarak) kullanarak veritabanına bağlanmayı seçebilir.

Genel ağ erişimi Devre Dışı Bırak olarak ayarlandığında, yalnızca özel uç noktalardan gelen bağlantılara izin verilir. Genel uç noktalardan gelen tüm bağlantılar aşağıdakine benzer bir hata iletisiyle reddedilir:

Error 47073

An instance-specific error occurred while establishing a connection to SQL Server.

The public network interface on this server is not accessible.

To connect to this server, use the Private Endpoint from inside your virtual network.

Genel ağ erişimi Devre Dışı Bırak olarak ayarlandığında, güvenlik duvarı kurallarını ekleme, kaldırma veya düzenleme girişimleri aşağıdakine benzer bir hata iletisiyle reddedilir:

Error 42101

Unable to create or modify firewall rules when public network interface for the server is disabled.

To manage server or database level firewall rules, please enable the public network interface.

Azure SQL Veritabanı için güvenlik duvarı kuralları ekleyebilmek, kaldırabilmek veya düzenleyebilmek için Genel ağ erişimininSeçili ağlar olarak ayarlandığından emin olun.

Minimum TLS sürümü

En düşük Aktarım Katmanı Güvenliği (TLS) sürüm ayarı, müşterilerin SQL veritabanlarının hangi TLS sürümünü kullandığını seçmesine olanak tanır. TLS, bir ağ üzerinden istemci-sunucu iletişimlerinin güvenliğini sağlamak için kullanılan bir şifreleme protokolüdür. Bu, kimlik doğrulaması kimlik bilgileri ve veritabanı sorguları gibi hassas bilgilerin kesme ve kurcalama işlemlerine karşı güvenli olmasını sağlar. Azure portalını, Azure PowerShell'i ve Azure CLI'yı kullanarak en düşük TLS sürümünü değiştirmek mümkündür.

En düşük TLS sürümünü ayarlamak, temel uyumluluk düzeyini sağlar ve daha yeni TLS protokolleri için destek sağlar. Örneğin, TLS 1.2'nin seçilmesi yalnızca TLS 1.2 veya TLS 1.3 ile bağlantıların kabul edildiği, TLS 1.1 veya üzerini kullanan bağlantıların reddedildiği anlamına gelir.

Şu anda Azure SQL Veritabanı tarafından desteklenen en düşük en düşük TLS sürümü TLS 1.2'dir. Bu sürüm, önceki sürümlerde bulunan güvenlik açıklarını giderir. Uygulamalarınızın uyumlu olduğunu onaylamak için test ettikten sonra en düşük TLS sürümünü TLS 1.2 olarak ayarlamanız önerilir.

Not

TLS 1.0 ve 1.1 kullanımdan kaldırılmıştır ve artık kullanılamaz.

En düşük TLS sürümünü yapılandırma

azure portalını, Azure PowerShell'i veya Azure CLI'yı kullanarak istemci bağlantıları için en düşük TLS sürümünü yapılandırabilirsiniz.

Dikkat

- En düşük TLS sürümü için varsayılan ayar, tüm TLS 1.2 ve üzeri sürümlere izin vermektir. TLS’nin bir sürümünü zorunlu tuttuktan sonra varsayılan sürüme geri dönmek mümkün değildir.

- Tüm sürücüler ve işletim sistemleri TLS 1.3'i desteklemediğinden, en az TLS 1.3'ün zorunlu olması, TLS 1.3'i desteklemeyen istemcilerden gelen bağlantılarda sorunlara neden olabilir.

TLS’nin daha eski sürümlerine bağımlı olan uygulamalara sahip müşteriler için, en düşük TLS sürümünü uygulamalarınızın gereksinimlerine göre ayarlamanızı öneririz. Uygulama gereksinimleri bilinmiyorsa veya iş yükleri artık korunmayan eski sürücüleri kullanıyorsa, en düşük TLS sürümünü ayarlamamanızı öneririz.

Daha fazla bilgi için bkz. SQL Veritabanı bağlantısı için TLS ile ilgili dikkat edilmesi gerekenler.

En düşük TLS sürümünü ayarladıktan sonra, sunucunun en düşük TLS sürümünden daha düşük bir TLS sürümü kullanan müşteriler aşağıdaki hatayla kimlik doğrulaması başarısız olur:

Error 47072

Login failed with invalid TLS version

Not

En düşük izin verilen TLS sürümü uygulama katmanında uygulanmaktadır. Protokol katmanında TLS desteğini belirlemeye çalışan araçlar, doğrudan SQL Veritabanı uç noktasında çalıştırıldığında gereken en düşük sürüme ek olarak TLS sürümlerini döndürebilir.

- Azure portalına gidin ve Azure'daki mantıksal sunucuya gidin.

- Güvenlik altında Ağ sayfasını seçin.

- Bağlantı sekmesini seçin. Sunucuyla ilişkilendirilmiş tüm veritabanları için istenen En Düşük TLS Sürümünü seçin ve kaydet'i seçin.

İstemci bağlantılarını tanımlama

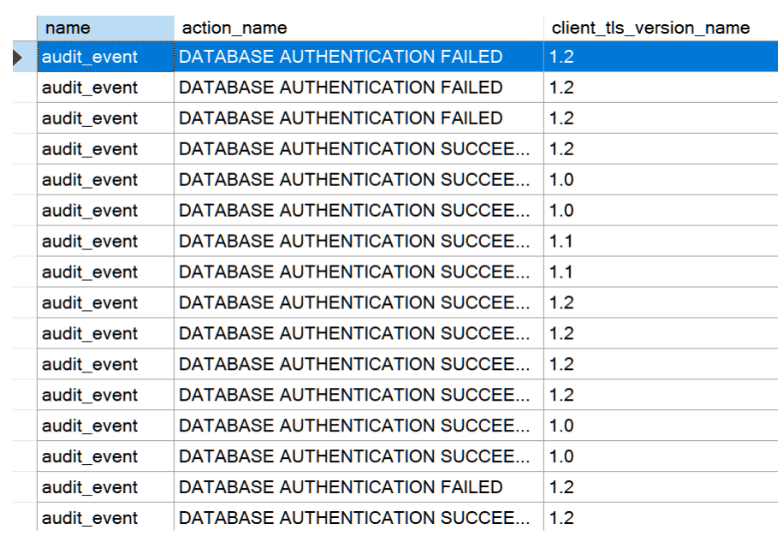

TLS 1.0 ve 1.0 kullanarak bağlanan istemcileri belirlemek için Azure portalını ve SQL denetim günlüklerini kullanabilirsiniz.

Azure portalında, veritabanı kaynağınız için İzleme altında bulunan Ölçümler'e gidin ve ardından Başarılı bağlantılar ve TLS sürümleri ile filtreleyin.

doğrudan veritabanınızda sys.fn_get_audit_file'ü sorgulayarak denetim dosyasındaki client_tls_version_name görüntüleyebilir ve audit_event adlı olayları arayabilirsiniz.

Bağlantı ilkesini değiştirme

Bağlantı ilkesi , müşterilerin nasıl bağlandığını belirler. En düşük gecikme süresi ve en yüksek aktarım hızı için Redirect bağlantı ilkesi yerine Proxy bağlantı ilkesini kesinlikle öneririz.

Azure portalı, Azure PowerShell ve Azure CLI kullanarak bağlantı ilkesini değiştirmek mümkündür.

Azure portalını kullanarak mantıksal sunucunuz için bağlantı ilkenizi değiştirebilirsiniz.

- Azure portala gidin. Azure'da mantıksal sunucuya gidin.

- Güvenlik altında Ağ sayfasını seçin.

- Bağlantı sekmesini seçin. İstediğiniz bağlantı ilkesini seçin ve Kaydet'i seçin.

Yaklaşan TLS 1.0 ve 1.1 kullanımdan kaldırma değişiklikleri hakkında SSS

Azure, eski TLS sürümleri (TLS 1.0 ve 1.1) desteğinin 31 Ağustos 2025'de sona erdiğini duyurdu. Daha fazla bilgi için bkz . TLS 1.0 ve 1.1 kullanımdan kaldırma.

Kasım 2024'den itibaren, Azure SQL Veritabanı ve Azure SQL Yönetilen Örneği istemci bağlantıları için en düşük TLS sürümünü TLS 1.2'nin altına ayarlayamazsınız.

TLS 1.0 ve 1.1 neden kullanımdan kaldırılıyor?

TLS 1.0 ve 1.1 sürümleri eskidir ve artık modern güvenlik standartlarını karşılamamaktadır. Bu kişiler şu şekilde kullanımdan kaldırılıyor:

- Bilinen güvenlik açıklarına maruz kalma süresini azaltın.

- Sektörün en iyi uygulamaları ve uyumluluk gereksinimleriyle uyumlu hale getirme.

- İstemcilerin TLS 1.2 veya TLS 1.3 gibi daha güçlü şifreleme protokolleri kullandığına emin olun.

31 Ağustos 2025'den sonra TLS 1.0 ve 1.1 kullanılırsa ne olur?

31 Ağustos 2025'den sonra TLS 1.0 ve 1.1 artık desteklenmeyecektir ve TLS 1.0 ve 1.1 kullanan bağlantılar büyük olasılıkla başarısız olacaktır. Son tarihten önce en az TLS 1.2 veya üzeri bir sürüme geçiş yapmak kritik önem taşır.

SQL Veritabanım, SQL Yönetilen Örneğim, Cosmos DB veya MySQL örneklerimin TLS 1.0/1.1 kullanıp kullanmadiğini nasıl denetleyebilirim?

TLS 1.0 ve 1.1 kullanarak Azure SQL Veritabanınıza bağlanan istemcileri tanımlamak için SQL denetim günlüklerinin etkinleştirilmesi gerekir. Denetim etkinleştirildiğinde istemci bağlantılarını görüntüleyebilirsiniz.

TLS 1.0 ve 1.1 kullanarak Azure SQL Yönetilen Örneğinize bağlanan istemcileri tanımlamak için denetimin etkinleştirilmesi gerekir. Denetim etkinleştirildiğinde, istemci bağlantılarını görüntülemek için denetim günlüklerini Azure Depolama, Event Hubs veya Azure İzleyici Günlükleri ile kullanabilirsiniz.

Azure Cosmos DB'nizin en düşük TLS sürümünü doğrulamak için Azure CLI veya Azure PowerShell kullanarak özelliğin

minimalTlsVersiongeçerli değerini alın .MySQL için Azure Veritabanı Sunucunuz için yapılandırılan en düşük TLS sürümünü doğrulamak için, hangi protokollerin yapılandırıldığını anlamak için MySQL komut satırı arabirimini kullanarak sunucu parametresinin

tls_versiondeğerini denetleyin.

TLS 1.2'yi zaten yapılandırdıysam hizmetime neden bayrak eklendi?

Aşağıdaki nedenlerden dolayı hizmetlere yanlış bayrak eklenmiş olabilir:

- Eski istemciler tarafından eski TLS sürümlerine aralıklı geri dönüş.

- yanlış yapılandırılmış istemci kitaplıkları veya TLS 1.2'yi zorlamayan bağlantı dizeleri.

- Telemetri gecikmesi veya algılama mantığında hatalı pozitifler.

Hatayla kullanımdan kaldırma bildirimi aldıysam ne yapmalıyım?

Sunucunuz veya veritabanınız zaten en düşük TLS 1.2 ile yapılandırılmışsa veya en düşük TLS (SQL Veritabanı'nda ve SQL Yönetilen Örneği'nde minimalTLSVersion varsayılan ayar ile eşleniyor 0) ve 1.2 ile bağlanıyorsa hiçbir eylem gerekmez.

Uygulamam veya istemci kitaplığım TLS 1.2'i desteklemiyorsa ne olur?

TLS 1.0/1.1 devre dışı bırakıldıktan sonra bağlantılar başarısız olur. İstemci kitaplıklarınızı, sürücülerinizi veya çerçevelerinizi TLS 1.2'yi destekleyen sürümlere yükseltmeniz gerekir.

Sunucum en düşük TLS sürümü olmadan yapılandırılmışsa ne olur?

En düşük TLS sürümü olmadan yapılandırılan ve TLS 1.0/1.1 ile bağlanan sunucular en düşük TLS sürüm 1.2'ye yükseltilmelidir. En düşük TLS sürümü olmadan yapılandırılan ve 1.2 ile bağlanan sunucular için eylem gerekmez. En düşük TLS sürümü olmadan yapılandırılan ve şifrelenmiş bağlantılar kullanan sunucular için eylem gerekmez.

Kaynaklarım için TLS'nin kullanımdan kaldırıldığı hakkında nasıl bilgilendirilirim?

E-posta anımsatıcıları, Ağustos ayında TLS 1.0 ve 1.1'in kullanımdan kaldırılmasına kadar devam edecektir.

TLS ayarlarımı doğrulama veya güncelleştirme konusunda yardıma ihtiyacım olursa kiminle iletişim kurabilirim?

TLS ayarlarınızı doğrulama veya güncelleştirme konusunda yardıma ihtiyacınız varsa Microsoft Soru-Cevap'a başvurun veya destek planınız varsa Azure portalını kullanarak bir destek bileti açın.