Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Entra yönetilen kimlikleri, bulut uygulamanız için sır yönetimini basitleştirir. Yönetilen bir kimlikle, kodunuzun çalıştığı Azure hizmeti için oluşturulan hizmet sorumlusunu kullanabilirsiniz. Azure Key Vault'ta depolanan ayrı bir kimlik bilgisi veya yerel bir bağlantı dizesi yerine yönetilen kimlik kullanırsınız.

Azure Uygulaması Yapılandırması ve .NET, .NET Framework ve Java Spring istemci kitaplıkları yerleşik olarak yönetilen kimlik desteğine sahiptir. Bunu kullanmanız zorunlu olmamakla birlikte, yönetilen kimlik gizli bilgiler içeren bir erişim belirteci gereksinimini ortadan kaldırır. Kodunuz yalnızca hizmet uç noktasını kullanarak Uygulama Yapılandırması deposuna erişebilir. Bu URL'yi herhangi bir gizli bilgiyi ifşa etmeden doğrudan kodunuz içine ekleyebilirsiniz.

Bu makalede, Uygulama Yapılandırması erişmek için yönetilen kimliklerden nasıl yararlanabileceğiniz gösterilmektedir. Hızlı başlangıç kılavuzlarında sunulan web uygulaması üzerine inşa eder. Devam etmeden önce Uygulama Yapılandırması ile bir ASP.NET Core uygulaması oluşturun.

Bu makalede, Uygulama Yapılandırması erişmek için yönetilen kimliklerden nasıl yararlanabileceğiniz gösterilmektedir. Hızlı başlangıç kılavuzlarında sunulan web uygulaması üzerine inşa eder. Devam etmeden önce Azure Uygulaması Yapılandırması ile bir Java Spring uygulaması oluşturun.

Önemli

Yönetilen kimlik, yerel olarak çalışan uygulamaların kimliğini doğrulamak için kullanılamaz. Uygulamanızın Yönetilen Kimliği destekleyen bir Azure hizmetine dağıtılması gerekir. Bu makalede Azure Uygulama Hizmeti örnek olarak kullanılır. Ancak, aynı kavram yönetilen kimliği destekleyen diğer tüm Azure hizmetleri için de geçerlidir. Örneğin, Azure Kubernetes Service, Azure Sanal Makinesi ve Azure Container Instances. İş yükünüz bu hizmetlerden birinde barındırılıyorsa hizmetin yönetilen kimlik desteğinden de yararlanabilirsiniz.

Bu öğreticideki adımları gerçekleştirmek için herhangi bir kod düzenleyicisini kullanabilirsiniz. Visual Studio Code , Windows, macOS ve Linux platformlarında kullanılabilen mükemmel bir seçenektir.

Bu makalede şunları öğreneceksiniz:

- Yönetilen kimliğe Uygulama Yapılandırmasına erişim izni verin.

- uygulamanızı, Uygulama Yapılandırması bağlanırken yönetilen kimlik kullanacak şekilde yapılandırın.

Önkoşullar

Bu öğreticiyi tamamlamak için şunlara sahip olmalısınız:

- Etkin aboneliği olan bir Azure hesabı. Ücretsiz bir tane oluşturun.

- Azure Uygulaması Yapılandırma deposu. Mağaza oluşturma.

- .NET SDK 6.0 veya üzeri.

- Etkin aboneliği olan bir Azure hesabı. Ücretsiz bir tane oluşturun.

- Azure Uygulaması Yapılandırma deposu. Mağaza oluşturma.

- Sürüm 11 ile desteklenen bir Java Development Kit (JDK).

- Apache Maven sürüm 3.0 veya üzeri.

Azure hesabınız yoksa, başlamadan önce ücretsiz hesap oluşturun.

Yönetilen kimlik ekleme

Portalda yönetilen kimlik ayarlamak için önce bir uygulama oluşturup ardından özelliği etkinleştirin.

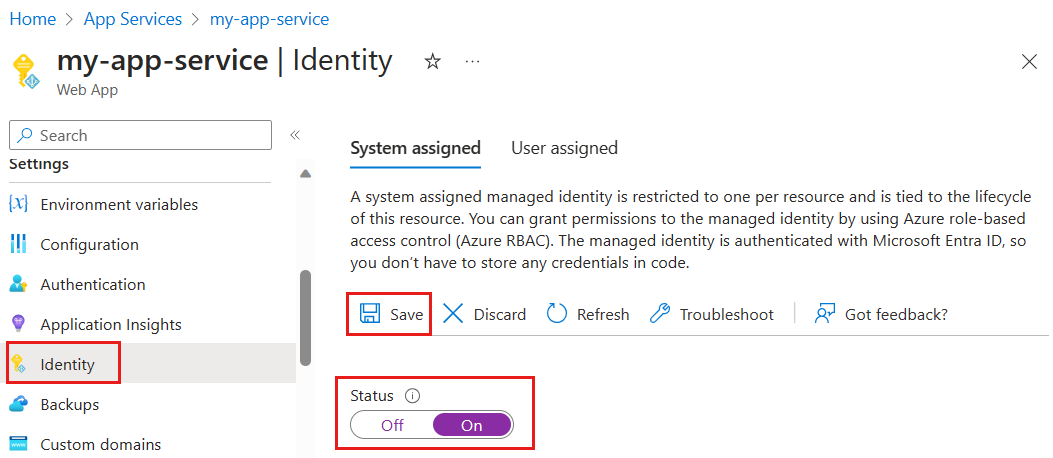

Azure portalında App Services kaynağınıza erişin. Kullanılacak mevcut bir App Services kaynağınız yoksa bir kaynak oluşturun.

Ekranı aşağı kaydırarak sol bölmedeki Ayarlar grubuna gelin ve Kimlik'i seçin.

Sistem tarafından atanan sekmesinde, Durum'u Açık olarak değiştirin ve Kaydet'i seçin.

İstendiğinde, sistem tarafından atanan yönetilen kimliği açmak için Evet yanıtını verin.

Uygulama Yapılandırması erişim izni verme

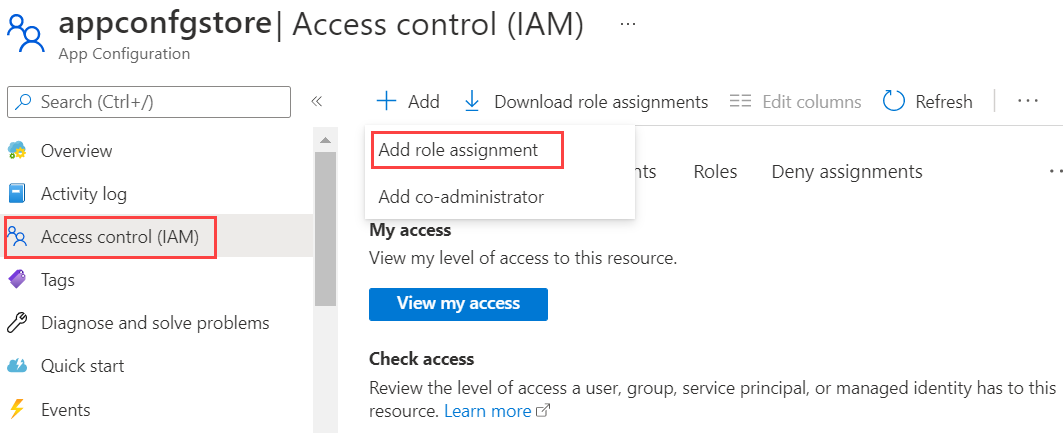

Aşağıdaki adımlarda, Uygulama Yapılandırması Veri Okuyucusu rolünün App Service'e nasıl atandığı açıklanmaktadır. Ayrıntılı adımlar için bkz. Azure portalı kullanarak Azure rolleri atama.

Erişim denetimi (IAM) öğesini seçin.

Ekle>Rol ataması ekle’yi seçin.

Rol atama izniniz yoksa, Rol ataması ekle seçeneği devre dışı bırakılır. Daha fazla bilgi için bkz. Azure yerleşik rolleri.

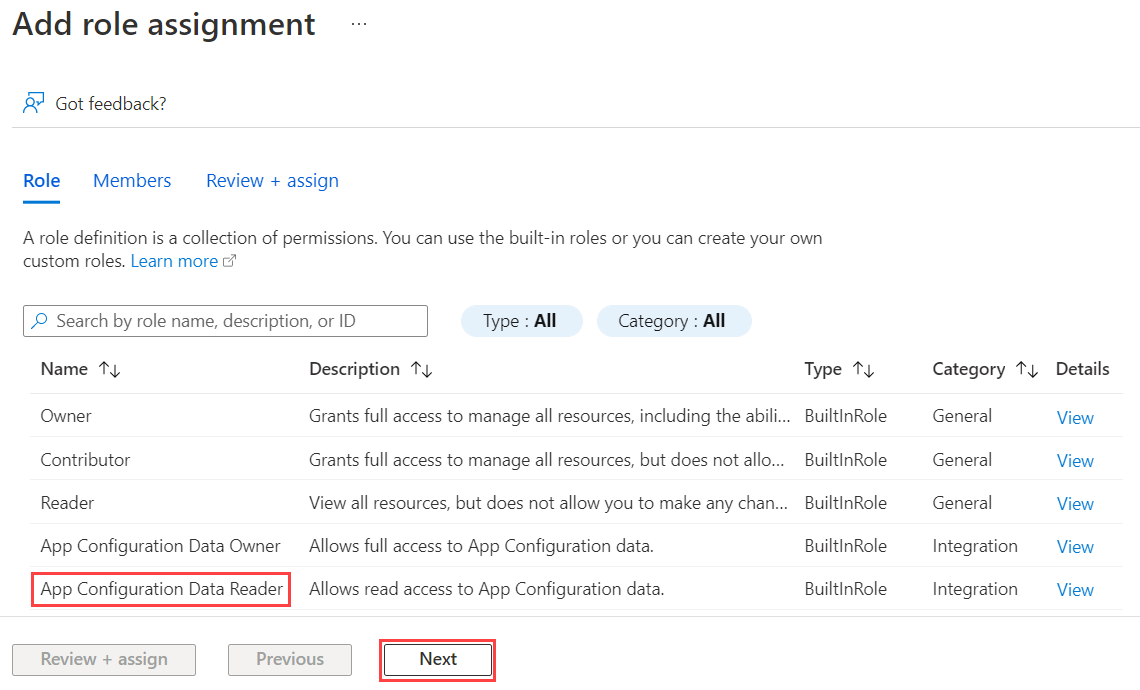

Rol sekmesinde App Configuration Data Reader rolünü seçin ve ardından İleri'yi seçin.

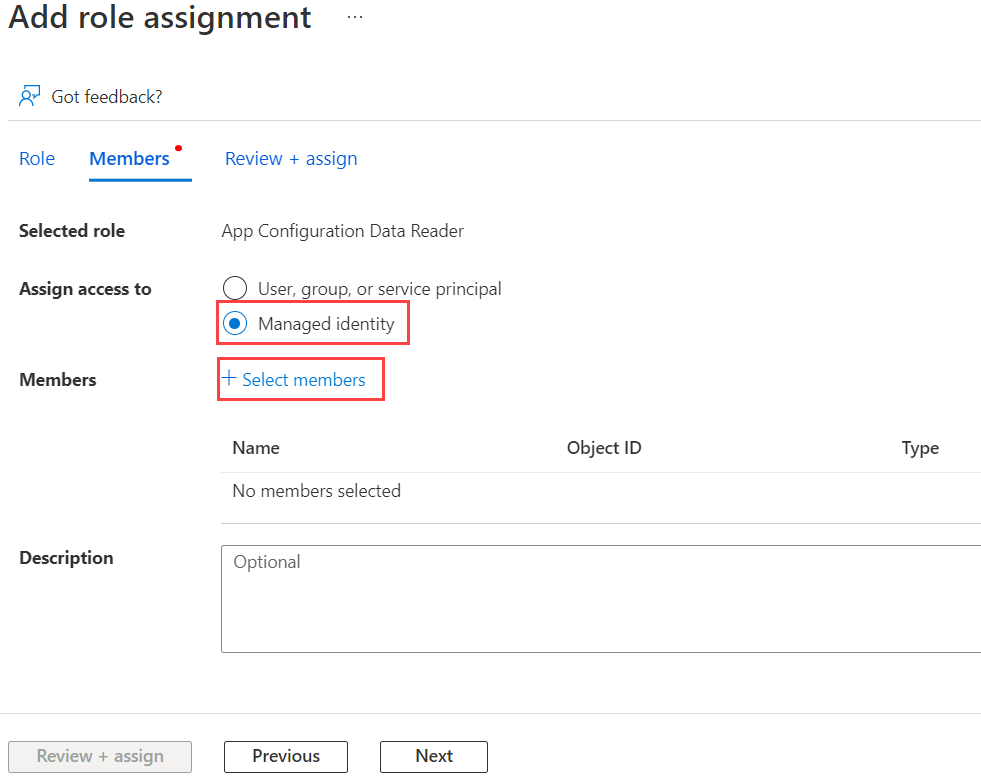

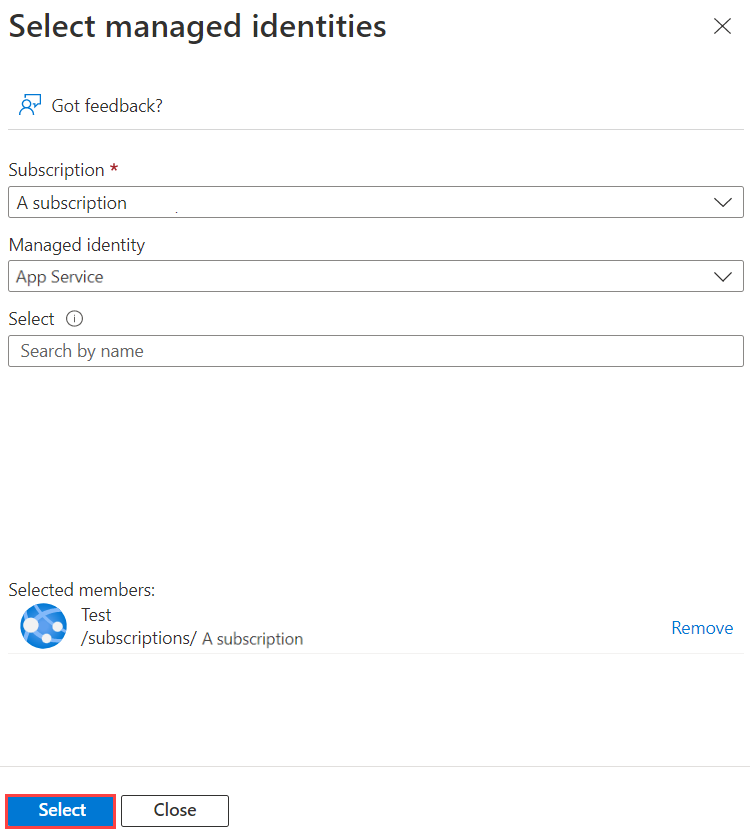

Üyeler sekmesinde Yönetilen kimlik'i seçin ve ardından Üyeleri Seç'i seçin.

Azure aboneliğinizi seçin, Yönetilen kimlik için App Service'i ve ardından App Service adınızı seçin.

Gözden geçirme + atama sekmesinde Gözden geçir + ata’yı seçerek rolü atayın.

Yönetilen kimlik kullanma

Pakete

Azure.Identitybaşvuru ekleyin:dotnet add package Azure.IdentityUygulama Yapılandırması deponuzun uç noktasını bulun. Bu URL, Azure portalındaki mağazanın Erişim anahtarları sekmesinde listelenir.

appsettings.json dosyasını açın ve aşağıdaki betiği ekleyin. <service_endpoint>'i, köşeli ayraçlar dahil olmak üzere, Uygulama Yapılandırması deponuzun URL'si ile değiştirin.

"AppConfig": { "Endpoint": "<service_endpoint>" }Program.cs dosyasını açın ve

Azure.Identityad alanına bir başvuru ekleyin.using Azure.Identity;Uygulama Yapılandırması'nda depolanan değerlere erişmek için,

BuilderyapılandırmasınıAddAzureAppConfiguration()yöntemini kullanarak güncelleştirin.var builder = WebApplication.CreateBuilder(args); builder.Configuration.AddAzureAppConfiguration(options => options.Connect( new Uri(builder.Configuration["AppConfig:Endpoint"]), new ManagedIdentityCredential()));Uyarı

Kullanıcı tarafından atanan bir yönetilen kimlik kullanmak istiyorsanız, ManagedIdentityCredential oluşturulurken değerini belirttiğinizden emin olun.

new ManagedIdentityCredential("<your_clientId>")Azure kaynakları için Yönetilen Kimlikler hakkında SSS bölümünde açıklandığı gibi, hangi yönetilen kimliğin kullanıldığını çözümlemenin varsayılan bir yolu vardır. Bu durumda, Azure Kimlik kitaplığı gelecekte olası çalışma zamanı sorunlarından kaçınmak için istediğiniz kimliği belirtmenizi zorunlu kılacaktır. Örneğin, kullanıcı tarafından atanan yeni bir yönetilen kimlik eklenirse veya sistem tarafından atanan yönetilen kimlik etkinleştirilirse. Bu yüzden, yalnızca bir kullanıcı tarafından atanan yönetilen kimlik tanımlansa ve sistem tarafından atanan yönetilen kimlik yoksa bile, değerini belirtmeniz gerekir

clientId.

Uygulama Yapılandırması deponuzun uç noktasını bulun. Bu URL, Azure portalındaki mağazanın Genel Bakış sekmesinde listelenir.

application.propertiesöğesini açın, bağlantı dizesi özelliğini kaldırın ve Sistem Tarafından Atanan Kimlik için uç nokta ile değiştirin.

spring.cloud.azure.appconfiguration.stores[0].endpoint=<service_endpoint>

Kullanıcı Tarafından Atanan Kimlik için:

spring.cloud.azure.appconfiguration.stores[0].endpoint=<service_endpoint>

spring.cloud.azure.credential.managed-identity-enabled= true

spring.cloud.azure.credential.client-id= <client_id>

Uyarı

Daha fazla bilgi için bkz . Spring Cloud Azure kimlik doğrulaması.

Uygulamanızı dağıtın

Yönetilen kimlikleri kullanırken uygulamanızı bir Azure hizmetine dağıtmanız gerekir. Yönetilen kimlikler, yerel olarak çalışan uygulamaların kimlik doğrulaması için kullanılamaz. Uygulama Yapılandırması ile bir ASP.NET Core uygulaması oluşturma bölümünde oluşturduğunuz ve yönetilen kimlikleri kullanacak şekilde değiştirdiğiniz .NET Core uygulamasını dağıtmak için Web Uygulamanızı Yayımlamanız kısmındaki yönergeleri izleyin.

Yönetilen kimlikleri kullanmak için uygulamanızı bir Azure hizmetine dağıtmanız gerekir. Yönetilen kimlikler, yerel olarak çalışan uygulamaların kimlik doğrulaması için kullanılamaz. Azure Uygulaması Yapılandırması ile Java Spring uygulaması oluşturma hızlı başlangıcında oluşturduğunuz ve yönetilen kimlikleri kullanacak şekilde değiştirdiğiniz Spring uygulamasını dağıtmak için Web uygulamanızı yayımlama bölümünde yer alan yönergeleri izleyin.

App Service'e ek olarak, diğer birçok Azure hizmeti yönetilen kimlikleri destekler. Daha fazla bilgi için bkz . Azure kaynakları için yönetilen kimlikleri destekleyen hizmetler.

Kaynakları temizleme

Bu makalede oluşturulan kaynakları kullanmaya devam etmek istemiyorsanız ücretlerden kaçınmak için burada oluşturduğunuz kaynak grubunu silin.

Önemli

Silinen kaynak grupları geri alınamaz. Kaynak grubu ve içindeki tüm kaynaklar kalıcı olarak silinir. Yanlış kaynak grubunu veya kaynakları yanlışlıkla silmediğinizden emin olun. Bu makalenin kaynaklarını, saklamak istediğiniz diğer kaynakları içeren bir kaynak grubu içinde oluşturduysanız, kaynak grubunu silmek yerine her kaynağı ilgili bölmeden tek tek silin.

- Azure portalında oturum açın ve Kaynak grupları'nı seçin.

- Ada göre filtrele kutusuna kaynak grubunuzun adını girin.

- Genel bir bakış görmek için sonuç listesinde kaynak grubu adını seçin.

- Kaynak grubunu sil'i seçin.

- Kaynak grubunun silinmesini onaylamanız istenir. Onaylamak için kaynak grubunuzun adını girin ve Sil'i seçin.

Birkaç dakika sonra kaynak grubu ve tüm kaynakları silinir.

Sonraki adımlar

Bu öğreticide, Uygulama Yapılandırması erişimi kolaylaştırmak ve uygulamanız için kimlik bilgisi yönetimini geliştirmek için bir Azure yönetilen kimliği eklediniz. Uygulama Yapılandırması kullanma hakkında daha fazla bilgi edinmek için Azure CLI örneklerine geçin.