Öğretici: ASP.NET Core uygulamasında Key Vault başvurularını kullanma

Bu öğreticide Azure Uygulaması Yapılandırma hizmetini Azure Key Vault ile birlikte kullanmayı öğreneceksiniz. Uygulama Yapılandırması ve Key Vault, çoğu uygulama dağıtımında yan yana kullanılan tamamlayıcı hizmetlerdir.

Uygulama Yapılandırması, Key Vault'ta depolanan değerlere başvuran anahtarlar oluşturarak hizmetleri birlikte kullanmanıza yardımcı olur. Uygulama Yapılandırması bu tür anahtarlar oluşturduğunda, değerlerin kendileri yerine Key Vault değerlerinin URI'lerini depolar.

Uygulamanız, Uygulama Yapılandırması'de depolanan diğer anahtarlarda olduğu gibi Key Vault başvurularını almak için Uygulama Yapılandırması istemci sağlayıcısını kullanır. Bu durumda, Uygulama Yapılandırması depolanan değerler Key Vault'taki değerlere başvuran URI'lerdir. Bunlar Key Vault değerleri veya kimlik bilgileri değildir. İstemci sağlayıcısı anahtarları Key Vault başvurusu olarak tanıdığından, değerlerini almak için Key Vault'ı kullanır.

Uygulamanız hem Uygulama Yapılandırması hem de Key Vault'ta doğru kimlik doğrulaması yapmakla sorumludur. İki hizmet doğrudan iletişim kurmaz.

Bu öğreticide, kodunuzda Key Vault başvurularını nasıl uygulayabileceğiniz gösterilmektedir. Aşağıdaki önkoşullarda listelenen ASP.NET temel hızlı başlangıçta sunulan web uygulamasını temel alır. Devam etmeden önce bu hızlı başlangıcı tamamlayın.

Bu öğreticideki adımları gerçekleştirmek için herhangi bir kod düzenleyicisini kullanabilirsiniz. Örneğin Visual Studio Code, Windows, macOS ve Linux işletim sistemlerinde kullanılabilen platformlar arası bir kod düzenleyicisidir.

Bu öğreticide aşağıdakilerin nasıl yapılacağını öğreneceksiniz:

- Key Vault'ta depolanan bir değere başvuran bir Uygulama Yapılandırması anahtarı oluşturun.

- ASP.NET Core web uygulamasından bu anahtarın değerine erişin.

Önkoşullar

Hızlı başlangıcı tamamlayın: Uygulama Yapılandırması ile ASP.NET Core uygulaması oluşturma.

Kasa oluşturma

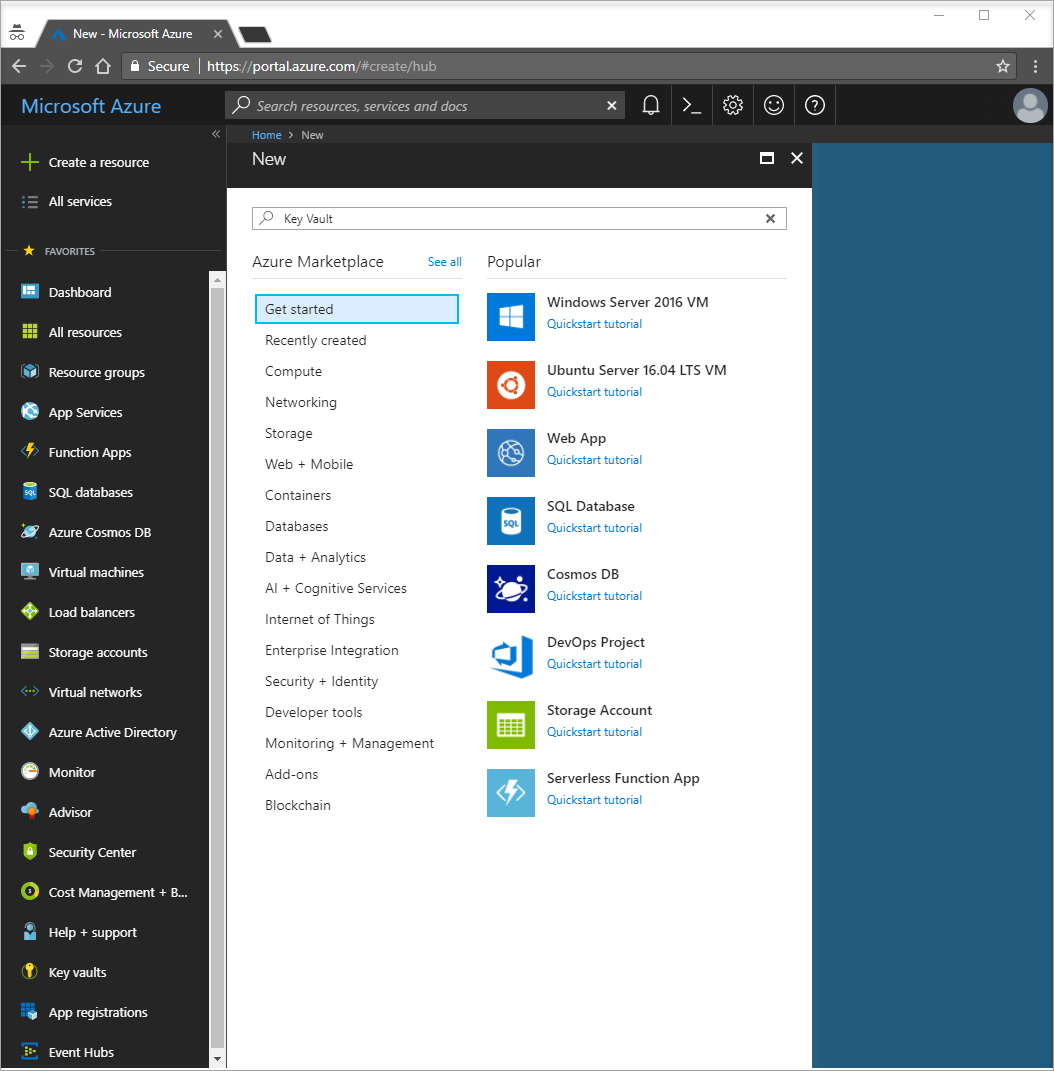

Azure portalının sol üst köşesindeki Kaynak oluştur seçeneğini belirleyin:

Arama kutusuna Key Vault yazın ve açılan listeden Key Vault'ı seçin.

Sonuç listesinden soldaki Anahtar kasaları'nı seçin.

Anahtar kasaları'nda Ekle'yi seçin.

Anahtar kasası oluşturma bölümünde sağ tarafta aşağıdaki bilgileri sağlayın:

- Abonelik'i seçerek bir abonelik seçin.

- Kaynak Grubu'nda var olan bir kaynak grubu adı girin veya Yeni oluştur'u seçin ve bir kaynak grubu adı girin.

- Anahtar kasası adı bölümünde benzersiz bir ad gereklidir.

- Bölge açılan listesinde bir konum seçin.

Diğer Anahtar kasası oluştur seçeneklerini varsayılan değerleriyle bırakın.

Gözden Geçir ve Oluştur’a tıklayın.

Sistem girdiğiniz verileri doğrular ve görüntüler. Oluştur’a tıklayın.

Bu noktada, azure hesabınız bu yeni kasaya erişme yetkisi olan tek hesaptır.

Key Vault’a gizli dizi ekleme

Kasaya gizli dizi eklemek için yalnızca birkaç ek adım uygulamanız gerekir. Bu durumda, Key Vault alımını test etmek için kullanabileceğiniz bir ileti ekleyin. İletiye İleti adı verilir ve içinde "Key Vault'tan Merhaba" değerini depolarsınız.

- Key Vault özellikleri sayfalarında Gizli Diziler'i seçin.

- Oluştur/İçeri Aktar'ı seçin.

- Gizli dizi oluştur bölmesinde aşağıdaki değerleri girin:

- Karşıya yükleme seçenekleri: El ile girin.

- Ad: İleti girin.

- Değer: Key Vault'tan Merhaba yazın.

- Diğer Gizli dizi özellikleri oluştur'u varsayılan değerleriyle bırakın.

- Oluştur'u belirleyin.

Uygulama Yapılandırması key vault başvurusu ekleme

Azure Portal’ında oturum açın. Tüm kaynaklar'ı ve ardından hızlı başlangıçta oluşturduğunuz Uygulama Yapılandırması mağaza örneğini seçin.

Yapılandırma Gezgini'ne tıklayın.

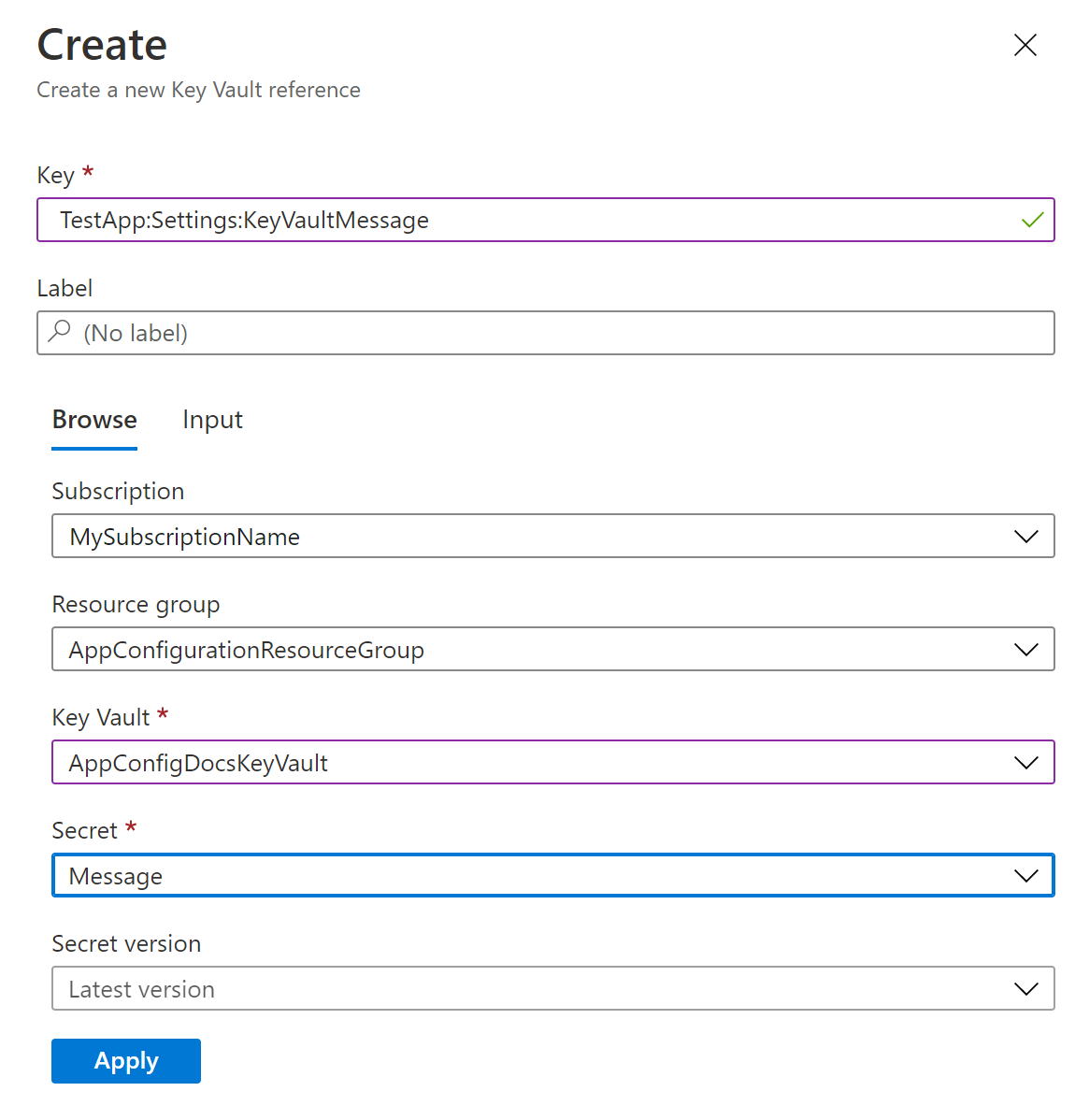

+ Anahtar kasası başvurusu oluştur'u>seçin ve aşağıdaki değerleri belirtin:

- Anahtar: TestApp:Ayarlar:KeyVaultMessage'ı seçin.

- Etiket: Bu değeri boş bırakın.

- Abonelik, Kaynak grubu ve Anahtar kasası: Önceki bölümde oluşturduğunuz anahtar kasasına karşılık gelen değerleri girin.

- Gizli dizi: Önceki bölümde oluşturduğunuz İleti adlı gizli diziyi seçin.

Kodunuzu Key Vault başvurusu kullanacak şekilde güncelleştirme

Aşağıdaki komutu çalıştırarak gerekli NuGet paketlerine bir başvuru ekleyin:

dotnet add package Azure.IdentityProgram.cs açın ve aşağıdaki gerekli paketlere başvurular ekleyin:

using Azure.Identity;yöntemini çağırarak

AddAzureAppConfigurationUygulama Yapılandırması kullanın.ConfigureKeyVaultseçeneğini ekleyin ve yöntemini kullanarakSetCredentialKey Vault'unuza doğru kimlik bilgilerini geçirin.var builder = WebApplication.CreateBuilder(args); // Retrieve the connection string string connectionString = builder.Configuration.GetConnectionString("AppConfig"); // Load configuration from Azure App Configuration builder.Configuration.AddAzureAppConfiguration(options => { options.Connect(connectionString); options.ConfigureKeyVault(keyVaultOptions => { keyVaultOptions.SetCredential(new DefaultAzureCredential()); }); });İpucu

Birden çok Anahtar Kasanız varsa, hepsi için aynı kimlik bilgileri kullanılır. Key Vault'larınız farklı kimlik bilgileri gerektiriyorsa, veya sınıfından

AzureAppConfigurationKeyVaultOptionsyöntemler kullanarakRegisterSetSecretResolverbunları ayarlayabilirsiniz.Uygulama Yapılandırması bağlantısını başlatırken yöntemini çağırarak

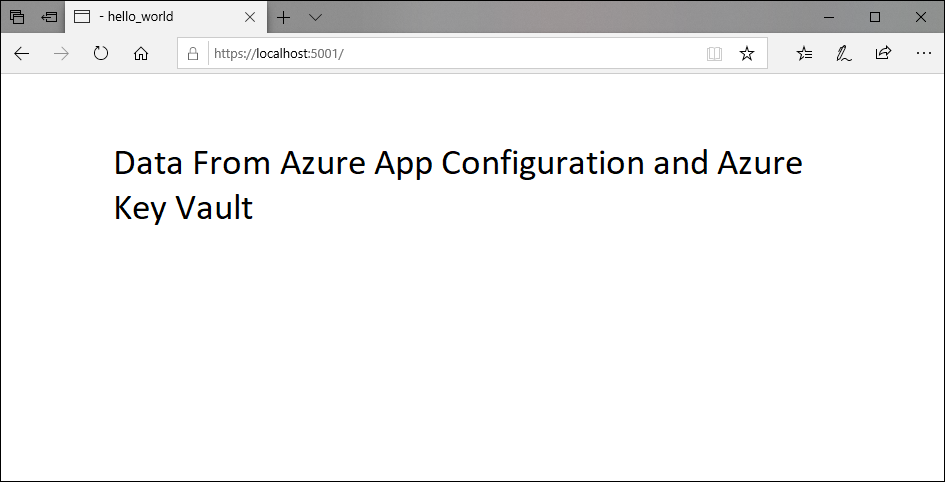

ConfigureKeyVaultKey Vault bağlantısını ayarlarsınız. Başlatma işleminden sonra, Key Vault başvurularının değerlerine normal Uygulama Yapılandırması anahtarlarının değerlerine erişdiğiniz gibi erişebilirsiniz.Bu işlemi uygulamada görmek için, Görünümler>Giriş klasöründe Index.cshtml dosyasını açın. Dosyanın içeriğini aşağıdaki kod ile değiştirin:

@page @using Microsoft.Extensions.Configuration @inject IConfiguration Configuration <style> body { background-color: @Configuration["TestApp:Settings:BackgroundColor"] } h1 { color: @Configuration["TestApp:Settings:FontColor"]; font-size: @Configuration["TestApp:Settings:FontSize"]px; } </style> <h1>@Configuration["TestApp:Settings:Message"] and @Configuration["TestApp:Settings:KeyVaultMessage"]</h1>TestApp:Settings:KeyVaultMessage anahtar kasası başvurusunun değerine TestApp:Settings:Message yapılandırma değeriyle aynı şekilde erişin.

Uygulamanıza Key Vault erişimi verme

Azure Uygulaması Yapılandırması anahtar kasanıza erişemez. Uygulamanız doğrudan Key Vault'tan okur, bu nedenle uygulamanıza anahtar kasanızdaki gizli dizilere erişim vermeniz gerekir. Bu şekilde gizli dizi her zaman uygulamanızla kalır. Erişim, Key Vault erişim ilkesi veya Azure rol tabanlı erişim denetimi kullanılarak verilebilir.

Yukarıdaki kodunuzda kullanırsınız DefaultAzureCredential . Bu, , ManagedIdentityCredential, SharedTokenCacheCredentialve VisualStudioCredentialgibi EnvironmentCredentialbir dizi kimlik bilgisi türünü otomatik olarak deneyen toplu bir belirteç kimlik bilgisidir. Daha fazla bilgi için bkz . DefaultAzureCredential Sınıfı. öğesini açıkça herhangi bir kimlik bilgisi türüyle değiştirebilirsiniz DefaultAzureCredential . Ancak, kullanmak DefaultAzureCredential hem yerel hem de Azure ortamlarında çalışan aynı koda sahip olmanıza olanak tanır. Örneğin, anahtar kasanıza kendi kimlik bilgileri erişiminizi verirsiniz. DefaultAzureCredential yerel geliştirme için Visual Studio'yu SharedTokenCacheCredential VisualStudioCredential kullandığınızda otomatik olarak geri döner.

Alternatif olarak, AZURE_TENANT_ID, AZURE_CLIENT_ID ve AZURE_CLIENT_SECRET ortam değişkenlerini ayarlayabilirsiniz ve DefaultAzureCredential anahtar kasanızla kimlik doğrulaması yapmak için aracılığıyla sahip olduğunuz istemci gizli dizisini EnvironmentCredential kullanırsınız. Uygulamanız Azure Uygulaması Hizmeti, Azure Kubernetes Service veya Azure Container Instance gibi yönetilen kimliğin etkinleştirildiği bir Azure hizmetine dağıtıldıktan sonra Azure hizmetinin yönetilen kimliğine anahtar kasanıza erişme izni verirsiniz. DefaultAzureCredential , uygulamanız Azure'da çalışırken otomatik olarak kullanır ManagedIdentityCredential . Hem Uygulama Yapılandırması hem de Key Vault ile kimlik doğrulaması yapmak için aynı yönetilen kimliği kullanabilirsiniz. Daha fazla bilgi için bkz. Uygulama Yapılandırması erişmek için yönetilen kimlikleri kullanma.

Uygulamayı yerel olarak derleme ve çalıştırma

.NET CLI kullanarak uygulamayı derlemek için komut kabuğunda aşağıdaki komutu çalıştırın:

dotnet buildDerleme tamamlandıktan sonra web uygulamasını yerel olarak çalıştırmak için aşağıdaki komutu kullanın:

dotnet runBir tarayıcı penceresi açın ve yerel olarak barındırılan web uygulamasının varsayılan URL'si olan öğesine gidin

http://localhost:5000.

Kaynakları temizleme

Bu makalede oluşturulan kaynakları kullanmaya devam etmek istemiyorsanız ücretlerden kaçınmak için burada oluşturduğunuz kaynak grubunu silin.

Önemli

Silinen kaynak grupları geri alınamaz. Kaynak grubu ve içindeki tüm kaynaklar kalıcı olarak silinir. Yanlış kaynak grubunu veya kaynakları yanlışlıkla silmediğinizden emin olun. Bu makalenin kaynaklarını, saklamak istediğiniz diğer kaynakları içeren bir kaynak grubu içinde oluşturduysanız, kaynak grubunu silmek yerine her kaynağı ilgili bölmeden tek tek silin.

- Azure portalında oturum açın ve Kaynak grupları'nı seçin.

- Ada göre filtrele kutusuna kaynak grubunuzun adını girin.

- Genel bir bakış görmek için sonuç listesinde kaynak grubu adını seçin.

- Kaynak grubunu sil'i seçin.

- Kaynak grubunun silinmesini onaylamanız istenir. Onaylamak için kaynak grubunuzun adını girin ve Sil'i seçin.

Birkaç dakika sonra kaynak grubu ve tüm kaynakları silinir.

Sonraki adımlar

Bu öğreticide, Uygulama Yapılandırması'da Key Vault'ta depolanan bir gizli diziye başvuran bir anahtar oluşturdunuz. Gizli dizileri ve sertifikaları Key Vault'tan otomatik olarak yeniden yüklemeyi öğrenmek için sonraki öğreticiye geçin:

yönetilen kimliği kullanarak Uygulama Yapılandırması ve Key Vault'a erişimi kolaylaştırmayı öğrenmek için aşağıdaki öğreticiye bakın:

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin