Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, Azure Bastion kullanarak Linux sanal makinelerinize güvenli bir SSH bağlantısının nasıl oluşturulacağı açıklanır. Azure portalı (tarayıcı tabanlı), belirtilen IP adresi aracılığıyla veya yerel bilgisayarınızda yerel bir istemci kullanarak bağlanabilirsiniz. Azure Bastion'ı kullandığınızda sanal makineleriniz için istemci, aracı veya ek yazılım gerekmez. Azure Bastion, RDP/SSH bağlantı noktalarını genel İnternet'e göstermeden sanal ağdaki tüm sanal makinelere güvenli bir şekilde bağlanır. Daha fazla bilgi için bkz. Azure Bastion nedir?

Azure CLI kullanan yerel istemci bağlantıları için bkz. Linux yerel istemcisi kullanarak VM'ye bağlanma veya Windows yerel istemcisi kullanarak VM'ye bağlanma. RDP kullanarak bir Linux VM'ye bağlanmak için bkz. Linux VM'sine RDP bağlantısı oluşturma.

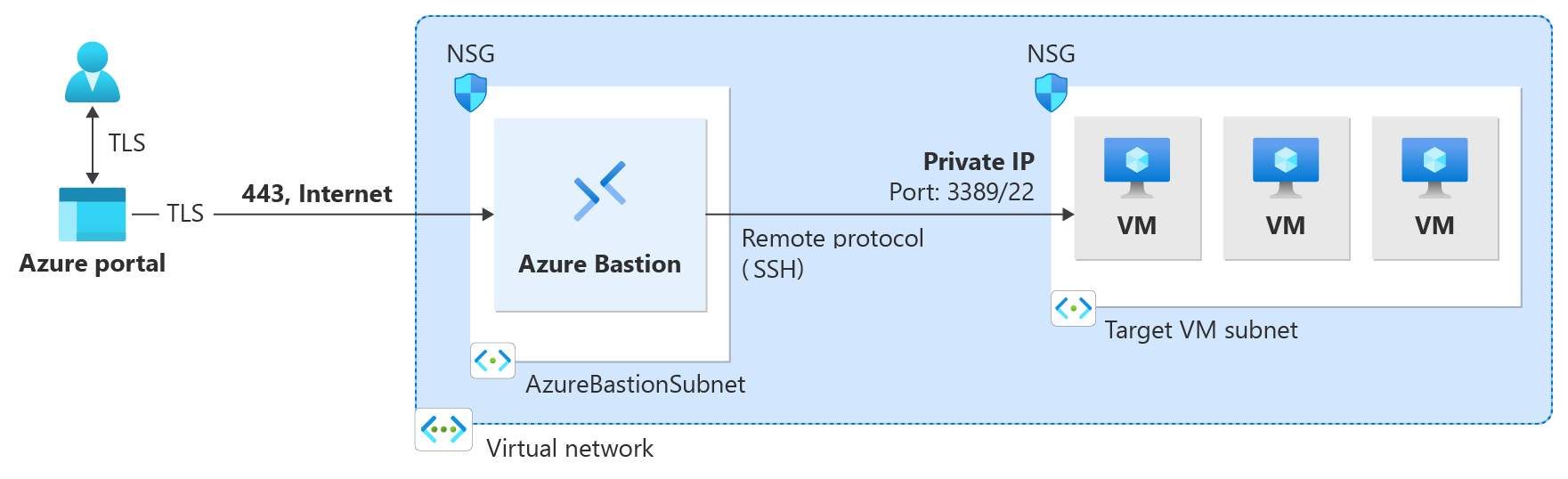

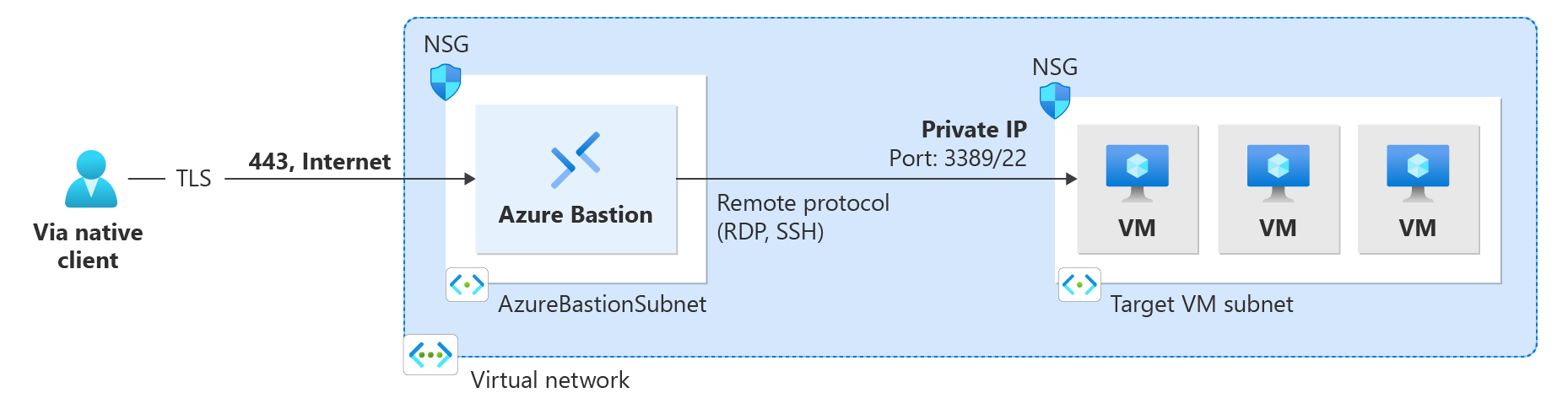

Aşağıdaki diyagramda SSH bağlantısı kullanan ayrılmış dağıtım mimarisi gösterilmektedir.

Önkoşullar

Başlamadan önce aşağıdaki ölçütleri karşıladığınızdan emin olun:

Sanal makinenin bulunduğu sanal ağda veya eşlenmiş sanal ağda dağıtılan bir Azure Bastion konağı. Bastion konağı ayarlamak için bkz. Bastion konağı oluşturma. İhtiyacınız olan SKU, bağlantı yönteminize bağlıdır:

Bağlantı yöntemi En düşük SKU Ek yapılandırma Azure portalı (tarayıcı) Basic Hiçbiri Özel bağlantı noktalarıyla Azure portalı Standart Hiçbiri IP tabanlı bağlantı Standart IP tabanlı bağlantı etkinleştirildi Yerel istemci (SSH) Standart Yerel istemci desteği etkin Sanal ağdaki bir Linux sanal makinesi (veya IP tabanlı bağlantılar için sanal ağdan erişilebilir).

Gerekli roller:

- Sanal makinedeki okuyucu rolü.

- Sanal makinenin özel IP'sine sahip NIC'de okuyucu rolü.

- Azure Bastion kaynağındaki okuyucu rolü.

- Hedef sanal makinenin sanal ağında okuyucu rolü (Bastion dağıtımı eşlenmiş bir sanal ağdaysa).

- Sanal Makine Yöneticisi Oturum Açma veya Sanal Makine Kullanıcı Oturum Açma rolü (yalnızca Microsoft Entra Id kimlik doğrulaması için gereklidir).

Bağlantı nokta -ları: Linux VM'ye SSH aracılığıyla bağlanmak için VM'nizde aşağıdaki bağlantı noktalarının açık olması gerekir:

- Gelen bağlantı noktası: SSH (22) veya

- Gelen bağlantı noktası: Özel değer (daha sonra Azure Bastion aracılığıyla VM'ye bağlanırken bu özel bağlantı noktasını belirtmeniz gerekir). Bu ayar Temel veya Geliştirici SKU'su için kullanılamaz.

Ek gereksinimler hakkında daha fazla bilgi için Azure Bastion SSS'ye bakın.

Kimlik doğrulama yöntemleri

Aşağıdaki tabloda, her bağlantı yöntemi için hangi kimlik doğrulama yöntemlerinin kullanılabildiği gösterilmektedir.

| Kimlik doğrulama yöntemi | Desteklenen bağlantı yöntemleri | En düşük SKU |

|---|---|---|

| Microsoft Entra ID | Azure portalı, yerel istemci | Temel (portal), Standart (yerel istemci) |

| Kullanıcı adı ve parola | Azure portalı, IP adresi (portal), yerel istemci | Temel (portal), Standart (IP adresi, yerel istemci) |

| Azure Key Vault'tan parola | Azure portalı | Basic |

| Yerel dosyadan SSH özel anahtarı | Azure portalı, IP adresi (portal), yerel istemci | Temel (portal), Standart (IP adresi, yerel istemci) |

| Azure Key Vault'tan SSH özel anahtarı | Azure portalı | Basic |

Kimlik doğrulaması ayrıntıları

Bağlantınız için kimlik doğrulama ayarlarını yapılandırın. Her bağlantı yöntemi için tüm kimlik doğrulama yöntemleri kullanılamaz. Kullanılabilirlik için kimlik doğrulama yöntemleri tablosuna bakın.

- Microsoft Entra ID

- Kullanıcı adı ve parola

- Azure Key Vault'tan parola

- Yerel dosyadan SSH özel anahtarı

- Azure Key Vault'tan SSH özel anahtarı

Mevcut: Azure portalı, yerel istemci. IP tabanlı bağlantılar için desteklenmez.

Önkoşullar, kurulum adımları ve bağlantı yönergeleri için bkz. Azure Bastion için Microsoft Entra ID kimlik doğrulamasını yapılandırma.

Key Vault yapılandırması

Parolayı veya SSH özel anahtarını depolamak için Azure Key Vault kullanıyorsanız, Key Vault'unuzu aşağıdaki gereksinimleri kullanarak yapılandırın:

- Azure Key Vault kaynağı oluşturmadıysanız bkz. Anahtar kasası oluşturma ve gizli bilginizi (parola veya SSH özel anahtarı) yeni bir Key Vault gizli bilginin değeri olarak depolayın.

- Key Vault kaynağında depolanan gizli verilere Liste ve Getir erişim yetkiniz olduğundan emin olun. Key Vault kaynağınıza erişim ilkeleri atamak ve değiştirmek için bkz. Key Vault erişim ilkesi atama.

- PowerShell veya Azure CLI deneyimini kullanarak gizlilerinizi Azure Key Vault'ta depolayın. Azure Key Vault portalı deneyimi aracılığıyla gizli dizinizi depolamak, biçimlendirmeyi engeller ve başarısız oturum açma işlemlerine neden olur. Portal deneyimini kullanarak özel anahtarınızı gizli dizi olarak depoladıysanız ve artık özgün özel anahtar dosyasına erişiminiz yoksa bkz. Yeni bir SSH anahtar çifti ile hedef VM'nize erişimi güncelleştirmek için SSH anahtarını güncelleştirme.

SSH kullanarak sanal makineye bağlanma

VM'nize bağlanmaya yönelik gezinti adımlarını görmek için aşağıdaki bağlantı yöntemi sekmenizi seçin. Bağlantı yöntemi başına kullanılabilir kimlik doğrulama yöntemleri için kimlik doğrulama yöntemleri tablosuna bakın.

Linux sanal makinenize tarayıcı tabanlı bir SSH bağlantısı oluşturmak için Azure portalını kullanın. Bu yöntem doğrudan tarayıcınız üzerinden bağlanır. Yerel bilgisayarınızda yerel SSH istemcisi veya ek yazılım gerekmez. Temel SKU veya üzeri, özel bağlantı noktalarına ihtiyacınız varsa Standart SKU gereklidir.

Azure portalında bağlanmak istediğiniz sanal makineye gidin. Sanal makineye Genel Bakış sayfasının üst kısmında Bağlan'ı ve ardından açılan listeden Bastion aracılığıyla bağlan'ı seçin. Bu işlem , Bastion sayfasını açar. Bastion sayfasına doğrudan sol bölmede de gidebilirsiniz.

Bastion sayfasında yapılandırabileceğiniz ayarlar, bastion konağınızın kullanmak üzere yapılandırıldığı Bastion SKU'sunu temel alır.

- Temel SKU'dan daha yüksek bir SKU kullanıyorsanız, Bağlantı Ayarları değerleri (bağlantı noktaları ve protokoller) görünür ve yapılandırılabilir.

- Temel SKU veya Geliştirici SKU'su kullanıyorsanız, Bağlantı Ayarları değerlerini yapılandıramazsınız. Bunun yerine, bağlantınız şu varsayılan ayarları kullanır: SSH ve bağlantı noktası 22.

- Kullanılabilir kimlik doğrulama türünü görüntülemek ve seçmek için açılan listeyi kullanın.

Kimlik doğrulama ayarlarınızı yapılandırın. Ayrıntılar için bkz . Kimlik doğrulaması ayrıntıları. Bağlan seçeneğini seçin.

Sınırlamalar

- IP tabanlı bağlantılar: IP tabanlı bağlantı, VPN üzerinden zorlamalı tünel oluşturma veya ExpressRoute bağlantı hattı üzerinden varsayılan bir yol tanıtıldığında çalışmaz. Azure Bastion için İnternet erişimi gerekir. Zorlamalı tünel veya varsayılan rota belirtimi trafiğin düşmesine neden olur.

- IP tabanlı bağlantılar: UDR, IP tabanlı bağlantılar da dahil olmak üzere Bastion alt ağı üzerinde desteklenmez.

- IP tabanlı bağlantılar: Ip tabanlı SSH bağlantıları için Microsoft Entra Id kimlik doğrulaması desteklenmez. Daha fazla bilgi için bkz. Microsoft Entra Id kimlik doğrulaması.

- Yerel istemci: Azure Key Vault'ta depolanan bir SSH özel anahtarı kullanarak oturum açmak yerel istemci bağlantılarında desteklenmez.

- Yerel istemci: Bu özellik Cloud Shell'de desteklenmez.

Sonraki adımlar

- RDP kullanarak Linux VM'ye bağlanma

- Azure Bastion nedir?

- Kimlik tabanlı erişim için Microsoft Entra Id kimlik doğrulamasını yapılandırın.

- Yerel istemci kullanarak dosyaları sanal makinenize aktarabilirsiniz.

- Azure portalı erişimi olmayan kullanıcılar için paylaşılabilir bir bağlantı yapılandırın.

- Azure Bastion Sıkça Sorulan Sorular