Risk yönetimi içgörüleri

Bir işletmeyi işletmek riskle birlikte gelir. Güvenlik ekibinin rolü, karar alıcıları güvenlik risklerinin çerçevelerine nasıl uygun olduğu konusunda bilgilendirmek ve tavsiyelerde bulunmayı sağlamaktır. Güvenliğin amacı, işletmeniz hakkında bilgi edinmek ve ardından iş hedefleri ve varlıklarına yönelik riskleri belirlemek için güvenlik uzmanlığını kullanmaktır. Güvenlik daha sonra karar alıcılarınıza her riskle ilgili önerilerde bulunur ve ardından hangilerinin kabul edilebilir olduğunu önerir. Bu bilgiler, bu kararların sorumluluğunun varlığınıza veya işlem sahibinize ait olduğu anlayışıyla sağlanır.

Not

Risk sorumluluğu için genel kural:

Riskin sahibi ve kabul eden kişi, neyin yanlış gittiğini dünyaya açıklayan kişidir (genellikle TV kameralarının önünde).

Olgunlaştığında, güvenliğin amacı riskleri ortaya çıkarmak ve azaltmak ve ardından işletmeyi minimum riskle değişmeye teşvik etmektir. Bu olgunluk düzeyi için risk içgörüleri ve derin güvenlik tümleştirmesi gerekir. Kuruluşunuz için herhangi bir olgunluk düzeyinde en yüksek güvenlik riskleri risk kaydında gösterilmelidir. Bu riskler daha sonra kabul edilebilir bir düzeye kadar yönetilir.

Güvenlik uyumluluğu ve kuruluşunuzdaki riski nasıl yönetebileceğiniz hakkında bilgi edinmek için aşağıdaki videoyu izleyin.

Siber güvenlik riski nedir?

Siber güvenlik riski, iş varlıklarının, gelirinin ve itibarının olası zarar görmesi veya yok edilmesidir. Bu hasar, para, bilgi veya teknoloji çalmaya çalışan insan saldırganlardan kaynaklanır.

Bu saldırılar teknik ortamda gerçekleşse de, bunlar genellikle kuruluşunuzun tamamı için bir risk oluşturur. Siber güvenlik riski, risk ölçümü, izleme ve risk azaltma çerçevenize uygun olmalıdır. Birçok kuruluş, siber güvenlik riskini çözülmesi gereken teknik bir sorun olarak görmeye devam etmektedir. Bu algı, riskin stratejik iş etkisini azaltmamaya yönelik yanlış sonuçlara yol açar.

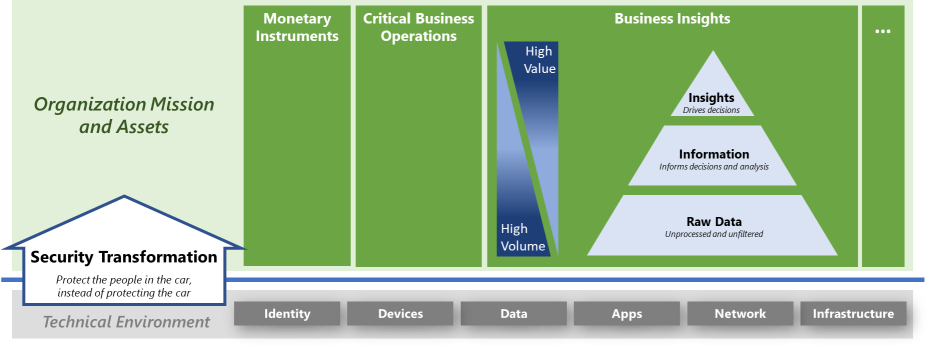

Aşağıdaki diyagramda, tipik bir teknik odaklı programdan bir iş çerçevesine geçiş gösterilmektedir.

Güvenlik liderlerinin teknik açıdan geri çekilmesi ve iş liderleri için hangi varlıkların ve verilerin önemli olduğunu öğrenmesi gerekir. Ardından, ekiplerin iş önemiyle ilgili zamanlarını, dikkatlerini ve bütçelerini nasıl harcadıklarına öncelik verme. Güvenlik ve BT ekipleri çözümler aracılığıyla çalışırken teknik mercek yeniden uygulanır. Ancak siber güvenlik riskine yalnızca bir teknoloji sorunu olarak bakmak, yanlış sorunları çözme riskini taşır.

Güvenlik riski yönetiminizi uyumlu hale getirme

Siber güvenlik ve kurumsal liderliğiniz arasında daha güçlü bir köprü oluşturmak için sürekli olarak çalışın. Bu kavram hem insan ilişkileri hem de açık süreçler için geçerlidir. Güvenlik riskinin doğası ve iş fırsatlarının farklı dinamikleri her zaman değişmektedir. Güvenlik riski kaynakları, bu ilişkiyi oluşturmak ve geliştirmek için sürekli yatırım yapılmasını gerektirir.

Bu ilişkinin anahtarı, iş değerinin belirli teknik varlıklara nasıl bağlanıp bağlanmayacağını anlamaktır. Bu yön olmadan, güvenlik kuruluşunuz için en önemli olandan emin olamaz. Yalnızca şanslı tahminlerle en önemli varlıkları korumada başarılı olurlar.

Bu işleme hemen başlamak önemlidir. Kuruluşunuzdaki hassas ve iş açısından kritik varlıkları daha iyi anlayarak başlayın.

Bu dönüşümü başlatmanın tipik süreci şunlardır:

- İşletmeyi iki yönlü bir ilişkide hizalayın:

- İş dostu terminolojiyi kullanarak güvenlik tehditlerini açıklamak için kendi dillerinde iletişim kurun. Bu açıklama, genel iş stratejisi ve misyonu üzerindeki riski ve etkiyi ölçmeye yardımcı olur.

- İşletmedeki kişilerle konuşarak etkin bir şekilde dinleyin ve öğrenin. Ele geçirildiyse veya ihlal edildiyse önemli iş hizmetlerinin ve bilgilerin etkisini anlamak için çalışın. Bu anlayış ilkelere, standartlara, eğitime ve güvenlik denetimlerine yatırım yapmanın önemi hakkında net bir içgörü sağlar.

- İş öncelikleri ve riskleri hakkındaki öğrenmeleri somut ve sürdürülebilir eylemlere çevirin, örneğin:

- Önemli önceliklerle ilgilenmeye odaklanan kısa vadeli.

- Kritik varlıkları ve yüksek değerli bilgileri uygun güvenlik denetimleriyle koruyun. Bu denetimler güvenliği artırırken iş üretkenliğini de etkinleştirir.

- İş etkisine neden olma olasılığı en yüksek olan anında ve yeni ortaya çıkan tehditlere odaklanın.

- Uyumlu kalmak için iş stratejilerindeki ve girişimlerdeki değişiklikleri izleyin.

- Uzun vadeli , zaman içinde istikrarlı bir ilerleme sağlamak için yön ve öncelikleri belirleyerek genel güvenlik duruşunu geliştirir.

- Kuruluşunuzdaki riskleri azaltmaya yönelik bir strateji, plan ve mimari oluşturmak için Sıfır güveni kullanın. Bunları ihlal, en az ayrıcalık ve açık doğrulama varsayma sıfır güven ilkeleriyle hizalayın. Bu ilkelerin benimsenilmesi statik denetimlerden daha dinamik risk tabanlı kararlara geçer. Bu kararlar, tehdit nerede başladı olursa olsun garip davranışların gerçek zamanlı algılamalarını temel alır.

- Kuruluş genelinde en iyi güvenlik uygulamalarını çalıştırarak tutarlı bir strateji olarak teknik borcu ödeme. Örneğin, parola tabanlı kimlik doğrulamasını parolasız ve çok faktörlü kimlik doğrulamasıyla değiştirin, güvenlik düzeltme ekleri uygulayın ve eski sistemleri devre dışı bırakın veya yalıtabilirsiniz. Bir ipotek ödeme gibi, yatırımlarınızın tam fayda ve değerini gerçekleştirmek için sabit ödemeler yapmanız gerekir.

- Yaşam döngüsü boyunca verileri kaybolmaya veya tehlikeye karşı korumak için veri sınıflandırmaları, duyarlılık etiketleri ve rol tabanlı erişim denetimi uygulayın. Bu çabalar, iş bağlamının ve içgörülerinin dinamik doğasını ve zenginliğini tam olarak yakalayamaz. Ancak bu önemli etkinleştiriciler, bir saldırının olası etkisini sınırlayan bilgi koruma ve idareye yol göstermek için kullanılır.

- Önemli önceliklerle ilgilenmeye odaklanan kısa vadeli.

- Doğru davranışı açıkça uygulayarak, iletişim kurarak ve genel olarak modelleyerek sağlıklı bir güvenlik kültürü oluşturun. Kültür, iş, BT ve güvenlik iş arkadaşları arasında açık işbirliğine odaklanmalıdır. Ardından bu odağı sürekli öğrenmenin 'büyüme zihniyetine' uygulayın. Güvenlik, BT ve büyük iş kuruluşundan siloları kaldırmaya odaklanan kültür değişiklikleri. Bu değişiklikler daha fazla bilgi paylaşımı ve dayanıklılık düzeyi sağlar.

Daha fazla bilgi için bkz. Güvenlik stratejisi tanımlama.

Siber güvenlik riskini anlama

Siber güvenlik riski para, bilgi veya teknoloji çalmaya çalışan insan saldırganlarından kaynaklanır. Bu saldırganların motivasyonlarını ve davranış düzenlerini anlamak önemlidir.

Motivasyonlar

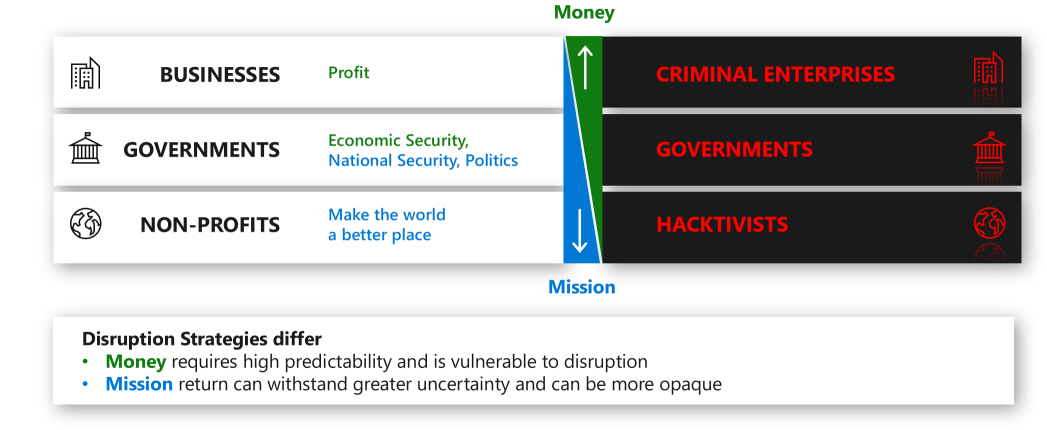

Farklı saldırgan türlerine yönelik motivasyonlar ve teşvikler, meşru kuruluşların motivasyonlarını yansıtır.

Saldırganların motivasyonlarını anlamak, farklı saldırı türlerinin olasılığını ve olası etkisini anlamanıza yardımcı olabilir. Güvenlik stratejileri ve en önemli teknik denetimler kuruluşlarda benzer olsa da, bu bağlam güvenlik yatırımınızın odak alanlarına yol göstermesine yardımcı olabilir.

Daha fazla bilgi için bkz. Saldırganların yatırım getirisini kesintiye uğratma.

Davranış desenleri

Kuruluşlar, davranışlarını şekillendiren çeşitli insan saldırgan modelleriyle karşı karşıya kalır:

Emtia: Kuruluşların genellikle karşı karşıya kaldığı tehditlerin çoğu, yatırım getirisi (ROI) tarafından yönlendirilerek kar amacı gütmeyen saldırganlardır. Bu saldırganlar genellikle en ucuz ve en etkili araçları ve yöntemleri kullanır. Bu saldırıların karmaşıklığı (örneğin, gizli ve araçlar) genellikle yeni yöntemler başkaları tarafından kanıtlandığında ve yüksek ölçekli kullanım için kullanılabilir hale getirildiğinde büyür.

Öncü: Karmaşık saldırı grupları uzun vadeli görev sonuçlarına göre belirlenir ve genellikle kullanılabilir kaynaklara sahiptir. Bu fon, yeniliklere odaklanmak için kullanılır. Bu yenilik tedarik zinciri saldırılarına yatırım yapmak veya algılamayı ve araştırmayı engellemek için bir saldırı kampanyası içinde taktikleri değiştirmeyi içerebilir.

Saldırganlar genellikle şunlardır:

- Esnek: Ağa giriş elde etmek için birden fazla saldırı vektöru kullanırlar.

- Nesnel temelli: Ortamınıza erişerek tanımlı bir amaca ulaşırlar. Hedefler kişilerinize, verilerinize veya uygulamalarınıza özgü olabilir, ancak belirli bir hedef sınıfına da uygun olabilirsiniz. Örneğin, "Verilerine ve sistemlerine erişimi geri yüklemek için ödeme yapmaya uygun karlı bir şirket."

- Gizli: Genellikle farklı yatırım ve öncelik düzeylerinde kanıtları kaldırmak veya izlerini gizlemek için önlemler alır.

- Hasta: Altyapınızı ve iş ortamınızı anlamak için keşif yapmak zaman alır.

- İyi kaynak ve becerikli: Hedefledikleri teknolojilerle eğitilmiş olsalar da beceri derinliği farklılık gösterebilir.

- Deneyimli: Varlıklara erişmek veya bunları denetlemek için yükseltilmiş ayrıcalıklar elde etmek için yerleşik teknikler ve araçlar kullanırlar.

Sonraki adımlar

Risk yönetiminin etkili olması için idare ve uyumluluk etkinliklerinizin tüm yönlerine dahil edilmesi gerekir. Risklerin düzgün bir şekilde değerlendirilmesi için güvenlik her zaman kapsamlı bir yaklaşımın parçası olarak değerlendirilmelidir.

- Güvenlik tümleştirmesi , güvenliğin bir sonraki odak alanıdır.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin