Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

ŞUNLARA UYGULANIR: Azure Data Factory

Azure Data Factory  Azure Synapse Analytics

Azure Synapse Analytics

İpucu

Microsoft Fabric'daki

integration runtime (IR) Azure Data Factory ve Synapse işlem hatlarının farklı ağ ortamlarında veri tümleştirme özellikleri sağlamak için kullandığı işlem altyapısıdır.

Şirket içinde barındırılan tümleştirme çalışma zamanı, bulut veri deposu ile özel bir ağdaki veri deposu (örneğin, şirket içi ağ veya Azure sanal ağ) arasında bu özellikleri sağlar. Bu makalede, veri kaynağınızı veri entegrasyon kaynaklarınıza bağlayabilmeniz için özel ağınızdaki bir makinede yerel bir IR'nin nasıl oluşturulup yapılandırılabileceği açıklanır.

Not

Azure ile etkileşime geçmek için Azure Az PowerShell modülünü kullanmanızı öneririz. Başlamak için bkz. Azure PowerShell yükleme. Az PowerShell modülüne nasıl geçiş yapılacağını öğrenmek için bkz. AzureRM'den Az Azure PowerShell dağıtma.

Kendi barındırılan IR kullanımı hakkında dikkat edilmesi gerekenler

- Birden fazla şirket içi veri kaynağı için tek bir kendi kendine barındırılan tümleştirme çalışma zamanı kullanabilirsiniz. Bunu aynı Microsoft Entra kiracı içindeki başka bir veri fabrikasıyla da paylaşabilirsiniz. Daha fazla bilgi için bkz Kendin barındırılan tümleştirme çalışma zamanını paylaşma.

- Herhangi bir makineye yalnızca tek bir kendiliğinden barındırılan tümleştirme çalışma zamanı örneği yükleyebilirsiniz. Şirket içi veri kaynaklarına erişmesi gereken iki veri fabrikanız varsa şirket içinde barındırılan IR paylaşımı özelliğini kullanarak şirket içinde barındırılan IR'yi paylaşın veya şirket içinde barındırılan IR'yi her veri fabrikası veya Synapse çalışma alanı için bir tane olmak üzere iki şirket içi bilgisayara yükleyin. Synapse çalışma alanı Integration Runtime Paylaşımı desteklemez.

- Kendi kendine barındırılan tümleştirme çalışma zamanının veri kaynağıyla aynı makinede olması gerekmez. Ancak, şirket içinde barındırılan tümleştirme çalışma zamanının veri kaynağına yakın olması, şirket içinde barındırılan tümleştirme çalışma zamanının veri kaynağına bağlanma süresini azaltır. Şirket içi veri kaynağı barındıran makineden farklı bir makineye, kendi kendine barındırılan tümleştirme çalışma zamanını yüklemenizi tavsiye ederiz. Yerel olarak barındırılan tümleştirme çalışma zamanı ve veri kaynağı farklı makinelerde olduğunda, yerel olarak barındırılan tümleştirme çalışma zamanı kaynaklarla veri kaynağıyla rekabet etmez.

- Farklı makinelerde, aynı şirket içi veri kaynağına bağlanan birden çok yerel olarak barındırılan tümleştirme çalışma zamanına sahip olabilirsiniz. Örneğin, iki veri fabrikasına hizmet veren yerel olarak barındırılan iki tümleştirme çalışma zamanınız varsa, aynı şirket içi veri kaynağı her iki veri fabrikasında da kaydedilebilir.

- Azure sanal ağı içinde veri tümleştirmesini desteklemek için kendi barındırdığı tümleştirme çalışma zamanı kullanın.

- Azure ExpressRoute kullandığınızda bile veri kaynağınızı güvenlik duvarının arkasında yer alan bir şirket içi veri kaynağı olarak değerlendirin. Hizmeti veri kaynağına bağlamak için şirket içinde barındırılan tümleştirme çalışma zamanını kullanın.

- Veri deposu Azure Hizmet Olarak Altyapı (IaaS) sanal makinesinde bulutta olsa bile şirket içinde barındırılan tümleştirme çalışma zamanını kullanın.

- FIPS uyumlu şifrelemenin etkinleştirildiği bir Windows sunucusuna yüklediğiniz kendinden barındırmalı tümleştirme çalışma zamanında görevler başarısız olabilir. Bu sorunu geçici olarak çözmek için iki seçeneğiniz vardır: kimlik bilgilerini/gizli dizi değerlerini bir Azure Key Vault depolama veya sunucuda FIPS uyumlu şifrelemeyi devre dışı bırakma. FIPS uyumlu şifrelemeyi devre dışı bırakmak için aşağıdaki kayıt defteri alt anahtarının değerini 1 (etkin) olan 0 (devre dışı) olarak değiştirin:

HKLM\System\CurrentControlSet\Control\Lsa\FIPSAlgorithmPolicy\Enabled. SSIS tümleştirme çalışma zamanı için bir ara sunucu olarak yerel barındırılan tümleştirme çalışma zamanını kullanırsanız, FIPS uyumlu şifreleme etkinleştirilebilir ve bu şifreleme, veriler şirket içinden Azure Blob Depolama'ya hazırlık alanı olarak taşınırken kullanılır. - Tam lisans ayrıntıları, kendi kendine barındırılan tümleştirme çalışma zamanı kurulumunun ilk sayfasında verilir.

Not

Şu anda kendi kendine barındırılan tümleştirme çalışma zamanı yalnızca birden çok veri fabrikasıyla paylaşılabilir, Synapse çalışma alanlarında veya veri fabrikası ile Synapse çalışma alanı arasında paylaşılamaz.

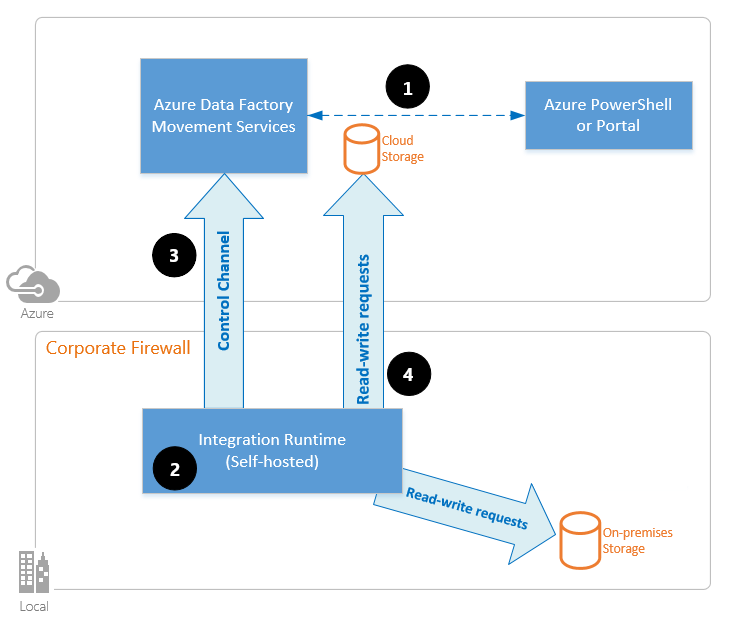

Komut akışı ve veri akışı

Verileri şirket içi ve bulut arasında taşıdığınızda, etkinlik şirket içi veri kaynağı ile bulut arasında verileri aktarmak için şirket içinde barındırılan tümleştirme çalışma zamanı kullanır.

Yerinde barındırılan IR ile kopyalamaya yönelik veri akışı adımlarının üst düzey bir özeti aşağıdadır:

Veri geliştiricisi önce Azure portalını veya PowerShell cmdlet'ini kullanarak bir Azure veri fabrikasında veya Synapse çalışma alanında kendi barındırdığı bir tümleştirme çalışma zamanı oluşturur. Ardından veri geliştiricisi yerel veri deposu için bağlı bir hizmet oluşturur ve hizmetin veri depolarına bağlanmak için kullanması gereken kendi kendine barındırılan tümleştirme çalışma zamanı örneğini belirtir.

Kendi barındırılan tümleştirme çalışma ortamı düğümü, Windows Veri Koruma Uygulama Programlama Arabirimi (DPAPI) kullanarak kimlik bilgilerini şifreler ve kimlik bilgilerini yerel olarak kaydeder. Yüksek kullanılabilirlik için birden çok düğüm ayarlandıysa, kimlik bilgileri diğer düğümler arasında daha fazla eşitlenir. Her düğüm DPAPI kullanarak kimlik bilgilerini şifreler ve bunları yerel olarak depolar. Kimlik bilgisi eşitlemesi, veri geliştirici için şeffaftır ve kendi kendine barındırılan IR tarafından işlenir.

Azure Data Factory ve Synapse işlem hatları, işleri zamanlamak ve yönetmek için şirket içinde barındırılan tümleştirme çalışma zamanıyla iletişim kurar. İletişim, paylaşılan bir Azure Relay bağlantısı kullanan bir denetim kanalı üzerinden yapılır. Bir aktivite görevinin çalıştırılması gerektiğinde, hizmet kimlik bilgileriyle birlikte isteği kuyruğa alır. Kimlik bilgileri yerel olarak barındırılan tümleştirme çalışma zamanında henüz depolanmadıysa bunu yapar. Yerel tümleştirme çalışma zamanı, kuyruğu yokladıktan sonra işi başlatır.

Yerel barındırılan tümleştirme zamanlayıcısı, verileri yerel depo ile bulut depolama arasında kopyalar. Kopyalamanın yönü, kopyalama etkinliğinin veri işlem hattında nasıl yapılandırıldığına bağlıdır. Bu adım için yerel olarak barındırılan bütünleşik çalışma zamanı, güvenli bir HTTPS kanalı üzerinden Azure Blob depolama gibi bulut tabanlı depolama hizmetleriyle doğrudan iletişim kurar.

Önkoşullar

- desteklenen Windows sürümleri şunlardır:

- Windows 10

- Windows 11

- Windows Server 2016

- Windows Server 2019

- Windows Server 2022

- Windows Server 2025

Kendinden barındırılan tümleştirme çalışma zamanının bir etki alanı denetleyicisinde yüklenmesi desteklenmez.

- Şirket içinde barındırılan tümleştirme çalışma zamanı, 64 bitlik bir İşletim Sistemi ve .NET Framework 4.7.2 veya üstü bir sürüm gerektirir. Ayrıntılar için bkz. .NET Framework Sistem Gereksinimleri.

- Şirket içinde barındırılan tümleştirme çalışma zamanı makinesi için önerilen en düşük yapılandırma, 4 çekirdekli, 8 GB RAM'e ve 80 GB kullanılabilir sabit sürücü alanına sahip 2 GHz işlemcidir. Sistem gereksinimlerinin ayrıntıları için bkz . İndirme.

- Ana makine hazırda bekleme moduna geçerse, kendi kendine barındırılan tümleştirme çalışma zamanı veri isteklerine yanıt vermez. Kendi kendine barındırılan tümleştirme çalışma zamanını yüklemeden önce, bilgisayarda uygun bir güç planı yapılandırın. Makine hazırda bekletilecek şekilde yapılandırılmışsa, yerel olarak barındırılan tümleştirme çalışma zamanı yükleyicisi bir mesaj görüntüler.

- Kendi kendine barındırılan bütünleştirme çalışma zamanını başarıyla yüklemek ve yapılandırmak için makinede yönetici olmanız gerekir.

- Kopyalama etkinliği çalışmaları belirli bir sıklıkta gerçekleşir. Makinedeki işlemci ve RAM kullanımı, tepe ve boşta kalma süreleriyle aynı deseni izler. Kaynak kullanımı, taşınan veri miktarına da büyük ölçüde bağlıdır. Devam eden birden çok kopyalama işi olduğunda, yoğun zamanlarda kaynak kullanımının yukarı gittiğini görürsünüz.

- Parquet, ORC veya Avro biçimlerindeki verilerin ayıkılması sırasında görevler başarısız olabilir. Parquet hakkında daha fazla bilgi için Azure Data Factory'de Parquet formatı bölümüne bakın. Dosya oluşturma, şirket içinde barındırılan tümleştirme makinesinde çalışır. Beklendiği gibi çalışmak için dosya oluşturma aşağıdaki önkoşulları gerektirir:

- Microsoft OpenJDK 11 veya Eclipse Temurin 11 gibi bir JRE sağlayıcısından Java Runtime (JRE) sürüm 11. JAVA_HOME sistem ortam değişkeninin JDK klasörüne (yalnızca JRE klasörü değil) ayarlandığından emin olun, ayrıca bin klasörünü sisteminizin PATH ortam değişkenine eklemeniz gerekebilir.

Not

Parquet format belgelerinde açıklandığı gibi bellek hataları oluşursa Java ayarlarının ayarlanması gerekebilir.

Not

Kamu bulutunda çalışıyorsanız Kamu buluta bağlanma'yı gözden geçirin.

Kendinden barındırılan tümleştirme çalışma zamanı kurma

Kendi kendine barındırılan tümleştirme çalışma zamanı oluşturmak ve ayarlamak için aşağıdaki yordamları kullanın.

Azure PowerShell aracılığıyla kendi kendine barındırılan bir IR oluşturma

Bu görev için Azure PowerShell kullanabilirsiniz. İşte bir örnek:

Set-AzDataFactoryV2IntegrationRuntime -ResourceGroupName $resourceGroupName -DataFactoryName $dataFactoryName -Name $selfHostedIntegrationRuntimeName -Type SelfHosted -Description "selfhosted IR description"Kendi kendine barındırılan tümleştirme çalışma zamanını yerel bir makineye indirip yükleyin.

Kimlik doğrulama anahtarını alın ve anahtarla kendi kendine barındırılan tümleştirme çalışma zamanını kaydedin. PowerShell örneği aşağıda verilmiştir:

Get-AzDataFactoryV2IntegrationRuntimeKey -ResourceGroupName $resourceGroupName -DataFactoryName $dataFactoryName -Name $selfHostedIntegrationRuntimeName

Not

Kamu bulutunda çalışıyorsanız Kamu buluta bağlanma'yı gözden geçirin.

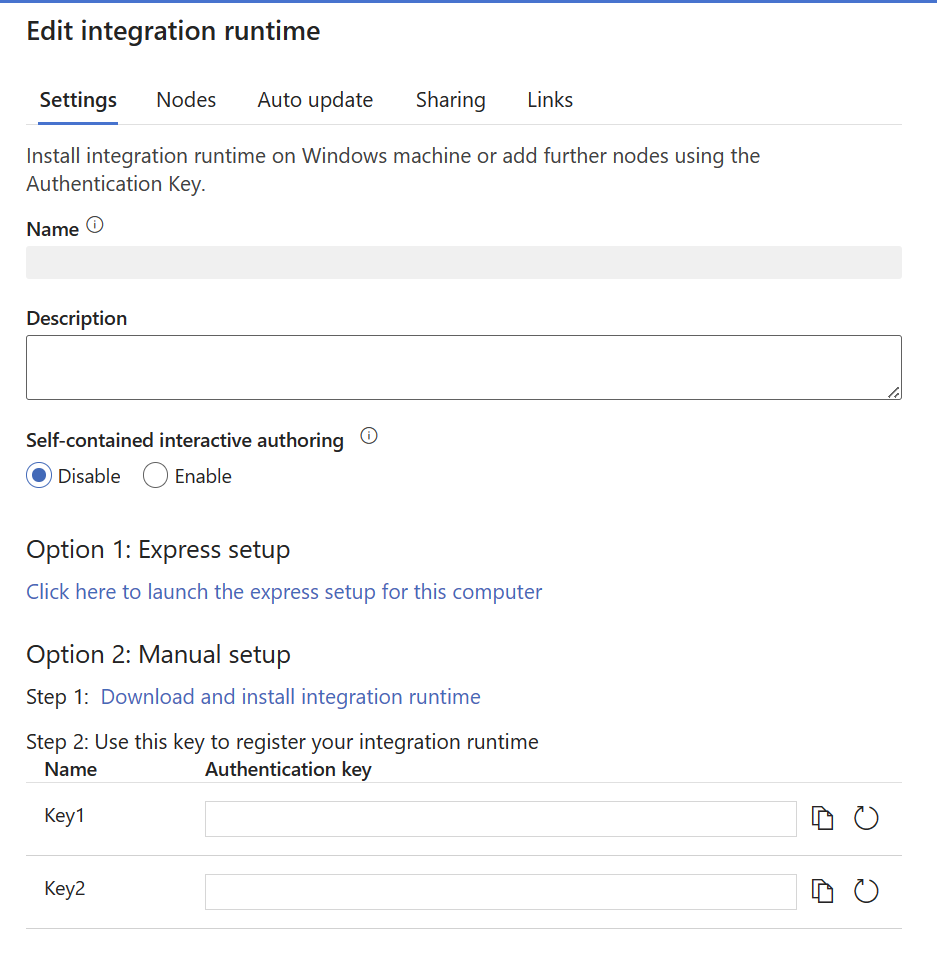

Kullanıcı arabirimi aracılığıyla kendi kendine barındırılan bir IR oluşturun

Azure Data Factory veya Azure Synapse kullanıcı arabirimini kullanarak şirket içinde barındırılan bir IR oluşturmak için aşağıdaki adımları kullanın.

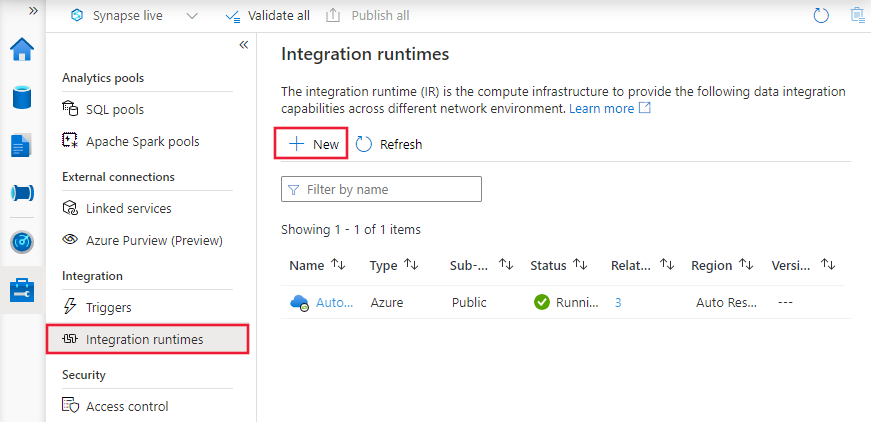

Azure Data Factory kullanıcı arabiriminin giriş sayfasında, en soldaki bölmeden Yönet sekmesi seçin.

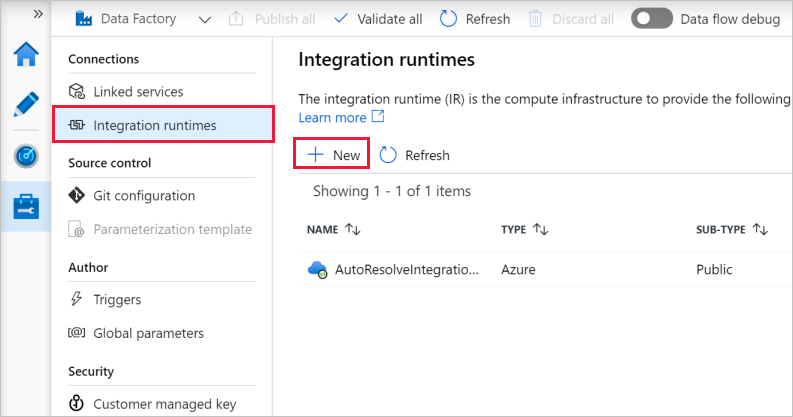

Sol bölmede Tümleştirme çalışma zamanları'nı ve ardından +Yeni'yi seçin.

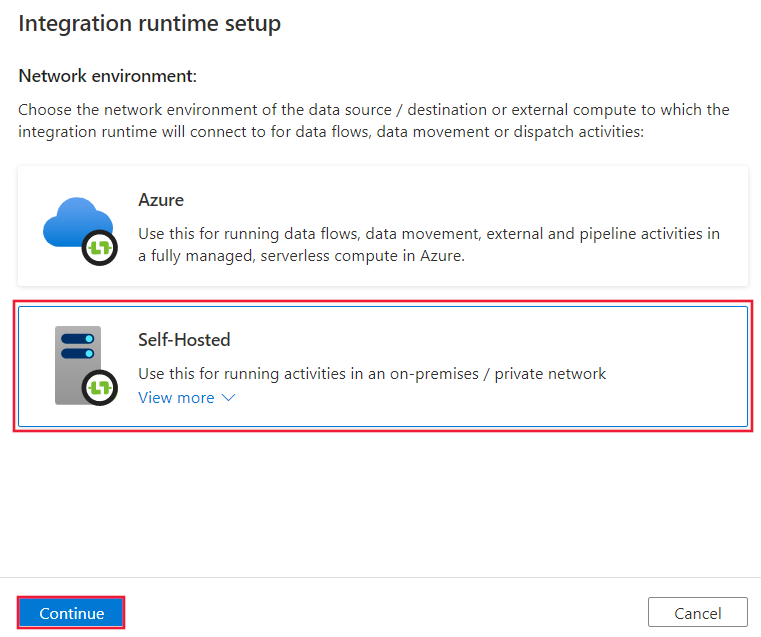

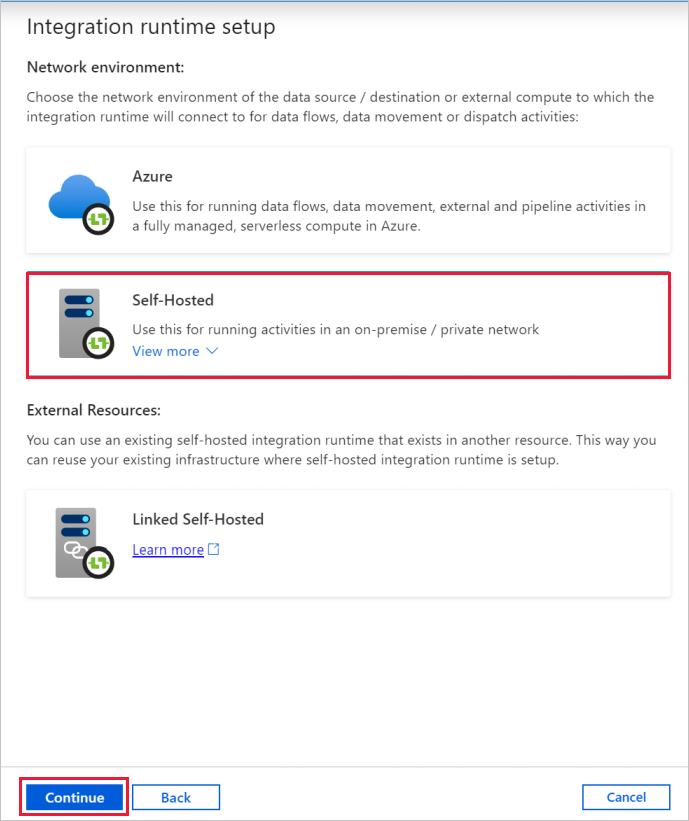

Integration çalışma zamanı kurulumu sayfasında, Azure, Kendi Kendine Barındırılan'i ve ardından Devam Et'yi seçin.

Aşağıdaki sayfada, Self-Hosted IR oluşturmak için Kendinize Ait Barındırma'yı seçin ve ardından Devam'ı seçin.

Kullanıcı arayüzü aracılığıyla kendi kendine barındırılan bir IR'i yapılandırın

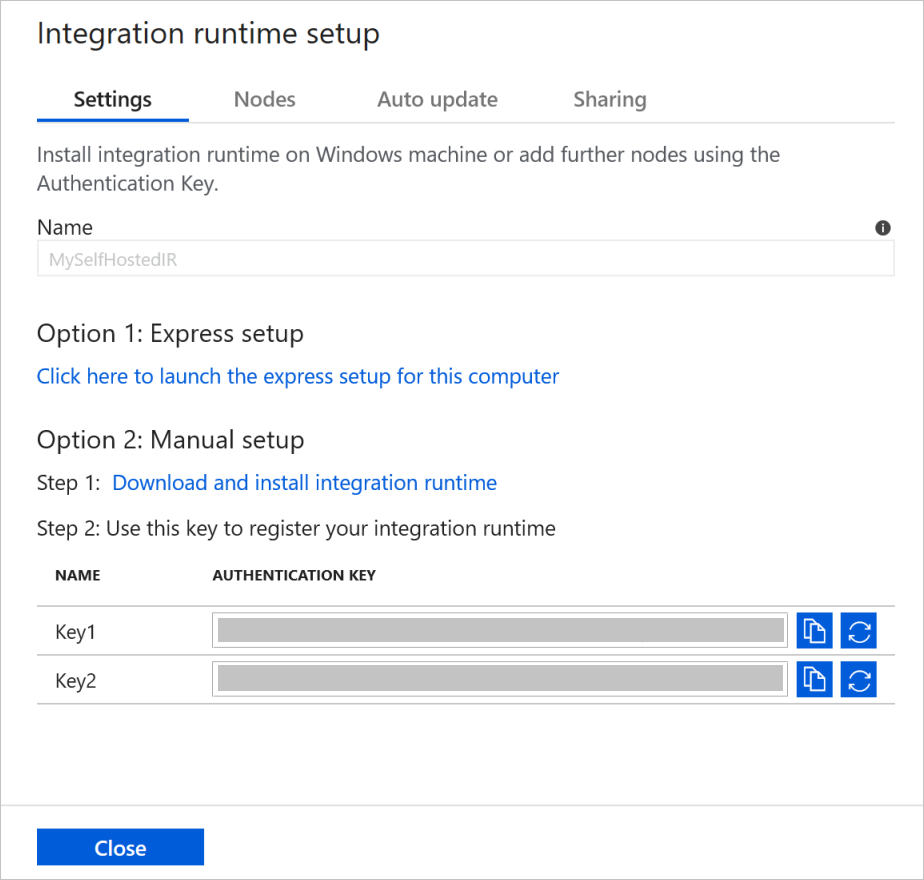

IR'niz için bir ad girin ve Oluştur'u seçin.

Tümleştirme çalışma zamanı kurulumu sayfasında, bilgisayarınızda hızlı kurulumu açmak için Seçenek 1'in altındaki bağlantıyı seçin. İsterseniz el ile ayarlamak için Seçenek 2'nin altındaki adımları da izleyebilirsiniz. Aşağıdaki yönergeler el ile kurulumu temel alır:

Kimlik doğrulama anahtarını kopyalayıp yapıştırın. Tümleştirme çalışma zamanını indir ve yükle seçeneğini belirleyin.

Şirket içinde barındırılan tümleştirme çalışma zamanını yerel bir Windows makinesine indirin. Yükleyiciyi çalıştırın.

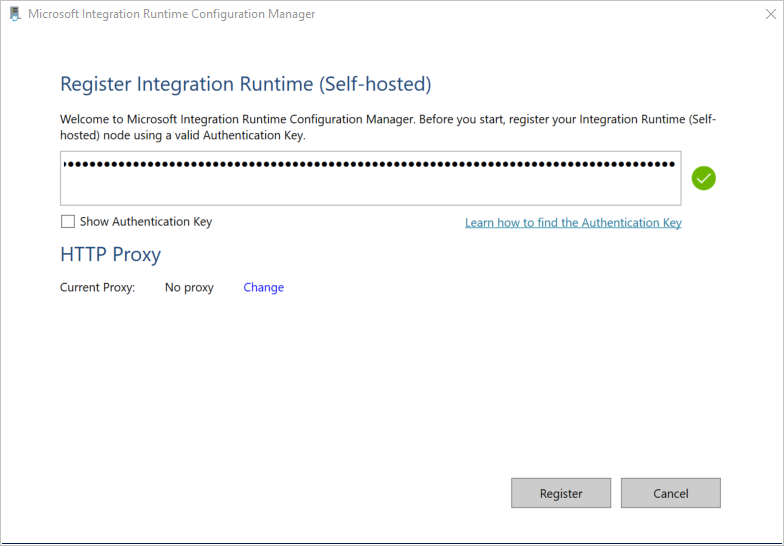

Register Integration Runtime (Yerel barındırılan) sayfasında, daha önce kaydettiğiniz anahtarı yapıştırın ve Kaydet öğesini seçin.

Yeni Integration Runtime (Şirket içinde barındırılan) Node sayfasında Finish öğesini seçin.

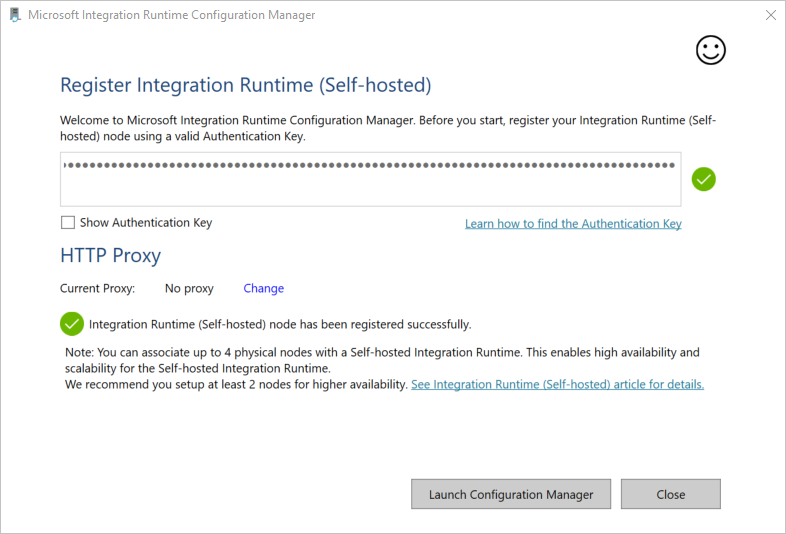

Kendi kendine barındırılan entegrasyon çalışma zamanı başarıyla kaydedildikten sonra aşağıdaki pencereyi görürsünüz:

Azure Resource Manager şablonu aracılığıyla bir Azure VM'de kendi kendine barındırılan IR kurma

Azure sanal makinesinde yerel barındırmalı IR kurulumunu, Self host IR şablonu oluştur kullanarak otomatikleştirebilirsiniz. Şablon, bir Azure sanal ağı içinde tamamen işlevsel bir kendi kendine barındırılan IR'ye sahip olmanızı sağlar. Düğüm sayısını 2 veya daha yüksek olarak ayarladığınız sürece IR yüksek kullanılabilirlik ve ölçeklenebilirlik özelliklerine sahiptir.

Yerel PowerShell üzerinden yerel sunucuda barındırılan var olan bir IR'yi ayarlama

Şirket içinde barındırılan mevcut bir IR'yi ayarlamak veya yönetmek için bir komut satırı kullanabilirsiniz. Bu kullanım özellikle kendiliğinden barındırılan IR düğümlerinin yüklenmesini ve kaydını otomatikleştirmeye yardımcı olabilir.

Dmgcmd.exe, kendi barındırdığınız yükleyiciye dahildir. Genellikle C:\Program Files\Microsoft Integration Runtime\5.0\Shared\ klasöründe bulunur. Bu uygulama çeşitli parametreleri destekler ve otomasyon için toplu iş betikleri kullanılarak bir komut satırı aracılığıyla çağrılabilir.

Uygulamayı aşağıdaki gibi kullanın:

dmgcmd ACTION args...

Uygulamanın gerçekleştirdiği eylemler ve bağımsız değişkenler ile ilgili ayrıntılar şunlardır:

| EYLEM | Args (Türkçe) | Açıklama |

|---|---|---|

-rn,-RegisterNewNode |

"<AuthenticationKey>" ["<NodeName>"] |

Belirtilen kimlik doğrulama anahtarı ve düğüm adıyla yerel olarak barındırılan bir entegrasyon çalışma zamanı düğümünü kaydedin. |

-era,-EnableRemoteAccess |

"<port>" ["<thumbprint>"] |

Yüksek kullanılabilirlik kümesi ayarlamak için geçerli düğümde uzaktan erişimi etkinleştirin. Alternatif olarak, Azure Data Factory veya Azure Synapse çalışma alanına gitmeden, kimlik bilgilerini doğrudan yerel barındırılan IR'ye ayarlayın. İkincisini, aynı ağdaki uzak bir makineden New-AzDataFactoryV2LinkedServiceEncryptedCredential cmdlet'ini kullanarak yaparsınız. |

-erac,-EnableRemoteAccessInContainer |

"<port>" ["<thumbprint>"] |

Düğüm bir kapsayıcıda çalıştırıldığında geçerli düğüme uzaktan erişimi etkinleştirin. |

-dra,-DisableRemoteAccess |

Geçerli düğüme uzaktan erişimi devre dışı bırakın. Çoklu düğüm kurulumu için uzaktan erişim gereklidir. New-AzDataFactoryV2LinkedServiceEncryptedCredential PowerShell cmdlet'i uzaktan erişim devre dışı bırakıldığında bile çalışmaya devam eder. Bu davranış, cmdlet yerel barındırılan IR düğümüyle aynı makinede yürütüldüğünde geçerlidir. | |

-k,-Key |

<AuthenticationKey>

|

Önceki kimlik doğrulama anahtarının üzerine yaz veya güncelleştir. Bu eyleme dikkat edin. Anahtar yeni bir tümleştirme çalışma zamanıysa, önceki şirket içinde barındırılan IR düğümünüzün çevrimdışı olabileceğini unutmayın. |

-gbf,-GenerateBackupFile |

"<filePath>" "<password>" |

Geçerli düğüm için bir yedekleme dosyası oluşturun. Yedekleme dosyası düğüm anahtarını ve veri deposu kimlik bilgilerini içerir. |

-ibf,-ImportBackupFile |

"<filePath>" "<password>" |

Düğümü bir yedekleme dosyasından geri yükleyin. |

-r,-Restart |

Kendi kendine barındırılan tümleştirme çalışma zamanı konak hizmetini yeniden başlatın. | |

-s,-Start |

Yerinde barındırılan entegrasyon çalışma zamanı hizmetini başlatın. | |

-t,-Stop |

Kendi kendine barındırılan tümleştirme çalışma zamanı konak hizmetini durdurun. | |

-sus,-StartUpgradeService |

Kendi kendine barındırılan tümleştirme çalışma zamanı yükseltme hizmetini başlatın. | |

-tus,-StopUpgradeService |

Kendi kendine barındırılan entegrasyon çalışma zamanının yükseltme hizmetini durdurun. | |

-tonau,-TurnOnAutoUpdate |

Kendi kendine barındırılan tümleştirme çalışma zamanı otomatik güncelleştirmesini açın. Bu komut yalnızca Azure Data Factory V1 içindir. | |

-toffau,-TurnOffAutoUpdate |

Kendi kendine barındırılan tümleştirme çalışma zamanının otomatik güncellemesini kapatın. Bu komut yalnızca Azure Data Factory V1 içindir. | |

-ssa,-SwitchServiceAccount |

"<domain\user>" ["<password>"] |

DIAHostService'i yeni bir hesap olarak çalışacak şekilde ayarlayın. Sistem hesapları ve sanal hesaplar için boş "" parolasını kullanın. |

-elma,-EnableLocalMachineAccess |

Geçerli kendi barındırılan IR düğümünde yerel makine erişimini (localhost, özel IP) etkinleştirin. Kendinden barındırmalı IR Yüksek Kullanılabilirlik senaryosunda, eylemin kendinden barındırmalı her IR düğümünde çağrılması gerekir. | |

-dlma,-DisableLocalMachineAccess |

Geçerli kendi barındırmalı IR nodunda yerel makine erişimini (localhost, özel IP) devre dışı bırakın. Kendinden barındırmalı IR Yüksek Kullanılabilirlik senaryosunda, eylemin kendinden barındırmalı her IR düğümünde çağrılması gerekir. | |

-DisableLocalFolderPathValidation |

Yerel makinenin dosya sistemine erişimi etkinleştirmek için güvenlik doğrulamasını devre dışı bırakın. | |

-EnableLocalFolderPathValidation |

Yerel makinenin dosya sistemine erişimi devre dışı bırakmak için güvenlik doğrulamasını etkinleştirin. | |

-eesp,-EnableExecuteSsisPackage |

Yerel barındırılan IR düğümünde SSIS paketi yürütmeyi aktif hale getirin. | |

-desp,-DisableExecuteSsisPackage |

Öz barındırmalı IR düğümünde SSIS paketi yürütmeyi devre dışı bırakın. | |

-gesp,-GetExecuteSsisPackage |

Self-hosted IR düğümünde ExecuteSsisPackage seçeneği etkinleştirildiyse değeri al. Döndürülen değer true ise ExecuteSSISPackage etkinleştirilir; Döndürülen değer false veya null ise ExecuteSSISPackage devre dışı bırakılır. |

Microsoft Download Center'dan kendi kendine barındırılan bir IR'i yükleyin ve kaydedin.

Microsoft tümleştirme çalışma zamanı indirme sayfasına gidin.

İndir'i seçin, 64 bit sürümü seçin ve İleri'yi seçin. 32 bit sürüm desteklenmez.

MSI dosyasını doğrudan çalıştırın veya sabit sürücünüze kaydedip çalıştırın.

Hoş Geldiniz penceresinde bir dil seçin ve İleri'yi seçin.

Microsoft Software License Terms kabul edin ve İleri seçin.

Şirket içinde barındırılan tümleştirme çalışma zamanını yüklemek için klasörü seçin ve İleri'yi seçin.

Yüklemeye hazır sayfasında select Yükle'yi seçin.

Yüklemeyi tamamlamak için Son'u seçin.

PowerShell kullanarak kimlik doğrulama anahtarını alın. Kimlik doğrulama anahtarını almaya yönelik bir PowerShell örneği aşağıda verilmiştir:

Get-AzDataFactoryV2IntegrationRuntimeKey -ResourceGroupName $resourceGroupName -DataFactoryName $dataFactoryName -Name $selfHostedIntegrationRuntimeNameMakinenizde çalışan Microsoft Integration Runtime Configuration Manager Register Integration Runtime (Yerel olarak barındırılan) açık olan penceresinde aşağıdaki adımları izleyin:

Kimlik doğrulama anahtarını metin alanına yapıştırın.

İsteğe bağlı olarak, anahtar metnini görmek için Kimlik doğrulama anahtarını göster'i seçin.

Kaydet'i seçin.

Not

Sürüm Notları aynı Microsoft tümleştirme çalışma zamanı indirme sayfasında kullanılabilir.

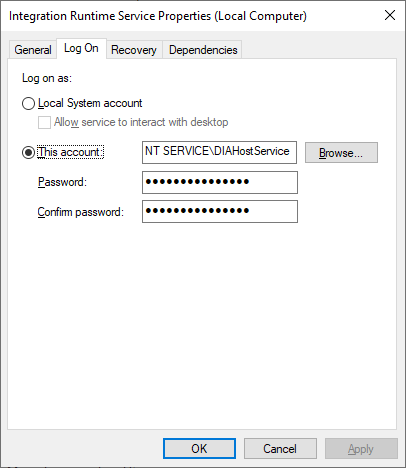

Kendi kendine barındırılan tümleştirme çalışma zamanı için hizmet hesabı

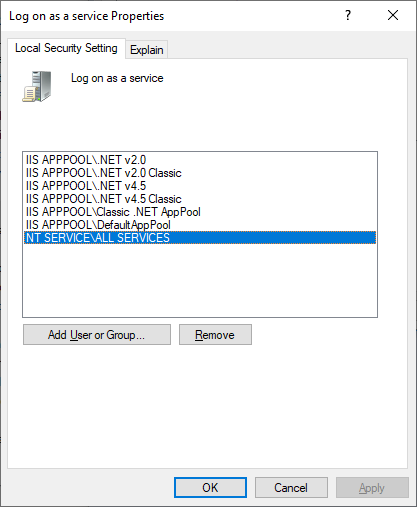

Şirket içinde barındırılan tümleştirme çalışma zamanının varsayılan oturum açma hizmet hesabı NT SERVICE\DIAHostService'tir. Services -> Integration Runtime Service -> Properties -> Oturum aç içinde görebilirsiniz.

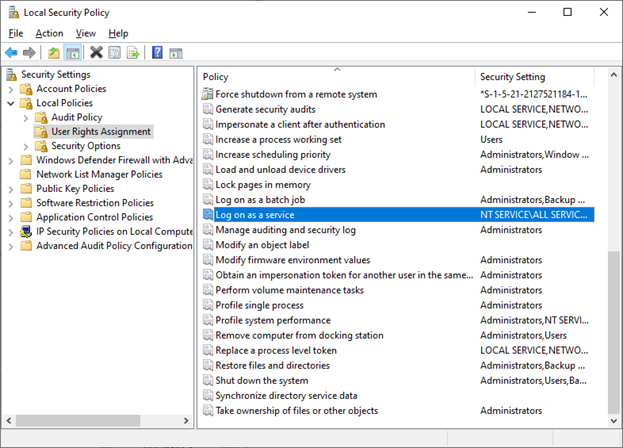

Hesabın Hizmet olarak oturum açma iznine sahip olduğundan emin olun. Aksi takdirde, öz barındırmalı tümleştirme runtime'ı başarıyla başlatılamaz. Yerel Güvenlik İlkesi - Güvenlik Ayarları -> Yerel İlkeler -> Kullanıcı Hakları Ataması ->> Hizmet olarak oturum açma bölümünden izni de kontrol edebilirsiniz

Bildirim alanı simgeleri ve bildirimleri

İmlecinizi bildirim alanındaki simgenin veya iletinin üzerine taşırsanız, kendinden barındırılan tümleştirme çalışma zamanının durumu hakkında ayrıntıları görebilirsiniz.

Yüksek kullanılabilirlik ve ölçeklenebilirlik

Kendi kendine barındırılan bir entegrasyon çalışma zamanını, birden fazla şirket içi makine veya Azure'daki sanal makinelerle ilişkilendirebilirsiniz. Bu makineler düğüm olarak adlandırılır. Kendi kendine barındırılan tümleştirme çalışma zamanıyla ilişkili en fazla dört düğüm olabilir. Mantıksal ağ geçidi için bir ağ geçidi yüklü olan şirket içi makinelerde birden çok düğüme sahip olmanın avantajları şunlardır:

- Kendinizin barındırdığı tümleştirme çalışma zamanının daha yüksek kullanılabilirliği sayesinde, büyük veri çözümünüzde veya bulut veri tümleştirmesinde artık tek hata noktası oluşmaz. Bu kullanılabilirlik, en fazla dört düğüm kullandığınızda sürekliliği sağlamaya yardımcı olur.

- Şirket içi ve bulut veri depoları arasında veri taşıma sırasında iyileştirilmiş performans ve aktarım hızı. Performans karşılaştırmaları hakkında daha fazla bilgi edinin.

İndirme Merkezi'nden kendi kendine barındırılan tümleştirme çalışma zamanı yazılımını yükleyerek birden çok düğümü ilişkilendirebilirsiniz. Ardından, öğreticide açıklandığı gibi, New-AzDataFactoryV2IntegrationRuntimeKey cmdlet'i ile alınan kimlik doğrulama anahtarlarından birini kullanarak kaydedin.

Not

Her düğümü ilişkilendirmek için şirket içinde barındırılan yeni bir tümleştirme çalışma zamanı oluşturmanız gerekmez. Kendi barındırdığınız tümleştirme çalışma zamanını başka bir makineye yükleyebilir ve aynı kimlik doğrulama anahtarını kullanarak kaydedebilirsiniz.

Not

Yüksek kullanılabilirlik ve ölçeklenebilirlik için başka bir düğüm eklemeden önce, intranete uzaktan erişim seçeneğinin ilk düğümde etkinleştirildiğinden emin olun. Bunu yapmak için Microsoft Integration Runtime Configuration Manager>Ayarlar>İntranete uzaktan erişim seçin.

Ölçekle ilgili dikkat edilmesi gerekenler

Yatay ölçeklendirme

İşlemci kullanımı yüksek olduğunda ve yerinde barındırılan IR'de kullanılabilir bellek azaldığında, yükü makineler arasında yaymak için yeni bir düğüm ekleyin. İşlemler, zaman aşımına uğradıkları için başarısız olursa veya özel barındırılan IR düğümü çevrimdışıysa, ağ geçidine bir düğüm eklemek faydalı olur. Düğüm eklemek için aşağıdaki adımları tamamlayın:

- Azure Data Factory portalından SHIR kurulumu indirin.

- Kümeye eklemek istediğiniz düğümde Yükleyici'yi çalıştırın.

- Yükleme sırasında mevcut tümleştirme çalışma zamanını birleştirme seçeneğini belirleyin ve yeni düğümü mevcut SHIR kümesine bağlamak için mevcut SHIR'den kimlik doğrulama anahtarını sağlayın.

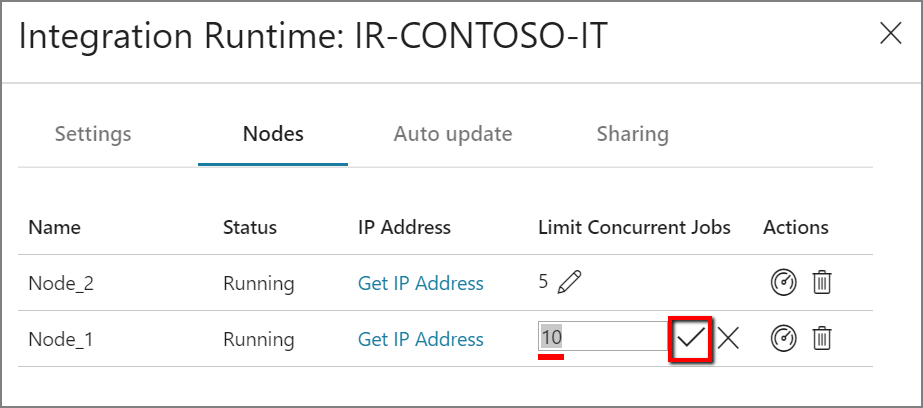

Ölçeği büyüt

İşlemci ve mevcut RAM etkin bir şekilde kullanılmadığında, ancak eşzamanlı işlerin yürütülmesi bir düğümün sınırlarına ulaştığında, bir düğümün çalıştırabileceği eşzamanlı iş sayısını artırarak kapasiteyi genişletin. Kendi kendine barındırılan IR aşırı yüklendiği için etkinlikler zaman aşımına uğradığında da ölçeği genişletmek isteyebilirsiniz. Aşağıdaki görüntüde gösterildiği gibi bir düğüm için maksimum kapasiteyi artırabilirsiniz:

TLS/SSL sertifika gereksinimleri

Tümleştirme çalışma zamanı düğümleri arasındaki iletişimi güvenli hale getirmek için TLS/SSL sertifikası (Gelişmiş) ile intranetten uzaktan erişimi etkinleştirmek istiyorsanız, TLS/SSL sertifikası ile intranetten uzaktan erişimi etkinleştirme bölümünde yer alan adımları izleyebilirsiniz.

Not

Bu sertifika kullanılır:

- Öz barındırılan bir IR düğümündeki bağlantı noktalarını şifrelemek için.

- Durum eşitlemesi, özellikle düğümler arasında bağlı hizmetlerin kimlik bilgilerinin senkronizasyonunu içeren düğümden düğüme iletişim.

- Yerel ağ içinden bağlı hizmet kimlik bilgisi ayarları için bir PowerShell cmdlet'i kullanıldığında.

Özel ağ ortamınız güvenli değilse veya özel ağınızdaki düğümler arasındaki iletişimin güvenliğini sağlamak istiyorsanız bu sertifikayı kullanmanızı öneririz.

Şirket içinde barındırılan bir IR'den diğer veri depolarına aktarımda veri taşıma işlemi, bu sertifikanın ayarlanıp ayarlanmadığına bakılmaksızın her zaman şifrelenmiş bir kanal içinde gerçekleşir.

Kimlik bilgisi eşitleme

Kimlik bilgilerini veya gizli değerleri Azure Key Vault'ta depolamazsanız, kimlik bilgileri veya gizli değerler kendi kendine barındırılan tümleştirme çalışma zamanınızın bulunduğu makinelerde depolanır. Her düğüm, kimlik bilgilerinin belirli bir sürüme sahip bir kopyasına sahip olur. Tüm düğümlerin birlikte çalışmasını sağlamak için sürüm numarası tüm düğümler için aynı olmalıdır.

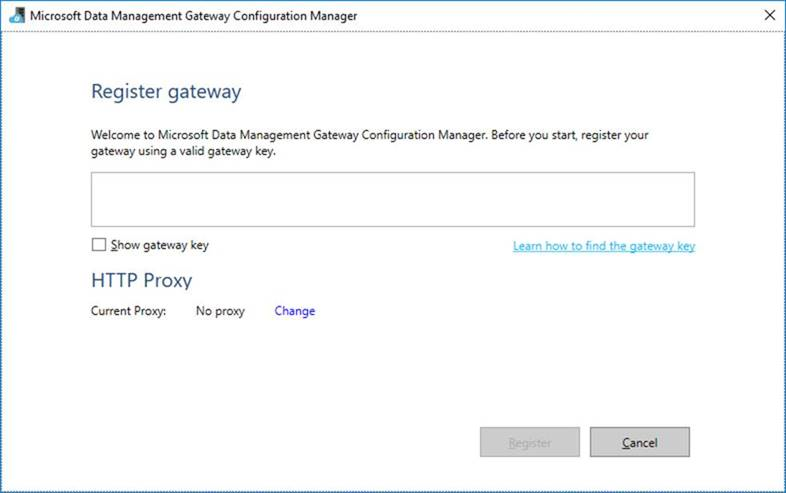

Ara sunucularda dikkat edilmesi gerekenler

Kurumsal ağ ortamınız İnternet'e erişmek için bir ara sunucu kullanıyorsa, şirket içinde barındırılan tümleştirme çalışma zamanını uygun proxy ayarlarını kullanacak şekilde yapılandırın. Proxy'yi ilk kayıt aşamasında ayarlayabilirsiniz.

Yapılandırıldığında, yerel olarak barındırılan tümleştirme çalışma zamanı, bulut hizmetinin kaynağına ve hedefine (HTTP veya HTTPS protokollerini kullanan) bağlanmak için proxy sunucusunu kullanır. İlk kurulum sırasında Bağlantıyı değiştir'i seçmenizin nedeni budur.

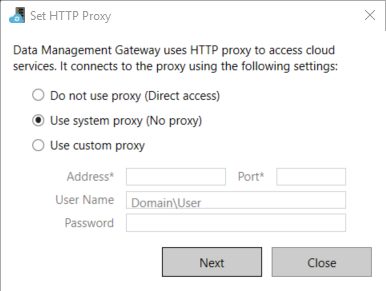

Üç yapılandırma seçeneği vardır:

- Ara sunucu kullanmayın: Şirket içinde barındırılan tümleştirme çalışma zamanı bulut hizmetlerine bağlanmak için açıkça herhangi bir ara sunucu kullanmaz.

- Sistem ara sunucusunu kullanma: Şirket içinde barındırılan tümleştirme çalışma zamanı, diahost.exe.config ve diawp.exe.config içinde yapılandırılan ara sunucu ayarını kullanır. Bu dosyalar ara sunucu yapılandırması belirtmezse, şirket içinde barındırılan tümleştirme çalışma zamanı bir ara sunucuya gitmeden doğrudan bulut hizmetine bağlanır.

- Özel ara sunucu kullan: diahost.exe.config ve diawp.exe.config içindeki yapılandırmaları kullanmak yerine şirket içinde barındırılan tümleştirme çalışma zamanı için kullanılacak HTTP proxy ayarını yapılandırın. Adres ve Bağlantı noktası değerleri gereklidir. Kullanıcı Adı ve Parola değerleri, proxy'nizin kimlik doğrulama ayarına bağlı olarak isteğe bağlıdır. Tüm ayarlar, şirket içinde barındırılan tümleştirme çalışma zamanında Windows DPAPI ile şifrelenir ve makinede yerel olarak depolanır.

Tümleştirme çalışma zamanı konak hizmeti, güncelleştirilmiş ara sunucu ayarlarını kaydettikten sonra otomatik olarak yeniden başlatılır.

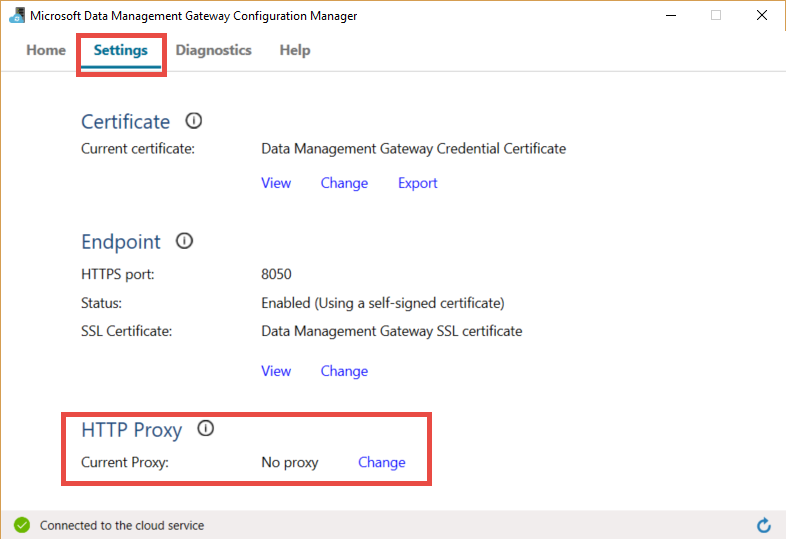

Kendi barındırdığınız integration runtime'ı kaydettikten sonra, ara sunucu ayarlarını görüntülemek veya güncellemek istiyorsanız Microsoft Integration Runtime Configuration Manager'ı kullanın.

- Microsoft Integration Runtime Configuration Manager açın.

- Ayarlar sekmesini seçin.

- HTTP Proxy'si altında Değiştir bağlantısını seçerek HTTP Ara Sunucusunu Ayarla iletişim kutusunu açın.

- İleri'yi seçin. Ardından ara sunucu ayarını kaydetmek ve tümleştirme çalışma zamanı konak hizmetini yeniden başlatmak için izninizi isteyen bir uyarı görürsünüz.

HTTP proxy'sini görüntülemek ve güncelleştirmek için configuration manager aracını kullanabilirsiniz.

Not

NTLM kimlik doğrulaması ile bir proxy sunucu ayarlarsanız, tümleştirme çalışma zamanı konaklayıcı hizmeti etki alanı hesabında çalışır. Daha sonra etki alanı hesabının parolasını değiştirirseniz, hizmetin yapılandırma ayarlarını güncelleştirmeyi ve hizmeti yeniden başlatmayı unutmayın. Bu gereksinim nedeniyle, parolayı sık sık güncelleştirmenizi gerektirmeyen ayrılmış bir etki alanı hesabı kullanarak proxy sunucusuna erişmenizi öneririz.

Ara sunucu ayarlarını yapılandırma

HTTP ara sunucusu için sistem ara sunucusunu kullan seçeneğini belirlerseniz, şirket içinde barındırılan tümleştirme çalışma zamanı diahost.exe.config ve diawp.exe.config'deki proxy ayarlarını kullanır. Bu dosyalar ara sunucu belirtmediğinde, şirket içinde barındırılan tümleştirme çalışma zamanı bir ara sunucuya gitmeden doğrudan bulut hizmetine bağlanır. Aşağıdaki yordam, diahost.exe.config dosyasını güncelleştirme yönergelerini sağlar:

Dosya Gezgini'nde, özgün dosyanın yedeği olarak C:\Program Files\Microsoft Integration Runtime\5.0\Shared\diahost.exe.config dosyasının güvenli bir kopyasını oluşturun.

Yönetici olarak çalışan Not Defteri'ni açın.

Not Defteri'nde C:\Program Files\Microsoft Integration Runtime\5.0\Shared\diahost.exe.configmetin dosyasını açın.

Aşağıdaki kodda gösterildiği gibi varsayılan system.net etiketini bulun:

<system.net> <defaultProxy useDefaultCredentials="true" /> </system.net>Ardından, aşağıdaki örnekte gösterildiği gibi ara sunucu ayrıntılarını ekleyebilirsiniz:

<system.net> <defaultProxy enabled="true"> <proxy bypassonlocal="true" proxyaddress="http://proxy.domain.org:8888/" /> </defaultProxy> </system.net>Proxy etiketi,

scriptLocationgibi gerekli ayarları belirlemek için ek özelliklere izin verir. Söz dizimi için <proxy> Öğesi (Ağ Ayarları) bölümüne bakın.<proxy autoDetect="true|false|unspecified" bypassonlocal="true|false|unspecified" proxyaddress="uriString" scriptLocation="uriString" usesystemdefault="true|false|unspecified "/>Yapılandırma dosyasını özgün konumuna kaydedin. Ardından, değişiklikleri alan kendi bünyesinde barındırılan Entegrasyon Çalışma Zamanı ana hizmetini yeniden başlatın.

Hizmeti yeniden başlatmak için Control Panel hizmet uygulamasını kullanın. alternatif olarak Integration Runtime Configuration Manager Stop Service düğmesini ve ardından Hizmeti Başlat seçin.

Hizmet başlatılmazsa, büyük olasılıkla düzenlediğiniz uygulama yapılandırma dosyasına yanlış XML etiketi söz dizimi eklemişsinizdir.

Önemli

hem diahost.exe.config hem de diawp.exe.config'i güncelleştirmeyi unutmayın.

Ayrıca, Microsoft Azure şirketinizin izin verilenler listesinde olduğundan da emin olmanız gerekir. Geçerli Azure IP adreslerinin listesini indirebilirsiniz. Her bulut için bölgeye ve buluttaki etiketli hizmetlere göre ayrılmış IP Aralıkları artık MS İndirme'de kullanılabilir:

- Genel: https://www.microsoft.com/download/details.aspx?id=56519

- ABD Hükümeti: https://www.microsoft.com/download/details.aspx?id=57063

- Almanya: https://www.microsoft.com/download/details.aspx?id=57064

- Çin: https://www.microsoft.com/download/details.aspx?id=57062

Özel uç nokta kullanırken ara sunucu ayarlarını yapılandırma

Şirketinizin ağ mimarisi özel uç noktaların kullanılmasını ve güvenlik nedenleriyle içeriyorsa ve şirketinizin ilkesi Şirket İçinde Barındırılan Integration Runtime barındıran VM'den Azure Data Factory hizmet URL'sine doğrudan İnternet bağlantısına izin vermiyorsa, tam bağlantı için ADF Hizmeti URL'sini atlamanıza izin vermeniz gerekir. Aşağıdaki yordam, diahost.exe.config dosyasını güncelleştirme yönergelerini sağlar. Diawp.exe.config dosyası için de bu adımları yinelemelisiniz.

Dosya Gezgini'nde, özgün dosyanın yedeği olarak C:\Program Files\Microsoft Integration Runtime\5.0\Shared\diahost.exe.config güvenli bir kopyasını oluşturun.

Yönetici olarak çalışan Not Defteri'ni açın.

Not Defteri'nde C:\Program Files\Microsoft Integration Runtime\5.0\Shared\diahost.exe.config açın.

Burada gösterildiği gibi varsayılan system.net etiketini bulun:

<system.net> <defaultProxy useDefaultCredentials="true" /> </system.net>Ardından, aşağıdaki örnekte gösterildiği gibi bypasslist detaylarını ekleyebilirsiniz.

<system.net> <defaultProxy> <bypasslist> <add address = "[adfresourcename].[adfresourcelocation].datafactory.azure.net" /> </bypasslist> <proxy usesystemdefault="True" proxyaddress="http://proxy.domain.org:8888/" bypassonlocal="True" /> </defaultProxy> </system.net>

Güvenlik duvarı ve ara sunucuyla ilgili sorunlar için olası belirtiler

Aşağıdakiler gibi hata iletileri görürseniz, bunun nedeni güvenlik duvarının veya ara sunucunun yanlış yapılandırılması olabilir. Bu tür yapılandırma, yerleşik tümleştirme çalışma zamanının kendi kimliğini doğrulamak için Data Factory veya Synapse işlem hatlarına bağlantısını engeller. Güvenlik duvarınızın ve proxy sunucunuzun düzgün yapılandırıldığından emin olmak için önceki bölüme bakın.

Şirket içinde barındırılan tümleştirme çalışma zamanını kaydetmeye çalıştığınızda şu hata iletisini alırsınız: "Bu Tümleştirme Çalışma Zamanı düğümü kaydedilemedi! Kimlik doğrulama anahtarının geçerli olduğunu ve tümleştirme hizmeti konak hizmetinin bu makinede çalıştığını onaylayın."

Integration Runtime Configuration Manager açtığınızda, Disconnected veya Connecting durumunu görürsünüz. Windows olay günlüklerini görüntülediğinizde, Event Viewer>Uygulama ve Hizmet Günlükleri>Microsoft Integration Runtime altında aşağıdaki gibi hata iletileri görürsünüz:

Unable to connect to the remote server A component of Integration Runtime has become unresponsive and restarts automatically. Component name: Integration Runtime (self-hosted).

İntranet'ten uzaktan erişimi etkinleştirme

Şirket içinde barındırılan tümleştirme çalışma zamanını yüklediğiniz yer dışındaki bir ağa bağlı makineden kimlik bilgilerini şifrelemek için PowerShell kullanıyorsanız Intranet'ten Uzaktan Erişim seçeneğini etkinleştirebilirsiniz. Şirket içinde barındırılan tümleştirme çalışma zamanını yüklediğiniz makinede kimlik bilgilerini şifrelemek için PowerShell çalıştırırsanız Intranet'ten Uzaktan Erişimi etkinleştiremezsiniz.

Yüksek kullanılabilirlik ve ölçeklenebilirlik için başka bir düğüm eklemeden önce Intranet'ten Uzaktan Erişimi etkinleştirin.

Şirket içinde barındırılan tümleştirme çalışma zamanı kurulumu sürüm 3.3 veya üzerini çalıştırdığınızda, şirket içinde barındırılan tümleştirme çalışma zamanı yükleyicisi varsayılan olarak şirket içinde barındırılan tümleştirme çalışma zamanı makinesinde Intranet'ten Uzaktan Erişimi devre dışı bırakır.

İş ortağından veya başkalarından bir güvenlik duvarı kullandığınızda, 8060 numaralı bağlantı noktasını veya kullanıcı tarafından yapılandırılmış bağlantı noktasını el ile açabilirsiniz. Şirket içinde barındırılan tümleştirme çalışma zamanını ayarlarken bir güvenlik duvarı sorununuz varsa, güvenlik duvarını yapılandırmadan şirket içinde barındırılan tümleştirme çalışma zamanını yüklemek için aşağıdaki komutu kullanın:

msiexec /q /i IntegrationRuntime.msi NOFIREWALL=1

Kendi barındırılan tümleştirme çalışma zamanında 8060 numaralı bağlantı noktasını açmamaya karar verirseniz, veri deposu kimlik bilgilerini yapılandırmak için Kimlik Bilgilerini Ayarlama uygulaması yerine başka mekanizmalar kullanın. Örneğin, New-AzDataFactoryV2LinkedServiceEncryptCredential PowerShell cmdlet'ini kullanabilirsiniz.

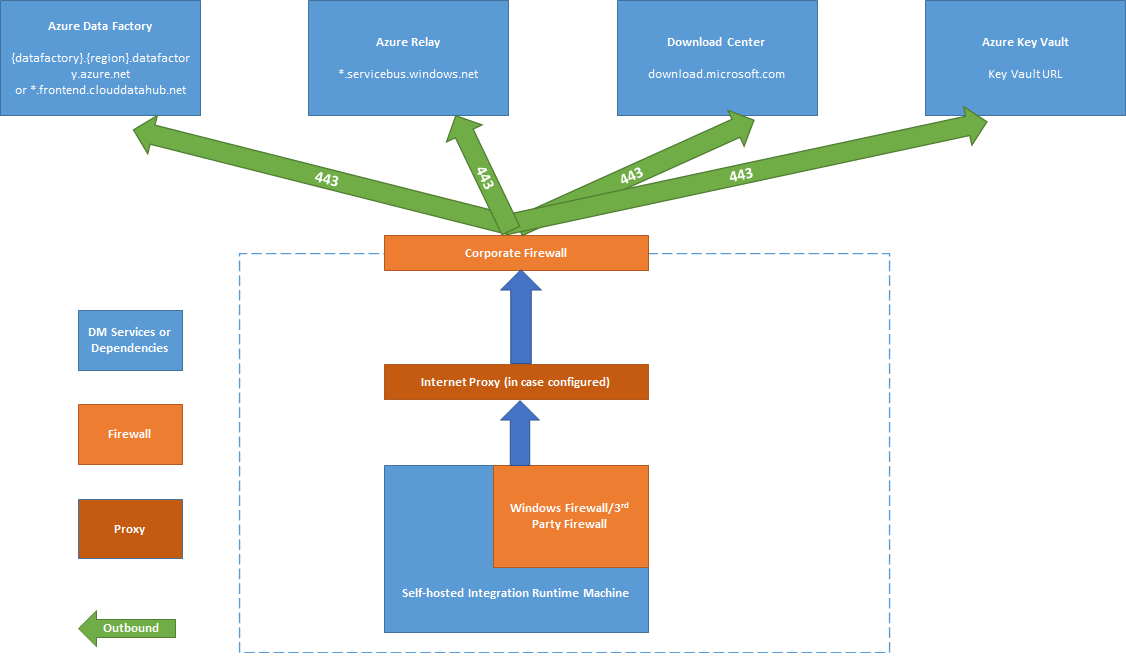

Bağlantı noktaları ve güvenlik duvarları

Dikkate alınması gereken iki güvenlik duvarı vardır:

- Kuruluşun merkezi yönlendiricisinde çalışan şirket güvenlik duvarı

- Şirket içinde barındırılan tümleştirme çalışma zamanının yüklü olduğu yerel makinede daemon olarak yapılandırılan Windows Güvenlik Duvarı

Şirket güvenlik duvarı düzeyinde, aşağıdaki etki alanlarını ve giden bağlantı noktalarını yapılandırmanız gerekir:

| Alan adları | Giden bağlantı noktaları | Açıklama |

|---|---|---|

Genel Bulut: *.servicebus.windows.net Azure Hükümeti: *.servicebus.usgovcloudapi.net Çin: *.servicebus.chinacloudapi.cn |

443 | Etkileşimli yazma için yerel barındırmalı entegrasyon çalışma zamanı gereklidir. Özerk etkileşimli yazma etkinleştirildiyse gerekli değildir. |

Genel Bulut: {datafactory}.{region}.datafactory.azure.netveya *.frontend.clouddatahub.net Azure Hükümeti: {datafactory}.{region}.datafactory.azure.us Çin: {datafactory}.{region}.datafactory.azure.cn |

443 | Data Factory hizmetine bağlanmak için şirket içi barındırılan tümleştirme çalışma zamanı tarafından gereklidir. Genel bulut ortamında oluşturulan yeni Data Factory için, kendi kendine barındırılan Integration Runtime anahtarınızdan {data factory}.{region}.datafactory.azure.net biçimindeki tam etki alanı adını (FQDN) bulun. Eski Data Factory ve Azure Synapse Analytics'in herhangi bir sürümü için, Yerel Barındırılan Entegrasyon anahtarınızda FQDN (Tam Nitelikli Alan Adı) görmüyorsanız, bunun yerine *.frontend.clouddatahub.net kullanın. |

download.microsoft.com |

443 | Güncellemeleri indirmek için öz barındırmalı tümleştirme çalışma zamanı gerekli. Otomatik güncelleştirmesi devre dışı bırakdıysanız, bu etki alanını yapılandırmayı atlayabilirsiniz. |

| Anahtar Kasası URL'si | 443 | Azure Key Vault tarafından, kimlik bilgilerini Key Vault'ta depolarsanız gereklidir. |

Bu çıkış bağlantı noktaları, Windows Güvenlik Duvarı düzeyinde veya makine düzeyinde normalde etkinleştirilir. Değilse, etki alanlarını ve bağlantı noktalarını şirket içinde barındırılan tümleştirme çalışma zamanı makinesinde yapılandırabilirsiniz.

Not

Şu anda Azure Relay hizmet etiketini desteklemediğinden, Azure Relay iletişim için NSG kurallarında hizmet etiketini AzureCloud veya Internet kullanmanız gerekir. Azure Data Factory ve Synapse çalışma alanlarıyla iletişim için, NSG kuralı kurulumunda DataFactoryManagement hizmet etiketini kullanabilirsiniz.

Kaynağınıza ve hedeflerinize bağlı olarak, şirket güvenlik duvarınızda veya Windows Güvenlik Duvarı'nda ek alan adlarına ve giden bağlantı noktalarına izin vermek zorunda kalabilirsiniz.

| Alan adları | Giden bağlantı noktaları | Açıklama |

|---|---|---|

*.core.windows.net |

443 | Aşamalı kopya özelliğini kullandığınızda Azure depolama hesabına bağlanmak için kendi kendine barındırılan entegrasyon çalışma zamanı tarafından kullanılır. |

*.database.windows.net |

1433 | Azure SQL Database veya Azure Synapse Analytics'e veya bunlardan kopyalama işlemi yaptığınızda gereklidir ve diğer durumlarda isteğe bağlıdır. 1433 numaralı bağlantı noktasını açmadan VERILERI SQL Veritabanı'na veya Azure Synapse Analytics kopyalamak için aşamalı kopyalama özelliğini kullanın. |

*.azuredatalakestore.netlogin.microsoftonline.com/<tenant>/oauth2/token |

443 | Yalnızca Azure Data Lake Store'dan kopyaladığınızda ve aksi takdirde isteğe bağlı olarak gereklidir. |

Azure SQL Database ve Azure Data Lake gibi bazı bulut veritabanları için kendi güvenlik duvarı yapılandırmalarında şirket içinde barındırılan tümleştirme çalışma zamanı makinelerinin IP adreslerine izin vermeniz gerekebilir.

Not

Hem Integration Runtime hem de Power BI ağ geçidini aynı makineye yüklemek doğru değildir çünkü Integration Runtime, Power BI ağ geçidi tarafından kullanılan ana bağlantı noktalarından biri olan 443 numaralı bağlantı noktasını kullanır.

Bağımsız etkileşimli yazma

Veri önizleme ve bağlantı testi gibi etkileşimli yazma eylemleri gerçekleştirmek için şirket içinde barındırılan tümleştirme çalışma zamanı için Azure Relay bağlantısı gerekir. Bağlantı kurulmazsa, kesintisiz işlevselliği sağlamak için iki olası çözüm vardır. İlk seçenek, Azure Relay uç noktalarını güvenlik duvarınızın izin verilenler listesine eklemektir Azure Relay URL'sini edinin. Alternatif olarak, bağımsız etkileşimli yazma özelliğini etkinleştirebilirsiniz.

Not

Yerel olarak barındırılan tümleştirme çalışma zamanı Azure Relay'e bir bağlantı kuramazsa, durumu "sınırlı" olarak işaretlenir.

Not

Bağımsız etkileşimli yazma etkinken, tüm etkileşimli yazma trafiği yalnızca bu işlevsellik aracılığıyla yönlendirilir ve Azure Relay atlanır. Trafik yalnızca bu özelliği devre dışı bırakmaya karar verdikten sonra Azure Relay geri yönlendirilir.

Not

Bağımsız etkileşimli yazma etkinleştirildiğinde hem "GET IP" hem de "Send log" desteklenmez.

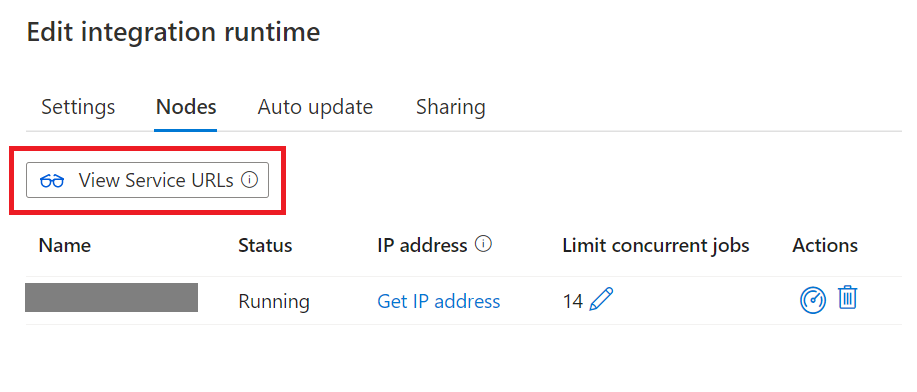

Azure Relay URL'sini alma

Güvenlik duvarınızın izin verilenler listesine alınması gereken gerekli etki alanı ve bağlantı noktası, Azure Relay ile iletişim içindir. Yerel kurulumlu tümleştirme çalışma zamanı, test bağlantısı, klasör listesine göz atma, tablo listesine göz atma, şema bilgilerini alma ve verileri önizleme gibi etkileşimli oluşturma işlemleri için kullanılır. Eğer .servicebus.windows.net'e erişime izin vermek istemiyorsanız ve daha belirli URL'lere sahip olmak istiyorsanız, kendi barındırdığınız tümleştirme çalışma zamanınızın ihtiyaç duyduğu tüm tam etki alanı adlarını (FQDN) hizmet portalından görebilirsiniz.

Kullanıcı arabirimi aracılığıyla Azure Relay URL'sini alın:

Şu adımları izleyin:

Hizmet portalına gidin ve kendi kendine barındırılan tümleştirme çalışma zamanınızı seçin.

Düzenle sayfasında Düğümler'i seçin.

Tüm FQDN'leri almak için Hizmet URL'lerini Görüntüle'yi seçin.

Bu FQDN'leri güvenlik duvarı kurallarının izin verilenler listesine ekleyebilirsiniz.

Not

Azure Relay bağlantı protokolüyle ilgili ayrıntılar için bkz. Azure Relay Karma Bağlantılar protokolü.

Betik aracılığıyla Azure Relay URL'sini alın:

# The documentation of Synapse self hosted integration runtime (SHIR) mentions that the SHIR requires access to the Azure Service Bus IP addresses

# https://learn.microsoft.com/en-us/azure/data-factory/create-self-hosted-integration-runtime

# It is a requirement to use a wildcard (*.servicebus.windows.net) in your firewalls.

# While this is the easiest way to clear the firewall, it also opens the firewall to all Azure Service Bus IP addresses, including malicious_actor.servicebus.windows.net.

# This might be restricted by your security policies.

# This script resolves the Azure Service Bus IP addresses used by an integration runtime and adds them to the network security group (NSG) rule for the Synapse self-hosted integration runtime (SHIR).

# As the mapping of IP addresses to Domain Names might change, we recommend to run at least once a day to keep the NSG up to date.

# An alternative to running this script is to use the "Self-contained interactive authoring" feature of the self hosted integration runtime.

# Prerequisites:

# - PowerShell installed

# - Azure CLI (az) installed and logged in (https://learn.microsoft.com/en-us/cli/azure/)

# - signed in user needs rights to modify NSG (e.g. Network contributor) and to read status of the SHIR (e.g. reader), plus reader on the subscription

param (

[string]$synapseResourceGroupName = "synapse_test",

[string]$nsgResourceGroupName = "adf_shir_rg",

[string]$synapseWorkspaceName = "synapse-test-jugi2",

[string]$integrationRuntimeName = "IntegrationRuntime2",

[string]$networkSecurityGroupName = "jugis-shir-nsg",

[string]$securityRuleName = "AllowSynapseServiceBusIPs",

[int]$priority = 100

)

# Check if the user is already logged in

$azAccount = az account show 2>$null

if (-not $azAccount) {

# Run az login with managed identity if not logged in

az login --identity

}

# Retrieve the URLs of the connections from the Synapse self-hosted integration runtime

$urls = az synapse integration-runtime get-status `

--resource-group $synapseResourceGroupName `

--workspace-name $synapseWorkspaceName `

--name $integrationRuntimeName `

--query "properties.serviceUrls" -o tsv

# Initialize an empty array to hold the IP addresses

$ipAddresses = @()

# Iterate over the URLs to resolve and collect the IP addresses

# The proper DNS resolution might only work within Azure, not locally

foreach ($url in $urls) {

Write-Output "Processing URL: $url"

$ip = [System.Net.Dns]::GetHostAddresses($url) | Where-Object { $_.AddressFamily -eq 'InterNetwork' } | Select-Object -ExpandProperty IPAddressToString

if ($ip) {

$ipAddresses += $ip

}

}

# Remove duplicate IP addresses from the array

$ipAddresses = $ipAddresses | Sort-Object -Unique

# Convert the array of IP addresses to a space-separated string

$ipAddressesString = $ipAddresses -join ' '

# Create or update the network security group rule to allow outbound traffic for the collected IP addresses

# Using Invoke-Expression to handle the command string

$az_cmd = "az network nsg rule create --resource-group $nsgResourceGroupName --nsg-name $networkSecurityGroupName --name $securityRuleName --priority $priority --destination-address-prefixes $ipAddressesString --destination-port-ranges '443' --direction Outbound --access Allow --protocol '*' --description 'Allow outbound access to Synapse servicebus IPs'"

Invoke-Expression $az_cmd

Kaynaktan havuza veri kopyalama

Şirket güvenlik duvarı, şirket içinde barındırılan tümleştirme çalışma zamanı makinesinin Windows Güvenlik Duvarı ve veri deposunun kendisinde güvenlik duvarı kurallarını düzgün bir şekilde etkinleştirdiğinizden emin olun. Bu kuralların etkinleştirilmesi, kendi kendine barındırılan tümleştirme çalışma zamanının hem kaynağa hem de veri havuzuna başarıyla bağlanmasına olanak tanır. Kopyalama işlemine katılan her veri deposu için kuralları etkinleştirin.

Örneğin, şirket içi veri deposundan SQL Veritabanı havuzuna veya Azure Synapse Analytics havuzuna kopyalamak için aşağıdaki adımları izleyin:

- Hem Windows Güvenlik Duvarı hem de şirket güvenlik duvarı için 1433 numaralı bağlantı noktasında giden TCP iletişimlerine izin verin.

- Kendi kendine barındırılan tümleştirme çalışma zamanı makinesinin IP adresini, izin verilen IP adresleri listesine eklemek için SQL Veritabanı güvenlik duvarı ayarlarını yapılandırın.

Not

Güvenlik duvarınız 1433 numaralı giden bağlantı noktasına izin vermiyorsa, yerel tümleştirme çalışma zamanı SQL veritabanına doğrudan erişemez. Bu durumda SQL Veritabanı ve Azure Synapse Analytics için staged copy kullanabilirsiniz. Bu senaryoda, veri taşıma için yalnızca HTTPS (bağlantı noktası 443) gerekir.

Tüm veri kaynağınız ve havuz ve şirket içinde barındırılan tümleştirme çalışma zamanınız şirket içi ortamdaysa, kopyalanan veriler buluta gitmez ancak kesinlikle şirket içinde kalır.

Kimlik bilgilerini depolama

Şirket içinde barındırılan tümleştirme çalışma zamanını kullanırken kimlik bilgilerini depolamanın iki yolu vardır:

Azure Key Vault kullanın (önerilir) - Kendinizin barındırdığı tümleştirme çalışma zamanı, kimlik bilgilerini doğrudan Azure Key Vault'tan alabilir ve bu, potansiyel güvenlik sorunlarını veya kendinizin barındırdığı tümleştirme çalışma zamanı düğümleri arasındaki eşzamanlılık sorunlarını büyük ölçüde önleyebilir.

Kimlik bilgilerini yerel olarak depola - Kimlik bilgileri, kendi kendine barındırılan tümleştirme çalışma zamanınızın yüklü olduğu makineye aktarılacak ve şifrelenecektir.

Not

Kimlik bilgilerini yerel olarak depolamayı tercih ediyorsanız, etkileşimli yazma için etki alanını güvenlik duvarınızın izin verilenler listesine yerleştirmeniz ve bağlantı noktasını açmanız gerekir. Bu kanal, yerel tümleştirme çalışma zamanının kimlik bilgilerini almasına da olanak tanır. Etkileşimli yazma için gereken etki alanı ve bağlantı noktaları için bkz. Bağlantı noktaları ve güvenlik duvarları

Yerel olarak barındırılan tümleşik çalışma zamanınızı bir çökmeden kurtarırsanız, yedek olarak kaydettiğiniz kimlik bilgilerini geri yükleyebilir veya bağlı hizmeti düzenleyip kimlik bilgilerini yerel olarak barındırılan tümleşik çalışma zamanına yeniden kabul ettirebilirsiniz. Aksi takdirde, kimlik bilgilerinin olmaması nedeniyle yerel tümleştirme çalışma zamanını kullanan bir işlem hattı çalışmaz.

Yükleme için en iyi yöntemler

Microsoft Download Center adresinden bir Yönetilen Kimlik kurulum paketi indirip yerleşik tümleştirme çalışma zamanını yükleyebilirsiniz. Adım adım yönergeler için Verileri şirket içi ve bulut arasında taşıma makalesine bakın.

- Kendi kendine barındırılan tümleştirme çalışma zamanı için konak makinede bir güç planı yapılandırın ve böylece makine hazırda beklemez. Ev sahibi makine hazırda bekletilirse, kendinden barındırılan tümleştirme çalışma zamanı çevrimdışı olur.

- Yerel olarak barındırılan tümleştirme çalışma zamanıyla ilişkili kimlik bilgilerini düzenli olarak yedekleyin.

- Şirket içinde barındırılan IR kurulum işlemlerini otomatikleştirmek için Bkz. PowerShell aracılığıyla şirket içinde barındırılan mevcut bir IR'yi ayarlama.

- Daha iyi kaynak yalıtımı ve performansı için ayrılmış makinelere yerel barındırılan tümleştirme çalışma zamanı bileşenini yükleyin.

Dikkat edilmesi gereken önemli hususlar

Kendi sunucularınızda barındırılan tümleştirme çalışma zamanını yüklerken aşağıdakileri dikkate almayı düşünün.

- Veri kaynağınıza yakın tutun, ancak aynı makinede olması gerekmez

- Power BI ağ geçidiyle aynı makineye yüklemeyin

- Yalnızca Windows Server (FIPS uyumlu şifreleme sunucuları işlerin başarısız olmasına neden olabilir)

- Birden çok veri kaynağı arasında paylaşma

- Birden çok veri fabrikası arasında paylaşma

İlgili içerik

Adım adım yönergeler için bkz . Öğretici: Şirket içi verileri buluta kopyalama.