Depolama için Microsoft Defender'a genel bakış (klasik)

Not

Yeni Depolama için Microsoft Defender planına yükseltin. Kötü Amaçlı Yazılım Tarama ve Hassas Veri Tehdit Algılama gibi yeni özellikler içerir. Bu plan ayrıca kapsam ve maliyetler üzerinde daha iyi denetim sağlamak için daha öngörülebilir bir fiyatlandırma yapısı sağlar. Ayrıca, tüm yeni Depolama için Defender özellikleri yalnızca yeni planda yayınlanacaktır. Yeni plana geçiş basit bir işlemdir. Burada klasik plandan nasıl geçiş yapılacağını okuyun. İşlem başına veya depolama hesabı başına fiyatlandırmayla Depolama için Defender (klasik) kullanıyorsanız, bu özelliklere ve fiyatlandırmaya erişmek için yeni Depolama için Defender (klasik) planına geçmeniz gerekir. Yeni Depolama için Defender planına geçişin avantajları hakkında bilgi edinin.

Depolama için Microsoft Defender (klasik), depolama hesaplarınıza erişmeye veya bu hesaplardan yararlanmaya yönelik olağan dışı ve zararlı olabilecek girişimleri algılayan, Azure'a özel bir güvenlik zekası katmanıdır. Bağlamsal güvenlik uyarıları sağlamak için gelişmiş tehdit algılama özelliklerini ve Microsoft Threat Intelligence verilerini kullanır. Bu uyarılar, algılanan tehditleri azaltmaya ve gelecekteki saldırıları önlemeye yönelik adımları da içerir.

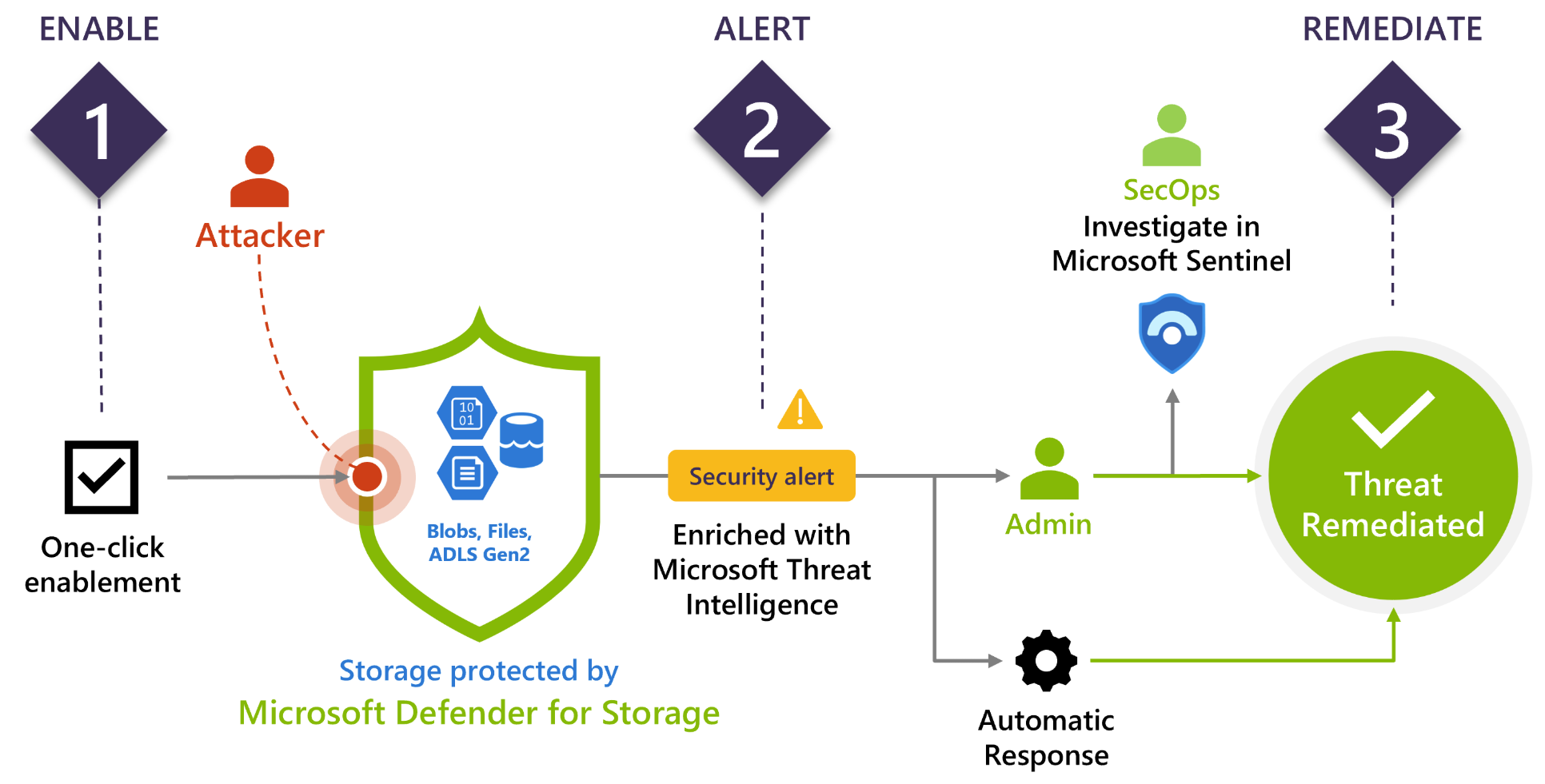

Depolama için Microsoft Defender'ı (klasik) abonelik düzeyinde (önerilen) veya kaynak düzeyinde etkinleştirebilirsiniz.

Depolama için Defender (klasik), Azure Blob Depolama, Azure Dosyalar ve Azure Data Lake Storage hizmetleri tarafından oluşturulan veri akışını sürekli olarak analiz eder. Kötü amaçlı olabilecek etkinlikler algılandığında güvenlik uyarıları oluşturulur. Bu uyarılar Bulut için Microsoft Defender görüntülenir. Şüpheli etkinliğin tüm ayrıntıları ve ilgili araştırma adımları, düzeltme eylemleri ve güvenlik önerileri burada sunulmuştur.

Azure Blob Depolama analiz edilen verileri , , Put Blob, List BlobsGet Container ACLve Get Blob Propertiesgibi Get Blobişlem türlerini içerir. çözümlenen Azure Dosyalar işlem türlerine örnek olarak Get File, Create File, List Files, Get File Propertiesve Put Rangeverilebilir.

Depolama için Defender (klasik) Depolama hesabı verilerine erişmez ve performansını etkilemez.

Alan video serisindeki Bulut için Defender bu videoyu izleyerek daha fazla bilgi edinebilirsiniz:

Depolama için Defender (klasik) hakkında daha fazla açıklama için sık sorulan sorulara bakın.

Kullanılabilirlik

| Görünüş | Ayrıntılar |

|---|---|

| Sürüm durumu: | Genel kullanılabilirlik (GA) |

| Fiyatlandırma: | Depolama için Microsoft Defender (klasik) fiyatlandırma sayfasında gösterildiği gibi faturalandırılır |

| Korumalı depolama türleri: | Blob Depolama (Standart/Premium Depolama V2, Blok Blobları) Azure Dosyalar (REST API ve SMB üzerinden) Azure Data Lake Storage 2. Nesil (Hiyerarşik ad alanlarının etkinleştirildiği Standart/Premium hesaplar) |

| Bulut: |

Depolama için Microsoft Defender 'ın (klasik) avantajları nelerdir?

Depolama için Defender (klasik) şu bilgileri sağlar:

Azure'da yerel güvenlik - 1 tıklamayla etkinleştirme sayesinde Depolama için Defender (klasik), Azure Blob, Azure Dosyalar ve Data Lakes'te depolanan verileri korur. Azure'a özel bir hizmet olarak, Depolama için Defender (klasik), Azure'ın yönettiği ve Microsoft Sentinel gibi diğer Azure güvenlik hizmetleriyle tümleştirilen tüm veri varlıkları genelinde merkezi güvenlik sağlar.

Zengin algılama paketi - Microsoft Threat Intelligence tarafından desteklenen Depolama için Defender 'daki (klasik) algılamalar, kimliği doğrulanmamış erişim, güvenliği aşılmış kimlik bilgileri, sosyal mühendislik saldırıları, veri sızdırma, ayrıcalık kötüye kullanımı ve kötü amaçlı içerik gibi en önemli depolama tehditlerini kapsar.

Büyük ölçekte yanıt : Bulut için Defender otomasyon araçları, tanımlanan tehditleri önlemeyi ve yanıtlamayı kolaylaştırır. daha fazla bilgi için bkz. Bulut için Defender tetikleyicilerine yanıtları otomatikleştirme.

Bulut tabanlı depolama hizmetlerindeki güvenlik tehditleri

Microsoft güvenlik araştırmacıları depolama hizmetlerinin saldırı yüzeyini analiz etti. Depolama hesapları veri bozulmasına, hassas içeriğin açığa alınmasına, kötü amaçlı içerik dağıtımına, veri sızdırmaya, yetkisiz erişime ve daha fazlasına tabi olabilir.

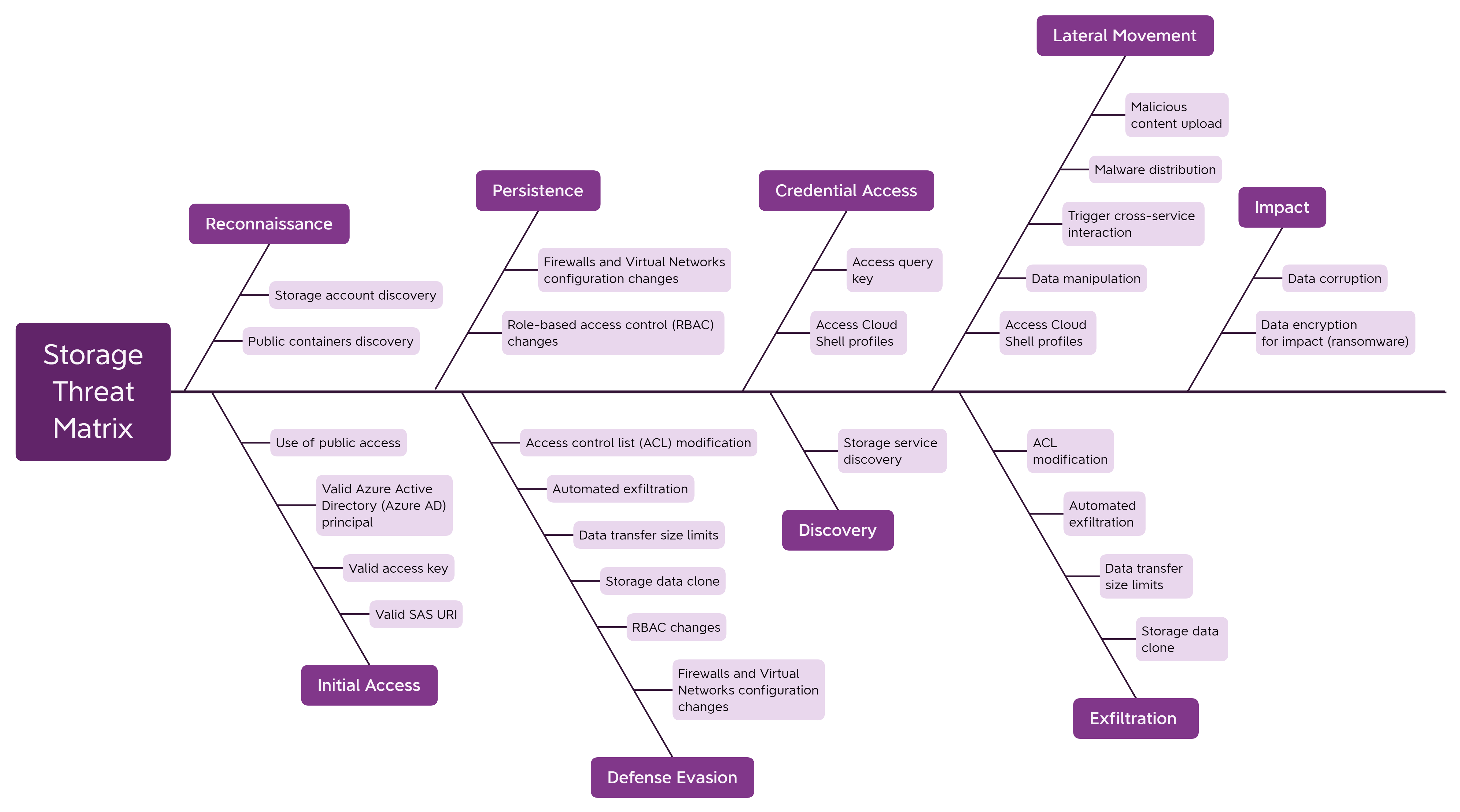

Olası güvenlik riskleri bulut tabanlı depolama hizmetleri için tehdit matrisinde açıklanmıştır ve siber saldırılarda kullanılan taktikler ve teknikler için bir bilgi bankası olan MITRE ATT&CK® çerçevesini temel alır.

Depolama için Microsoft Defender (klasik) ne tür uyarılar sağlar?

Güvenlik uyarıları aşağıdaki senaryolar için tetiklenir (genellikle olaydan 1-2 saat sonra):

| Tehdit türü | Açıklama |

|---|---|

| Hesaba olağan dışı erişim | Örneğin, bir TOR çıkış düğümünden erişim, şüpheli IP adresleri, olağan dışı uygulamalar, olağan dışı konumlar ve kimlik doğrulaması olmadan anonim erişim. |

| Hesapta olağan dışı davranış | Öğrenilen temelden sapan davranış. Örneğin, bir hesaptaki erişim izinlerinin değiştirilmesi, olağan dışı erişim denetimi, olağan dışı veri keşfi, blobların/dosyaların olağan dışı silinmesi veya olağan dışı veri ayıklama. |

| Karma saygınlık tabanlı Kötü Amaçlı Yazılım algılama | Bilinen kötü amaçlı yazılımların tam blob/dosya karması temelinde algılanması. Bu, bir hesaba yüklenen fidye yazılımlarını, virüsleri, casus yazılımları ve diğer kötü amaçlı yazılımları algılamaya, kuruluşa girmesini önlemeye ve daha fazla kullanıcı ve kaynağa yayılmasına yardımcı olabilir. Ayrıca bkz. Karma saygınlık analizinin sınırlamaları. |

| Olağan dışı dosya yüklemeleri | Bir hesaba yüklenmiş olağan dışı bulut hizmeti paketleri ve yürütülebilir dosyalar. |

| Genel görünürlük | Kapsayıcıları tarayarak ve genel olarak erişilebilen kapsayıcılardan hassas olabilecek verileri çekerek olası zorla girme girişimleri. |

| Kimlik avı kampanyaları | Azure Depolama'da barındırılan içerik, Microsoft 365 kullanıcılarını etkileyen bir kimlik avı saldırısının parçası olarak tanımlandığında. |

İpucu

Tüm Depolama için Defender (klasik) uyarılarının kapsamlı listesi için uyarı başvuru sayfasına bakın. Bazı güvenlik uyarılarına yalnızca yeni Depolama için Defender planı altında erişilebildiği için önkoşulları gözden geçirmek önemlidir. Başvuru sayfasındaki bilgiler, algılanabilir tehditleri anlamaya çalışan iş yükü sahipleri için yararlıdır ve Güvenlik İşlemleri Merkezi (SOC) ekiplerinin araştırma gerçekleştirmeden önce algılamaları tanımasını sağlar. Bulut için Defender güvenlik uyarısında neler olduğu ve Bulut için Microsoft Defender'de güvenlik uyarılarını yönetme ve yanıtlama bölümünden uyarılarınızı yönetme hakkında daha fazla bilgi edinin.

Uyarılar, onları tetikleyen olayın ayrıntılarını ve tehditleri araştırma ve düzeltme hakkında öneriler içerir. Uyarılar Microsoft Sentinel'e veya başka bir üçüncü taraf SIEM'ye veya başka bir dış ara aracına aktarılabilir. SIEM, SOAR veya BT klasik dağıtım modeli çözümüne uyarıları akışla aktarma makalesinde daha fazla bilgi edinin.

Karma saygınlık analizinin sınırlamaları

İpucu

Karşıya yüklenen bloblarınızın neredeyse gerçek zamanlı olarak kötü amaçlı yazılım taramasına sahip olmasını istiyorsanız, yeni Depolama için Defender planına yükseltmenizi öneririz. Kötü Amaçlı Yazılım Tarama hakkında daha fazla bilgi edinin.

Karma saygınlık derin dosya incelemesi değildir - Depolama için Microsoft Defender (klasik), karşıya yüklenen bir dosyanın şüpheli olup olmadığını belirlemek için Microsoft Tehdit Bilgileri tarafından desteklenen karma itibar analizini kullanır. Tehdit koruma araçları karşıya yüklenen dosyaları taramaz; bunun yerine Blob Depolama ve Dosyalar hizmetlerinden oluşturulan verileri analiz ederler. Depolama için Defender (klasik), yeni yüklenen dosyaların karmalarını bilinen virüslerin, truva atlarının, casus yazılımların ve fidye yazılımlarının karmalarıyla karşılaştırır.

Karma saygınlık analizi tüm dosya protokolleri ve işlem türleri için desteklenmez- Veri günlüklerinin bazıları, ancak tümü değil, ilgili blobun veya dosyanın karma değerini içerir. Bazı durumlarda veriler karma değer içermez. Sonuç olarak, bazı işlemler bilinen kötü amaçlı yazılım yüklemeleri için izlenemez. Bu tür desteklenmeyen kullanım örnekleri arasında SMB dosya paylaşımları ve Blok Koy ve Koy blok listesi kullanılarak bir blob oluşturulduğunda yer alır.

Sonraki adımlar

Bu makalede, Depolama için Microsoft Defender (klasik) hakkında bilgi edindi.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin