Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, OpenID Connect (OIDC) kullanarak Microsoft Entra ID ile Red Hat Quarkus uygulamalarının güvenliğini nasıl sağlayabileceğiniz gösterilmektedir.

Bu makalede şunları öğreneceksiniz:

- Microsoft Entra ID ile bir OpenID Connect sağlayıcısı ayarlayın.

- OpenID Connect kullanarak quarkus uygulamasını koruma.

- Quarkus uygulamasını çalıştırın ve test edin.

Önkoşullar

- Azure aboneliği. Azure aboneliğiniz yoksa başlamadan önce ücretsiz bir hesap oluşturun.

- En azından Bulut Uygulaması Yöneticisi Microsoft Entra rolüne sahip bir Azure kimliği. Daha fazla bilgi için bkz . Microsoft Entra rol atamalarını ve Microsoft Entra yerleşik rollerini listeleme.

- Microsoft Entra kiracısı. Mevcut bir kiracınız yoksa bkz . Hızlı Başlangıç: Kiracı ayarlama.

- Ubuntu, macOS veya Linux için Windows Alt Sistemi gibi Unix benzeri bir işletim sisteminin yüklü olduğu yerel bir makine.

- Git.

- Java SE uygulaması, sürüm 21 veya üzeri - örneğin, OpenJDK'nin Microsoft derlemesi.

- Maven, sürüm 3.9.3 veya üzeri.

Microsoft Entra Id ile OpenID Connect sağlayıcısı ayarlama

Bu bölümde, Quarkus uygulamanızla kullanmak üzere Microsoft Entra Id ile bir OpenID Connect sağlayıcısı ayarlarsınız. Sonraki bir bölümde, Microsoft Entra kiracınızdaki kullanıcıların kimliğini doğrulamak ve yetkilendirmek için OpenID Connect kullanarak Quarkus uygulamasını yapılandıracaksınız.

Microsoft Entra kiracısında kullanıcı oluşturma

İlk olarak, Kullanıcıları oluşturma, davet etme ve silme adımlarını izleyerek Microsoft Entra kiracınızda iki kullanıcı oluşturun. Yalnızca Yeni kullanıcı oluştur bölümüne ihtiyacınız vardır. Makalenin üzerinden geçerken aşağıdaki yönergeleri kullanın, ardından Microsoft Entra kiracınızda kullanıcı oluşturduktan sonra bu makaleye dönün.

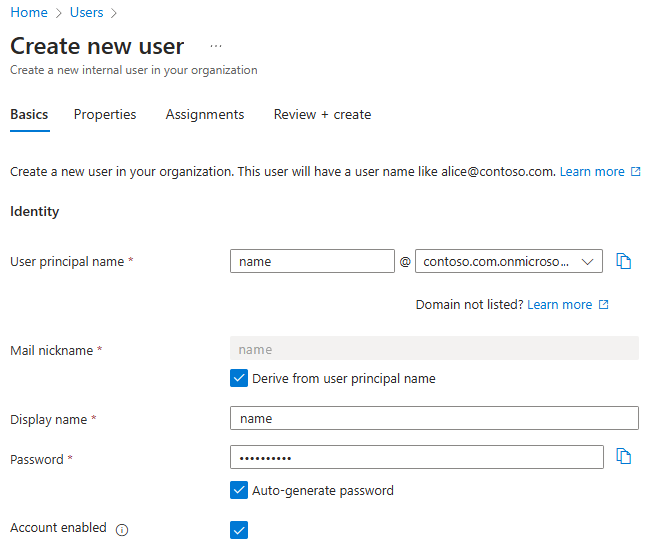

Uygulamada "yönetici" görevi görecek bir kullanıcı oluşturmak için aşağıdaki adımları kullanın:

- Yeni kullanıcı oluştur bölümündeki Temel Bilgiler sekmesine ulaştığınızda aşağıdaki adımları kullanın:

Kullanıcı asıl adı olarak admin girin. Daha sonra uygulamada oturum açtığınızda kullanabilmek için değeri kaydedin.

Posta takma adı için Kullanıcı asıl adından türet'i seçin

Görünen ad için Yönetici girin.

Parola için Parolayı otomatik olarak oluştur'a tıklayın. Daha sonra uygulamada oturum açtığınızda kullanmak üzere Parola değerini kopyalayın ve kaydedin.

Hesap etkin'i seçin.

Gözden geçir ve oluştur>Oluştur'u seçin. Kullanıcı oluşturulana kadar bekleyin.

Bir dakika kadar bekleyin ve Yenile'yi seçin. Listede yeni kullanıcıyı görmeniz gerekir.

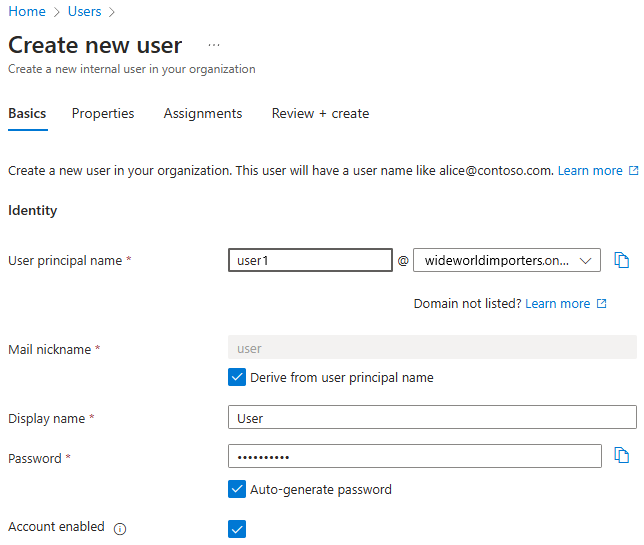

Uygulamada "kullanıcı" görevi görecek bir kullanıcı oluşturmak için şu adımları yineleyin, ancak aşağıdaki değerleri kullanın:

- Kullanıcı asıl adı için user girin.

- Görünen ad için Kullanıcı girin.

Microsoft Entra Id'de uygulama kaydetme

Ardından, Hızlı Başlangıç: Uygulamayı Microsoft kimlik platformu ile kaydetme adımlarını izleyerek bir uygulamayı kaydedin. Makalede ilerlerken aşağıdaki yönergeleri kullanın, ardından uygulamayı kaydettikten ve yapılandırdıktan sonra bu makaleye dönün.

- Uygulama kaydetme bölümüne ulaştığınızda aşağıdaki adımları kullanın:

- Desteklenen hesap türleri için Yalnızca bu kuruluş dizinindeki hesaplar (Yalnızca varsayılan dizin - Tek kiracı) seçeneğini belirleyin.

- Kayıt tamamlandığında, uygulama yapılandırmasında daha sonra kullanmak üzere Uygulama (istemci) Kimliği ve Dizin (kiracı) Kimliği değerlerini kaydedin.

- Yeniden yönlendirme URI'sini ekle bölümüne ulaştığınızda, şu an için adımları atlayın. Daha sonra bu makalede örnek uygulamayı çalıştırıp test ettiğinizde yeniden yönlendirme URI'sini eklersiniz.

- Kimlik bilgileri ekle bölümüne ulaştığınızda, İstemci gizli dizisi ekle sekmesini seçin.

- bir istemci gizli dizisi eklediğinizde, uygulama yapılandırmasının ilerleyen bölümlerinde kullanmak üzere İstemci gizli dizisi değerini yazın.

Uygulamanıza uygulama rolleri ekleme

Ardından, Uygulamanıza uygulama rolleri ekleme ve bunları belirteçte alma bölümünde yer alan adımları izleyerek uygulamanıza uygulama rolleri ekleyin. Yalnızca Bir uygulama için rolleri bildirme ve Microsoft Entra rollerine kullanıcı ve grup atama bölümlerine ihtiyacınız vardır. Makalede ilerlerken aşağıdaki yönergeleri kullanın, ardından uygulama rollerini bildirdikten sonra bu makaleye dönün.

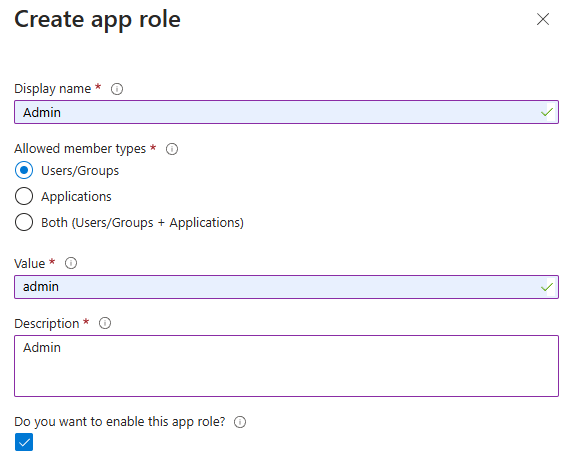

Bir uygulama için rolleri bildirme bölümüne ulaştığınızda, yönetici ve normal kullanıcı için roller oluşturmak için Uygulama rolleri kullanıcı arabirimini kullanın.

Aşağıdaki değerleri kullanarak yönetici kullanıcı rolü oluşturun:

- Görünen ad için Yönetici girin.

- İzin verilen üye türleri için Kullanıcılar/Gruplar'ı seçin.

- Değer alanına admin girin.

- Açıklama alanına Yönetici yazın.

- Bu uygulama rolünü etkinleştirmek istiyor musunuz? öğesini seçin.

Uygula’yı seçin. Rol oluşturulana kadar bekleyin.

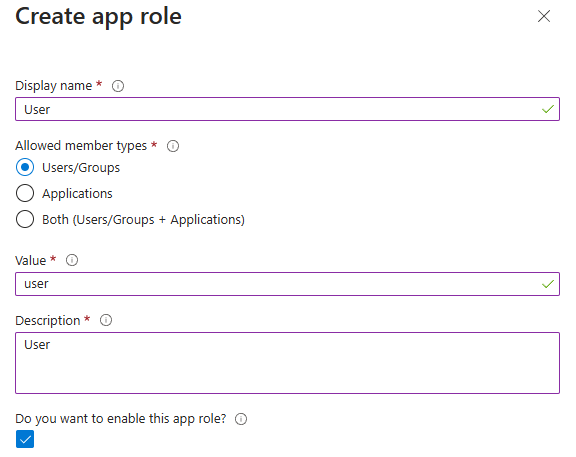

Aynı adımları kullanarak ancak aşağıdaki değerlerle normal bir kullanıcı rolü oluşturun:

- Görünen ad için Kullanıcı girin.

- Değer alanına kullanıcı girin.

- Açıklama alanına Kullanıcı girin.

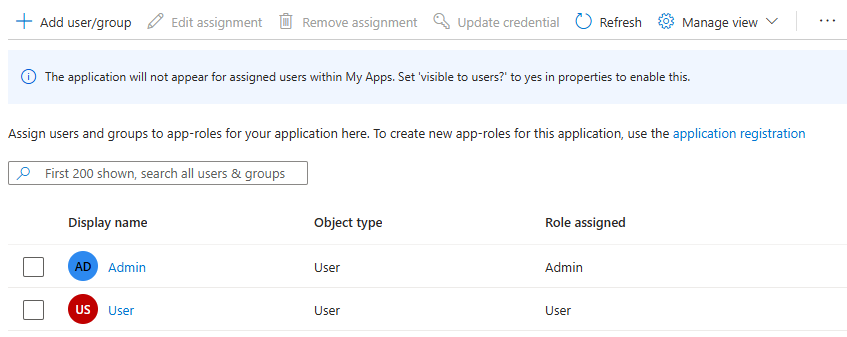

Kullanıcıları ve grupları Microsoft Entra rollerine atama bölümüne ulaştığınızda aşağıdaki adımları kullanın:

Kullanıcı/grup ekle'yi seçin.

Atama Ekle bölmesinde, Kullanıcılar için kullanıcı Yöneticisi'ni seçin ve Rol seçin için Rol Yöneticisi'ni seçin. Ardından Ata'yı seçin. Uygulama ataması başarılı olana kadar bekleyin. Rol atanan sütununu görmek için tabloyu yan kaydırmanız gerekebilir.

Kullanıcı rolünü kullanıcıya atamak için önceki adımları yineleyin.

Yenile'yi seçtiğinizde Kullanıcılar ve gruplar bölmesinde atanan kullanıcıları ve rolleri görmeniz gerekir.

Görünümünüzün resim gibi görünmesi için sütun üst bilgilerinin genişliğini ayarlamanız gerekebilir.

Uygulamanıza uygulama rolleri ekleme ve bunları belirteçte alma konusunda başka hiçbir adımı izlemeyin.

OpenID Connect kullanarak Quarkus uygulamasını koruma

Bu bölümde, OpenID Connect kullanarak Microsoft Entra kiracınızdaki kullanıcıların kimliğini doğrulayan ve kullanıcıları yetkilendirilen bir Quarkus uygulamasının güvenliğini sağlarsınız. Ayrıca rol tabanlı erişim denetimi (RBAC) kullanarak kullanıcılara uygulamanın belirli bölümlerine erişim vermeyi de öğrenirsiniz.

Bu hızlı başlangıç için örnek Quarkus uygulaması, quarkus-azure deposundaki GitHub'dadır ve entra-id-quarkus dizininde bulunur.

Uygulamanın güvenliğini sağlamak için kimlik doğrulamasını ve yetkilendirmeyi etkinleştirme

Uygulamanın WelcomePage.java'de tanımlanan ve aşağıdaki örnek kodda gösterilen bir karşılama sayfası kaynağı vardır. Bu sayfa kimliği doğrulanmamış kullanıcılar tarafından erişilebilir. Hoş geldiniz sayfasının kök yolu konumundadır /.

@Path("/")

public class WelcomePage {

private final Template welcome;

public WelcomePage(Template welcome) {

this.welcome = requireNonNull(welcome, "welcome page is required");

}

@GET

@Produces(MediaType.TEXT_HTML)

public TemplateInstance get() {

return welcome.instance();

}

}

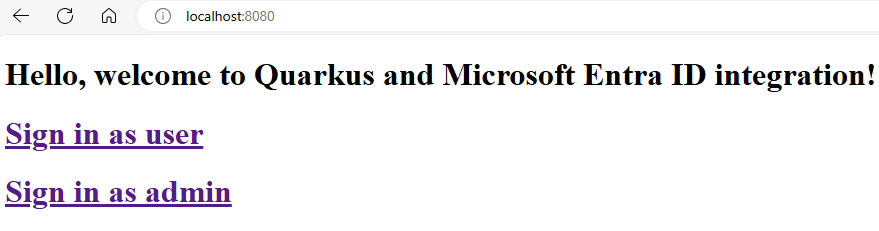

Hoş geldiniz sayfasından kullanıcılar profil sayfasına erişmek için uygulamada oturum açabilir. Hoş geldiniz sayfasında kullanıcı veya yönetici olarak oturum açmak için bağlantılar bulunur. Bağlantılar sırasıyla ve /profile/userkonumundadır/profile/admin. Hoş geldiniz sayfası kullanıcı arabirimi welcome.qute.html tanımlanır ve aşağıdaki örnekte gösterilmiştir:

<html>

<head>

<meta charset="UTF-8">

<title>Greeting</title>

</head>

<body>

<h1>Hello, welcome to Quarkus and Microsoft Entra ID integration!</h1>

<h1>

<a href="/profile/user">Sign in as user</a>

</h1>

<h1>

<a href="/profile/admin">Sign in as admin</a>

</h1>

</body>

</html>

Hem hem /profile/user de /profile/admin bağlantılar, aşağıdaki örnek kodda gösterildiği gibi ProfilePage.java tanımlanan profil sayfası kaynağına işaret ediyor. Bu sayfaya yalnızca paketin @RolesAllowed("**")jakarta.annotation.security.RolesAllowed ek açıklaması kullanılarak kimliği doğrulanmış kullanıcılar erişebilir. Ek @RolesAllowed("**") açıklama, yalnızca kimliği doğrulanmış kullanıcıların yola erişebileceğini /profile belirtir.

@Path("/profile")

@RolesAllowed("**")

public class ProfilePage {

private final Template profile;

@Inject

SecurityIdentity identity;

@Inject

JsonWebToken accessToken;

public ProfilePage(Template profile) {

this.profile = requireNonNull(profile, "profile page is required");

}

@Path("/admin")

@GET

@Produces(MediaType.TEXT_HTML)

@RolesAllowed("admin")

public TemplateInstance getAdmin() {

return getProfile();

}

@Path("/user")

@GET

@Produces(MediaType.TEXT_HTML)

@RolesAllowed({"user","admin"})

public TemplateInstance getUser() {

return getProfile();

}

private TemplateInstance getProfile() {

return profile

.data("name", identity.getPrincipal().getName())

.data("roles", identity.getRoles())

.data("scopes", accessToken.getClaim("scp"));

}

}

Profil sayfası kaynağı, ek açıklamayı kullanarak RBAC'yi @RolesAllowed etkinleştirir. Ek açıklama bağımsız @RolesAllowed değişkenleri yalnızca rolü olan admin kullanıcıların yola, /profile/admin veya user rolüne admin sahip kullanıcıların da yola erişebileceğini /profile/user belirtir.

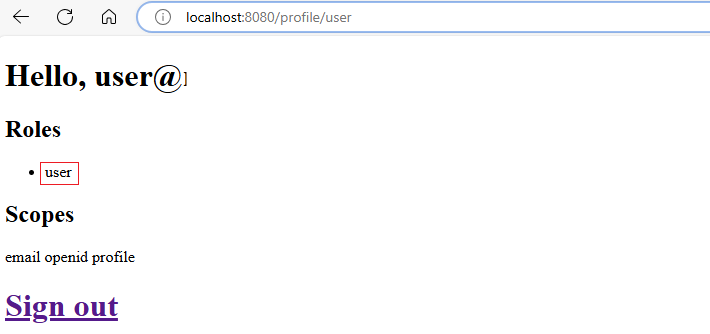

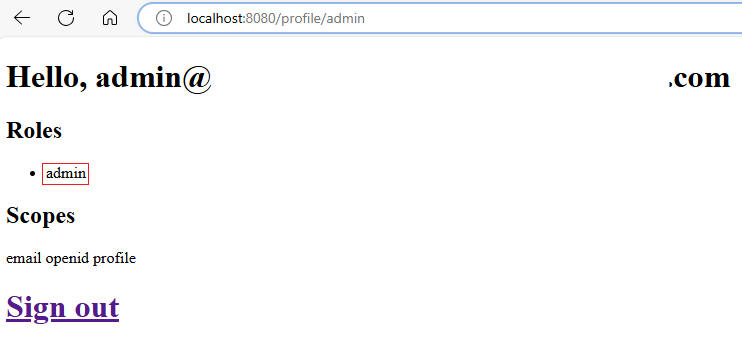

/profile/admin Hem hem de /profile/user uç noktaları profil sayfasını döndürür. Profil sayfası kullanıcı arabirimi, aşağıdaki örnekte gösterildiği gibi profile.qute.html içinde tanımlanır. Bu sayfada kullanıcının adı, rolleri ve kapsamları görüntülenir. Profil sayfasında, oturumu kapatmak için kullanıcıyı OIDC sağlayıcısına yönlendiren bir oturum kapatma bağlantısı /logoutda bulunur. Profil sayfası Qute şablon oluşturma altyapısı kullanılarak yazılır. Sayfadaki ifadelerin {} kullanımına dikkat edin. Bu ifadeler yöntemi kullanılarak TemplateInstance öğesine data() geçirilen değerleri kullanır. Qute hakkında daha fazla bilgi için bkz . Qute şablon oluşturma altyapısı.

<html>

<head>

<meta charset="UTF-8">

<title>Profile</title>

</head>

<body>

<h1>Hello, {name}</h1>

<h2>Roles</h2>

<ul>

{#if roles}

{#for role in roles}

<li>{role}</li>

{/for}

{#else}

<li>No roles found!</li>

{/if}

</ul>

<h2>Scopes</h2>

<p>

{scopes}

</p>

<h1>

<b><a href="/logout">Sign out</a></b>

</h1>

</body>

</html>

Oturum kapatıldıktan sonra kullanıcı hoş geldiniz sayfasına yönlendirilir ve yeniden oturum açabilir.

Quarkus uygulamasını çalıştırma ve test edin

Bu bölümde, OpenID Connect sağlayıcısı olarak Microsoft Entra ID ile nasıl çalıştığını görmek için Quarkus uygulamasını çalıştırıp test edin.

Uygulama kaydına yeniden yönlendirme URI'sini ekleme

Uygulamayı başarıyla çalıştırmak ve yerel olarak test etmek için uygulama kaydına yeniden yönlendirme URI'sini eklemeniz gerekir. Hızlı Başlangıç' ın Yeniden yönlendirme URI'sini ekleme bölümündeki yönergeleri izleyin: Uygulamayı Microsoft kimlik platformu kaydetme ve aşağıdaki değerleri kullanma:

- Platformları yapılandır için Web'i seçin.

- Yeniden yönlendirme URI'leri için girin

http://localhost:8080.

Örneği hazırlama

Örnek Quarkus uygulamasını hazırlamak için aşağıdaki adımları kullanın:

GitHub'dan örnek Quarkus uygulamasını kopyalamak ve entra-id-quarkus dizinine gitmek için aşağıdaki komutları kullanın:

git clone https://github.com/Azure-Samples/quarkus-azure cd quarkus-azure/entra-id-quarkus git checkout 2024-09-26Ayrılmış HEAD durumunda olduğunu belirten bir ileti görürseniz, bu iletiyi yoksaymak güvenlidir. Bu makale herhangi bir işleme gerektirmediğinden, ayrılmış HEAD durumu uygundur.

Aşağıdaki ortam değişkenlerini daha önce yazdığınız değerlerle tanımlamak için aşağıdaki komutları kullanın:

export QUARKUS_OIDC_CLIENT_ID=<application/client-ID> export QUARKUS_OIDC_CREDENTIALS_SECRET=<client-secret> export QUARKUS_OIDC_AUTH_SERVER_URL=https://login.microsoftonline.com/<directory/tenant-ID>/v2.0Bu ortam değişkenleri, Quarkus'ta OpenID Connect'in yerleşik desteği için değerleri sağlar. içindeki ilgili özellikler

application.propertiesaşağıdaki örnekte gösterilmiştir.quarkus.oidc.client-id= quarkus.oidc.credentials.secret= quarkus.oidc.auth-server-url=içinde bir özelliğin değeri boşsa

application.properties, Quarkus özellik adını bir ortam değişkenine dönüştürür ve ortamdan değeri okur. Adlandırma dönüştürme hakkında ayrıntılı bilgi için bkz . MicroProfile Config belirtimi.

Quarkus uygulamasını çalıştırma

Quarkus uygulamasını farklı modlarda çalıştırabilirsiniz. Quarkus uygulamasını çalıştırmak için aşağıdaki yöntemlerden birini seçin. Quarkus'un Microsoft Entra Id'ye bağlanmasını sağlamak için, önceki bölümde gösterilen ortam değişkenlerini tanımladığınız kabukta komutunu çalıştırdığınızdan emin olun.

Quarkus uygulamasını geliştirme modunda çalıştırın:

mvn quarkus:devQuarkus uygulamasını JVM modunda çalıştırın:

mvn install java -jar target/quarkus-app/quarkus-run.jarQuarkus uygulamasını yerel modda çalıştırın:

mvn install -Dnative -Dquarkus.native.container-build ./target/quarkus-ad-1.0.0-SNAPSHOT-runner

Farklı modlar denemek istiyorsanız Quarkus uygulamasını durdurmak için Ctrlve ardından Quarkus uygulamasını başka bir modda çalıştırın.

Quarkus uygulamasını test edin

Quarkus uygulaması çalıştırıldıktan sonra, özel sekmeli bir web tarayıcısı açın ve adresine http://localhost:8080gidin. Kullanıcı olarak veya yönetici olarak oturum açmak için bağlantıların olduğu hoş geldiniz sayfasını görmeniz gerekir. Özel sekme kullanmak, normal tarayıcınızda sahip olabileceğiniz mevcut Microsoft Entra ID etkinliğini kirletmenizi önler.

İki kullanıcının kimlik bilgilerini toplama

Bu makalede Microsoft Entra Id, oturum açmak için her kullanıcının e-posta adresini kullanıcı kimliği olarak kullanır. Yönetici kullanıcının ve normal kullanıcının e-posta adresini almak için aşağıdaki adımları kullanın:

- Microsoft Entra yönetim merkezinde en az Bir Bulut Uygulaması Yöneticisi olarak oturum açın.

- Birden çok kiracıya erişiminiz varsa, Dizinler + abonelikler menüsünden uygulamayı kaydetmek istediğiniz kiracıya geçmek için üst menüdeki Ayarlar

simgesini ( ) kullanın.

simgesini ( ) kullanın. - Kimlik > Kullanıcıları Tüm Kullanıcılar'a> göz atın.

- Listede yönetici kullanıcıyı bulun ve seçin.

- Kullanıcı asıl adı alanını bulun.

- Kullanıcının e-posta adresini panoya kaydetmek için alanın değerinin yanındaki kopyala simgesini kullanın. Değeri daha sonra kullanmak üzere kaydedin.

- Normal kullanıcının e-posta adresini almak için aynı adımları izleyin.

Yönetici kullanıcının ve kullanıcıları oluştururken ayarladığınız normal kullanıcının parolalarını kullanın.

Uygulamanın işlevselliğini alıştırma

İşlevselliği uygulamak için aşağıdaki adımları kullanın:

Kullanıcı olarak oturum aç bağlantısını seçin. Daha önce oluşturduğunuz normal kullanıcıyla oturum açın. Oturum açtığınızda, Microsoft Entra Id sizi adınızı, rollerinizi ve kapsamlarınızı gördüğünüz profil sayfasına yönlendirir.

İlk kez oturum açarsanız parolanızı güncelleştirmeniz istenir. Parolanızı güncelleştirmek için yönergeleri izleyin.

Kuruluşunuzda sorulursa ek güvenlik bilgileri gerekir. Microsoft Authenticator uygulamasını indirip ayarlamak için istemleri izleyin, teste devam etmek için Daha sonra sor'u seçebilirsiniz.

İstenen İzinler istenirse, uygulama tarafından istenen izinleri gözden geçirin. Teste devam etmek için Kabul Et'i seçin.

Quarkus uygulamasında oturumu kapatmak için Oturumu kapat'ı seçin. Microsoft Entra Id oturumu kapatma işlemini gerçekleştirir. Oturumu kapattırdıktan sonra, Microsoft Entra Id sizi hoş geldiniz sayfasına yönlendirir.

Yönetici olarak oturum aç bağlantısını seçin. Microsoft Entra Id sizi oturum açma sayfasına yönlendirir. Daha önce oluşturduğunuz yönetici kullanıcıyla oturum açın. Oturum açtığınızda, Microsoft Entra Id sizi farklı bir role

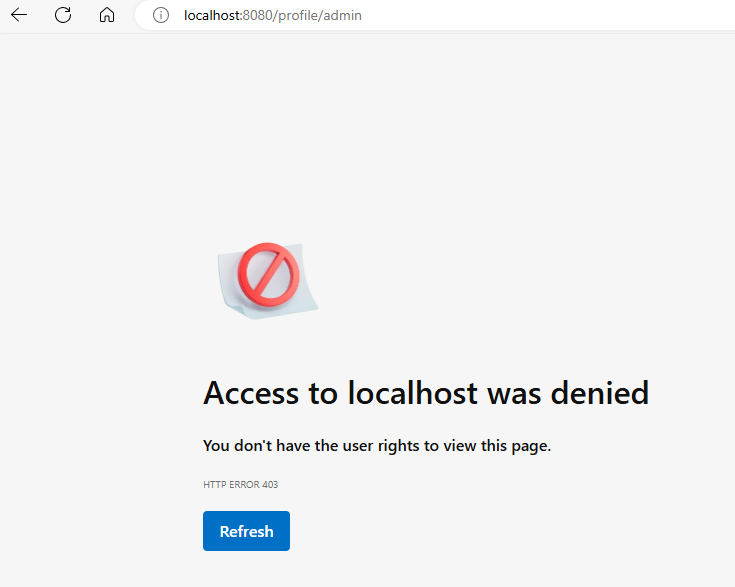

adminsahip benzer profil sayfasına yönlendirir.Oturumu yeniden kapatın ve daha önce oluşturduğunuz normal kullanıcıyla yönetici olarak oturum açmayı deneyin. Normal kullanıcının rolü olmadığından

adminbir hata iletisi görmeniz gerekir.

Kaynakları temizleme

Bu makale, uygulamanızı Azure'a dağıtmaya yönlendirmez. Microsoft Entra Id kaynakları olsa da, uygulama için temizliğe yönelik Azure kaynağı yoktur. Azure'da bir uygulama dağıtmak için sonraki bölümde başvuruda bulunan yönergeleri izleyebilirsiniz.

Bu örnek uygulamanın kaynaklarıyla bitirdiğinizde, Microsoft Entra Id kaynaklarını temizlemek için aşağıdaki adımları kullanın. Kullanılmayan Microsoft Entra Id kaynaklarının kaldırılması önemli bir güvenlik en iyi uygulamasıdır.

- Microsoft kimlik platformu kayıtlı bir uygulamayı kaldırma bölümünde yer alan adımları izleyerek oluşturduğunuz uygulama kaydını kaldırın. Yalnızca kuruluşunuz tarafından yazılan bir uygulamayı kaldırma bölümündeki adımları izlemeniz gerekir.

- Uygulama kaydını kaldırma eylemi, kurumsal uygulamayı da silmelidir. Kurumsal uygulamaları silme hakkında daha fazla bilgi için bkz . Kurumsal uygulamayı silme.

- Kullanıcıları oluşturma, davet etme ve silme adımlarını izleyerek oluşturduğunuz kullanıcıları silin.

Sonraki adımlar

Bu hızlı başlangıçta, OpenID Connect kullanarak Quarkus uygulamalarını Microsoft Entra ID ile koruyacaksınız. Daha fazla bilgi edinmek için aşağıdaki kaynakları inceleyin:

- Azure Container Apps'te Quarkus ile Java uygulaması dağıtma

- Microsoft Entra ID ile OpenID Connect kimlik doğrulaması

- Microsoft kimlik platformu ve OAuth 2.0 yetkilendirme kodu akışı

- OpenId Connect (OIDC) yetkilendirme kodu akışını kullanarak web uygulamasını koruma

- Web uygulamalarını korumaya yönelik OpenID Connect yetkilendirme kodu akış mekanizması

- OpenID Connect (OIDC) yapılandırma özellikleri