Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, Java için Microsoft Kimlik Doğrulama Kitaplığı'nı (MSAL4J) kullanarak Azure Active Directory B2C'ye (Azure AD B2C) karşı kullanıcıların kimliğini doğrulayan bir Java Servlet uygulaması gösterilmektedir.

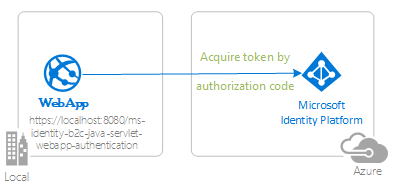

Aşağıdaki diyagramda uygulamanın topolojisi gösterilmektedir:

Uygulamanın topolojisini gösteren diyagram.

Uygulamanın topolojisini gösteren diyagram.

Uygulama, kullanıcılarda oturum açmak ve Azure AD B2C'den kimlik belirteci almak için MSAL4J kullanır. Kimlik belirteci, kullanıcının bir Azure AD B2C kiracısına karşı kimliğinin doğrulandığını kanıtlar.

Önkoşullar

- JDK sürüm 8 veya üzeri

- Maven 3

- Azure AD B2C kiracısı. Daha fazla bilgi için bkz . Öğretici: Azure Active Directory B2C kiracısı oluşturma

- Azure AD B2C kiracınızdaki bir kullanıcı hesabı.

Öneriler

- Java / Jakarta Servlets hakkında biraz bilgi.

- Linux/OSX terminali hakkında biraz bilgi.

- Belirteçlerinizi incelemek için jwt.ms.

- Ağ etkinliğinizi izlemek ve sorun gidermek için Fiddler .

- En son gelişmelerden haberdar olmak için Microsoft Entra Blogu'na up-to.

Örneği ayarlama

Aşağıdaki bölümlerde örnek uygulamanın nasıl ayarlanacağı gösterilmektedir.

Örnek depoyu kopyalama veya indirme

Örneği kopyalamak için bir Bash penceresi açın ve aşağıdaki komutu kullanın:

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 3-java-servlet-web-app/1-Authentication/sign-in-b2c

Alternatif olarak, ms-identity-msal-java-samples deposuna gidin, ardından .zip dosyası olarak indirin ve sabit sürücünüze ayıklayın.

Önemli

Windows'ta dosya yolu uzunluğu sınırlamalarını önlemek için depoyu sabit sürücünüzün köküne yakın bir dizine kopyalayın veya ayıklayın.

Örnek uygulamayı Azure AD B2C kiracınıza kaydetme

Örnek, test amacıyla önceden kayıtlı bir uygulamayla birlikte gelir. Kendi Azure AD B2C kiracınızı ve uygulamanızı kullanmak istiyorsanız, uygulamayı Azure portalına kaydetmek ve yapılandırmak için aşağıdaki bölümlerde yer alan adımları izleyin. Aksi takdirde, Örneği çalıştırma adımlarıyla devam edin.

Uygulamalarınızı oluşturmak istediğiniz Azure AD B2C kiracısını seçin

Kiracınızı seçmek için aşağıdaki adımları kullanın:

Azure Portal’ında oturum açın.

Hesabınız birden fazla Azure AD B2C kiracısında mevcutsa, Azure portalının köşesinde profilinizi seçin ve ardından Dizini değiştir'i seçerek oturumunuzu istediğiniz Azure AD B2C kiracısına değiştirin.

Kullanıcı akışları ve özel ilkeler oluşturma

Kaydolma, oturum açma, profil düzenleme ve parola sıfırlama gibi yaygın kullanıcı akışları oluşturmak için bkz . Öğretici: Azure Active Directory B2C'de kullanıcı akışları oluşturma.

Azure Active Directory B2C'de özel ilkeler oluşturmayı da göz önünde bulundurmalısınız, ancak bu, bu öğreticinin kapsamı dışındadır.

Dış kimlik sağlayıcıları ekleme

Bkz . Öğretici: Azure Active Directory B2C'de uygulamalarınıza kimlik sağlayıcıları ekleme.

Uygulamayı kaydetme (ms-identity-b2c-java-servlet-webapp-authentication)

Uygulamayı kaydetmek için aşağıdaki adımları kullanın:

Gezinti bölmesinde Uygulama Kayıtları'nı ve ardından Yeni kayıt'ı seçin.

Görüntülenen Uygulamayı kaydet sayfasında aşağıdaki uygulama kayıt bilgilerini girin:

- Ad bölümünde, uygulamanın kullanıcılarına görüntülenmesi için anlamlı bir uygulama adı girin. Örneğin,

ms-identity-b2c-java-servlet-webapp-authentication. - Desteklenen hesap türleri'nin altında Herhangi bir kuruluş dizinindeki hesaplar ve kişisel Microsoft hesapları (örneğin Skype, Xbox, Outlook.com) seçeneğini belirleyin.

- Yeniden Yönlendirme URI'si (isteğe bağlı) bölümünde, birleşik giriş kutusunda Web'i seçin ve aşağıdaki yeniden yönlendirme URI'sini girin:

http://localhost:8080/ms-identity-b2c-java-servlet-webapp-authentication/auth_redirect.

- Ad bölümünde, uygulamanın kullanıcılarına görüntülenmesi için anlamlı bir uygulama adı girin. Örneğin,

Uygulamayı kaydetmek için Kaydet'i seçin.

Uygulamanın kayıt sayfasında, daha sonra kullanmak üzere Uygulama (istemci) kimliği değerini bulun ve kopyalayın. Bu değeri uygulamanızın yapılandırma dosyasında veya dosyalarında kullanırsınız.

Yaptığınız değişiklikleri kaydetmek için Kaydet'i seçin.

Uygulamanın kayıt sayfasında, gizli dizi oluşturabileceğiniz ve sertifikaları karşıya yükleyebileceğiniz sayfayı açmak için gezinti bölmesinde Sertifikalar ve gizli diziler'i seçin.

Gizli anahtarlar bölümünün altında, Yeni gizli anahtar'ı seçin.

Uygulama gizli dizisi gibi bir açıklama yazın.

Kullanılabilir sürelerden birini seçin: 1 yıl içinde, 2 yıl içinde veya Hiçbir Zaman Dolmaz.

Ekle'yi seçin. Oluşturulan değer görüntülenir.

Oluşturulan değeri kopyalayıp sonraki adımlarda kullanmak üzere kaydedin. Kodunuzun yapılandırma dosyaları için bu değere ihtiyacınız vardır. Bu değer yeniden görüntülenmez ve başka bir yolla alamazsınız. Bu nedenle, başka bir ekrana veya bölmeye gitmeden önce Azure portalından kaydettiğinizden emin olun.

Uygulamayı (ms-identity-b2c-java-servlet-webapp-authentication) uygulama kaydınızı kullanacak şekilde yapılandırın

Uygulamayı yapılandırmak için aşağıdaki adımları kullanın:

Not

Aşağıdaki adımlarda veya ClientIDAppIdile Application ID aynıdır.

Projeyi IDE'nizde açın.

./src/main/resources/authentication.properties dosyasını açın.

aad.clientIdözelliğini bulun ve mevcut değeri Azure portalından uygulama kimliğiyle veyaclientIdms-identity-b2c-java-servlet-webapp-authenticationuygulamanın kimliğiyle değiştirin.aad.secretözelliğini bulun ve mevcut değeri Azure portalından uygulamanın oluşturulmasıms-identity-b2c-java-servlet-webapp-authenticationsırasında kaydettiğiniz değerle değiştirin.aad.scopesözelliğini bulun ve mevcut application clientId değerini bu bölümün 1. adımında içine yerleştirdiğinizaad.clientIddeğerle değiştirin.aad.authorityözelliğini bulun ve ilk örneğinifabrikamb2cAzure portalında uygulamayı oluşturduğunuz Azure AD B2C kiracısınınms-identity-b2c-java-servlet-webapp-authenticationadıyla değiştirin.aad.authorityözelliğini bulun ve ikinci örneğinifabrikamb2cAzure portalında uygulamayı oluşturduğunuz Azure AD B2C kiracısınınms-identity-b2c-java-servlet-webapp-authenticationadıyla değiştirin.aad.signInPolicyözelliğini bulun ve azure portalında uygulamayı oluşturduğunuz Azure AD B2C kiracısında oluşturduğunuz kaydolma/oturum açma kullanıcı akışı ilkesininms-identity-b2c-java-servlet-webapp-authenticationadıyla değiştirin.aad.passwordResetPolicyözelliğini bulun ve azure portalında uygulamayı oluşturduğunuzms-identity-b2c-java-servlet-webapp-authenticationAzure AD B2C kiracısında oluşturduğunuz parola sıfırlama kullanıcı akışı ilkesinin adıyla değiştirin.aad.editProfilePolicyözelliğini bulun ve azure portalında uygulamayı oluşturduğunuz Azure AD B2C kiracısında oluşturduğunuz profil düzenleme kullanıcı akışı ilkesininms-identity-b2c-java-servlet-webapp-authenticationadıyla değiştirin.

Örneği oluşturma

Maven kullanarak örneği oluşturmak için, örneğin pom.xml dosyasını içeren dizine gidin ve aşağıdaki komutu çalıştırın:

mvn clean package

Bu komut, çeşitli uygulama sunucularında çalıştırabileceğiniz bir .war dosyası oluşturur.

Örneği çalıştırma

Bu yönergeler, WebSphere yüklediğinizi ve bir sunucu ayarladığınızı varsayar. Temel bir sunucu kurulumu için Azure Sanal Makineler'da WebSphere Uygulama Sunucusu (geleneksel) Kümesi Dağıtma sayfasındaki yönergeleri kullanabilirsiniz.

WebSphere'e dağıtmadan önce, örneğin kendisinde bazı yapılandırma değişiklikleri yapmak ve ardından paketi derlemek veya yeniden derlemek için aşağıdaki adımları kullanın:

Uygulamanızın authentication.properties dosyasına gidin ve değerini, aşağıdaki örnekte gösterildiği gibi kullanmayı planladığınız sunucu URL'si ve bağlantı noktası numarasıyla değiştirin

app.homePage:# app.homePage is by default set to dev server address and app context path on the server # for apps deployed to azure, use https://your-sub-domain.azurewebsites.net app.homePage=https://<server-url>:<port-number>/msal4j-servlet-auth/Bu dosyayı kaydettikten sonra uygulamanızı yeniden derlemek için aşağıdaki komutu kullanın:

mvn clean packageKod derledikten sonra .war dosyasını hedef sunucunuzun dosya sistemine kopyalayın.

Ayrıca Azure uygulama kaydında da aynı değişikliği yapmanız gerekir; burada Bunu Azure portalında Kimlik Doğrulaması sekmesindeki Yeniden Yönlendirme URI değeriyle ayarlayabilirsiniz.

Geliştiriciler için Microsoft kimlik platformu Uygulama kayıtları sayfasına gidin.

Uygulama kaydınızı aramak için arama kutusunu kullanın; örneğin,

java-servlet-webapp-authentication.Adını seçerek uygulama kaydınızı açın.

Menüden Kimlik Doğrulaması'nı seçin.

Web - Yeniden Yönlendirme URI'leri bölümünde URI Ekle'yi seçin.

Uygulamanızın URI'sini doldurun, /auth/redirect öğesini ekleyerek ( örneğin,

https://<server-url>:<port-number>/auth/redirect).Kaydet'i seçin.

WebSphere'in Tümleşik Çözümler Konsolu'nu kullanarak örneği dağıtmak için aşağıdaki adımları kullanın:

Uygulamalar sekmesinde Yeni Uygulama'yı ve ardından Yeni Kurumsal Uygulama'yı seçin.

Oluşturduğunuz .war dosyasını seçin ve ardından Web modülleri için bağlam köklerini eşleme yükleme adımına gelene kadar İleri'yi seçin. Diğer varsayılan ayarlar iyi olmalıdır.

Bağlam kökü için, örnek yapılandırmada/Azure uygulama kaydında ayarladığınız 'Yeniden Yönlendirme URI'sindeki bağlantı noktası numarasından sonra gelen değerle aynı değere ayarlayın. Yani, yeniden yönlendirme URI'si ise

http://<server-url>:9080/msal4j-servlet-auth/bağlam kökü olmalıdırmsal4j-servlet-auth.Bitir'i seçin.

Uygulamanın yüklenmesi tamamlandıktan sonra, Uygulamalar sekmesinin WebSphere kurumsal uygulamaları bölümüne gidin.

Uygulama listesinden yüklediğiniz .war dosyasını seçin ve ardından dağıtmak için Başlat'ı seçin.

Dağıtım tamamlandıktan sonra adresine gidin

http://<server-url>:9080/{whatever you set as the context root}ve uygulamayı görebilmeniz gerekir.

Örneği keşfetme

Örneği keşfetmek için aşağıdaki adımları kullanın:

- Ekranın ortasında oturum açma veya oturum kapatma durumunun görüntülendiğine dikkat edin.

- Köşedeki bağlama duyarlı düğmeyi seçin. Bu düğme, uygulamayı ilk kez çalıştırdığınızda Oturum Aç'ı okur.

- Sonraki sayfada yönergeleri izleyin ve seçtiğiniz kimlik sağlayıcısının bir hesabıyla oturum açın.

- Bağlama duyarlı düğmenin artık Oturumu kapat ifadesinin yer aldığından ve kullanıcı adınızı görüntülediğine dikkat edin.

- Kimlik belirtecinin çözülen taleplerinden bazılarını görmek için Kimlik Belirteci Ayrıntıları'nı seçin.

- Profilinizi düzenleme seçeneğiniz de vardır. Görünen adınız, ikamet yeriniz ve mesleğiniz gibi ayrıntıları düzenlemek için bağlantıyı seçin.

- Oturumu kapatmak için köşedeki düğmeyi kullanın.

- Oturumu kapatdıktan sonra, belirteç ayrıntıları sayfası için aşağıdaki URL'ye gidin:

http://localhost:8080/ms-identity-b2c-java-servlet-webapp-authentication/auth_token_details. Burada, uygulamanın kimlik belirteci talepleri yerine nasıl bir401: unauthorizedhata görüntülediğine bakabilirsiniz.

Kod hakkında

Bu örnekte, Azure AD B2C kiracınızda kullanıcılarla oturum açmak için MSAL4J'nin nasıl kullanılacağı gösterilmektedir.

İçindekiler

Aşağıdaki tabloda örnek proje klasörünün içeriği gösterilmektedir:

| Dosya/klasör | Açıklama |

|---|---|

| AuthHelper.java | Kimlik doğrulaması için yardımcı işlevler. |

| Config.java | Başlangıçta çalıştırılır ve özellik okuyucu ve günlükçü yapılandırılır. |

| authentication.properties | Microsoft Entra Kimliği ve program yapılandırması. |

| AuthenticationFilter.java | Kimliği doğrulanmamış istekleri korumalı kaynaklara 401 sayfasına yönlendirir. |

| MsalAuthSession | ile örneği oluşturma HttpSession. MSAL ile ilgili tüm oturum özniteliklerini oturum özniteliğinde depolar. |

| *Servlet.java | Kullanılabilir tüm uç noktalar, adları Servlet.ile biten Java sınıflarında tanımlanır. |

| CHANGELOG.md | Örnekteki değişikliklerin listesi. |

| CONTRIBUTING.md | Örneğe katkıda bulunma yönergeleri. |

| LİSANS | Örneğin lisansı. |

ConfidentialClientApplication

ConfidentialClientApplication Aşağıdaki örnekte gösterildiği gibi AuthHelper.java dosyasında bir örnek oluşturulur. Bu nesne, Azure AD B2C yetkilendirme URL'sini oluşturmaya yardımcı olur ve ayrıca bir erişim belirteci için kimlik doğrulama belirtecinin değişimine yardımcı olur.

IClientSecret secret = ClientCredentialFactory.createFromSecret(SECRET);

confClientInstance = ConfidentialClientApplication

.builder(CLIENT_ID, secret)

.b2cAuthority(AUTHORITY + policy)

.build();

Örnek oluşturma için aşağıdaki parametreler kullanılır:

- Uygulamanın İstemci Kimliği.

- Gizli İstemci Uygulamaları için bir gereksinim olan gizli dizi.

- Azure AD B2C Yetkilisi kaydolma, oturum açma, profil düzenleme veya parola sıfırlama için uygun

UserFlowPolicyolanla birleştirilir.

Bu örnekte, bu değerler Config.java dosyasındaki bir özellik okuyucu kullanılarak authentication.properties dosyasından okunur.

Adım adım gözden geçirme

Aşağıdaki adımlar, uygulamanın işlevselliğine ilişkin bir kılavuz sağlar:

Oturum açma işleminin ilk adımı, Azure Active Directory B2C kiracınız için uç noktaya istek

/authorizegöndermektir. MSAL4JConfidentialClientApplicationörneği, yetkilendirme isteği URL'si oluşturmak için kullanılır ve aşağıdaki örnekte gösterildiği gibi uygulama tarayıcıyı bu URL'ye yönlendirir:final ConfidentialClientApplication client = getConfidentialClientInstance(policy); final AuthorizationRequestUrlParameters parameters = AuthorizationRequestUrlParameters .builder(REDIRECT_URI, Collections.singleton(SCOPES)).responseMode(ResponseMode.QUERY) .prompt(Prompt.SELECT_ACCOUNT).state(state).nonce(nonce).build(); final String redirectUrl = client.getAuthorizationRequestUrl(parameters).toString(); Config.logger.log(Level.INFO, "Redirecting user to {0}", redirectUrl); resp.setStatus(302); resp.sendRedirect(redirectUrl);Aşağıdaki listede bu kodun özellikleri açıklanmaktadır:

AuthorizationRequestUrlParameters: AuthorizationRequestUrl oluşturmak için ayarlanması gereken parametreler.REDIRECT_URI: Burada Azure AD B2C, kullanıcı kimlik bilgilerini topladıktan sonra tarayıcıyı kimlik doğrulama koduyla birlikte yeniden yönlendirir.SCOPES: Kapsamlar , uygulama tarafından istenen izinlerdir.Normalde, üç kapsam

openid profile offline_accesskimlik belirteci yanıtı almak için yeterli olur. Ancak MSAL4J, Azure AD B2C'den gelen tüm yanıtların da erişim belirteci içermesini gerektirir.Azure AD B2C'nin bir erişim belirtecinin yanı sıra kimlik belirteci dağıtabilmesi için isteğin ek bir kaynak kapsamı içermesi gerekir. Bu uygulama aslında bir dış kaynak kapsamı gerektirmediğinden, erişim belirteci almak için dördüncü kapsam olarak kendi istemci kimliğini ekler.

Uygulama tarafından istenen kapsamların tam listesini authentication.properties dosyasında bulabilirsiniz.

ResponseMode.QUERY: Azure AD B2C, yanıtı bir HTTP POST isteğinde form parametreleri olarak veya bir HTTP GET isteğinde sorgu dizesi parametreleri olarak döndürebilir.Prompt.SELECT_ACCOUNT: Azure AD B2C, kullanıcıdan kimlik doğrulaması yapmak istediği hesabı seçmesini istemelidir.state: Uygulama tarafından her belirteç isteğinde oturuma ayarlanan ve ilgili Azure AD B2C yeniden yönlendirme geri çağrısını aldıktan sonra yok edilen benzersiz bir değişken. Durum değişkeni, öğesine yönelik Azure AD B2C isteklerinin/auth_redirect endpointaslında bu uygulamadan ve bu oturumdan kaynaklanan Azure AD B2C yetkilendirme isteklerinden olmasını sağlar ve böylece CSRF saldırılarını önler. Bu işlem AADRedirectServlet.java dosyasında yapılır.nonce: Uygulama tarafından her belirteç isteğinde oturuma ayarlanan ve karşılık gelen belirteci aldıktan sonra yok edilen benzersiz bir değişken. Bu nonce, Azure AD B2C tarafından dağıtılan sonuçta elde edilen belirteçlere atılarak belirteç yeniden yürütme saldırısının gerçekleşmediğinden emin olur.

Kullanıcıya Azure Active Directory B2C tarafından bir oturum açma istemi sunulur. Oturum açma girişimi başarılı olursa, kullanıcının tarayıcısı uygulamanın yeniden yönlendirme uç noktasına yönlendirilir. Bu uç noktaya yönelik geçerli bir istek bir yetkilendirme kodu içerir.

Ardından

ConfidentialClientApplicationörnek, aşağıdaki örnekte gösterildiği gibi bu yetkilendirme kodunu bir kimlik belirteci ve Azure Active Directory B2C'den erişim belirteci ile değiştirir:final AuthorizationCodeParameters authParams = AuthorizationCodeParameters .builder(authCode, new URI(REDIRECT_URI)) .scopes(Collections.singleton(SCOPES)).build(); final ConfidentialClientApplication client = AuthHelper .getConfidentialClientInstance(policy); final Future<IAuthenticationResult> future = client.acquireToken(authParams); final IAuthenticationResult result = future.get();Aşağıdaki listede bu kodun özellikleri açıklanmaktadır:

AuthorizationCodeParameters: Kimlik ve/veya erişim belirteci için Yetkilendirme Kodunu değiştirmek için ayarlanması gereken parametreler.authCode: Yeniden yönlendirme uç noktasında alınan yetkilendirme kodu.REDIRECT_URI: Önceki adımda kullanılan yeniden yönlendirme URI'sinin yeniden geçirilmesi gerekir.SCOPES: Önceki adımda kullanılan kapsamlar yeniden geçirilmelidir.

acquireTokenBaşarılı olursa, belirteç talepleri ayıklanır ve aşağıdaki örnekte gösterildiği gibi nonce talebi oturumda depolanan nonce ile doğrulanır:parseJWTClaimsSetAndStoreResultInSession(msalAuth, result, serializedTokenCache); validateNonce(msalAuth) processSuccessfulAuthentication(msalAuth);Nonce başarıyla doğrulanırsa, kimlik doğrulama durumu, aşağıdaki örnekte gösterildiği gibi sınıfı tarafından kullanıma sunulan yöntemlerden yararlanarak

MsalAuthSessionsunucu tarafı oturumuna alınır:msalAuth.setAuthenticated(true); msalAuth.setUsername(msalAuth.getIdTokenClaims().get("name"));

Daha Fazla Bilgi

- Azure Active Directory B2C nedir?

- Active Directory B2C'de kullanılabilecek uygulama türleri

- Azure Active Directory B2C için öneriler ve en iyi yöntemler

- Azure AD B2C oturumu

- Java için Microsoft Kimlik Doğrulama Kitaplığı (MSAL)

OAuth 2.0 protokollerinin bu senaryoda ve diğer senaryolarda nasıl çalıştığı hakkında daha fazla bilgi için bkz . Microsoft Entra Id için Kimlik Doğrulama Senaryoları.

Sonraki adım

Java WebSphere uygulamalarını Azure'da Geleneksel WebSphere'e dağıtma Sanal Makineler