Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Azure Front Door, kendi özel etki alanlarınızı kullandığınızda uygulamalarınıza varsayılan olarak güvenli Aktarım Katmanı Güvenliği (TLS) teslimi sağlar. Özel etki alanlarının HTTPS ile nasıl çalıştığı da dahil olmak üzere özel etki alanları hakkında daha fazla bilgi edinmek için Azure Front Door'da Etki Alanları sayfasına bakınız.

Azure Front Door, Azure tarafından yönetilen sertifikaları ve müşteri tarafından yönetilen sertifikaları destekler. Bu makalede, Azure Front Door özel etki alanlarınız için her iki sertifika türünü de yapılandırmayı öğreneceksiniz.

Önkoşullar

- Azure Front Door profili. Daha fazla bilgi için bkz . Hızlı Başlangıç: Azure Front Door Standard/Premium oluşturma.

- Özel bir etki alanı. Özel etki alanınız yoksa, önce bir etki alanı sağlayıcısından satın almalısınız. Daha fazla bilgi için Özel etki alanı adı satın alma bölümüne bakın.

- DNS etki alanlarınızı barındırmak için Azure kullanıyorsanız, etki alanı sağlayıcısının etki alanı adı sistemini (DNS) bir Azure DNS'ye devretmeniz gerekir. Daha fazla bilgi için bkz. Bir etki alanını Azure DNS'ye devretme. Aksi takdirde, DNS etki alanınızı işlemek için bir etki alanı sağlayıcısı kullanıyorsanız, istemli DNS TXT kayıtlarını girerek etki alanını el ile doğrulamanız gerekir.

Azure dışı önceden doğrulanmış etki alanları için Azure Front Door tarafından yönetilen sertifikalar

Kendi etki alanınız varsa ve etki alanı zaten Azure Front Door için etki alanlarını önceden doğrulayan başka bir Azure hizmetiyle ilişkili değilse, şu adımları izleyin:

Ayarlar'ın altında Azure Front Door profiliniz için Etki Alanları'nı seçin. Ardından + Ekle'yi seçerek yeni bir etki alanı ekleyin.

Etki alanı ekle bölümünde aşağıdaki bilgileri girin veya seçin. Ardından özelleştirilmiş alan adını eklemek için Ekle'yi seçin.

Ayar Değer Etki alanı türü Azure dışı önceden doğrulanmış etki alanı'nı seçin. DNS yönetimi Azure tarafından yönetilen DNS (Önerilen) öğesini seçin. DNS bölgesi Özel etki alanını barındıran Azure DNS bölgesini seçin. Özel alan adı Mevcut bir etki alanını seçin veya yeni bir etki alanı ekleyin. HTTPS AFD yönetilen (Önerilen) seçeneğini belirleyin. Özel etki alanını etkinleştirme adımlarını izleyerek özel etki alanını doğrulayın ve bir uç noktayla ilişkilendirin.

Özel etki alanını bir uç noktayla ilişkilendirdikten sonra Azure Front Door bir sertifika oluşturur ve dağıtır. Bu işlem birkaç dakika ile bir saat arasında sürebilir.

Azure önceden doğrulanmış etki alanları için Azure tarafından yönetilen sertifikalar

Kendi etki alanınız varsa ve etki alanınızı Azure Front Door için etki alanlarını yaygın hale getiren

Ayarlar'ın altında Azure Front Door profiliniz için Etki Alanları'nı seçin. Ardından + Ekle'yi seçerek yeni bir etki alanı ekleyin.

Etki alanı ekle bölümünde aşağıdaki bilgileri girin veya seçin. Ardından özelleştirilmiş alan adını eklemek için Ekle'yi seçin.

Ayar Değer Etki alanı türü Azure önceden doğrulanmış etki alanını seçin. Önceden doğrulanmış özel etki alanları Azure hizmetlerinin açılan listesinden özel bir etki alanı adı seçin. HTTPS Azure tarafından yönetilen'i seçin. Özel etki alanını etkinleştirme adımlarını izleyerek özel etki alanını doğrulayın ve bir uç noktayla ilişkilendirin.

Özel etki alanı bir uç noktayla başarıyla ilişkilendirildikten sonra Azure Front Door tarafından yönetilen bir sertifika Azure Front Door'a dağıtılır. Bu işlemin tamamlanması birkaç dakika ile bir saat arasında sürebilir.

Kendi sertifikanızı kullanma

Kendi TLS sertifikanızı kullanmayı da seçebilirsiniz. TLS sertifikanızın belirli gereksinimleri karşılaması gerekir. Daha fazla bilgi için bkz . Sertifika gereksinimleri.

Anahtar kasanızı ve sertifikanızı hazırlayın

Azure Front Door TLS sertifikalarınızı depoladığınız ayrı bir Azure Key Vault örneği oluşturun. Daha fazla bilgi için bkz Key Vault örneği oluşturma. Zaten bir sertifikanız varsa, sertifikayı yeni Key Vault örneğine yükleyebilirsiniz. Aksi takdirde, sertifika yetkilisi (CA) iş ortaklarından birinden Key Vault aracılığıyla yeni bir sertifika oluşturabilirsiniz.

Şu anda iki yöntem Azure Front Door'un Key Vault'a erişmesi için kimlik doğrulaması yapar:

- Yönetilen kimlik: Azure Front Door, Key Vault'unuzda kimlik doğrulaması yapmak için yönetilen kimlik kullanır. Daha güvenli olduğundan ve kimlik bilgilerini yönetmenizi gerektirmediğinden bu yöntemi kullanın. Daha fazla bilgi için bkz . Azure Front Door'da yönetilen kimlikleri kullanma. Bu yöntemi kullanıyorsanız bkz. Select the certificate for Azure Front Door to deploy.

- Uygulama kaydı: Azure Front Door, Key Vault'unuzda kimlik doğrulaması yapmak için bir uygulama kaydı kullanır. Bu yöntem kullanımdan kaldırılıyor ve gelecekte kullanımdan kaldırılacak. Daha fazla bilgi için bkz . Azure Front Door'da uygulama kaydını kullanma.

Uyarı

- Azure Front Door şu anda yalnızca aynı abonelikteki Key Vault'a destek veriyor. Farklı bir abonelik altında Key Vault'un seçilmesi hataya neden olur.

- Azure Front Door, üç nokta eğrisi şifreleme algoritmalarına sahip sertifikaları desteklemez. Ayrıca, sertifikanızın yaprak ve ara sertifikalarla eksiksiz bir sertifika zincirine sahip olması gerekir. Kök CA ayrıca Microsoft Güvenilen CA Listesi'nin bir parçası olmalıdır.

Azure Front Door’u kaydetme

Microsoft Graph PowerShell'i veya Azure CLI'yi kullanarak Azure Front Door hizmet sorumlusunu Microsoft Entra Id'nize bir uygulama olarak kaydedin.

Bilgi Notu

- Bu eylem, Microsoft Entra Id'de Kullanıcı Erişimi Yöneticisi izinlerine sahip olmanız gerekir. Microsoft Entra kiracısı başına kayıt yalnızca bir kez gerçekleştirilmelidir.

- 205478c0-bd83-4e1b-a9d6-db63a3e1e1c8 ve d4631ece-daab-479b-be77-ccb713491fc0 uygulama kimlikleri, tüm Azure kiracıları ve abonelikleri genelinde Azure Front Door Standard ve Premium için Azure tarafından önceden tanımlanmıştır. Azure Front Door (klasik) farklı bir uygulama kimliğine sahiptir.

Gerekirse yerel makinenize PowerShell'de Microsoft Graph PowerShell'i yükleyin.

Aşağıdaki komutu çalıştırmak için PowerShell'i kullanın:

Azure genel bulutu:

New-MgServicePrincipal -AppId '205478c0-bd83-4e1b-a9d6-db63a3e1e1c8'Azure Hükümet bulutu

New-MgServicePrincipal -AppId 'd4631ece-daab-479b-be77-ccb713491fc0'

Azure Front Door’un anahtar kasanıza erişimini sağlama

Azure Front Door için özel olarak oluşturduğunuz yeni Key Vault hesabındaki sertifikalara erişmek için Azure Front Door izni verin. Azure Front Door'un sertifikayı alabilmesi için yalnızca sertifikaya ve gizli anahtara izin vermeniz GET gerekir.

Key Vault hesabınızda Erişim ilkeleri'ni seçin.

Yeni bir erişim ilkesi oluşturmak için Yeni ekle'yi veya Oluştur'u seçin.

Azure Front Door'un sertifikayı almasına izin vermek için Gizli izinler kısmında Al'ı seçin.

Sertifika izinleri bölümünde, Azure Front Door'un sertifikayı almasına izin vermek için Al'ı seçin.

"Principal Seç" bölümünde 205478c0-bd83-4e1b-a9d6-db63a3e1e1c8 için arama yapın ve Microsoft.AzureFrontDoor-Cdn öğesini seçin. İleri'yi seçin.

Uygulama bölümünde İleri'yi seçin.

Gözden geçir + oluştur bölümünde Oluştur'u seçin.

Bilgi Notu

Anahtar kasanız ağ erişim kısıtlamalarıyla korunuyorsa, güvenilir Microsoft hizmetleri anahtar kasanıza erişmesine izin verin.

Azure Front Door artık bu anahtar kasasına ve içerdiği sertifikalara erişebilir.

Dağıtım için Azure Front Door sertifikasını seçin

Portaldaki Azure Front Door Standard/Premium'a geri dönün.

Güvenlik'in altında Gizli Diziler'e gidin ve + Sertifika ekle'yi seçin.

Sertifika ekle bölmesinde, Azure Front Door Standard/Premium'a eklemek istediğiniz sertifikanın onay kutusunu seçin.

Sertifika seçerken sertifika sürümünü seçmeniz gerekir. En Sonuncu'yu seçerseniz, sertifika her döndürüldüğünde (yenilendiğinde) Azure Front Door otomatik olarak güncelleştirilir. Sertifika döndürmeyi kendiniz yönetmeyi tercih ediyorsanız belirli bir sertifika sürümünü de seçebilirsiniz.

Sürüm seçimini En Son olarak bırakın ve Ekle'yi seçin.

Sertifika başarıyla sağlandıktan sonra, yeni bir özel etki alanı eklerken bunu kullanabilirsiniz.

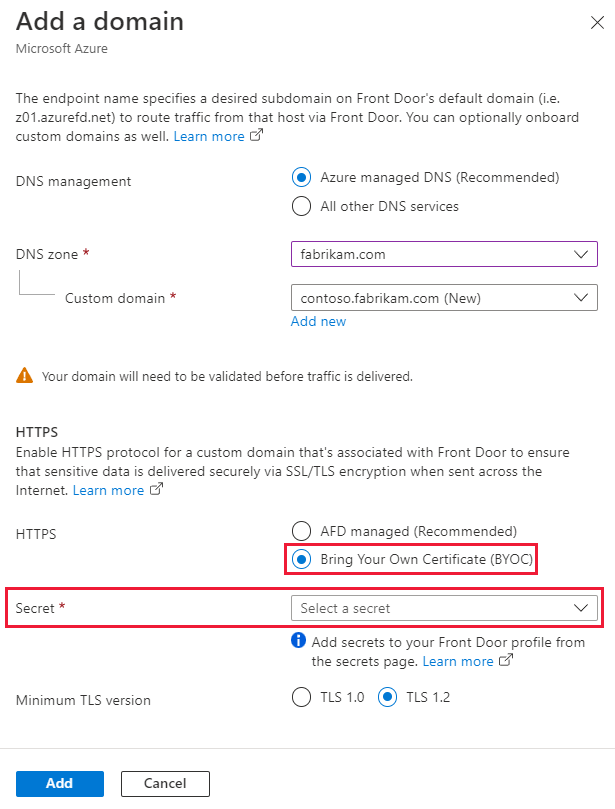

Ayarlar'ın altında Etki Alanları'nagidin ve + Ekle'yi seçerek yeni bir özel etki alanı ekleyin. Etki alanı ekle bölmesinde, HTTPS için Kendi Sertifikanızı Getir (BYOC) seçeneğini belirleyin. Gizli Anahtar için, açılan listeden kullanmak istediğiniz sertifikayı seçin.

Bilgi Notu

Sertifikanın Sertifika Adı (CN) veya Konu Alternatif Adı (SAN), eklenen özel etki alanıyla eşleşmelidir.

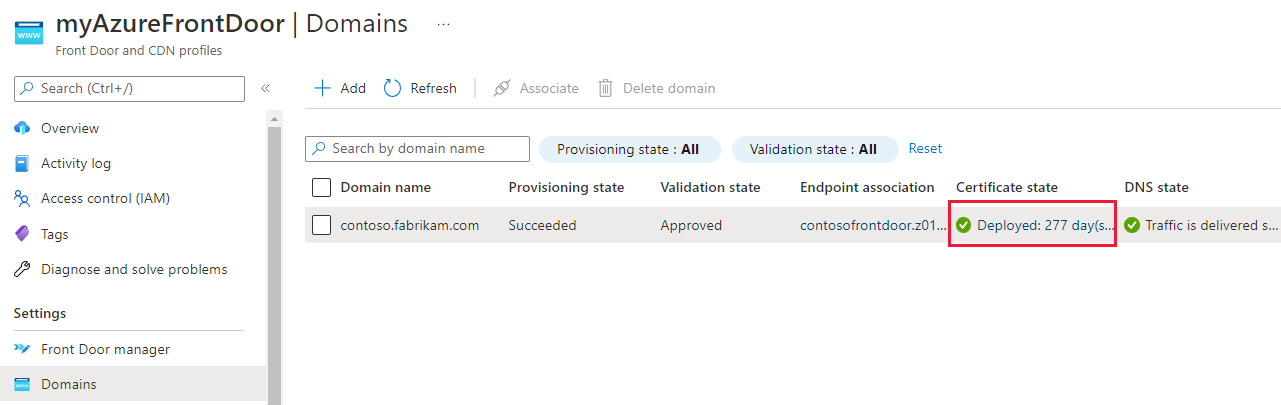

Sertifikayı doğrulamak için ekrandaki adımları izleyin. Ardından yeni oluşturulan özel etki alanını, Özel etki alanı yapılandırma bölümünde açıklandığı gibi bir uç noktayla ilişkilendirin.

Sertifika türleri arasında geçiş yapma

Etki alanının Azure Front Door tarafından yönetilen sertifikayı kullanma ile müşteri tarafından yönetilen sertifikayı kullanma arasında geçiş yapmasını sağlayabilirsiniz. Daha fazla bilgi için, Azure Front Door'daki Etki Alanları bölümüne bakın.

Sertifika ayrıntıları bölmesini açmak için sertifika durumunu seçin.

Sertifika ayrıntıları bölmesinde, Azure Front Door tarafından yönetilen ile Kendi Sertifikanızı Getir (BYOC) arasında değişiklik yapabilirsiniz.

Kendi Sertifikanızı Getir 'i (BYOC) seçerseniz, bir sertifika seçmek için önceki adımları izleyin.

Etki alanıyla ilişkilendirilmiş sertifikayı değiştirmek için Güncelleştir'i seçin.