Azure Key Vault'ta şifreleme anahtarını otomatik döndürmeyi yapılandırma

Genel Bakış

Key Vault'de otomatik şifreleme anahtarı döndürme, kullanıcıların Key Vault belirtilen sıklıkta otomatik olarak yeni bir anahtar sürümü oluşturacak şekilde yapılandırmasına olanak tanır. Döndürmeyi yapılandırmak için, tek tek her anahtarda tanımlanabilen bir anahtar döndürme ilkesi kullanabilirsiniz.

En iyi şifreleme yöntemlerini izlemek için en azından iki yılda bir şifreleme anahtarlarının döndürülmesini öneririz.

Key Vault'taki nesnelerin sürümünü oluşturma hakkında daha fazla bilgi için bkz. Key Vault nesneleri, tanımlayıcıları ve sürüm oluşturma.

Azure hizmetleriyle tümleştirme

Bu özellik, Müşteri tarafından yönetilen anahtar (CMK) Azure Key Vault'de depolanan Azure hizmetleri için bekleyen şifreleme için uçtan uca sıfır dokunma döndürmeyi etkinleştirir. Belirli bir Azure hizmetinin uçtan uca döndürmeyi kapsayıp kapsamadığını görmek için o hizmetin belgelerine bakın.

Azure'da veri şifreleme hakkında daha fazla bilgi için bkz:

Fiyatlandırma

Zamanlanmış her anahtar döndürme işleminin ek bir maliyeti vardır. Daha fazla bilgi için bkz. Azure Key Vault fiyatlandırma sayfası

Gerekli izinler

Key Vault anahtar döndürme özelliği için anahtar yönetimi izinleri gerekir. Döndürme ilkesini ve isteğe bağlı döndürmeyi yönetmek için "Key Vault Şifreleme Sorumlusu" rolü atayabilirsiniz.

Key Vault RBAC izin modelini kullanma ve Azure rolleri atama hakkında daha fazla bilgi için bkz. Anahtarlara, sertifikalara ve gizli dizilere erişimi denetlemek için Azure RBAC kullanma

Not

Erişim ilkeleri izin modeli kullanıyorsanız anahtarlarda döndürme ilkesini yönetmek için 'Döndürme', 'Döndürme İlkesi Ayarla' ve 'Döndürme İlkesini Al' anahtar izinlerini ayarlamanız gerekir.

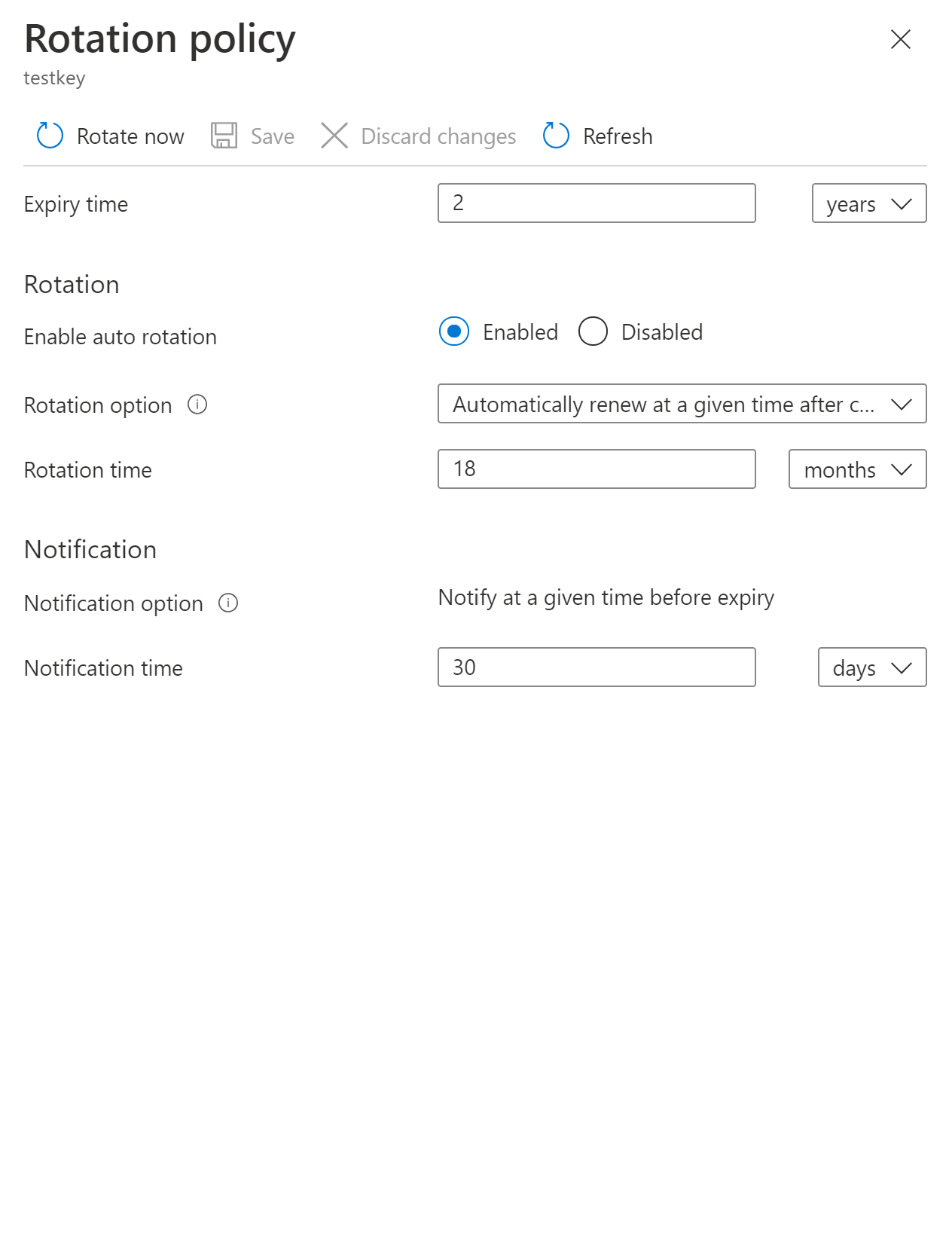

Anahtar döndürme ilkesi

Anahtar döndürme ilkesi, kullanıcıların süre sonu bildirimine yakın döndürme ve Event Grid bildirimlerini yapılandırmasına olanak tanır.

Anahtar döndürme ilkesi ayarları:

- Süre sonu: anahtar süre sonu aralığı. Yeni döndürülen anahtarda son kullanma tarihini ayarlamak için kullanılır. Geçerli anahtarı etkilemez.

- Etkin/devre dışı: anahtar için döndürmeyi etkinleştirme veya devre dışı bırakma bayrağı

- Döndürme türleri:

- Oluşturulduktan sonra belirli bir zamanda otomatik olarak yenile (varsayılan)

- Süre dolmadan önce belirli bir zamanda otomatik olarak yenileyin. Döndürme ilkesinde 'Süre Sonu Saati' ve anahtarda 'Süre Sonu Tarihi' ayarlanmasını gerektirir.

- Döndürme süresi: anahtar döndürme aralığı, minimum değer oluşturulmadan yedi gün ve son kullanma tarihinden itibaren yedi gündür

- Bildirim süresi: Event Grid bildirimi için süre sonu olay aralığına yakın bir anahtar. Döndürme ilkesinde 'Süre Sonu Saati' ve anahtarda 'Süre Sonu Tarihi' ayarlanmasını gerektirir.

Önemli

Anahtar döndürme, mevcut anahtarın yeni bir anahtar sürümünü yeni anahtar malzemesiyle oluşturur. Hedef hizmetler, anahtarın en son sürümüne otomatik olarak yenilemek için sürümsüz anahtar uri'sini kullanmalıdır. Veri şifreleme çözümünüzün, hizmetlerinizin kesintiye uğramasını önlemek için şifreleme/sarmalama işlemleri için kullanılan şifre çözme/sarmalama için kullanılan anahtar malzemesine işaret eden verilerle sürümlenmiş anahtar uri'sini depoladığından emin olun. Tüm Azure hizmetleri şu anda veri şifreleme için bu düzeni izler.

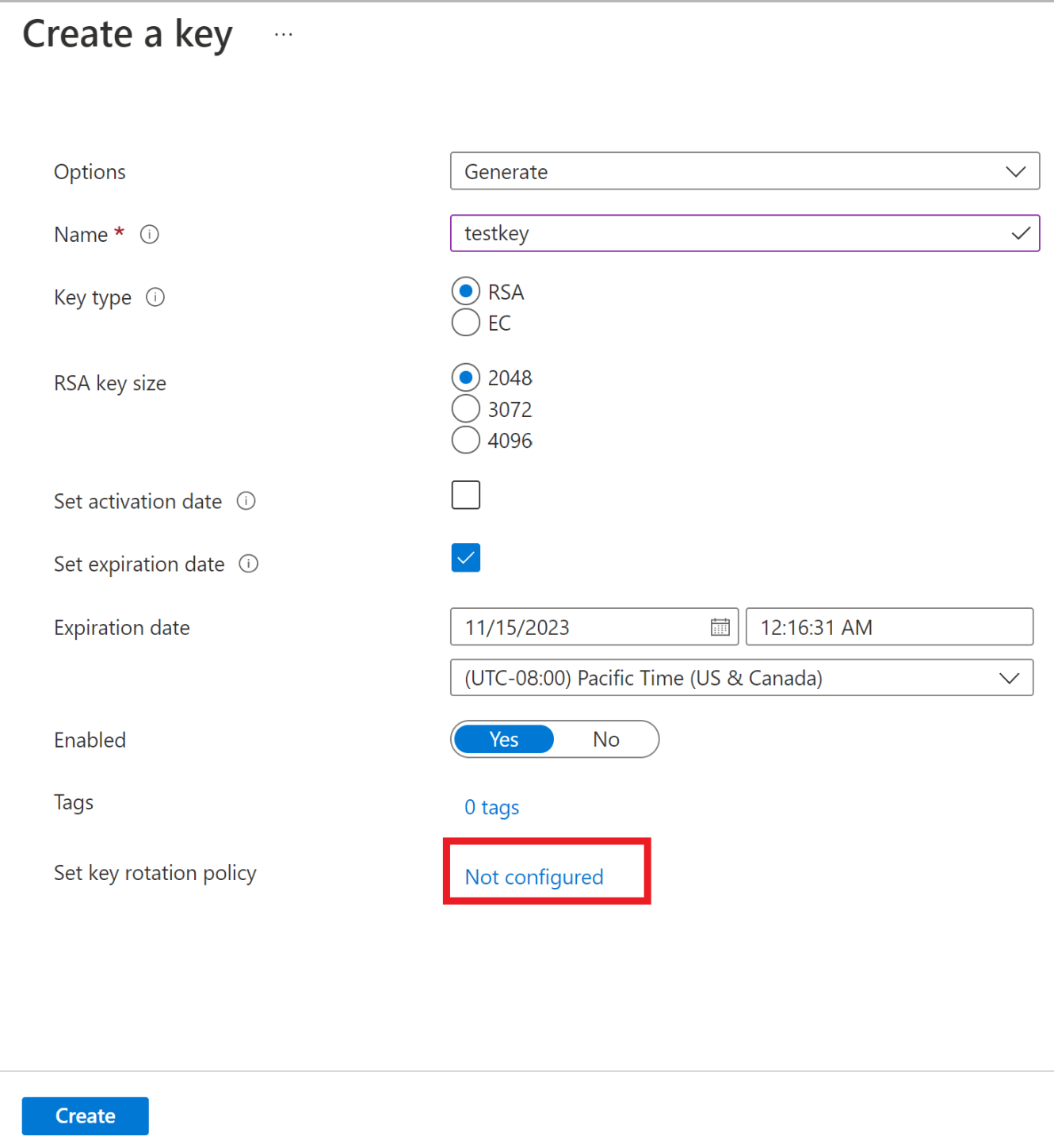

Anahtar döndürme ilkesini yapılandırma

Anahtar oluşturma sırasında anahtar döndürme ilkesini yapılandırın.

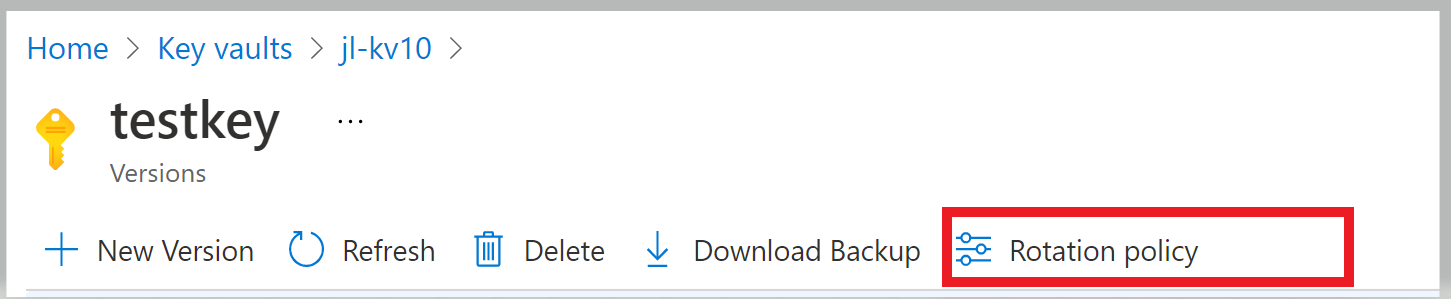

Mevcut anahtarlarda döndürme ilkesini yapılandırın.

Azure CLI

Anahtar döndürme ilkesini bir dosyaya kaydedin. Anahtar döndürme ilkesi örneği:

{

"lifetimeActions": [

{

"trigger": {

"timeAfterCreate": "P18M",

"timeBeforeExpiry": null

},

"action": {

"type": "Rotate"

}

},

{

"trigger": {

"timeBeforeExpiry": "P30D"

},

"action": {

"type": "Notify"

}

}

],

"attributes": {

"expiryTime": "P2Y"

}

}

Azure CLI az keyvault key rotation-policy update komutunu kullanarak daha önce kaydedilmiş dosyayı geçiren bir anahtarda döndürme ilkesi ayarlayın.

az keyvault key rotation-policy update --vault-name <vault-name> --name <key-name> --value </path/to/policy.json>

Azure PowerShell

Azure PowerShell Set-AzKeyVaultKeyRotationPolicy cmdlet'ini kullanarak döndürme ilkesini ayarlayın.

Set-AzKeyVaultKeyRotationPolicy -VaultName <vault-name> -KeyName <key-name> -ExpiresIn (New-TimeSpan -Days 720) -KeyRotationLifetimeAction @{Action="Rotate";TimeAfterCreate= (New-TimeSpan -Days 540)}

İsteğe bağlı döndürme

Anahtar döndürme el ile çağrılabilir.

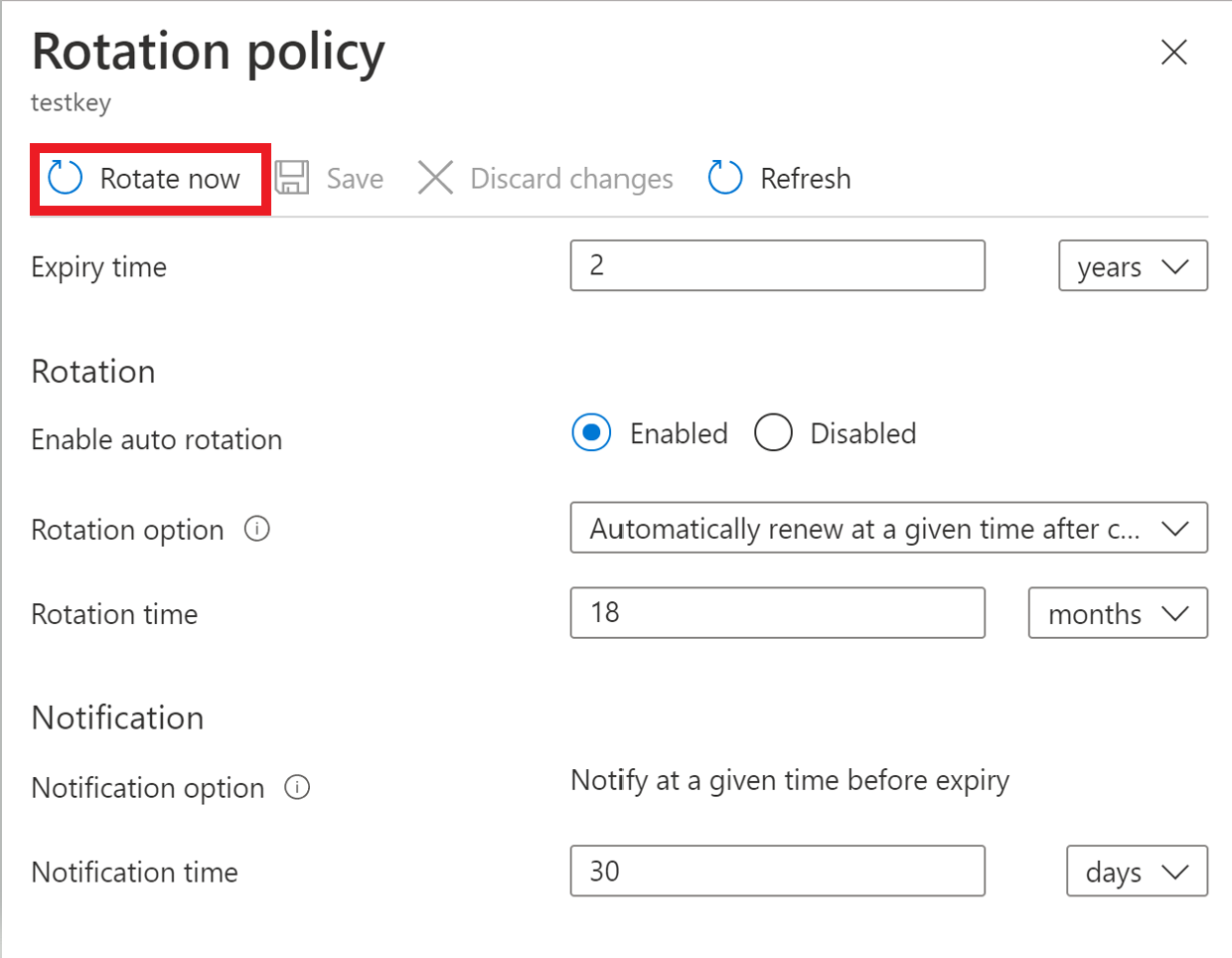

Portal

Döndürmeyi çağırmak için 'Şimdi Döndür'e tıklayın.

Azure CLI

Anahtarı döndürmek için Azure CLI az keyvault key rotate komutunu kullanın.

az keyvault key rotate --vault-name <vault-name> --name <key-name>

Azure PowerShell

Invoke-AzKeyVaultKeyRotation cmdlet'ini Azure PowerShell kullanın.

Invoke-AzKeyVaultKeyRotation -VaultName <vault-name> -Name <key-name>

Süre sonu bildirimine yakın anahtarı yapılandırma

Event Grid anahtarı için süre sonu olayının yakınında süre sonu bildirimi yapılandırması. Yerel HSM'den bir anahtar içeri aktarıldığında olduğu gibi otomatik döndürme kullanılamadığında, neredeyse süre sonu bildirimini el ile döndürmeyi anımsatıcı olarak veya Event Grid ile tümleştirme yoluyla özel otomatik döndürmeye tetikleyici olarak yapılandırabilirsiniz. Süresi dolmak üzere olan olayı tetikleyebilmek için süre sonu öncesi gün, ay ve yıllarla bildirimi yapılandırabilirsiniz.

Key Vault'daki Event Grid bildirimleri hakkında daha fazla bilgi için bkz. Event Grid kaynağı olarak Azure Key Vault

ARM şablonuyla anahtar döndürmeyi yapılandırma

Anahtar döndürme ilkesi ARM şablonları kullanılarak da yapılandırılabilir.

Not

Anahtarı yönetim düzlemi üzerinden dağıtmak için Azure RBAC ile yapılandırılmış Key Vault 'Key Vault Katkıda Bulunanı' rolü gerektirir.

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"vaultName": {

"type": "String",

"metadata": {

"description": "The name of the key vault to be created."

}

},

"keyName": {

"type": "String",

"metadata": {

"description": "The name of the key to be created."

}

},

"rotatationTimeAfterCreate": {

"defaultValue": "P18M",

"type": "String",

"metadata": {

"description": "Time duration to trigger key rotation. i.e. P30D, P1M, P2Y"

}

},

"expiryTime": {

"defaultValue": "P2Y",

"type": "String",

"metadata": {

"description": "The expiry time for new key version. i.e. P90D, P2M, P3Y"

}

},

"notifyTime": {

"defaultValue": "P30D",

"type": "String",

"metadata": {

"description": "Near expiry Event Grid notification. i.e. P30D"

}

}

},

"resources": [

{

"type": "Microsoft.KeyVault/vaults/keys",

"apiVersion": "2021-06-01-preview",

"name": "[concat(parameters('vaultName'), '/', parameters('keyName'))]",

"location": "[resourceGroup().location]",

"properties": {

"vaultName": "[parameters('vaultName')]",

"kty": "RSA",

"rotationPolicy": {

"lifetimeActions": [

{

"trigger": {

"timeAfterCreate": "[parameters('rotatationTimeAfterCreate')]",

"timeBeforeExpiry": ""

},

"action": {

"type": "Rotate"

}

},

{

"trigger": {

"timeBeforeExpiry": "[parameters('notifyTime')]"

},

"action": {

"type": "Notify"

}

}

],

"attributes": {

"expiryTime": "[parameters('expiryTime')]"

}

}

}

}

]

}

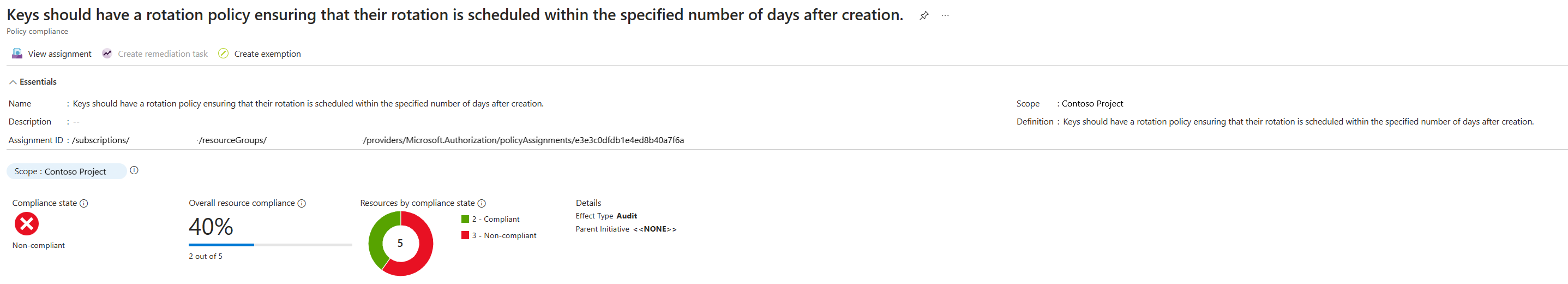

Anahtar döndürme ilkesi idaresini yapılandırma

Azure İlkesi hizmetini kullanarak anahtar yaşam döngüsünü yönetebilir ve tüm anahtarların belirtilen gün sayısı içinde döndürülecek şekilde yapılandırıldığından emin olabilirsiniz.

İlke tanımı oluşturma ve atama

- İlke kaynağına gidin

- Azure İlkesi sayfasının sol tarafındaki Yazmabölümünden Atamalar'ı seçin.

- Sayfanın üst kısmındaki İlke ata'yı seçin. Bu düğme İlke ataması sayfasında açılır.

- Aşağıdaki bilgileri girin:

- İlkenin kapsamını, ilkenin uygulanacağı aboneliği ve kaynak grubunu seçerek tanımlayın. Kapsam alanındaki üç nokta düğmesine tıklayarak seçin.

- İlke tanımının adını seçin: "Anahtarlar, döndürmelerinin oluşturulduktan sonraki belirtilen gün sayısı içinde zamanlandığından emin olan bir döndürme ilkesine sahip olmalıdır. "

- Sayfanın üst kısmındaki Parametreler sekmesine gidin.

- Parametrenin döndürülecek gün sayısı üst sınırını istenen gün sayısına ayarlayın; örneğin, 730.

- İlkenin istenen etkisini tanımlayın (Denetim veya Devre Dışı).

- Tüm ek alanları doldurun. Sayfanın alt kısmındaki Önceki ve Sonraki düğmelerine tıklayarak sekmelerde gezinin.

- Gözden geçir + oluştur’u seçin

- Oluştur’u seçin

Yerleşik ilke atandıktan sonra taramanın tamamlanması 24 saate kadar sürebilir. Tarama tamamlandıktan sonra aşağıdaki gibi uyumluluk sonuçlarını görebilirsiniz.

Kaynaklar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin