Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Özel Bağlantı, Azure'daki MySQL için Azure Veritabanı Esnek Sunucu gibi çeşitli PaaS hizmetlerine özel bir uç nokta üzerinden bağlanmanızı sağlar. Azure Özel Bağlantı, Azure hizmetlerini özel sanal ağınıza (VNet) getirir. MySQL Esnek Sunucusu, özel IP adresini kullanarak sanal ağ içindeki diğer tüm kaynaklar gibi erişilebilir.

Özel uç nokta, belirli bir Sanal Ağ veya Alt Ağ içinde yer alan özel IP adresidir.

Not

- Özel Bağlantı etkinleştirilmesi yalnızca genel erişimle oluşturulan MySQL için Azure Veritabanı Esnek Sunucu örnekleri için mümkündür. Portalı kullanarak MySQL için Azure Veritabanı için Özel Bağlantı oluşturma ve yönetme - Esnek Sunucu veya Azure CLI kullanarak MySQL için Azure Veritabanı için Özel Bağlantı oluşturma ve yönetme - Esnek Sunucu kullanarak özel uç noktayı etkinleştirmeyi öğreninöğesini seçin.

MySQL Esnek Sunucusu için Özel Bağlantı Avantajları

MySQL için Azure Veritabanı Esnek Sunucu ile ağ özel bağlantı özelliğini kullanmanın bazı avantajları aşağıdadır.

Veri sızdırmayı önleme

MySQL için Azure Veritabanı Esnek Sunucu'da veri sızdırma, veritabanı yöneticisi gibi yetkili bir kullanıcının verileri bir sistemden ayıklayıp kuruluş dışındaki başka bir konuma veya sisteme taşıyabilmesidir. Örneğin, kullanıcı verileri üçüncü bir tarafa ait bir depolama hesabına taşır.

Özel Bağlantı ile artık özel uç noktaya erişimi kısıtlamak için NSG'ler gibi ağ erişim denetimleri ayarlayabilirsiniz. Tek tek Azure PaaS kaynakları belirli özel uç noktalara eşlendiğinde erişim yalnızca belirlenen PaaS kaynağıyla sınırlıdır. Bu, kötü amaçlı bir kullanıcının yetkili kapsamı dışındaki diğer kaynaklara erişmesini etkili bir şekilde kısıtlar.

Özel eşleme üzerinde şirket içi bağlantısı

Şirket içi makinelerden genel uç noktaya bağlandığınızda, IP adresinizin sunucu düzeyinde güvenlik duvarı kuralı kullanılarak IP tabanlı güvenlik duvarına eklenmesi gerekir. Bu model geliştirme veya test iş yükleri için tek tek makinelere erişim sağlarken, üretim ortamında yönetmek zordur.

Özel Bağlantı ile Express Route (ER), özel eşleme veya VPN tüneli kullanarak özel uç noktaya şirket içi erişimi etkinleştirebilirsiniz. Daha sonra genel uç nokta üzerinden tüm erişimi devre dışı bırakabilir ve IP tabanlı güvenlik duvarını kullanamazlar.

Not

Bazı durumlarda, MySQL için Azure Veritabanı Esnek Sunucu örneği ve VNet-alt ağ farklı aboneliklerdedir. Bu gibi durumlarda, aşağıdaki yapılandırmalardan emin olmanız gerekir:

- Her iki abonelikte de Microsoft.DBforMySQL/flexibleServers kaynak sağlayıcısının kayıtlı olduğundan emin olun. Daha fazla bilgi için resource-manager-registration bölümüne bakın.

MySQL için Azure Veritabanı Esnek Sunucu için Özel Bağlantı kullanım örnekleri

İstemciler, aynı sanal ağdan, aynı bölgedeki eşlenmiş sanal ağdan veya bölgeler arasında sanal ağdan sanal ağa bağlantı yoluyla özel uç noktaya bağlanabilir. Ayrıca, istemciler ExpressRoute, özel eşleme veya VPN tüneli kullanarak şirket içinden bağlanabilir. Aşağıda yaygın kullanım örneklerini gösteren basitleştirilmiş bir diyagram yer almaktadır.

Eşlenmiş sanal ağdaki (VNet) Azure VM'sinden bağlanma

Eşlenmiş bir VNet'teki Azure VM'sinden MySQL için Azure Veritabanı bağlantı kurmak için sanal ağ eşlemesini yapılandırın.

Sanal ağdan sanal ağa ortamdaki bir Azure VM'den bağlanma

Farklı bir bölgedeki veya abonelikteki bir Azure VM'sinden MySQL için Azure Veritabanı Esnek Sunucu örneğine bağlantı kurmak için Sanal Ağdan Sanal Ağa VPN ağ geçidi bağlantısını yapılandırın.

VPN üzerinden şirket içi bir ortamdan bağlanma

Şirket içi ortamdan MySQL için Azure Veritabanı Esnek Sunucu örneğine bağlantı kurmak için seçeneklerden birini seçin ve uygulayın:

Güvenlik duvarı kurallarıyla birlikte Özel Bağlantı

Özel Bağlantı güvenlik duvarı kurallarıyla birleştirmek çeşitli senaryolara ve sonuçlara neden olabilir:

MySQL için Azure Veritabanı Esnek Sunucu örneğine güvenlik duvarı kuralları veya özel uç nokta olmadan erişilemez. Onaylanan tüm özel uç noktalar silinir veya reddedilirse ve genel erişim yapılandırılmazsa sunucu erişilemez hale gelir.

Özel uç noktalar, genel trafiğe izin verilmediğinde MySQL için Azure Veritabanı Esnek Sunucu örneğine erişmenin tek aracıdır.

Özel uç noktalarla genel erişim etkinleştirildiğinde, farklı gelen trafik biçimleri uygun güvenlik duvarı kurallarına göre yetkilendirilmiştir.

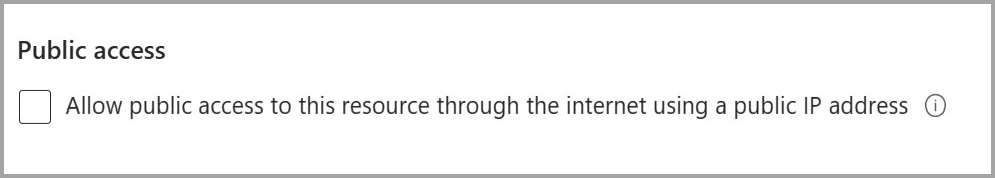

Genel erişimi reddet

Erişim için yalnızca özel uç noktalara güvenmeyi tercih ediyorsanız, MySQL için Azure Veritabanı Esnek Sunucu örneğinizde genel erişimi devre dışı bırakabilirsiniz.

İstemciler, bu ayar etkinleştirildiğinde güvenlik duvarı yapılandırmasına göre sunucuya bağlanabilir. Bu ayar devre dışı bırakılırsa, yalnızca özel uç noktalar üzerinden bağlantılara izin verilir ve kullanıcılar güvenlik duvarı kurallarını değiştiremez.

Not

Bu ayar, MySQL için Azure Veritabanı Esnek Sunucu örneğiniz için SSL ve TLS yapılandırmalarını etkilemez.

Azure portalından MySQL için Azure Veritabanı Esnek Sunucu örneğiniz için Genel Ağ Erişimini Reddet'i ayarlamayı öğrenmek için Azure portalını kullanarak MySQL için Azure Veritabanı - Esnek Sunucuda Genel Ağ Erişimini Reddetme bölümüne bakın.

Sınırlama

Bir kullanıcı hem MySQL için Azure Veritabanı Esnek Sunucu örneğini hem de Özel Uç Noktayı aynı anda silmeye çalıştığında bir İç Sunucu hatasıyla karşılaşabilir. Bu sorunu önlemek için önce Özel Uç Noktaları silmenizi ve sonra kısa bir duraklatma sonrasında MySQL için Azure Veritabanı esnek sunucu örneğini silmeye devam etmenizi öneririz.