Azure Red Hat OpenShift 4 özel kümesi oluşturma

Bu makalede, ortamınızı OpenShift 4 çalıştıran Azure Red Hat OpenShift özel kümeleri oluşturmaya hazırlayacaksınız. Nasıl yapılacağını öğrenin:

- Önkoşulları ayarlama ve gerekli sanal ağı ve alt ağları oluşturma

- Özel API sunucusu uç noktası ve özel giriş denetleyicisi ile küme dağıtma

CLI'yi yerel olarak yükleyip kullanmayı seçerseniz, bu öğretici için Azure CLI 2.30.0 veya sonraki bir sürümünü çalıştırmanız gerekir. Sürümü bulmak için az --version komutunu çalıştırın. Yüklemeniz veya yükseltmeniz gerekirse, bkz. Azure CLI yükleme.

Başlamadan önce

Kaynak sağlayıcılarını kaydetme

Birden çok Azure aboneliğiniz varsa ilgili abonelik kimliğini belirtin:

az account set --subscription <SUBSCRIPTION ID>Kaynak sağlayıcısını

Microsoft.RedHatOpenShiftkaydedin:az provider register -n Microsoft.RedHatOpenShift --waitKaynak sağlayıcısını

Microsoft.Computekaydedin (henüz yapmadıysanız):az provider register -n Microsoft.Compute --waitKaynak sağlayıcısını

Microsoft.Networkkaydedin (henüz yapmadıysanız):az provider register -n Microsoft.Network --waitKaynak sağlayıcısını

Microsoft.Storagekaydedin (henüz yapmadıysanız):az provider register -n Microsoft.Storage --wait

Red Hat çekme gizli dizisi alma (isteğe bağlı)

Red Hat çekme gizli dizisi, kümenizin diğer içerikle birlikte Red Hat kapsayıcı kayıt defterlerine erişmesini sağlar. Bu adım isteğe bağlıdır ancak önerilir.

Red Hat OpenShift küme yöneticisi portalınıza gidin ve oturum açın.

Red Hat hesabınızda oturum açın veya iş e-postanızla yeni bir Red Hat hesabı oluşturun ve hüküm ve koşulları kabul edin.

Çekme gizli dizisini indir'e tıklayın.

Kaydedilen pull-secret.txt dosyayı güvenli bir yerde tutun; her küme oluşturma işleminde kullanılır.

komutunu çalıştırırken parametresini az aro create kullanarak --pull-secret @pull-secret.txt çekme gizli dizinize başvurabilirsiniz. Dosyanızı pull-secret.txt depoladığınız dizinden yürütebilirsinizaz aro create. Aksi takdirde değerini ile @<path-to-my-pull-secret-filedeğiştirin@pull-secret.txt.

Çekme gizli dizinizi kopyalayıp diğer betiklere başvuruyorsanız, çekme gizli diziniz geçerli bir JSON dizesi olarak biçimlendirilmelidir.

İki boş alt ağ içeren bir sanal ağ oluşturma

Ardından iki boş alt ağ içeren bir sanal ağ oluşturun.

Aşağıdaki değişkenleri ayarlayın.

LOCATION=eastus # the location of your cluster RESOURCEGROUP="v4-$LOCATION" # the name of the resource group where you want to create your cluster CLUSTER=aro-cluster # the name of your clusterKaynak grubu oluşturma

Azure kaynak grubu, Azure kaynaklarının dağıtıldığı ve yönetildiği mantıksal bir gruptur. Kaynak grubu oluşturduğunuzda bir konum belirtirsiniz. Bu konum, kaynak grubu meta verilerinin depolandığı konumdur ve kaynak oluşturma sırasında başka bir bölge belirtmezseniz kaynaklarınızın Azure'da çalıştığı yerdir. [az group create][az-group-create] komutunu kullanarak bir kaynak grubu oluşturun.

az group create --name $RESOURCEGROUP --location $LOCATIONAşağıdaki örnek çıktı, başarıyla oluşturulan kaynak grubunu gösterir:

{ "id": "/subscriptions/<guid>/resourceGroups/aro-rg", "location": "eastus", "managedBy": null, "name": "aro-rg", "properties": { "provisioningState": "Succeeded" }, "tags": null }Sanal ağ oluşturma.

OpenShift 4 çalıştıran Azure Red Hat OpenShift kümeleri, denetim ve çalışan düğümleri için iki boş alt ağa sahip bir sanal ağ gerektirir.

Daha önce oluşturduğunuz kaynak grubunda yeni bir sanal ağ oluşturun.

az network vnet create \ --resource-group $RESOURCEGROUP \ --name aro-vnet \ --address-prefixes 10.0.0.0/22Aşağıdaki örnek çıktı, başarıyla oluşturulan sanal ağı gösterir:

{ "newVNet": { "addressSpace": { "addressPrefixes": [ "10.0.0.0/22" ] }, "id": "/subscriptions/<guid>/resourceGroups/aro-rg/providers/Microsoft.Network/virtualNetworks/aro-vnet", "location": "eastus", "name": "aro-vnet", "provisioningState": "Succeeded", "resourceGroup": "aro-rg", "type": "Microsoft.Network/virtualNetworks" } }Ana düğümler için boş bir alt ağ ekleyin.

az network vnet subnet create \ --resource-group $RESOURCEGROUP \ --vnet-name aro-vnet \ --name master-subnet \ --address-prefixes 10.0.0.0/23 \ --service-endpoints Microsoft.ContainerRegistryÇalışan düğümleri için boş bir alt ağ ekleyin.

az network vnet subnet create \ --resource-group $RESOURCEGROUP \ --vnet-name aro-vnet \ --name worker-subnet \ --address-prefixes 10.0.2.0/23 \ --service-endpoints Microsoft.ContainerRegistryAna alt ağda alt ağ özel uç nokta ilkelerini devre dışı bırakın. Kümeye bağlanabilmek ve kümeyi yönetebilmek için bu gereklidir.

az network vnet subnet update \ --name master-subnet \ --resource-group $RESOURCEGROUP \ --vnet-name aro-vnet \ --disable-private-link-service-network-policies true

Kümeyi oluşturma

Küme oluşturmak için aşağıdaki komutu çalıştırın. İsteğe bağlı olarak, kümenizin diğer içerikle birlikte Red Hat kapsayıcı kayıt defterlerine erişmesini sağlayan Red Hat çekme gizli dizinizi geçirebilirsiniz.

Not

Komutları kopyalayıp yapıştırıyorsanız ve isteğe bağlı parametrelerden birini kullanıyorsanız, ilk hashtag'leri ve sondaki açıklama metnini sildiğinizden emin olun. Ayrıca, komutun önceki satırındaki bağımsız değişkeni sondaki ters eğik çizgiyle kapatın.

az aro create \

--resource-group $RESOURCEGROUP \

--name $CLUSTER \

--vnet aro-vnet \

--master-subnet master-subnet \

--worker-subnet worker-subnet \

--apiserver-visibility Private \

--ingress-visibility Private

# --domain foo.example.com # [OPTIONAL] custom domain

# --pull-secret @pull-secret.txt # [OPTIONAL]

Komutun az aro create bir küme oluşturması normalde yaklaşık 35 dakika sürer.

Not

Küme oluşturmaya çalışırken kaynak kotanızın aşıldığını belirten bir hata iletisi alırsanız, devam etmeyi öğrenmek için bkz . ARO hesabına Kota Ekleme.

Önemli

Foo.example.com gibi özel bir etki alanı belirtmeyi seçerseniz, OpenShift konsolu yerleşik etki alanı https://console-openshift-console.apps.<random>.<location>.aroapp.ioyerine gibi https://console-openshift-console.apps.foo.example.combir URL'de kullanılabilir.

Varsayılan olarak OpenShift, üzerinde *.apps.<random>.<location>.aroapp.iooluşturulan tüm yollar için otomatik olarak imzalanan sertifikalar kullanır. Özel DNS'yi seçerseniz, kümeye bağlandıktan sonra Giriş denetleyiciniz için özel bir sertifika ve API sunucunuz için özel sertifika yapılandırmak üzere OpenShift belgelerini izlemeniz gerekir.

Genel IP adresi olmadan özel küme oluşturma

Genellikle özel kümeler genel IP adresi ve yük dengeleyici ile oluşturulur ve diğer hizmetlere giden bağlantı için bir araç sağlar. Ancak, genel IP adresi olmadan özel bir küme oluşturabilirsiniz. Bu, güvenlik veya ilke gereksinimlerinin genel IP adreslerinin kullanımını yasakladığı durumlarda gerekli olabilir.

Genel IP adresi olmayan bir özel küme oluşturmak için, aşağıdaki örnekte olduğu gibi parametresini --outbound-type UserDefinedRouting komutuna aro create ekleyerek yukarıdaki yordamı izleyin:

az aro create \

--resource-group $RESOURCEGROUP \

--name $CLUSTER \

--vnet aro-vnet \

--master-subnet master-subnet \

--worker-subnet worker-subnet \

--apiserver-visibility Private \

--ingress-visibility Private \

--outbound-type UserDefinedRouting

Not

UserDefinedRouting bayrağı yalnızca ve --ingress-visibility Private parametreleriyle --apiserver-visibility Private küme oluştururken kullanılabilir. En son Azure CLI'yi kullandığınızdan emin olun. Azure CLI 2.52.0 ve üzeri ile dağıtılan kümeler genel IP'lerle dağıtılır.

Bu Kullanıcı Tanımlı Yönlendirme seçeneği genel IP adresinin sağlanmasını engeller. Kullanıcı Tanımlı Yönlendirme (UDR), Azure'da varsayılan sistem yollarını geçersiz kılmak veya bir alt ağın yol tablosuna daha fazla yol eklemek için özel yollar oluşturmanıza olanak tanır. Daha fazla bilgi için bkz . Sanal ağ trafiği yönlendirme .

Önemli

Özel kümenizi oluştururken düzgün yapılandırılmış yönlendirme tablosuyla doğru alt ağı belirttiğinizden emin olun.

Çıkış için Kullanıcı Tanımlı Yönlendirme seçeneği, yeni oluşturulan kümenin yeni özel kümenizden giden trafiğin güvenliğini sağlamanıza olanak sağlamak için çıkış kilitleme özelliğinin etkinleştirilmiş olmasını sağlar. Daha fazla bilgi edinmek için bkz . Azure Red Hat OpenShift (ARO) kümenizin çıkış trafiğini denetleme.

Not

Kullanıcı Tanımlı Yönlendirme ağ türünü seçerseniz, kümenizin yönlendirme çıkışını sanal ağınızın dışından yönetmek (örneğin, genel İnternet'e erişim) tamamen sizin sorumluluğunuzdadır. Azure Red Hat OpenShift bunu sizin için yönetemez.

Genel IP adresi olmayan bir özel kümenin ad alanında bir veya daha fazla çıkış IP adresini bir ad alanına veya belirli podlara yapılandırabilirsiniz. Bunu yapmak için yukarıdaki yordamı izleyerek genel IP adresi olmayan bir özel küme oluşturun ve çıkış IP'sini bu Red Hat OpenShift belgesine göre yapılandırın. Bu çıkış IP adreslerinin ARO kümesiyle ilişkilendirilmiş alt ağlardan olması gerekir.

ARO özel kümesi için çıkış IP'sinin yapılandırılması yalnızca parametresine --outbound-type UserDefinedRouting sahip kümeler için desteklenir. Parametresine sahip --outbound-type LoadBalancer genel ARO kümeleri için desteklenmez.

Özel kümeye bağlanma

Kullanıcıyı kullanarak kümede kubeadmin oturum açabilirsiniz. Kullanıcının parolasını bulmak için kubeadmin aşağıdaki komutu çalıştırın.

az aro list-credentials \

--name $CLUSTER \

--resource-group $RESOURCEGROUP

Aşağıdaki örnek çıktıda içindeki kubeadminPasswordparola gösterilmektedir.

{

"kubeadminPassword": "<generated password>",

"kubeadminUsername": "kubeadmin"

}

Aşağıdaki komutu çalıştırarak küme konsolu URL'sini bulabilirsiniz. https://console-openshift-console.apps.<random>.<region>.aroapp.io/

az aro show \

--name $CLUSTER \

--resource-group $RESOURCEGROUP \

--query "consoleProfile.url" -o tsv

Önemli

Özel bir Azure Red Hat OpenShift kümesine bağlanmak için, oluşturduğunuz Sanal Ağ veya kümenin dağıtıldığı Sanal Ağ eşlenen bir Sanal Ağ bulunan bir konaktan aşağıdaki adımı gerçekleştirmeniz gerekir.

Bir tarayıcıda konsol URL'sini kubeadmin başlatın ve kimlik bilgilerini kullanarak oturum açın.

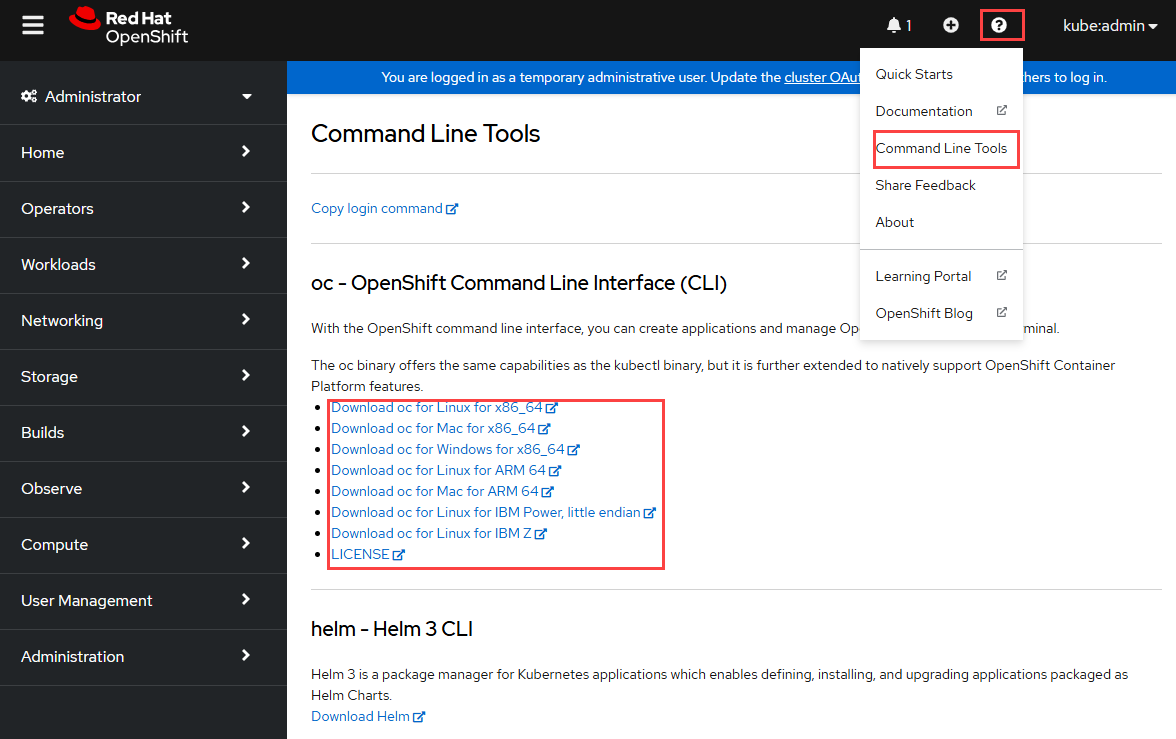

OpenShift CLI'yi yükleme

OpenShift Web Konsolu'nda oturum açtıktan sonra sağ üstteki ? simgesini ve ardından Komut Satırı Araçları'nı seçin. Makinenize uygun sürümü indirin.

Ayrıca, makinenize uygun CLI'nin en son sürümünü de indirebilirsiniz.

OpenShift CLI kullanarak bağlanma

API sunucusunun adresini alın.

apiServer=$(az aro show -g $RESOURCEGROUP -n $CLUSTER --query apiserverProfile.url -o tsv)

Önemli

Özel bir Azure Red Hat OpenShift kümesine bağlanmak için, oluşturduğunuz Sanal Ağ veya kümenin dağıtıldığı Sanal Ağ eşlenen bir Sanal Ağ bulunan bir konaktan aşağıdaki adımı gerçekleştirmeniz gerekir.

Aşağıdaki komutu kullanarak OpenShift kümesinin API sunucusunda oturum açın. kubeadmin parolasını> aldığınız parolayla değiştirin<.

oc login $apiServer -u kubeadmin -p <kubeadmin password>

Sonraki adımlar

Bu makalede, OpenShift 4 çalıştıran bir Azure Red Hat OpenShift kümesi dağıtıldı. Şunları öğrendiniz:

- Önkoşulları ayarlama ve gerekli sanal ağı ve alt ağları oluşturma

- Küme dağıtma

- Kullanıcıyı kullanarak kümeye

kubeadminbağlanma

Microsoft Entra Id kullanarak kümeyi kimlik doğrulaması için yapılandırmayı öğrenmek için sonraki makaleye ilerleyin.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin