Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Applies to: ✔️ Linux VM'leri ✔️ Windows VM'leri ✔️ Esnek ölçek kümeleri ✔️ Tekdüzen ölçek kümeleri

Azure, Generation 2 sanal makinelerinin (VM) güvenliğini iyileştirmenin sorunsuz bir yolu olarak Güvenilir Başlatma sunar. Güvenilen Başlatma, gelişmiş ve kalıcı saldırı tekniklerine karşı koruma sağlar. Güvenilir Başlatma, bağımsız olarak etkinleştirilebilen çeşitli eşgüdümlü altyapı teknolojilerinden oluşur. Her teknoloji gelişmiş tehditlere karşı başka bir savunma katmanı sağlar.

Güvenilen Başlatma hem x64 hem de Arm64 mimarileri için desteklenir.

Önemli

- Güvenilen Başlatma, yeni oluşturulan Azure 2. Nesil VM ve ölçek kümeleri için varsayılan durumdur. Yeni VM'niz Güvenilen Başlatma ile desteklenmeyen özellikler gerektiriyorsa Güvenilen Başlatma SSS'lerine bakın.

- Güvenli Önyükleme ve vTPM'yi etkinleştirmek için mevcut Azure 1. Nesil VM'leri Gen2-Trusted başlatmaya yükseltebilirsiniz. Mevcut 1. Nesil Sanal Makineleri, Gen2-Trusted Launch'a yükseltme hakkında daha fazla bilgi için buraya bakın.

- Mevcut VM'ler oluşturulduktan sonra Güvenilir Başlatma etkinleştirilebilir. Daha fazla bilgi için bkz. Mevcut 2. Nesil VM'lerde Güvenilen Başlatmayı Etkinleştirme.

- Mevcut sanal makine ölçek kümelerinin Oluşturulduktan sonra Güvenilen Başlatma etkinleştirilebilir. Daha fazla bilgi için bkz. Mevcut ölçek kümesinde Güvenilen Başlatmayı Etkinleştirme.

Sosyal haklar

- Doğrulanmış önyükleme yükleyicileri, işletim sistemi (OS) çekirdekleri ve sürücülerle VM'leri güvenli bir şekilde dağıtın.

- VM'lerdeki anahtarları, sertifikaları ve gizli dizileri güvenli bir şekilde koruyun.

- Tüm önyükleme zincirinin bütünlüğü hakkında içgörüler ve güvenilirlik elde edin.

- İş yüklerinin güvenilir ve doğrulanabilir olduğundan emin olun.

Sanal makine boyutları

| Tür | Desteklenen boyut aileleri | Şu anda desteklenmeyen boyut aileleri | Desteklenmeyen boyut aileleri |

|---|---|---|---|

| Genel amaçlı | B ailesi, D ailesi, Dpsv6 serisi1, Dplsv6 serisi1 | Dpsv5 serisi, Dpdsv5 serisi, Dplsv5 serisi, Dpldsv5 serisi | A ailesi, Dv2 serisi, Dv3 serisi, DC-Confidential-family |

| Hesaplama için optimize edilmiş | F ailesi, Fx ailesi | Desteklenen tüm boyutlar. | |

| Bellek için optimize edilmiş | E-aile, Eb-aile, Epsv6-serisi1 | M serisi | EC-Gizli-aile |

| Depolama optimize | L ailesi | Desteklenen tüm boyutlar. | |

| GPU | NC ailesi, ND ailesi, NV ailesi | NDasrA100_v4 serisi, NDm_A100_v4 serisi | NC serisi, NV serisi, NP serisi |

| Yüksek Performanslı İşlem | HBv2 serisi2, HBv3 serisi, HBv4 serisi, HBv5 serisi, HC serisi3, HX serisi | Desteklenen tüm boyutlar. |

1Güvenilir Başlatmayı destekleyen Arm64 Cobalt 100 tabanlı boyutlar.

2HBv2 serisi şu anda Güvenilen Lansman için desteklenmektedir ancak 31 Mayıs 2027'de kullanımdan kaldırılması planlanmaktadır. Yeni HPC Güvenilen Başlatma dağıtımları için HBv5 serisi, HX serisi, HBv4 serisi veya HBv3 serisi boyutları tercih edin.

3HC serisi boyutları (Standard_HC44rs, Standard_HC44-16rs, Standard_HC44-32rs) 31 Mayıs 2027'de kullanımdan kaldırılıyor. Bu tarihten sonra, kalan HC serisi VM'lerin tahsisi geri alınacak ve ücret tahakkuk etmeyecek, ayrıca HC serisi için artık SLA veya destek sağlanmayacaktır. 1 yıllık ve 3 yıllık Ayrılmış Örneklerin satışları 2 Nisan 2026'da sona erdi. Yeni HPC Güvenilen Başlatma dağıtımları için daha yüksek performans ve daha iyi fiyat performansı için HBv5 serisini veya yüksek bellekli HPC iş yükleri için HX serisini göz önünde bulundurun. Kesintiyi önlemek için HC serisini kullanımdan kaldırma tarihinden çok önce kapatmayı planlayın.

Not

- Secure Boot özellikli Windows VM'lerdeki CUDA ve GRID sürücülerinin kurulumu ek adım gerektirmez.

- Güvenli Önyükleme özellikli Ubuntu VM'lerine CUDA sürücüsünün yüklenmesi için ek adımlar gerekir. Daha fazla bilgi için bkz . Linux çalıştıran N serisi VM'lere NVIDIA GPU sürücüleri yükleme. Diğer Linux VM'lerine CUDA sürücülerini yüklemek için Güvenli Önyükleme devre dışı bırakılmalıdır.

- GRID sürücüsünün yüklenmesi, Linux VM'leri için Güvenli Önyükleme'nin devre dışı bırakılabilmesini gerektirir.

- Desteklenmeyen boyut aileleri 2. Nesil VM'leri desteklemez. Güvenilen Başlatma'nın etkinleştirilmesi için VM boyutunu eşdeğer desteklenen boyut aileleri olarak değiştirin.

Desteklenen işletim sistemleri

| işletim sistemi | Sürüm |

|---|---|

| Alma Linux | 8.7, 8.8, 9.0 |

| Linux Azure | 1.0, 2.0 |

| Debian | 11, 12 |

| Oracle Linux | 8.3, 8.4, 8.5, 8.6, 8.7, 8.8 LVM, 9.0, 9.1 LVM |

| Red Hat Enterprise Linux | 8.6, 8.8, 8.10, 9.4, 9.5, 9.6 |

| CIQ'dan Rocky Linux | 8.6, 8.10, 9.2, 9.4, 9.6 |

| SUSE Enterprise Linux | 15SP3, 15SP4, 15SP5 |

| Ubuntu Sunucusu | 18.04 LTS, 20.04 LTS, 22.04 LTS, 23.04, 23.10 |

| Windows 10 | Pro, Enterprise, Enterprise Çoklu Oturum * |

| Windows 11 | Pro, Enterprise, Enterprise Çoklu Oturum * |

| Windows Server | 2016, 2019, 2022, 2022-Azure-Edition, 2025, 2025-Azure-Edition * |

* Bu işletim sisteminin varyasyonları desteklenir.

Not

Desteklenen dağıtımlar ve sürümler için geçerli Arm64 Market görüntüleri kullanılırken Arm64'te Güvenilen Başlatma desteklenir. Cobalt 100 boyutları için, Azure Market'da sağlanan Arm64 görüntülerini kullanarak Güvenilen Başlatma'yı dağıtın.

Daha Fazla Bilgi

Bölgeler:

- Tüm kamusal bölgeler

- Tüm Azure Kamu bölgeleri

- Tüm Azure Çin bölgeleri

Fiyatlandırma: Güvenilen Başlatma mevcut VM fiyatlandırma maliyetlerini artırmaz.

Desteklenmeyen özellikler

Şu anda Güvenilen Başlatma ile aşağıdaki VM özellikleri desteklenmez:

- Managed Image (müşterilerin Azure İşlem Galerisi) kullanmaları tavsiye edilir.

- Linux VM Hazırda Bekleme

Güvenli Önyükleme

Trusted Launch'un kökünde, Sanal Makineniz için Güvenli Önyükleme bulunur. Platform üretici yazılımında uygulanan Güvenli Önyükleme, kötü amaçlı yazılım tabanlı rootkit'lerin ve önyükleme setlerinin yüklenmesine karşı koruma sağlar. Güvenli Önyükleme, yalnızca imzalı işletim sistemlerinin ve sürücülerin önyüklenmesini sağlamak için çalışır. VM'nizdeki yazılım yığını için bir "güven kökü" oluşturur.

Güvenli Önyükleme etkinleştirildiğinde, tüm işletim sistemi önyükleme bileşenleri (önyükleme yükleyicisi, çekirdek, çekirdek sürücüleri) güvenilir yayımcıların imzalamasını gerektirir. Hem Windows hem de belirli Linux dağıtımları Güvenli Önyükleme'yi destekler. Güvenli Önyükleme görüntünün güvenilir bir yayımcıyla imzalandığını doğrulayamazsa VM önyüklemesi başarısız olur. Daha fazla bilgi için, bkz. Güvenli Önyükleme.

vTPM

Güvenilen Başlatma ayrıca Azure VM'ler için sanal Güvenilen Platform Modülü(vTPM) sunar. Donanım Güvenilir Platform Modülü'nin bu sanallaştırılmış sürümü TPM2.0 belirtimiyle uyumludur. Anahtarlar ve ölçümler için ayrılmış bir güvenli kasa görevi görür.

Güvenilen Başlatma, VM'nize herhangi bir VM'nin erişimi dışında güvenli bir ortamda çalışan kendi ayrılmış TPM örneğini sağlar. vTPM, VM'nizin tüm önyükleme zincirini (UEFI, işletim sistemi, sistem ve sürücüler) ölçerek kanıtlamaya olanak tanır.

Güvenilen Başlatma, bulutta uzaktan kanıtlama gerçekleştirmek için vTPM'yi kullanır. Kanıtlamalar, platform sistem durumu denetimlerini etkinleştirir ve güven tabanlı kararlar vermek için kullanılır. Sistem durumu denetimi olarak Güvenilen Başlatma, sanal makinenizin doğru önyüklendiğini şifrelemeyle onaylayabilir.

İşlem başarısız olursa, büyük olasılıkla VM'niz yetkisiz bir bileşen çalıştırdığı için, Bulut için Microsoft Defender bütünlük uyarıları oluşturur. Uyarılar, hangi bileşenlerin bütünlük denetimlerini geçiremediğine ilişkin ayrıntıları içerir.

Sanallaştırma tabanlı güvenlik

Sanallaştırma tabanlı güvenlik (VBS), güvenli ve yalıtılmış bir bellek bölgesi oluşturmak için hiper yöneticiyi kullanır. Windows, güvenlik açıklarına ve kötü amaçlı açıklara karşı daha fazla koruma ile çeşitli güvenlik çözümleri çalıştırmak için bu bölgeleri kullanır. Güvenilen Başlatma, hiper yönetici kod bütünlüğünü (HVCI) ve Windows Defender Credential Guard'ı etkinleştirmenize olanak tanır.

HVCI, Windows çekirdek modu işlemlerini kötü amaçlı veya doğrulanmamış kodun eklenmesine ve yürütülmesine karşı koruyan güçlü bir sistem azaltma özelliğidir. Çalışmadan önce çekirdek modu sürücülerini ve ikili dosyalarını denetler ve imzasız dosyaların belleğe yüklenmesini önler. Denetimler, yürütülebilir kodun HVCI tarafından yüklenmesine izin verildikten sonra değiştirilememesini sağlar. VBS ve HVCI hakkında daha fazla bilgi için Sanallaştırma tabanlı güvenlik ve hipervizör tarafından uygulanan kod bütünlüğü'ne bakın.

Güvenilir Başlatma ve VBS ile Windows Defender Credential Guard'ı etkinleştirebilirsiniz. Credential Guard, yalnızca ayrıcalıklı sistem yazılımlarının erişimini sağlamak için şifreleri yalıtır ve korur. Gizli bilgiler ve kimlik bilgisi hırsızlığı saldırılarına, özellikle Pass-the-Hash saldırılarına, yetkisiz erişimi önler. Daha fazla bilgi için bkz . Credential Guard.

Bulut için Microsoft Defender tümleştirmesi

Güvenilir Başlatma, VM'lerinizin düzgün yapılandırıldığından emin olmak için Bulut için Defender ile tümleşiktir. Bulut için Defender uyumlu VM'leri sürekli olarak değerlendirir ve ilgili öneriler sağlar:

Güvenli Önyüklemeyi etkinleştirme önerisi: Güvenli Önyükleme önerisi yalnızca Güvenilen Başlatma'yı destekleyen VM'ler için geçerlidir. Bulut için Defender, Güvenli önyükleme devre dışı bırakılmış VM'leri tanımlar. Etkinleştirmek için düşük önem düzeyine sahip bir öneride bulunur.

vTPM etkinleştirme önerisi: vTPM, VM için etkinleştirilirse, Bulut için Defender bunu konuk kanıtlaması gerçekleştirmek ve gelişmiş tehdit desenlerini tanımlamak için kullanabilir. Bulut için Defender vTPM devre dışı bırakılmış olarak Güvenilen Başlatma'yı destekleyen VM'leri tanımlarsa, etkinleştirmek için düşük önem derecesine sahip bir öneri yayınlar.

Konuk Onayı uzantısının yüklenmesi önerisi: VM'nizde Güvenli Önyükleme ve vTPM etkinse ancak Konuk Onayı uzantısı yüklü değilse, Bulut için Defender düşük önem düzeyinde Konuk Onayı uzantısının yüklenmesi için önerilerde bulunur. Bu uzantı, Bulut için Defender vm'lerinizin önyükleme bütünlüğünü proaktif olarak test etmesine ve izlemesine olanak tanır. Önyükleme bütünlüğü, uzaktan kanıtlama yoluyla tasdik edilir.

Kanıtlama sistem durumu değerlendirmesi veya önyükleme bütünlüğünün izlenmesi: Sanal makinenizde Güvenli Önyükleme ve vTPM etkinleştirildiyse ve Kanıtlama uzantısı yüklüyse, Bulut için Defender sanal makinenizin iyi durumda önyüklendiğini uzaktan doğrulayabilir. Bu uygulama, önyükleme bütünlüğünü izleme olarak bilinir. Bulut için Defender, uzak kanıtlamanın durumunu gösteren bir değerlendirme oluşturur.

VM'leriniz Güvenilir Başlatma ile düzgün şekilde ayarlandıysa Bulut için Defender VM sistem durumu sorunlarını algılayabilir ve sizi uyarabilir.

VM doğrulama hatası uyarısı: Bulut için Defender, VM'lerinizde düzenli aralıklarla doğrulama gerçekleştirir. Kanıtlama, VM'niz önyükleme yaptıktan sonra da gerçekleşir. Kanıtlama başarısız olursa orta önem derecesinde bir uyarı tetikler.

Not

Defender for Cloud'da ortaya çıkarılan VM istemci önyükleme kanıtlama uyarıları bilgilendirme amaçlıdır ve şu anda Defender portalında sunulmamaktadır.

VM kanıtlama aşağıdaki nedenlerle başarısız olabilir:

Bir önyükleme günlüğü içeren doğrulanmış bilgiler, güvenilir bir temelden sapar. Herhangi bir sapma güvenilmeyen modüllerin yüklendiğini ve işletim sisteminin tehlikeye atıldığını gösterebilir.

Attestasyon cümlesinin doğrulanan VM'nin vTPM'sinden geldiği doğrulanamadı. Doğrulanmamış bir kaynak, kötü amaçlı yazılımın mevcut olduğunu ve vTPM'ye gelen trafiği kesebileceğini gösterebilir.

Not

vTPM'nin etkinleştirildiği ve Kanıtlama uzantısının yüklü olduğu VM'ler için uyarılar kullanılabilir. Kanıtlamanın geçmesi için Güvenli Önyükleme etkinleştirilmelidir. Güvenli Önyükleme devre dışı bırakılırsa kanıtlama başarısız olur. Güvenli Önyükleme'yi devre dışı bırakmanız gerekiyorsa, hatalı pozitif sonuçları önlemek için bu uyarıyı gizleyebilirsiniz.

Güvenilmeyen Linux çekirdek modülü için uyarı: Güvenli Önyükleme etkinleştirilmiş Güvenilir Başlatma ile, bir çekirdek sürücüsü doğrulama başarısız olsa ve yüklenmesi yasaklanmış olsa dahi, bir VM'nin önyükleme yapması mümkündür. Çekirdek sürücüsü doğrulama hatası oluşursa Bulut için Defender düşük önem derecesinde uyarılar oluşturur. Güvenilmeyen sürücü yüklenmediğinden anında bir tehdit olmasa da bu olaylar araştırılmalıdır. Kendinize sorun:

- Hangi çekirdek sürücüsü başarısız oldu? Başarısız çekirdek sürücüsünü biliyor muyum ve yüklenmesini bekliyor muyum?

- Sürücünün tam sürümü beklendiği gibi mi? Sürücü ikili dosyaları bozulmamış mı? Başarısız sürücü bir iş ortağı sürücüsüyse, iş ortağı imzasını almak için işletim sistemi uyumluluk testlerini geçti mi?

(Önizleme) Varsayılan olarak Güvenilir Başlatma

Önemli

Güvenilen Başlat varsayılanı şu anda önizleme aşamasındadır. Bu Önizleme yalnızca test, değerlendirme ve geri bildirim amaçlarına yöneliktir. Üretim iş yükleri önerilmez. Önizlemeye kaydolırken ek kullanım koşullarını kabul etmiş olursunuz. Bu özelliğin bazı yönleri genel kullanılabilirlik (GA) ile değişebilir.

Varsayılan olarak Güvenilen Başlatma (TLaD), yeni 2. Nesil Sanal makineler (VM) ve Sanal makine ölçek kümeleri (ölçek kümeleri) için önizlemede kullanılabilir.

TLaD, yeni 2. Nesil tabanlı Azure VM ve Sanal Makine Ölçek Kümeleri dağıtımlarının güvenlik duruşunu geliştirmenin hızlı ve sıfır dokunmalı bir aracıdır. Varsayılan olarak Güvenilir Başlatma ile, herhangi bir istemci aracı (ARM şablonu Bicep gibi) aracılığıyla oluşturulan tüm yeni 2. Nesil VM'ler veya ölçek kümeleri, güvenli önyükleme ve vTPM'nin etkin olduğu Güvenilir Başlatma VM'leri olarak varsayılan olarak belirlenmiştir.

Genel önizleme sürümü, tüm yeni Azure 2. Nesil VM, ölçek kümesi ve yaklaşan bu değişikliğe hazırlanmak için ilgili ortamınızda bu değişiklikleri doğrulamanıza olanak tanır.

Not

Tüm yeni 2. Nesil VM'ler ve ölçek kümesi dağıtımları, herhangi bir istemci aracı (ARM şablonu, Bicep, Terraform vb.) kullanıldığında, önizleme için varsayılan olarak Güvenilir Başlatma ile ayarlanır. Bu değişiklik, dağıtım kodunun bir parçası olarak sağlanan girişleri GEÇERSIZ KıLMAZ.

TLaD önizlemesini etkinleştirme

Önizleme özelliğini TrustedLaunchByDefaultPreview sanal makine aboneliğindeki Microsoft.Compute ad alanına kaydedin. Daha fazla bilgi için bkz. Azure aboneliğinde önizleme özelliklerini ayarlama

Güvenilen başlatma varsayılanı ile yeni bir 2. Nesil VM veya ölçek kümesi oluşturmak için mevcut dağıtım betiğinizi Azure SDK, Terraform veya Azure portal, CLI veya PowerShell olmayan başka bir yöntem aracılığıyla yürütebilirsiniz. Kayıtlı abonelikte oluşturulan yeni VM veya ölçek kümesi, Güvenilen Başlatma VM'sine veya Sanal Makine Ölçek Kümesine neden olur.

TLaD önizlemesi ile VM ve ölçek kümeleri dağıtımları

Mevcut davranış

Güvenilen başlatma VM'si ve ölçek kümesi oluşturmak için dağıtıma aşağıdaki securityProfile öğesini eklemeniz gerekir:

"securityProfile": {

"securityType": "TrustedLaunch",

"uefiSettings": {

"secureBootEnabled": true,

"vTpmEnabled": true,

}

}

Dağıtım kodunda securityProfile öğesinin olmayışı, Güvenli başlatmayı etkinleştirmeden VM ve ölçek kümesini dağıtır.

Örnekler

- vm-windows-admincenter – Azure Resource Manager (ARM) şablonu, Güvenilir başlatmayı etkinleştirmeden 2. Nesil VM'yi dağıtır.

-

vm-simple-windows – ARM şablonu, Güvenilir başlatma VM’sini dağıtır (varsayılan olmadan

securityProfiledoğrudan ARM şablonuna eklenir)

Yeni davranış

API sürüm 2021-11-01 veya üzeri ve önizleme aşamasına katılım kullanıldığında, dağıtımdan securityProfile öğesinin yokluğu, aşağıdaki koşullar sağlanırsa dağıtılan yeni VM ve ölçek kümesi için varsayılan olarak Güvenilir başlatmayı etkinleştirir:

- Kaynak Market işletim sistemi görüntüsü Güvenilen başlatmayı destekler.

- Kaynak ACG OS görüntüsü, Güvenilen başlatmayı destekler ve doğrulanır.

- Kaynak disk, Güvenilen başlatmayı destekler.

- VM boyutu Güvenilen başlatmayı destekler.

Listelenen koşullardan bir veya daha fazlası karşılanmazsa ve Güvenilir başlatma olmadan yeni 2. Nesil VM ve ölçek kümesi oluşturmak için başarıyla tamamlanırsa dağıtım varsayılan olarak Güvenilir başlatma olarak ayarlanmaz.

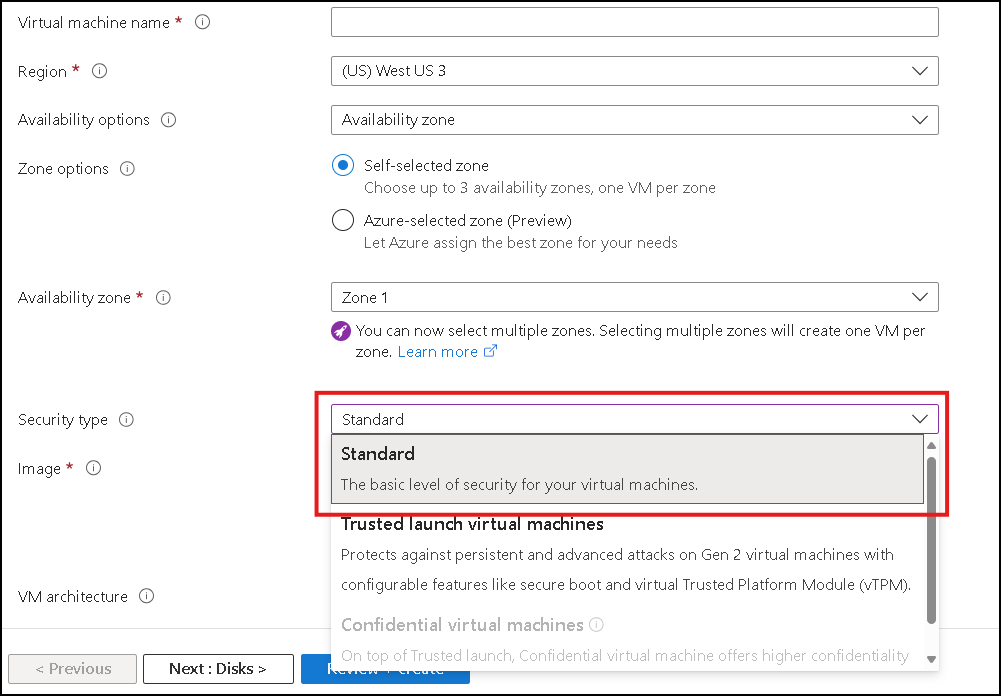

VM ve ölçek kümesi dağıtımı için varsayılanı açıkça atlamak için Standard parametresini securityType değeri olarak ayarlayabilirsiniz. Daha fazla bilgi için bkz. Yeni bir VM dağıtımı için Güvenilen Başlatma'yı devre dışı bırakabilir miyim?

Bilinen sınırlamalar

Azure portalında ön izlemeye kaydolduktan sonra Güvenilir başlatma varsayılanı atlanarak Gen2 (Güvenilmeyen başlatma) VM'si oluşturulamaz.

Aboneliği önizlemeye kaydettikten sonra, Azure portalında güvenlik türü Standard olarak ayarlandığında VM veya ölçek kümesi Trusted launch dağıtılacaktır. "Bu sınırlama, Trusted launch varsayılan genel kullanılabilirliği başlamadan önce ele alınacaktır."

Bu sınırlamayı azaltmak için, belirli bir abonelikte Microsoft.Compute ad alanı altında TrustedLaunchByDefaultPreview özellik bayrağını kaldırarak önizleme özelliğinin kaydını kaldırabilirsiniz.

VM veya VMSS, varsayılan olarak Güvenilir başlatmaya dönüştürüldükten sonra, desteklenmeyen bir Güvenilir başlatma VM boyutu ailesine (M Serisi gibi) yeniden boyutlandırılamaz.

Güvenilen başlatma VM'sini VM boyutu ailesine yeniden boyutlandırma, Güvenilen başlatma ile desteklenmez .

Önlem olarak, lütfen kullanılabilir istemci araçlarını kullanarak (Azure portal hariç) UseStandardSecurityType özellik bayrağını Microsoft.Compute ad alanı altında kaydedin ve securityType = Standard ayarlayarak VM'yi Güvenli başlatmadan Yalnızca 2. Nesil'e (Güvensiz başlatma) geri alın.

TLaD önizleme geri bildirimi

Güvenilir başlatma varsayılan önizleme geri bildirimi anketinde bu yaklaşan değişiklikle ilgili tüm geri bildirimler, sorgular veya endişelerle bize ulaşın.

TLaD önizlemesini devre dışı bırakma

TLaD önizlemesini devre dışı bırakmak için sanal makine aboneliğindeki TrustedLaunchByDefaultPreview ad alanı altında Microsoft.Compute önizleme özelliğinin kaydını kaldırın. Daha fazla bilgi için bkz. Önizleme özelliğinin kaydını kaldırma

İlgili içerik

- Güvenilen Başlatma VM'yi dağıt.