Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Kuruluşlar bulut hizmetlerini giderek daha fazla benimsedikçe, bu kaynaklara güvenli ve verimli bir şekilde erişim sağlanması çok önemli hale gelir. FinOps hub'ları, ihtiyaçlarınıza bağlı olarak veri ağına genel veya özel erişimi desteklemek için esnek seçenekler sunar. Bu kılavuzda her veri erişim seçeneğinin nasıl çalıştığı ve FinOps hub'larındaki verilere güvenli bir şekilde erişmek için özel ağın nasıl yapılandırılması anlatılmaktadır.

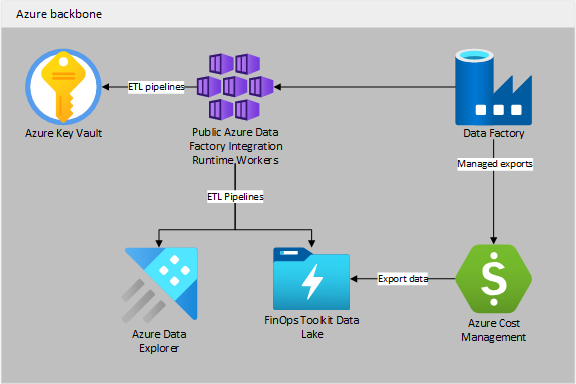

Genel erişim nasıl çalışır?

FinOps hub'larında genel erişim aşağıdaki özelliklere sahiptir:

- Erişim, rol tabanlı erişim denetimi (RBAC) ve aktarım katmanı güvenliği (TLS) aracılığıyla şifrelenen iletişimler aracılığıyla denetlenmektedir.

- Depolamaya kamu IP adresleri üzerinden erişilebilir (güvenlik duvarı genel olarak ayarlanmış).

- Veri Gezgini (dağıtılmışsa), genel IP adresleri üzerinden erişilebilir (güvenlik duvarı genel ayara ayarlanmıştır).

- Key Vault'a genel IP adresleri üzerinden erişilebilir (güvenlik duvarı genel olarak ayarlıdır).

- Azure Data Factory, genel tümleştirme çalışma zamanını kullanacak şekilde yapılandırılmıştır.

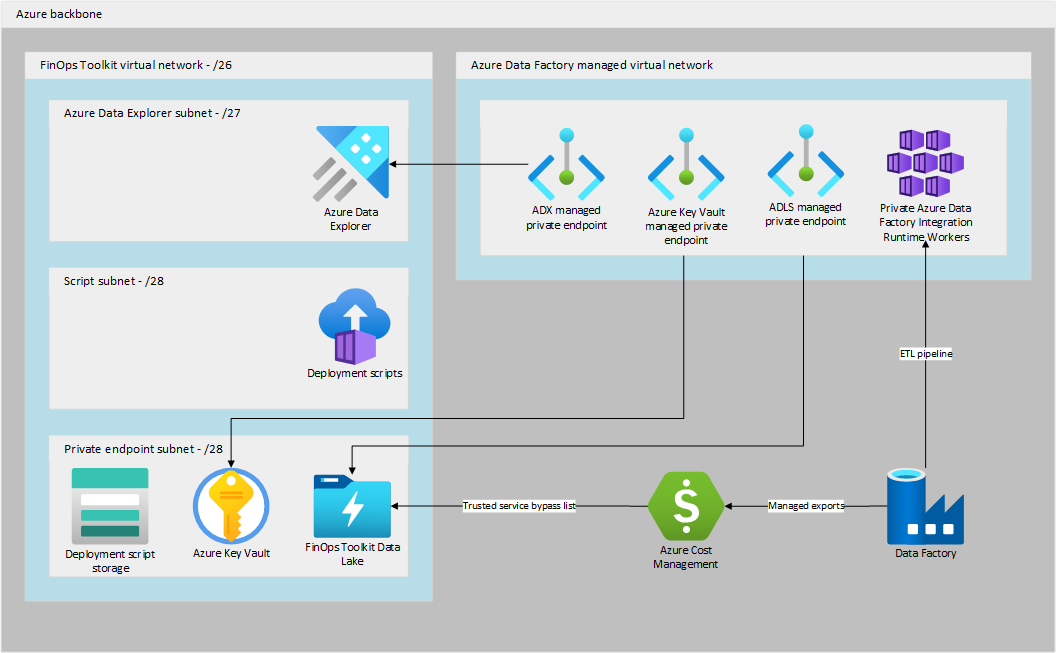

Özel erişim nasıl çalışır?

Özel erişim, FinOps hubs kaynaklarını yalıtılmış bir ağa yerleştiren ve özel ağ üzerinden erişimi sınırlayan daha güvenli bir seçenektir:

- Genel ağ erişimi varsayılan olarak devre dışıdır.

- Depolamaya özel IP adresi ve güvenilen Azure hizmetleri aracılığıyla erişilebilir. Güvenlik duvarı, güvenilen listedeki hizmetler için atlayarak varsayılan reddetme olarak ayarlanır.

- Veri Gezgini'ne (dağıtıldıysa) özel IP adresi üzerinden erişilebilir. Güvenlik duvarı, özel durum olmadan varsayılan reddetme olarak ayarlanır.

- Anahtar kasasına özel IP adresi ve güvenilen Azure hizmetleri üzerinden erişilebilir. Güvenlik duvarı, güvenilen listedeki hizmetler için atlama ile varsayılan reddetme olarak ayarlanır.

- Azure Data Factory, maliyetleri azaltmaya yardımcı olan genel tümleştirme çalışma zamanını kullanacak şekilde yapılandırılmıştır.

- Dağıtım sırasında ve çalışma zamanında tüm bileşenler arasındaki iletişimin özel kalmasını sağlamak için bir sanal ağ dağıtılır.

Özel ağın Azure Data Factory'de ağ kaynakları, bağlantı ve ayrılmış işlem için ek maliyet doğurduğunu unutmayın. Ayrıntılı maliyet tahmini için lütfen Azure fiyatlandırma hesaplayıcısına bakın.

Ağ erişim seçeneklerini karşılaştırma

Aşağıdaki tabloda, FinOps hub'larında kullanılabilen ağ erişim seçenekleri karşılaştırmaktadır:

| Bileşen | Halk | Özel | Fayda |

|---|---|---|---|

| Depolama | İnternet üzerinden erişilebilir¹ | Erişim, FinOps hub ağı, eşlenmiş ağlar (örneğin, kurumsal sanal ağ) ve güvenilen Azure hizmetleriyle sınırlıdır | Verilere yalnızca iş yerinde veya şirket VPN'sinde erişilebilir |

| Azure Veri Araştırıcısı | İnternet üzerinden erişilebilir¹ | Erişim, FinOps hub ağı, eşlenmiş ağlar (örneğin, kurumsal sanal ağ) ve güvenilen Azure hizmetleriyle sınırlıdır | Verilere yalnızca iş yerinde veya şirket VPN'sinde erişilebilir |

| Anahtar kasası | İnternet üzerinden erişilebilir¹ | Erişim, FinOps hub ağı, eşlenmiş ağlar (örneğin, kurumsal sanal ağ) ve güvenilen Azure hizmetleriyle sınırlıdır | Anahtarlar ve gizli bilgiler genel İnternet üzerinden asla erişilemez. |

| Azure Data Factory | Genel işlem havuzunu kullanır | Data Explorer, depolama ve anahtar kasası ile özel bir ağda yönetilen tümleştirme çalışma zamanı | Tüm veri işleme işlemleri ağ içinde gerçekleşir |

| Sanal Ağ | Kullanılmıyor | FinOps hub trafiği yalıtılmış bir sanal ağ içinde gerçekleşir | Her şey gizli kalır; düzenlenmiş ortamlar için ideal |

¹ Kaynaklara İnternet üzerinden erişilse de, erişim rol tabanlı erişim denetimi (RBAC) tarafından korunur.

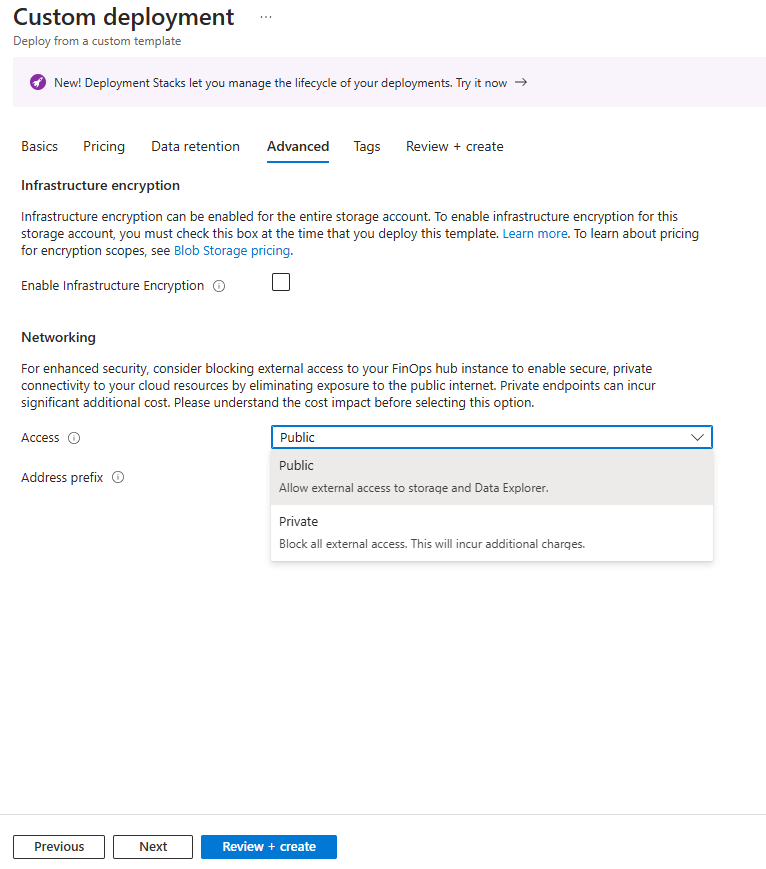

Özel ağı etkinleştirme

Yeni bir FinOps hub örneğini dağıtırken veya güncelleştirirken özel ağı etkinleştirmek için, Access'i Advanced sekmesinde Private olarak ayarlayın.

Özel erişimi etkinleştirmeden önce, hub örneğine bağlanmak için gereken ek yapılandırmayı anlamak için bu sayfadaki ağ ayrıntılarını gözden geçirin. Etkinleştirildikten sonra, Ağ erişimi FinOps hub örneğinin dışında yapılandırılana kadar FinOps hub örneğine erişilemez. IP aralığının ağ standartlarını karşıladığından ve merkez örneğinizi mevcut ağa nasıl bağlayacaklarını anladıklarından emin olmak için bunu ağ yöneticilerinizle paylaşmanızı öneririz.

Özel ağı kaldırma

Maliyetleri azaltmanız veya FinOps hub dağıtımınızı basitleştirmeniz gerekiyorsa, özel ağı kaldırabilir ve genel erişime geri dönebilirsiniz. Bu değişiklik:

- Sanal ağı ve ilişkili ağ maliyetlerini kaldırma

- Özel uç noktaları ve DNS bölgelerini devre dışı bırakma

- Depolamayı, Veri Gezgini'ni ve Key Vault'ı genel erişimi kullanacak şekilde yapılandırma

- Azure Data Factory'yi genel tümleştirme çalışma zamanına geri döndürme

Uyarı

Özel ağı kaldırmak, FinOps hub'ınıza erişme şeklinizi etkileyecek önemli bir değişikliktir. Devam etmeden önce tüm paydaşların güvenlik etkilerini anladığınızdan emin olun.

Özel ağı kaldırma adımları

Geçişi planlama:

- Şu anda özel ağ üzerinden hub'a erişen tüm kullanıcıları ve sistemleri belirleme

- Değişiklik hakkında ağ yöneticilerinizle işbirliği

- Geçiş sırasında hub'a geçici olarak erişilemeyeceğinden bakım penceresini planlayın.

FinOps hub dağıtımını güncelleştirin:

FinOps hub'ınızı genel erişimle yeniden dağıtmak için iki seçeneğiniz vardır:

1. Seçenek: Mevcut dağıtımdan yeniden dağıtma

- Azure portalında FinOps hub kaynak grubunuza gidin

- Kaynak grubundaki Dağıtımlar sekmesine gidin

- Özgün FinOps hub dağıtımını bulma ve açma

- Yeniden Dağıt'a tıklayın

- Gelişmiş sekmesinde Access'iGenel olarak ayarlayın

- diğer tüm ayarları gözden geçirerek istenen şekilde kaldığından emin olun

- Güncelleştirilmiş yapılandırmayı dağıtma

Seçenek 2: En son araç seti sürümünü dağıtma

- FinOps araç setinin en son güncel sürümünü yükleme

- Mevcut dağıtımınızla aynı kaynak grubu adını, hub adını ve Veri Gezgini küme adını kullanın

- Bu değerler, hub depolama hesabınızdaki özgün dağıtım şablonundan veya config.json dosyasından alınabilir

- Gelişmiş sekmesinde Access'iGenel olarak ayarlayın

- Mevcut hub'ınızı güncelleştirmek için aynı yapılandırmayla dağıtma

Değişiklikleri doğrulayın:

- Depolama hesaplarına, Veri Gezgini'ne ve Key Vault'a genel uç noktalar aracılığıyla erişilebildiğini onaylayın

- Power BI'dan ve diğer bağlı sistemlerden veri erişimini test edin

- Azure Data Factory işlem hatlarının başarıyla çalışmaya devam ettiğini doğrulayın

Ağ kaynaklarını temizle (isteğe bağlı):

- Hub'ın genel erişimle düzgün çalıştığını onayladıktan sonra ağ maliyetlerinin oluşmasını durdurmak için ağ kaynaklarını silebilirsiniz

- Bağımlılık çakışmalarını önlemek için kaynakları aşağıdaki sırayla silin:

- Özel uç noktalar

- Özel DNS bölgeleri

- Sanal ağ ve ağ güvenlik grupları (NSG)

- Kaynakları el ile silerken dikkatli olun; diğer sistemler tarafından kullanılmadığından emin olun

Azure Data Factory yönetilen tümleştirme çalışma zamanını kaldırın (isteğe bağlı):

- Özel ağ etkinleştirildiğinde, Azure Data Factory güvenli veri işleme için bir yönetilen tümleştirme çalışma zamanı oluşturmuş olabilir

- Yönetilen tümleştirme çalışma zamanından çıkmak işlevselliği bozmaz, ancak sürekli maliyetler taşır

- Yönetilen tümleştirme çalışma zamanını kaldırmak için:

- Azure portalında Azure Data Factory örneğine gidin

- Tümleştirme çalışma zamanlarını> bölümüne gidin

- Özel ağ için oluşturulan tüm yönetilen tümleştirme çalışma zamanlarını tanımlama (genellikle hub örneğinizle adlandırılır)

- Artık gerekli değilse yönetilen tümleştirme çalışma zamanını durdurma ve silme

- Veri işlem hatlarınızın genel tümleştirme çalışma zamanıyla çalışmaya devam ettiğini doğrulayın

- Yalnızca FinOps hub özel ağ kurulumu için özgü olarak oluşturulmuş yönetilen tümleştirme çalışma zamanlarını kaldırın.

Uyarı

Özel ağı kaldırdıktan sonra FinOps hub verilerinize İnternet üzerinden erişilebilir ancak yine de rol tabanlı erişim denetimi (RBAC) ve aktarım katmanı güvenliği (TLS) ile korunur. Bunun gereksinimlerinizi karşıladığından emin olmak için kuruluşunuzun güvenlik ilkelerini gözden geçirin.

Güvenlik önerileri:

- Güvenlik gereksinimlerinizle uyumlu olduklarından emin olmak için depolama hesapları ve Azure Veri Gezgini kümelerindeki güvenlik ayarlarını denetleyin

- Kurumsal güvenlik duvarınız, VPN uç noktalarınız veya belirli ofis konumlarınız gibi iyi bilinen IP adreslerine erişimi kısıtlamak için ağ güvenlik gruplarını (NSG' ler) veya güvenlik duvarı kurallarını kullanmayı göz önünde bulundurun

- Gerekirse güvenilen ağlardan erişimi sınırlamak için depolama hesabı ağ erişim kurallarını gözden geçirin ve yapılandırın

- Erişim gereksinimleriniz için Azure Veri Gezgini küme ağ ayarlarının düzgün yapılandırıldığını doğrulayın

FinOps hub sanal ağı

Özel erişim seçildiğinde, FinOps hub örneğiniz çeşitli bileşenleri arasındaki iletişimin özel kalmasını sağlamak için bir sanal ağ içerir.

- Sanal ağ/ 8 ile /26 arasında herhangi bir alt ağ boyutu olabilir ve en az /26 (64 IP adresi) gerekir. Varsayılan değer /26 olarak belirlenmiştir; bu, betik çalıştırmak için dağıtımlar sırasında kullanılan Kapsayıcı Hizmetleri ve Veri Gezgini'nde gereken minimum alt ağ boyutlarını sağlarken IP adreslerini korur.

- IP aralığı dağıtım sırasında ayarlanabilir ve varsayılan olarak 10.20.30.0/26olarak ayarlanır. Power BI Sanal Ağ Veri Ağ Geçidi gibi hizmetler için ek adres alanına ihtiyacınız varsa daha büyük bir alt ağ ( /24 veya daha küçük) seçin.

Gerekirse, bu gereksinimleri karşılıyorsanız FinOps hub'larını dağıtmadan önce sanal ağı, alt ağları oluşturabilir ve isteğe bağlı olarak hub ağınızla eşleyebilirsiniz:

- Sanal ağın boyutu en az /26 olmalıdır (64 IP adresi) ancak /8'e kadar herhangi bir boyutta (16.777.216 IP adresi) olabilir.

- Ad

<HubName>-vNetolmalıdır. - Sanal ağ, belirtilen hizmet temsilcileriyle üç alt ağa bölünmelidir:

- private-endpoint-subnet (/28) – hiçbir hizmet temsilcisi yapılandırılmadı; depolama ve anahtar kasası için özel uç noktaları barındırıyor.

- betik alt ağı (/28) – dağıtım sırasında betik çalıştırmak için kapsayıcı hizmetlerine devredildi.

- dataExplorer-subnet (/27) – Azure Veri Gezgini'ne devredildi.

Özel uç noktalar ve DNS

Çeşitli FinOps hub bileşenleri arasındaki iletişim TLS kullanılarak şifrelenir. Özel ağ kullanılırken TLS sertifika doğrulamasının başarılı olması için güvenilir etki alanı adı sistemi (DNS) ad çözümlemesi gerekir. DNS bölgeleri, özel uç noktalar ve DNS girişleri, FinOps hub bileşenleri arasında ad çözümlemesini garanti eder.

- privatelink.blob.core.windows.net – Veri Gezgini ve dağıtım betiklerinin kullandığı depolama için

- privatelink.dfs.core.windows.net – Veri Gezgini ve FinOps verilerini ve işlem hattı yapılandırmasını barındıran veri gölü için

- privatelink.table.core.windows.net – Veri Gezgini için

- privatelink.queue.core.windows.net – Veri Gezgini için

- privatelink.vaultcore.azure.net – Azure Key Vault için

- privatelink.{location}.kusto.windows.net – Veri Gezgini için

Önemli

FinOps hub sanal ağının DNS yapılandırmasını değiştirmek önerilmez. FinOps hub bileşenleri, dağıtımların ve yükseltmelerin başarılı olması için güvenilir ad çözümlemesi gerektirir. Data Factory işlem hatları, bileşenler arasında güvenilir ad çözümlemesi de gerektirir.

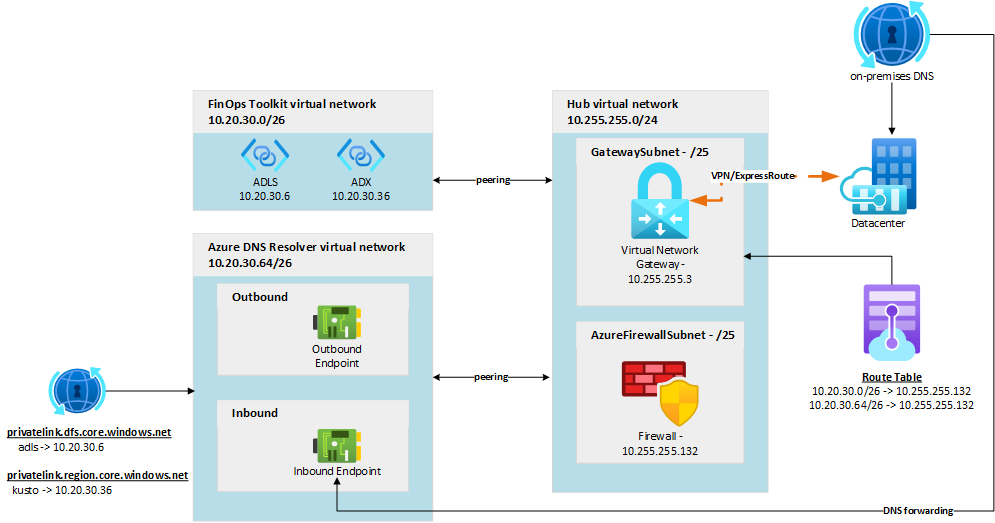

Ağ eşlemesi, yönlendirme ve ad çözümleme

Özel erişim seçildiğinde, FinOps hub örneği yalıtılmış uç sanal ağına dağıtılır. FinOps hub sanal ağına özel bağlantıyı etkinleştirmek için aşağıdakiler dahil olmak üzere birden çok seçenek vardır:

- FinOps hub ağını başka bir Azure sanal ağıyla eşleme.

- FinOps hub ağını bir Azure vWAN hub'ı ile eşleme.

- FinOps hub ağ adresi alanını genişletme ve VPN ağ geçidi kurma.

- FinOps hub ağ adres alanını genişletme ve Power BI veri ağ geçidi dağıtımı.

- Kurumsal güvenlik duvarı ve VPN IP aralıklarına depolama ve Veri Gezgini güvenlik duvarları aracılığıyla genel internet üzerinden erişim izni verme.

Mevcut bir sanal ağdan FinOps hub verilerine erişmek için, mevcut sanal ağınızdaki A kayıtlarını depolama alanına veya Veri Gezgini'ne erişecek şekilde yapılandırın. DNS çözümünüze bağlı olarak CNAME kayıtları da gerekebilir.

| Gerekli | İsim | Açıklama |

|---|---|---|

| Zorunlu | < >storage_account_name.privatelink.dfs.core.windows.net | Depolamaya erişmek için bir kayıt |

| İsteğe Bağlı | < >storage_account_name.dfs.core.windows.net | CNAME kaydı, depolama A kaydına yönlendirilmiştir. |

| Zorunlu | < >data_explorer_name.privatelink.<>azure_location.kusto.windows.net | Veri Gezgini'ne erişmek için bir kayıt |

| İsteğe Bağlı | < >data_explorer_name.<>azure_location.kusto.windows.net | CNAME'i Veri Gezgini A kaydına yönlendir |

Önemli

Power BI veri ağ geçidiyle birlikte özel uç noktaları kullanırken, kısaltılmış sürüm (gibiclustername.region.kusto.windows.netclustername.region) yerine Azure Veri Gezgini kümesinin tam etki alanı adını (FQDN) kullandığınızdan emin olun. Bu, özel uç nokta işlevleri için beklendiği gibi düzgün ad çözümlemesi sağlar.

Ağ eşleme örneği

Bu örnekte:

- FinOps hub sanal ağı bir ağ hub'ına eşlenmiştir.

- Azure güvenlik duvarı, yönlendiricinin temelini oluşturur.

- Depolama ve Veri Gezgini için DNS girişleri, güvenilir ad çözümlemesi sağlamak için Azure DNS Çözümleyicisi'ne eklenir.

- Şirket içinden gelen trafiğin eşlenmiş sanal ağa yönlendirebilmesini sağlamak için ağ geçidi alt ağına bir yol tablosu eklenir.

Bu ağ topolojisi, Azure için Bulut Benimseme Çerçevesi ve Azure Mimari Merkezi'nde özetlenen Hub-Spoke ağ mimarisi kılavuzunu izler.

Görüş bildirin

Hızlı bir incelemeyle nasıl olduğumuzu bize bildirin. Bu incelemeleri FinOps araçlarını ve kaynaklarını geliştirmek ve genişletmek için kullanırız.

Belirli bir şey arıyorsanız mevcut bir fikir için oy verin veya yeni bir fikir oluşturun. Daha fazla oy almak için başkalarıyla fikir paylaşın. En çok oyu alan fikirlere odaklanıyoruz.