Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Defender for Cloud Apps erişim ilkeleri, bulut uygulamalarına erişim üzerinde gerçek zamanlı izleme ve denetim sağlamak için Koşullu Erişim uygulama denetimini kullanır. Erişim ilkeleri kullanıcı, konum, cihaz ve uygulamaya göre erişimi denetler ve tüm cihazlar için desteklenir.

Konak uygulaması için oluşturulan ilkeler ilgili kaynak uygulamalarına bağlı değildir. Örneğin, Teams, Exchange veya Gmail için oluşturduğunuz erişim ilkeleri SharePoint, OneDrive veya Google Drive'a bağlı değildir. Ana bilgisayar uygulamasına ek olarak kaynak uygulaması için bir ilkeye ihtiyacınız varsa, ayrı bir ilke oluşturun.

İpucu

Oturumları izlerken veya belirli oturum etkinliklerini sınırlandırırken genel olarak izin vermek isterseniz, bunun yerine oturum ilkeleri oluşturun. Daha fazla bilgi için bkz . Oturum ilkeleri.

Önkoşullar

Başlamadan önce aşağıdaki önkoşullara sahip olduğunuzdan emin olun:

Tek başına lisans olarak veya başka bir lisansın parçası olarak Defender for Cloud Apps lisansı

Tek başına lisans olarak veya başka bir lisansın parçası olarak Microsoft Entra ID P1 lisansı

Microsoft dışı bir IdP kullanıyorsanız, kimlik sağlayıcınız (IdP) çözümünüz için gereken lisans

Microsoft Defender for Cloud Apps için yapılandırılmış Microsoft Entra ID Koşullu Erişim ilkesi (Koşullu Erişim uygulama denetimi). Bu ilke, trafiği denetlemek için gereken izinleri oluşturur. Daha fazla bilgi için bkz. Microsoft Entra ID uygulamalarını koşullu erişim uygulama denetimine otomatik olarak ekleme (önizleme)

Koşullu Erişim uygulama denetimine eklenen ilgili uygulamalar. Microsoft Entra ID uygulamalar otomatik olarak eklenirken, Microsoft dışı IdP uygulamalarının el ile eklenmelidir.

Microsoft dışı bir IdP ile çalışıyorsanız IdP'nizi Microsoft Defender for Cloud Apps ile çalışacak şekilde de yapılandırdığınızdan emin olun. Daha fazla bilgi için bkz.:

Örnek: Defender for Cloud Apps ile kullanmak üzere Microsoft Entra ID Koşullu Erişim ilkeleri oluşturma

Bu yordam, Defender for Cloud Apps ile kullanmak üzere Koşullu Erişim ilkesi oluşturmanın üst düzey bir örneğini sağlar.

- Microsoft Entra yönetim merkezi en azından Koşullu Erişim Yöneticisi olarak oturum açın.

- Entra Id>Koşullu Erişim>İlkeleri'ne göz atın.

- Yeni ilke'yi seçin.

- İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

-

Atamalar'ın altında Kullanıcılar veya iş yükü kimlikleri'ne tıklayın.

- Ekle'nin altında Tüm kullanıcılar'ı seçin

- Dışla'nın altındaKullanıcılar ve gruplar'ı seçin ve kuruluşunuzun acil durum erişimini veya kıran kıran hesapları seçin.

-

Hedef kaynaklar>Kaynakları (eski adıyla bulut uygulamaları) altında aşağıdaki seçenekleri belirleyin:

- Ekle'nin altında Kaynak seç'i seçin.

- İlkenize eklemek istediğiniz istemci uygulamalarını seçin.

- Koşullar'ın altında, ilkenize eklemek istediğiniz koşulları seçin.

- Erişim denetimleri>Oturumu altında Koşullu Erişim Uygulama Denetimini Kullan'ı ve ardından Seç'i seçin.

- Ayarlarınızı onaylayın ve İlkeyi etkinleştir'iYalnızca rapor olarak ayarlayın.

- İlkenizi etkinleştirmek için oluşturmak için Oluştur'u seçin.

İlke etkisi veya yalnızca rapor modu kullanarak ayarlarınızı onayladıktan sonra İlkeyi etkinleştir iki durumlu düğmesini Yalnızca rapor'danAçık'a taşıyın.

Daha fazla bilgi için bkz . Koşullu Erişim ilkeleri ve Koşullu Erişim ilkesi oluşturma.

Not

Microsoft Defender for Cloud Apps, kullanıcı oturum açma için Koşullu Erişim Uygulama Denetimi hizmetinin bir parçası olarak Microsoft Defender for Cloud Apps - Oturum Denetimleri uygulamasını kullanır. Bu uygulama, Entra Id'nin 'Kurumsal Uygulamalar' bölümünde bulunur. SaaS uygulamalarınızı Oturum Denetimleri ile korumak için bu uygulamaya erişime izin vermelisiniz.

Bu uygulama kapsamındaki Microsoft Entra ID Koşullu Erişim ilkesi altında "Erişim Izni Ver" Denetiminde "ErişimiEngelle" seçeneğinin seçili olduğu koşullu erişim ilkeleriniz varsa, son kullanıcılar oturum denetimleri altındaki korumalı uygulamalara erişemez.

Bu uygulamanın herhangi bir Koşullu Erişim ilkesi tarafından istemeden kısıtlanmadığından emin olmak önemlidir. Tüm veya belirli uygulamaları kısıtlayan ilkeler için lütfen bu uygulamanın Hedef kaynaklarda özel durum olarak listelendiğinden emin olun veya engelleme ilkesinin kasıtlı olduğunu onaylayın.

Konum tabanlı koşullu erişim ilkelerinizin doğru çalıştığından emin olmak için bu ilkelere Microsoft Defender for Cloud Apps – Oturum Denetimleri uygulamasını ekleyin.

Defender for Cloud Apps erişim ilkesi oluşturma

Bu yordamda, Defender for Cloud Apps'de yeni bir erişim ilkesinin nasıl oluşturulacağı açıklanır.

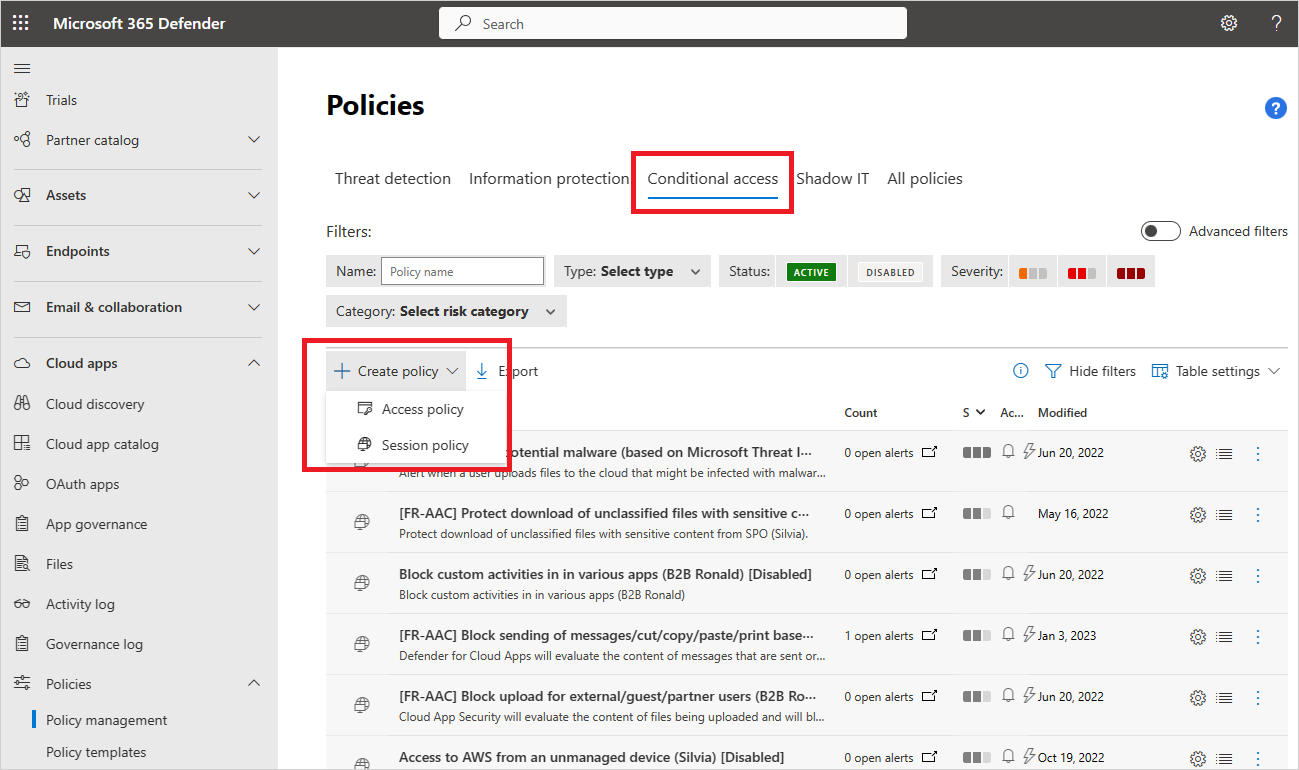

Microsoft Defender XDR'da Cloud Apps > İlkeleri İlkesi > yönetimi > Koşullu Erişim sekmesini seçin.

İlke> oluşturAccess ilkesi'ni seçin. Örneğin:

Erişim ilkesi oluştur sayfasında aşağıdaki temel bilgileri girin:

Name Açıklama İlke adı İlkeniz için yönetilmeyen cihazlardan erişimi engelleme gibi anlamlı bir ad İlke önem derecesi İlkenize uygulamak istediğiniz önem derecesini seçin. Kategori Access denetiminin varsayılan değerini koruma Açıklama Ekibinizin amacını anlamasına yardımcı olmak için ilkeniz için isteğe bağlı, anlamlı bir açıklama girin. Aşağıdaki alanın tümüyle eşleşen etkinlikler bölümünde ilkeye uygulanacak ek etkinlik filtrelerini seçin. Filtreler aşağıdaki seçenekleri içerir:

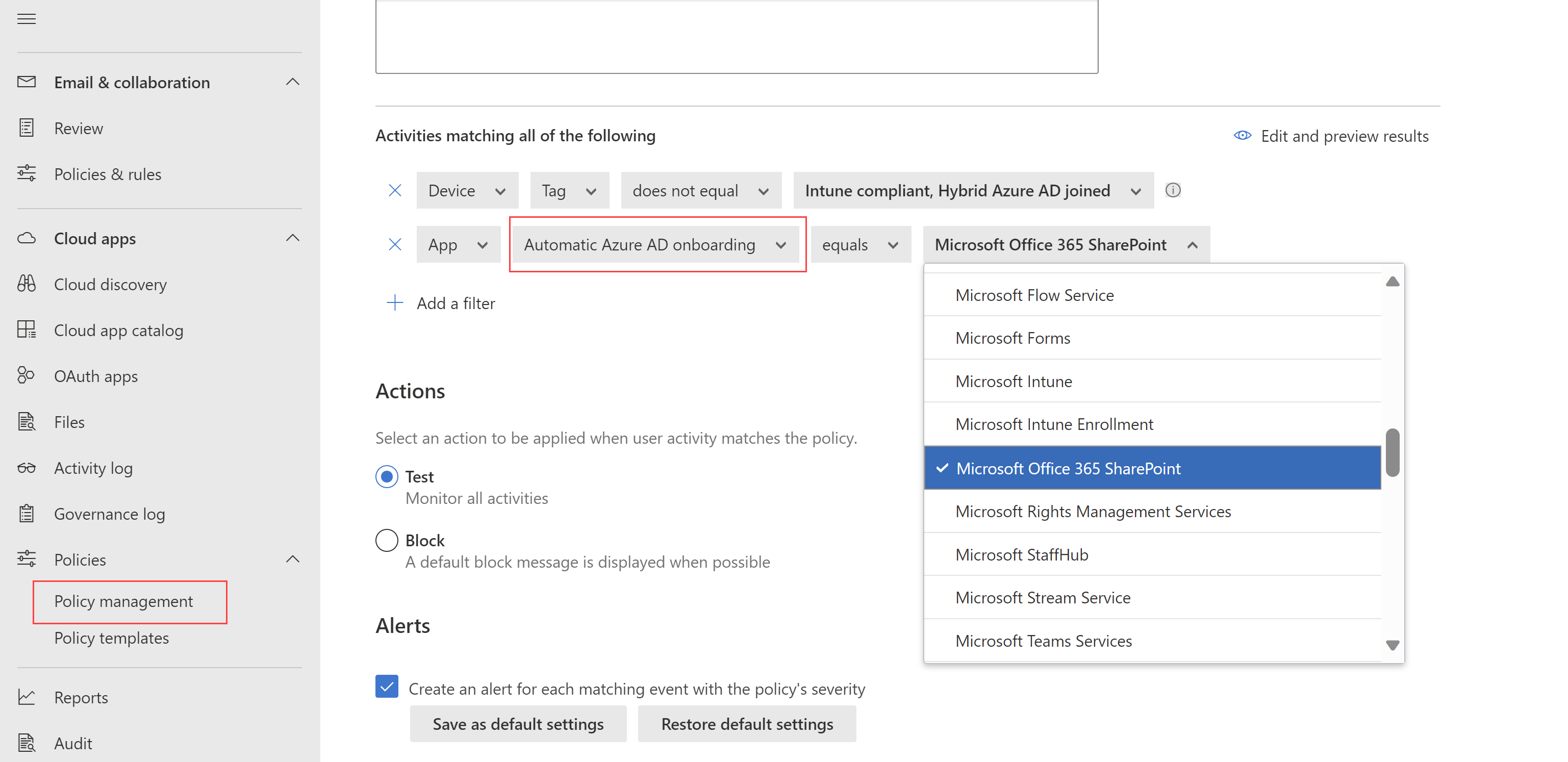

Name Açıklama Uygulama İlkeye eklenecek belirli bir uygulamaya yönelik filtreler. İlk olarak Otomatik Azure AD ekleme, Microsoft Entra ID uygulamaları veya Microsoft dışı IdP uygulamaları için El ile ekleme'yi kullanıp kullanmadıklarını seçerek uygulamaları seçin. Ardından, listeden filtrenize eklemek istediğiniz uygulamayı seçin.

Listede Microsoft olmayan IdP uygulamanız eksikse, uygulamayı tam olarak eklediğinizden emin olun. Daha fazla bilgi için bkz.:

- Koşullu Erişim uygulama denetimi için Microsoft dışı IdP katalog uygulamalarını ekleme

- Koşullu Erişim uygulama denetimi için Microsoft dışı IdP özel uygulamaları ekleme

Uygulama filtresini kullanmamayı seçerseniz ilke, Ayarlar > Cloud Apps > Bağlı uygulamalar Koşullu Erişim Uygulama Denetimi uygulamaları > sayfasında Etkin olarak işaretlenmiş tüm uygulamalar için geçerlidir.

Not: Eklenen uygulamalarla el ile ekleme gerektiren uygulamalar arasında bazı çakışmalar görebilirsiniz. Uygulamalar arasında filtrenizde çakışma olması durumunda el ile eklenen uygulamalar önceliklidir.İstemci uygulaması Tarayıcı veya mobil/masaüstü uygulamaları için filtreleyin. Cihaz Belirli bir cihaz yönetim yöntemi gibi cihaz etiketlerini veya bilgisayar, mobil veya tablet gibi cihaz türlerini filtreleyin. IP adresi IP adresi başına filtre uygulama veya önceden atanmış IP adresi etiketlerini kullanma. Konum Coğrafi konuma göre filtreleyin. Açıkça tanımlanmış bir konumun olmaması riskli etkinlikleri tanımlayabilir. Kayıtlı ISS Belirli bir ISS'den gelen etkinlikleri filtreleyin. Kullanıcı Belirli bir kullanıcı veya kullanıcı grubu için filtreleyin. Kullanıcı aracısı dizesi Belirli bir kullanıcı aracısı dizesi için filtreleyin. Kullanıcı aracısı etiketi Eski tarayıcılar veya işletim sistemleri gibi kullanıcı aracısı etiketlerini filtreleyin. Örneğin:

Geçerli seçiminizle birlikte döndürülecek etkinlik türlerinin önizlemesini almak için Sonuçları düzenle ve önizle'yi seçin.

Eylemler alanında aşağıdaki seçeneklerden birini belirleyin:

Denetim: Bu eylemi, açıkça ayarladığınız ilke filtrelerine göre erişime izin verecek şekilde ayarlayın.

Engelle: Bu eylemi, açıkça ayarladığınız ilke filtrelerine göre erişimi engelleyecek şekilde ayarlayın.

Uyarılar alanında, aşağıdaki eylemlerden herhangi birini gerektiği gibi yapılandırın:

- İlkenin önem derecesiyle eşleşen her olay için bir uyarı oluşturma

- Uyarıyı e-posta olarak gönderme

- İlke başına günlük uyarı sınırı

- Power Automate'e uyarı gönderme

İşiniz bittiğinde Oluştur'u seçin.

İlkenizi test edin

Erişim ilkenizi oluşturduktan sonra, ilkede yapılandırılan her uygulamada yeniden kimlik doğrulaması yaparak bu ilkeyi test edin. Uygulama deneyiminizin beklendiği gibi olduğunu doğrulayın ve etkinlik günlüklerinizi denetleyin.

Aşağıdakiler önerilir:

- Test için özel olarak oluşturduğunuz bir kullanıcı için bir ilke oluşturun.

- Uygulamalarınızda yeniden kimlik doğrulaması yapmadan önce tüm mevcut oturumların oturumunu kapatın.

- Etkinliklerin etkinlik günlüğünde tam olarak yakalanmasını sağlamak için hem yönetilen hem de yönetilmeyen cihazlardan mobil ve masaüstü uygulamalarında oturum açın.

İlkenizle eşleşen bir kullanıcıyla oturum açtığınızdan emin olun.

İlkenizi uygulamanızda test etmek için:

- Kullanıcının çalışma sürecinin parçası olan uygulama içindeki tüm sayfaları ziyaret edin ve sayfaların doğru şekilde işlendiğini doğrulayın.

- Dosyaların indirilmesi ve karşıya yüklenmesi gibi yaygın eylemlerin gerçekleştirilmesinden uygulamanın davranışının ve işlevselliğinin olumsuz etkilenmediğini doğrulayın.

- Özel, Microsoft dışı IdP uygulamalarıyla çalışıyorsanız , uygulamanız için el ile eklediğiniz etki alanlarının her birini denetleyin.

Etkinlik günlüklerini denetlemek için:

Microsoft Defender XDR Cloud apps > Etkinlik günlüğü'nü seçin ve her adım için yakalanan oturum açma etkinliklerini denetleyin. Gelişmiş filtreler'i seçerek ve Kaynak eşittir Erişim denetimi için filtreleme yaparak filtrelemek isteyebilirsiniz.

Çoklu oturum açma oturum açma etkinlikleri Koşullu Erişim uygulama denetimi olaylarıdır.

Daha fazla ayrıntı için genişletecek bir etkinlik seçin. Kullanıcı aracısı etiketinin cihazın yerleşik bir istemci mi, mobil uygulama mı yoksa masaüstü uygulaması mı yoksa cihazın uyumlu ve etki alanına katılmış yönetilen bir cihaz mı olduğunu düzgün yansıtıp yansıtmadığını denetleyin.

Hatalarla veya sorunlarla karşılaşırsanız, dosyalar ve kayıtlı oturumlar gibi .Har kaynakları toplamak için Yönetici Görünüm araç çubuğunu kullanın ve ardından bir destek bileti oluşturun.

Kimlikle yönetilen cihazlar için erişim ilkeleri oluşturma

Microsoft Entra karmaya katılmamış ve Microsoft Intune tarafından yönetilmeyen cihazlara erişimi denetlemek için istemci sertifikalarını kullanın. Yönetilen cihazlara yeni sertifikalar dağıt ya da üçüncü taraf MDM sertifikaları gibi mevcut sertifikaları kullanın. Örneğin, istemci sertifikasını yönetilen cihazlara dağıtmak ve ardından sertifikası olmayan cihazlardan erişimi engellemek isteyebilirsiniz.

Daha fazla bilgi için bkz. Koşullu Erişim uygulama denetimi ile kimlikle yönetilen cihazlar.

İlgili içerik

Daha fazla bilgi için bkz.:

- Erişim ve oturum denetimlerinin sorunlarını giderme

- Öğretici: Koşullu erişim uygulama denetimiyle hassas bilgilerin indirilmesini engelleme

- Oturum denetimlerini kullanarak yönetilmeyen cihazlarda indirmeleri engelleme

Herhangi bir sorunla karşılaşırsanız size yardımcı olmak için buradayız. Ürün sorununuzla ilgili yardım veya destek almak için lütfen bir destek bileti açın