Uç Nokta için Microsoft Defender'da cihaz denetimi ilkeleri

Şunlar için geçerlidir:

- Uç Nokta için Microsoft Defender Planı 1

- Uç Nokta için Microsoft Defender Planı 2

- İş için Microsoft Defender

Bu makalede cihaz denetim ilkeleri, kurallar, girişler, gruplar ve gelişmiş koşullar açıklanmaktadır. Temel olarak, cihaz denetim ilkeleri bir cihaz kümesi için erişimi tanımlar. Kapsamdaki cihazlar, dahil edilen cihaz gruplarının listesi ve dışlanan cihaz gruplarının listesi tarafından belirlenir. İlke, cihaz dahil edilen tüm cihaz gruplarında yer alıyorsa ve dışlanan cihaz gruplarından hiçbiri değilse geçerlidir. İlke uygulanmazsa, varsayılan zorlama uygulanır.

Varsayılan olarak cihaz denetimi devre dışıdır, bu nedenle tüm cihaz türlerine erişime izin verilir. Cihaz denetimi hakkında daha fazla bilgi edinmek için bkz. Uç Nokta için Microsoft Defender'da cihaz denetimi.

Varsayılan davranışı denetleme

Cihaz denetimi etkinleştirildiğinde, varsayılan olarak tüm cihaz türleri için etkinleştirilir. Varsayılan zorlama , İzin Ver'denReddet olarak da değiştirilebilir. Güvenlik ekibiniz, cihaz denetiminin koruduğu cihaz türlerini de yapılandırabilir. Aşağıdaki tabloda, çeşitli ayar bileşimlerinin erişim denetimi kararını nasıl değiştireceği gösterilmektedir.

| Cihaz denetimi etkin mi? | Varsayılan davranış | Cihaz türleri |

|---|---|---|

| Hayır | Erişime izin verilir | - CD/DVD sürücüleri -Yazıcı - Çıkarılabilir medya cihazları - Windows taşınabilir cihazlar |

| Evet | (Belirtilmedi) Erişime izin verilir |

- CD/DVD sürücüleri -Yazıcı - Çıkarılabilir medya cihazları - Windows taşınabilir cihazlar |

| Evet | Inkar | - CD/DVD sürücüleri -Yazıcı - Çıkarılabilir medya cihazları - Windows taşınabilir cihazlar |

| Evet | Çıkarılabilir medya cihazlarını ve yazıcılarını reddet | - Yazıcılar ve çıkarılabilir medya cihazları (engellendi) - CD/DVD sürücüleri ve Windows taşınabilir cihazları (izin verilir) |

Cihaz türleri yapılandırıldığında, Uç Nokta için Defender'daki cihaz denetimi diğer cihaz ailelerine yönelik istekleri yoksayar.

Daha fazla bilgi için aşağıdaki makalelere bakın:

İlkeler

Cihaz denetimi, cihazlara erişimi daha da geliştirmek için ilkeleri kullanır. İlke, bir dizi kural ve gruptır. Kuralların ve grupların tanımlanma şekli, aşağıdaki tabloda açıklandığı gibi yönetim deneyimleri ve işletim sistemleri arasında biraz değişiklik gösterir.

| Yönetim aracı | İşletim sistemi | Kurallar ve gruplar nasıl yönetilir? |

|---|---|---|

| Intune – Cihaz denetimi ilkesi | Windows | Cihaz ve yazıcı grupları yeniden kullanılabilir ayarlar olarak yönetilebilir ve kurallara dahil edilebilir. Cihaz denetimi ilkesinde tüm özellikler kullanılamaz (bkz. Microsoft Intune ile cihaz denetimini dağıtma ve yönetme) |

| Intune – Özel | Windows | Her grup/kural, özel yapılandırma ilkesinde xml dizesi olarak depolanır. OMA-URI, grubun/kuralın GUID'sini içerir. GUID oluşturulmalıdır. |

| Grup İlkesi | Windows | Gruplar ve kurallar, Grup İlkesi Nesnesi'ndeki ayrı XML ayarlarında tanımlanır (bkz. Grup İlkesi ile cihaz denetimini dağıtma ve yönetme). |

| Intune | Mac | Kurallar ve ilkeler tek bir JSON'da birleştirilir ve Intune kullanılarak dağıtılan dosyaya mobileconfig eklenir |

| JAMF | Mac | Kurallar ve ilkeler tek bir JSON'da birleştirilir ve cihaz denetimi ilkesi olarak JAMF kullanılarak yapılandırılır (bkz. macOS için Cihaz Denetimi) |

Kurallar ve gruplar Genel Benzersiz Kimlik (GUID) ile tanımlanır. Cihaz denetimi ilkeleri Intune dışında bir yönetim aracı kullanılarak dağıtılıyorsa GUID'lerin oluşturulması gerekir. Guid'leri PowerShell kullanarak oluşturabilirsiniz.

Şema ayrıntıları için bkz. Mac için JSON şeması.

Kullanıcılar

Cihaz denetimi ilkeleri kullanıcılara ve/veya kullanıcı gruplarına uygulanabilir.

Not

Cihaz denetimiyle ilgili makalelerde kullanıcı grupları kullanıcı grupları olarak adlandırılır. Gruplar terimi, cihaz denetimi ilkesinde tanımlanan gruplara başvurur.

Mac ve Windows'da Intune kullanılarak cihaz denetim ilkeleri, Entra Id'de tanımlanan kullanıcı gruplarına hedeflenebilir.

Windows'da bir kullanıcı veya kullanıcı grubu, ilkedeki bir girdinin koşulu olabilir.

Kullanıcı veya kullanıcı gruplarına sahip girişler, Entra Kimliği'nden veya yerel bir Active Directory'den nesnelere başvurabilir.

Kullanıcılar ve kullanıcı gruplarıyla cihaz denetimini kullanmak için en iyi yöntemler

Windows'da tek bir kullanıcıya kural oluşturmak için, kuralda foreach kullanıcı koşuluna sahip

Sidbir giriş oluşturunWindows ve Intune'da bir kullanıcı grubu için kural oluşturmak için, [rule] içindeki her kullanıcı grubu için bir

Sidkoşula sahip bir girdi oluşturun ve ilkeyi Intune'da bir makine grubuna hedefleyin veya koşulsuz bir kural oluşturun ve intune ile ilkeyi kullanıcı grubuna hedefleyin.Mac'te Intune'u kullanın ve ilkeyi Entra Id'deki bir kullanıcı grubuna hedefle.

Uyarı

Intune'da kurallarda ve kullanıcı grubu hedeflemesinde hem kullanıcı/kullanıcı grubu koşullarını kullanmayın.

Not

Ağ bağlantısı bir sorunsa Intune kullanıcı grubu hedeflemesini veya yerel bir Active Directory gruplarını kullanın. Entra Kimliği'ne başvuran kullanıcı/kullanıcı grubu koşulları yalnızca Entra Kimliği'ne güvenilir bir bağlantıya sahip ortamlarda kullanılmalıdır.

Kurallar

Kural, dahil edilen grupların listesini ve dışlanan grupların listesini tanımlar. Kuralın uygulanabilmesi için cihazın dahil edilen tüm gruplarda olması ve dışlanan gruplardan hiçbirinin olmaması gerekir. Cihaz kuralla eşleşiyorsa, bu kuralın girişleri değerlendirilir. Giriş, istek koşullarla eşleşiyorsa uygulanan eylem ve bildirim seçeneklerini tanımlar. Kural uygulanmazsa veya istekle eşleşen giriş yoksa, varsayılan zorlama uygulanır.

Örneğin, bazı USB cihazları için yazma erişimine ve diğer tüm USB cihazları için okuma erişimine izin vermek için, aşağıdaki ilkeleri, grupları ve girişleri varsayılan zorlamayı reddedecek şekilde ayarlayın.

| Grup | Açıklama |

|---|---|

| Tüm Çıkarılabilir Depolama Cihazları | Çıkarılabilir Depolama Cihazları |

| Yazılabilir USB'ler | Yazma erişimine izin verilen USB'lerin listesi |

| Kural | Dahil Edilen Cihaz Grupları | Dışlanan Cihaz Grupları | Giriş |

|---|---|---|---|

| USB'ler için salt okunur erişim | Tüm Çıkarılabilir depolama cihazları | Yazılabilir USB'ler | Salt Okunur Erişim |

| USB'ler için yazma erişimi | Yazılabilir USB'ler | Yazma Erişimi |

Kuralın adı portalda raporlama için ve kullanıcılara bildirimde görünür, bu nedenle kurallara açıklayıcı adlar verdiğinizden emin olun.

Intune'da ilkeleri düzenleyerek, Windows'da XML dosyası kullanarak veya Mac'te JSON dosyası kullanarak kuralları yapılandırabilirsiniz. Daha fazla ayrıntı için her sekmeyi seçin.

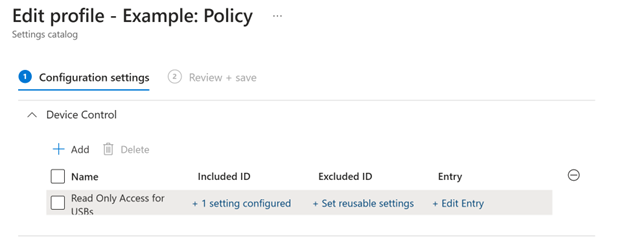

Aşağıdaki görüntüde, Intune'daki bir cihaz denetim ilkesinin yapılandırma ayarları gösterilir:

Ekran görüntüsünde, Dahil Edilen Kimlik ve Dışlanan Kimlik, dahil edilen ve dışlanan yeniden kullanılabilir ayar gruplarına başvurulardır. İlkenin birden çok kuralı olabilir.

Intune kuralların kurallarına uymaz. Kurallar herhangi bir sırada değerlendirilebilir, bu nedenle kural kapsamında olmayan cihaz gruplarını açıkça dışlamayı unutmayın.

Giriş

Cihaz denetimi ilkeleri, bir cihaz kümesi için erişimi (giriş olarak adlandırılır) tanımlar. Girdiler, ilkeyle ve girdide tanımlanan koşullarla eşleşen cihazlar için eylem ve bildirim seçeneklerini tanımlar.

| Giriş ayarı | Seçenekler |

|---|---|

| Accessmask | Eylemi yalnızca erişim işlemleri erişim maskesiyle eşleşiyorsa uygular - Erişim maskesi, erişim değerlerinin bit tabanlı VEYA değeridir: 1 - Cihaz Okuma 2 - Cihaz Yazma 4 - Cihaz Yürütme 8 - Dosya Okuma 16 - Dosya Yazma 32 - Dosya Yürütme 64 - Yazdır Örneğin: Cihaz Okuma, Yazma ve Yürütme = 7 (1+2+4) Cihaz Okuma, Disk Okuma = 9 (1+8) |

| Eylem | İzin ver Inkar AuditAllow AuditDeny |

| Bildirim | Yok (varsayılan) Bir olay oluşturulur Kullanıcı bildirim alır Dosya kanıtı yakalanır |

Cihaz denetimi yapılandırılırsa ve kullanıcı izin verilmeyen bir cihazı kullanmayı denerse, kullanıcı cihaz denetim ilkesinin adını ve cihazın adını içeren bir bildirim alır. İlk erişim reddedildikten sonra bildirim saatte bir görüntülenir.

Giriş aşağıdaki isteğe bağlı koşulları destekler:

- Kullanıcı/Kullanıcı Grubu Koşulu: Eylemi yalnızca SID tarafından tanımlanan kullanıcı/kullanıcı grubuna uygular

Not

Microsoft Entra Id'de depolanan kullanıcı grupları ve kullanıcılar için koşuldaki nesne kimliğini kullanın. Yerel olarak depolanan kullanıcı grupları ve kullanıcılar için Güvenlik Tanımlayıcısı'nı (SID) kullanın

Not

Windows'da, oturum açmış olan kullanıcının SID'i PowerShell komutu whoami /userçalıştırılarak alınabilir.

- Makine Koşulu: Eylemi yalnızca SID tarafından tanımlanan cihaza/gruba uygular

- Parametre Koşulu: Eylemi yalnızca parametreler eşleşiyorsa uygular (Bkz. Gelişmiş Koşullar)

Girdilerin kapsamı belirli kullanıcılar ve cihazlar için daha ayrıntılı olabilir. Örneğin, yalnızca bu cihazda bu kullanıcı için bu USB'lere okuma erişimine izin verin.

| Ilkesi | Dahil Edilen Cihaz Grupları | Dışlanan Cihaz Grupları | Giriş(ies) |

|---|---|---|---|

| USB'ler için salt okunur erişim | Tüm Çıkarılabilir depolama cihazları | Yazılabilir USB'ler | Salt Okunur Erişim |

| USB'ler için yazma erişimi | Yazılabilir USB'ler | Kullanıcı 1 için Yazma Erişimi Cihaz Grubu A'da Kullanıcı 2 için Yazma Erişimi |

Eylemin uygulanabilmesi için girişteki tüm koşulların doğru olması gerekir.

Intune, Windows'da bir XML dosyası veya Mac'te JSON dosyası kullanarak girdileri yapılandırabilirsiniz. Daha fazla ayrıntı için her sekmeyi seçin.

Intune'da Erişim maskesi alanında şunlar gibi seçenekler bulunur:

- Okuma (Disk Düzeyi Okuma = 1)

- Yazma (Disk Düzeyinde Yazma = 2)

- Execute (Disk Düzeyi Yürütme = 4)

- Yazdır (Yazdırma = 64).

Tüm özellikler Intune kullanıcı arabiriminde gösterilmez. Daha fazla bilgi için bkz. Intune ile cihaz denetimini dağıtma ve yönetme.

Gruplar

Gruplar, nesneleri özelliklerine göre filtreleme ölçütleri tanımlar. Özellikleri grup için tanımlanan özelliklerle eşleşiyorsa, nesne gruba atanır.

Not

Bu bölümdeki gruplar kullanıcı gruplarınabaşvurmaz.

Örneğin:

- İzin verilen USB'ler, bu üreticilerin herhangi biriyle eşleşen tüm cihazlardır

- Kayıp USB'ler bu seri numaralarından herhangi biriyle eşleşen tüm cihazlardır

- İzin verilen yazıcılar, bu VID/PID'lerden herhangi biriyle eşleşen tüm cihazlardır

Özellikler dört yolla eşleştirilebilir: MatchAll, MatchAny, MatchExcludeAllve MatchExcludeAny

-

MatchAll: Özellikler bir "Ve" ilişkisidir; örneğin, yönetici bağlı her USB için veInstancePathIDeklerseDeviceIDsistem USB'nin her iki değeri de karşılayıp karşılamadığını denetler. -

MatchAny: Özellikler bir "Or" ilişkisidir; örneğin, yönetici bağlı her USB için DeviceID veInstancePathID'yi koyarsa, USB'nin özdeşDeviceIDveyaInstanceIDdeğere sahip olduğu sürece sistem zorlar. -

MatchExcludeAll: Özellikler bir "Ve" ilişkisidir, UYMAYAN tüm öğeler kapsanmıştır. Örneğin, yöneticiDeviceIDInstancePathIDbağlı her USB için ve kullanırsaMatchExcludeAll, USB'nin hem özdeşDeviceIDInstanceIDhem de değere sahip olmadığı sürece sistem zorlar. -

MatchExcludeAny: Özellikler bir "Veya" ilişkisidir, uymayan tüm öğeler kapsanmıştır. Örneğin, yönetici bağlı her USB için öğesini koyarDeviceIDve kullanırsaMatchExcludeAny, USB'nin özdeşDeviceIDveyaInstanceIDdeğere sahip olmadığı süreceInstancePathIDsistem zorlar.

Gruplar iki şekilde kullanılır: kuralları dahil etmek/dışlamak için cihazları seçmek ve gelişmiş koşullar için erişimi filtrelemek. Bu tabloda grup türleri ve bunların nasıl kullanıldığı özetlenmiştir.

| Tür | Açıklama | O/S | Kuralları Dahil Et/Dışla | Gelişmiş koşullar |

|---|---|---|---|---|

| Cihaz (varsayılan) | Cihazları ve yazıcıları filtreleme | Windows/Mac | X | |

| Ağ | Ağ koşullarını filtreleme | Windows | X | |

| VPN Bağlantısı | VPN koşullarını filtreleme | Windows | X | |

| Dosya | Dosya özelliklerini filtreleme | Windows | X | |

| Yazdırma İşi | Yazdırılmakta olan dosyanın özelliklerini filtreleme | Windows | X |

dahil edilen grupların listesi ve dışlanan grupların listesi tarafından belirlenen ilke kapsamındaki cihazlar. Cihaz tüm dahil edilen gruplarda yer alıyorsa ve dışlanan gruplardan hiçbiri değilse bir kural geçerlidir. Gruplar, cihazların özelliklerinden oluşturulabilir. Aşağıdaki özellikler kullanılabilir:

| Özellik | Açıklama | Windows cihazları | Mac cihazlar | Yazıcılar |

|---|---|---|---|---|

FriendlyNameId |

Windows Cihaz Yöneticisi'ndeki kolay ad | E | N | E |

PrimaryId |

Cihazın türü | E | E | E |

VID_PID |

Satıcı Kimliği, USB komitesinin satıcıya atadığını dört basamaklı satıcı kodudur. Ürün Kimliği, satıcının cihaza atadığını dört basamaklı ürün kodudur. Joker karakterler desteklenir. Örneğin, 0751_55E0 |

E | N | E |

PrinterConnectionId |

Yazıcı bağlantısının türü: -USB -Kurumsal -Ağ -Evrensel -Dosya -Özel -Yerel |

N | N | E |

BusId |

Cihaz hakkında bilgi (daha fazla bilgi için bu tabloyu izleyen bölümlere bakın) | E | N | N |

DeviceId |

Cihaz hakkında bilgi (daha fazla bilgi için bu tabloyu izleyen bölümlere bakın) | E | N | N |

HardwareId |

Cihaz hakkında bilgi (daha fazla bilgi için bu tabloyu izleyen bölümlere bakın) | E | N | N |

InstancePathId |

Cihaz hakkında bilgi (daha fazla bilgi için bu tabloyu izleyen bölümlere bakın) | E | N | N |

SerialNumberId |

Cihaz hakkında bilgi (daha fazla bilgi için bu tabloyu izleyen bölümlere bakın) | E | E | N |

PID |

Ürün Kimliği, satıcının cihaza atadığını dört basamaklı ürün kodudur | E | E | N |

VID |

Satıcı Kimliği, USB komitesinin satıcıya atadığını dört basamaklı satıcı kodudur. | E | E | N |

DeviceEncryptionStateId |

(Önizleme) Bir cihazın BitLocker şifreleme durumu. Geçerli değerler şunlardır BitlockerEncrypted : veya Plain |

E | N | N |

APFS Encrypted |

Cihaz APFS şifreliyse | N | E | N |

Cihaz özelliklerini belirlemek için Windows Cihaz Yöneticisi'ni kullanma

Windows cihazları için Cihaz Yöneticisi'ni kullanarak cihazların özelliklerini anlayabilirsiniz.

Cihaz Yöneticisi'ni açın, cihazı bulun, Özellikler'e sağ tıklayın ve ayrıntılar sekmesini seçin.

Özellik listesinde Cihaz örneği yolu'nu seçin.

Cihaz örneği yolu için gösterilen değer değeridir

InstancePathId, ancak diğer özellikleri de içerir:USB\VID_090C&PID_1000\FBH1111183300721{BusId}\{DeviceId}\{SerialNumberId}

Cihaz yöneticisindeki özellikler, aşağıdaki tabloda gösterildiği gibi cihaz denetimiyle eşleniyor:

Cihaz Yöneticisi Cihaz Denetimi Donanım Kimlikleri HardwareIdKolay ad FriendlyNameIdÜst VID_PIDDeviceInstancePath InstancePathId

Cihazların özelliklerini belirlemek için raporları ve gelişmiş avcılığı kullanma

Cihaz özellikleri, gelişmiş avcılıkta biraz farklı etiketlere sahiptir. Aşağıdaki tablo portaldaki etiketleri bir cihaz denetimi ilkesindeki ile propertyId eşler.

| Microsoft Defender Portal özelliği | Cihaz denetimi özellik kimliği |

|---|---|

| Medya adı | FriendlyNameId |

| Satıcı Kimliği | HardwareId |

| Deviceıd | InstancePathId |

| Seri Numarası | SerialNumberId |

Not

Seçilen nesnenin ilke için doğru Media Sınıfına sahip olduğundan emin olun. Genel olarak, çıkarılabilir depolama için kullanın Class Name == USB.

Intune'da grupları, Windows'da XML'i veya Mac'te JSON'ı yapılandırma

Intune'da, Windows için XML dosyası kullanarak veya Mac'te JSON dosyası kullanarak grupları yapılandırabilirsiniz. Daha fazla ayrıntı için her sekmeyi seçin.

Not

Group Id in XML ve id JSON, cihaz denetimindeki grubu tanımlamak için kullanılır. Entra Id'deki bir kullanıcı grubu gibi diğer kullanıcılara yönelik bir başvuru değildir.

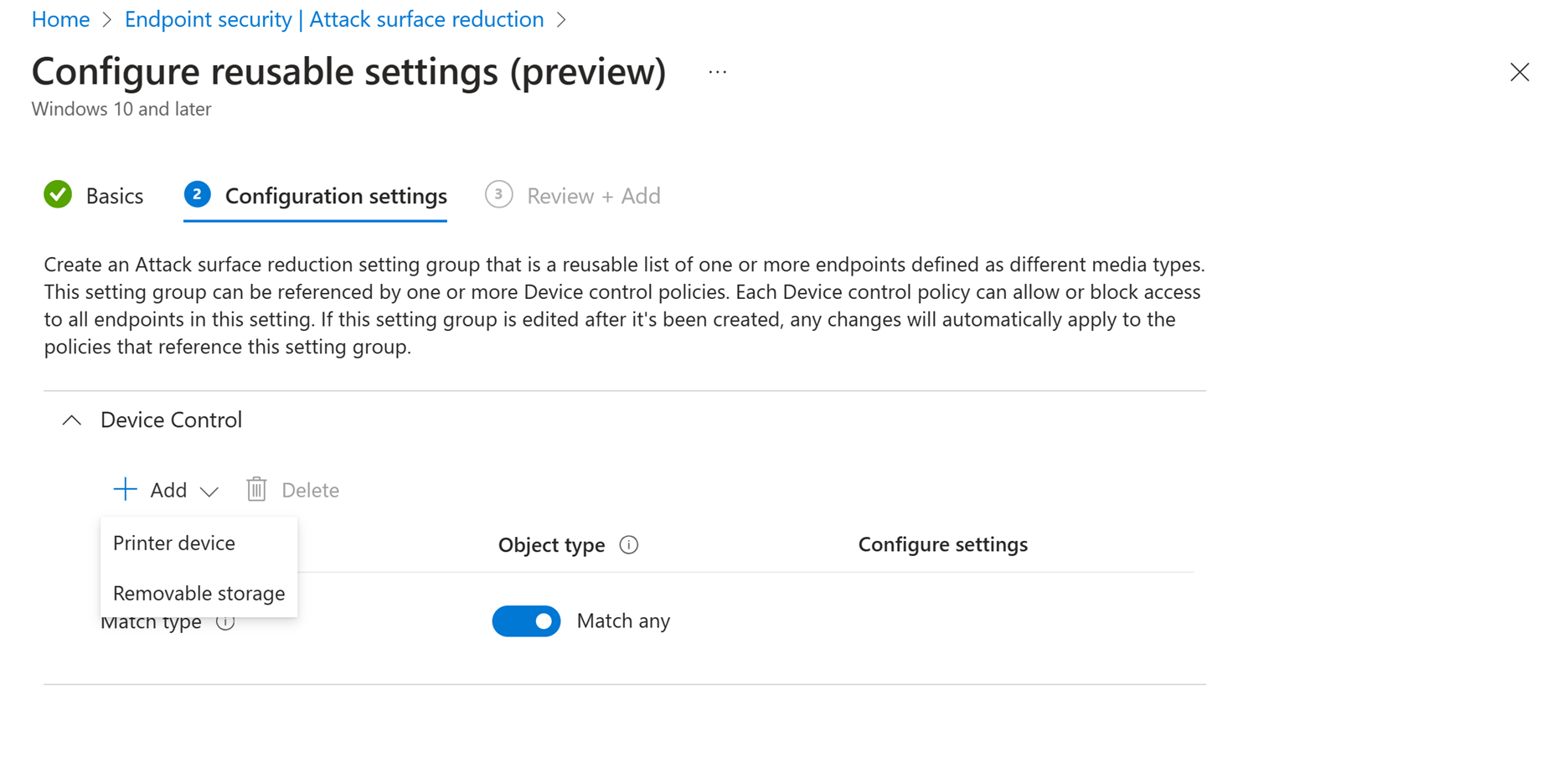

Intune'daki yeniden kullanılabilir ayarlar cihaz gruplarıyla eşler. Intune'da yeniden kullanılabilir ayarları yapılandırabilirsiniz.

İki tür grup vardır: Yazıcı Cihazı ve Çıkarılabilir Depolama Birimi. Aşağıdaki tabloda bu grupların özellikleri listelenir.

| Grup türü | Özellikler |

|---|---|

| Yazıcı cihazı | - FriendlyNameId- PrimaryId- PrinterConnectionId- VID_PID |

| Çıkarılabilir depolama birimi | - BusId - DeviceId- FriendlyNameId- HardwareId- InstancePathId- PID- PrimaryId- SerialNumberId- VID- VID_PID |

Gelişmiş koşullar

Girişler parametrelere göre daha da kısıtlanabilir. Parametreler, cihazın ötesine giden gelişmiş koşullar uygular. Gelişmiş koşullar, değerlendirilen Ağ, VPN Bağlantısı, Dosya veya Yazdırma İşi temelinde ayrıntılı denetime olanak tanır.

Not

Gelişmiş koşullar yalnızca XML biçiminde desteklenir.

Ağ Koşulları

Aşağıdaki tabloda ağ grubu özellikleri açıklanmaktadır:

| Özellik | Açıklama |

|---|---|

NameId |

Ağın adı. Joker karakterler desteklenir. |

NetworkCategoryId |

Geçerli seçenekler : Public, Privateveya DomainAuthenticated. |

NetworkDomainId |

Geçerli seçenekler : NonDomain, Domain, DomainAuthenticated. |

Bu özellikler, Ağ türündeki bir grubun DescriptorIdList öğesine eklenir. İşte örnek bir kod parçacığı:

<Group Id="{e5f619a7-5c58-4927-90cd-75da2348a30a}" Type="Network" MatchType="MatchAll">

<DescriptorIdList>

<NetworkCategoryId>Public</PathId>

<NetworkDomainId>NonDomain</PathId>

</DescriptorIdList>

</Group>

Ardından aşağıdaki kod parçacığında gösterildiği gibi gruba girişte parametre olarak başvurulur:

<Entry Id="{1ecfdafb-9b7f-4b66-b3c5-f1d872b0961d}">

<Type>Deny</Type>

<Options>0</Options>

<AccessMask>40</AccessMask>

<Parameters MatchType="MatchAll">

<Network MatchType="MatchAny">

<GroupId>{ e5f619a7-5c58-4927-90cd-75da2348a30a }</GroupId>

</Network>

</Parameters>

</Entry>

VPN Bağlantı Koşulları

Aşağıdaki tabloda VPN bağlantı koşulları açıklanmaktadır:

| Name | Açıklama |

|---|---|

NameId |

VPN Bağlantısının adı. Joker karakterler desteklenir. |

VPNConnectionStatusId |

Geçerli değerler veya DisconnectedşeklindedirConnected. |

VPNServerAddressId |

dize değeri VPNServerAddress. Joker karakterler desteklenir. |

VPNDnsSuffixId |

dize değeri VPNDnsSuffix. Joker karakterler desteklenir. |

Bu özellikler, aşağıdaki kod parçacığında gösterildiği gibi VPNConnection türünde bir grubun DescriptorIdList öğesine eklenir:

<Group Id="{d633d17d-d1d1-4c73-aa27-c545c343b6d7}" Type="VPNConnection">

<Name>Corporate VPN</Name>

<MatchType>MatchAll</MatchType>

<DescriptorIdList>

<NameId>ContosoVPN</NameId>

<VPNServerAddressId>contosovpn.*.contoso.com</VPNServerAddressId>

<VPNDnsSuffixId>corp.contoso.com</VPNDnsSuffixId>

<VPNConnectionStatusId>Connected</VPNConnectionStatusId>

</DescriptorIdList>

</Group>

Ardından aşağıdaki kod parçacığında gösterildiği gibi gruba bir girdide parametre olarak başvurulur:

<Entry Id="{27c79875-25d2-4765-aec2-cb2d1000613f}">

<Type>Allow</Type>

<Options>0</Options>

<AccessMask>64</AccessMask>

<Parameters MatchType="MatchAny">

<VPNConnection>

<GroupId>{d633d17d-d1d1-4c73-aa27-c545c343b6d7}</GroupId>

</VPNConnection>

</Parameters>

</Entry>

Dosya Koşulları

Aşağıdaki tabloda dosya grubu özellikleri açıklanmaktadır:

| Name | Açıklama |

|---|---|

PathId |

Dize, dosya yolunun veya adın değeri. Joker karakterler desteklenir. Yalnızca dosya türü grupları için geçerlidir. |

Aşağıdaki tabloda, özelliklerin dosya grubuna DescriptorIdList nasıl eklendiği gösterilmektedir:

<Group Id="{e5f619a7-5c58-4927-90cd-75da2348a30f}" Type="File" MatchType="MatchAny">

<DescriptorIdList>

<PathId>*.exe</PathId>

<PathId>*.dll</PathId>

</DescriptorIdList>

</Group>

Ardından aşağıdaki kod parçacığında gösterildiği gibi gruba bir girdide parametre olarak başvurulur:

<Entry Id="{1ecfdafb-9b7f-4b66-b3c5-f1d872b0961d}">

<Type>Deny</Type>

<Options>0</Options>

<AccessMask>40</AccessMask>

<Parameters MatchType="MatchAll">

<File MatchType="MatchAny">

<GroupId>{ e5f619a7-5c58-4927-90cd-75da2348a30f }</GroupId>

</File>

</Parameters>

</Entry>

Yazdırma İşi Koşulları

Aşağıdaki tabloda grup özellikleri açıklanmaktadır PrintJob :

| Name | Açıklama |

|---|---|

PrintOutputFileNameId |

Dosyaya yazdırılacak çıkış hedef dosya yolu. Joker karakterler desteklenir. Örneğin, C:\*\Test.pdf |

PrintDocumentNameId |

Kaynak dosya yolu. Joker karakterler desteklenir. Bu yol mevcut olmayabilir. Örneğin, Not Defteri'nde yeni bir dosyaya metin ekleyin ve dosyayı kaydetmeden yazdırın. |

Bu özellikler, aşağıdaki kod parçacığında DescriptorIdList gösterildiği gibi türündeki PrintJobbir gruba eklenir:

<Group Id="{e5f619a7-5c58-4927-90cd-75da2348a30b}" Type="PrintJob" MatchType="MatchAny">

<DescriptorIdList>

<PrintOutputFileNameId>C:\Documents\*.pdf</PrintOutputFileNameId >

<PrintDocumentNameId>*.xlsx</PrintDocumentNameId>

<PrintDocumentNameId>*.docx</PrintDocumentNameId>

</DescriptorIdList>

</Group>

Ardından aşağıdaki kod parçacığında gösterildiği gibi gruba bir girdide parametre olarak başvurulur:

<Entry Id="{1ecfdafb-9b7f-4b66-b3c5-f1d872b0961d}">

<Type>Deny</Type>

<Options>0</Options>

<AccessMask>40</AccessMask>

<Parameters MatchType="MatchAll">

<PrintJob MatchType="MatchAny">

<GroupId>{e5f619a7-5c58-4927-90cd-75da2348a30b}</GroupId>

</PrintJob>

</Parameters>

</Entry>

Dosya kanıtı

Cihaz denetimiyle, çıkarılabilir cihazlara kopyalanmış veya yazdırılmış dosyaların kanıtlarını depolayabilirsiniz. Dosya kanıtı etkinleştirildiğinde bir RemovableStorageFileEvent oluşturulur. Dosya kanıtının davranışı, aşağıdaki tabloda açıklandığı gibi İzin Ver eylemindeki seçenekler tarafından denetlenilir:

| Seçeneği | Açıklama |

|---|---|

8 |

RemovableStorageFileEvent ile olay oluşturmaFileEvidenceLocation |

16 |

Olmadan oluşturma RemovableStorageFileEventFileEvidenceLocation |

FileEvidenceLocation alanı, oluşturulduysa kanıt dosyasının konumuna sahiptir. Kanıt dosyası ile biten .dupbir ada sahiptir ve konumu ayarı tarafından DataDuplicationFolder denetlenmektedir.

Dosya kanıtlarını Azure Blob Depolama'da depolama

Azure Blob Depolama hesabı ve kapsayıcısı oluşturun.

Kapsayıcıya erişmek için adlı

Device Control Evidence Data Providerözel bir rol oluşturun. Rol aşağıdaki izinlere sahip olmalıdır:"permissions": [ { "actions": [ "Microsoft.Storage/storageAccounts/blobServices/containers/read", "Microsoft.Storage/storageAccounts/blobServices/containers/write", "Microsoft.Storage/storageAccounts/blobServices/read" ], "notActions": [], "dataActions": [ "Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action", "Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write" ], "notDataActions": [] } ]Cli veya PowerShell aracılığıyla özel roller oluşturulabilir

İpucu

Yerleşik depolama blobu veri katkıda bulunanı rolü, cihaz denetimi özelliği kanıtını depolamak için gerekli olmayan kapsayıcı için silme izinlerine sahiptir. Yerleşik rol olan Depolama Blobu Veri Okuyucusu'nda gerekli yazma izinleri yoktur. Bu nedenle özel bir rol önerilir.

Önemli

Dosya kanıtının bütünlüğünün Azure Sabit Depolama'yı kullanmasını sağlamak için

Rol için cihaz denetimi kullanıcılarını atayın

Device Control Evidence Data Provider.öğesini

RemoteStorageFileEventAzure Blob Depolama kapsayıcısının URL'sine ayarlayın.

Sonraki adımlar

- Uç Nokta için Microsoft Defender'da cihaz denetimi olaylarını ve bilgilerini görüntüleme

- Microsoft Intune ile Uç Nokta için Microsoft Defender'da cihaz denetimini dağıtma ve yönetme

- Grup İlkesi kullanarak Uç Nokta için Microsoft Defender'da cihaz denetimini dağıtma ve yönetme

- macOS için Cihaz Denetimi