Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Not

Microsoft Defender portalındaki Güvenlik Açığı Yönetimi bölümü artık Pozlama yönetimi altında yer almaktadır. Bu değişiklikle, mevcut Güvenlik Açığı Yönetimi özelliklerinizi geliştirmek için güvenlik açığı verilerini ve güvenlik açığı verilerini birleşik bir konumda kullanabilir ve yönetebilirsiniz. Daha fazla bilgi edinin.

Bu değişiklikler Önizleme müşterileri için geçerlidir (Microsoft Defender XDR + Kimlik için Microsoft Defender önizleme seçeneği).

Microsoft Defender Güvenlik Açığı Yönetimi ile, kuruluşunuzdaki güvenlik açıklarını tanımlamanıza ve önceliklerini belirlemenize olanak tanıyan Ortak Güvenlik Açıkları ve Açığa Çıkarmalar'ı (CVEs) görüntüleyebilirsiniz. Bu, XDR/MDI Preview müşterisi olup olmadığınız bağlı olarak Güvenlik Açıkları veya ZayıfLıklar sayfasında bulunabilir. Daha fazla bilgi için bkz. Microsoft Defender Güvenlik Açığı Yönetimi ve Microsoft Güvenlik Korunma Düzeyi Yönetimi tümleştirmesi.

CVE kimlikleri, yazılım, donanım ve üretici yazılımını etkileyen genel olarak açıklanmış siber güvenlik açıklarına atanan benzersiz kimliklerdir. Kuruluşlara güvenlik açıklarını belirlemek ve izlemek için standart bir yol sağlar ve kuruluşlarındaki bu güvenlik açıklarını anlamalarına, önceliklerini belirlemelerine ve gidermelerine yardımcı olur. CVE'ler, içinden https://www.cve.org/erişilen genel kayıt defterinde izlenir.

Defender Güvenlik Açığı Yönetimi, bir kuruluştaki bu ve diğer güvenlik açıklarını taramak ve algılamak için uç nokta algılayıcılarını kullanır.

Önemli

Defender Güvenlik Açığı Yönetimi, uygulama ve bileşenlerdeki Log4j güvenlik açıklarını tanımlamaya yardımcı olabilir. Daha fazla bilgi edinin.

Güvenlik açıklarına genel bakış sayfası

Not

Bu bölümde, Microsoft Defender XDR + Kimlik için Microsoft Defender önizlemesini kullanan müşteriler için Microsoft Defender Güvenlik Açığı Yönetimi deneyimi açıklanmaktadır. Bu deneyim, Microsoft Defender Güvenlik Açığı Yönetimi Microsoft Güvenlik Korunma Düzeyi Yönetimi tümleştirmesinin bir parçasıdır. Daha fazla bilgi edinin.

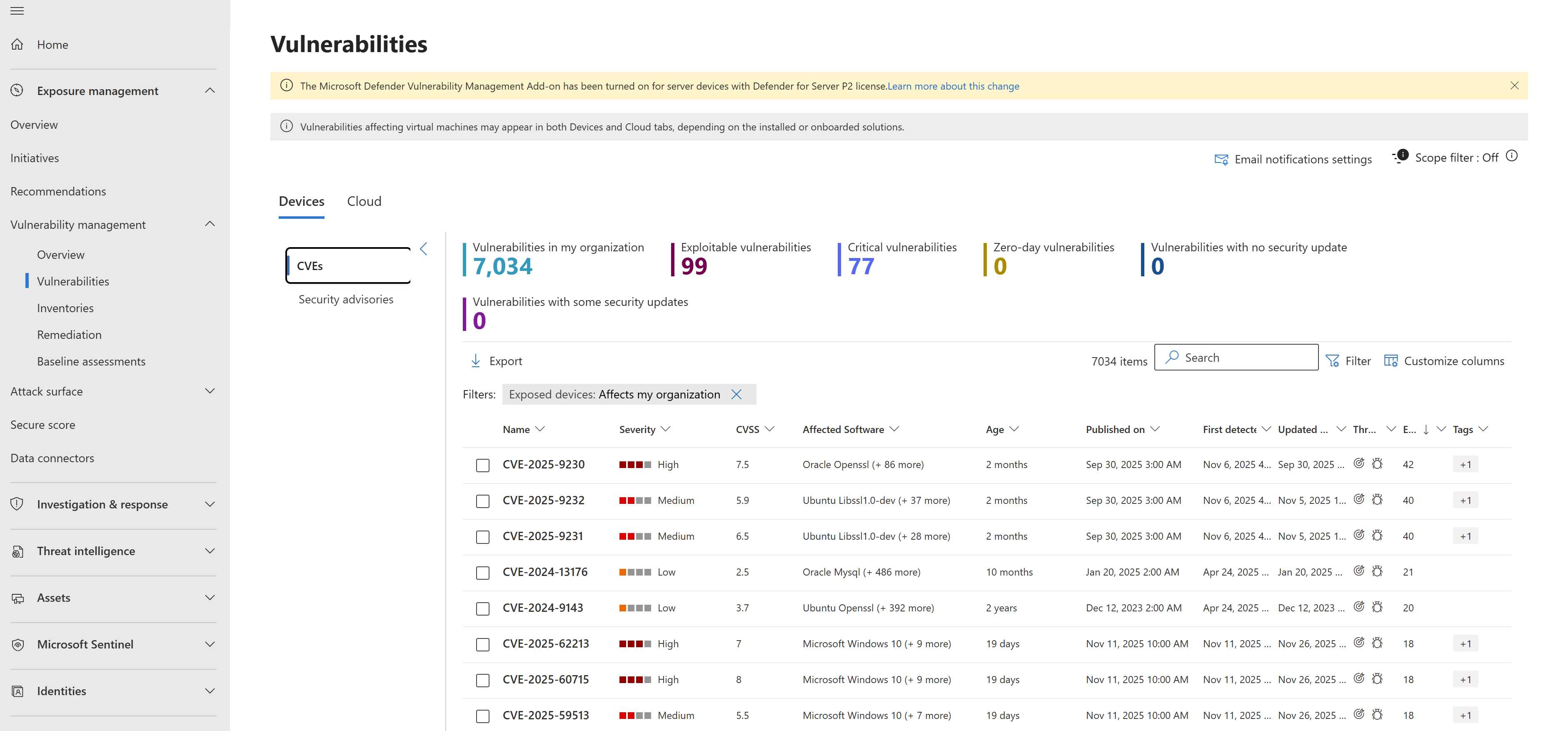

Kuruluşunuzdaki güvenlik açıklarını görüntülemek için Microsoft Defender portalında Pozlama yönetimiGüvenlik açığı yönetimi>>Güvenlik açıkları'nı seçin.

Güvenlik Açıkları sayfasında, cihazlarınızın maruz kaldığı CV'lerin listesi gösterilir. Önem derecesini, Ortak Güvenlik Açığı Puanlama Sistemi (CVSS) derecelendirmesini, ilgili ihlal ve tehdit içgörülerini ve daha fazlasını görüntüleyebilirsiniz.

Bir güvenlik açığına atanmış resmi bir CVE-ID yoksa, güvenlik açığı adı Defender Güvenlik Açığı Yönetimi tarafından TVM-2020-002 biçimi kullanılarak atanır.

Not

Zayıflıklar sayfasından CSV dosyasına aktarabileceğiniz kayıt sayısı üst sınırı 6.000'dir ve dışarı aktarma işlemi 64 KB'ı geçmemelidir. Sonuçların dışarı aktarılmayacak kadar büyük olduğunu belirten bir ileti alırsanız, sorgunuzu daha az kayıt içerecek şekilde daraltın.

Şu anda Defender Güvenlik Açığı Yönetimi, güvenlik açıklarını (CVE) cihazlarla ilişkilendirirken 32 bit ve 64 bit sistem mimarilerini ayırt etmemektedir. Bu sınırlama, özellikle CVE'nin yalnızca bir mimari türü için geçerli olduğu durumlarda hatalı pozitiflere yol açabilir. Örneğin, bir Windows Server 2016 makinesinde PHP yanlış olarak ile CVE-2024-11236işaretlendi ve bu da yalnızca 32 bit sistemleri etkiler. Mimari şu anda bağıntı işlemine dahil olmadığından CVE, 64 bit sunucuyla hatalı bir şekilde ilişkilendirildi. Bu bilinen bir sorundur ve çözüm yol haritasındadır.

İhlal ve tehdit içgörüleri

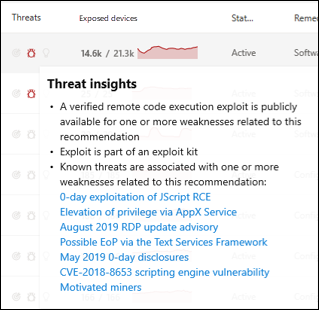

Devam eden tehditlerle ilişkili önerileri önceliklendirmek önemlidir. Güvenlik açıklarını önceliklendirmenize yardımcı olması için Tehditler sütununda bulunan bilgileri kullanabilirsiniz. Devam eden tehditlere sahip güvenlik açıklarını görmek için Tehditler sütununu şu şekilde filtreleyin:

- İlişkili etkin uyarı

- Exploit kullanılabilir

- Kötüye kullanma doğrulandı

- Exploit, bir exploit kitinin parçasıdır

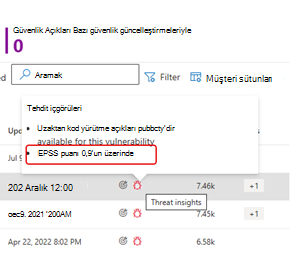

Tehdit içgörüleri simgesi ![]() Bir güvenlik açığıyla ilişkili açıklardan yararlanmalar varsa Tehditler sütununda vurgulanır.

Bir güvenlik açığıyla ilişkili açıklardan yararlanmalar varsa Tehditler sütununda vurgulanır.

Simgenin üzerine gelindiğinde, tehdidin bir exploit kitinin parçası mı yoksa belirli gelişmiş kalıcı kampanyalara mı yoksa etkinlik gruplarına mı bağlı olduğu gösterilir. Kullanılabilir olduğunda sıfır günlük sömürü haberlerini, açıklamalarını veya ilgili güvenlik önerilerini içeren bir Tehdit Analizi raporunun bağlantısı vardır.

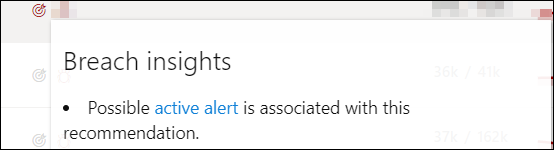

Kuruluşunuzda bir güvenlik açığı varsa ihlal içgörüleri simgesi vurgulanır.

![]() .

.

Kullanıma Sunulan Cihazlar sütunu, şu anda bir güvenlik açığına maruz kalan cihaz sayısını gösterir. Sütunda 0 görünüyorsa bu, risk altında olmadığınız anlamına gelir.

Güvenlik açığı içgörüleri edinme

Zayıflıklar sayfasından bir CVE seçerseniz, güvenlik açığı açıklaması, ayrıntılar ve tehdit içgörüleri gibi daha fazla bilgi içeren bir açılır panel açılır. Yapay zeka tarafından oluşturulan güvenlik açığı açıklaması güvenlik açığı, etkisi, önerilen düzeltme adımları ve varsa ek bilgiler hakkında ayrıntılı bilgi sağlar.

Her CVE için kullanıma sunulan cihazların ve etkilenen yazılımların listesini görebilirsiniz.

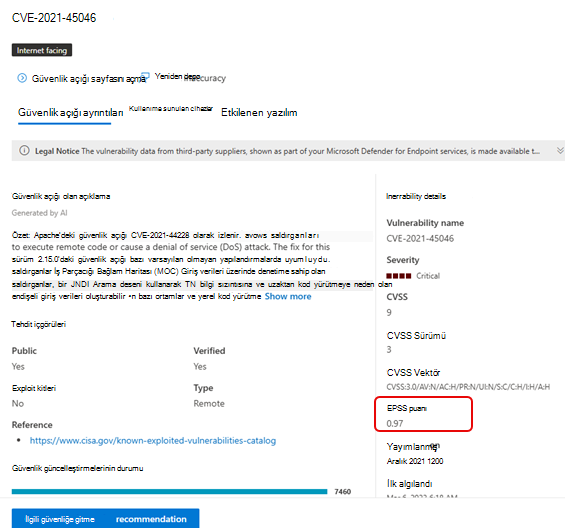

Exploit Prediction Scoring System (EPSS)

Exploit Prediction Scoring System (EPSS), bilinen bir yazılım güvenlik açığının vahşi ortamda kötüye kullanılma olasılığı için veri odaklı bir puan oluşturur. EPSS, CVE ve gerçek dünyadan yararlanma verilerinden gelen mevcut tehdit bilgilerini kullanır. Her CVE için EPSS modeli 0 ile 1 (%0 ile %100) arasında bir olasılık puanı üretir. Puan ne kadar yüksek olursa, güvenlik açığından yararlanma olasılığı da o kadar yüksek olur. EPSS hakkında daha fazla bilgi edinin.

EPSS, zayıflıklar ve bunların kötüye kullanım olasılığıyla ilgili bilginizi zenginleştirmenize yardımcı olmak ve buna göre öncelik belirlemenizi sağlamak için tasarlanmıştır.

EPSS puanını görmek için listeden bir CVE seçin. Güvenlik açığı hakkında daha fazla bilgi içeren bir açılır panel açılır. EPSS puanı Güvenlik açığı ayrıntıları sekmesinde görünür:

EPSS 0,9'dan büyük olduğunda Threats sütun araç ipucu, risk azaltmanın aciliyetini iletmek için değeriyle güncelleştirilir:

Not

EPSS puanı değerinden0.001 küçükse, olarak kabul edilir 0.

EPSS puanını görmek için Güvenlik Açığı API'sini kullanabilirsiniz.

İlgili güvenlik önerileri

Kullanıma sunulan cihazlardaki güvenlik açıklarını düzeltmek ve varlıklarınız ve kuruluşunuz için riski azaltmak için güvenlik önerilerini kullanın. Bir güvenlik önerisi kullanılabilir olduğunda, güvenlik açığının nasıl giderilebileceğine ilişkin ayrıntılar için İlgili güvenlik önerisine git'i seçebilirsiniz.

CVE için öneriler genellikle ilgili yazılım için bir güvenlik güncelleştirmesi aracılığıyla güvenlik açığını gidermeye yöneliktir. Ancak bazı CV'lerde güvenlik güncelleştirmesi yoktur. Bu, cve veya yalnızca bir alt küme için ilgili tüm yazılımlar için geçerli olabilir; örneğin, bir yazılım yayımcısı sorunu belirli bir güvenlik açığı olan sürümde düzeltmemeye karar verebilir.

Bir güvenlik güncelleştirmesi yalnızca ilgili yazılımlardan bazıları için kullanılabilir olduğunda CVE, CVE adı altında "Bazı güncelleştirmeler kullanılabilir" etiketine sahiptir. En az bir güncelleştirme varsa ilgili güvenlik önerisine gidebilirsiniz.

Kullanılabilir bir güvenlik güncelleştirmesi yoksa CVE, CVE adının altında "Güvenlik güncelleştirmesi yok" etiketine sahiptir. Bu durumda, ilgili güvenlik önerisine gitme seçeneği yoktur. Kullanılabilir bir güvenlik güncelleştirmesi olmayan yazılımlar Güvenlik önerileri sayfasının dışında tutulur.

Not

Güvenlik önerileri yalnızca kullanılabilir güvenlik güncelleştirmeleri olan cihazları ve yazılım paketlerini içerir.

Linux dikkat edilmesi gerekenler

Linux sistemlerinde CVE algılamaları genellikle sistemin paket yöneticisi aracılığıyla yüklenen yazılımlar için desteklenir.

CVE özel durumları oluşturma

Ortamınızdaki belirli CV'leri analizden seçmeli olarak dışlamak için CVE özel durumlarını kullanın. Daha fazla bilgi için bkz. Özel durumlar oluşturma.

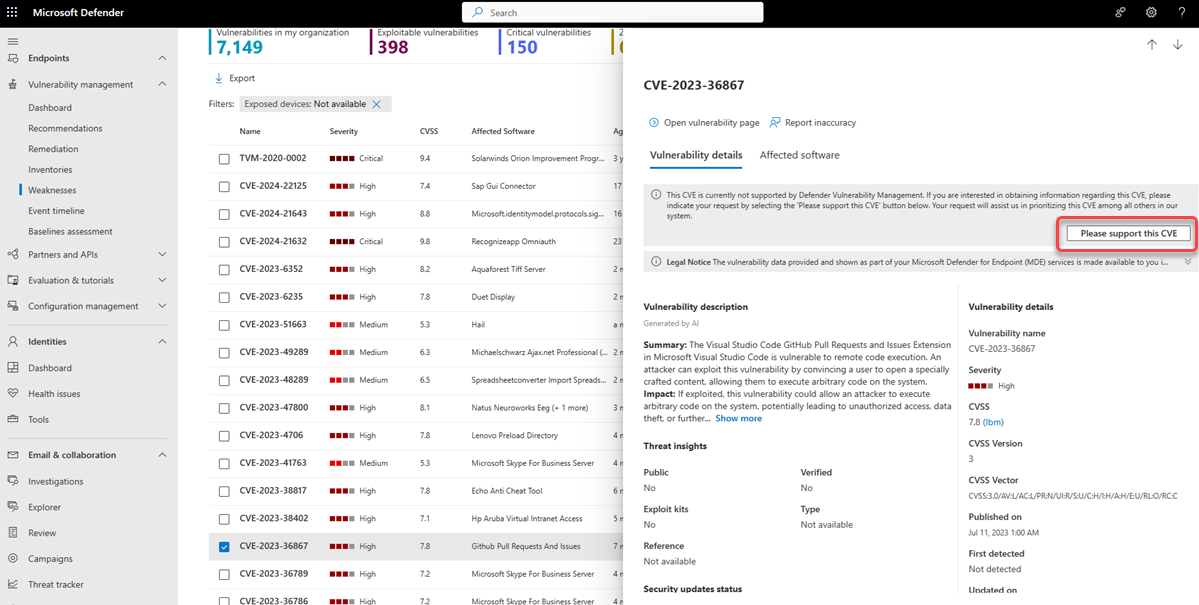

CVE desteği isteme

Güvenlik açığı yönetimi tarafından şu anda desteklenmeyen bir yazılım için CVE, ZayıfLıklar sayfasında görünmeye devam eder. Yazılım desteklenmediğinden yalnızca sınırlı veriler kullanılabilir. Kullanıma sunulan cihaz bilgileri desteklenmeyen yazılımlara sahip CVE'ler için kullanılamaz.

Desteklenmeyen yazılımların listesini görüntülemek için açıkları Kullanıma sunulan cihazlar bölümündeki Kullanılamıyor seçeneğine göre filtreleyin. Bu seçenek, XDR/MDI Preview müşterisi olup olmadığınız bağlı olarak Güvenlik Açıkları veya ZayıfLıklar sayfasında bulunabilir. Daha fazla bilgi için bkz. Microsoft Defender Güvenlik Açığı Yönetimi ve Microsoft Güvenlik Korunma Düzeyi Yönetimi tümleştirmesi.

Belirli bir CVE için destek istemek için:

Listeden bir CVE seçin. Bu seçenek, XDR/MDI Preview müşterisi olup olmadığınız bağlı olarak Güvenlik Açıkları veya ZayıfLıklar sayfasında bulunabilir. Daha fazla bilgi için bkz. Microsoft Defender Güvenlik Açığı Yönetimi ve Microsoft Güvenlik Korunma Düzeyi Yönetimi tümleştirmesi.

Güvenlik açığı ayrıntıları sekmesinde Lütfen bu CVE'yi destekleyin'i seçin. İsteğiniz Microsoft'a gönderilir ve sistemimizdeki diğer kişiler arasında bu CVE'nin önceliklerini belirlememize yardımcı olur.

Not

GCC, GCC High ve DoD müşterileri için CVE desteği isteği işlevi kullanılamaz.

Panodaki en savunmasız yazılımlar

En savunmasız yazılım kartını bulun. Bu, XDR/MDI Önizleme müşterisi olup olmadığınız bağlı olarak Genel Bakış veya Pano sayfasında bulunabilir. Daha fazla bilgi için bkz. Microsoft Defender Güvenlik Açığı Yönetimi ve Microsoft Güvenlik Korunma Düzeyi Yönetimi tümleştirmesi.

Yazılım uygulamalarında bulunan güvenlik açıklarının sayısını ve tehdit bilgilerini ve zaman içinde cihaz açığa çıkarmanın üst düzey görünümünü görürsünüz.

Araştırmak istediğiniz yazılımı seçin.

Bulunan güvenlik açıkları sekmesini seçin.

CVE ayrıntılarını içeren bir açılır panel açmak için araştırmak istediğiniz güvenlik açığını seçin.

Cihaz sayfasında güvenlik açıklarını keşfetme

Cihaz sayfasında ilgili güvenlik açıkları bilgilerini görüntüleyin.

Varlıklar'ın altında Cihazlar'ı seçin.

Cihaz Envanteri sayfasında, araştırmak istediğiniz cihaz adını seçin.

Cihaz sayfasını aç'ı seçin ve Bulunan güvenlik açıkları'ı seçin.

CVE ayrıntılarını içeren bir açılır panel açmak için araştırmak istediğiniz güvenlik açığını seçin.

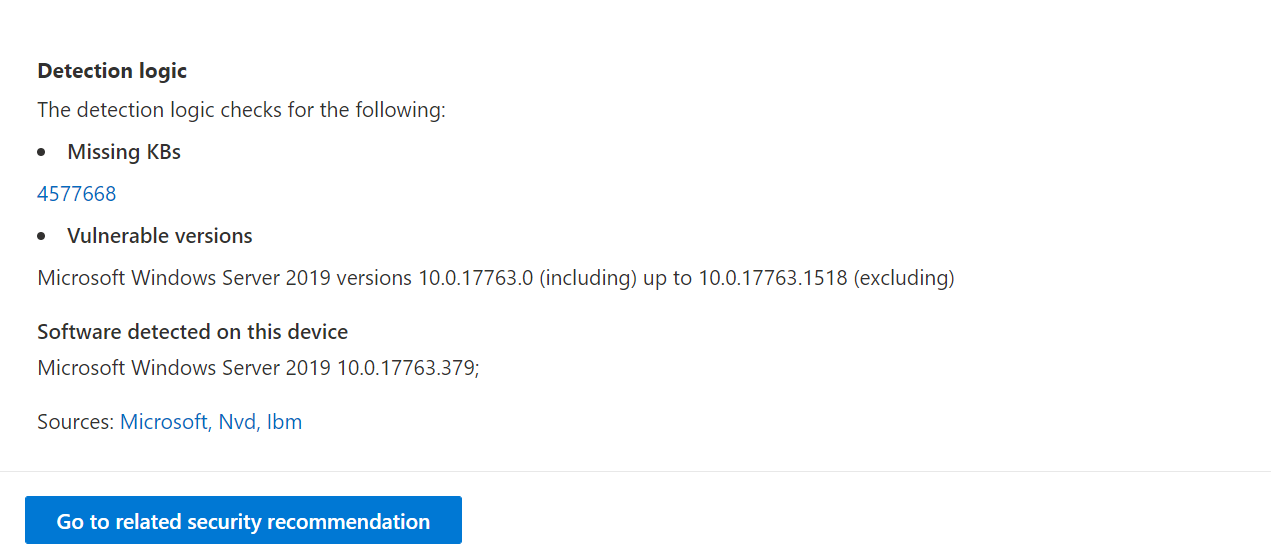

CVE algılama mantığı

Yazılım kanıtlarına benzer şekilde, bir cihaza uygulanan algılama mantığını görüntüleyip güvenlik açığı olduğunu belirtebilirsiniz. Algılama mantığını görmek için:

Varlıklar'ın altında Cihazlar'ı seçerek Cihaz Envanteri sayfasını açın. Ardından bir cihaz seçin.

Cihaz sayfasını aç'ı seçin ve cihaz sayfasındaBulunan güvenlik açıkları'nı seçin.

Araştırmak istediğiniz güvenlik açığını seçin. Bir açılır öğe açılır ve Algılama mantığı bölümü algılama mantığını ve kaynağını gösterir.

"İşletim Sistemi Özelliği" kategorisi de ilgili senaryolarda gösterilir. Bu, belirli bir işletim sistemi bileşeni etkinleştirilirse CVE'nin güvenlik açığı olan işletim sistemi çalıştıran cihazları etkileyeceği durumdur. Örneğin, Windows Server 2019 veya Windows Server 2022 çalıştıran bir cihazın DNS bileşeninde güvenlik açığı varsa, CVE yalnızca DNS özelliği etkinleştirilmiş cihazlara eklenir.

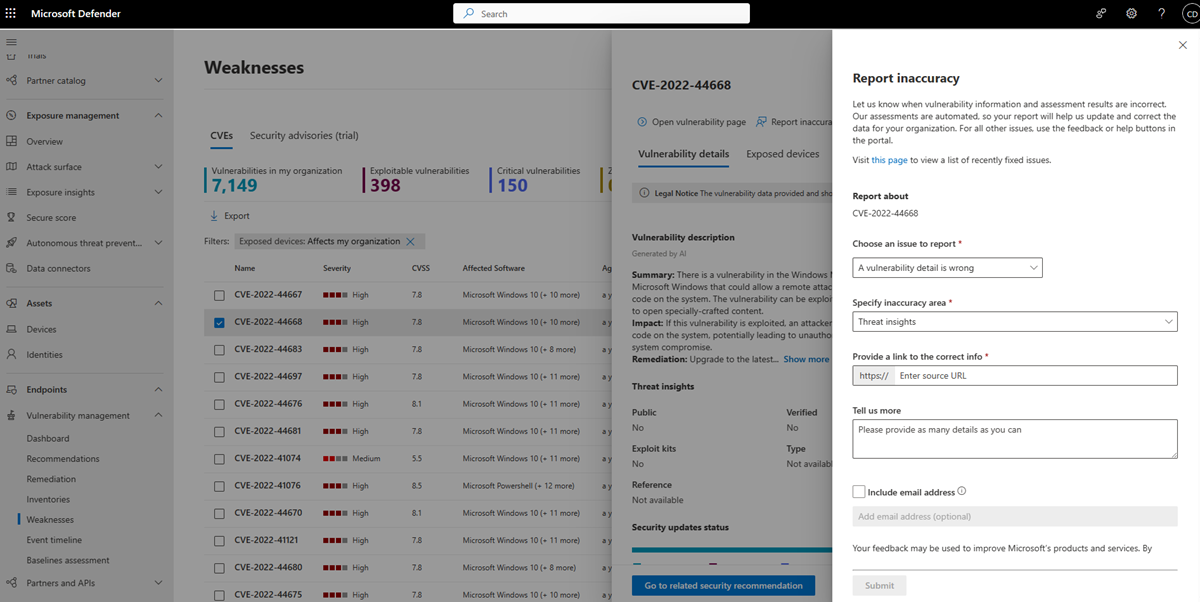

Bir yanlışlığı bildirme

Belirsiz, yanlış veya eksik bilgiler gördüğünüzde hatalı bir pozitif rapor edin. Ayrıca, zaten düzeltilmiş olan güvenlik önerilerini de bildirebilirsiniz.

Bir güvenlik açığı seçin ve ardından Yanlışı bildir'i seçin. Bu seçenek, XDR/MDI Preview müşterisi olup olmadığınız bağlı olarak Güvenlik Açıkları veya ZayıfLıklar sayfasında bulunabilir. Daha fazla bilgi için bkz. Microsoft Defender Güvenlik Açığı Yönetimi ve Microsoft Güvenlik Korunma Düzeyi Yönetimi tümleştirmesi.

Açılır bölmeden bildirecek bir sorun seçin.

Yanlışlık hakkında istenen ayrıntıları doldurun. Bu, bildirdiğiniz soruna bağlı olarak değişir.

Gönder'i seçin. Geri bildiriminiz hemen Defender Güvenlik Açığı Yönetimi uzmanlarına gönderilir.

İlgili makaleler

İpucu

Microsoft Defender Güvenlik Açığı Yönetimi'deki tüm özellikleri ücretsiz olarak deneyebileceğinizi biliyor muydunuz? Ücretsiz deneme sürümüne kaydolmayı öğrenin.