Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Genel bakış

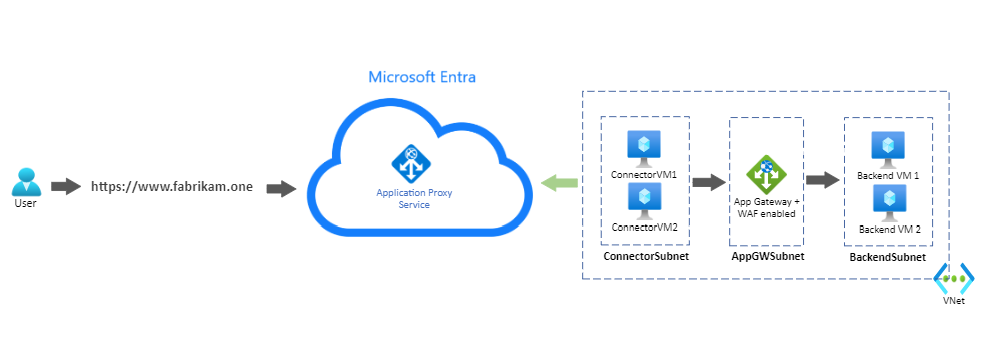

Microsoft Entra uygulama ara sunucusu ile yayımlanan uygulamalar için Web Uygulaması Güvenlik Duvarı (WAF) koruması ekleyin.

Web Uygulaması Güvenlik Duvarı hakkında daha fazla bilgi için bkz. Azure Application Gateway'de Azure Web Uygulaması Güvenlik Duvarı nedir?.

Dağıtım adımları

Bu makalede, Application Gateway üzerinde Azure WAF ile Microsoft Entra uygulama ara sunucusunu kullanarak bir web uygulamasını İnternet'te güvenli bir şekilde kullanıma sunma adımları sağlanır.

Azure Application Gateway'i iç uygulamanıza trafik gönderecek şekilde yapılandırma

Application Gateway yapılandırmasının bazı adımları bu makalede atlanmıştır. Application Gateway oluşturma ve yapılandırma hakkında ayrıntılı kılavuz için bkz. Hızlı Başlangıç: Azure Application Gateway ile web trafiğini yönlendirme - Microsoft Entra yönetim merkezi.

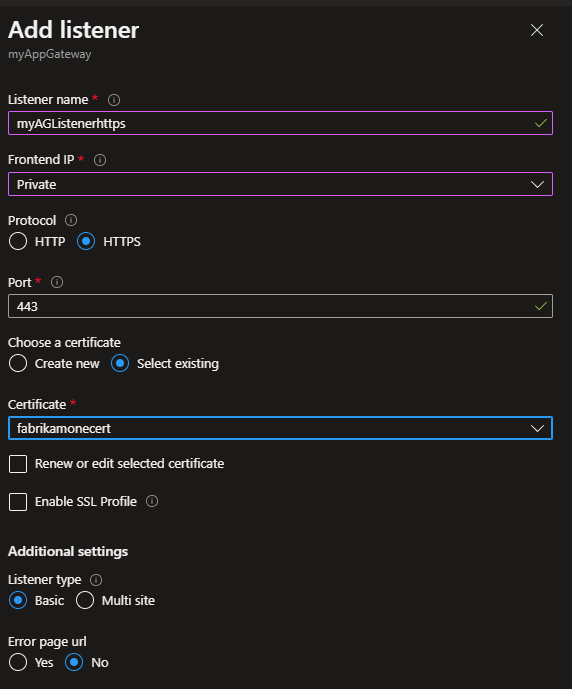

1. Özel kullanıma yönelik HTTPS dinleyicisi oluşturma

Kullanıcıların kurumsal ağa bağlandığında web uygulamasına özel olarak erişebilmesi için bir dinleyici oluşturun.

2. Web sunucularıyla arka uç havuzu oluşturma

Bu örnekte, arka uç sunucularında Internet Information Services (IIS) yüklüdür.

3. Arka plan ayarları oluşturma

Arka uç ayarı, isteklerin arka uç havuzu sunucularına nasıl ulaşdığını belirler.

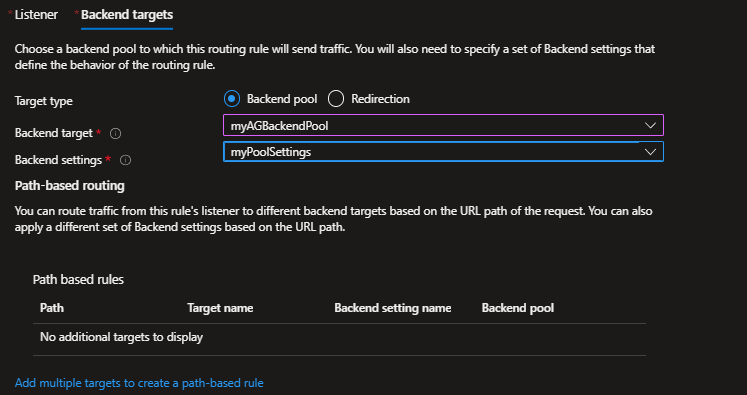

4. Önceki adımlarda oluşturulan dinleyiciyi, arka uç havuzunu ve arka uç ayarını bağlayan bir yönlendirme kuralı oluşturun

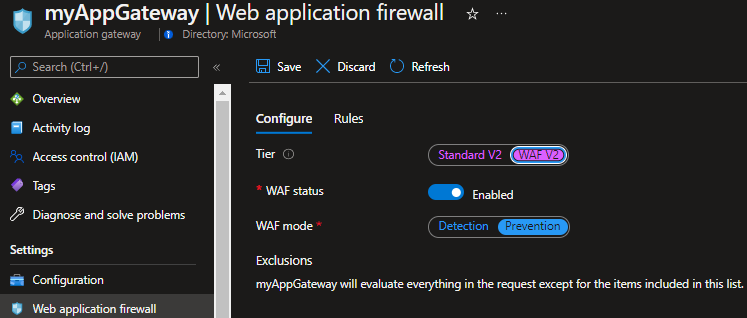

5. Application Gateway'de WAF'yi etkinleştirin ve Önleme moduna ayarlayın

Uygulamanızı Microsoft Entra Id'de uygulama ara sunucusu aracılığıyla uzaktan erişilecek şekilde yapılandırma

Hem bağlayıcı VM'leri, Application Gateway hem de arka uç sunucuları Azure'da aynı sanal ağa dağıtılır. Kurulum, şirket içinde dağıtılan uygulamalar ve bağlayıcılar için de geçerlidir.

Uygulamanızı Microsoft Entra Id'de uygulama ara sunucusuna ekleme hakkında ayrıntılı bir kılavuz için bkz. Öğretici: Microsoft Entra ID'da uygulama ara sunucusu aracılığıyla uzaktan erişim için şirket içi uygulama ekleme. Özel ağ bağlayıcılarıyla ilgili performans konuları hakkında daha fazla bilgi için bkz. Microsoft Entra uygulama ara sunucusu ile trafik akışını iyileştirme.

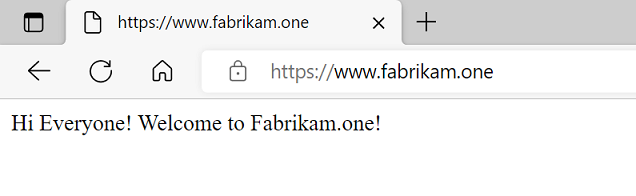

Bu örnekte, aynı URL hem iç hem de dış URL olarak yapılandırılmıştır. Uzak istemciler uygulamaya 443 numaralı bağlantı noktasından uygulama ara sunucusu üzerinden İnternet üzerinden erişilir. Şirket ağına bağlı bir istemci uygulamaya özel olarak erişir. Erişim, Application Gateway üzerinden doğrudan 443 numaralı bağlantı noktasından gerçekleştirilir. Uygulama ara sunucusunda özel etki alanlarını yapılandırma hakkında ayrıntılı bir adım için bkz. Özel etki alanlarını Microsoft Entra uygulama ara sunucusuyla yapılandırma.

A kaydıyla bir Azure Özel Etki Alanı Adı Sistemi (DNS) bölgesi oluşturulur. A kaydı www.fabrikam.one, Application Gateway'in özel ön uç IP adresine işaret eder. Kayıt, bağlayıcı VM'lerinin Application Gateway'e istek göndermesini sağlar.

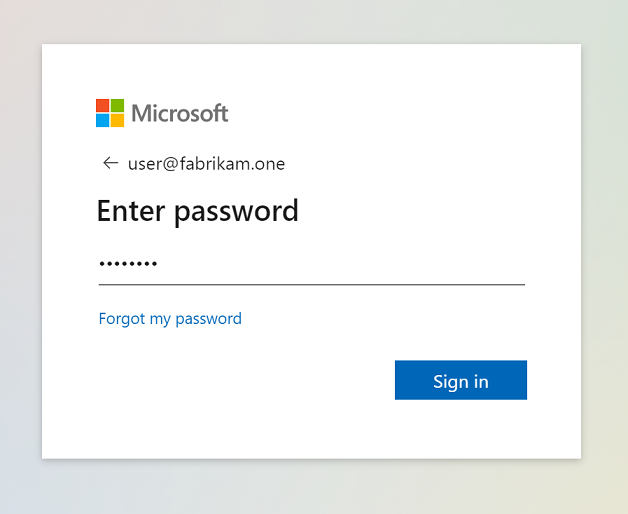

Uygulamayı test edin

test için bir kullanıcı ekledikten

Saldırı simülasyonu

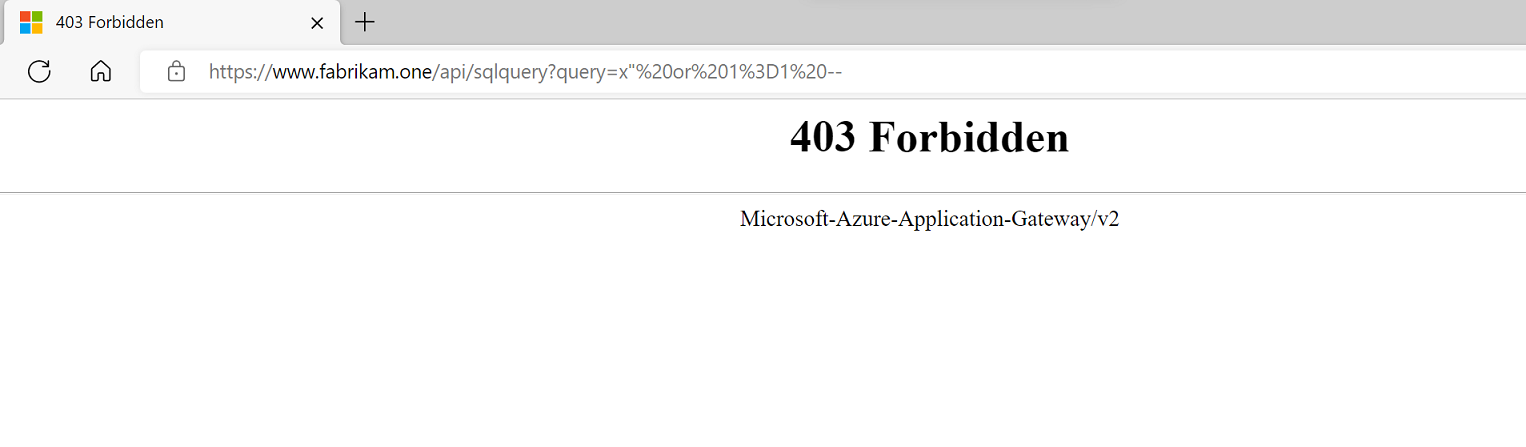

WAF'nin kötü amaçlı istekleri engelleyip engellemediğini test etmek için, temel sql ekleme imzası kullanarak bir saldırının simülasyonunu yapabilirsiniz. Örneğin, "https://www.fabrikam.one/api/sqlquery?query=x%22%20or%201%3D1%20--".

HTTP 403 yanıtı, WAF'nin isteği engellediğini onaylar.

Application Gateway Güvenlik Duvarı günlükleri, isteğin ayrıntılarını ve WAF'in bu isteği neden engellediğini daha detaylı bir şekilde açıklar.