Koşullu Erişim kimlik doğrulaması gücü nasıl çalışır?

Bu konuda, Koşullu Erişim kimlik doğrulama gücünün kaynağa erişmesine izin verilen kimlik doğrulama yöntemlerini nasıl kısıtladığı açıklanmaktadır.

Kimlik doğrulama gücü, Kimlik doğrulama yöntemleri ilkesiyle nasıl çalışır?

Kaynaklara erişmek için hangi kimlik doğrulama yöntemlerinin kullanılabileceğini belirleyen iki ilke vardır. Bir kullanıcı her iki ilkede de bir kimlik doğrulama yöntemi için etkinleştirildiyse, bu yöntemle oturum açabilir.

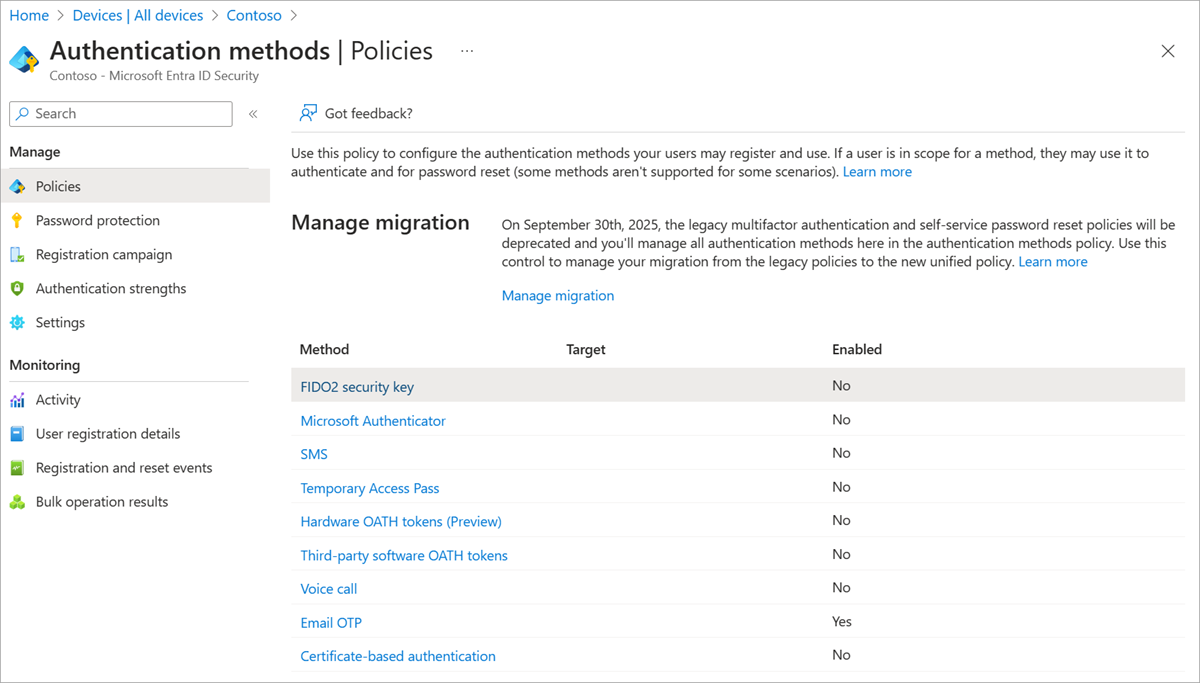

Güvenlik>Kimlik Doğrulama yöntemleri İlkeleri>, belirli kullanıcılar ve gruplar için kimlik doğrulama yöntemlerini yönetmenin daha modern bir yoludur. Farklı yöntemler için kullanıcıları ve grupları belirtebilirsiniz. Ayrıca, bir yöntemin nasıl kullanılabileceğini denetlemek için parametreleri yapılandırabilirsiniz.

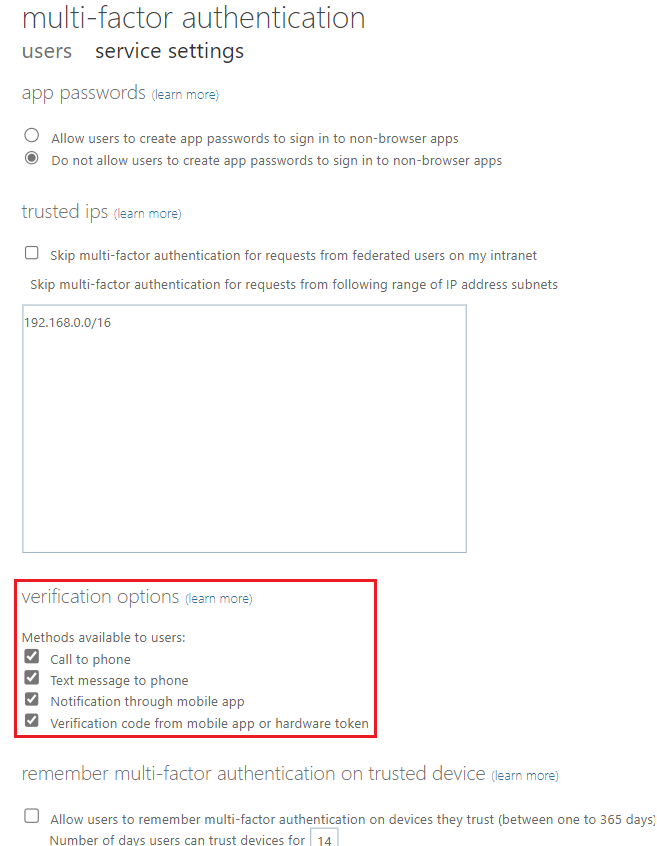

Güvenlik>Çok Faktörlü kimlik doğrulaması>Ek bulut tabanlı çok faktörlü kimlik doğrulama ayarları, kiracıdaki tüm kullanıcılar için çok faktörlü kimlik doğrulama yöntemlerini denetlemenin eski bir yoludur.

Kullanıcılar etkinleştirdikleri kimlik doğrulama yöntemlerine kaydolabilir. Yönetici, sertifika tabanlı kimlik doğrulaması gibi bir yöntemle kullanıcının cihazını da yapılandırabilir.

Oturum açma sırasında kimlik doğrulama gücü ilkesi nasıl değerlendirilir?

Kimlik doğrulama gücü Koşullu Erişim ilkesi hangi yöntemlerin kullanılabileceğini tanımlar. Microsoft Entra Id, kullanıcının kaynağa erişimini belirlemek için oturum açma sırasında ilkeyi denetler. Örneğin bir yönetici, geçiş anahtarı (FIDO2 güvenlik anahtarı) veya Parola + kısa mesaj gerektiren özel bir kimlik doğrulama gücüyle koşullu erişim ilkesi yapılandırıyor. Kullanıcı bu ilke tarafından korunan bir kaynağa erişir.

Oturum açma sırasında tüm ayarlar hangi yöntemlere izin verileceğini, hangi yöntemlerin kaydedildiğini ve Koşullu Erişim ilkesi tarafından hangi yöntemlerin gerekli olduğunu belirlemek için denetlenmektedir. Oturum açmak için yöntemine izin verilmelidir, kullanıcı tarafından kaydedilmelidir (erişim isteğinin öncesinde veya bir parçası olarak) ve kimlik doğrulama gücünü karşılamalıdır.

Birden çok Koşullu Erişim kimlik doğrulama gücü ilkesi nasıl değerlendirilir?

Genel olarak, bir oturum açma için birden çok Koşullu Erişim ilkesi uygulandığında, tüm ilkelerdeki tüm koşulların karşılanması gerekir. Aynı damarda, oturum açma için birden çok Koşullu Erişim kimlik doğrulama gücü ilkesi uygulandığında, kullanıcının tüm kimlik doğrulama gücü koşullarını karşılaması gerekir. Örneğin, iki farklı kimlik doğrulama gücü ilkesi de geçiş anahtarı (FIDO2) gerektiriyorsa, kullanıcı her iki ilkeyi de karşılamak için bir FIDO2 güvenlik anahtarı kullanabilir. İki kimlik doğrulama gücü ilkesi farklı yöntem kümelerine sahipse, kullanıcının her iki ilkeyi de karşılamak için birden çok yöntem kullanması gerekir.

Birden çok Koşullu Erişim kimlik doğrulama gücü ilkesi, güvenlik bilgilerini kaydetmek için nasıl değerlendirilir?

Güvenlik bilgileri kaydı Kesme modu için kimlik doğrulama gücü değerlendirmesi farklı kabul edilir. Güvenlik bilgilerini kaydetme kullanıcı eylemini hedefleyen kimlik doğrulama güçlü yanları, Tüm bulut uygulamalarını hedefleyen diğer kimlik doğrulama gücü ilkelerine göre tercih edilir. Oturum açma kapsamındaki diğer Koşullu Erişim ilkelerine ait diğer tüm verme denetimleri (cihazın uyumlu olarak işaretlenmesini gerektir gibi) her zamanki gibi uygulanır.

Örneğin Contoso'nun kullanıcılarının her zaman çok faktörlü bir kimlik doğrulama yöntemiyle ve uyumlu bir cihazdan oturum açmasını zorunlu kılmaktadır. Contoso, yeni çalışanların geçici erişim geçişi (TAP) kullanarak bu MFA yöntemlerini kaydetmesine de izin vermek istiyor. TAP başka bir kaynakta kullanılamaz. Bu hedefe ulaşmak için yönetici aşağıdaki adımları izleyebilir:

- Geçici Erişim Geçişi kimlik doğrulama bileşimini içeren Bootstrap ve kurtarma adlı özel bir kimlik doğrulama gücü oluşturun; MFA yöntemlerinden herhangi birini de içerebilir.

- Oturum açma için Geçici Erişim Geçişi olmadan izin verilen tüm MFA yöntemlerini içeren MFA adlı özel bir kimlik doğrulama gücü oluşturun.

- Tüm bulut uygulamalarını hedefleyen ve oturum açma kimlik doğrulaması gücü için MFA gerektiren ve Uyumlu cihaz verme denetimleri gerektiren bir Koşullu Erişim ilkesi oluşturun.

- Güvenlik bilgilerini kaydet kullanıcı eylemini hedefleyen ve Bootstrap ve kurtarma kimlik doğrulaması gücü gerektiren bir Koşullu Erişim ilkesi oluşturun.

Sonuç olarak, uyumlu bir cihazdaki kullanıcılar herhangi bir MFA yöntemini kaydetmek için Geçici Erişim Geçişi kullanabilir ve ardından Outlook gibi diğer kaynaklarda kimlik doğrulaması yapmak için yeni kaydedilen yöntemi kullanabilir.

Not

Birden çok Koşullu Erişim ilkesi Güvenlik bilgilerini kaydet kullanıcı eylemini hedeflediyse ve her ilke bir kimlik doğrulama gücü uyguluyorsa, kullanıcının oturum açmak için bu tür tüm kimlik doğrulama güçlü yanlarını karşılaması gerekir.

Bazı parolasız ve kimlik avına dayanıklı yöntemler Kesme modundan kaydedilemez. Daha fazla bilgi için bkz . Parolasız kimlik doğrulama yöntemlerini kaydetme.

Kullanıcı deneyimi

Aşağıdaki faktörler, kullanıcının kaynağa erişim kazanılıp kazanmadığını belirler:

- Daha önce hangi kimlik doğrulama yöntemi kullanılıyordu?

- Kimlik doğrulama gücü için hangi yöntemler kullanılabilir?

- Kimlik doğrulama yöntemleri ilkesinde kullanıcı oturum açma için hangi yöntemlere izin verilir?

- Kullanıcı herhangi bir kullanılabilir yöntem için kayıtlı mı?

Kullanıcı kimlik doğrulama gücü Koşullu Erişim ilkesiyle korunan bir kaynağa eriştiğinde, Microsoft Entra ID daha önce kullandıkları yöntemlerin kimlik doğrulama gücünü karşılayıp karşılamadığı sonucunu verir. Tatmin edici bir yöntem kullanıldıysa, Microsoft Entra Id kaynağa erişim verir. Örneğin, bir kullanıcının parola + kısa mesaj ile oturum açtığını düşünelim. MFA kimlik doğrulaması gücüyle korunan bir kaynağa erişiyorlar. Bu durumda, kullanıcı başka bir kimlik doğrulama istemi olmadan kaynağa erişebilir.

Şimdi kimlik avına dayanıklı MFA kimlik doğrulaması gücüyle korunan bir kaynağa erişdiklerini varsayalım. Bu noktada, İş İçin Windows Hello gibi kimlik avına dayanıklı bir kimlik doğrulama yöntemi sağlamaları istenir.

Kullanıcı kimlik doğrulama gücünü karşılayan herhangi bir yönteme kaydolmadıysa, birleşik kayda yönlendirilir.

Kullanıcıların kimlik doğrulama gücü gereksinimini karşılayan tek bir kimlik doğrulama yöntemi kaydetmeleri gerekir.

Kimlik doğrulama gücü, kullanıcının kaydedebileceği ve kullanabileceği bir yöntem içermiyorsa, kullanıcının kaynakta oturum açması engellenir.

Parolasız kimlik doğrulama yöntemlerini kaydetme

Aşağıdaki kimlik doğrulama yöntemleri, birleşik kayıt kesme modunun bir parçası olarak kaydedilemez. Oturum açma için kullanılmasını gerektirebilecek bir Koşullu Erişim ilkesi uygulamadan önce kullanıcıların bu yöntemler için kayıtlı olduğundan emin olun. Bir kullanıcı bu yöntemler için kayıtlı değilse, gerekli yöntem kaydedilmeden kaynağa erişemez.

| Metot | Kayıt gereksinimleri |

|---|---|

| Microsoft Authenticator (telefonda oturum açma) | Authenticator uygulamasından kaydedilebilir. |

| Passkey(FIDO2) | Birleşik kayıt yönetilen modu kullanılarak kaydedilebilir ve birleşik kayıt sihirbazı modu kullanılarak kimlik doğrulaması güçlü yönleri tarafından zorunlu kılınabilir |

| Sertifika tabanlı kimlik doğrulaması | Yönetici kurulumu gerektirir; kullanıcı tarafından kaydedilemiyor. |

| İş İçin Windows Hello | Windows İlk Çalıştırma Deneyimi'ne (OOBE) veya Windows Ayarlar menüsüne kaydedilebilir. |

Federasyon kullanıcı deneyimi

Federasyon etki alanları için MFA, Microsoft Entra Koşullu Erişim veya şirket içi federasyon sağlayıcısı tarafından federatedIdpMfaBehavior ayarlanarak zorlanabilir. federatedIdpMfaBehavior ayarı, EnforceMfaByFederatedIdp olarak ayarlandıysa, kullanıcının federasyon IdP'sinde kimlik doğrulaması yapması gerekir ve kimlik doğrulama gücü gereksiniminin yalnızca Federasyon Multi-Factor bileşimini karşılayabilir. Federasyon ayarları hakkında daha fazla bilgi için bkz . MFA için destek planlama.

Federasyon etki alanındaki bir kullanıcının Aşamalı Dağıtım kapsamında çok faktörlü kimlik doğrulama ayarları varsa, kullanıcı bulutta çok faktörlü kimlik doğrulamasını tamamlayabilir ve Federasyon tek faktörlü + birleşimleriniz olan herhangi bir öğeyi karşılayabilir. Aşamalı dağıtım hakkında daha fazla bilgi için bkz . Aşamalı Dağıtımı Etkinleştirme.

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin