Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Genel bakış

Koşullu Erişim uyarlamalı oturum ömrü ilkeleri, kuruluşların karmaşık dağıtımlarda kimlik doğrulama oturumlarını kısıtlamasına olanak sağlar. Senaryolar şunlardır:

- Yönetilmeyen veya paylaşılan bir cihazdan kaynak erişimi

- Dış ağdan hassas bilgilere erişim

- Yüksek etkiye sahip kullanıcılar

- Kritik iş uygulamaları

Koşullu Erişim, tüm kullanıcıları etkilemeden kuruluşunuzdaki belirli kullanım örneklerini hedefleyen ilkeler oluşturabilmeniz için uyarlamalı oturum ömrü ilkesi denetimleri sağlar.

Varsayılan yapılandırmayı incelemeden önce ilkeyi nasıl yapılandıracağınızı keşfedin.

Kullanıcı oturum açma sıklığı

Oturum açma sıklığı, kullanıcının yeniden oturum açması istenmeden önce kaynağa ne kadar süreyle erişebileceğini belirtir.

Kullanıcı oturum açma sıklığı için Microsoft Entra ID varsayılan yapılandırması 90 günlük bir zaman aralığıdır. Kullanıcılardan kimlik bilgilerini sık sık istemek mantıklı görünebilir, ancak bu yaklaşım geri tepebilir. Kimlik bilgilerini düşünmeden alışmış olarak giren kullanıcılar istemeden bunları kötü amaçlı istemlere sağlayabilir.

Bir kullanıcıdan yeniden oturum açmasını istememek endişe verici görünebilir, ancak tüm BT ilkesi ihlalleri oturumu iptal eder. Örnek olarak parola değişikliği, uyumsuz bir cihaz veya devre dışı bırakılan bir hesap verilebilir. Ayrıca Microsoft Graph PowerShell kullanarak kullanıcıların oturumlarını açıkça iptal edebilirsiniz. Microsoft Entra Id varsayılan yapılandırması şöyledir: Oturumlarının güvenlik duruşu değişmediyse kullanıcılardan kimlik bilgilerini sağlamalarını istemeyin.

Oturum açma sıklığı ayarı, standartlara göre OAuth2 veya OIDC protokolleri uygulayan uygulamalarla çalışır. Aşağıdaki web uygulamaları da dahil olmak üzere Windows, Mac ve Mobile uygulamaları gibi microsoft yerel uygulamalarının çoğu bu ayara uygundur.

- Word, Excel, PowerPoint Çevrimiçi

- OneNote Çevrimiçi

- Office.com

- Microsoft 365 Yönetici portalı

- Exchange Online

- SharePoint ve OneDrive

- Teams web istemcisi

- Dynamics CRM Çevrimiçi

- Azure portalı

Oturum açma sıklığı (SIF), kendi tanımlama bilgilerini bırakmadıkları ve kimlik doğrulaması için düzenli olarak Microsoft Entra ID'ye yeniden yönlendirildikleri sürece Microsoft dışı SAML uygulamaları ile OAuth2 veya OIDC protokollerini kullanan uygulamalarla çalışır.

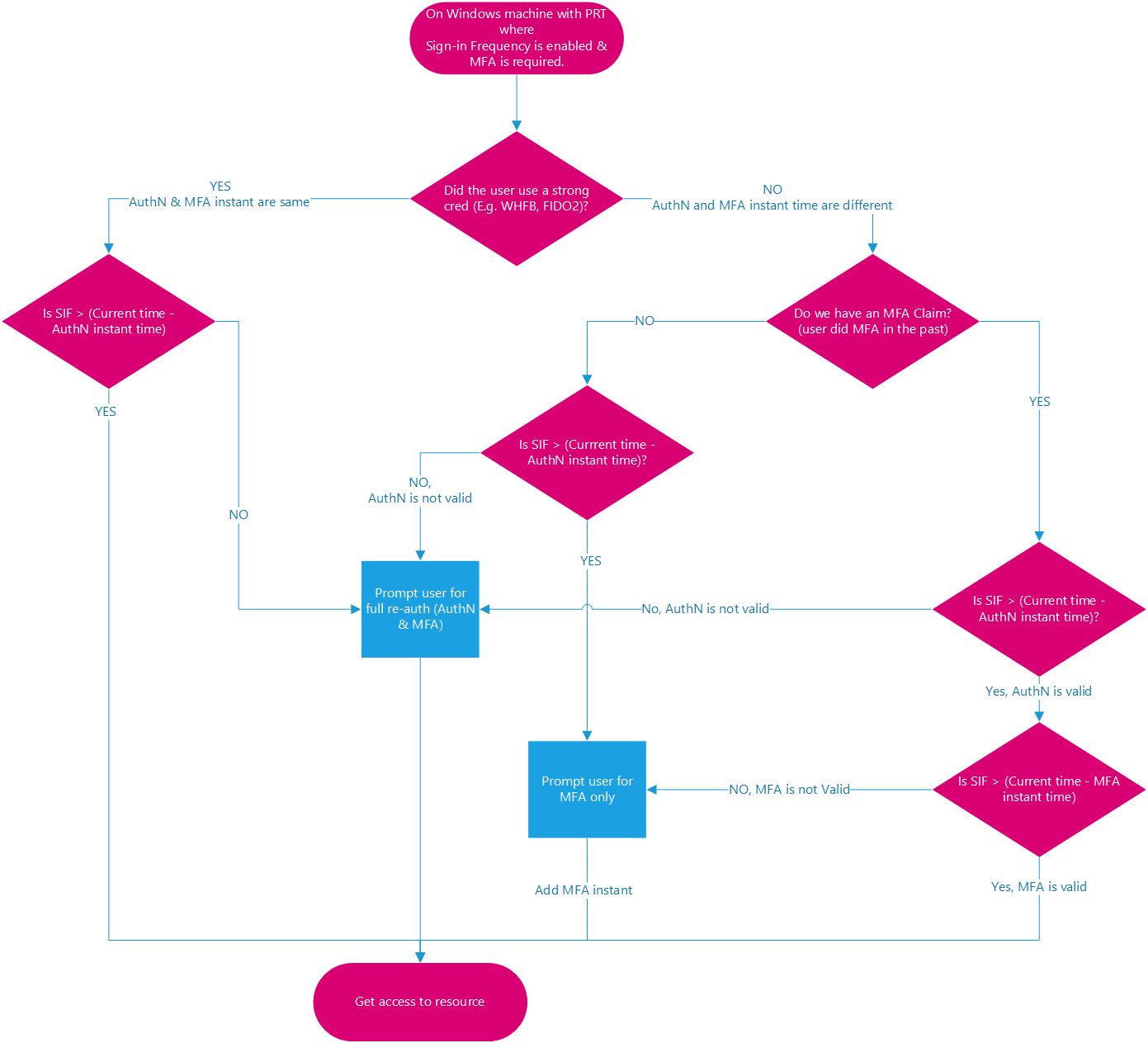

Kullanıcı oturum açma sıklığı ve çok faktörlü kimlik doğrulaması

Daha önce, birinci faktör kimlik doğrulaması yalnızca Microsoft Entra'ya katılmış, karma katılmış ve kayıtlı cihazlarda oturum açma sıklığına uygulanıyordu. Bu cihazlarda çok faktörlü kimlik doğrulamasını kolayca pekiştiremezsiniz. Müşteri geri bildirimlerine bağlı olarak, oturum açma sıklığı artık çok faktörlü kimlik doğrulaması (MFA) için de geçerlidir.

Kullanıcı oturum açma sıklığı ve cihaz kimlikleri

Microsoft Entra'ya bağlı ve karma bağlı cihazlarda, cihazın kilidini açmak veya etkileşimli olarak oturum açmak, Birincil Yenileme Belirtecini (PRT) dört saatte bir yeniler. PRT için kaydedilen son yenileme zaman damgasının, geçerli zaman damgasıyla kıyaslandığında, SIF politikası tarafından PRT'nin SIF'i karşılaması ve mevcut bir MFA talebi içeren bir PRT'ye erişim izni vermesi için ayrılan süre dahilinde kalması gerekir. Microsoft Entra kayıtlı cihazlarda, kullanıcı Microsoft Entra hesabı üzerinden Microsoft Entra kayıtlı bir cihaza erişmediğinden kilidinin açılması veya oturum açılması SIF ilkesini karşılamaz. Ancak , Microsoft Entra WAM eklentisi WAM kullanarak yerel uygulama kimlik doğrulaması sırasında bir PRT'yi yenileyebilir.

Not: Önemli

Dört saatlik yenileme döngüsü nedeniyle kullanıcı oturum açmadan yakalanan zaman damgası, PRT yenilemesinin son kaydedilen zaman damgasıyla aynı olmayabilir. PrT'nin süresi dolduğunda ve kullanıcı oturum açma işlemi dört saat boyunca yenilendiğinde aynı durum söz konusudur. Aşağıdaki örneklerde SIF ilkesinin bir saat olarak ayarlandığını ve PRT'nin 00:00'da yenilendiğini varsayalım.

Örnek 1: SPO'da bir saat boyunca aynı belge üzerinde çalışmaya devam ettiğinizde

- Saat 00:00'da bir kullanıcı Windows 11 Microsoft Entra'ya katılmış cihazında oturum açar ve SharePoint Online'da depolanan bir belge üzerinde çalışmaya başlar.

- Kullanıcı, cihazlarında bir saat boyunca aynı belge üzerinde çalışmaya devam eder.

- Saat 01:00'de kullanıcıdan yeniden oturum açması istenir. Bu istem, yöneticileri tarafından yapılandırılan Koşullu Erişim ilkesindeki oturum açma sıklığı gereksinimini temel alır.

Örnek 2: Tarayıcıda çalışan bir arka plan göreviyle çalışmayı duraklattığınızda, SIF ilkesi süresi dolduktan sonra yeniden etkileşime geçin

- Saat 00:00'da bir kullanıcı Windows 11 Microsoft Entra'ya katılmış cihazında oturum açar ve SharePoint Online'a bir belge yüklemeye başlar.

- Saat 00:10'da kullanıcı cihazını kilitler. Arka plandaki yükleme SharePoint Online'da devam ediyor.

- Saat 02:45'te kullanıcı cihazın kilidini açar. Arka plan yüklemesi tamamlandığını gösteriyor.

- Saat 02:45'te kullanıcıdan yeniden etkileşime geçtiğinde oturum açması istenir. Bu istem, son oturum açma işlemi saat 00:00'da gerçekleştikten sonra yöneticileri tarafından yapılandırılan Koşullu Erişim ilkesindeki oturum açma sıklığı gereksinimini temel alır.

İstemci uygulaması (etkinlik ayrıntıları altında) bir tarayıcıysa, sistem, arka plan hizmetlerindeki olayların ve ilkelerin oturum açma sıklığı uygulamasını bir sonraki kullanıcı etkileşimine kadar erteler. Gizli istemcilerde sistem, etkileşimli olmayan oturum açma işlemleri için oturum açma sıklığını bir sonraki etkileşimli oturum açma tarihine kadar engeller.

Örnek 3: Kilit açma işleminden itibaren birincil yenileme belirtecinin dört saatlik bir yenileme döngüsüyle

Senaryo 1 - Kullanıcı döngü içinde geri dönüyor

- Saat 00:00'da bir kullanıcı Windows 11 Microsoft Entra'ya katılmış cihazında oturum açar ve SharePoint Online'da depolanan bir belge üzerinde çalışmaya başlar.

- Saat 00:30'da kullanıcı cihazını kilitler.

- Saat 00:45'te kullanıcı cihazın kilidini açar.

- Saat 01:00'de kullanıcıdan yeniden oturum açması istenir. Bu istem, ilk oturum açma işleminden bir saat sonra, yöneticileri tarafından yapılandırılan Koşullu Erişim ilkesindeki oturum açma sıklığı gereksinimini temel alır.

Senaryo 2 - Kullanıcı döngü dışına çıkıyor

- Saat 00:00'da bir kullanıcı Windows 11 Microsoft Entra'ya katılmış cihazında oturum açar ve SharePoint Online'da depolanan bir belge üzerinde çalışmaya başlar.

- Saat 00:30'da kullanıcı cihazını kilitler.

- Saat 04:45'te kullanıcı cihazın kilidini açar.

- Saat 05:45'te kullanıcıdan yeniden oturum açması istenir. Bu istem, yöneticileri tarafından yapılandırılan Koşullu Erişim ilkesindeki oturum açma sıklığı gereksinimini temel alır. PRT saat 04:45'te yenilendikten bir saat sonra ve 00:00'da ilk oturum açma işleminden bu yana dört saat geçti.

Her seferinde yeniden kimlik doğrulaması gerektir

Bazı senaryolarda, bir kullanıcı aşağıdakiler gibi belirli eylemleri her gerçekleştirişinde yeni kimlik doğrulaması gerektirmek isteyebilirsiniz:

- Hassas uygulamalara erişme.

- VPN veya Hizmet Olarak Ağ (NaaS) sağlayıcılarının arkasındaki kaynakların güvenliğini sağlama.

- PIM'de ayrıcalıklı rol terfisini güvenceye alma.

- Azure Sanal Masaüstü makinelerinde kullanıcı oturum açmalarını koruma.

- Microsoft Entra Kimlik Koruması tarafından tanımlanan riskli kullanıcıları ve riskli oturum açmaları koruma.

- Microsoft Intune kaydı gibi hassas kullanıcı eylemlerinin güvenliğini sağlama.

Her seferinde seçeneğini belirlediğinizde, oturum değerlendirildiğinde ilke tam yeniden kimlik doğrulaması gerektirir. Bu gereksinim, kullanıcı oturum ömrü boyunca tarayıcısını kapatıp açarsa yeniden kimlik doğrulaması istenmeyebileceği anlamına gelir. Kaynağın ne zaman istemcinin yeni belirteç alması gerektiğini belirleme mantığı olduğunda, oturum açma sıklığını her zaman olarak ayarlamak en iyi sonucu sağlar. Bu kaynaklar, oturumun süresi dolduğunda kullanıcıyı Microsoft Entra'ya geri yönlendirir.

Kullanıcıların her seferinde yeniden kimlik doğrulamasını gerektiren bir ilkeyi zorlayan uygulama sayısını sınırlayın. Yeniden kimlik doğrulamasının çok sık tetiklenmesi, kullanıcıların MFA yorgunluğu yaşaması ve kimlik avına açık hale gelmesine neden olan bir noktaya kadar güvenlik zorluklarını artırabilir. Web uygulamaları genellikle her etkinleştirildiğinde yeniden kimlik doğrulaması gerektirdiğinde masaüstü karşılıklarına göre daha az kesintiye neden olan bir deneyim sağlar. Poliçe, her zaman seçildiğinde kullanıcıların beş dakikada birden daha sık uyarılmaması için beş dakikalık saat sapması faktörünü içermektedir.

Uyarı

Çok faktörlü kimlik doğrulaması olmadan her seferinde yeniden kimlik doğrulaması gerektirmek için oturum açma sıklığını kullanmak, kullanıcılarınız için oturum açma döngüsüne neden olabilir.

- Microsoft 365 yığınındaki uygulamalar için daha iyi bir kullanıcı deneyimi için zamana bağlı kullanıcı oturum açma sıklığını kullanın.

- Azure portalı ve Microsoft Entra yönetim merkezi için, daha iyi bir kullanıcı deneyimi sağlamak amacıyla kimlik doğrulama bağlamını kullanarak zamana bağlı kullanıcı oturum açma sıklığını veya PIM etkinleştirildiğinde yeniden kimlik doğrulaması gerektir kullanın.

Tarama oturumlarının kalıcılığı

Kalıcı tarayıcı oturumu, kullanıcıların tarayıcı pencerelerini kapatıp yeniden açtıktan sonra oturum açmalarını sağlar.

Microsoft Entra Id'nin tarayıcı oturumu kalıcılığı için varsayılan ayarı, kişisel cihazlardaki kullanıcıların başarılı kimlik doğrulamasından sonra Oturum açık kalsın mı? istemi göstererek oturumu kalıcı hale getirip getirmek istemediğinize karar vermesine olanak tanır. AD FS çoklu oturum açma ayarlarındaki yönergeleri izleyerek AD FS'de tarayıcı kalıcılığını ayarlarsanız ilkeye uyulur ve Microsoft Entra oturumu da kalıcı hale gelir. Şirket markası bölmesinde uygun ayarı değiştirerek kiracınızdaki kullanıcıların Oturum açık kalsın mı? istemini görüp göremeyeceğini yapılandırabilirsiniz.

Kalıcı tarayıcılarda, tarayıcı kapatıldıktan sonra bile tanımlama bilgileri kullanıcının cihazında depolanır. Bu tanımlama bilgileri, kaynak ortamına uygulanan Koşullu Erişim ilkelerine bakılmaksızın belirtecin süresi dolana kadar kullanılabilir durumda kalan Microsoft Entra yapıtlarına erişebilir. Bu nedenle, belirteç önbelleğe alma, kimlik doğrulaması için istenen güvenlik ilkelerini doğrudan ihlal edebilir. Geçerli oturumun ötesinde belirteçleri depolamak kullanışlı görünebilir, ancak Microsoft Entra yapıtlarına yetkisiz erişime izin vererek bir güvenlik açığı oluşturabilir.

Kimlik doğrulaması oturum denetimlerini yapılandırma

Koşullu Erişim, premium lisans gerektiren bir Microsoft Entra ID P1 veya P2 özelliğidir. Koşullu Erişim hakkında daha fazla bilgi için bkz. Microsoft Entra Id'de Koşullu Erişim nedir?.

Uyarı

Şu anda genel önizleme aşamasında olan yapılandırılabilir belirteç ömrü özelliğini kullanıyorsanız, aynı kullanıcı veya uygulama bileşimi için iki farklı ilke oluşturmayın: biri bu özelliğe ve diğeri yapılandırılabilir belirteç ömrü özelliğine sahip. Microsoft, yenileme ve oturum belirteci yaşam süreleri için yapılandırılabilir belirteç ömrü özelliğini 30 Ocak 2021'de kullanımdan kaldırdı ve koşullu erişim kimlik doğrulaması oturum yönetimi özelliğiyle değiştirdi.

Oturum açma sıklığını etkinleştirmeden önce kiracınızda diğer yeniden kimlik doğrulama ayarlarının devre dışı bırakıldığından emin olun. "Eğer 'Güvenilen cihazlarda MFA'yı anımsa' etkinleştirildiyse, oturum açma sıklığını kullanmadan önce bu özelliği devre dışı bırakın çünkü bu iki ayarı birlikte kullanmak, kullanıcıların beklenmedik bir anda doğrulama istemiyle karşılaşmasına neden olabilir." Yeniden kimlik doğrulama istemleri ve oturum ömrü hakkında daha fazla bilgi için bkz. Yeniden kimlik doğrulama istemlerini iyileştirme ve Microsoft Entra çok faktörlü kimlik doğrulaması için oturum ömrünü anlama.