Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, ServiceNow'u Microsoft Entra Id ile tümleştirmeyi öğreneceksiniz. ServiceNow'u Microsoft Entra Id ile tümleştirdiğinizde şunları yapabilirsiniz:

- Microsoft Entra Id'de ServiceNow'a kimlerin erişimi olduğunu denetleme.

- Kullanıcılarınızın Microsoft Entra hesaplarıyla ServiceNow'da otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin: Azure portalı.

Önkoşullar

Bu makalede özetlenen senaryo, aşağıdaki önkoşullara zaten sahip olduğunuzu varsayar:

- Etkin aboneliği olan bir Microsoft Entra kullanıcı hesabı. Henüz bir hesabınız yoksa, ücretsiz bir hesap oluşturabilirsiniz.

- Aşağıdaki rollerden biri:

- uygulama yöneticisi

- Bulut Uygulaması Yöneticisi

- uygulama sahibi.

- ServiceNow çoklu oturum açma (SSO) özellikli bir abonelik.

- ServiceNow'un bir örneği veya kiracısı, Calgary, Kingston, Londra, Madrid, New York, Orlando, Paris ve San Diego sürümlerini veya sonraki sürümleri destekler.

- ServiceNow Express için, Helsinki sürümü veya daha yenisinin bir örneği.

- ServiceNow kiracısının Birden Çok Sağlayıcı Çoklu Oturum Açma Eklentisi etkinleştirilmelidir.

- Otomatik yapılandırma için ServiceNow için çok sağlayıcılı eklentiyi etkinleştirin.

- ServiceNow Aracısı (Mobil) uygulamasını yüklemek için uygun depoya gidin ve ServiceNow Aracısı uygulamasını arayın. Ardından indirin.

Not

Bu tümleştirme, Microsoft Entra US Government Cloud ortamından da kullanılabilir. Bu uygulamayı Microsoft Entra US Government Cloud Application Gallery'de bulabilir ve genel buluttaki gibi yapılandırabilirsiniz.

Senaryo açıklaması

Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz.

ServiceNow, SP tarafından başlatılan SSO'ları destekler.

ServiceNow, Otomatik kullanıcı sağlamayı destekler.

SSO'nun etkinleştirilmesi için Microsoft Entra Id ile ServiceNow Agent (Mobil) uygulamasını yapılandırabilirsiniz. Hem Android hem de iOS kullanıcılarını destekler. Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz.

Galeriden ServiceNow ekleme

ServiceNow'un Microsoft Entra Id ile tümleştirilmesini yapılandırmak için, galerideki ServiceNow'u yönetilen SaaS uygulamaları listenize eklemeniz gerekir.

- Microsoft Entra yönetim merkezine en azından bir Bulut Uygulaması Yöneticisi olarak oturum açın.

- Entra ID>Kurumsal uygulamalar>Yeni uygulama'ya göz atın.

- Galeriden ekle bölümünde, arama kutusuna ServiceNow yazın.

- Sonuçlar panelinden ServiceNow'ı seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırması Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir, roller atayabilir ve SSO yapılandırmasında da gezinebilirsiniz. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin.

ServiceNow için Microsoft Entra SSO yapılandırma ve test etme

B.Simon adlı bir test kullanıcısını kullanarak ServiceNow ile Microsoft Entra SSO'sunu yapılandırın ve test edin. SSO'nun çalışması için Bir Microsoft Entra kullanıcısı ile ServiceNow'daki ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

ServiceNow ile Microsoft Entra SSO'sunu yapılandırmak ve test etmek için aşağıdaki adımları gerçekleştirin:

-

Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'nuzu yapılandırın.

- B.Simon ile Microsoft Entra çoklu oturum açmayı test etmek için bir Microsoft Entra test kullanıcısı oluşturun.

- B.Simon'un Microsoft Entra çoklu oturum açma özelliğini kullanmasını sağlamak için Microsoft Entra test kullanıcısını atayın.

- Kullanıcılarınızın bu özelliği kullanmasını sağlamak için ServiceNow Express için Microsoft Entra SSO'sunu yapılandırın.

-

Uygulama tarafında SSO ayarlarını yapılandırmak için ServiceNow'ı yapılandırın.

- ServiceNow'da B.Simon'a karşılık gelen ve kullanıcının Microsoft Entra gösterimine bağlı bir ServiceNow test kullanıcısı oluşturun.

- Uygulama tarafında çoklu oturum açma ayarlarını yapılandırmak için ServiceNow Express SSO'sunu yapılandırın.

- Yapılandırmanın çalışıp çalışmadığını doğrulamak için SSO test edin.

- Yapılandırmanın çalışıp çalışmadığını doğrulamak için ServiceNow Aracısı (Mobil) için SSO test edin.

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra SSO'nun etkinleştirilmesi için bu adımları izleyin.

Microsoft Entra yönetim merkezine en azından bir Bulut Uygulaması Yöneticisi olarak oturum açın.

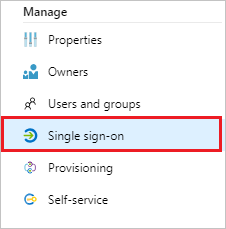

Entra ID>Enterprise apps>ServiceNow uygulama tümleştirme sayfasına göz atın, Yönet bölümünü bulun. Çoklu oturum açmayı seçin.

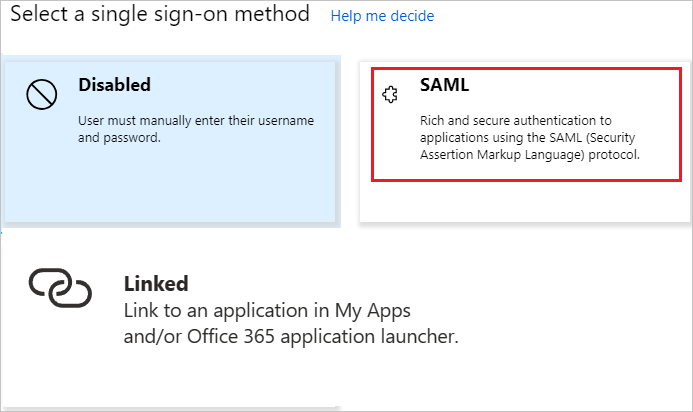

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

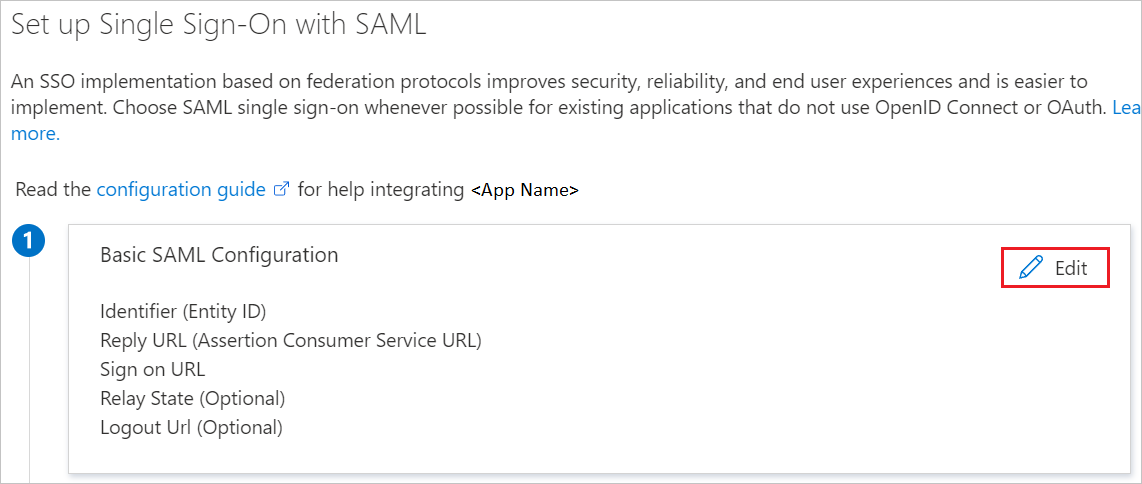

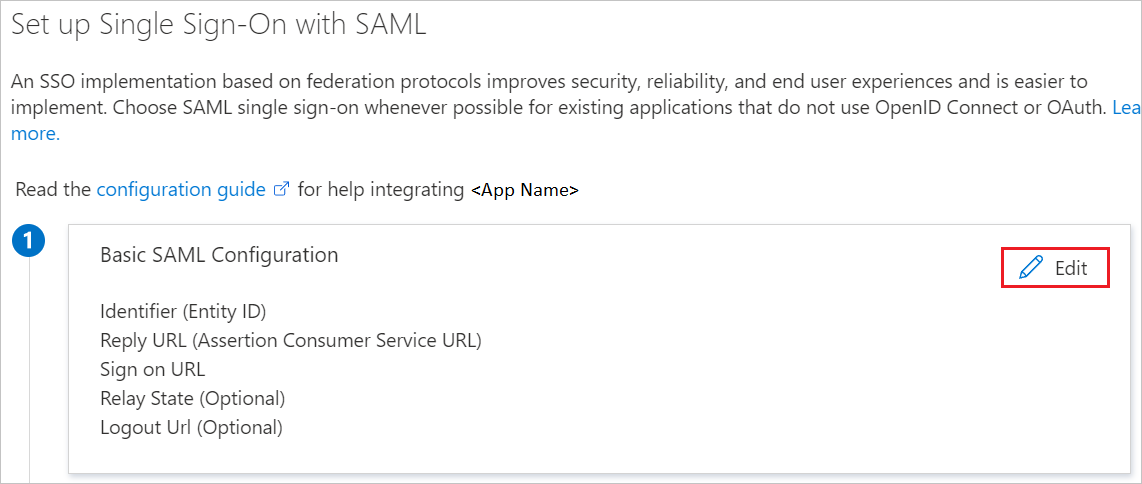

SamL ile çoklu oturum açmayı ayarla sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması kalem simgesini seçin.

Temel SAML Yapılandırması bölümünde aşağıdaki adımları gerçekleştirin:

a. Oturum açma URL'sinde aşağıdaki URL desenlerinden birini girin:

URL'de oturum açma https://<instancename>.service-now.com/navpage.dohttps://<instance-name>.service-now.com/login_with_sso.do?glide_sso_id=<sys_id of the sso configuration>Not

Lütfen sys_id değerini makalenin ilerleyen bölümlerinde açıklanan ServiceNow Yapılandırma bölümünden kopyalayın.

b. Tanımlayıcı (Varlık Kimliği) alanına aşağıdaki deseni kullanan bir URL girin:

https://<instance-name>.service-now.comç. Yanıt URL'si için aşağıdaki URL desenlerinden birini girin:

Yanıt URL'si https://<instancename>.service-now.com/navpage.dohttps://<instancename>.service-now.com/consumer.doö. Oturumu Kapatma URL'sinde, aşağıdaki deseni kullanan bir URL girin:

https://<instancename>.service-now.com/navpage.doNot

Tanımlayıcı değerine "/ " eklenirse, lütfen bunu el ile kaldırın.

Not

Bu değerler gerçek değildir. Bu değerleri makalenin ilerleyen bölümlerinde açıklanan gerçek oturum açma URL'si, Yanıt URL'si, Oturum Kapatma URL'si ve tanımlayıcı ile güncelleştirmeniz gerekir. Temel SAML Yapılandırması bölümünde gösterilen desenlere de başvurabilirsiniz.

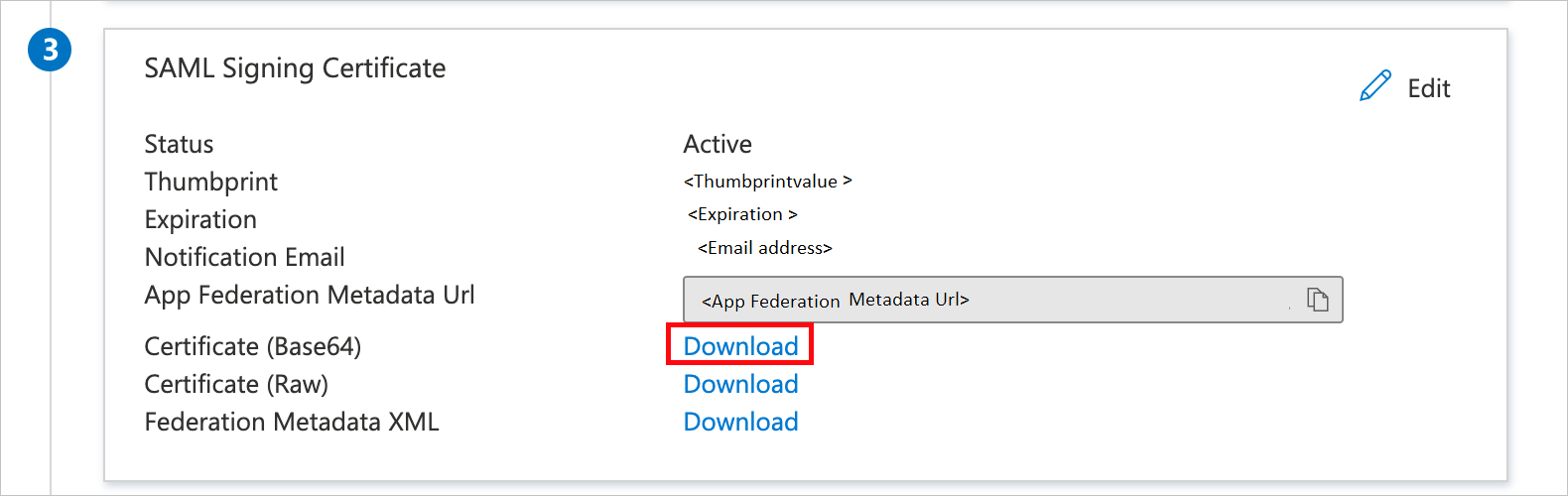

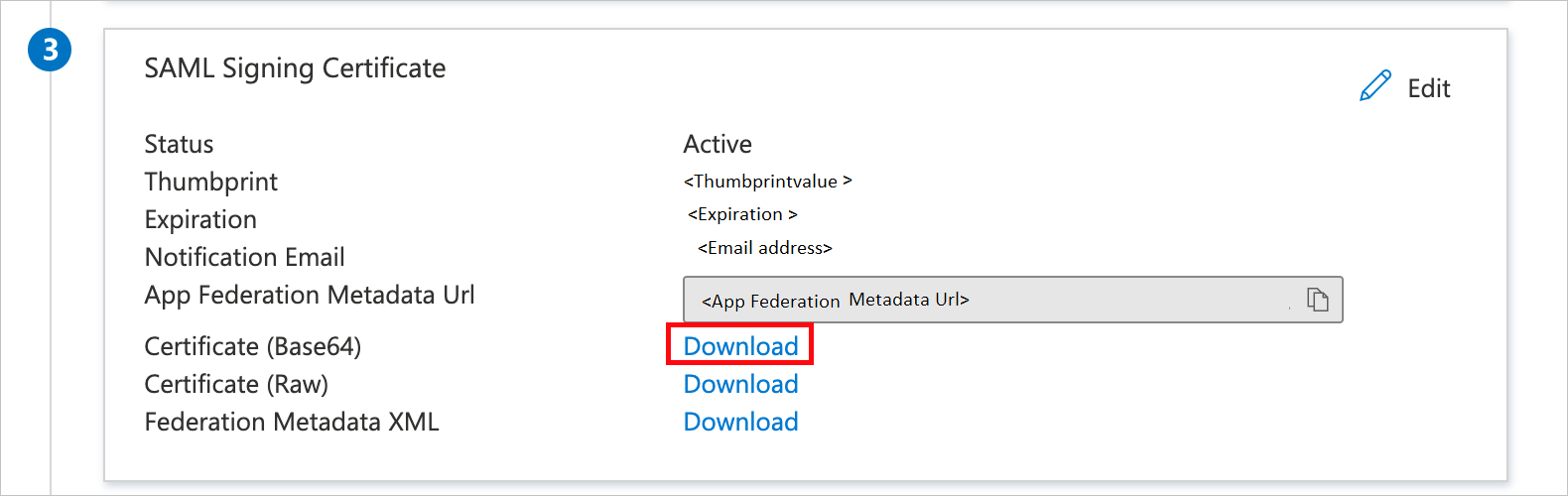

SAML ile çoklu oturum açmayı ayarla sayfasında, SAML İmzalama Sertifikası bölümünde Sertifika (Base64) bulun.

a. Uygulama Federasyonu Meta Veri Url'sini kopyalamak için kopyala düğmesini seçin ve Not Defteri'ne yapıştırın. Bu URL makalenin devamında kullanılır.

b. Sertifika(Base64) uygulamasını indirmek için İndir'i seçin ve ardından sertifika dosyasını bilgisayarınıza kaydedin.

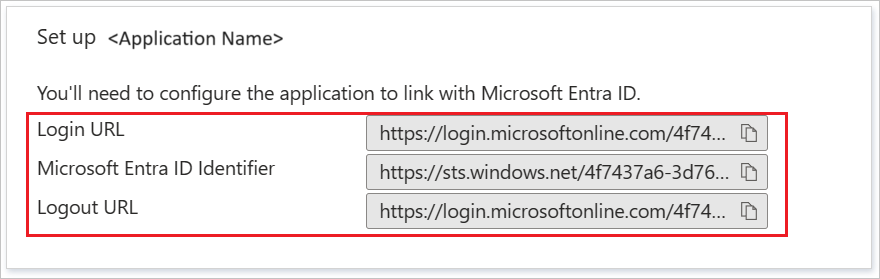

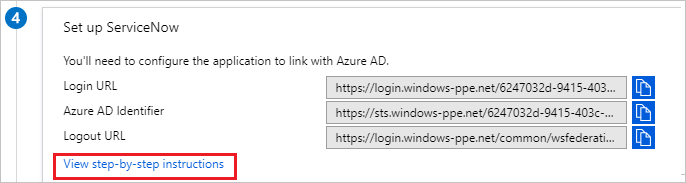

ServiceNow'ı Ayarlama bölümünde, gereksinimlerinize göre uygun URL'leri kopyalayın.

Microsoft Entra test kullanıcısı oluşturma ve atama

B.Simon adlı bir test kullanıcısı hesabı oluşturmak için kullanıcı hesabı oluşturma ve atama hızlı başlangıçtaki yönergeleri izleyin.

ServiceNow Express için Microsoft Entra SSO yapılandırma

Microsoft Entra yönetim merkezine en azından bir Bulut Uygulaması Yöneticisi olarak oturum açın.

Entra ID>Enterprise apps>ServiceNow uygulaması tümleştirme sayfasına gidin, çoklu oturum açmayı seçin.

Çoklu oturum açma yöntemi seçin iletişim kutusunda, çoklu oturum açmayı etkinleştirmek için SAML/WS-Fed modu'nu seçin.

SAML ile çoklu oturum açmayı ayarla sayfasında kalem simgesini seçerek Temel SAML Yapılandırması iletişim kutusunu açın.

Temel SAML Yapılandırması bölümünde aşağıdaki adımları gerçekleştirin:

a. Oturum açma URL'si için aşağıdaki URL desenlerinden birini girin:

URL'de oturum açma https://<instance-name>.service-now.com/login_with_sso.do?glide_sso_id=<sys_id of the sso configuration>https://<instancename>.service-now.com/consumer.dob. Tanımlayıcı (Varlık Kimliği) için aşağıdaki deseni kullanan bir URL girin:

https://<instance-name>.service-now.comç. Yanıt URL'si için aşağıdaki URL desenlerinden birini girin:

Yanıt URL'si https://<instancename>.service-now.com/navpage.dohttps://<instancename>.service-now.com/consumer.doö. Oturumu Kapatma URL'sinde, aşağıdaki deseni kullanan bir URL girin:

https://<instancename>.service-now.com/navpage.doNot

Tanımlayıcı değerine "/ " eklenirse, lütfen bunu el ile kaldırın.

Not

Bu değerler gerçek değildir. Bu değerleri makalenin ilerleyen bölümlerinde açıklanan gerçek oturum açma URL'si, Yanıt URL'si, Oturum Kapatma URL'si ve tanımlayıcı ile güncelleştirmeniz gerekir. Temel SAML Yapılandırması bölümünde gösterilen desenlere de başvurabilirsiniz.

SAML ile çoklu oturum açmayı ayarla sayfasında, SAML İmzalama Sertifikası bölümünde İndir'iseçerek sertifikayı (Base64) gereksinimlerinize uygun olarak belirtilen seçeneklerden indirin. Bilgisayarınıza kaydedin.

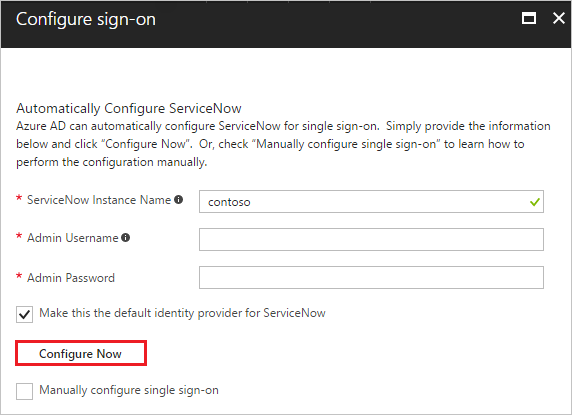

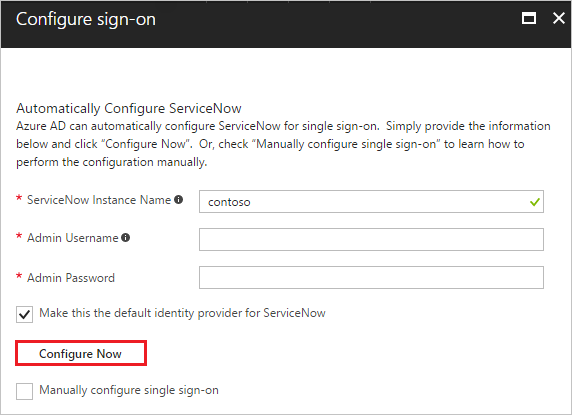

Microsoft Entra ID'nin SAML tabanlı kimlik doğrulaması için ServiceNow'u otomatik olarak yapılandırmasına sahip olabilirsiniz. Bu hizmeti etkinleştirmek için ServiceNow'ı Ayarlama bölümüne gidin ve Oturum açmayı yapılandır penceresini açmak için Adım adım yönergeleri görüntüle'yi seçin.

Oturum açmayı yapılandır formunda ServiceNow örneği adınızı, yönetici kullanıcı adınızı ve yönetici parolanızı girin. Şimdi Yapılandır'ı seçin. Sağlanan yönetici kullanıcı adının, bunun çalışması için ServiceNow'da atanmış security_admin rolüne sahip olması gerekir. Aksi takdirde, ServiceNow'u SAML Kimlik Sağlayıcısı olarak Microsoft Entra Id kullanacak şekilde el ile yapılandırmak için Çoklu oturum açmayı el ile yapılandır'ı seçin. Hızlı Başvuru bölümünden Oturum Kapatma URL'sini, Microsoft Entra Tanımlayıcısı'nı ve Oturum Açma URL'sini kopyalayın.

ServiceNow'ı yapılandırma

ServiceNow uygulamanızda yönetici olarak oturum açın.

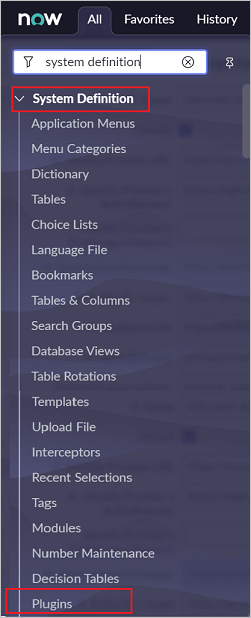

Aşağıdaki adımları izleyerek Tümleştirme - Birden Çok Sağlayıcı çoklu oturum açma Yükleyicisi eklentisini etkinleştirin:

a. Sol bölmede, arama kutusundan Sistem Tanımı bölümünü arayın ve eklentiler'i seçin.

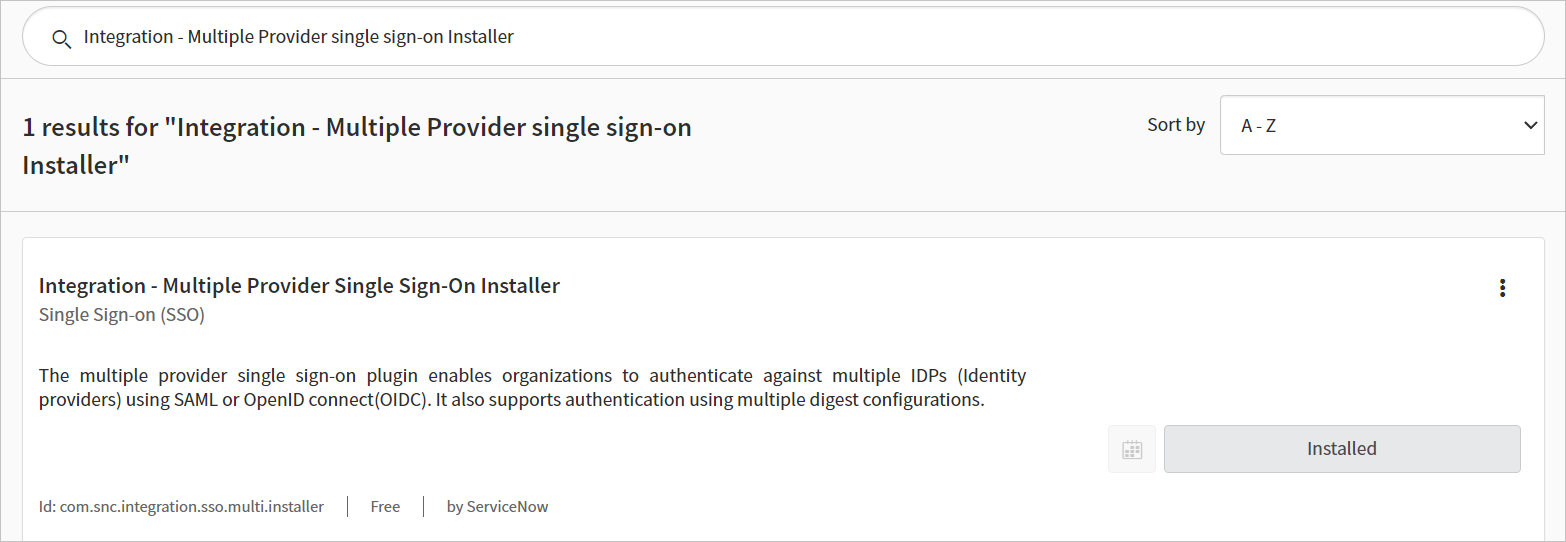

b. Tümleştirme - Birden Çok Sağlayıcı çoklu oturum açma Yükleyicisi'ni arayın ve yükleyin ve etkinleştirin.

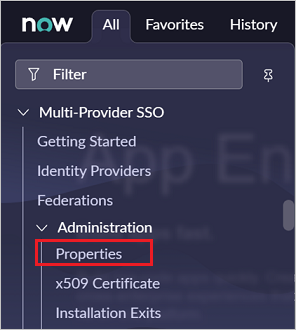

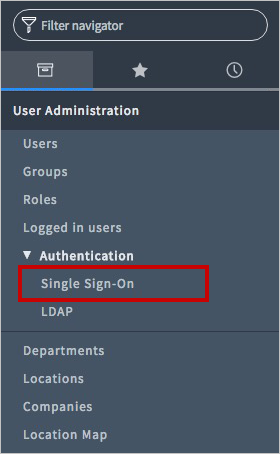

Sol bölmede, arama çubuğundan Çok Sağlayıcılı SSO bölümünü arayın ve ardından Yönetim'de Özellikler'iseçin.

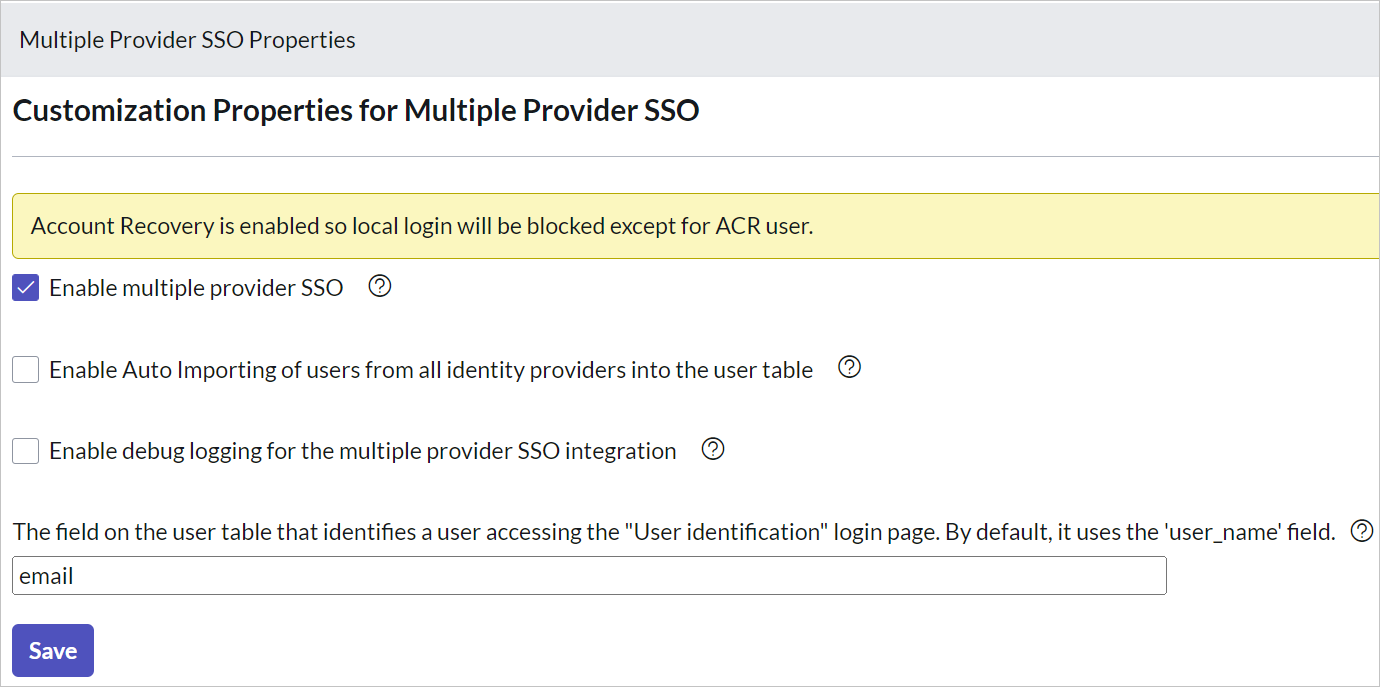

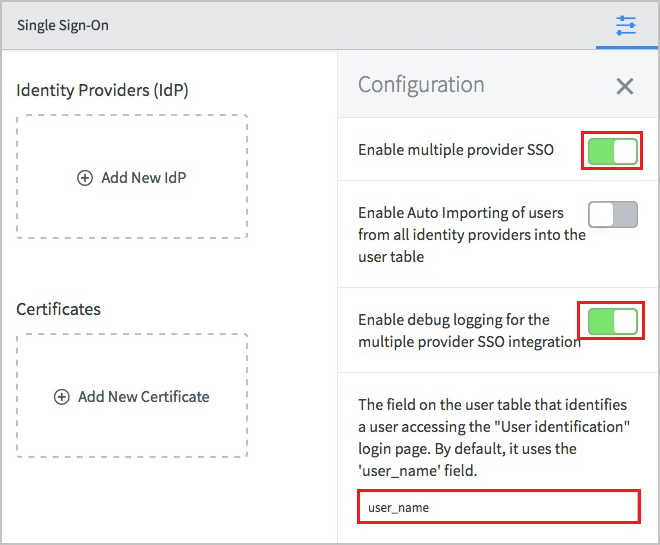

Birden Çok Sağlayıcı SSO Özellikleri iletişim kutusunda aşağıdaki adımları gerçekleştirin:

Birden çok sağlayıcı SSO'sını etkinleştir için Evet'i seçin.

Tüm kimlik sağlayıcılarından kullanıcıların kullanıcı tablosuna Otomatik İçeri Aktarılmasını Etkinleştir için Evet'i seçin.

Birden çok sağlayıcı SSO tümleştirmesi için hata ayıklama günlüğünü etkinleştir için Evet'i seçin.

Kullanıcı tablosundaki... alanına e-posta girin.

Kaydet'i seçin.

ServiceNow'ı otomatik olarak veya el ile yapılandırabilirsiniz. ServiceNow'u otomatik olarak yapılandırmak için şu adımları izleyin:

ServiceNow çoklu oturum açma sayfasına dönün.

ServiceNow için tek seçimli yapılandırma hizmeti sağlanır. Bu hizmeti etkinleştirmek için ServiceNow Yapılandırması bölümüne gidin ve ServiceNow'ı Yapılandır'ı seçerek Oturum açmayı yapılandır penceresini açın.

Oturum açmayı yapılandır formunda ServiceNow örneği adınızı, yönetici kullanıcı adınızı ve yönetici parolanızı girin. Şimdi Yapılandır'ı seçin. Sağlanan yönetici kullanıcı adının, bunun çalışması için ServiceNow'da atanmış güvenlik yöneticisi rolüne sahip olması gerekir. Aksi takdirde, ServiceNow'u SAML Kimlik Sağlayıcısı olarak Microsoft Entra Id kullanacak şekilde el ile yapılandırmak için Çoklu oturum açmayı el ile yapılandır'ı seçin. Hızlı Başvuru bölümünden Oturum Kapatma URL'si, SAML Varlık Kimliği ve SAML çoklu oturum açma Hizmeti URL'sini kopyalayın.

ServiceNow uygulamanızda yönetici olarak oturum açın.

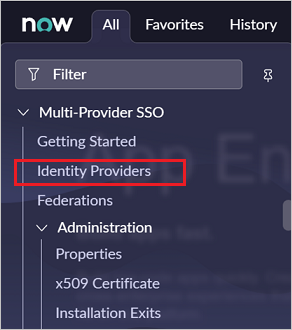

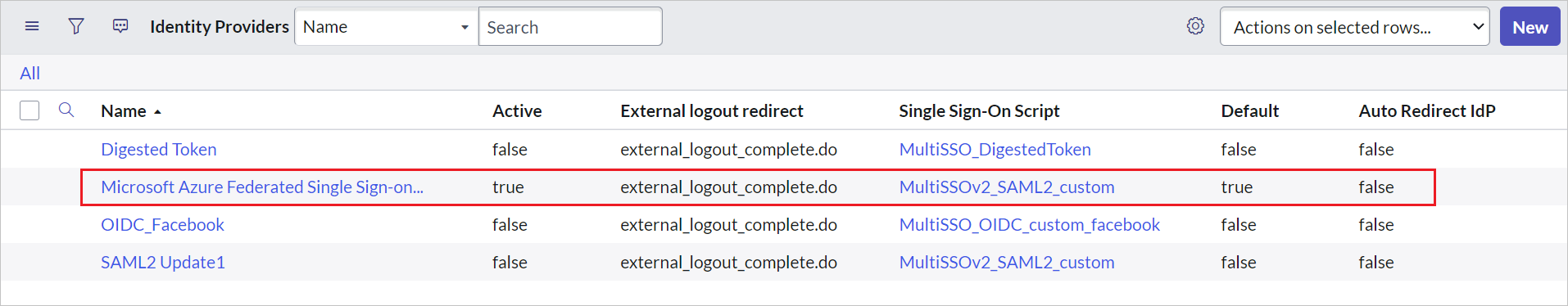

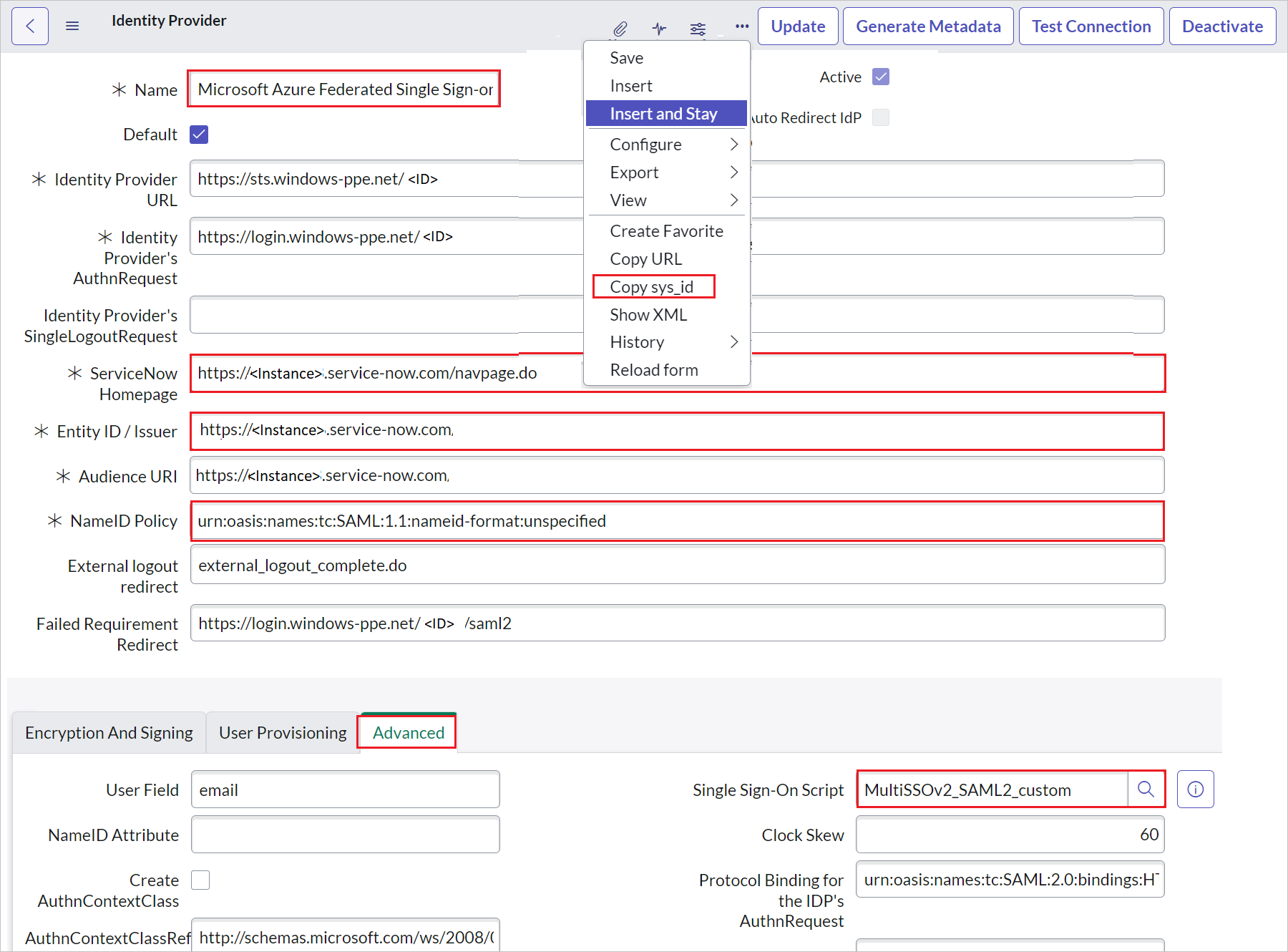

Otomatik yapılandırmada, gerekli tüm ayarlar ServiceNow tarafında yapılandırılır, ancak X.509 Sertifikası varsayılan olarak etkinleştirilmez ve Çoklu Oturum Açma Betiği değerini MultiSSOv2_SAML2_custom olarak verir. ServiceNow'daki kimlik sağlayıcınızla el ile eşlemeniz gerekir. Şu adımları izleyin:

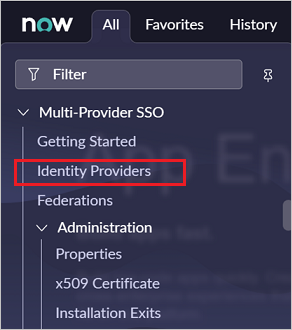

Sol bölmede, arama kutusundan Çok Sağlayıcılı SSO bölümünü arayın ve Kimlik Sağlayıcıları'nı seçin.

Otomatik olarak oluşturulan kimlik sağlayıcısını seçin.

Kimlik Sağlayıcısı bölümünde aşağıdaki adımları gerçekleştirin:

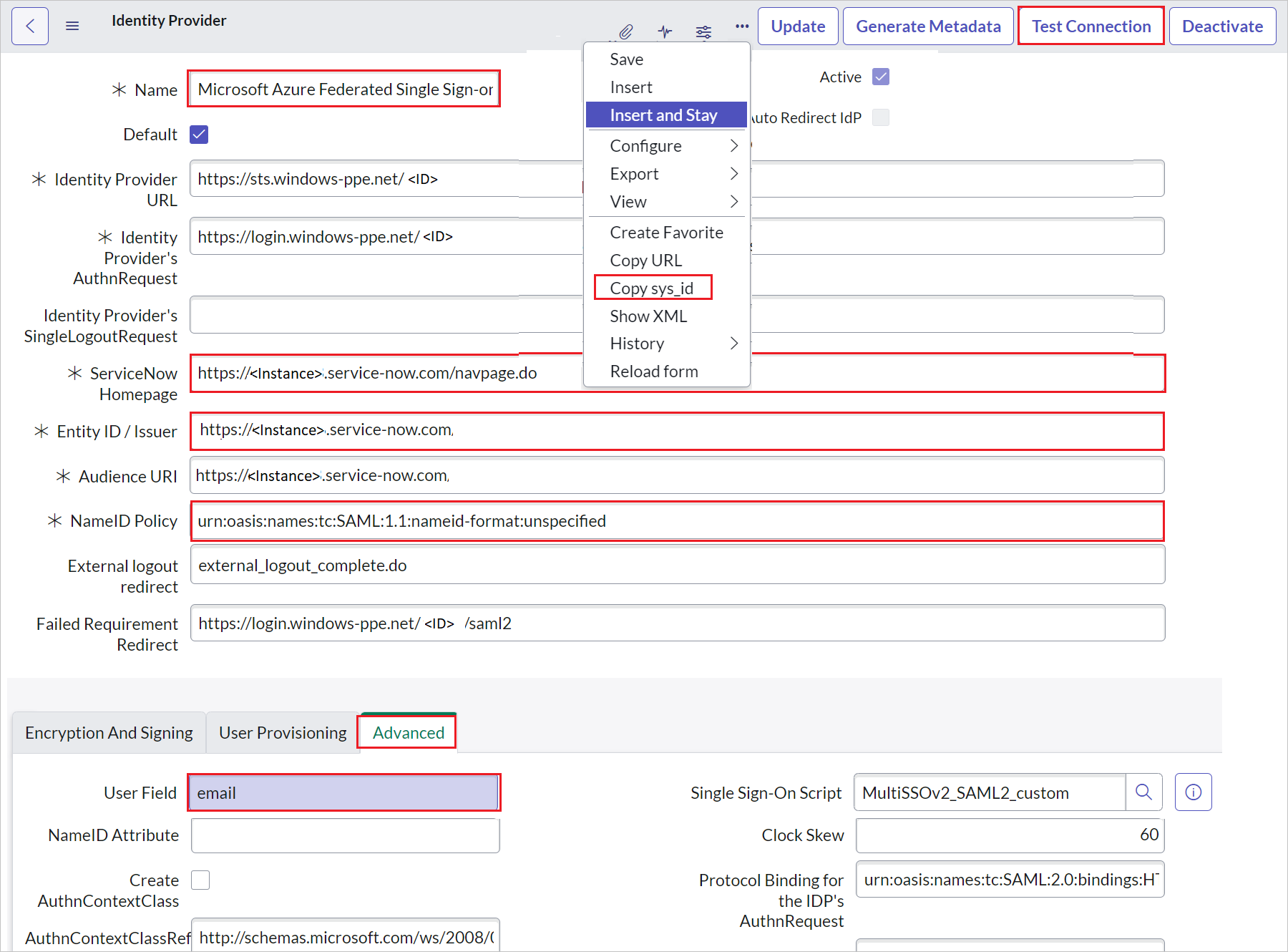

a. Ekranın üst kısmındaki gri çubuğu sağ seçip sys_id kopyala'yı seçin ve Bu değeri Temel SAML Yapılandırması'ndaoturum açma URL'si bölümünde kullanın.

b. Ad alanına yapılandırmanız için bir ad girin (örneğin, Microsoft Azure Federasyon çoklu oturum açma).

ç. ServiceNow Giriş Sayfası değerini kopyalayın ve ServiceNow Temel SAML Yapılandırması bölümündeki Oturum Açma URL'sineyapıştırın.

Not

ServiceNow örneği giriş sayfası, ServiceNow kiracı URL'nizin ve /navpage.do (örneğin:

https://fabrikam.service-now.com/navpage.do) birleştirme işlemidir.ö. Varlık Kimliği / Veren değerini kopyalayın ve ServiceNow Temel SAML Yapılandırması bölümündeki Tanımlayıcı'yayapıştırın.

e. NameID Politikası'nın

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecifieddeğerine ayarlandığını onaylayın.f. Gelişmiş'i seçin ve Tek Sign-On Komut Dosyası değerini MultiSSOv2_SAML2_custom olarak verin.

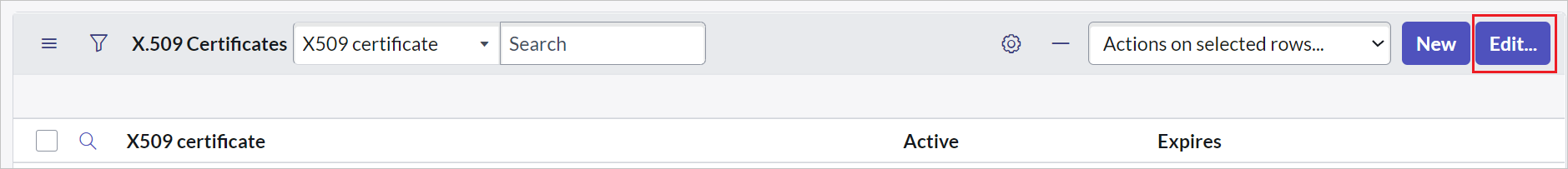

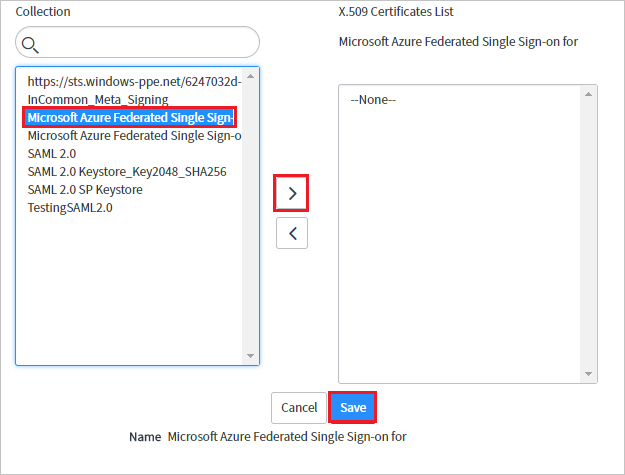

Ekranı aşağı kaydırarak X.509 Sertifikası bölümüne gelin ve Düzenle'yi seçin.

Sertifikayı seçin ve sertifikayı eklemek için sağ ok simgesini seçin

Kaydet'i seçin.

Sayfanın sağ üst köşesinde Bağlantıyı Sına'yı seçin.

Not

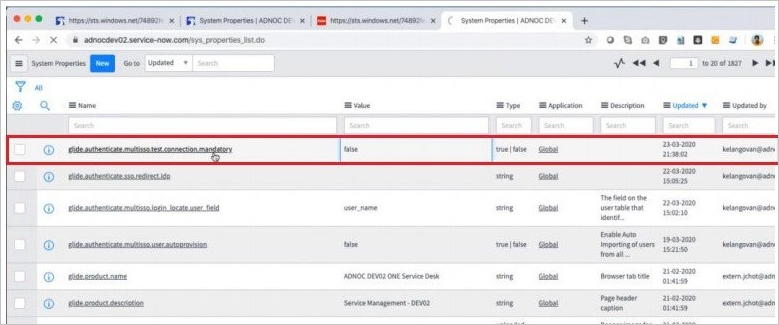

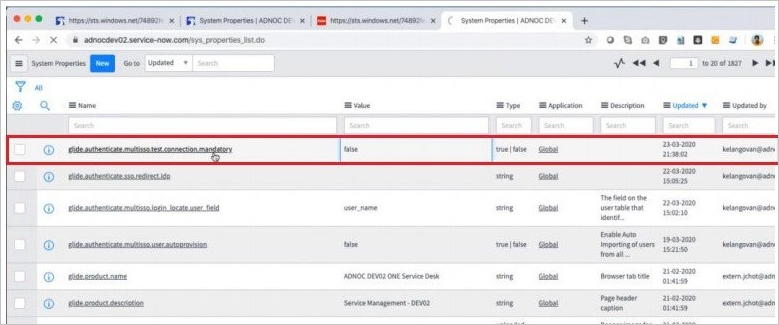

Test Bağlantısı başarısız oluyorsa ve bu bağlantıyı etkinleştiremiyorsanız ServiceNow geçersiz kılma anahtarını sunar. Arama Gezintisi ne Sys_properties.LIST girmeniz gerekiyor ve bu, Sistem Özellikleri'nin yeni sayfasını açar. Burada glide.authenticate.multisso.test.connection.mandatory adlı yeni bir özellik oluşturmanız, veri türünüTrue/False olarak belirlemeniz ve ardından değeriFalse olarak ayarlamanız gerekir.

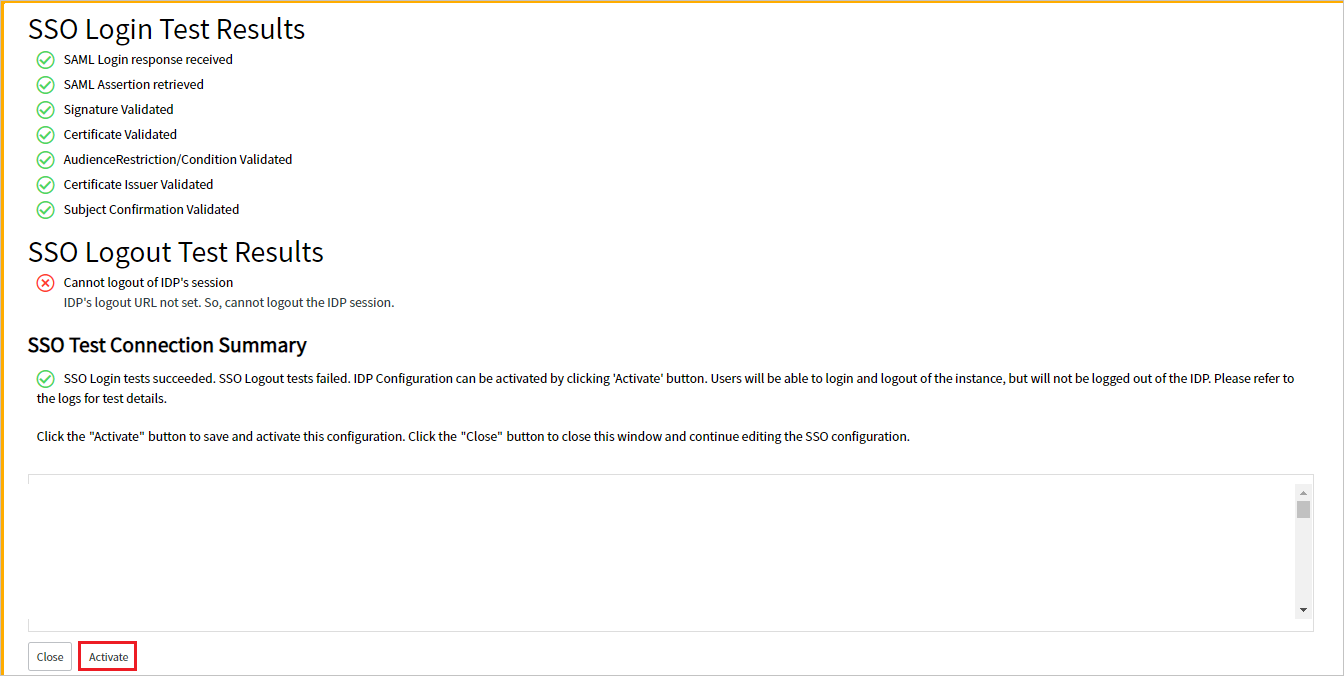

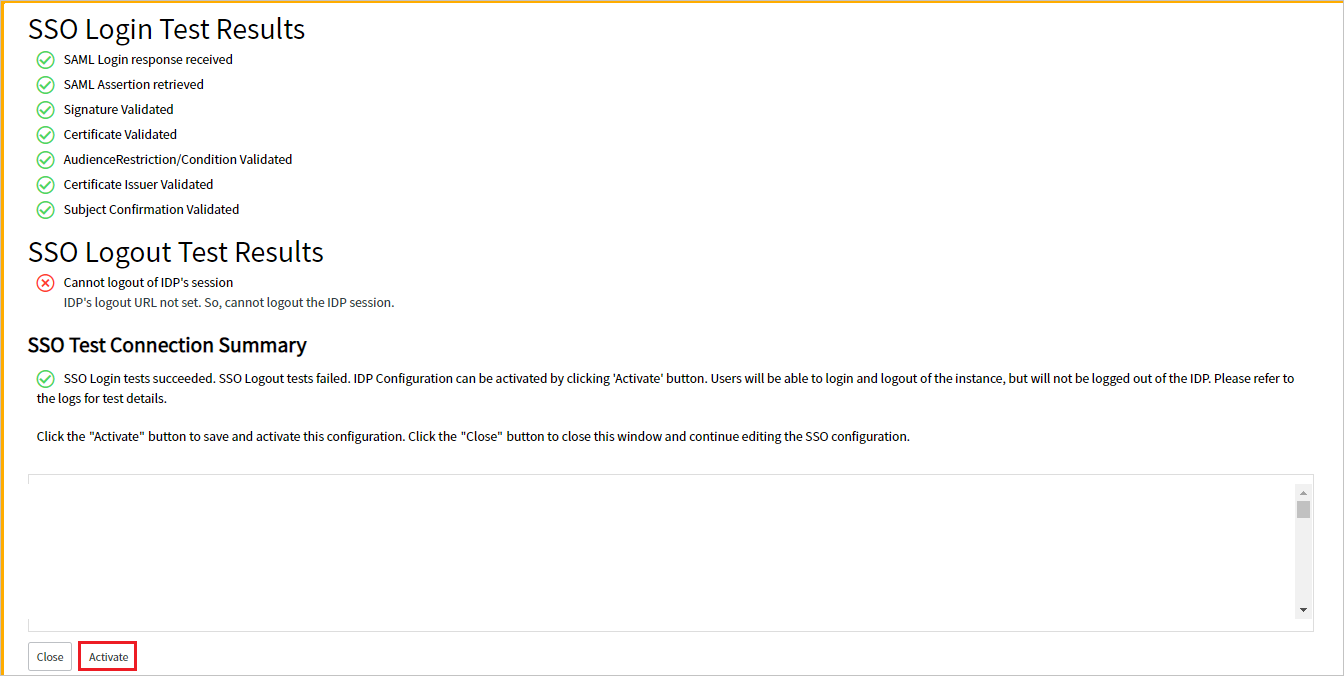

Kimlik bilgileriniz istendiğinde bunları girin. Aşağıdaki sayfayı görürsünüz. SSO Oturumu Kapatma Test Sonuçları hatası bekleniyor. Hatayı yoksayın ve Etkinleştir'i seçin.

ServiceNow'u el ile yapılandırmak için şu adımları izleyin:

ServiceNow uygulamanızda yönetici olarak oturum açın.

Sol bölmede Kimlik Sağlayıcıları'nı seçin.

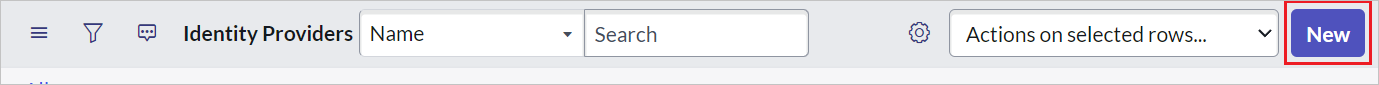

Kimlik Sağlayıcıları iletişim kutusunda Yeni'yi seçin.

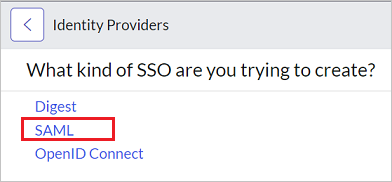

Kimlik Sağlayıcıları iletişim kutusunda SAML'yi seçin.

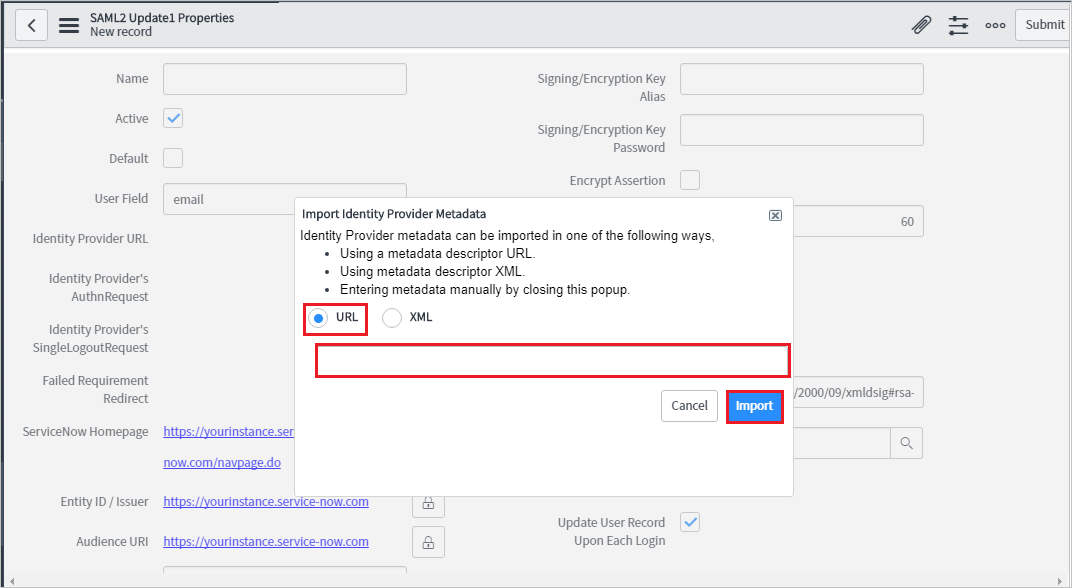

Kimlik Sağlayıcısı Meta Verilerini İçeri Aktar bölümünde aşağıdaki adımları gerçekleştirin:

Kopyaladığınız Uygulama Federasyonu Meta Veri Url'sini girin.

İçeri aktar'ı seçin.

IdP meta veri URL'sini okur ve tüm alan bilgilerini doldurur.

a. Ekranın üst kısmındaki gri çubuğu sağ seçip sys_id kopyala'yı seçin ve Bu değeri Temel SAML Yapılandırması'ndaoturum açma URL'si bölümünde kullanın.

b. Ad alanına yapılandırmanız için bir ad girin (örneğin, Microsoft Azure Federasyon çoklu oturum açma).

ç. ServiceNow Giriş Sayfası değerini kopyalayın. ServiceNow Temel SAML Yapılandırması bölümündeki Oturum Açma URL'sineyapıştırın.

Not

ServiceNow örneği giriş sayfası, ServiceNow kiracı URL'nizin ve /navpage.do (örneğin:

https://fabrikam.service-now.com/navpage.do) birleştirme işlemidir.ö. Varlık Kimliği / Veren değerini kopyalayın. Tanımlayıcı'ya ServiceNow Temel SAML Yapılandırması bölümünde yapıştırın.

e. NameID Politikası'nın

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecifieddeğerine ayarlandığını onaylayın.f. Gelişmiş'i seçin. Kullanıcı Alanı'na e-posta girin.

Not

Microsoft Entra Kimliğini, Microsoft Entra kullanıcı kimliğini (kullanıcı asıl adı) veya e-posta adresini SAML belirtecindeki benzersiz tanımlayıcı olarak yayacak şekilde yapılandırabilirsiniz. Bunu yapmak için Azure portalının ServiceNow>Öznitelikleri>Çoklu oturum açma bölümüne gidin ve istenen alanı nameidentifier özniteliğine eşleyin. Seçilen öznitelik için Microsoft Entra Id'de depolanan değer (örneğin, kullanıcı asıl adı), girilen alan için ServiceNow'da depolanan değerle eşleşmelidir (örneğin, user_name).

gram Sayfanın sağ üst köşesinde Bağlantıyı Test Et'i seçin.

Not

Test Bağlantısı başarısız oluyorsa ve bu bağlantıyı etkinleştiremiyorsanız ServiceNow geçersiz kılma anahtarını sunar. Arama Gezintisi ne Sys_properties.LIST girmeniz gerekiyor ve bu, Sistem Özellikleri'nin yeni sayfasını açar. Burada glide.authenticate.multisso.test.connection.mandatory adlı yeni bir özellik oluşturmanız, veri türünüTrue/False olarak belirlemeniz ve ardından değeriFalse olarak ayarlamanız gerekir.

h. Kimlik bilgileriniz istendiğinde bunları girin. Aşağıdaki sayfayı görürsünüz. SSO Oturumu Kapatma Test Sonuçları hatası bekleniyor. Hatayı yoksayın ve Etkinleştir'i seçin.

ServiceNow test kullanıcısı oluşturma

Bu bölümün amacı, ServiceNow'da B.Simon adlı bir kullanıcı oluşturmaktır. ServiceNow, varsayılan olarak etkin olan otomatik kullanıcı sağlamayı destekler.

ServiceNow Express SSO'sunu yapılandırma

ServiceNow Express uygulamanızda yönetici olarak oturum açın.

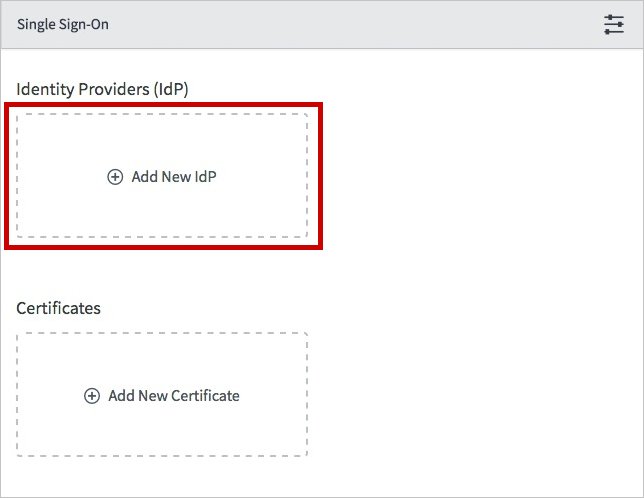

Sol bölmede Çoklu Oturum Açma'yı seçin.

Çoklu Oturum Açma iletişim kutusunda, sağ üstteki yapılandırma simgesini seçin ve aşağıdaki özellikleri ayarlayın:

a. Sağ tarafta Birden çok sağlayıcı SSO'sunu etkinleştir seçeneğini açın.

b. Sağdaki Birden Çok Sağlayıcı SSO Tümleştirmesi için Hata Ayıklama Günlüğünü Etkinleştir seçeneğini değiştirin.

ç. Kullanıcı tablosundaki... alanına user_name girin.

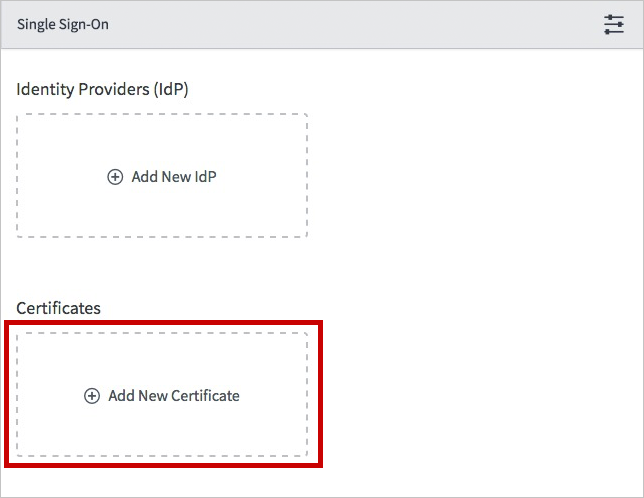

Çoklu Oturum Açma iletişim kutusunda Yeni Sertifika Ekle'yi seçin.

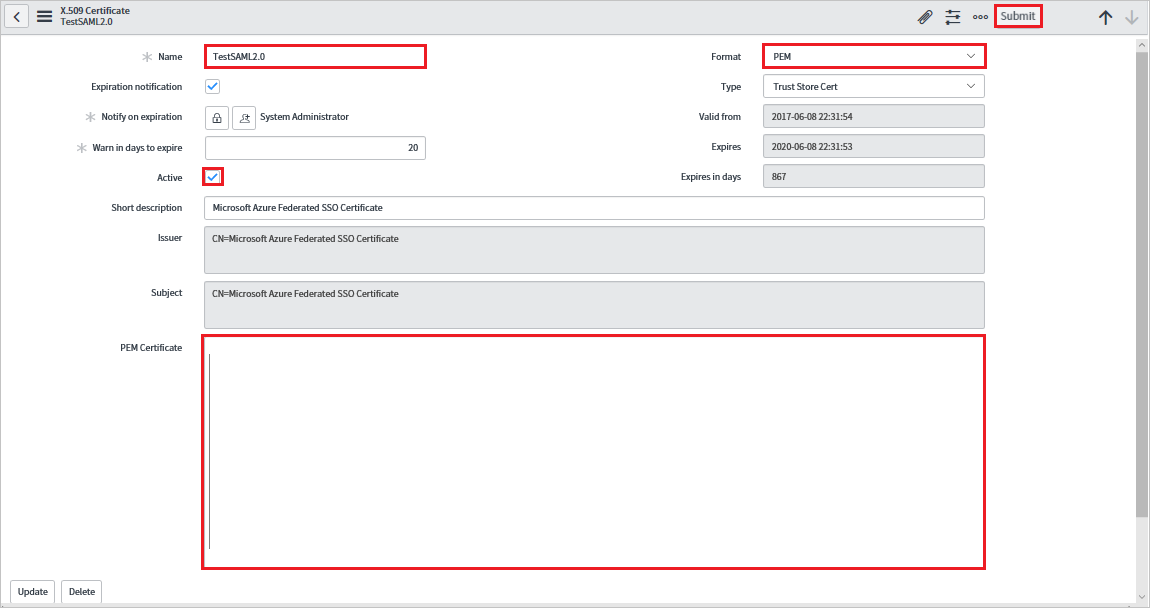

X.509 Sertifikaları iletişim kutusunda aşağıdaki adımları gerçekleştirin:

a. Ad alanına yapılandırmanız için bir ad girin (örneğin: TestSAML2.0).

b. Etkin'i seçin.

ç. Biçim için PEM'yi seçin.

ö. Tür için Güven Deposu Sertifikası'nı seçin.

e. Azure portalından indirilen kodlanmış sertifikanızı

Base64Not Defteri'nde açın. İçeriğini panonuza kopyalayın ve PEM Sertifikası metin kutusuna yapıştırın.f. Güncelleştir’i seçin

Çoklu Oturum Açma iletişim kutusunda Yeni IdP Ekle'yi seçin.

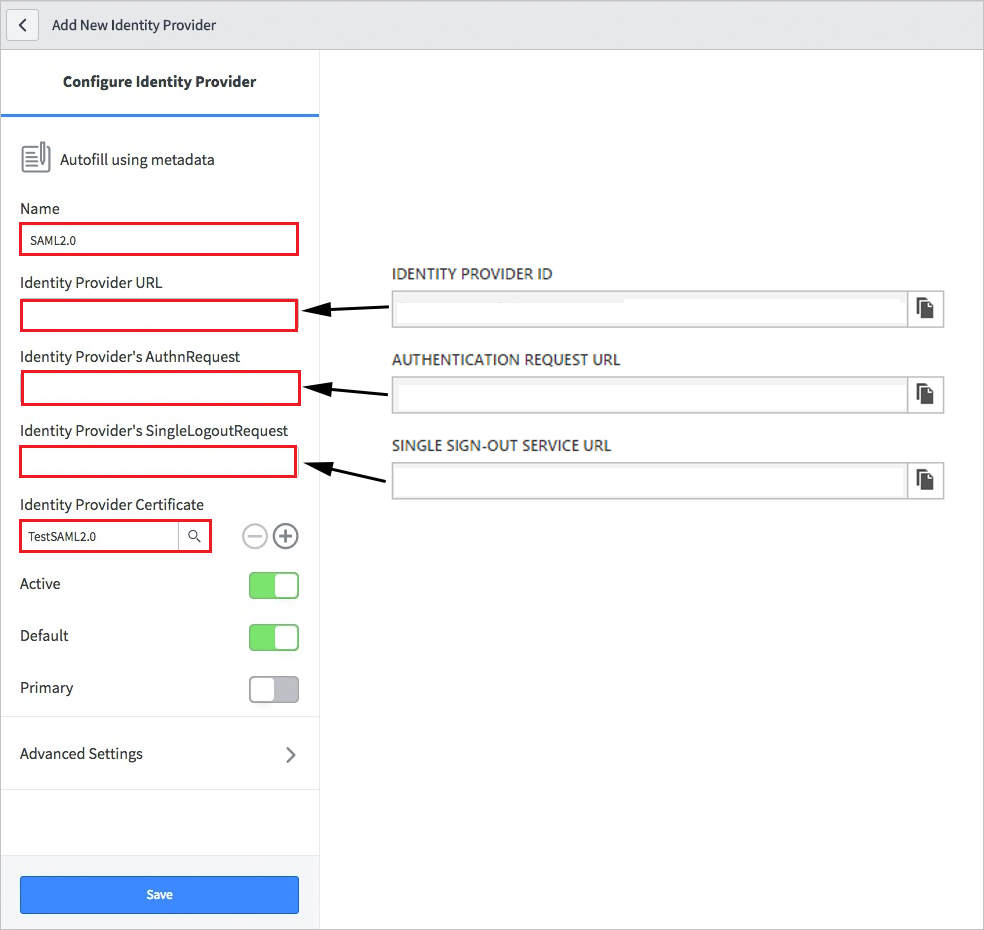

Yeni Kimlik Sağlayıcısı Ekle iletişim kutusundaki Kimlik Sağlayıcısını Yapılandır'ın altında aşağıdaki adımları gerçekleştirin:

a. Ad alanına yapılandırmanız için bir ad girin (örneğin: SAML 2.0).

b. Kimlik Sağlayıcısı URL'si için kopyaladığınız kimlik sağlayıcısı kimliğinin değerini yapıştırın.

ç. Kimlik Sağlayıcısının Kimlik Doğrulama İsteği (AuthnRequest) için kopyaladığınız isteğin URL değerini yapıştırın.

ö. Kimlik Sağlayıcısı'nın SingleLogoutRequest için kopyaladığınız oturum kapatma URL'sinin değerini yapıştırın.

e. Kimlik Sağlayıcısı Sertifikası için önceki adımda oluşturduğunuz sertifikayı seçin.

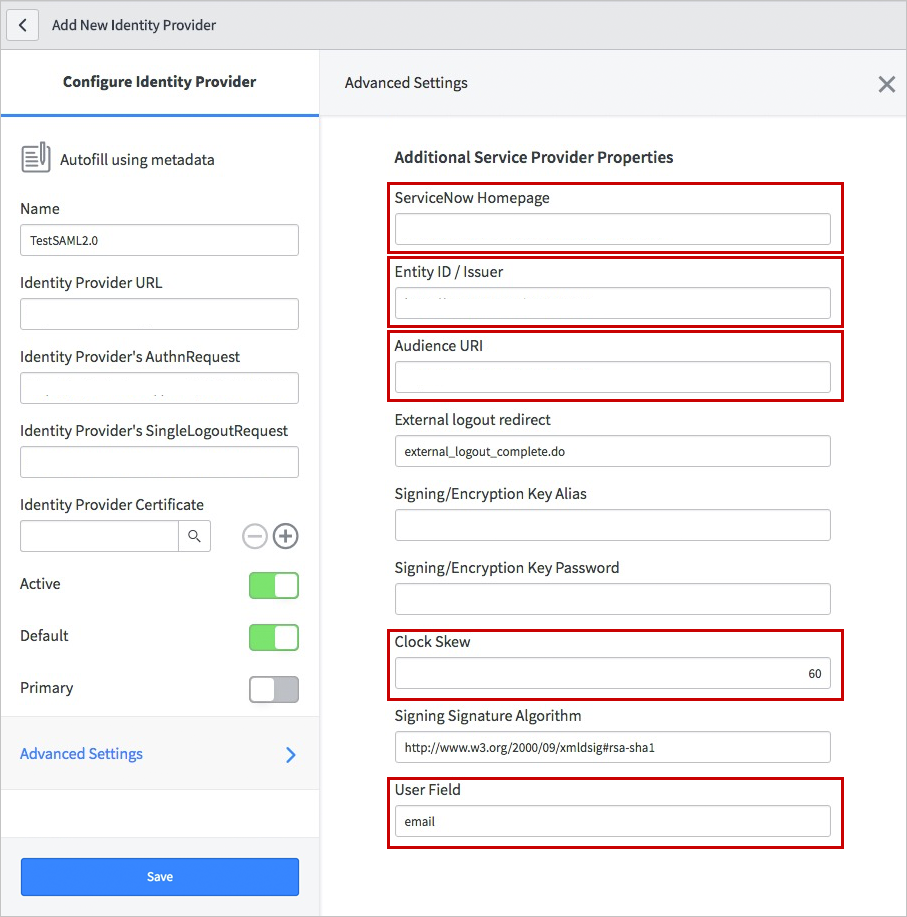

Gelişmiş Ayarlar'ı seçin. Ek Kimlik Sağlayıcısı Özellikleri altında aşağıdaki adımları gerçekleştirin:

a. IDP'nin SingleLogoutRequest için Protokol Bağlaması için urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect girin.

b. NameID İlkesi için urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified girin.

ç. AuthnContextClassRef Yöntemi için girin

http://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password.ö. AuthnContextClass Oluştur için, bunu kapalı (seçili değil) olarak değiştirin.

Ek Hizmet Sağlayıcısı Özellikleri'nin altında aşağıdaki adımları gerçekleştirin:

a. ServiceNow Giriş sayfası için ServiceNow örneği giriş sayfanızın URL'sini girin.

Not

ServiceNow örneği giriş sayfası, ServiceNow kiracı URL'nizin ve /navpage.do 'nin birleştirilmiş bir sonucudur (örneğin: ).

https://fabrikam.service-now.com/navpage.dob. Varlık Kimliği / Veren için ServiceNow kiracınızın URL'sini girin.

ç. Hedef Kitle URI'si için ServiceNow kiracınızın URL'sini girin.

ö. Saat Dengesizliği için 60 girin.

e. Kullanıcı Alanı için e-posta girin.

Not

Microsoft Entra Kimliğini, Microsoft Entra kullanıcı kimliğini (kullanıcı asıl adı) veya e-posta adresini SAML belirtecindeki benzersiz tanımlayıcı olarak yayacak şekilde yapılandırabilirsiniz. Bunu yapmak için Azure portalının ServiceNow>Öznitelikleri>Çoklu oturum açma bölümüne gidin ve istenen alanı nameidentifier özniteliğine eşleyin. Seçilen öznitelik için Microsoft Entra Id'de depolanan değer (örneğin, kullanıcı asıl adı), girilen alan için ServiceNow'da depolanan değerle eşleşmelidir (örneğin, user_name).

f. Kaydet'i seçin.

SSO'ları test edin

Erişim Paneli ServiceNow kutucuğunu seçtiğinizde, SSO'nun ayarlandığı ServiceNow'da otomatik olarak oturum açmanız gerekir. Erişim Paneli hakkında daha fazla bilgi için Erişim Paneline Giriş bölümüne bakın.

ServiceNow Aracısı için SSO'ları Test Etme (Mobil)

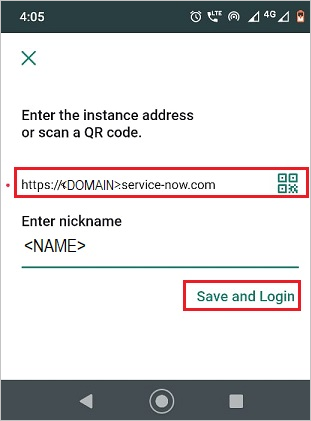

ServiceNow Agent (Mobil) uygulamanızı açın ve aşağıdaki adımları uygulayın:

b. ServiceNow örneği adresinizi, takma adınızı girin ve Kaydet ve Oturum Aç'ı seçin.

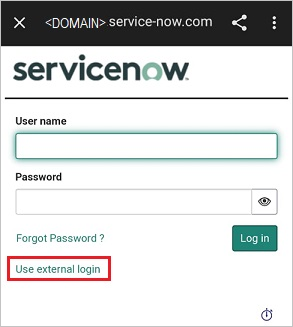

ç. Oturum aç sayfasında aşağıdaki adımları gerçekleştirin:

Kullanıcı adı girin, örneğinB.simon@contoso.com.

Dış oturum açmayı kullan'ı seçin. Oturum açmak için Microsoft Entra Id sayfasına yönlendirilirsiniz.

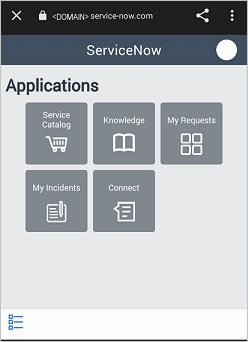

Kimlik bilgilerinizi girin. Herhangi bir üçüncü taraf kimlik doğrulaması veya etkinleştirilmiş başka bir güvenlik özelliği varsa, kullanıcının buna uygun şekilde yanıt vermesi gerekir. Uygulama Giriş sayfası görüntülenir.

İlgili içerik

ServiceNow'ı yapılandırdıktan sonra, kuruluşunuzun hassas verilerinin gerçek zamanlı olarak sızdırılmasını ve sızılmasını önleyen oturum denetimlerini zorunlu kılabilirsiniz. Oturum denetimleri, Koşullu Erişim'den kaynaklanır. Bulut için Microsoft Defender Uygulamaları ile oturum denetimini zorunlu kılmayı öğrenin.