Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, Uç Nokta için Microsoft Defender Microsoft Intune bağlamaya, cihazları platforma göre Uç Nokta için Defender'a eklemeye ve şirket kaynaklarına erişimi denetlemek için cihaz risk düzeylerini kullanan uyumluluk ve Koşullu Erişim ilkelerini yapılandırmaya yönelik adım adım yönergeler sağlanır.

Göreve özgü gereksinimler bu makalenin her yanında listelenmiştir. Ayrıca genel tümleştirme önkoşullarını da gözden geçirin.

Başaracakların

Bu kılavuzu tamamladıktan sonra aşağıdaki tümleştirme iş akışlarını tamamlamış olacaksınız:

✅Intune ile Uç Nokta için Microsoft Defender arasında hizmet-hizmet bağlantısı

✅Uç Nokta için Microsoft Defender eklenen cihazlar (Windows, macOS, Android, iOS/iPadOS)

✅Riskli cihazları uyumsuz olarak otomatik olarak işaretlemek için yapılandırılan uyumluluk ilkeleri

✅Kurumsal kaynaklardan uyumsuz cihazları engelleyen Koşullu Erişim ilkeleri

Hızlı gezinti

- Hizmetleri bağlama

- Tümleştirme ayarlarını yapılandırma

- Cihazları ekleme

- Uyumluluk ilkelerini yapılandırma

- Uygulama koruma ilkelerini yapılandırma

- Koşullu Erişimi Ayarlama

Mobil ortamlar için: Bu kılavuz, Android ve iOS/iPadOS cihazları için uygulama koruma ilkelerini de kapsar. Bu ilkeler cihaz risk düzeylerini ayarlar ve hem kayıtlı hem de kaydı kaldırılmış cihazlarla çalışır ve Uç Nokta için Microsoft Defender tehdit değerlendirmelerine dayalı olarak mobil uygulamalar için ek koruma sağlar.

Ek özellikler: Kayıtlı cihazların ötesinde, Intune kaydedilmemiş cihazlarda (Linux cihazlar dahil) Uç Nokta için Defender güvenlik yapılandırmalarını da yönetebilirsiniz. Bu senaryo, Uç Nokta için Microsoft Defender için Güvenlik Yönetimi olarak adlandırılır. Bunu etkinleştirmek için, Uç Nokta Güvenlik Yapılandırmalarını zorlamak için Uç Nokta için Microsoft Defender İzin Ver iki durumlu düğmesini Açık olarak ayarlayın. Ayrıntılar için bkz. Uç Nokta için Microsoft Defender Güvenlik Yapılandırma Yönetimi.

Önemli

Android cihaz yöneticisi (DA) yönetimi kullanım dışıdır ve Google Mobile Services'a (GMS) erişimi olan cihazlarda artık kullanılamaz. Şu anda DA yönetimi kullanıyorsanız, başka bir Android yönetim seçeneğine geçmenizi öneririz. Destek ve yardım belgeleri, GMS içermeyen bazı Android 15 ve önceki cihazlarda kullanılabilir durumda kalır. Daha fazla bilgi için bkz . GMS cihazlarında Android cihaz yöneticisi desteğini sonlandırma.

Uç Nokta için Microsoft Defender Intune'a bağlama

Kiracı başına bu tek seferlik kurulum, tümleştirme özelliklerini etkinleştiren hizmet-hizmet bağlantısını kurar.

Önkoşullar:

- Endpoint Security Manager rolü veya Mobile Threat Defense ayarları için eşdeğer izinlerle Microsoft Intune yönetim merkezine erişim Yönetici (özel roller Mobile Threat Defense izni için Okuma ve Değiştirme hakları gerektirir; bkz. Özel rol oluşturma).

- Microsoft Entra ID'da Güvenlik Yöneticisi rolüyle Microsoft Defender portalına veya Uç Nokta için Microsoft Defender'da "Güvenlik Merkezi'nde güvenlik ayarlarını yönetme" izniyle erişimi Yönetici.

Intune ve Uç Nokta için Microsoft Defender tümleştirmesini etkinleştirme

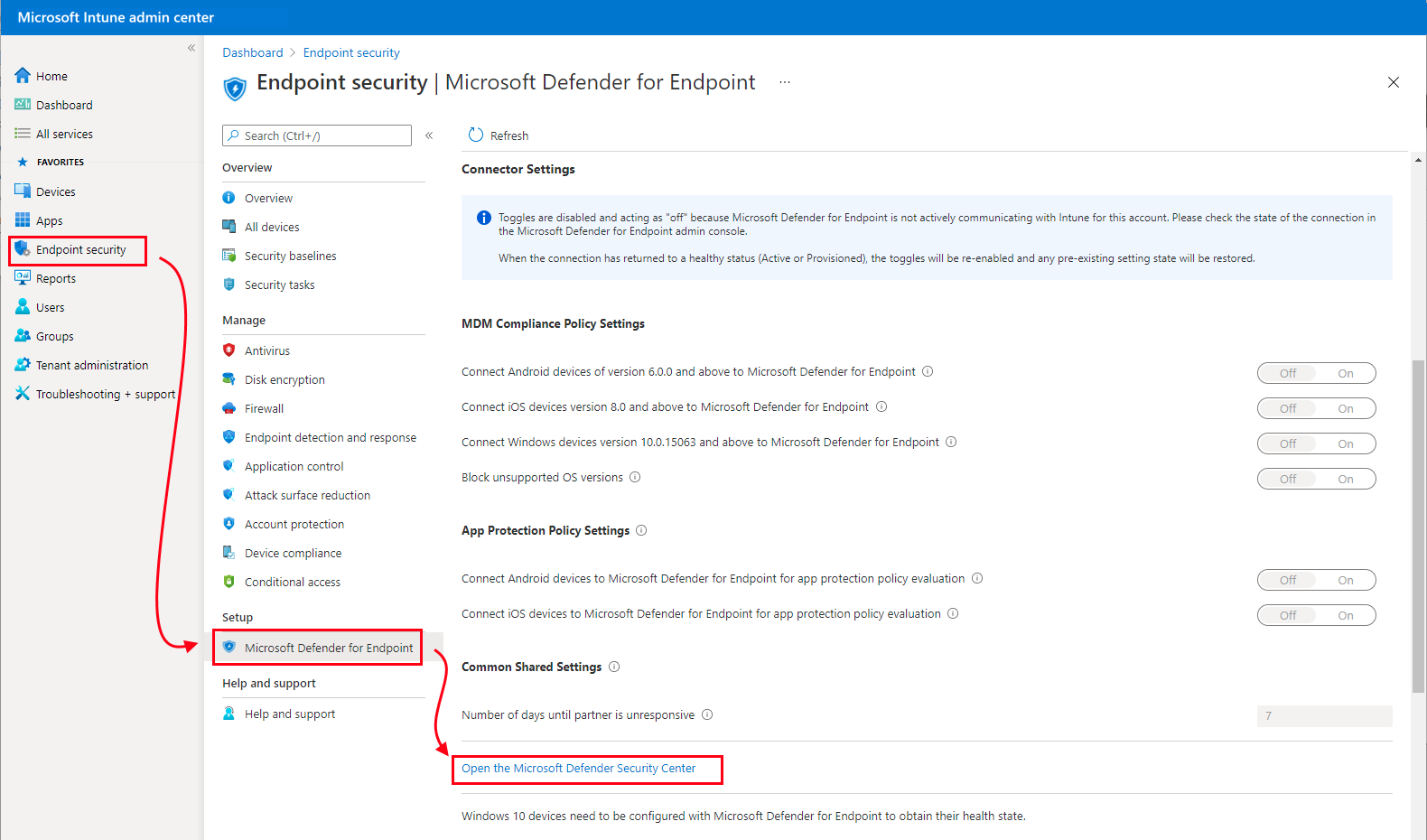

Önce bağlantı durumunu denetleyin:Microsoft Intune yönetim merkezinde oturum açın ve Uç nokta güvenliği>Uç Nokta için Microsoft Defender'ni seçin.

- Bağlantı durumuEtkin olarak görünüyorsa hizmetler zaten bağlı durumdadır. Cihaz ekleme'ye atlayın.

- Bağlantı durumuKullanılamıyor olarak görünüyorsa, sonraki adımla devam edin.

Microsoft Defender portalını açın: Intune yönetim merkezinden Uç Nokta için Microsoft Defender sayfasının en altına kaydırın ve Microsoft Defender Güvenlik Merkezi aç'ı (veya doğrudan security.microsoft.com).

İpucu

Zaten bağlıysa bağlantı şu şekildedir: Uç Nokta için Microsoft Defender yönetici konsolunu açın.

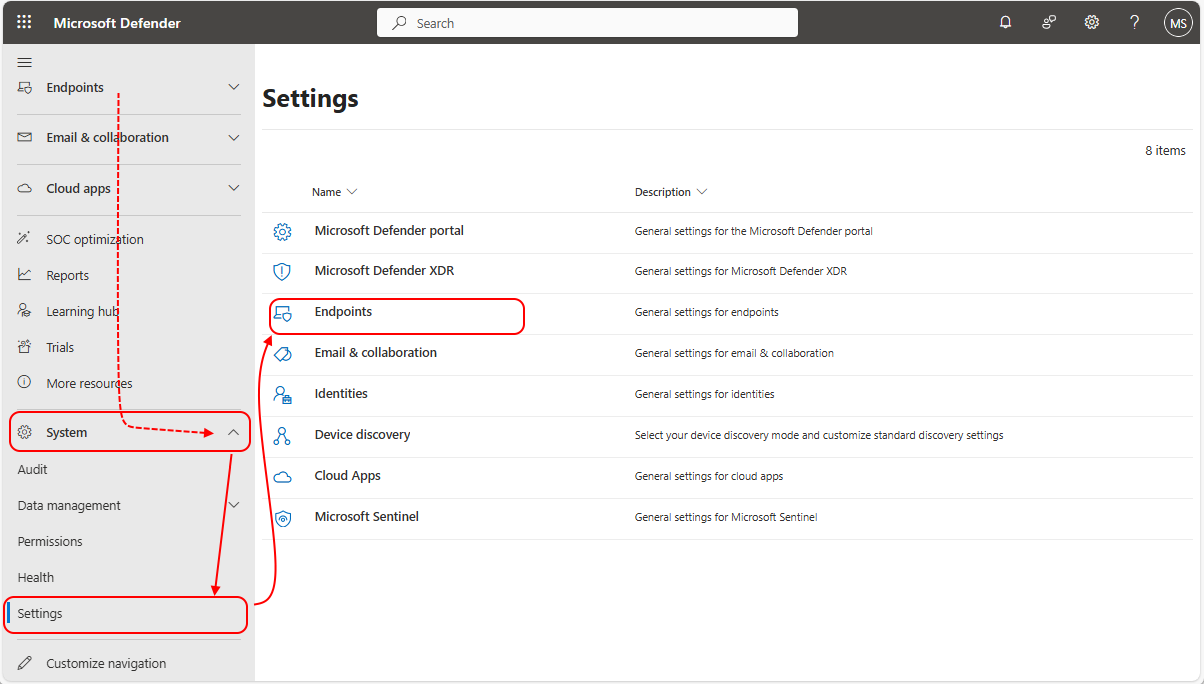

Microsoft Defender portalında bağlantıyı etkinleştirin:Microsoft Defender portalındaSistem>Ayarları>Uç Noktaları>Genel>Gelişmiş özellikler'e gidin.

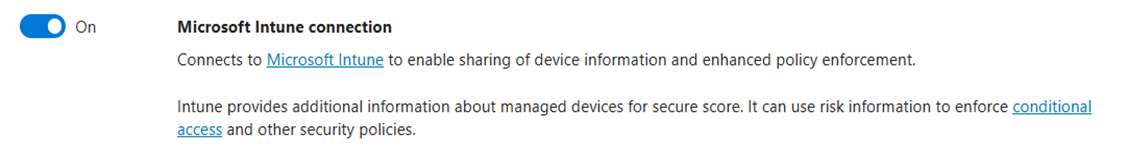

Microsoft Intune bağlantısını bulun, Açık konuma getirin ve ardından Tercihleri kaydet'i seçin.

Bu ayar hakkında daha fazla bilgi için Uç Nokta için Defender belgelerinde bağlantı Microsoft Intune konusuna bakın.

Doğrulama: Intune yönetim merkezine dönün. Bağlantı durumu artık Etkin olarak gösterilmelidir (güncelleştirilmesi 15 dakika kadar sürebilir). Gerekirse Uç nokta güvenliği>Uç Nokta için Microsoft Defender altında izleme ayarlarını gözden geçirebilir ve ayarlayabilirsiniz.

Hizmet-hizmet bağlantısı artık kurulur. Bu tümleştirmeyi hangi platformların ve özelliklerin kullandığını yapılandırmaya devam edin.

Tümleştirme ayarlarını yapılandırma

Hizmet bağlantısı kurulduktan sonra uyumluluk ve uygulama koruma ilkesi değerlendirmesi için hangi platformların Uç Nokta için Microsoft Defender bağlanacaklarını yapılandırın.

Önkoşullar:Endpoint Security Manager rolü veya Mobile Threat Defense ayarları için eşdeğer izinlerle Microsoft Intune yönetim merkezine erişim Yönetici (özel roller, Mobile Threat Defense izni için Okuma ve Değiştirme hakları gerektirir; bkz. Özel rol oluşturma).

Uyumluluk ve uygulama koruma ayarlarını yapılandırma

Tümleştirme ayarlarına gidin: Microsoft Intune yönetim merkezinde Uç nokta güvenliği>Uç Nokta için Microsoft Defender'ne gidin. Bağlantı durumu artık Etkin olarak gösterilmelidir.

Uyumluluk ilkesi değerlendirmesini yapılandırma: Desteklenen platformlarınız için Uyumluluk ilkesi değerlendirmesi altında bu seçenekleri etkinleştirin:

- Android cihazları Uç Nokta için Microsoft Defender bağlama: Açık

- iOS/iPadOS cihazlarını Uç Nokta için Microsoft Defender bağlama: Açık

- Windows cihazlarını Uç Nokta için Microsoft Defender bağlama: Açık

Not

Etkinleştirildiğinde, Intune ve gelecekteki kayıtlarla yönettiğiniz geçerli tüm cihazlar uyumluluk değerlendirmesi için Uç Nokta için Microsoft Defender bağlanır.

İpucu

Ek iOS ayarları: iOS cihazları için Uç Nokta için Defender, uygulamaların Güvenlik Açığı Değerlendirmesi sağlanmasına yardımcı olan ayarları da destekler. Tehdit analizi için meta veri paylaşımına izin vermek için iOS Cihazları için App Sync'i etkinleştirebilir (MDM kaydı gerektirir) ve Uç Nokta için Defender ile hangi uygulama verilerinin paylaşıldığını denetlemek için Kişisel iOS/iPadOS Cihazlarda tam uygulama envanteri verileri gönder'i yapılandırabilirsiniz. Ayrıntılar için bkz. Uygulamaların güvenlik açığı değerlendirmesini yapılandırma.

Daha fazla bilgi için bkz. Mobile Threat Defense geçiş seçenekleri.

Uygulama koruma ilkesi değerlendirmesini yapılandırma: Mobil platformlar için ilke değerlendirmesi Uygulama koruması altında bu seçenekleri etkinleştirin:

- Android cihazları Uç Nokta için Microsoft Defender bağlama: Açık

- iOS/iPadOS cihazlarını Uç Nokta için Microsoft Defender bağlama: Açık

İpucu

Uygulama koruması ilkeleri hem kayıtlı hem de kaydı kaldırılmış cihazlarla çalışır. Ayrıntılar için bkz. Mobile Threat Defense geçiş seçenekleri.

Yapılandırmanızı kaydedin: Tüm ayarları uygulamak için Kaydet'i seçin.

Etkinleştirdiğiniz platformlar, tehdit değerlendirmesi ve uyumluluk değerlendirmesi için cihazları Uç Nokta için Microsoft Defender bağlar.

Önemli

Klasik Koşullu Erişim temizleme: Ağustos 2023 itibarıyla Intune artık Uç Nokta için Microsoft Defender için klasik Koşullu Erişim ilkeleri oluşturmaz. Kiracınızın önceki tümleştirmelerden eski ilkeleri varsa bunları güvenle silebilirsiniz. Denetlemek için: Azure portal>Microsoft Entra ID>Klasik Erişim>İlkeleri.

Cihazları ekleme

Cihaz ekleme, yönetilen cihazlarınızı Uç Nokta için Microsoft Defender ile iletişim kuracak şekilde yapılandırarak tehdit algılamayı ve risk değerlendirmesini etkinleştirir.

Önkoşullar: Uç nokta algılama ve yanıt ilkeleri için Endpoint Security Manager rolü veya eşdeğer izinleriyle Microsoft Intune yönetim merkezine erişim Yönetici (özel roller için Uç Nokta Algılama ve Yanıt izni için Rapor Atama, Oluşturma, Silme, Okuma, Güncelleştirme ve Görüntüleme hakları gerekir).

İpucu

Sürüm gereksinimi: En iyi korumayı ve uyumluluğu sağlamak için her platform için her zaman en son Uç Nokta için Microsoft Defender sürümünü kullanın.

Platforma özgü ekleme:

- Windows: Otomatik ekleme paketi (önerilir)

- macOS, Android, iOS/iPadOS: El ile yapılandırma gerekiyor

Windows cihazlarını ekleme

Hizmet bağlantısı kurulduktan sonra Intune otomatik olarak Uç Nokta için Microsoft Defender bir ekleme yapılandırma paketi alır. Bu paket şunları etkinleştirir:

- Uç Nokta için Microsoft Defender hizmetleriyle iletişim

- Dosya tarama ve tehdit algılama

- Uyumluluk ilkeleri için risk düzeyi raporlama

Not

Cihaz ekleme, cihaz başına tek seferlik bir eylemdir.

Dağıtım yaklaşımınızı seçin:

- Hızlı kurulum: Önceden yapılandırılmış ilke (tüm cihazlara dağıtılır)

- Özel kurulum: El ile ilke oluşturma (ayrıntılı denetim)

Seçenek 1: Hızlı kurulum (önceden yapılandırılmış ilke)

Ek yapılandırma olmadan tüm Windows cihazlarına hızlı ve geniş kapsamlı dağıtım için bu seçeneği kullanın.

Dahil olanlar:

- Otomatik ekleme paketi yapılandırması

- Varsayılan kapsam etiketi

- Tüm Cihazlar grubuna atama

- Ek yapılandırma gerekmez

Hızlı kurulum adımları

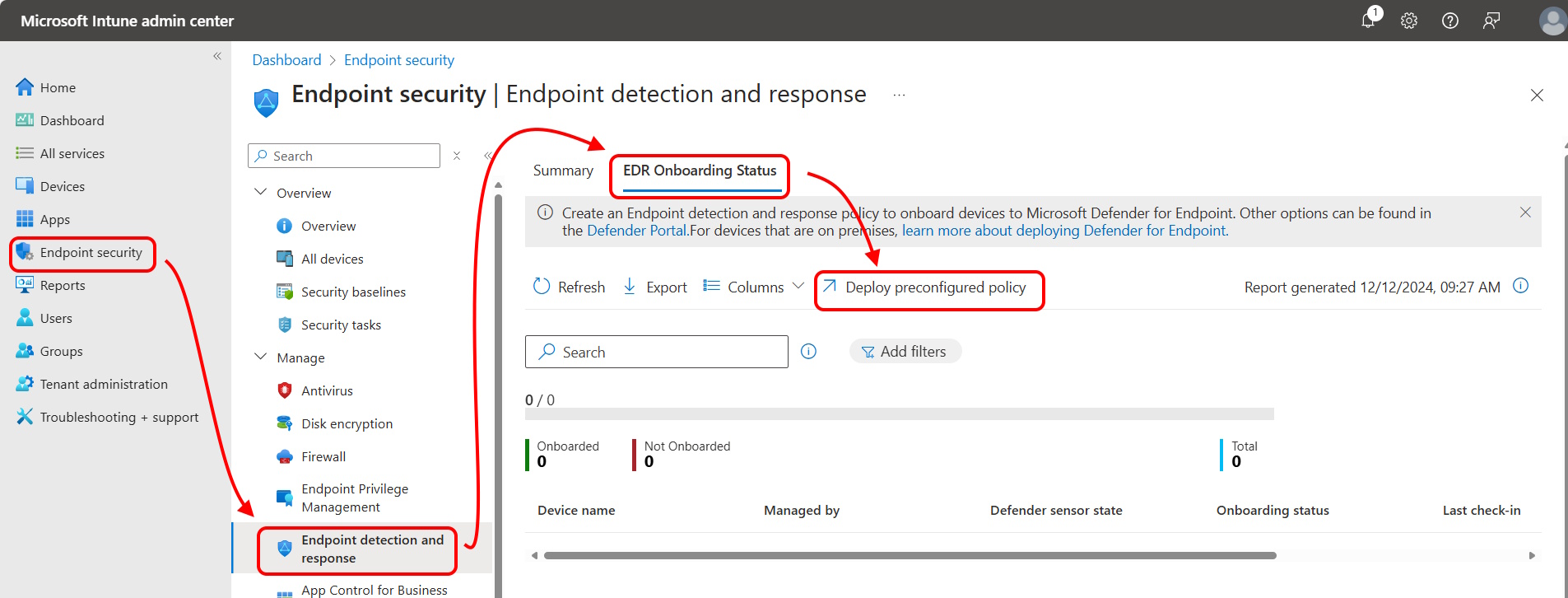

Microsoft Intune yönetim merkezindeUç nokta güvenliği>Uç nokta algılama ve yanıt>EDR Ekleme Durumu sekmesine gidin.

Önceden yapılandırılmış ilkeyi dağıt'ı seçin.

İlkeyi yapılandırın:

- Platform: Windows (Intune yönetilen için) veya Windows (ConfigMgr) (Kiracı Ekleme için) seçeneğini belirleyin

- Profil: Uç nokta algılama ve yanıt'ı seçin

- Ad: Açıklayıcı bir ad girin (örneğin, "MDE EDR Ekleme - Tüm Windows Cihazları")

Gözden geçirin ve oluşturun: Ayarları doğrulayın ve Kaydet'i seçin. İlke hemen tüm Windows cihazlarına dağıtılır.

Not

İlke ayrıntılarını daha sonra düzenleyebilirsiniz, ancak oluşturma sırasında ilk dağıtım ayarları değiştirilemez.

2. Seçenek: Özel kurulum (el ile ilke oluşturma)

Ayrıntılı denetim, belirli cihaz grupları veya özel kapsam etiketleri için bu seçeneği kullanın.

Özel kurulum adımları

Microsoft Intune yönetim merkezindeUç nokta güvenliği>Uç nokta algılama ve yanıt>Özeti sekmesi İlke >Oluştur'u seçin.

Platform ve profil:

- Platform: Windows

- Profil: Uç nokta algılama ve yanıt

- Oluştur'u seçin

Temel: Açıklayıcı bir ad ve isteğe bağlı bir açıklama girip İleri'yi seçin.

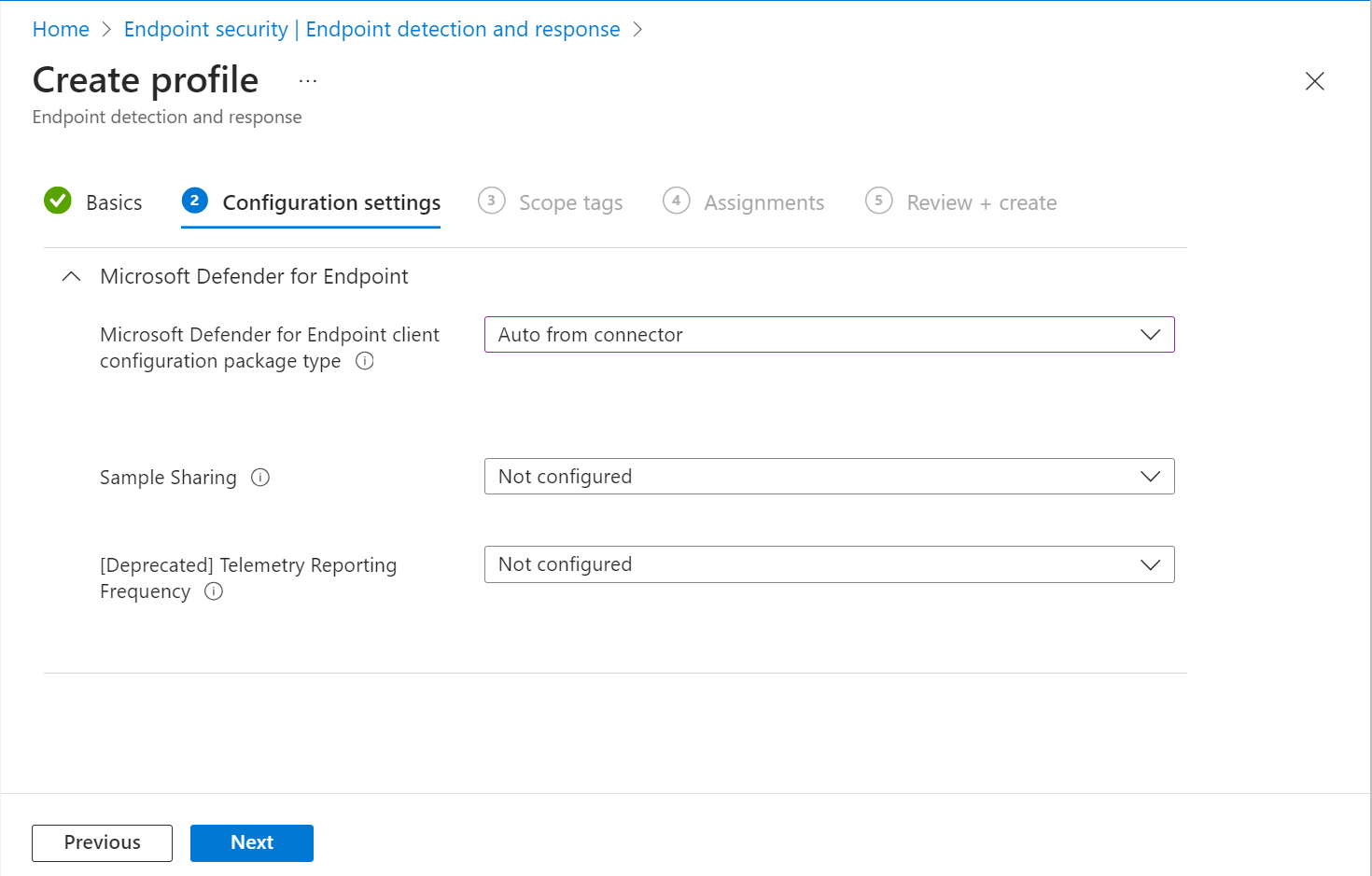

Yapılandırma ayarları: Gereksinimlerinize göre bu seçenekleri yapılandırın:

Uç Nokta için Microsoft Defender istemci yapılandırma paketi türü:

- Bağlayıcıdan otomatik (önerilen): Uç Nokta için Microsoft Defender otomatik ekleme paketini kullanır.

- Ekleme: Bağlantısı kesilmiş ortamlar için WindowsDefenderATP.onboarding blob içeriğini yapıştırın.

Örnek Paylaşım: Cihazların şüpheli dosya örneklerini analiz için Microsoft ile paylaşıp paylaşmayacağını yapılandırın.

- Tümü: Gelişmiş tehdit algılama için otomatik örnek paylaşımını etkinleştirir

- Yok: Örnek paylaşımı devre dışı bırakır (algılama özelliklerini azaltabilir)

Not

Telemetri Raporlama Sıklığı kullanım dışıdır ve yeni cihazları etkilemez. Ayar, eski ilke uyumluluğu için görünür durumda kalır.

Not

Önceki ekran görüntüsünde, Intune ile Uç Nokta için Microsoft Defender arasında bir bağlantı kurulduktan sonra yapılandırma seçenekleriniz gösterilir. Bağlandığında, ekleme ve çıkarma bloblarının ayrıntıları otomatik olarak oluşturulur ve Intune aktarılır.

Bu bağlantı başarıyla yapılandırılmazsa, istemci yapılandırma paketi türü Uç Nokta için Microsoft Defender ayarı yalnızca ekleme ve çıkarma bloblarını belirtme seçeneklerini içerir.

Kapsam etiketleri (isteğe bağlı): Gerekirse kapsam etiketleri ekleyin ve İleri'yi seçin.

Atamalar: Bu profili alan cihaz gruplarını seçin.

Önemli

- Cihaz grupları: Anında dağıtım için önerilir.

- Kullanıcı grupları: İlkenin geçerli olmasını sağlamadan önce kullanıcının oturum açmasını gerektirir.

Atama yönergeleri için bkz. Kullanıcı ve cihaz profilleri atama.

Gözden geçir + oluştur: Tüm ayarları doğrulayın ve Oluştur'u seçin.

Doğrulama adımları

- İlke dağıtımını denetleme: Uç nokta güvenliği>Uç nokta algılama ve yanıtına> gidin İlkenizi > seçin Cihaz durumu.

- Cihaz eklemeyi doğrulama: 15-30 dakika sonra cihazların uç noktalar>cihaz envanteri altındaki Microsoft Defender portalında görünmesi gerekir.

İpucu

İlke çakışmalarından kaçının: Aynı ayarları yöneten birden çok ilke çakışmalara neden olabilir. Çözüm kılavuzu için bkz. İlke çakışmalarını yönetme .

macOS cihazlarının katılımı

Windows cihazlarından farklı olarak macOS, macOS için otomatik ekleme paketleri sağlamadığından Intune el ile yapılandırma gerektirir.

macOS ekleme hızlı başlangıcı

- Uygulamayı dağıtma: macOS için Uç Nokta için Microsoft Defender dağıtım kılavuzunu izleyin.

- Ayarları yapılandırma: Intune uygulama yapılandırma ilkelerini kullanın.

- Ekleme işlemini doğrulama: Cihazın Microsoft Defender portalında göründüğünü denetleyin.

Ek kaynaklar:

- Mac için Uç Nokta için Microsoft Defender - Özellik belgelerini ve sürüm notlarını tamamlayın.

Android cihazları ekleme

Android ekleme hızlı başlangıcı

- Uygulamayı dağıtma: Android dağıtım kılavuzunda Uç Nokta için Microsoft Defender dağıtma ve yapılandırma kılavuzunu izleyin.

- Web korumasını yapılandırma: Ek güvenlik için Uç Nokta için Microsoft Defender web koruma ilkelerini kullanın.

- Eklemeyi doğrulama: Microsoft Defender portalında cihaz kaydını onaylayın.

Kullanılabilir yapılandırmalar:

- Web koruması ayarları

- VPN tabanlı tarama

- Gizlilik denetimleri

- Tehdit algılama tercihleri

iOS/iPadOS cihazlarını ekleme

iOS ekleme hızlı başlangıcı

- Uygulamayı dağıtma: iOS önkoşulları ve ekleme yönergeleri için Uç Nokta için Microsoft Defender izleyin.

- Denetim algılamayı yapılandırma: Gelişmiş özellikler için denetimli mod algılamayı ayarlama

- Eklemeyi doğrulama: Microsoft Defender portalında cihaz kaydını denetleyin.

Denetimli mod yapılandırması: Denetimli iOS/iPadOS cihazları için, gelişmiş yönetim özelliklerini etkinleştirmek için denetim algılamayı yapılandırın. Bkz . Denetimli cihazlar için dağıtımı tamamlama.

Denetimli cihazlar için yapılandırma adımları

Uygulama yapılandırma ilkesi oluşturma:Microsoft Intune yönetim merkezindeUygulamalar Uygulama>yapılandırma ilkeleri>Yönetilen cihazlarekle'yi> seçin.

Temel bilgileri yapılandırma:

- Ad: Açıklayıcı bir ad girin (örneğin, "MDE Denetim Algılama - iOS")

- Platform: iOS/iPadOS

- Hedeflenen uygulama: Uç Nokta için Microsoft Defender

Yapılandırma ayarları:

-

Yapılandırma anahtarı:

issupervised - Değer türü: Dize

-

Yapılandırma değeri:

{{issupervised}}

-

Yapılandırma anahtarı:

Atama: Tüm Cihazları veya belirli denetimli cihaz gruplarını hedefle.

Gözden geçirme + oluşturma: İlke oluşturmayı tamamlayın.

Cihaz ekleme durumunu izleme

Hangi cihazların Uç Nokta için Microsoft Defender başarıyla eklendiğini izlemek için aşağıdaki adımları kullanın.

Ekleme durumunu görüntülemek için:

- Microsoft Intune yönetim merkezinde Uç nokta güvenliği>Uç nokta algılama ve yanıt>EDR Ekleme Durumu sekmesine gidin

- Tüm platformlar için ekleme durumunu gözden geçirin

Gerekli izin: hesabınızın Intune RBAC'de gelişmiş tehdit koruması Microsoft Defenderokuma iznine sahip olması gerekir.

Başarı göstergeleri:

- Cihazlar Microsoft Defender portalında Uç Noktalar>Cihaz envanteri altında görünür

- EDR Ekleme Durumu "Başarıyla eklendi" ifadesini gösteriyor

- Risk düzeyleri cihaz uyumluluk raporlarında görünmeye başlar

Cihaz risk düzeyini ayarlamak için uyumluluk ilkesi oluşturma ve atama

Yapılandırılan risk eşiğini aşan cihazlar otomatik olarak uyumsuz olarak işaretlenir ve bu da Koşullu Erişim ilkelerinin şirket kaynaklarından engellenmesini sağlar.

Desteklenen platformlar: Android, iOS/iPadOS ve Windows cihazları

Önkoşullar:

- Uç Nokta Güvenlik Yöneticisi rolü veya Cihaz uyumluluk ilkeleri için eşdeğer izinlerle Microsoft Intune yönetim merkezine erişim Yönetici (özel roller için Cihaz uyumluluk ilkeleri izni için Atama, Oluşturma, Silme, Okuma ve Güncelleştirme hakları gerekir).

İpucu

Uyumluluk ilkeleri konusunda yeni misiniz? Genel yönergeler için İlke oluşturma kılavuzuna bakın. Aşağıdaki adımlar özellikle Uç Nokta için Microsoft Defender tümleştirmesine odaklanır.

İlke oluşturma adımları

Uyumluluk ilkelerine gidin:Microsoft Intune yönetim merkezinde Cihazlar'ı seçip Cihazları>yönet'i genişletin ve Uyumluluk>İlkeleri sekmesi İlke oluştur'u> seçin.

Platformu seçin: Hedef platformunuzu seçin:

- Android cihaz yöneticisi (sınırlı destek)

- Android Kurumsal (Android için önerilir)

- iOS/iPadOS

- Windows 10 ve sonrası

Önemli

14 Ekim 2025'te Windows 10 destek sonuna ulaştı ve kalite ve özellik güncelleştirmelerini almayacak. Windows 10, Intune'da izin verilen bir sürümdür. Bu sürümü çalıştıran cihazlar hala Intune kaydolabilir ve uygun özellikleri kullanabilir, ancak işlevsellik garanti edilmeyecektir ve farklılık gösterebilir.

Gerekirse, Windows platformu için Windows 10/11 uyumluluk ilkesi gibi bir Profil türü seçin.

Temel bilgileri yapılandırma:

- Ad: Açıklayıcı bir ad girin (örneğin, "MDE Risk Düzeyi - Windows Cihazları")

- Açıklama: İlke amacıyla ilgili isteğe bağlı ayrıntılar

Risk eşiğini ayarla:Uyumluluk ayarları sekmesinde Uç Nokta için Microsoft Defender genişletin ve Cihazın makine risk puanında veya altında olmasını gerektir'i yapılandırın:

Risk düzeyi seçenekleri (Uç Nokta için Microsoft Defender tarafından belirlenir):

Temizle (En Güvenli):

- İzin Verir: Tehdit yok

- Bloklar: Algılanan tehditler

- Şu durumlarda kullanın: Gereken maksimum güvenlik

Düşük:

- İzin verir: Yalnızca düşük düzey tehditler

- Bloklar: Orta ve yüksek tehditler

- Şu durumlarda kullanın: Dengeli güvenlik ve üretkenlik

Orta:

- İzin Verir: Düşük ve orta düzeyde tehditler

- Bloklar: Yalnızca üst düzey tehditler

- Şu durumlarda kullanın: Güvenlik gereksinimlerini ortalayın

Yüksek (En Az Güvenli)

- İzin Verir: Tüm tehdit düzeyleri

- Bloklar: Hiçbiri (yalnızca raporlama)

- Şu durumlarda kullanın: Maksimum üretkenlik, minimum engelleme

Önemli

Önerilen ayar: Düşük ayarı, çoğu kuruluş için en iyi güvenlik ve kullanıcı üretkenliği dengesini sağlar.

Yapılandırmayı tamamlama:

- Uyumsuzluk eylemleri: Bildirimleri ve yetkisiz kullanım sürelerini yapılandırma

- Atamalar: Bu ilkeyi almak için cihaz veya kullanıcı gruplarını seçin

- Gözden geçirme + oluşturma: Ayarları doğrulama ve ilkeyi oluşturma

Doğrulama:

- Risk eşiğini aşan cihazlar, CihazUyumluluğu> Cihaz >uyumluluğunda "Uyumlu değil" olarak gösterilir

- Raporları> Denetleme Uyumluluk eğilimleri içincihaz uyumluluğu

Cihaz risk düzeyini ayarlamak için uygulama koruma ilkesi oluşturma ve atama

Uygulama koruması ilkeleri cihaz kaydından bağımsız olarak çalışır ve mobil uygulamalar için ek bir güvenlik katmanı sağlar.

Platformlar: Yalnızca iOS/iPadOS ve Android

Önkoşullar:

- Endpoint Security Manager rolüne veya güvenlikle ilgili Mobil uygulama ilkeleri için eşdeğer izinlere sahip Microsoft Intune yönetim merkezine erişim Yönetici (özel roller, Yönetilen uygulamalar için Atama, Oluşturma, Silme, Okuma, Güncelleştirme ve Silme hakları gerektirir).

Uygulama koruma ilkesi oluşturma kılavuzunu izleyin ve bu Uç Nokta için Microsoft Defender özgü ayarları yapılandırın:

Uygulamalar: Tehdit tabanlı ilkeler tarafından korunacak uygulamaları seçin

Koşullu başlatma: Tehdit düzeyini ve yanıt eylemlerini yapılandırın:

-

İzin verilen maksimum cihaz tehdit düzeyi:

- Güvenli: Tehditlere izin verilmez (en güvenli)

- Düşük: Yalnızca düşük düzey tehditlere izin verilir

- Orta: Düşük ve orta tehditlere izin verilir

- Yüksek: İzin verilen tüm tehdit düzeyleri (yalnızca raporlama)

- Eşik aşıldığında eylemler:

- Erişimi engelle: Uygulama erişimini engelleme

- Verileri silme: Uygulamadan şirket verilerini kaldırma

-

İzin verilen maksimum cihaz tehdit düzeyi:

Atamalar: Cihazları uygulama düzeyinde koruma için değerlendirilen kullanıcı gruplarına atama

Önemli

Uygulama koruması ilkeleri tüm korumalı uygulamaları değerlendirir. Eşiği aşan cihazlar, kayıt durumundan bağımsız olarak koşullu başlatma aracılığıyla engellenir veya silinir.

Koşullu Erişim ilkesi oluşturma

Koşullu Erişim ilkesi, uyumsuz olarak işaretlenen cihazların SharePoint ve Exchange Online gibi şirket kaynaklarına erişmesini engeller.

Not

Koşullu Erişim Microsoft Entra bir teknolojidir. Intune yönetim merkezi, Azure portal kullanılabilen aynı Koşullu Erişim yapılandırmasına doğrudan erişim sağlar.

Önkoşullar:

- Microsoft Intune yönetim merkezine erişimi Yönetici.

- Koşullu Erişim ilkelerini yönetmek için Microsoft Entra ID koşullu erişim yöneticisi rolüne eşit izinler.

Önemli

Tüm bulut uygulamaları için cihaz uyumluluğu gerektiren bir ilke, etkinleştirildiğinde kapsamdaki her kullanıcıyı hemen etkiler. İlkeyi açmadan önce Yalnızca rapor modunda oluşturun. Yalnızca rapor modu , ilkenin yaptığı işlemleri kimseyi engellemeden günlüğe kaydeder ve zorlamadan önce kapsamı onaylamanıza ve yanlış yapılandırmaları yakalamanıza izin verebilirsiniz. Bkz. Yalnızca rapor modu.

İlke oluşturma adımları

Koşullu Erişim'e gidin:Microsoft Intune yönetim merkezindeUç nokta güvenliği>Koşullu Erişim>Yeni ilke oluştur'u seçin.

Temel yapılandırma:

- Ad: Açıklayıcı bir ad girin (örneğin, "Uyumsuz Cihazları Engelle - MDE Tümleştirme")

Kullanıcı ataması:

- Ekle: Bu ilkeye tabi olması gereken kullanıcı gruplarını seçin

- Dışla: Kilitlenmeyi önlemek için kuruluşunuzun acil durum kırma yöneticisi hesaplarını dışlamanızı öneririz. Microsoft Entra Connect veya Connect Cloud Sync Microsoft Entra kullanıyorsanız, Dizin Eşitleme Hesapları dizin rolünü de hariç tutun.

Kaynak koruması:

- Hedef kaynaklar: Bulut uygulamaları'nı seçin

-

Ekle: Uygulamaları seçin'i seçin ve şunları ekleyin:

- Office 365 SharePoint Online

- Office 365 Exchange Online

- Gerektiğinde diğer kurumsal uygulamalar

İstemci uygulaması koşulları:

- Koşul -ları>İstemci uygulamaları>Yapılandır: Evet

- Şunu seçin: Tarayıcı ve Mobil uygulamalar ve masaüstü istemcileri

- Bitti'yi seçin

Erişim denetimleri:

- Grant>Erişim izni verme

- Seç: Cihazın uyumlu olarak işaretlenmesini gerektir

- Birden çok denetim için: Tüm seçili denetimleri zorunlu kılar

- Seç'i seçin

İlkeyi etkinleştir:İlkeyietkinleştir'i Yalnızca raporla olarak ayarlayın ve oluştur'u seçin. İlke kaydedilir ancak erişimi henüz engellemez.

Yalnızca rapor sonuçlarını gözden geçirin: Oturum açma verilerinin birikmesi için 24 saat bekleyin ve sonuçları gözden geçirin:

- Microsoft Entra yönetim merkeziKimlik>İzleme & sistem durumu>Oturum açma günlükleri'ne gidin.

- İlke adınıza göre filtreleyin ve Yalnızca rapor sütununu gözden geçirin. Yalnızca beklenen cihazların ve kullanıcıların uyumsuz olarak gösterildiğini onaylayın.

- Kapsam doğru görünüyorsa Koşullu Erişim>İlkeleri'ne dönün, ilkenizi seçin ve İlkeyi etkinleştir seçeneğini Açık olarak değiştirin.

Doğrulama: Erişimin düzgün bir şekilde engellendiğini onaylamak için uyumlu olmayan bir cihazla test edin. İlke zorlama günlükleri için Microsoft Entra ID >Sign-ins'i denetleyin.

Sonraki adımlar

Hemen sonraki adımlar

- Dağıtımı izleme: Cihaz ekleme durumunu ve uyumluluk raporlarını denetleme

- Korumayı doğrulama: İlkelerin beklendiği gibi çalıştığından emin olmak için denetimli senaryolarla test etme

- Korumayı genişletme: Proaktif tehdit düzeltme için güvenlik açığı yönetimini göz önünde bulundurun

Platforma özgü geliştirmeler

- Android: Web koruması ayarlarını yapılandırma

- Tüm platformlar: Risk düzeyleri için uyumluluğu izleme

Gelişmiş özellikler

Intune tümleştirmesi:

- Güvenlik Açığı Yönetimi ile güvenlik görevleri - Cihaz güvenlik açıklarını düzeltme

- Cihaz uyumluluk ilkeleri - Kapsamlı uyumluluk yönetimi

- Uygulama koruması ilkeleri - Mobil uygulama veri koruması

- Mobil uygulama koruma ilkeleri - Android ve iOS/iPadOS cihazları için bu ilkeler cihaz risk düzeylerini ayarlar ve hem kayıtlı hem de kaydı kaldırılmış cihazlarla çalışır

- Kaydı kaldırılan cihazlar için Güvenlik Yönetimi - Intune kaydedilmemiş cihazlarda (Linux cihazlar dahil) Uç Nokta için Defender güvenlik yapılandırmalarını yönetme

Uç Nokta için Microsoft Defender:

- Koşullu Erişim tümleştirmesi - Gelişmiş erişim denetimi senaryoları

- Uç Nokta için Microsoft Defender raporları - Tehdit izleme ve yanıt

Destek kaynakları

- Tümleştirme sorunları: Sorun giderme kılavuzunu denetleyin

- İlke çakışmaları: Bkz. ilke çakışması çözümlemesi